Konfigurace neaktivních uložených klíčů spravovaných zákazníkem

Důležité

Rozhraní Azure API for FHIR bude vyřazeno 30. září 2026. Postupujte podle strategií migrace a do tohoto data přejděte na službu FHIR® služby Azure Health Data Services. Vzhledem k vyřazení rozhraní Azure API for FHIR nebudou nová nasazení od 1. dubna 2025 povolena. Služba FHIR služby Azure Health Data Services je vyvinutá verze rozhraní Azure API for FHIR, která zákazníkům umožňuje spravovat služby FHIR, DICOM a MedTech s integrací do jiných služeb Azure.

Když vytvoříte nový účet Azure API for FHIR®, vaše data se ve výchozím nastavení šifrují pomocí klíčů spravovaných Microsoftem. Teď můžete přidat druhou vrstvu šifrování dat pomocí klíče, který zvolíte a spravujete sami.

V Azure se to obvykle provádí pomocí šifrovacího klíče ve službě Azure Key Vault zákazníka. Mezi příklady, které poskytují tuto funkci, patří Azure SQL, Azure Storage a Azure Cosmos DB. Azure API for FHIR využívá tuto podporu ze služby Azure Cosmos DB. Při vytváření účtu máte možnost zadat identifikátor URI klíče služby Azure Key Vault. Tento klíč se předává službě Azure Cosmos DB při zřízení účtu databáze. Když se vytvoří požadavek FHIR (Fast Healthcare Interoperability Resources), služba Azure Cosmos DB načte klíč a použije ho k šifrování a dešifrování dat.

Pokud chcete začít, projděte si následující odkazy:

- Registrace poskytovatele prostředků Azure Cosmos DB pro vaše předplatné Azure

- Konfigurace instance služby Azure Key Vault

- Přidání zásad přístupu k instanci služby Azure Key Vault

- Vygenerování klíče ve službě Azure Key Vault

Pomocí webu Azure Portal

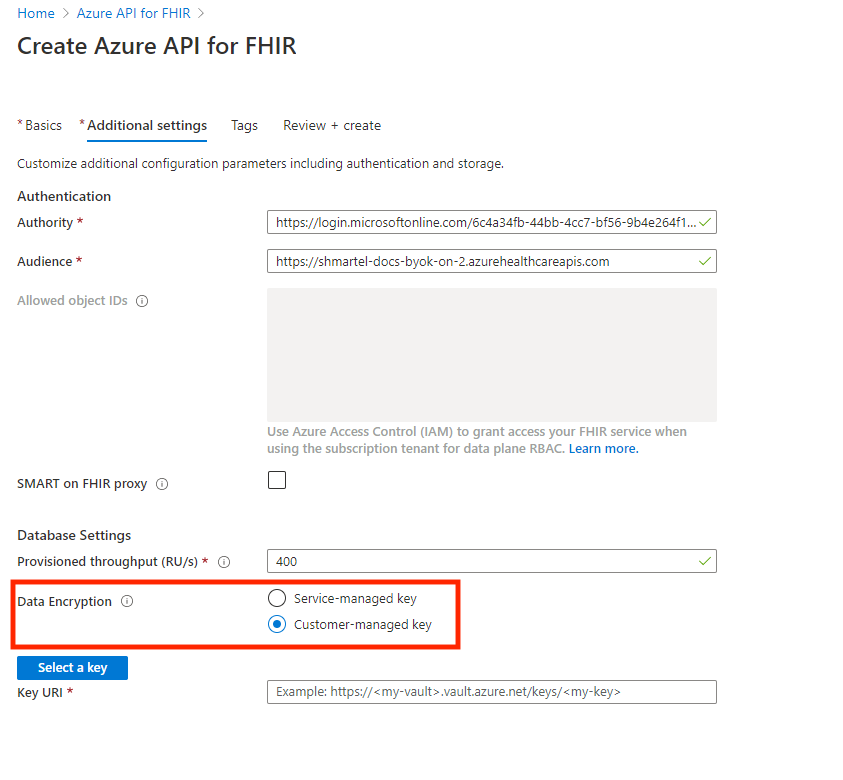

Při vytváření účtu Azure API for FHIR na webu Azure Portal si všimnete možnosti konfigurace šifrování dat v části Nastavení databáze na kartě Další nastavení . Ve výchozím nastavení je vybraná možnost klíče spravovaného službou.

Důležité

Možnost šifrování dat je dostupná jenom v případě, že se vytvoří rozhraní Azure API for FHIR a nebude možné ho později změnit. Šifrovací klíč ale můžete zobrazit a aktualizovat, pokud je vybraná možnost klíč spravovaný zákazníkem.

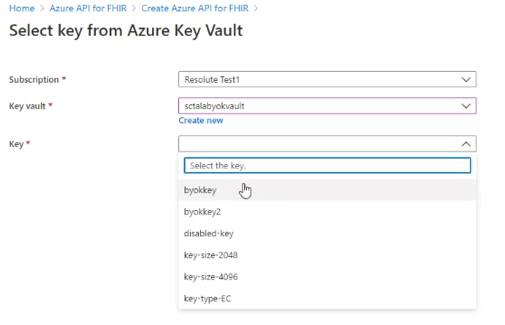

Klíč můžete zvolit z KeyPickeru:

Tady můžete také zadat klíč služby Azure Key Vault výběrem možnosti klíče spravovaného zákazníkem.

Můžete také zadat identifikátor URI klíče, jak je znázorněno na následujícím obrázku.

Důležité

Ujistěte se, že jsou všechna oprávnění pro Azure Key Vault správně nastavená. Další informace najdete v tématu Přidání zásad přístupu k instanci služby Azure Key Vault. Kromě toho se ujistěte, že je ve vlastnostech služby Key Vault povolené obnovitelné odstranění. Provedením těchto kroků dojde k chybě nasazení. Další informace najdete v tématu Ověření povolení obnovitelného odstranění v trezoru klíčů a povolení obnovitelného odstranění.

Poznámka:

Použití klíčů spravovaných zákazníkem v oblastech Azure v oblasti Brazílie – jih, Východní Asie a Jihovýchodní Asie vyžaduje ID podnikové aplikace vygenerované Microsoftem. ID podnikové aplikace můžete požádat vytvořením jednorázového lístku podpory prostřednictvím webu Azure Portal. Po přijetí ID aplikace postupujte podle pokynů k registraci aplikace.

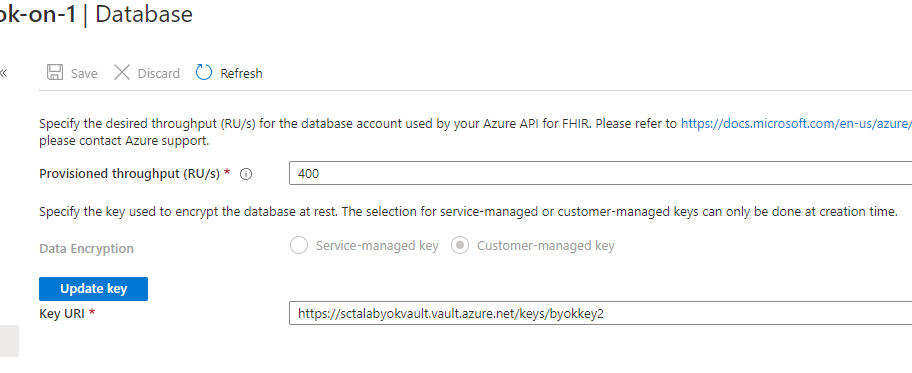

U existujících účtů FHIR můžete v okně Databáze zobrazit volbu šifrování klíče (klíč spravovaný službou nebo klíč spravovaný zákazníkem). Jakmile je vybraná možnost konfigurace, nelze ji změnit. Klíč ale můžete upravit a aktualizovat.

Kromě toho můžete vytvořit novou verzi zadaného klíče, po které se vaše data šifrují s novou verzí bez přerušení služby. Můžete také odebrat přístup ke klíči a odebrat přístup k datům. Když je klíč zakázaný, dotazy způsobí chybu. Pokud je klíč znovu povolený, dotazy budou znovu úspěšné.

Použití Azure Powershell

Pomocí identifikátoru URI klíče služby Azure Key Vault můžete klíč CMK nakonfigurovat pomocí PowerShellu spuštěním následujícího příkazu PowerShellu.

New-AzHealthcareApisService

-Name "myService"

-Kind "fhir-R4"

-ResourceGroupName "myResourceGroup"

-Location "westus2"

-CosmosKeyVaultKeyUri "https://<my-vault>.vault.azure.net/keys/<my-key>"

Pomocí Azure CLI

Stejně jako u metody PowerShellu můžete CMK nakonfigurovat předáním identifikátoru key-vault-key-uri URI klíče služby Azure Key Vault pod parametrem a spuštěním následujícího příkazu rozhraní příkazového řádku.

az healthcareapis service create

--resource-group "myResourceGroup"

--resource-name "myResourceName"

--kind "fhir-R4"

--location "westus2"

--cosmos-db-configuration key-vault-key-uri="https://<my-vault>.vault.azure.net/keys/<my-key>"

Použití šablony Azure Resource Manageru

Pomocí identifikátoru URI klíče služby Azure Key Vault můžete cmk nakonfigurovat tak, že ho předáte pod vlastností keyVaultKeyUri v objektu properties .

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"services_myService_name": {

"defaultValue": "myService",

"type": "String"

}

},

"variables": {},

"resources": [

{

"type": "Microsoft.HealthcareApis/services",

"apiVersion": "2020-03-30",

"name": "[parameters('services_myService_name')]",

"location": "westus2",

"kind": "fhir-R4",

"properties": {

"accessPolicies": [],

"cosmosDbConfiguration": {

"offerThroughput": 400,

"keyVaultKeyUri": "https://<my-vault>.vault.azure.net/keys/<my-key>"

},

"authenticationConfiguration": {

"authority": "https://login.microsoftonline.com/72f988bf-86f1-41af-91ab-2d7cd011db47",

"audience": "[concat('https://', parameters('services_myService_name'), '.azurehealthcareapis.com')]",

"smartProxyEnabled": false

},

"corsConfiguration": {

"origins": [],

"headers": [],

"methods": [],

"maxAge": 0,

"allowCredentials": false

}

}

}

]

}

Šablonu můžete nasadit pomocí následujícího skriptu PowerShellu.

$resourceGroupName = "myResourceGroup"

$accountName = "mycosmosaccount"

$accountLocation = "West US 2"

$keyVaultKeyUri = "https://<my-vault>.vault.azure.net/keys/<my-key>"

New-AzResourceGroupDeployment `

-ResourceGroupName $resourceGroupName `

-TemplateFile "deploy.json" `

-accountName $accountName `

-location $accountLocation `

-keyVaultKeyUri $keyVaultKeyUri

Další kroky

V tomto článku jste zjistili, jak nakonfigurovat neaktivní spravované klíče zákazníka pomocí webu Azure Portal, PowerShellu, rozhraní příkazového řádku a šablony Resource Manageru. Další informace najdete v části Nejčastější dotazy ke službě Azure Cosmos DB.

Poznámka:

FHIR® je registrovaná ochranná známka HL7 a používá se s povolením HL7.