Postup vrácení certifikátů zařízení X.509

Během životního cyklu vašeho řešení IoT budete muset vyčíst certifikáty. Dvěma hlavními důvody pro postupné certifikáty by bylo porušení zabezpečení a vypršení platnosti certifikátů.

Kumulativní certifikáty jsou osvědčeným postupem zabezpečení, který pomáhá zabezpečit systém v případě porušení zabezpečení. V rámci metodologie předpokládat porušení zabezpečení microsoft doporučuje, aby spolu s preventivními opatřeními bylo potřeba zavést reaktivní procesy zabezpečení. V rámci těchto procesů zabezpečení by se měly zahrnout certifikáty zařízení. Frekvence, ve které certifikáty zahrnete, závisí na potřebách zabezpečení vašeho řešení. Zákazníci s řešeními, která zahrnují vysoce citlivá data, můžou každý den zavádět certifikáty, zatímco ostatní každý pár let zahrnou svoje certifikáty.

Kumulativní certifikáty zařízení budou zahrnovat aktualizaci certifikátu uloženého v zařízení a centru IoT. Potom se zařízení může znovu zřídit s centrem IoT pomocí normálního zřizování ve službě Device Provisioning Service (DPS).

Získání nových certifikátů

Existuje mnoho způsobů, jak získat nové certifikáty pro vaše zařízení IoT. Patří sem získání certifikátů z továrny zařízení, generování vlastních certifikátů a vytvoření certifikátu třetí strany.

Certifikáty jsou podepsané navzájem, aby vytvořily řetěz důvěryhodnosti z kořenového certifikátu certifikační autority na listový certifikát. Podpisový certifikát je certifikát použitý k podepsání listového certifikátu na konci řetězu důvěryhodnosti. Podpisovým certifikátem může být kořenový certifikát certifikační autority nebo zprostředkující certifikát v řetězu důvěryhodnosti. Další informace najdete v tématu Certifikáty X.509.

Podpisový certifikát můžete získat dvěma různými způsoby. Prvním způsobem, který se doporučuje pro produkční systémy, je nákup podpisového certifikátu od kořenové certifikační autority (CA). Tímto způsobem se zabezpečení zřetědí s důvěryhodným zdrojem.

Druhým způsobem je vytvoření vlastních certifikátů X.509 pomocí nástroje, jako je OpenSSL. Tento přístup je skvělý pro testování certifikátů X.509, ale poskytuje několik záruk zabezpečení. Tento přístup doporučujeme použít pouze k testování, pokud jste se nepřichystali jednat jako váš vlastní poskytovatel certifikační autority.

Vrácení certifikátu do zařízení

Certifikáty na zařízení by měly být vždy uložené na bezpečném místě, jako je modul hardwarového zabezpečení (HSM). Způsob uvedení certifikátů zařízení bude záviset na tom, jak byly vytvořeny a nainstalovány na zařízeních na prvním místě.

Pokud jste získali certifikáty od třetí strany, musíte se podívat, jak certifikáty zahrnou. Proces může být součástí vašeho uspořádání nebo může být samostatnou službou, kterou nabízejí.

Pokud spravujete vlastní certifikáty zařízení, budete muset vytvořit vlastní kanál pro aktualizaci certifikátů. Ujistěte se, že staré i nové listové certifikáty mají stejný běžný název (CN). Když bude mít stejný CN, zařízení se může znovu vytvořit bez vytvoření duplicitního registračního záznamu.

Mechanismus instalace nového certifikátu na zařízení bude často zahrnovat jeden z následujících přístupů:

Ovlivněná zařízení můžete aktivovat tak, aby odesílala nové žádosti o podepsání certifikátu (CSR) vaší certifikační autoritě PKI (CA). V takovém případě si každé zařízení bude pravděpodobně moct stáhnout nový certifikát zařízení přímo z certifikační autority.

Z každého zařízení můžete zachovat CSR a použít ho k získání nového certifikátu zařízení z certifikační autority PKI. V takovém případě budete muset nasdílet nový certifikát do každého zařízení v aktualizaci firmwaru pomocí zabezpečené OTA aktualizační služby, jako je device Update pro IoT Hub.

Vrácení certifikátu v DPS

Certifikát zařízení je možné přidat do centra IoT ručně. Certifikát je také možné automatizovat pomocí instance služby Device Provisioning. V tomto článku předpokládáme, že se k podpoře automatického zřizování používá instance služby Device Provisioning.

Když je zařízení původně zřízeno prostřednictvím automatického zřizování, spustí se a kontaktuje službu zřizování. Služba zřizování reaguje provedením kontroly identity před vytvořením identity v centru IoT Pomocí koncového certifikátu zařízení jako přihlašovacích údajů. Služba zřizování pak řekne zařízení, ke kterému centru IoT je přiřazené, a zařízení pak použije svůj listový certifikát k ověření a připojení k centru IoT.

Jakmile se do zařízení zahrne nový listový certifikát, už se nemůže připojit k centru IoT, protože k připojení používá nový certifikát. IoT Hub rozpozná pouze zařízení se starým certifikátem. Výsledkem pokusu o připojení zařízení bude chyba neautorizovaného připojení. Chcete-li tuto chybu vyřešit, je nutné aktualizovat položku registrace zařízení tak, aby účet pro nový list certifikátu zařízení. Služba zřizování pak může podle potřeby aktualizovat informace registru zařízení služby IoT Hub při opětovném zřízení zařízení.

Jednou z možných výjimek tohoto selhání připojení je scénář, ve kterém jste vytvořili skupinu registrací pro vaše zařízení ve službě zřizování. Pokud v tomto případě nesdílíte kořenové nebo zprostředkující certifikáty v řetězu certifikátů zařízení, bude zařízení rozpoznáno, pokud je nový certifikát součástí řetězce důvěryhodnosti definovaného ve skupině registrací. Pokud k tomuto scénáři dojde jako reakce na porušení zabezpečení, měli byste alespoň zakázat konkrétní certifikáty zařízení ve skupině, které se považují za porušení zabezpečení. Další informace najdete v tématu Zakázání konkrétních zařízení ve skupině registrací.

Způsob aktualizace položky registrace bude záviset na tom, jestli používáte jednotlivé registrace nebo skupinové registrace. Doporučené postupy se také liší v závislosti na tom, jestli se certifikáty valijí kvůli porušení zabezpečení nebo vypršení platnosti certifikátu. Následující části popisují, jak tyto aktualizace zpracovat.

Vrácení certifikátů pro jednotlivé registrace

Pokud v reakci na porušení zabezpečení instalujete certifikáty, měli byste okamžitě odstranit všechny ohrožené certifikáty.

Pokud provádíte vydávání certifikátů pro zpracování vypršení platnosti certifikátů, měli byste použít konfiguraci sekundárního certifikátu, abyste snížili prostoje zařízení, která se pokoušejí zřídit. Když se sekundární certifikát blíží vypršení platnosti a je potřeba ho vrátit, můžete ho později otočit na primární konfiguraci. Obměně mezi primárními a sekundárními certifikáty tímto způsobem snižuje výpadky zařízení, která se pokoušejí zřídit.

Aktualizace položek registrace pro zaregistrované certifikáty se provádí na stránce Spravovat registrace . Chcete-li získat přístup k této stránce, postupujte takto:

Přihlaste se k webu Azure Portal a přejděte k instanci služby Device Provisioning, která má položku registrace pro vaše zařízení.

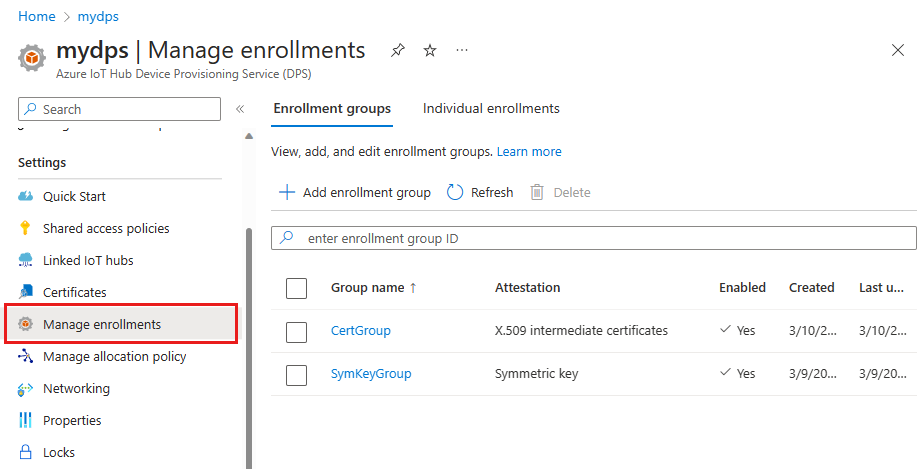

Vyberte Správa registrací.

Vyberte kartu Jednotlivé registrace a ze seznamu vyberte položku ID registrace.

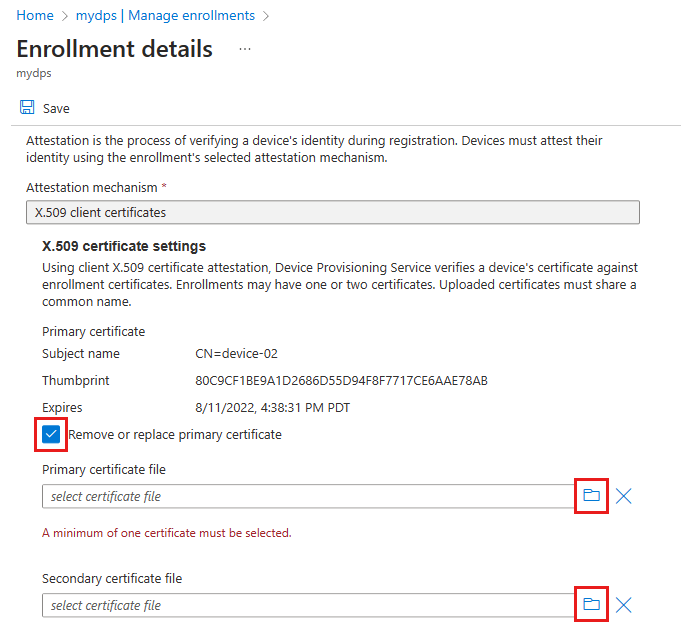

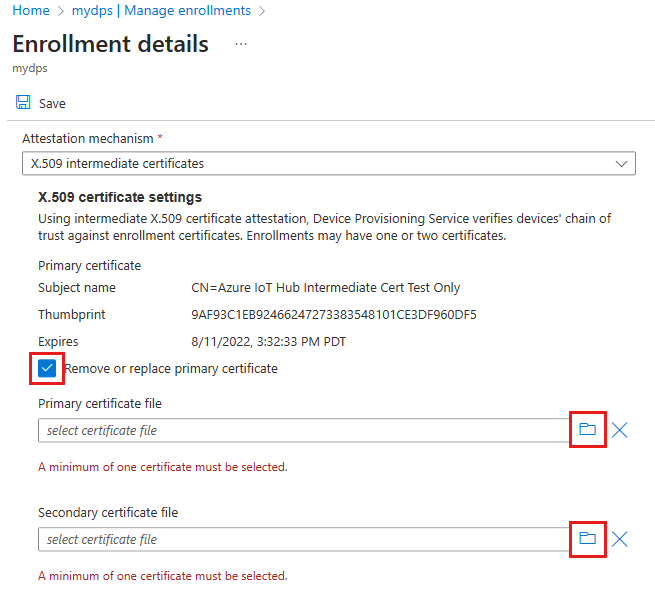

Pokud chcete odstranit existující certifikát, zaškrtněte políčka Odebrat nebo nahradit primární nebo sekundární certifikát. Výběrem ikony složky souborů vyhledejte a nahrajte nové certifikáty.

Pokud došlo k ohrožení zabezpečení některého z vašich certifikátů, měli byste je co nejdříve odebrat.

Pokud se blíží vypršení platnosti některého z vašich certifikátů, můžete ho ponechat na místě, dokud bude druhý certifikát po tomto datu stále aktivní.

Po dokončení vyberte Uložit .

Pokud jste odebrali ohrožený certifikát ze služby zřizování, můžete ho dál použít k vytvoření připojení zařízení k centru IoT, pokud tam existuje registrace zařízení. Můžete to vyřešit dvěma způsoby:

Prvním způsobem je ruční přechod do centra IoT a okamžité odebrání registrace zařízení přidruženého k napadenému certifikátu. Po opětovném zřizování zařízení s aktualizovaným certifikátem se vytvoří nová registrace zařízení.

Druhým způsobem by bylo použití podpory opětovného zřizování k opětovnému zřízení zařízení do stejného centra IoT. Tento přístup se dá použít k nahrazení certifikátu pro registraci zařízení ve službě IoT Hub. Další informace najdete v tématu Postup opětovného zřízení zařízení.

Vrácení certifikátů pro skupiny registrací

Pokud chcete aktualizovat registraci skupiny v reakci na porušení zabezpečení, měli byste okamžitě odstranit ohroženou kořenovou certifikační autoritu nebo zprostředkující certifikát.

Pokud vytváříte kumulativní certifikáty pro zpracování vypršení platnosti certifikátů, měli byste použít konfiguraci sekundárního certifikátu, abyste zajistili bez výpadků zařízení, která se pokoušejí zřídit. Později, když sekundární certifikát také blíží vypršení platnosti a je potřeba ho vrátit, můžete ho otočit pomocí primární konfigurace. Obměně mezi primárními a sekundárními certifikáty tímto způsobem zajistíte, že zařízení, která se pokoušejí zřídit, neprostojí.

Aktualizace kořenových certifikátů certifikační autority

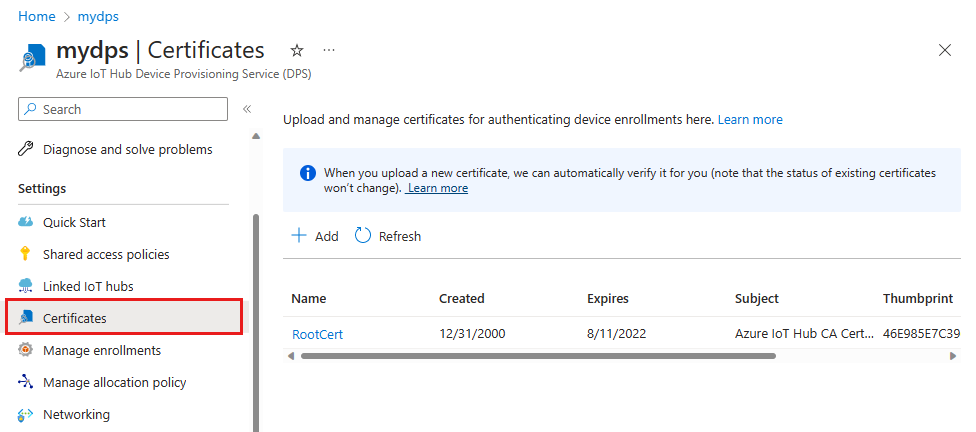

V části Nastavení navigační nabídky pro instanci služby Device Provisioning Vyberte certifikáty.

V seznamu vyberte ohrožený nebo prošlý certifikát a pak vyberte Odstranit. Potvrďte odstranění tak, že zadáte název certifikátu a vyberete OK.

Postupujte podle kroků uvedených v části Konfigurace ověřených certifikátů certifikační autority a přidejte a ověřte nové kořenové certifikáty certifikační autority.

V části Nastavení navigační nabídky pro instanci služby Device Provisioning a vyberte kartu Skupiny registrací.

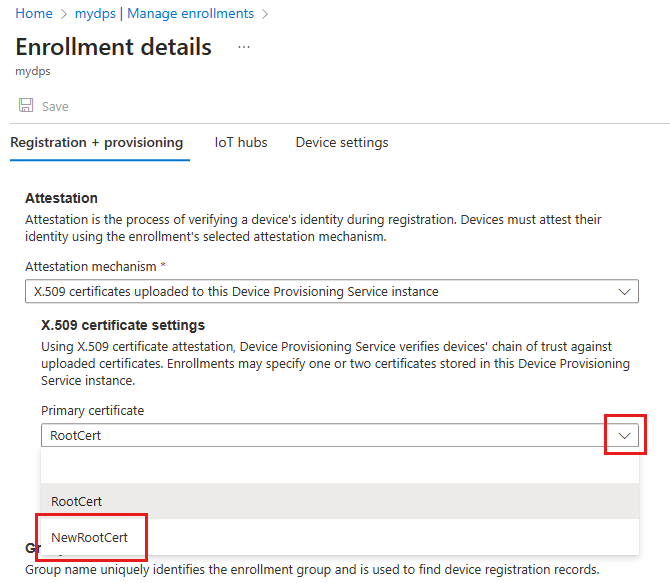

V seznamu vyberte název skupiny registrací.

V části Nastavení certifikátu X.509 vyberte nový kořenový certifikát certifikační autority, který buď nahradí ohrožený nebo prošlý certifikát, nebo ho přidáte jako sekundární certifikát.

Zvolte Uložit.

Pokud jste odebrali ohrožený certifikát ze služby zřizování, můžete ho dál použít k vytvoření připojení zařízení k centru IoT, pokud tam existují registrace zařízení. Můžete to vyřešit dvěma způsoby:

Prvním způsobem je ruční přechod do centra IoT a okamžité odebrání registrací zařízení přidružených k napadenému certifikátu. Po opětovném zřízení zařízení s aktualizovanými certifikáty se pro každé z nich vytvoří nová registrace zařízení.

Druhým způsobem by bylo použití podpory opětovného zřízení k opětovnému zřízení zařízení do stejného ioT Hubu. Tento přístup se dá použít k nahrazení certifikátů pro registrace zařízení ve službě IoT Hub. Další informace najdete v tématu Postup opětovného zřízení zařízení.

Aktualizace zprostředkujících certifikátů

V části Nastavení navigační nabídky pro instanci služby Device Provisioning a vyberte kartu Skupiny registrací.

V seznamu vyberte název skupiny.

Pokud chcete odstranit existující certifikát, zaškrtněte políčka Odebrat nebo nahradit primární nebo sekundární certifikát. Výběrem ikony složky souborů vyhledejte a nahrajte nové certifikáty.

Pokud došlo k ohrožení zabezpečení některého z vašich certifikátů, měli byste je co nejdříve odebrat.

Pokud se blíží vypršení platnosti některého z vašich certifikátů, můžete ho ponechat na místě, dokud bude druhý certifikát po tomto datu stále aktivní.

Každý zprostředkující certifikát by měl být podepsaný ověřeným kořenovým certifikátem certifikační autority, který už byl přidán do služby zřizování. Další informace najdete v tématu Certifikáty X.509.

Pokud jste odebrali ohrožený certifikát ze služby zřizování, můžete ho dál použít k vytvoření připojení zařízení k centru IoT, pokud tam existují registrace zařízení. Můžete to vyřešit dvěma způsoby:

Prvním způsobem je ruční přechod do centra IoT a okamžité odebrání registrace zařízení přidruženého k napadenému certifikátu. Po opětovném zřízení zařízení s aktualizovanými certifikáty se pro každé z nich vytvoří nová registrace zařízení.

Druhým způsobem by bylo použití podpory opětovného zřízení k opětovnému zřízení zařízení do stejného ioT Hubu. Tento přístup se dá použít k nahrazení certifikátů pro registrace zařízení ve službě IoT Hub. Další informace najdete v tématu Postup opětovného zřízení zařízení.

Opětovné zřízení zařízení

Jakmile se certifikát zaregistruje na zařízení i ve službě Device Provisioning, může se zařízení znovu zřídit kontaktováním služby Device Provisioning.

Jedním ze snadných způsobů programování zařízení k opětovnému zřízení je naprogramovat zařízení, aby kontaktoval službu zřizování, aby prošel tokem zřizování, pokud zařízení obdrží chybu "neautorizováno" při pokusu o připojení k centru IoT.

Dalším způsobem je, aby staré i nové certifikáty byly platné pro krátké překrytí, a pomocí centra IoT odešlete do zařízení příkaz, aby se znovu zaregistrovali prostřednictvím služby zřizování a aktualizovali informace o připojení ioT Hubu. Vzhledem k tomu, že každé zařízení může zpracovávat příkazy jinak, musíte zařízení naprogramovat, abyste věděli, co dělat při vyvolání příkazu. Zařízení můžete pomocí IoT Hubu řídit několika způsoby a k zahájení procesu doporučujeme použít přímé metody nebo úlohy .

Po dokončení opětovného zřízení se zařízení můžou pomocí nových certifikátů připojit ke službě IoT Hub.

Zákaz certifikátů

V reakci na porušení zabezpečení možná budete muset zakázat certifikát zařízení. Pokud chcete zakázat certifikát zařízení, zakažte položku registrace cílového zařízení nebo certifikátu. Další informace najdete v článku o zákazu registrace zařízení.

Jakmile je certifikát součástí zakázané položky registrace, všechny pokusy o registraci ve službě IoT Hub pomocí tohoto certifikátu selžou i v případě, že je povolená jako součást jiné položky registrace.

Další kroky

- Další informace o certifikátech X.509 ve službě Device Provisioning najdete v tématu Ověření certifikátu X.509.

- Informace o tom, jak provést ověření vlastnictví certifikátů certifikační autority X.509 pomocí služby Azure IoT Hub Device Provisioning, najdete v tématu Postup ověření certifikátů.

- Další informace o tom, jak pomocí portálu vytvořit skupinu registrací, najdete v tématu Správa registrací zařízení pomocí webu Azure Portal.