Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tento dokument ukazuje, jak zálohovat tajné kódy, klíče a certifikáty uložené v trezoru klíčů. Zálohování je určené k poskytnutí offline kopie všech tajných kódů v nepravděpodobném případě, že ztratíte přístup ke svému trezoru klíčů.

Přehled

Azure Key Vault nabízí několik možností, jak zajistit dostupnost a obnovitelnost dat trezoru:

- Automatická redundance a převzetí služeb při selhání: Key Vault automaticky replikuje data napříč oblastmi a zpracovává převzetí služeb při selhání během výpadků – viz Azure Key Vault dostupnost a redundance

- Obnovitelné odstranění a ochrana proti vymazání: Brání náhodnému nebo škodlivému odstranění trezoru nebo jeho objektů – viz správa obnovy Azure Key Vault s využitím obnovitelného odstranění a ochrany proti vymazání

- Ruční zálohování a obnovení (popsané v tomto článku): Pro jednotlivé tajné kódy, klíče a certifikáty

Tento článek se zaměřuje na operace ručního zálohování a obnovení jednotlivých objektů v rámci Key Vault.

Kdy použít zálohy

Azure Key Vault automaticky poskytuje funkce, které vám pomůžou udržovat dostupnost a zabránit ztrátě dat. Tajné kódy zálohujte jenom v případě, že máte důležité obchodní odůvodnění. Zálohování tajemství ve vašem trezoru klíčů může představovat operační výzvy, jako je udržování více sad protokolů, oprávnění a záloh v případě expirace nebo rotace tajemství.

Zvažte použití záloh v těchto scénářích:

- Je potřeba přesouvat objekty mezi trezory klíčů nebo Azure oblastmi.

- Chcete offline kopii svých tajemství z důvodu dodržování právních předpisů nebo regulačních požadavků.

- Používáte oblast, která nepodporuje automatickou replikaci mezi oblastmi (Brazílie – jih, Brazílie – jihovýchod nebo USA – západ 3).

- Potřebujete ochranu před náhodným odstraněním konkrétních objektů.

Ve většině scénářů poskytují integrované funkce redundance a obnovitelného odstranění Key Vault dostatečnou ochranu bez nutnosti ručního zálohování. Další informace naleznete v článku Azure Key Vault dostupnost a redundance.

Omezení

Důležité

Key Vault nepodporuje možnost zálohování více než 500 předchozích verzí klíče, tajného klíče nebo objektu certifikátu a pokus o provedení tohoto problému může mít za následek chybu. Předchozí verze klíče, tajného klíče nebo certifikátu není možné odstranit.

Key Vault momentálně neposkytuje způsob zálohování celého key vault v rámci jedné operace a klíčů, tajných klíčů a certifikátů musí být zálohované jednotlivě.

Zvažte také následující problémy:

- Zálohování tajemství, která mají více verzí, může způsobit chyby vypršení časového limitu.

- Záloha vytvoří snímek v konkrétním čase. Tajné kódy se můžou obnovovat během zálohování, což způsobuje neshodu šifrovacích klíčů.

- Pokud překročíte limity služby Key Vault pro požadavky za sekundu, dojde k omezení vašeho trezoru klíčů a zálohování selže.

Aspekty návrhu

Když zálohujete objekt trezoru klíčů, jako je tajemství, klíč nebo certifikát, operace zálohování stáhne objekt jako šifrovaný blob. Tento objekt blob nejde dešifrovat mimo Azure. Pokud chcete získat použitelná data z tohoto objektu blob, musíte objekt blob obnovit do Key Vault ve stejném předplatném Azure a ve stejné Azure oblasti.

Bezpečnostní aspekty

Když obnovíte klíč do jiného trezoru, obnovená kopie je plně nezávislá na původním trezoru. Zakázání, odstranění nebo vymazání původního klíče nemá žádný vliv na žádné obnovené kopie. Ve svých příslušných trezorech zůstávají plně funkční. Ve službě Azure Key Vault není možné odvolat nebo zneplatnit dříve vytvořený záložní objekt blob nebo klíč, který už byl obnoven do jiného trezoru.

Tato nezávislost má důležité důsledky pro reakci na incidenty. Pokud máte podezření, že došlo k ohrožení zabezpečení klíče prostřednictvím neoprávněného zálohování a obnovení, nezakažte klíč okamžitě ani neodstraňujte. Tím se přenese všechny závislé služby do offline režimu (například databáze transparentního šifrování dat Azure SQL se stanou nepřístupnými, Azure Storage s klíči spravovanými zákazníkem vrátí chyby a virtuální počítače chráněné službou Azure Disk Encryption se nedají spustit), ale neovlivní žádné kopie, které by útočník mohl obnovit do jiného trezoru.

Místo toho postupujte podle této sekvence reakce na incidenty:

- Omezit narušení: Okamžitě zkontrolujte a odvolejte všechny subjekty s oprávněními k zálohování nebo obnovení v napadeném trezoru. Prozkoumejte protokoly auditu služby Key Vault pro neautorizovanou aktivitu zálohování a obnovení, abyste porozuměli rozsahu ohrožení zabezpečení.

- Vytvořte náhradní klíč v samostatném trezoru s úzce omezeným přístupem. Použijte nový klíč (ne novou verzi ohroženého klíče), tak, aby náhradu nebylo možné získat ze stávajících zálohovacích blobs.

- Překonfigurujte závislé služby tak, aby používaly náhradní klíč (každá služba znovu zabalí šifrovací klíče dat novým klíčem).

- Ověřte , že všechny závislé služby fungují normálně s náhradním klíčem.

- Zakažte ohrožený klíč až po úplné migraci závislých služeb. Pokud je v trezoru povolená ochrana před vymazáním, klíč se nedá trvale vyprázdnit, dokud nevyprší doba uchovávání, takže dokud nevyprší platnost, ponechte ho zakázaný.

Chcete-li snížit riziko neoprávněného exfiltrace záloh, omezte oprávnění zálohování a obnovení pouze na identity, které je skutečně vyžadují. Monitorujte protokoly auditu služby Key Vault pro operace KeyBackup, KeyRestore, SecretBackup, SecretRestore, CertificateBackup a CertificateRestore a nastavte výstrahu na neočekávanou aktivitu. Další informace najdete v tématu Protokolování služby Azure Key Vault.

Osvědčené postupy zabezpečení specifické pro klíč a postupy reakce na ohrožení zabezpečení klíčů najdete v tématu Zabezpečení klíčů služby Azure Key Vault.

Požadavky

Pokud chcete zálohovat objekt trezoru klíčů, musíte mít:

- Oprávnění na úrovni přispěvatele nebo vyšší u předplatného Azure

- Trezor primárních klíčů, který obsahuje tajné kódy, které chcete zálohovat.

- Sekundární trezor klíčů, kde se obnoví tajné kódy.

Zálohování a obnovení z portálu Azure

Pomocí postupu v této části zálohujte a obnovte objekty pomocí portálu Azure.

Zálohovat

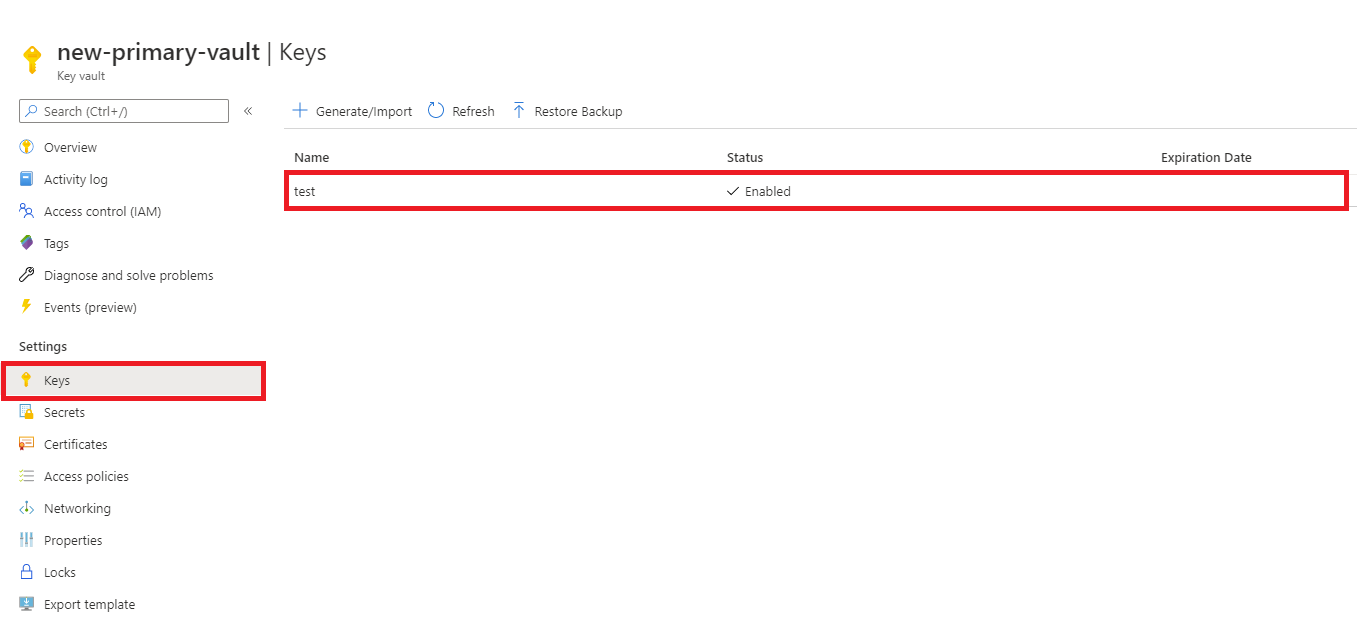

Přejděte na portál Azure.

Vyberte úložiště klíčů.

Přejděte na objekt (tajný klíč, klíč nebo certifikát), který chcete zálohovat.

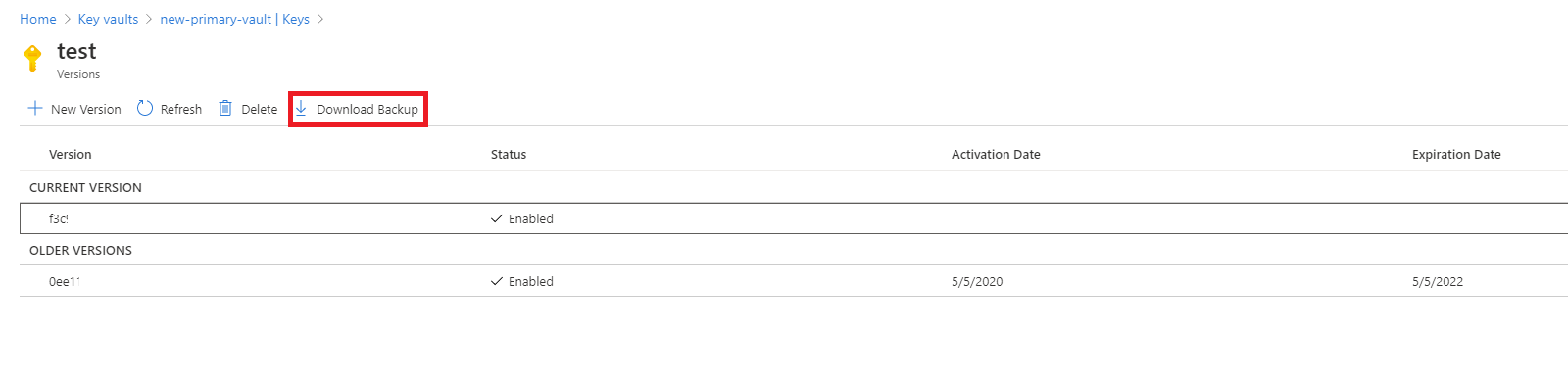

Vyberte objekt.

Vyberte Stáhnout zálohu.

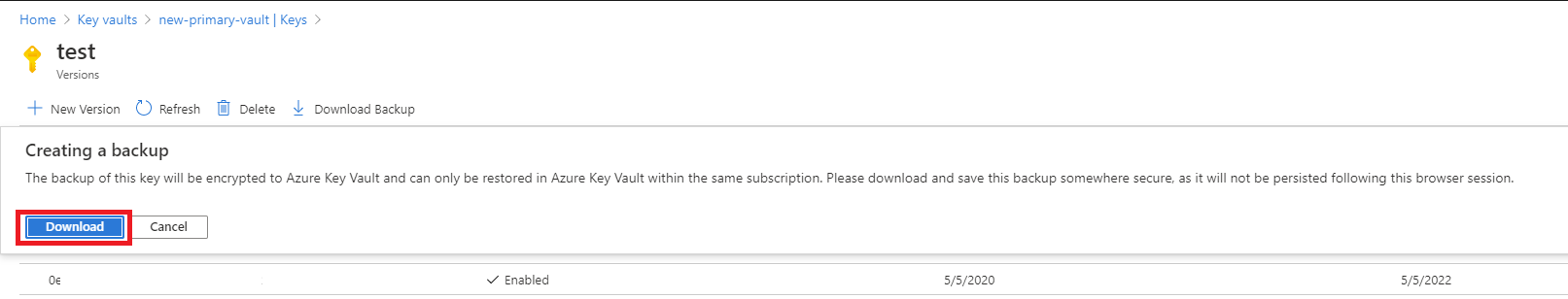

Vyberte Stáhnout.

Uložte šifrovaný blob na bezpečné místo.

Obnovit

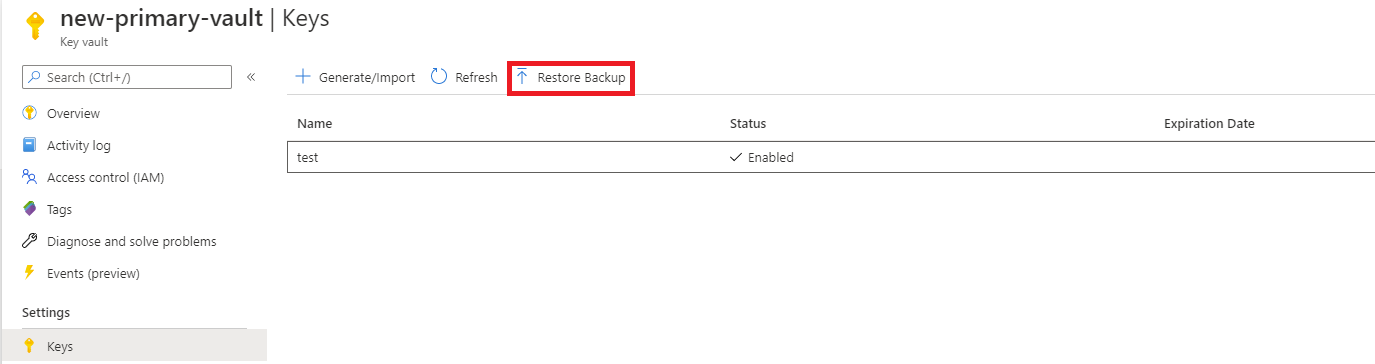

Přejděte na portál Azure.

Vyberte úložiště klíčů.

Přejděte na typ objektu (tajný klíč, klíč nebo certifikát), který chcete obnovit.

Vyberte Obnovit zálohování.

Přejděte na místo, kam jste uložili šifrovaný blob.

Vyberte OK.

Zálohování a obnovení z Azure CLI nebo Azure PowerShell

## Log in to Azure

az login

## Set your subscription

az account set --subscription <subscription-id>

## Register Key Vault as a provider

az provider register -n Microsoft.KeyVault

## Back up a certificate in Key Vault

az keyvault certificate backup --file <file-path> --name <certificate-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a key in Key Vault

az keyvault key backup --file <file-path> --name <key-name> --vault-name <vault-name> --subscription <subscription-id>

## Back up a secret in Key Vault

az keyvault secret backup --file <file-path> --name <secret-name> --vault-name <vault-name> --subscription <subscription-id>

## Restore a certificate in Key Vault

az keyvault certificate restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a key in Key Vault

az keyvault key restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

## Restore a secret in Key Vault

az keyvault secret restore --file <file-path> --vault-name <vault-name> --subscription <subscription-id>

Další kroky

- Dostupnost a redundance služby Azure Key Vault

- správa obnovy Azure Key Vault s využitím měkkého odstranění a ochrany před vymazáním

- Přesun klíčového trezoru Azure mezi regiony

- Povolení protokolování služby Key Vault pro Key Vault