Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Uzly Azure Managed Instance for Apache Cassandra vyžadují přístup k mnoha dalším službám Azure, když se vloží do vaší virtuální sítě. Za normálních okolností je přístup povolený tím, že zajistí, že vaše virtuální síť má odchozí přístup k internetu. Pokud vaše zásady zabezpečení zakazují odchozí přístup, můžete nakonfigurovat pravidla brány firewall nebo trasy definované uživatelem pro příslušný přístup. Další informace naleznete v tématu Požadovaná pravidla odchozí sítě.

Pokud máte obavy z interního zabezpečení o exfiltraci dat, může vaše zásady zabezpečení zakázat přímý přístup k těmto službám z vaší virtuální sítě. Pomocí virtuální privátní sítě (VPN) se službou Azure Managed Instance for Apache Cassandra můžete zajistit, aby datové uzly ve virtuální síti komunikují pouze s jedním koncovým bodem SÍTĚ VPN bez přímého přístupu k žádným dalším službám.

Jak to funguje

Virtuální počítač označovaný jako operátor je součástí každé spravované instance Azure pro Apache Cassandra a pomáhá spravovat cluster. Ve výchozím nastavení je operátor ve stejné virtuální síti jako cluster. Operátor a datové virtuální počítače mají stejná pravidla skupiny zabezpečení sítě (NSG), která nejsou z bezpečnostních důvodů ideální. Umožňuje také zabránit operátoru v dosažení potřebných služeb Azure při nastavování pravidel NSG pro vaši podsíť.

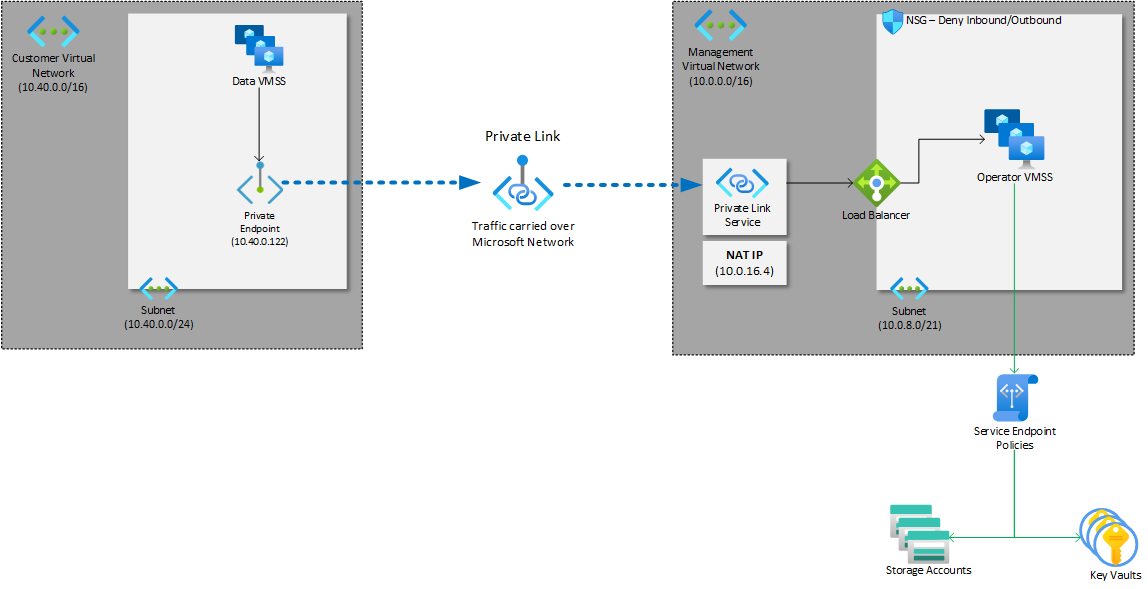

Použití sítě VPN jako metody připojení pro službu Azure Managed Instance for Apache Cassandra umožňuje operátorovi být v jiné virtuální síti než cluster pomocí služby private link. Operátor je ve virtuální síti, která má přístup k nezbytným službám Azure a cluster je ve virtuální síti, kterou řídíte.

Pomocí sítě VPN se teď může operátor připojit k privátní IP adrese v rozsahu adres vaší virtuální sítě označované jako privátní koncový bod. Privátní propojení směruje data mezi operátorem a privátním koncovým bodem prostřednictvím páteřní sítě Azure, aby se zabránilo vystavení veřejnému internetu.

Výhody zabezpečení

Chceme zabránit útočníkům v přístupu k virtuální síti, ve které je operátor nasazený, a pokusu o krádež dat. Jsou zavedená bezpečnostní opatření, aby se zajistilo, že operátor může dosáhnout pouze nezbytných služeb Azure.

- Zásady koncového bodu služby: Tyto zásady nabízejí podrobnou kontrolu nad odchozím provozem ve virtuální síti, zejména pro služby Azure. Pomocí koncových bodů služby stanoví omezení. Zásady umožňují přístup k datům výhradně k určeným službám Azure, jako je Azure Monitor, Azure Storage a Azure Key Vault. Tyto zásady zajišťují, aby výchozí přenos dat byl omezen pouze na předem určené účty Azure Storage, které vylepšují zabezpečení a správu dat v rámci síťové infrastruktury.

- Skupiny zabezpečení sítě: Tyto skupiny slouží k filtrování síťového provozu do a z prostředků ve virtuální síti Azure. Veškerý provoz je zablokovaný od operátora do internetu. Prostřednictvím sady pravidel NSG je povolený pouze provoz do určitých služeb Azure.

Použití sítě VPN se spravovanou instancí Azure pro Apache Cassandra

Vytvořte cluster Azure Managed Instance for Apache Cassandra pomocí

VPNhodnoty pro možnost--azure-connection-method:az managed-cassandra cluster create \ --cluster-name "vpn-test-cluster" \ --resource-group "vpn-test-rg" \ --location "eastus2" \ --azure-connection-method "VPN" \ --initial-cassandra-admin-password "password"Vlastnosti clusteru zobrazíte pomocí následujícího příkazu:

az managed-cassandra cluster show \ --resource-group "vpn-test-rg" \ --cluster-name "vpn-test-cluster"Z výstupu vytvořte kopii

privateLinkResourceIdhodnoty.Na webu Azure Portal vytvořte privátní koncový bod pomocí následujícího postupu:

- Na kartě Prostředek vyberte Připojit k prostředku Azure podle ID prostředku nebo aliasu jako metodu připojení a jako typ prostředku vyberte Microsoft.Network/privateLinkServices .

privateLinkResourceIdZadejte hodnotu z předchozího kroku. - Na kartě Virtuální síť vyberte podsíť vaší virtuální sítě a vyberte možnost Staticky přidělit IP adresu.

- Ověřte a vytvořte.

Poznámka:

V tuto chvíli připojení mezi službou pro správu a vaším privátním koncovým bodem vyžaduje schválení od týmu Azure Managed Instance for Apache Cassandra.

- Na kartě Prostředek vyberte Připojit k prostředku Azure podle ID prostředku nebo aliasu jako metodu připojení a jako typ prostředku vyberte Microsoft.Network/privateLinkServices .

Získejte IP adresu síťového rozhraní vašeho privátního koncového bodu.

Vytvořte nové datové centrum pomocí IP adresy z předchozího kroku jako parametru

--private-endpoint-ip-address.

Související obsah

- Seznamte se s konfigurací hybridního clusteru ve službě Azure Managed Instance for Apache Cassandra.