Scénáře použití analýzy provozu

V tomto článku se dozvíte, jak získat přehledy o provozu po konfiguraci analýzy provozu v různých scénářích.

Vyhledání hotspotů provozu

Hledat

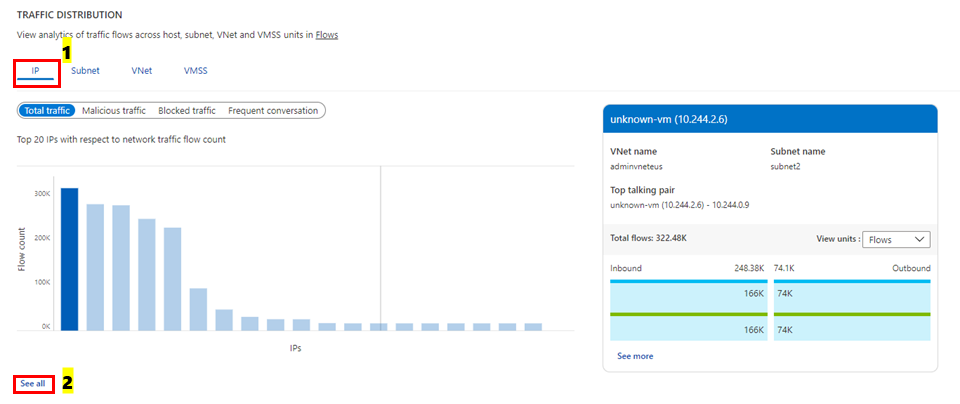

- Kteří hostitelé, podsítě, virtuální sítě a škálovací sada virtuálních počítačů odesílají nebo přijímají největší provoz, procházejí maximální škodlivý provoz a blokují významné toky?

- Zkontrolujte srovnávací graf pro hostitele, podsíť, virtuální síť a škálovací sadu virtuálních počítačů. Když pochopíte, kteří hostitelé, podsítě, virtuální sítě a škálovací sada virtuálních počítačů odesílají nebo přijímají největší provoz, pomůže vám to identifikovat hostitele, kteří zpracovávají největší provoz, a jestli se distribuce provozu provádí správně.

- Můžete vyhodnotit, jestli je objem provozu vhodný pro hostitele. Je objem normálního chování provozu nebo si zaslouží další šetření?

- Kolik je příchozích a odchozích přenosů?

- Očekává se, že hostitel obdrží více příchozího provozu než odchozí, nebo naopak?

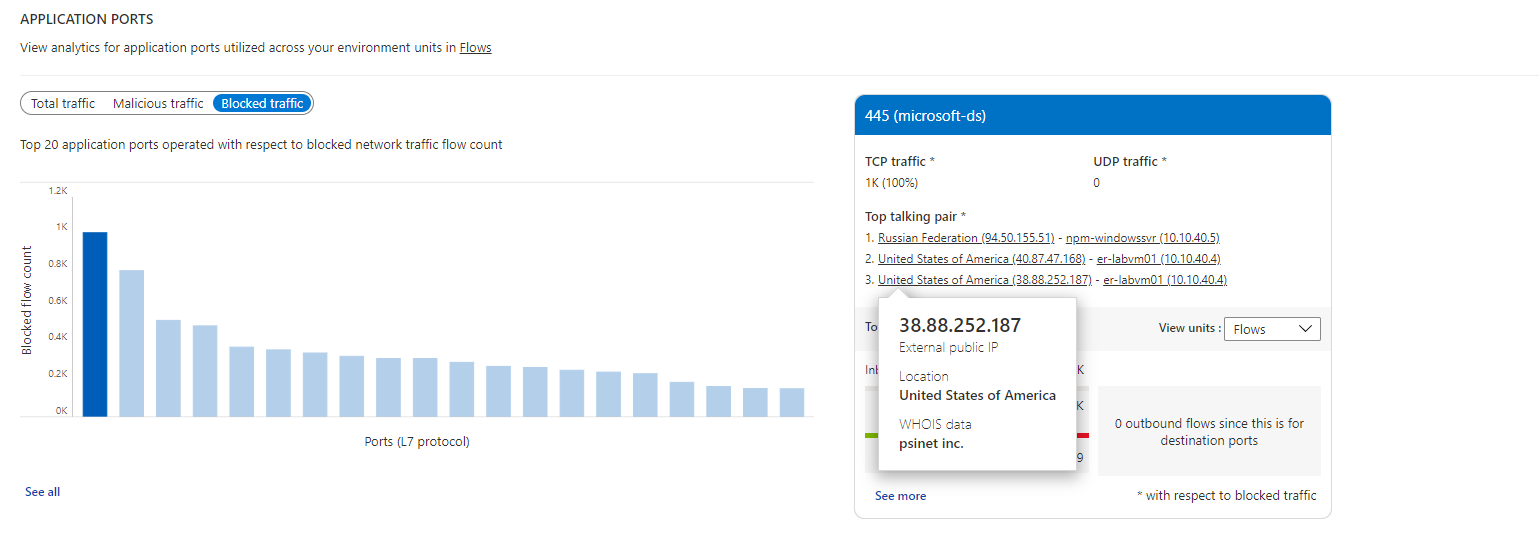

- Statistika blokovaného provozu

- Proč hostitel blokuje významný objem neškodného provozu? Toto chování vyžaduje další šetření a pravděpodobně optimalizaci konfigurace.

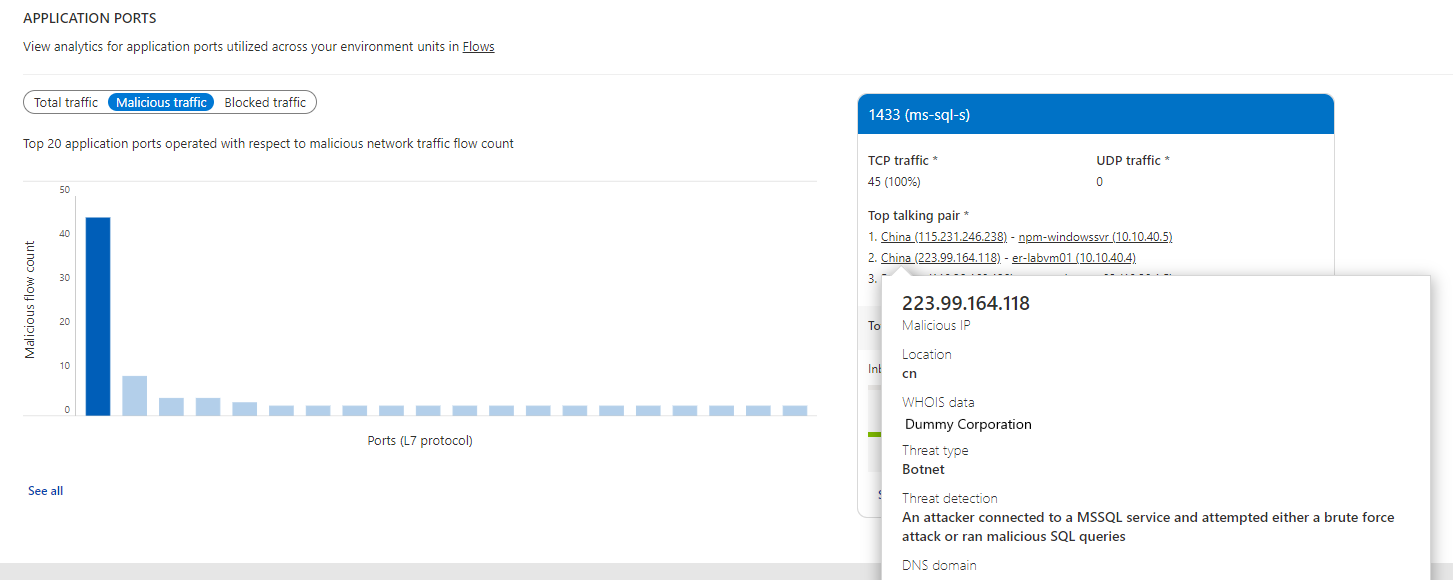

- Statistika škodlivého povoleného nebo blokovaného provozu

Proč hostitel přijímá škodlivý provoz a proč jsou povolené toky ze škodlivých zdrojů? Toto chování vyžaduje další šetření a pravděpodobně optimalizaci konfigurace.

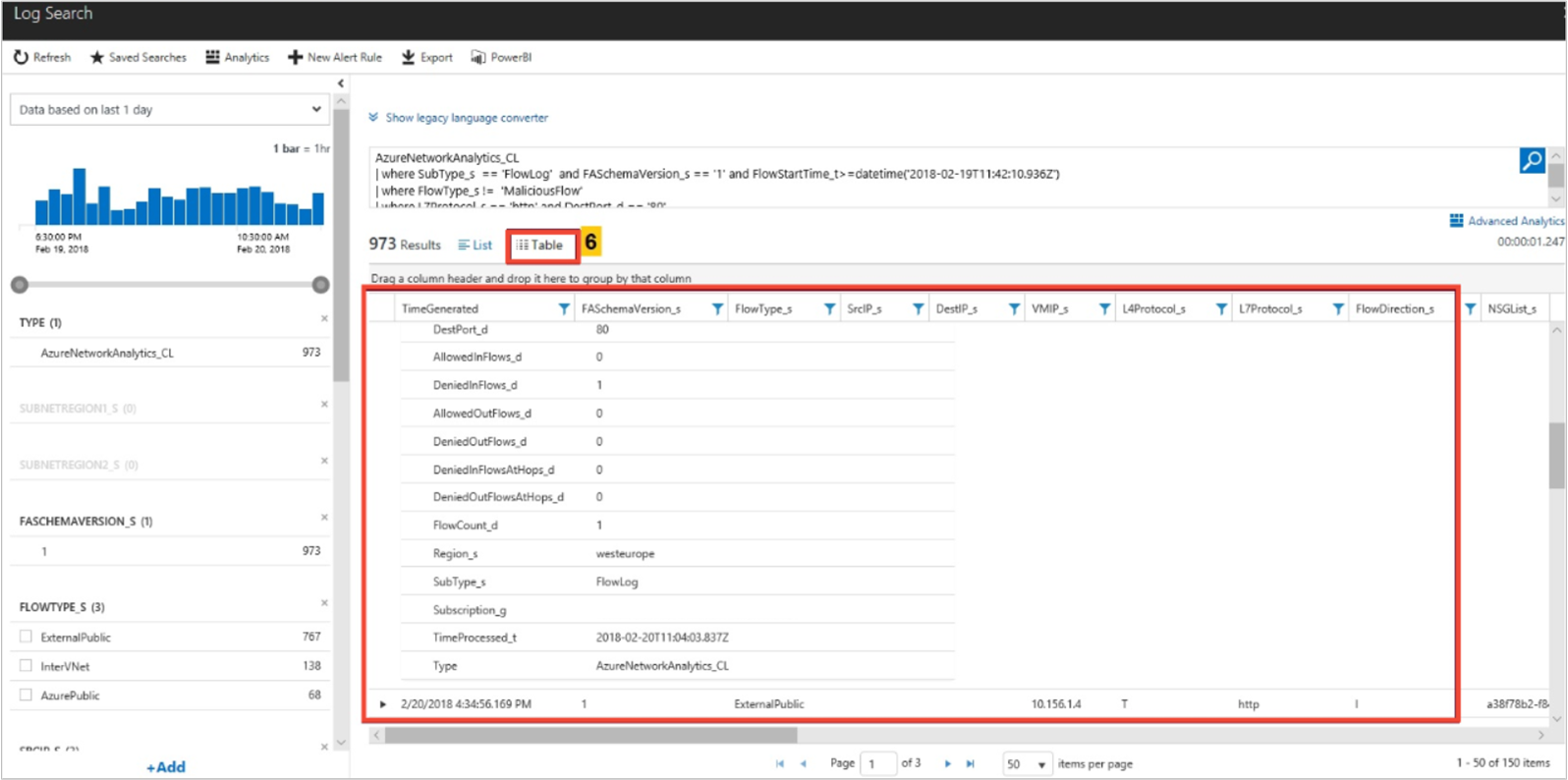

V části IP vyberte Zobrazit vše, jak je znázorněno na následujícím obrázku:

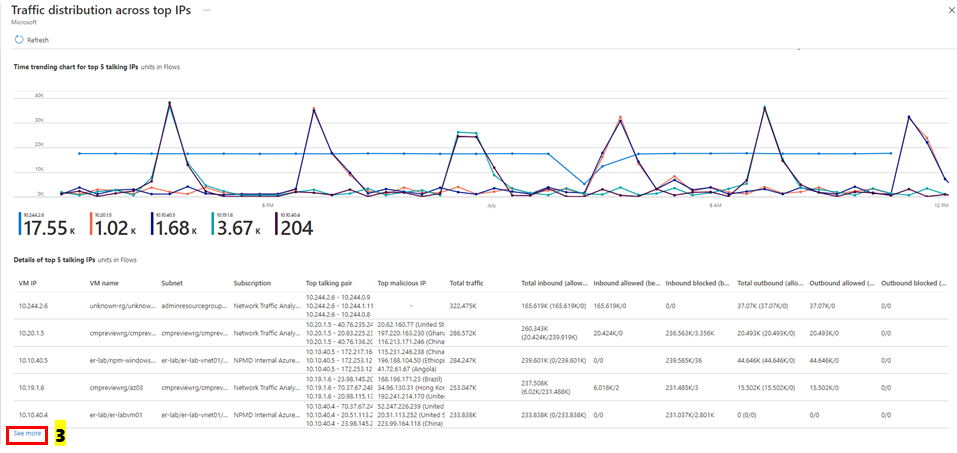

Následující obrázek ukazuje trend času pro prvních pět hostitelů, kteří hovoří, a podrobnosti související s tokem (povolené – příchozí/ odchozí a odepřené – příchozí/odchozí toky) pro hostitele:

Pokud chcete získat přehled o všech hostitelích, vyberte Zobrazit více v části Podrobnosti o prvních 5 mluvících IP adresách , jak je znázorněno na následujícím obrázku:

Hledat

Které páry hostitelů nejvíce konversují?

- Očekávané chování, jako je komunikace front-endu nebo back-endová komunikace nebo nepravidelné chování, jako je back-endový internetový provoz.

Statistika povoleného nebo blokovaného provozu

- Proč hostitel povoluje nebo blokuje významný objem provozu

Nejčastěji používaný aplikační protokol mezi nejčastěji konversujícími páry hostitelů:

Jsou tyto aplikace v této síti povolené?

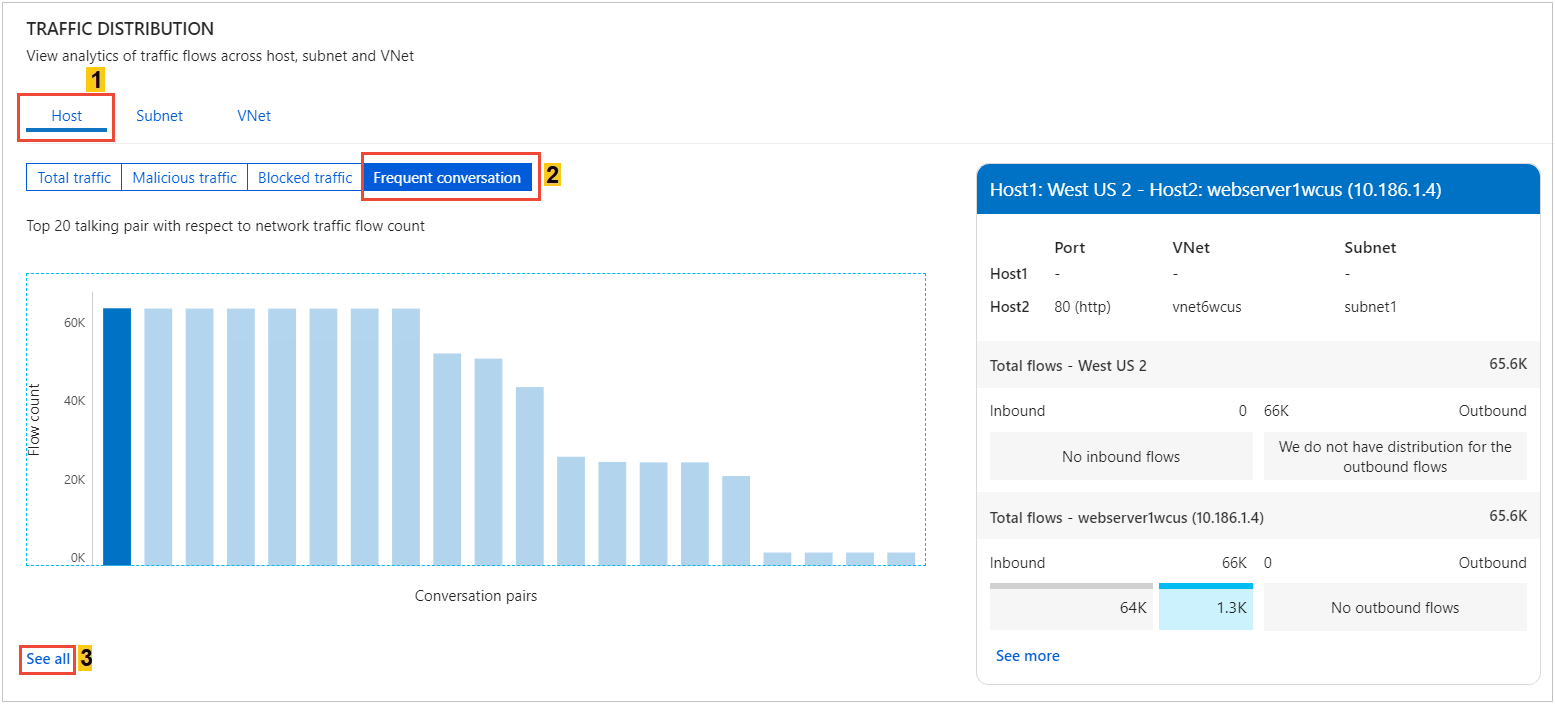

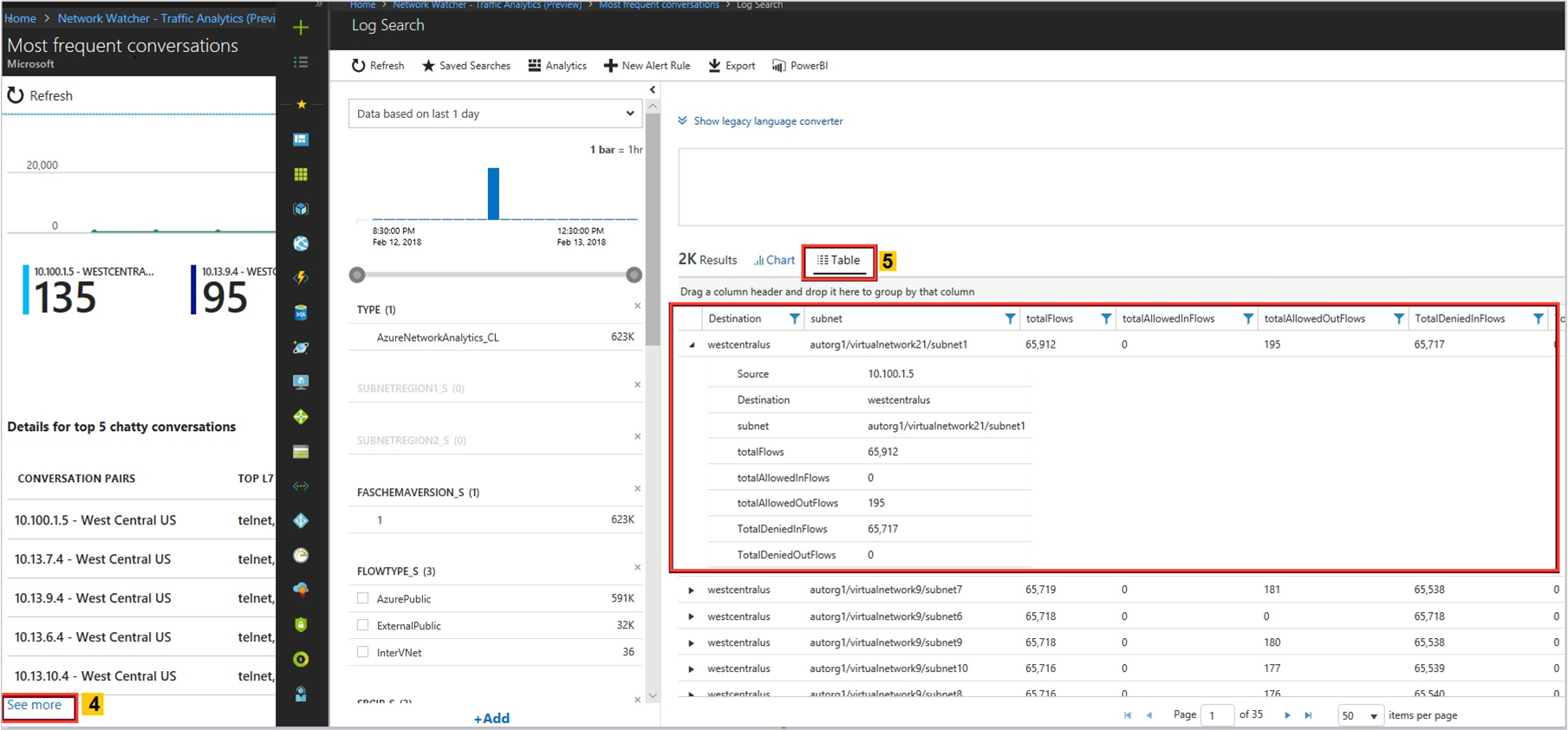

Jsou aplikace správně nakonfigurované? Používají pro komunikaci vhodný protokol? V části Časté konverzace vyberte Možnost Zobrazit vše, jak je znázorněno na následujícím obrázku:

Následující obrázek ukazuje trend času pro prvních pět konverzací a podrobnosti související s toky, jako jsou povolené a odepřené příchozí a odchozí toky pro pár konverzací:

Hledat

Který aplikační protokol se ve vašem prostředí nejčastěji používá a které páry konversujícího hostitele používají aplikační protokol nejvíce?

Jsou tyto aplikace v této síti povolené?

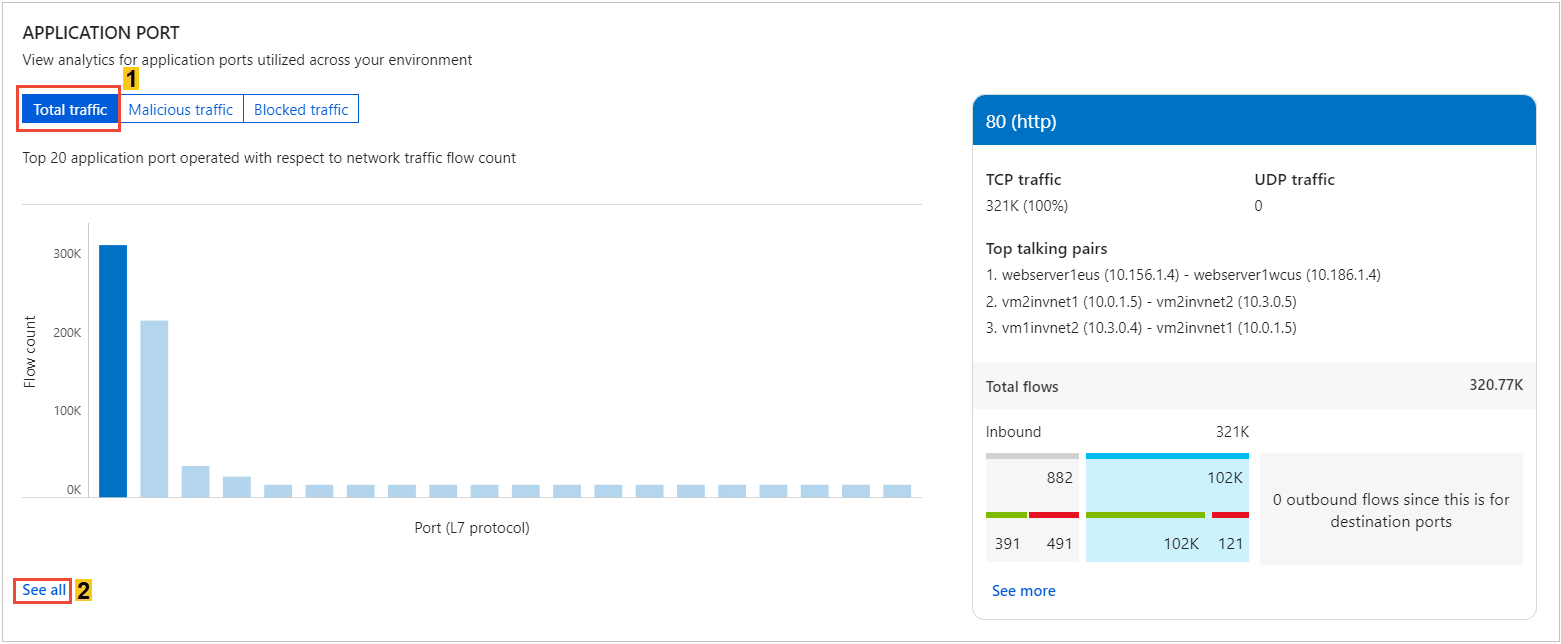

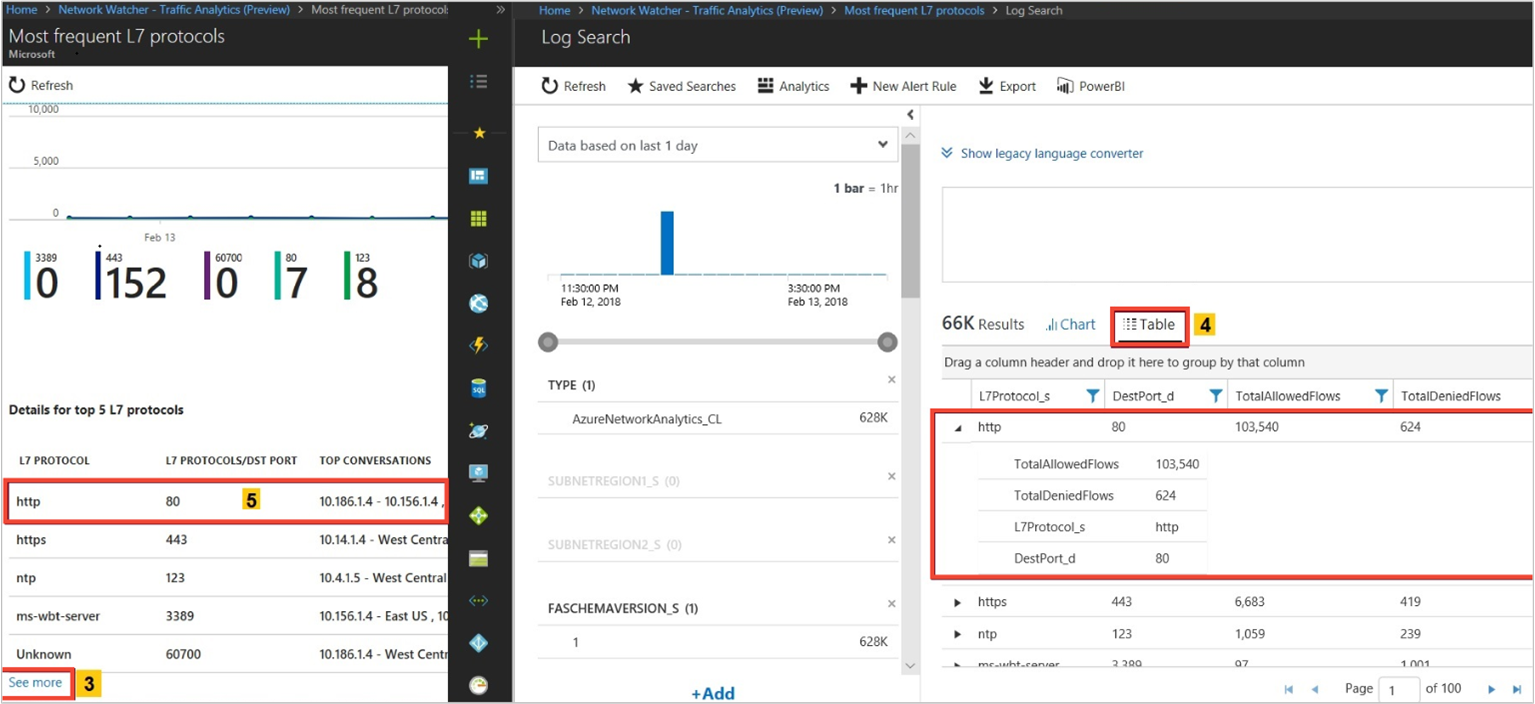

Jsou aplikace správně nakonfigurované? Používají pro komunikaci vhodný protokol? Očekávané chování je běžné porty, jako je 80 a 443. Pokud se pro standardní komunikaci zobrazí nějaké neobvyklé porty, můžou vyžadovat změnu konfigurace. V části Port aplikace vyberte Zobrazit vše na následujícím obrázku:

Následující obrázky ukazují trend času pro prvních pět protokolů L7 a podrobnosti související s tokem (například povolené a odepřené toky) pro protokol L7:

Hledat

Trendy využití kapacity brány VPN ve vašem prostředí

- Každá skladová položka VPN umožňuje určitou šířku pásma. Jsou brány VPN nedostatečně využité?

- Blíží se kapacita vašich bran? Měli byste upgradovat na další vyšší skladovou položku?

Které hostitele nejvíce konvergují přes kterou bránu VPN přes který port?

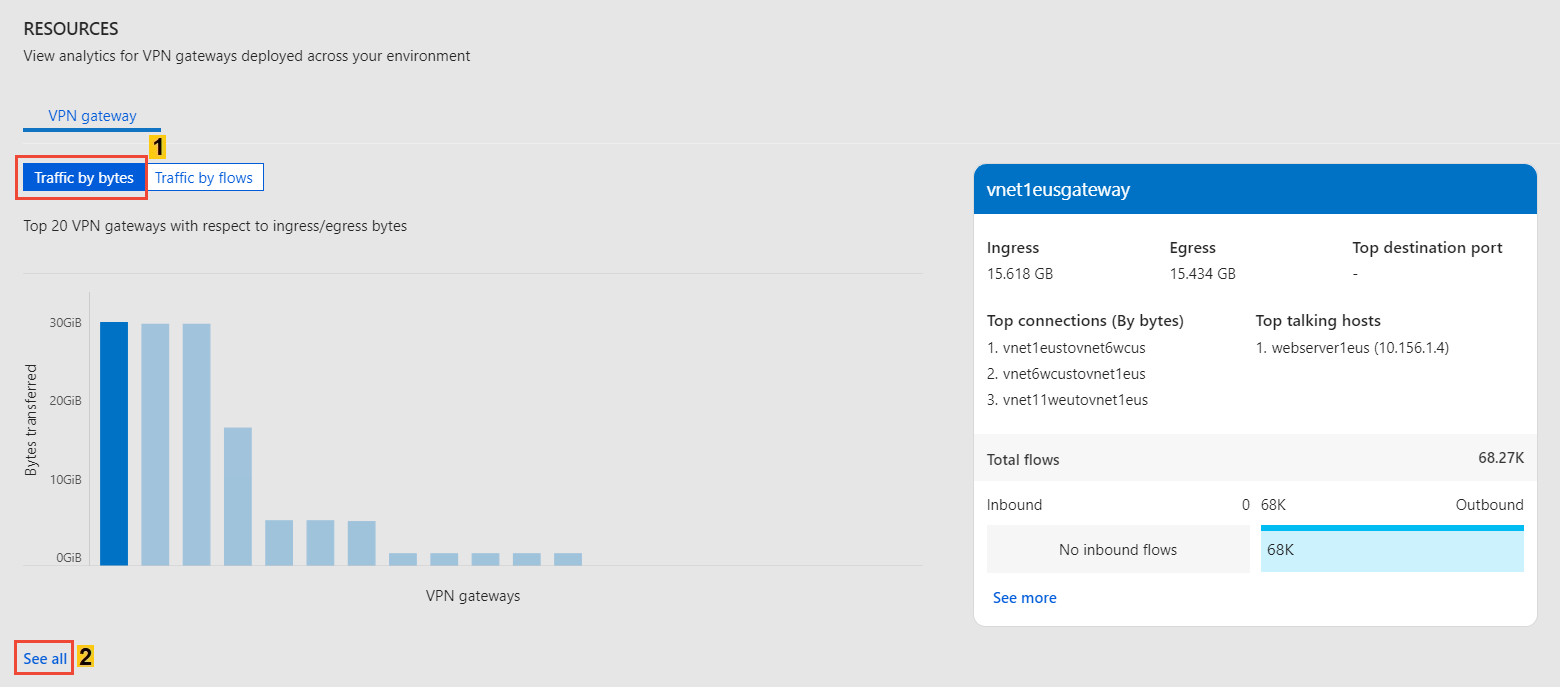

Je tento vzor normální? V části Brána VPN vyberte Zobrazit vše, jak je znázorněno na následujícím obrázku:

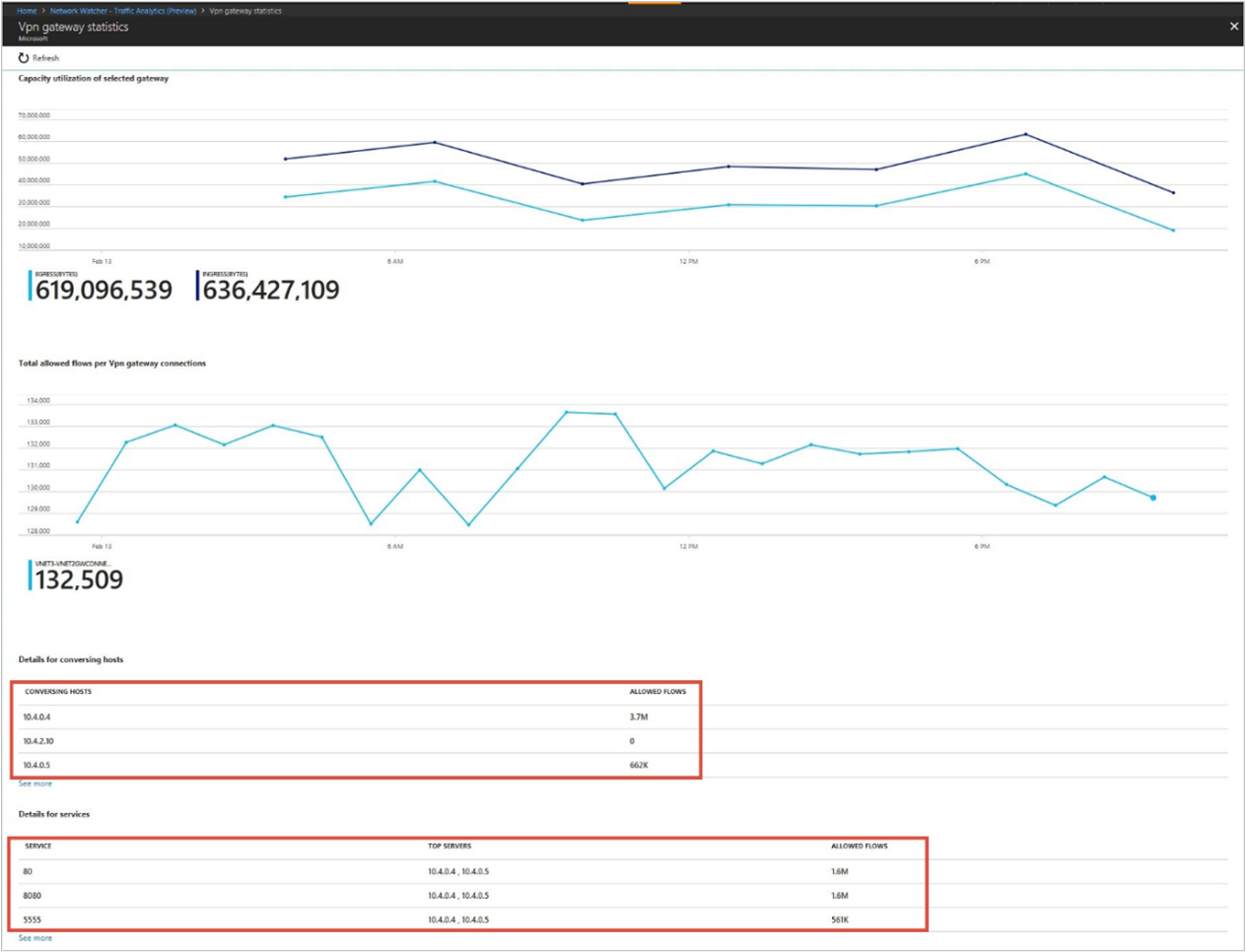

Následující obrázek ukazuje trend času pro využití kapacity služby Azure VPN Gateway a podrobnosti související s tokem (například povolené toky a porty):

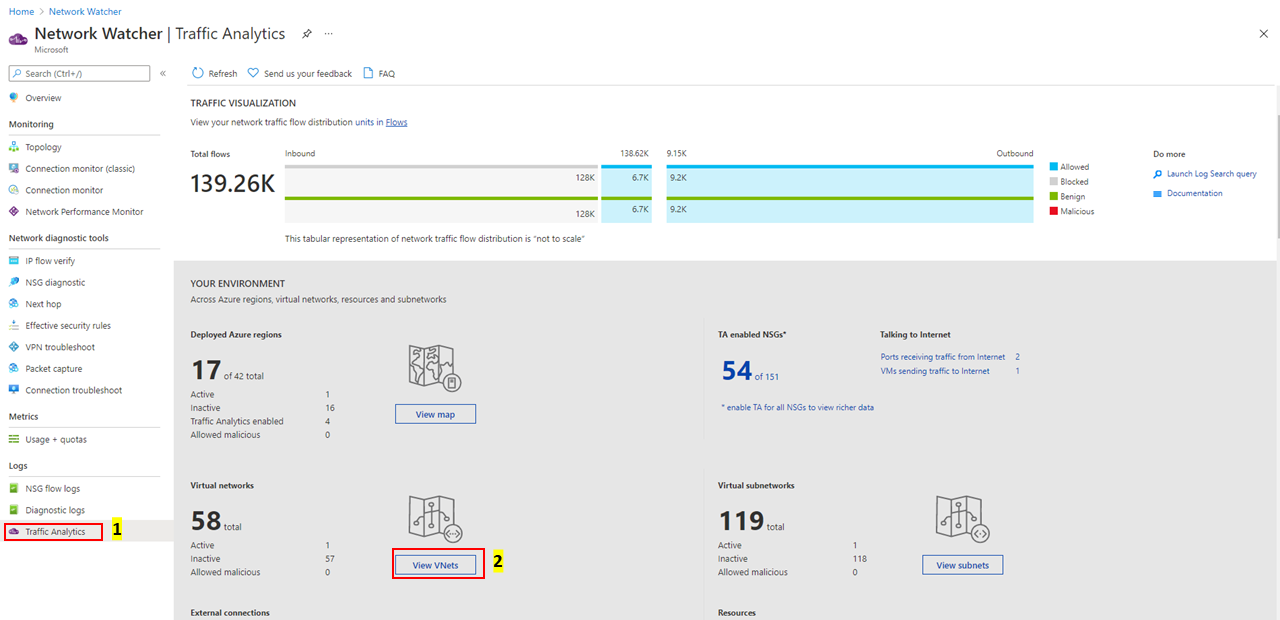

Vizualizace distribuce provozu podle zeměpisné oblasti

Hledat

Distribuce provozu podle datového centra, jako jsou hlavní zdroje provozu do datacentra, top podvodné sítě konvergující s datovým centrem, a top konversující aplikační protokoly.

Pokud zjistíte větší zatížení datového centra, můžete naplánovat efektivní distribuci provozu.

Pokud se neautorní sítě konvergují v datovém centru, opravte pravidla NSG, která je zablokují.

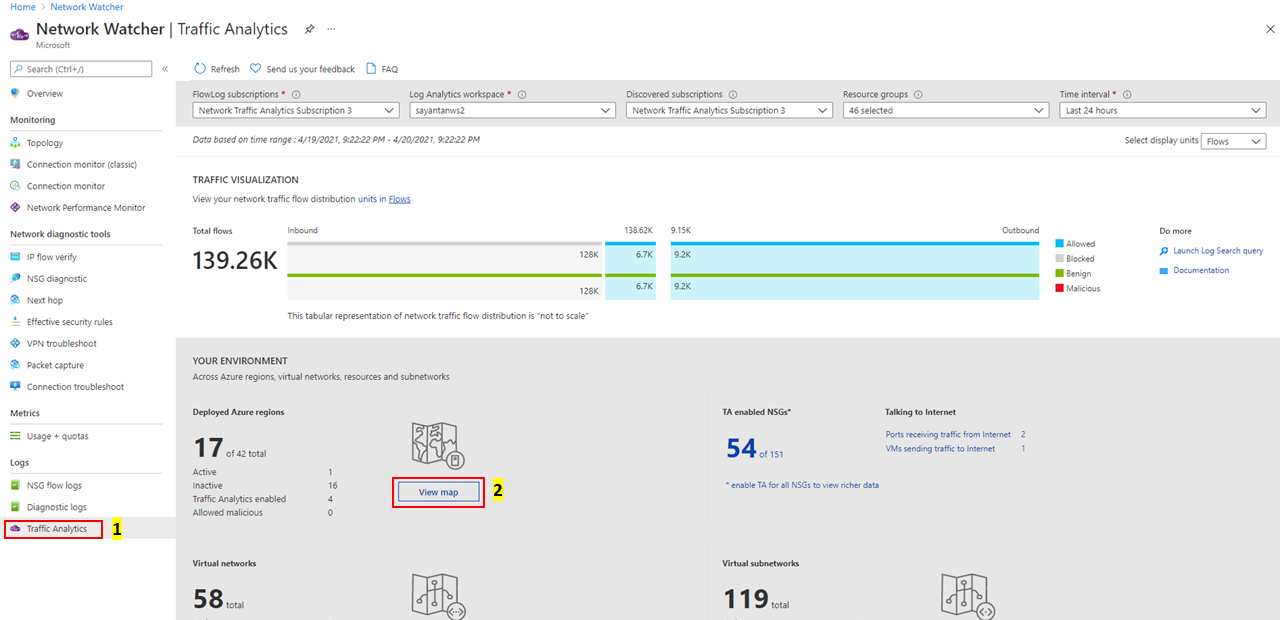

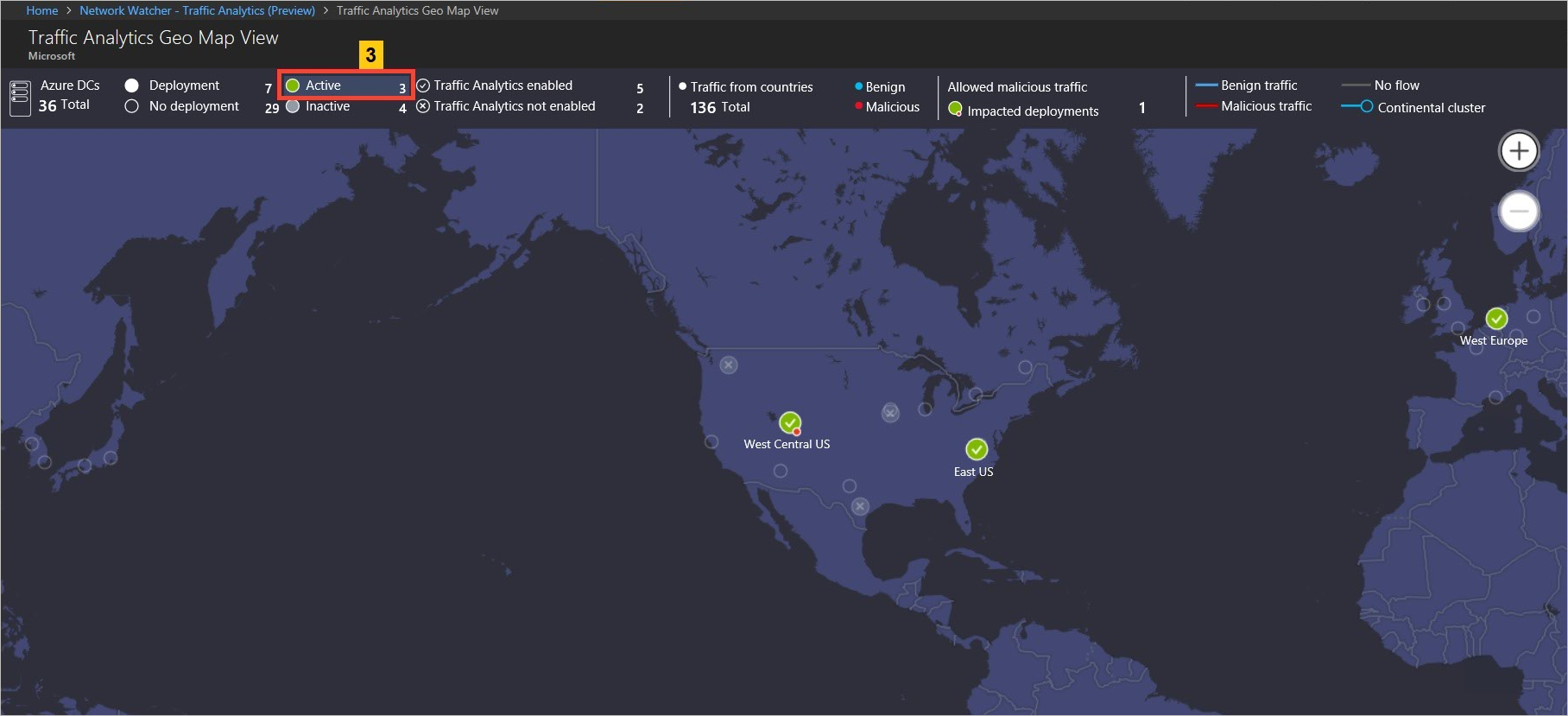

V části Vaše prostředí vyberte Zobrazit mapu, jak je znázorněno na následujícím obrázku:

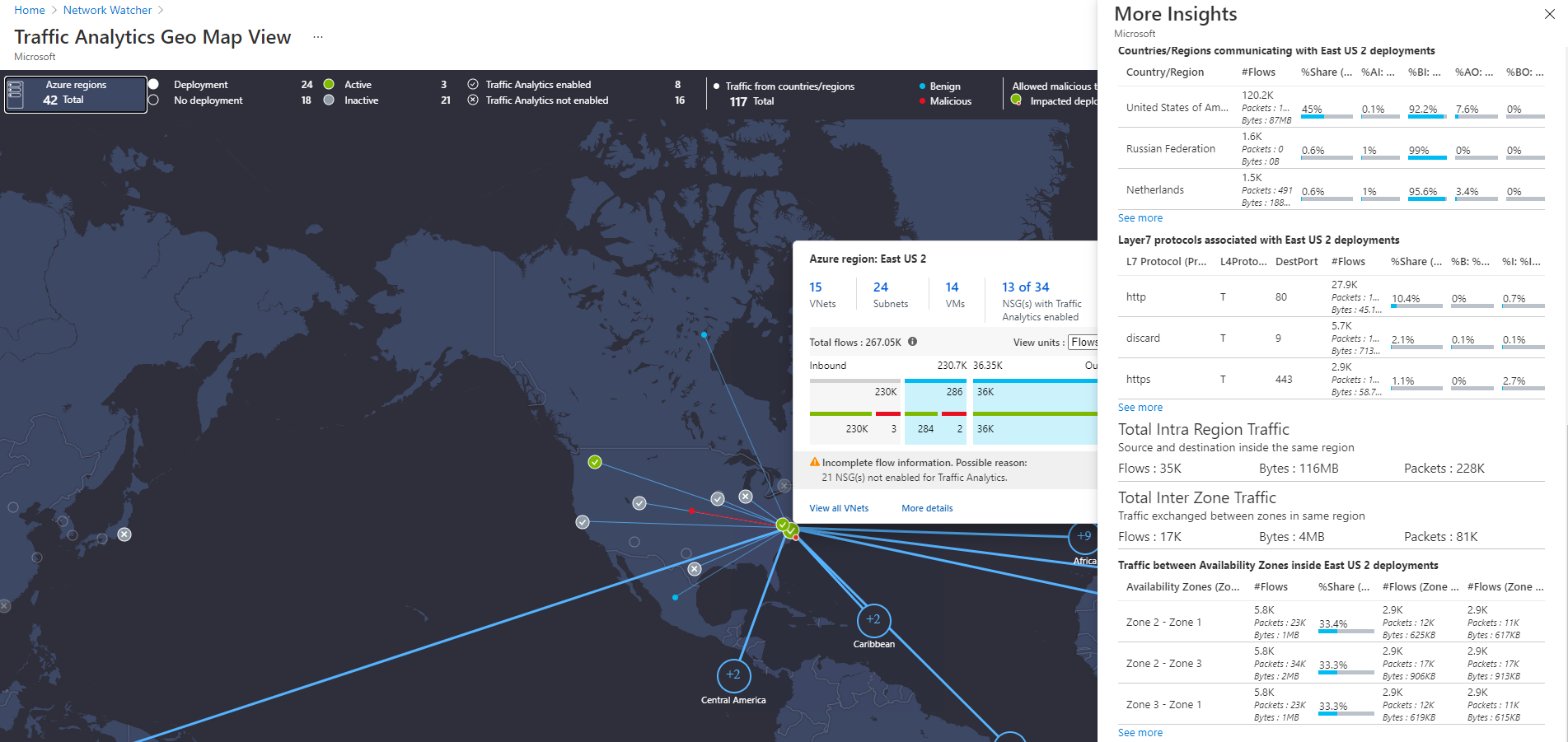

Geografická mapa zobrazuje horní pás karet pro výběr parametrů, jako jsou datová centra (nasazená, bez nasazení, aktivní, neaktivní, analýza provozu povolená, analýza provozu není povolená) a země/oblasti, které přispívají k aktivnímu nasazení neškodný/škodlivý provoz:

Geografická mapa znázorňuje distribuci provozu do datového centra ze zemí/oblastí a kontinentů, které s ním komunikují modře (neškodný provoz) a červeně (škodlivý provoz):

Okno Další přehled oblasti Azure také zobrazuje celkový provoz, který v této oblasti zbývá (to znamená zdroj a cíl ve stejné oblasti). Dále poskytuje přehled o provozu vyměňovaného mezi zónami dostupnosti datacentra.

Vizualizace distribuce provozu podle virtuálních sítí

Hledat

Distribuce provozu na virtuální síť, topologie, hlavní zdroje provozu do virtuální sítě, top podvodné sítě konversující k virtuální síti a nejlepší konversující aplikační protokoly.

Znalost virtuální sítě, ke které virtuální síti se konverguje. Pokud konverzace není očekávaná, můžete ji opravit.

Pokud neautorní sítě konvergují s virtuální sítí, můžete opravit pravidla NSG, která zablokují podvodné sítě.

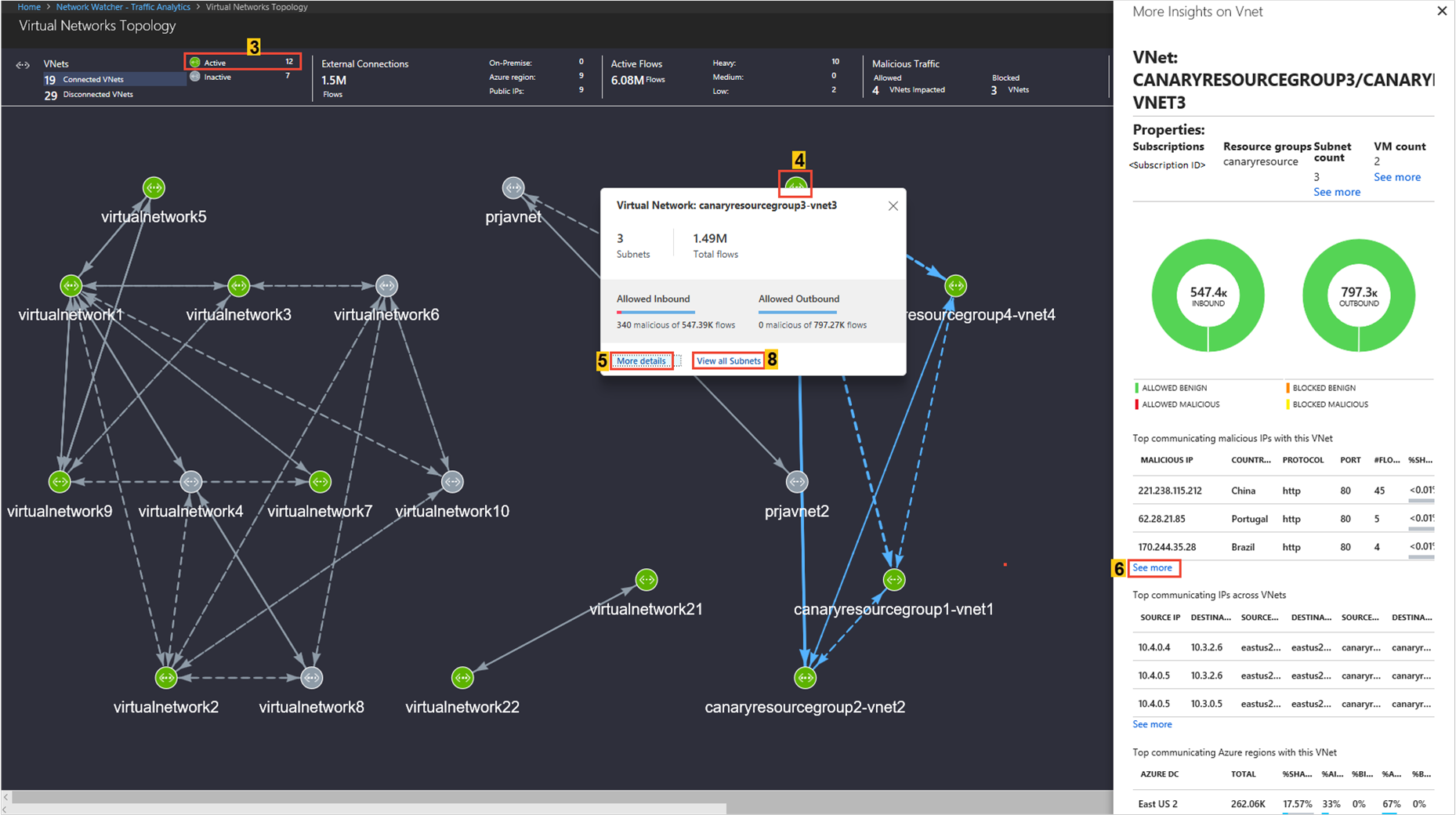

V části Vaše prostředí vyberte Zobrazit virtuální sítě, jak je znázorněno na následujícím obrázku:

Topologie virtuální sítě zobrazuje horní pás karet pro výběr parametrů, jako jsou mezi virtuální sítě (mezi virtuálními sítěmi Připojení ions/ Aktivní/Neaktivní), externí Připojení iony, aktivní toky a škodlivé toky virtuální sítě.

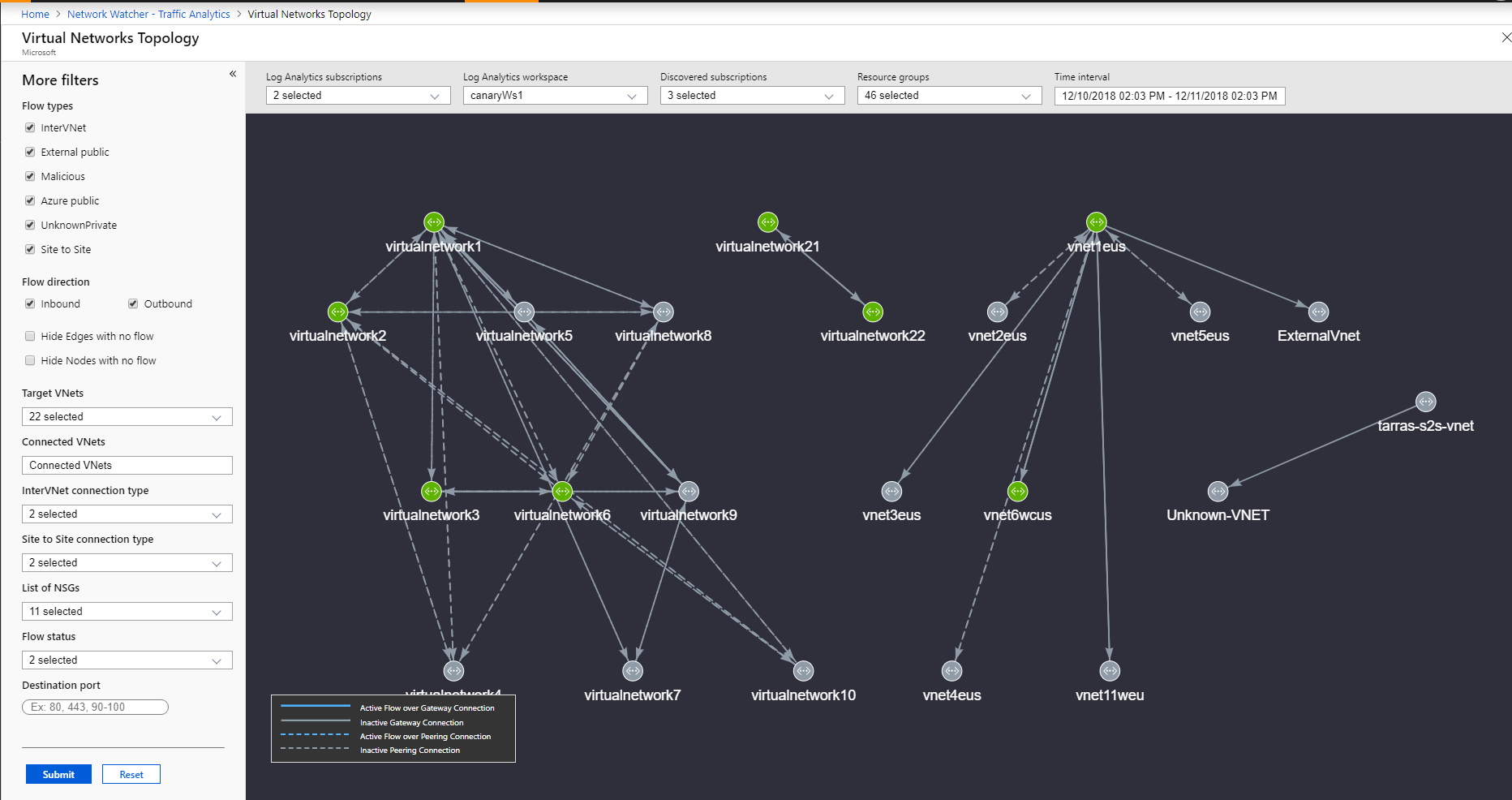

Topologii virtuální sítě můžete filtrovat podle předplatných, pracovních prostorů, skupin prostředků a časového intervalu. Mezi další filtry, které vám pomůžou pochopit tok, patří: Typ toku (InterVNet, IntraVNET atd.), Směr toku (Příchozí, Odchozí), Stav toku (Povolené, Blokované), Virtuální SÍTĚ (Cílené a Připojení ed), typ Připojení ion (peering nebo brána – P2S a S2S) a NSG. Pomocí těchto filtrů se můžete zaměřit na virtuální sítě, které chcete podrobně prozkoumat.

Při prohlížení topologie virtuální sítě můžete přiblížit a oddálit pomocí kolečka myši. Po kliknutí levým tlačítkem myši a přesunutí myši můžete topologii přetáhnout požadovaným směrem. Pomocí klávesových zkratek můžete také dosáhnout těchto akcí: A (pro přetažení doleva), D (pro přetažení doprava), W (pro přetažení nahoru), S (pro přetažení dolů), + (pro přiblížení), - (pro oddálení), R (pro zmenšení).

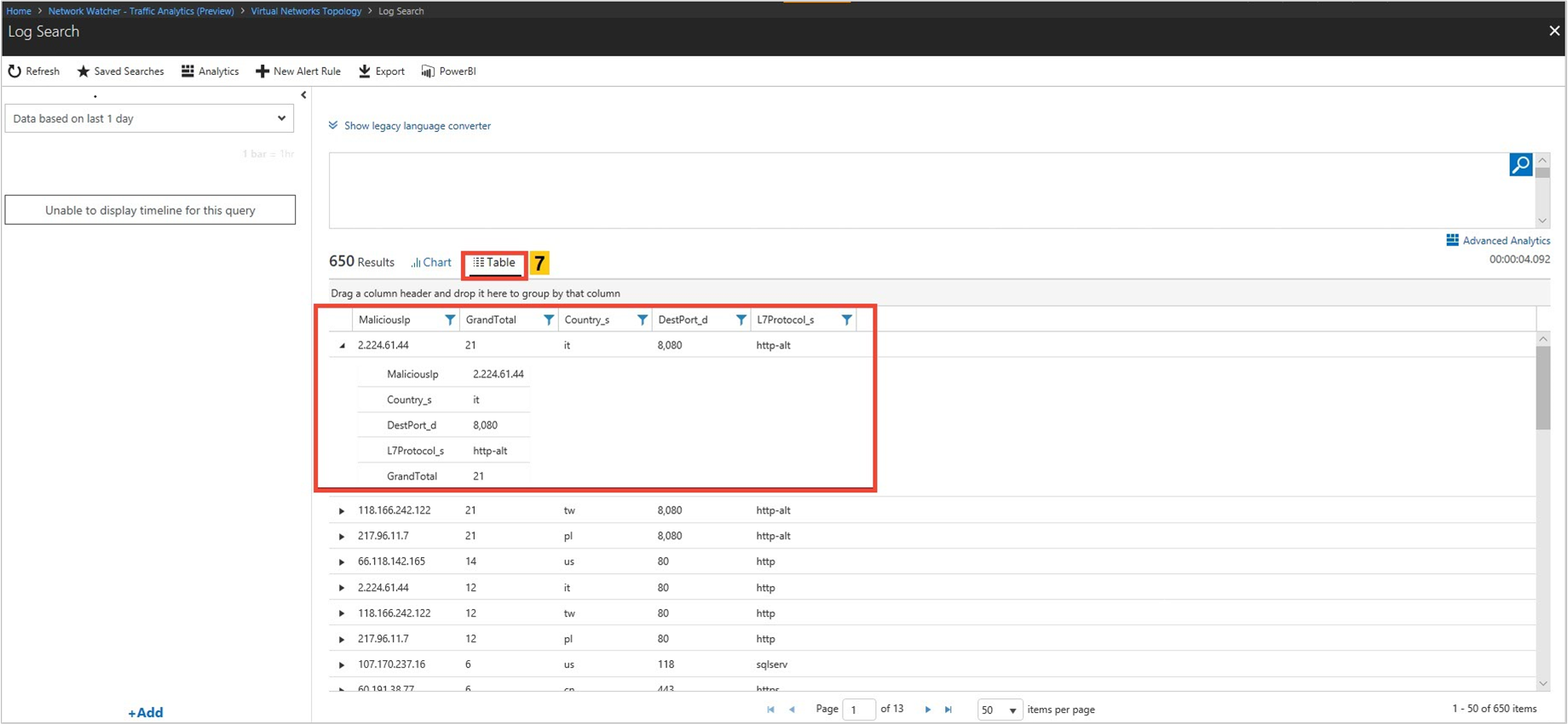

Topologie virtuální sítě zobrazuje distribuci provozu do virtuální sítě do toků (povolené, blokované, příchozí, odchozí, neškodné nebo škodlivé), aplikační protokol a skupiny zabezpečení sítě, například:

Hledat

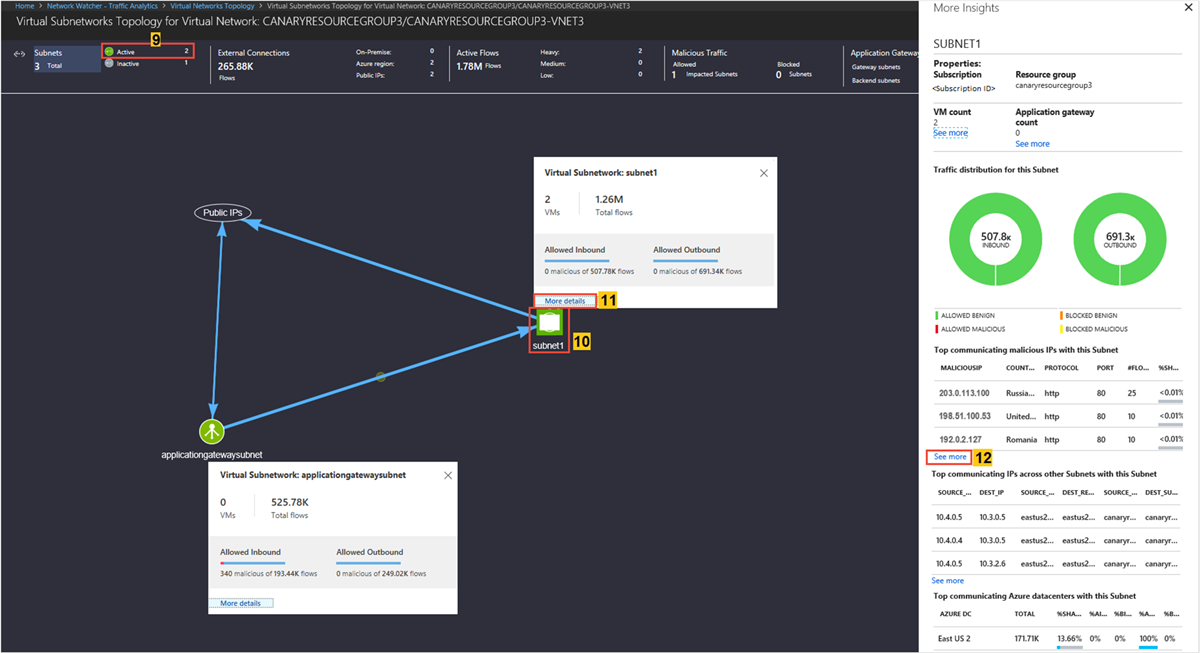

Distribuce provozu na podsíť, topologii, hlavní zdroje provozu do podsítě, top podvodné sítě konversující k podsíti a top konversující aplikační protokoly.

- Znalost podsítě, ke které podsíti se konverguje. Pokud se zobrazí neočekávané konverzace, můžete konfiguraci opravit.

- Pokud neautorní sítě konvergují s podsítí, můžete ji opravit konfigurací pravidel NSG tak, aby blokovala podvodné sítě.

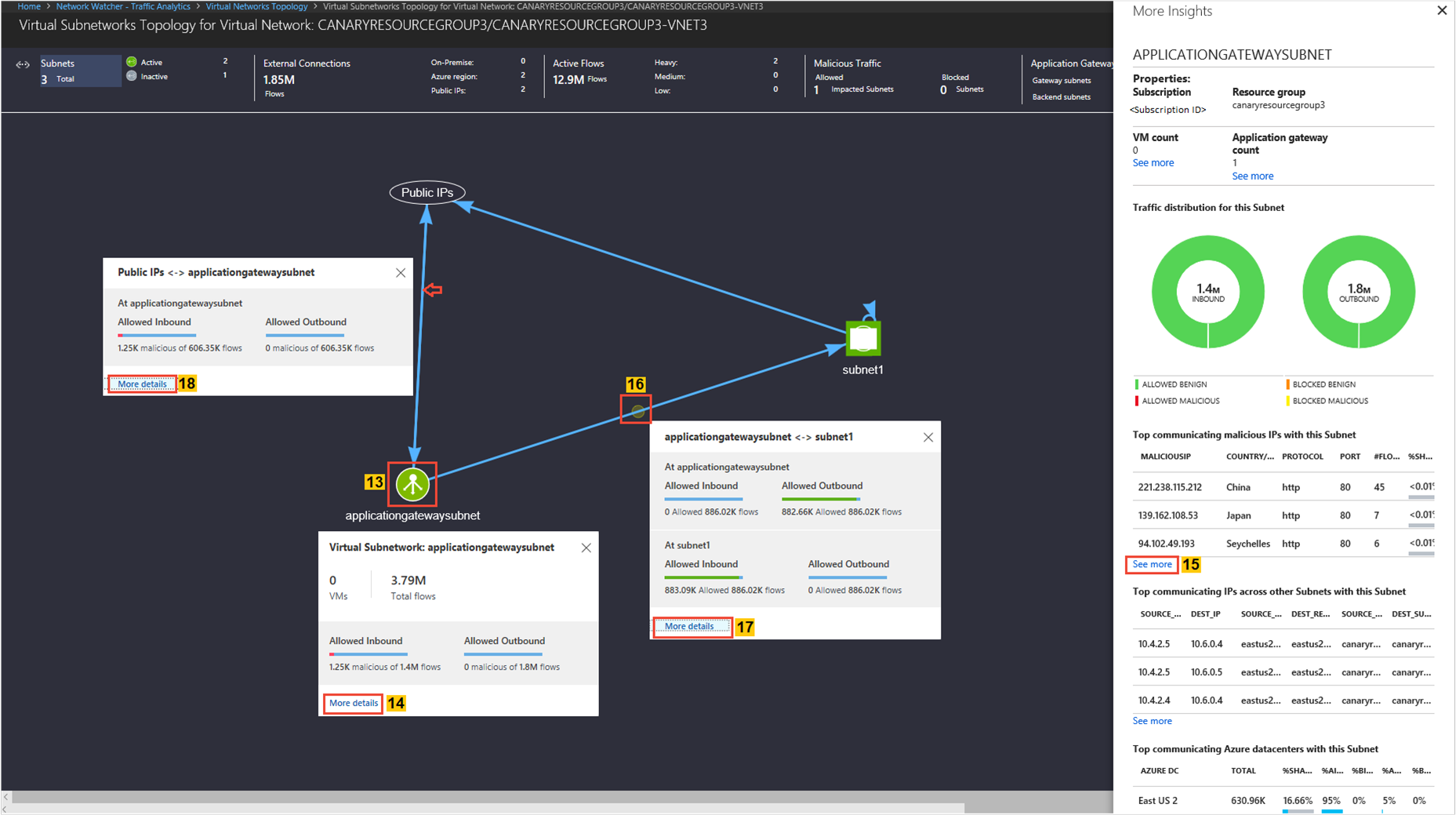

Topologie podsítí zobrazuje horní pás karet pro výběr parametrů, jako jsou aktivní/neaktivní podsíť, externí Připojení iony, aktivní toky a škodlivé toky podsítě.

Při prohlížení topologie virtuální sítě můžete přiblížit a oddálit pomocí kolečka myši. Po kliknutí levým tlačítkem myši a přesunutí myši můžete topologii přetáhnout požadovaným směrem. Pomocí klávesových zkratek můžete také dosáhnout těchto akcí: A (pro přetažení doleva), D (pro přetažení doprava), W (pro přetažení nahoru), S (pro přetažení dolů), + (pro přiblížení), - (pro oddálení), R (pro zmenšení).

Topologie podsítě zobrazuje distribuci provozu do virtuální sítě týkající se toků (povolené, blokované, příchozí, odchozí, neškodné nebo škodlivé), aplikačního protokolu a skupin zabezpečení sítě, například:

Hledat

Distribuce provozu pro službu Application Gateway a Load Balancer, topologie, topologie, hlavní zdroje provozu, top podvodné sítě konversující ke službě Application Gateway a Load Balancer a top konversující aplikační protokoly.

Zjištění, která podsíť konverguje ke které službě Application Gateway nebo Load Balanceru Pokud pozorujete neočekávané konverzace, můžete konfiguraci opravit.

Pokud neautorní sítě konvergují se službou Application Gateway nebo Load Balancerem, můžete ji opravit konfigurací pravidel NSG tak, aby blokovala podvodné sítě.

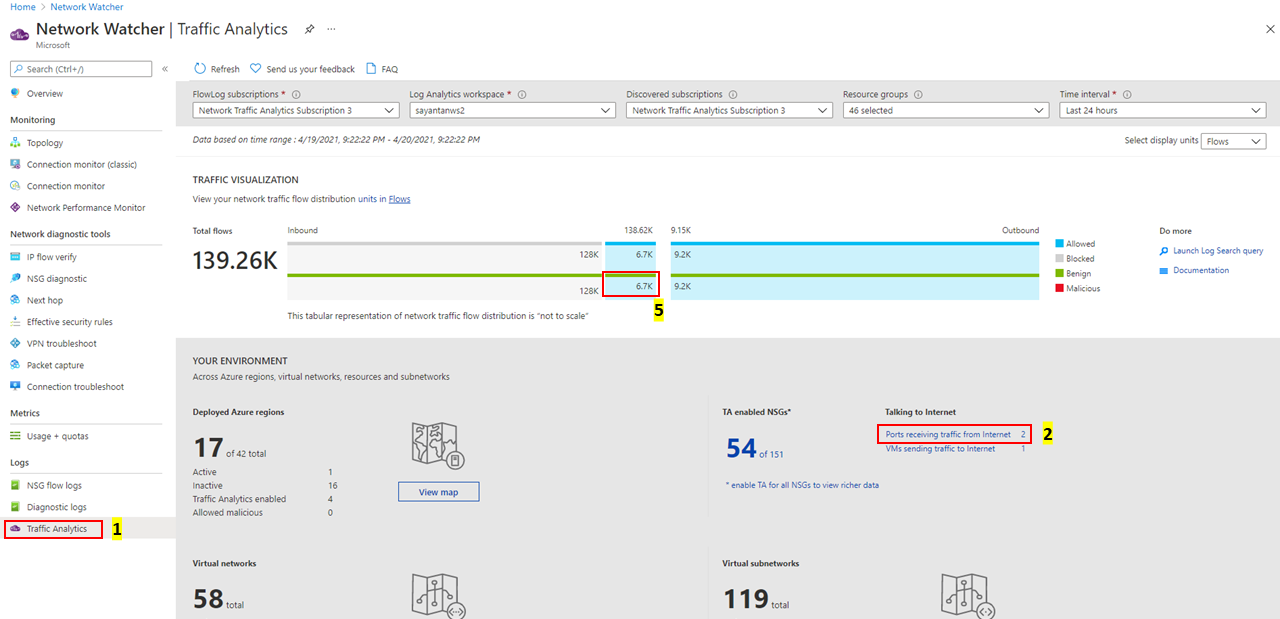

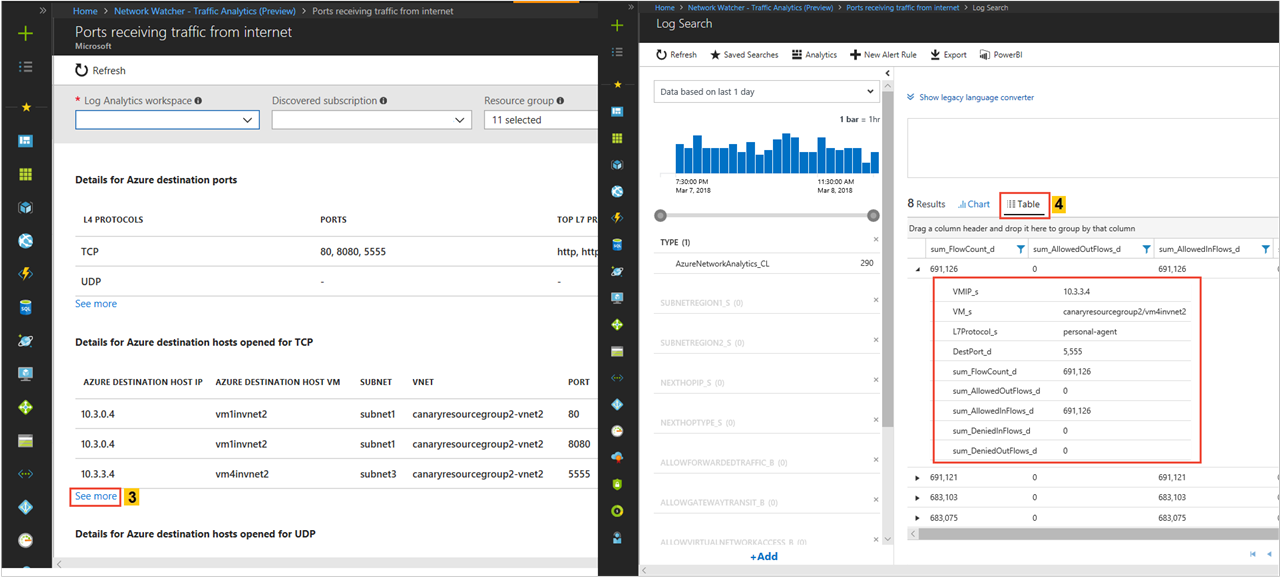

Zobrazení portů a virtuálních počítačů přijímajících provoz z internetu

Hledat

- Které otevřené porty konvergují přes internet?

Pokud jsou otevřené neočekávané porty, můžete opravit konfiguraci:

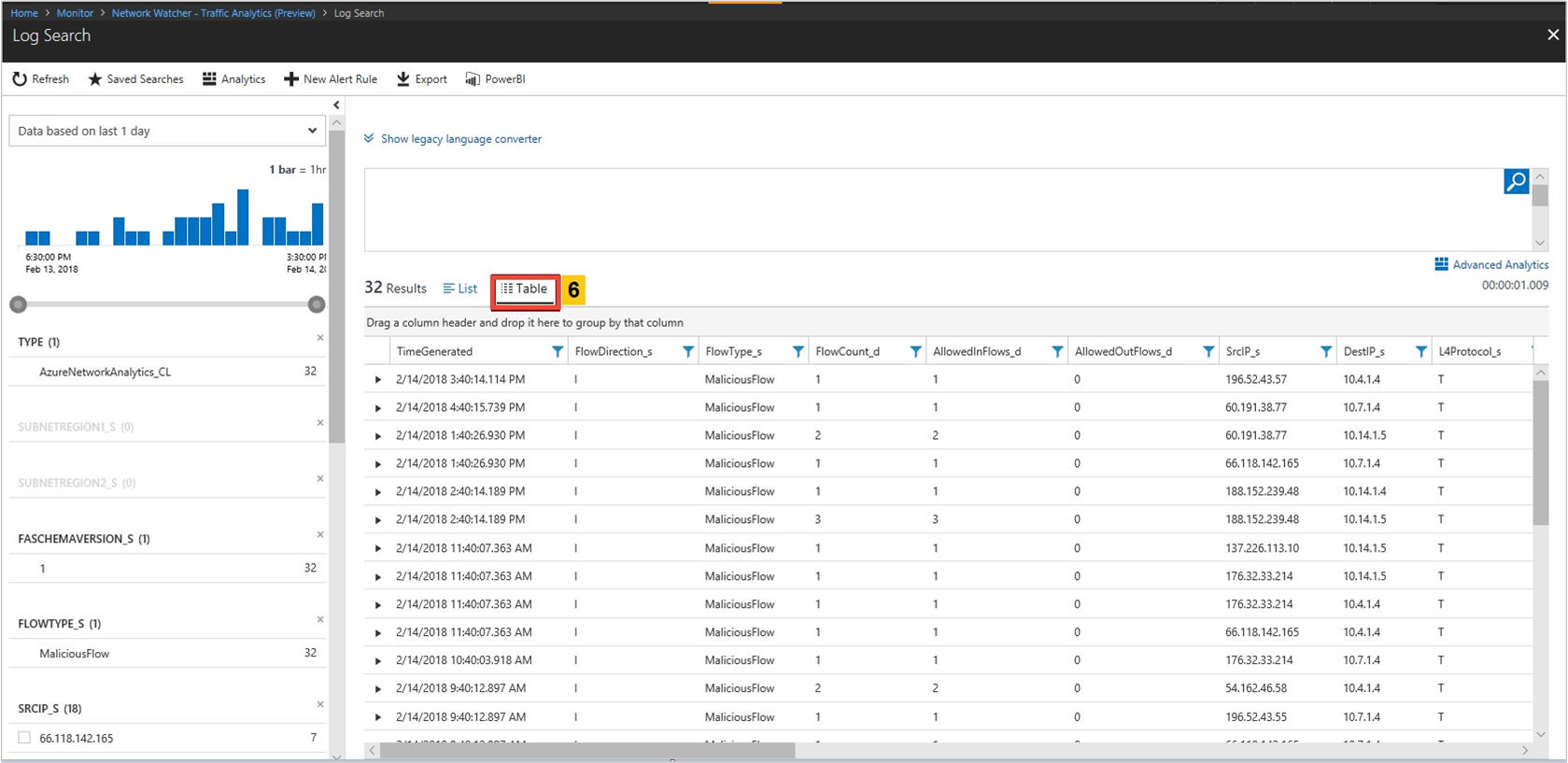

Hledat

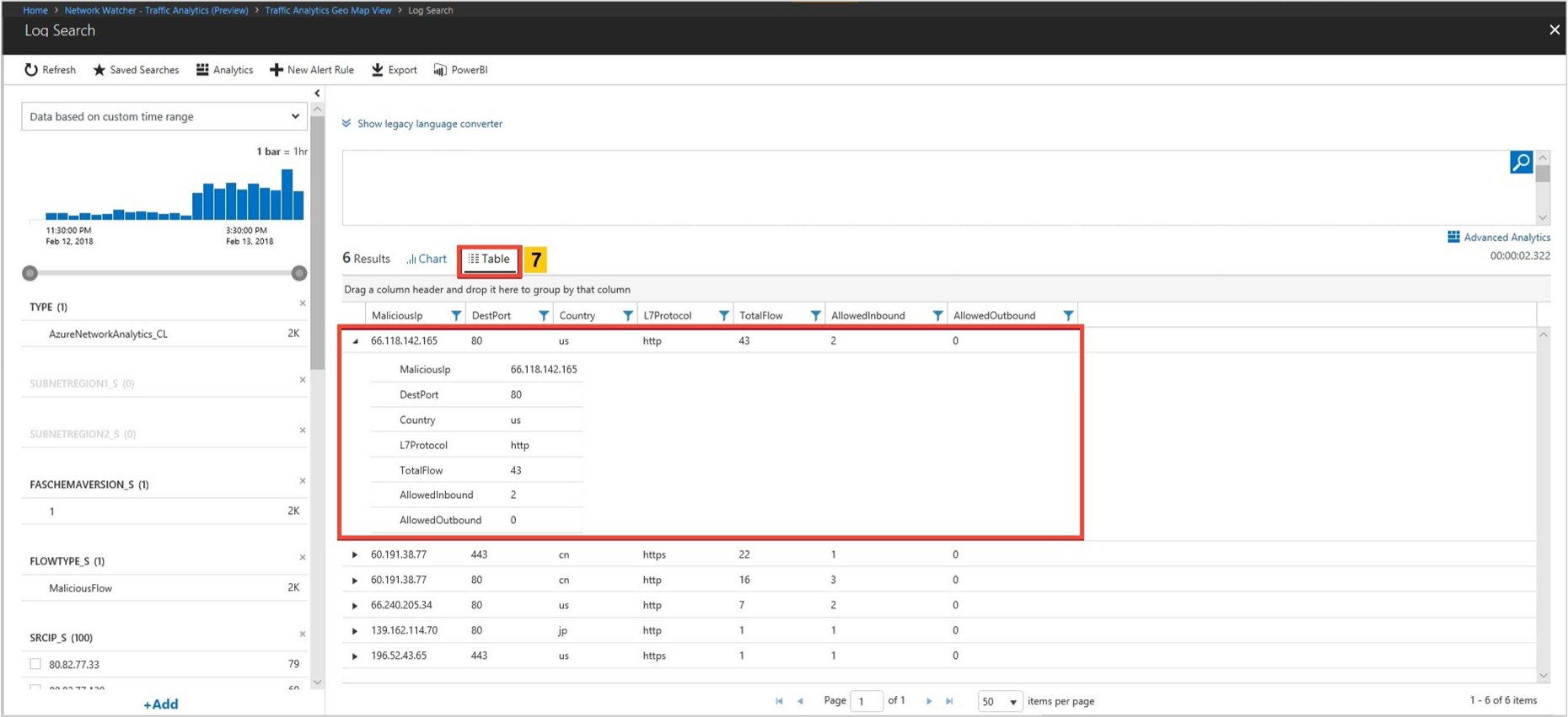

Máte ve svém prostředí škodlivý provoz? Odkud pochází? Kde je to určené?

Zobrazení informací o interakci s veřejnými IP adresami s vaším nasazením

Hledat

- Které veřejné IP adresy se s naší sítí konvergují? Jaká jsou data WHOIS a zeměpisné umístění všech veřejných IP adres?

- Které škodlivé IP adresy odesílají provoz do mých nasazení? Jaký je typ hrozby a popis hrozby pro škodlivé IP adresy?

Část Informace o veřejné IP adrese obsahuje souhrn všech typů veřejných IP adres, které jsou přítomné ve vašem síťovém provozu. Výběrem typu veřejné IP adresy zobrazíte podrobnosti. Tento dokument schématu definuje zobrazená datová pole.

Na řídicím panelu analýzy provozu vyberte libovolnou IP adresu, aby se zobrazily její informace.

Vizualizacetrendůch

Hledat

Která pravidla NSG/NSG mají nejvíce přístupů v srovnávacím grafu s rozdělením toků?

Jaké jsou páry hlavních zdrojových a cílových konverzací podle pravidel NSG nebo NSG?

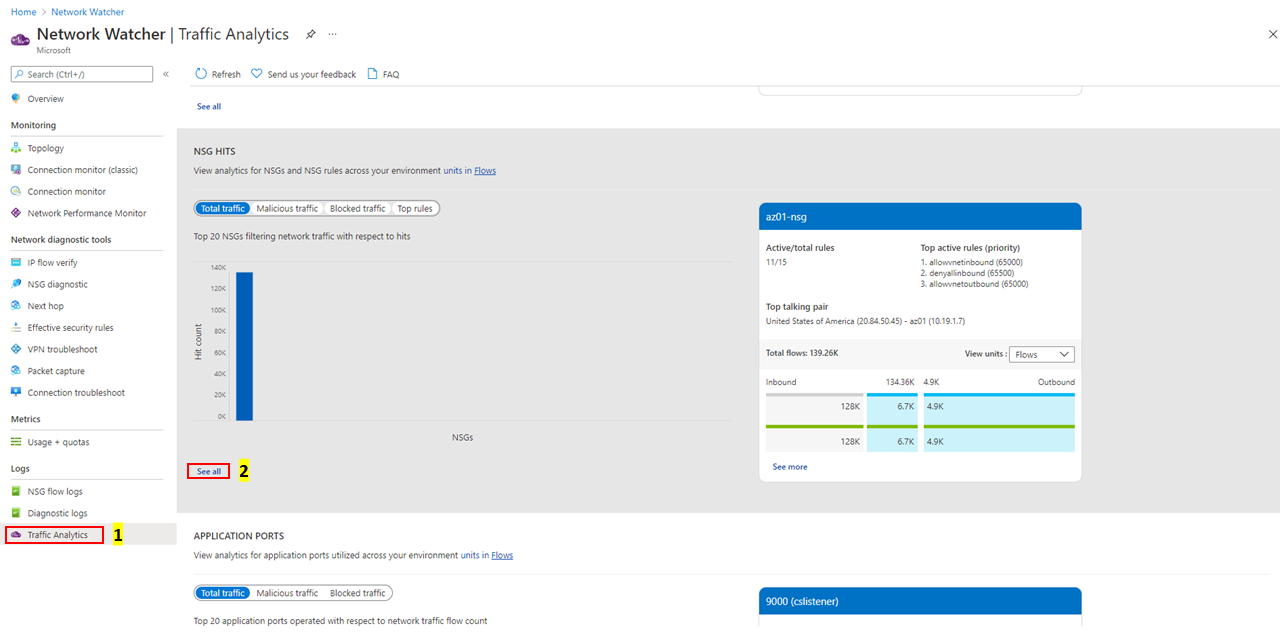

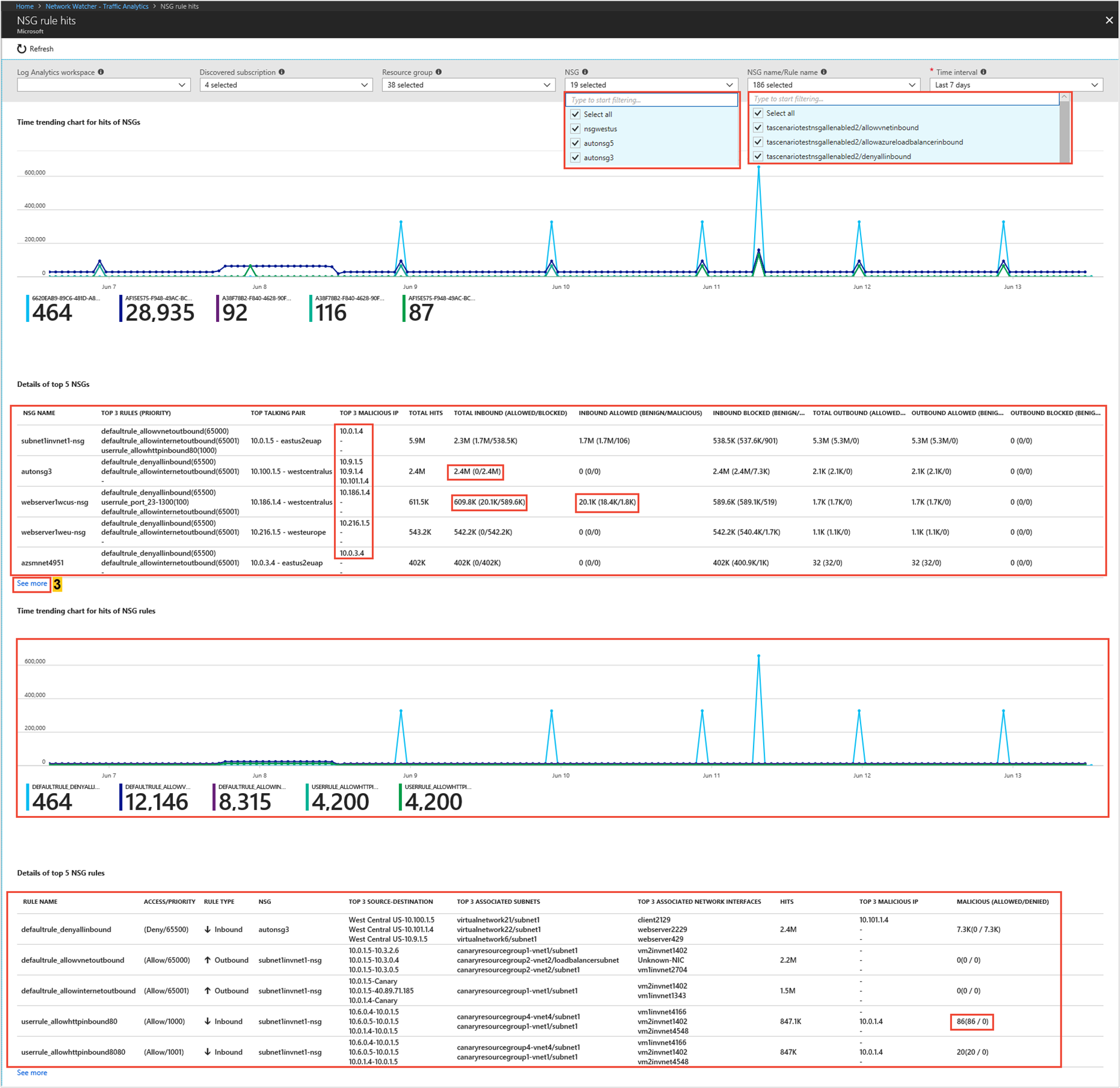

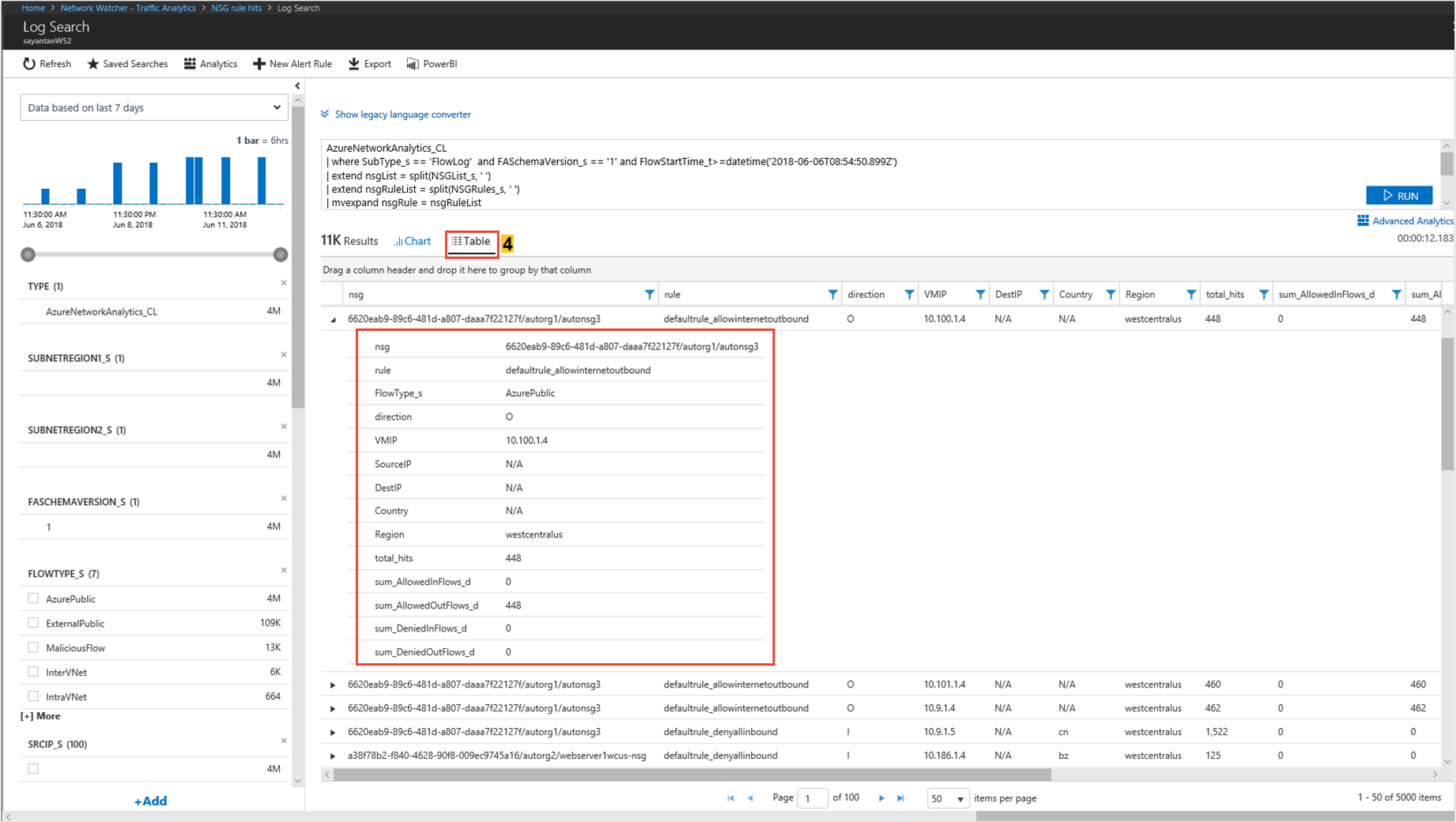

Následující obrázky ukazují trendy času pro přístupy pravidel NSG a podrobností o toku zdrojového cíle pro skupinu zabezpečení sítě:

Rychle zjistíte, které skupiny zabezpečení sítě a pravidla NSG procházejí škodlivými toky a které jsou nejvyššími škodlivými IP adresami, které přistupují k vašemu cloudovému prostředí.

Určení, která pravidla NSG/NSG povolují nebo blokují významný síťový provoz

Výběr horních filtrů pro podrobnou kontrolu pravidel NSG nebo NSG

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro