Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

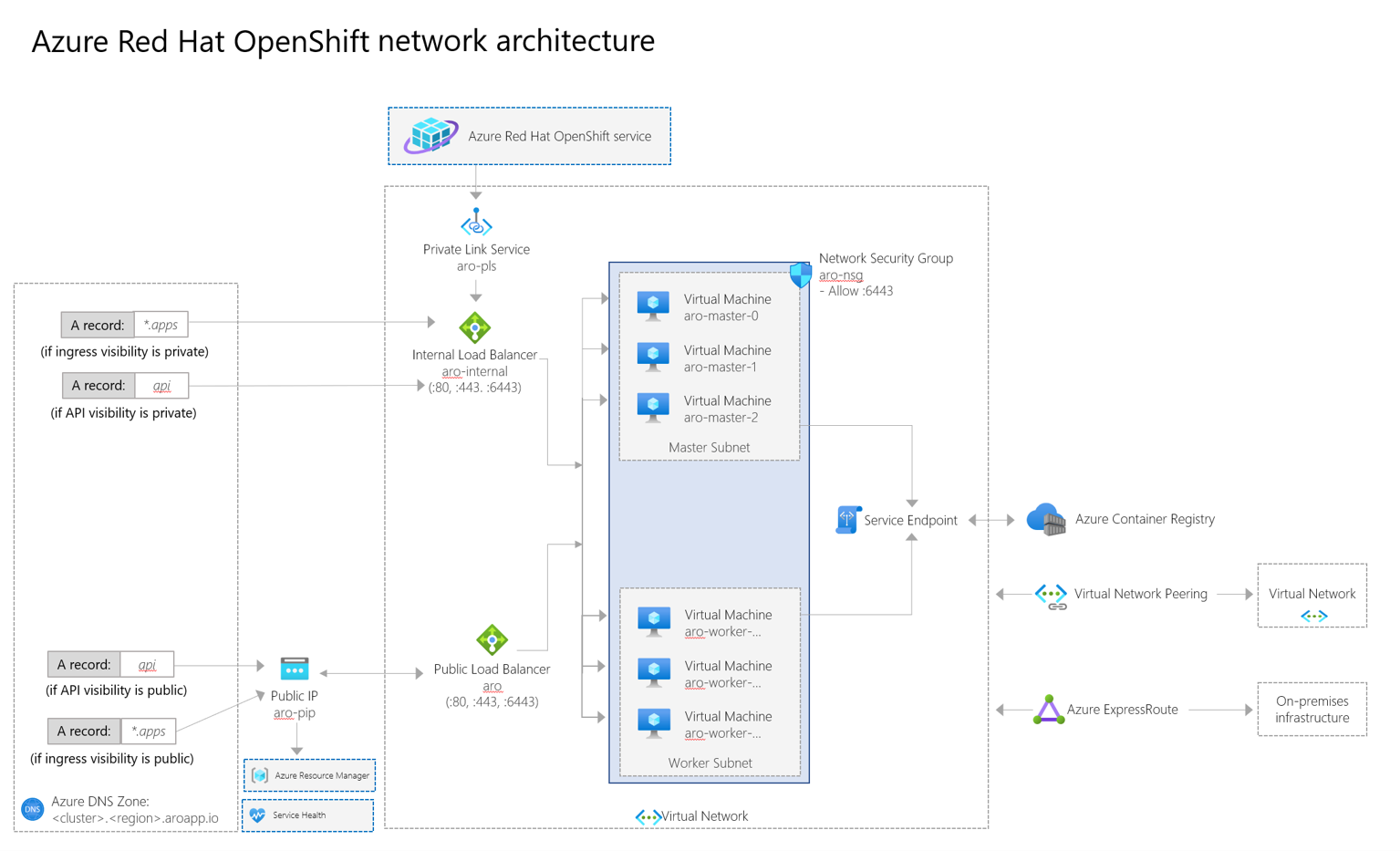

Tato příručka popisuje přehled sítí Azure Red Hat OpenShift v clusterech OpenShift 4 a diagram a seznam důležitých koncových bodů. Další informace o základních konceptech sítí OpenShift najdete v dokumentaci k sítím Azure Red Hat OpenShift 4.

Když nasadíte Azure Red Hat OpenShift na OpenShift 4, celý cluster se nachází ve virtuální síti. V rámci této virtuální sítě jsou uzly řídicí roviny a pracovní uzly aktivní ve své vlastní podsíti. Každá podsíť používá interní nástroj pro vyrovnávání zatížení a veřejný nástroj pro vyrovnávání zatížení.

Poznámka:

Informace o nejnovějších změnách najdete v tématu Co je nového v Azure Red Hat OpenShiftu.

Síťové komponenty

Následující seznam popisuje důležité síťové komponenty v clusteru Azure Red Hat OpenShift.

aro-pls

- Tento koncový bod služby Azure Private Link používají technici microsoftu a specialisté na spolehlivost webů Red Hat ke správě clusteru.

aro-internal

- Tento koncový bod vyrovnává provoz na server rozhraní API a provoz interní služby. Uzly řídicí roviny a pracovní uzly jsou v back-endovém fondu.

- Tento nástroj pro vyrovnávání zatížení se ve výchozím nastavení nevytvořil. Vytvoří se po vytvoření služby typu

LoadBalancers příslušnými anotacemi. Například:service.beta.kubernetes.io/azure-load-balancer-internal: "true".

Aro

- Tento koncový bod se používá pro jakýkoli veřejný provoz. Když vytvoříte aplikaci a trasu, představuje tento koncový bod cestu pro příchozí provoz.

- Tento koncový bod také směruje a vyrovnává provoz na server rozhraní API (pokud je rozhraní API veřejné). Tento koncový bod přiřadí veřejnou odchozí IP adresu, aby řídicí roviny mohly přistupovat k Azure Resource Manageru a hlásit zpět stav clusteru.

- Tento nástroj pro vyrovnávání zatížení také pokrývá odchozí připojení k internetu z jakéhokoli podu spuštěného v pracovních uzlech prostřednictvím odchozích pravidel Azure Load Balanceru.

- Pravidla odchozích přenosů se v současné době nedají konfigurovat. Přidělují každému uzlu 1 024 portů TCP.

- DisableOutboundSnat není nakonfigurovaný v pravidlech nástroje pro vyrovnávání zatížení, takže pody by mohly získat jako výchozí IP adresu jakoukoli veřejnou IP adresu nakonfigurovanou v tomto ALB.

- V důsledku dvou předchozích bodů je jediným způsobem přidání dočasných portů SNAT přidáním veřejných služeb typu LoadBalancer do Azure Red Hat OpenShiftu.

aro-nsg

- Když zveřejníte službu, rozhraní API vytvoří v této skupině zabezpečení sítě pravidlo, aby provoz procházel a dosáhl řídicí roviny a uzlů přes port 6443.

- Ve výchozím nastavení tato skupina zabezpečení sítě umožňuje veškerý odchozí provoz. V současné době je možné odchozí provoz omezit pouze na řídicí rovinu Azure Red Hat OpenShift.

Azure Container Registry

- Registr kontejneru je poskytován a používá ho interně Microsoft. Je určená jen pro čtení a není určená pro uživatele Azure Red Hat OpenShiftu.

- Tento registr poskytuje image hostitelské platformy a komponenty clusteru. Například monitorování nebo protokolování kontejnerů.

- Připojení k tomuto registru probíhají přes koncový bod služby (interní připojení mezi službami Azure).

- Ve výchozím nastavení není tento interní registr dostupný mimo cluster.

- Registr kontejneru je poskytován a používá ho interně Microsoft. Je určená jen pro čtení a není určená pro uživatele Azure Red Hat OpenShiftu.

Soukromý odkaz

- Private Link umožňuje síťové připojení z roviny správy do clusteru. To používají technici microsoftu a společnosti Red Hat pro spolehlivost webů k usnadnění správy clusteru.

Zásady sítí

Příchozí přenos dat: Zásady sítě příchozího přenosu dat se podporují jako součást openshiftového SDN. Tato zásada sítě je ve výchozím nastavení povolená a vynucení provádí uživatelé. I když jsou zásady sítě příchozího přenosu dat kompatibilní se zásadou V1 NetworkPolicy, výstupní přenos a typy IPBlock nejsou podporované.

Výchozí přenos dat: Zásady výchozí sítě se podporují pomocí funkce brány firewall výchozího přenosu dat v OpenShiftu. Pro každý obor názvů nebo projekt existuje pouze jedna zásada výchozího přenosu dat. Výchozí obor názvů nepodporuje zásady výchozího přenosu dat a vyhodnocují se (jako první až poslední).

Základy sítí v OpenShiftu

OpenShift Softwarově definované sítě (SDN) slouží ke konfiguraci překryvné sítě pomocí open vSwitch (OVS) – implementace OpenFlow na základě specifikace CNI (Container Network Interface). SDN podporuje různé moduly plug-in. Network Policy je modul plug-in používaný v Azure Red Hatu v OpenShiftu 4. SDN spravuje veškerou síťovou komunikaci, takže ve virtuálních sítích nejsou potřeba žádné další trasy k zajištění komunikace mezi pody.

Sítě pro Azure Red Hat OpenShift

Následující síťové funkce jsou specifické pro Azure Red Hat OpenShift:

- Uživatelé můžou vytvořit cluster Azure Red Hat OpenShift v existující virtuální síti nebo vytvořit novou virtuální síť při vytváření clusteru.

- Identifikátory CIDR podu a sítě služeb se dají konfigurovat.

- Uzly a řídicí roviny jsou v různých podsítích.

- Uzly a podsítě virtuální sítě řídicí roviny by měly být minimálně /27.

- Výchozí ciDR podu je 10.128.0.0/14.

- Výchozí ciDR služby je 172.30.0.0/16.

- IdentifikátoryCID pro pod a síť služby by se neměly překrývat s jinými rozsahy adres, které se používají ve vaší síti. Nesmí být v rozsahu IP adres virtuální sítě vašeho clusteru.

- Identifikátory CIDR podů by měly mít velikost minimálně /18. (Síť podů je nesměrovatelné IP adresy a používá se pouze uvnitř SDN OpenShiftu.)

- Každému uzlu je přidělena podsíť /23 (512 IP adres) pro své pody. Tuto hodnotu nelze měnit.

- Pod nemůžete připojit k více sítím.

- U privátních clusterů používajících OVN-Kubernetes síťový modul plug-in je možné nakonfigurovat výchozí IP adresy. Informace najdete v tématu konfigurace výchozí IP adresy.

Nastavení sítě

Pro clustery Azure Red Hat OpenShift 4 jsou k dispozici následující nastavení sítě:

-

Viditelnost rozhraní API – Nastavení viditelnosti rozhraní API při spuštění příkazu az aro create

- Veřejný – Server rozhraní API je přístupný externími sítěmi.

- Privátní – Server rozhraní API přiřadil privátní IP adresu z podsítě řídicí roviny, která je přístupná pouze pomocí připojených sítí (partnerských virtuálních sítí a dalších podsítí v clusteru).

-

Viditelnost příchozího přenosu dat – Nastavení viditelnosti rozhraní API při spuštění příkazu az aro create

- Veřejné trasy jsou výchozí pro veřejný Load Balancer úrovně Standard. (Výchozí nastavení lze změnit.)

- Privátní trasy standardně používají interní nástroj pro vyrovnávání zatížení. (Výchozí nastavení lze změnit.)

Skupiny zabezpečení sítě

Skupiny zabezpečení sítě se vytvářejí ve skupině prostředků uzlu, která je uzamčená uživatelům. Skupiny zabezpečení sítě se přiřazují přímo k podsítím, ne na síťových kartách uzlu. Skupiny zabezpečení sítě jsou neměnné. Uživatelé nemají oprávnění ke změně.

S veřejně viditelným serverem rozhraní API nemůžete vytvářet skupiny zabezpečení sítě a přiřazovat je síťovým kartám.

Předávání domén

Azure Red Hat OpenShift používá CoreDNS. Předávání domén je možné nakonfigurovat. Do virtuálních sítí nemůžete přenést vlastní DNS. Další informace najdete v dokumentaci k používání předávání DNS.

Další kroky

Další informace o odchozím provozu a o tom, co Azure Red Hat OpenShift podporuje pro výchozí přenos dat, najdete v dokumentaci k zásadám podpory.