Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Abyste pochopili, jak poskytovatelé prostředků Azure implementují šifrování neaktivních uložených dat, musíte porozumět různým modelům šifrování a jejich výhodám a nevýhodám. Aby poskytovatelé prostředků Azure zajistili společný jazyk a taxonomii, sdílejí tyto definice.

Azure automaticky šifruje neaktivní uložená data ve výchozím nastavení pomocí klíčů spravovaných platformou. Volitelně můžete zvolit další přístupy ke správě klíčů na základě požadavků na zabezpečení a dodržování předpisů. Existují tři scénáře pro šifrování na straně serveru:

Šifrování na straně serveru s využitím klíčů spravovaných platformou (výchozí)

- Poskytovatelé prostředků Azure provádějí operace šifrování a dešifrování.

- Microsoft klíče spravuje automaticky.

- Ve výchozím nastavení je povolená bez nutnosti konfigurace.

- Úplné cloudové funkce.

Šifrování na straně serveru s využitím klíčů spravovaných zákazníkem ve službě Azure Key Vault (volitelné)

- Poskytovatelé prostředků Azure provádějí operace šifrování a dešifrování.

- Pomocí služby Azure Key Vault řídíte klíče.

- Vyžaduje konfiguraci a správu zákazníků.

- Úplné cloudové funkce.

Šifrování na straně serveru s využitím klíčů spravovaných zákazníkem na hardwaru řízeném zákazníkem (pokročilá možnost)

- Poskytovatelé prostředků Azure provádějí operace šifrování a dešifrování.

- Ovládáte klíče na hardwaru řízeném zákazníkem.

- Složitá konfigurace a omezená podpora služeb Azure

- Úplné cloudové funkce.

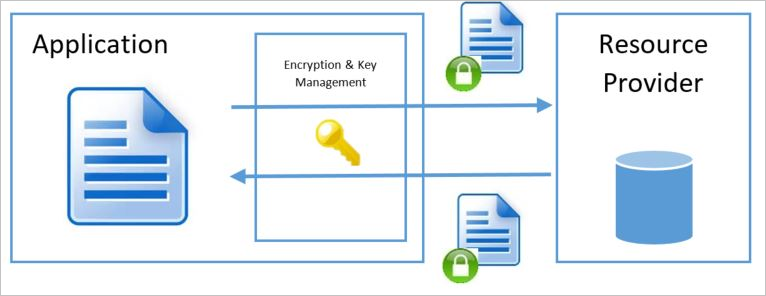

Modely šifrování na straně serveru odkazují na šifrování, které služba Azure provádí. V daném modelu poskytovatel prostředků provádí operace šifrování a dešifrování. Azure Storage může například přijímat data v operacích prostého textu a provádět šifrování a dešifrování interně. Poskytovatel prostředků může v závislosti na zadané konfiguraci používat šifrovací klíče, které spravuje Microsoft nebo zákazník.

Každý z modelů serverového šifrování neaktivních uložených dat má specifické charakteristiky správy klíčů. Mezi tyto charakteristiky patří, kde a jak vytváříte a ukládáte šifrovací klíče, jakož i přístupové modely a postupy obměně klíčů.

U šifrování na straně klienta zvažte následující:

- Služby Azure nevidí dešifrovaná data.

- Zákazníci spravují a ukládají klíče místně (nebo v jiných zabezpečených úložištích). Služby Azure nemají přístup ke klíčům.

- Omezené cloudové funkce.

Podporované modely šifrování v Azure jsou rozdělené do dvou hlavních skupin: Šifrování klienta a šifrování na straně serveru. Bez ohledu na model šifrování neaktivních uložených dat vždy služby Azure doporučují použití zabezpečeného přenosu, jako je TLS nebo HTTPS. Šifrování v přenosu by proto mělo být vyřešeno přenosovým protokolem a nemělo by být hlavním faktorem při určování, který model šifrování v klidu je třeba použít.

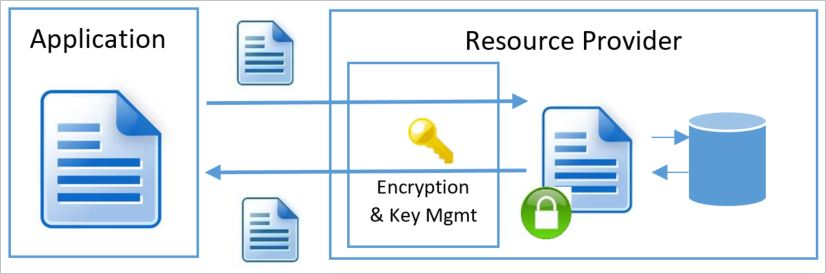

Model šifrování klienta

Model šifrování klienta odkazuje na šifrování, které služba nebo volající aplikace provádí mimo poskytovatele prostředků nebo Azure. Aplikace služby v Azure nebo aplikace spuštěná v datacentru zákazníka může provést šifrování. V obou případech, když použijete tento model šifrování, poskytovatel prostředků Azure obdrží šifrovaný objekt blob dat bez možnosti dešifrovat data jakýmkoli způsobem nebo přistupovat k šifrovacím klíčům. V tomto modelu volající služba nebo aplikace zpracovává správu klíčů a udržuje ji neprůhlenou pro službu Azure.

Šifrování na straně serveru s využitím klíčů spravovaných platformou (výchozí)

Pro většinu zákazníků je základním požadavkem zajistit, aby se data při nečinnosti zašifrovala. Šifrování na straně serveru pomocí klíčů spravovaných platformou (dříve označovaných jako klíče spravované službou) splňuje tento požadavek tím, že ve výchozím nastavení poskytuje automatické šifrování. Tento přístup umožňuje šifrování neaktivních uložených dat, aniž by zákazníci museli konfigurovat nebo spravovat šifrovací klíče, a ponechat všechny aspekty správy klíčů, jako je vystavování klíčů, obměny a zálohování do Microsoftu.

Většina služeb Azure implementuje tento model jako výchozí chování a automaticky šifruje neaktivní uložená data pomocí klíčů spravovaných platformou bez nutnosti jakékoli akce zákazníka. Poskytovatel prostředků Azure vytvoří klíče, umístí je do zabezpečeného úložiště a v případě potřeby je načte. Služba má úplný přístup ke klíčům a udržuje úplnou kontrolu nad správou životního cyklu přihlašovacích údajů a poskytuje robustní ochranu šifrování s nulovou režií na správu pro zákazníky.

Šifrování na straně serveru pomocí klíčů spravovaných platformou řeší potřebu šifrování neaktivních uložených dat s nulovou režií na zákazníka. Toto šifrování je ve výchozím nastavení povolené napříč službami Azure a poskytuje automatickou ochranu dat bez nutnosti jakékoli konfigurace nebo správy zákazníků. Zákazníci těží z robustní ochrany šifrování okamžitě po uložení dat ve službách Azure bez dalších kroků, nákladů nebo průběžné správy.

Šifrování na straně serveru pomocí klíčů spravovaných platformou znamená, že služba má úplný přístup k ukládání a správě klíčů. I když někteří zákazníci můžou chtít klíče spravovat, protože mají pocit, že získají větší zabezpečení, při vyhodnocování tohoto modelu zvažte náklady a riziko spojené s vlastním řešením úložiště klíčů. V mnoha případech může organizace určit, že omezení prostředků nebo rizika místního řešení jsou větší než riziko správy cloudu u neaktivních klíčů šifrování. Tento model však nemusí být dostatečný pro organizace, které mají požadavky na řízení vytváření nebo životního cyklu šifrovacích klíčů nebo aby různí pracovníci spravovali šifrovací klíče služby než ty, které spravují službu (to znamená oddělení správy klíčů od celkového modelu správy služby).

Přístup ke klíči

Pokud používáte šifrování na straně serveru s klíči spravovanými platformou, služba spravuje vytváření klíčů, úložiště a přístup ke službě. Základní poskytovatelé prostředků v Azure obvykle ukládají šifrovací klíče dat do úložiště, které je blízko dat a je rychle přístupné. Klíče pro šifrování klíčů jsou uložené v zabezpečeném interním úložišti.

Výhody

- Jednoduché nastavení.

- Microsoft spravuje obměnu klíčů, zálohování a redundanci.

- Neúčtují se vám náklady ani rizika spojená s implementací vlastního schématu správy klíčů.

Důležité informace

- Žádná zákaznická kontrola nad šifrovacími klíči (specifikace klíče, životní cyklus, odvolání atd.). Tato možnost je vhodná pro většinu případů použití, ale nemusí splňovat specializované požadavky na dodržování předpisů.

- Není možné oddělit správu klíčů od celkového modelu správy služby. Organizace, které vyžadují oddělení povinností, můžou potřebovat klíče spravované zákazníkem.

Šifrování na straně serveru s využitím klíčů spravovaných zákazníkem ve službě Azure Key Vault a spravovaného HSM Azure (volitelné)

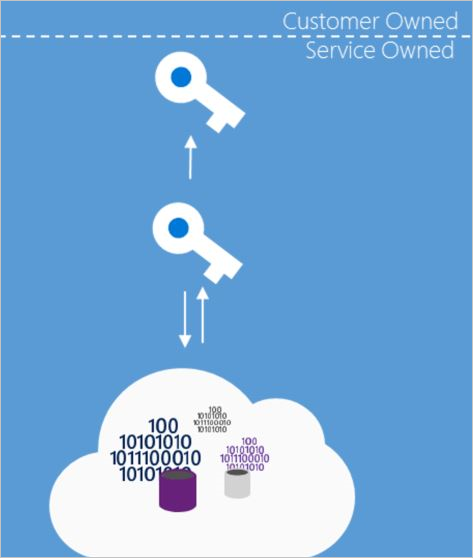

Ve scénářích, ve kterých mají organizace specifické požadavky na řízení šifrovacích klíčů nad rámec výchozího šifrování spravovaného platformou, můžou zákazníci volitelně zvolit šifrování na straně serveru pomocí klíčů spravovaných zákazníkem ve službě Key Vault nebo Azure Managed HSM. Tento přístup vychází z výchozího šifrování neaktivních uložených dat a umožňuje zákazníkům používat vlastní klíče, zatímco Azure nadále zpracovává operace šifrování a dešifrování.

Některé služby můžou ve službě Azure Key Vault ukládat pouze kořenový šifrovací klíč klíče a uložit šifrovaný šifrovací klíč dat do interního umístění blíže k datům. V tomto scénáři si zákazníci můžou přinést vlastní klíče do služby Key Vault (BYOK – Přineste si vlastní klíč) nebo vygenerovat nové klíče a použít je k šifrování požadovaných prostředků. Zatímco poskytovatel prostředků provádí operace šifrování a dešifrování, používá nakonfigurovaný šifrovací klíč zákazníka jako kořenový klíč pro všechny operace šifrování.

Ztráta šifrovacích klíčů znamená ztrátu dat. Z tohoto důvodu klíče neodstraňovat. Při vytváření nebo obměně klíčů je vždy zálohujte. Při obměně klíče KEK služba znovu zabalí šifrovací klíče dat novou verzí tohoto klíče – původní data nebudou znovu zašifrována. Staré i nové verze klíčů musí zůstat povolené, dokud nebudou znovu zabaleny všechny šifrovací klíče dat. Aby bylo možné chránit před náhodným nebo škodlivým kryptografickým vymazáním, musí být pro všechny trezory, které ukládají šifrovací klíče, povolené Soft-Delete a ochrana proti trvalému smazání. Místo odstranění klíče nastavte u šifrovacího klíče hodnotu False. Pomocí řízení přístupu můžete odvolat přístup k jednotlivým uživatelům nebo službám ve službě Azure Key Vault nebo spravovaném HSM.

Warning

Pokud máte podezření, že došlo k ohrožení zabezpečení klíče, nezakažte ho okamžitě ani neodstraňovat. Zakázání nebo odstranění klíče přenese všechny závislé služby do offline režimu, ale neaktivuje žádné kopie klíče, které byly zálohovány a obnoveny do jiného trezoru, a tyto kopie zůstávají plně funkční. Nejdříve přepněte na nový klíč a migrujte všechny závislé služby, a teprve potom zakažte ohrožený klíč. Úplný postup reakce na incidenty najdete v tématu Aspekty zabezpečení zálohování a reakce na ohrožení zabezpečení klíče.

V případě scénářů klíčů spravovaných zákazníkem se pro požadavky na dodržování předpisů, které vyžadují klíče chráněné modulem HSM, doporučuje Azure Key Vault na úrovni Premium (podporované HSM) jako minimum. Spravované HSM Azure se doporučuje pro úlohy vyžadující klíčovou suverenitu nebo vyhrazenou kapacitu HSM.

Poznámka:

Seznam služeb, které podporují klíče spravované zákazníkem ve službě Azure Key Vault a spravovaném HSM Azure, najdete v tématu Služby, které podporují CMK ve službě Azure Key Vault a Azure Managed HSM.

Přístup ke klíči

Model šifrování na straně serveru s klíči spravovanými zákazníkem ve službě Azure Key Vault zahrnuje službu, která přistupuje k klíčům a podle potřeby je šifruje a dešifruje. Šifrování neaktivních klíčů zpřístupníte službě prostřednictvím zásad řízení přístupu. Tato zásada uděluje identitě služby přístup k přijímání klíče. Službu Azure spuštěnou jménem přidruženého předplatného s identitou v daném předplatném můžete nakonfigurovat. Služba může provádět ověřování Microsoft Entra a přijímat ověřovací token, který se identifikuje jako tato služba jménem předplatného. Služba pak předá token službě Key Vault, aby získala klíč, ke kterému byl udělen přístup.

Pro operace používající šifrovací klíče můžete udělit identitě služby přístup k některým z následujících operací: dešifrování, šifrování, rozbalení klíče, zabalení klíče, ověření, podepsání, získání, výpis, aktualizace, vytvoření, import, odstranění, zálohování a obnovení.

Pokud chcete získat klíč pro šifrování nebo dešifrování neaktivních uložených dat, identita služby, kterou instance služby Resource Manager spouští, musí mít UnwrapKey (pro získání klíče pro dešifrování) a WrapKey (pro vložení klíče do trezoru klíčů při vytváření nového klíče).

Poznámka:

Další podrobnosti o autorizaci služby Key Vault najdete na stránce zabezpečení trezoru klíčů v dokumentaci ke službě Azure Key Vault.

Výhody

- Úplná kontrola nad použitými klíči – šifrovací klíče se spravují ve službě Key Vault pod vaší kontrolou.

- Schopnost šifrovat více služeb na jeden hlavní server.

- Může oddělit správu klíčů od celkového modelu správy pro službu.

- Může definovat umístění služby a klíčových míst napříč oblastmi.

Nevýhody

- Máte plnou odpovědnost za správu přístupu k klíčům.

- Máte plnou odpovědnost za správu životního cyklu klíčů.

- Další režijní náklady na nastavení a konfiguraci

Šifrování na straně serveru s využitím klíčů spravovaných zákazníkem v hardwaru řízeném zákazníkem (specializovaná možnost)

Některé služby Azure umožňují organizacím se specializovanými požadavky na zabezpečení model správy klíčů HYOK (Host Your Own Key). Tento režim správy je užitečný ve vysoce regulovaných scénářích, kdy je potřeba šifrovat neaktivní uložená data a spravovat klíče v chráněném úložišti zcela mimo kontrolu Microsoftu nad rámec výchozího šifrování spravovaného platformou a volitelných klíčů spravovaných zákazníkem ve službě Azure Key Vault.

V tomto modelu musí služba k dešifrování šifrovacího klíče dat (DEK) použít klíč z externí lokality. Jsou ovlivněny záruky výkonu a dostupnosti a konfigurace je výrazně složitější. Vzhledem k tomu, že služba nemá přístup k klíči DEK během operací šifrování a dešifrování, celkové záruky zabezpečení tohoto modelu jsou podobné, když jsou klíče spravované zákazníkem ve službě Azure Key Vault. V důsledku toho tento model není vhodný pro většinu organizací, pokud nemají velmi specifické zákonné nebo bezpečnostní požadavky, které není možné splnit s klíči spravovanými platformou nebo klíči spravovanými zákazníky ve službě Azure Key Vault. Vzhledem k těmto omezením většina služeb Azure nepodporuje šifrování na straně serveru pomocí klíčů spravovaných zákazníkem v hardwaru řízeném zákazníkem. Jeden ze dvou klíčů v dvojitém šifrování klíčů se řídí tímto modelem.

Přístup ke klíči

Pokud používáte šifrování na straně serveru s klíči spravovanými zákazníkem v hardwaru řízeném zákazníkem, udržujete šifrovací klíče v systému, který nakonfigurujete. Služby Azure, které podporují tento model, poskytují způsob, jak vytvořit zabezpečené připojení k úložišti klíčů dodanému zákazníkem.

Výhody

- Máte plnou kontrolu nad použitým kořenovým klíčem, protože šifrovací klíče spravuje úložiště poskytované zákazníkem.

- Schopnost šifrovat více služeb na jeden hlavní server.

- Může oddělit správu klíčů od celkového modelu správy pro službu.

- Může definovat umístění služby a klíčových míst napříč oblastmi.

Nevýhody

- Máte plnou odpovědnost za úložiště klíčů, zabezpečení, výkon a dostupnost.

- Máte plnou odpovědnost za správu přístupu k klíčům.

- Máte plnou odpovědnost za správu životního cyklu klíčů.

- Účtují se vám významné náklady na nastavení, konfiguraci a průběžnou údržbu.

- Mezi zákaznickým datacentrem a datacentry Azure je zvýšená závislost na dostupnosti sítě.