Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Sentinel ingestuje data z mnoha zdrojů. Při společné práci s různými datovými typy a tabulkami musíte rozumět každému z nich a zapisovat a používat jedinečné sady dat pro analytická pravidla, sešity a dotazy proaktivního vyhledávání pro každý typ nebo schéma.

Někdy budete potřebovat samostatná pravidla, sešity a dotazy, i když datové typy sdílejí společné prvky, jako jsou zařízení brány firewall. Korelace mezi různými typy dat během vyšetřování a proaktivního vyhledávání může být také náročná.

Asim (Advanced Security Information Model) je vrstva, která se nachází mezi těmito různými zdroji a uživatelem. ASIM se řídí principem robustnosti: "Buďte v tom, co posíláte, buďte flexibilní v tom, co přijímáte". Pomocí principu robustnosti jako vzoru návrhu asim transformuje vlastní zdrojovou telemetrii shromážděnou Microsoft Sentinel na uživatelsky přívětivá data, aby se usnadnila výměna a integrace.

Tento článek obsahuje přehled modelu ASIM (Advanced Security Information Model), jeho případů použití a hlavních komponent.

Tip

Podívejte se také na webinář ASIM nebo si prohlédněte snímky webinářů.

Běžné použití ASIM

ASIM poskytuje bezproblémové prostředí pro práci s různými zdroji v jednotných normalizovaných zobrazeních tím, že poskytuje následující funkce:

Detekce mezi zdroji. Normalizovaná analytická pravidla fungují napříč zdroji, místními i cloudovými a detekují útoky, jako je hrubá síla nebo nemožné cestování mezi systémy, včetně Okta, AWS a Azure.

Obsah nezávislý na zdroji. Pokrytí integrovaného i vlastního obsahu pomocí ASIM se automaticky rozšíří na jakýkoli zdroj, který podporuje ASIM, i když byl zdroj přidán po vytvoření obsahu. Například analýza událostí procesu podporuje jakýkoli zdroj, který může zákazník použít k přenesení dat, například Microsoft Defender for Endpoint, události Windows a Sysmon.

Podpora vlastních zdrojů v integrovaných analytických funkcích

Snadné použití. Jakmile se analytik naučí ASIM, psaní dotazů je mnohem jednodušší, protože názvy polí jsou vždy stejné.

ASIM a open source metadata událostí zabezpečení

ASIM je v souladu s běžným informačním modelem OSSEM (Open Source Security Events Metadata) a umožňuje předvídatelnou korelaci entit napříč normalizovanými tabulkami.

OSSEM je projekt vedený komunitou, který se zaměřuje především na dokumentaci a standardizaci protokolů událostí zabezpečení z různých zdrojů dat a operačních systémů. Projekt také poskytuje model CIM (Common Information Model), který je možné použít pro datové inženýry během postupů normalizace dat, aby analytici zabezpečení mohli dotazovat a analyzovat data napříč různými zdroji dat.

Další informace najdete v referenční dokumentaci K OSSEM.

Komponenty ASIM

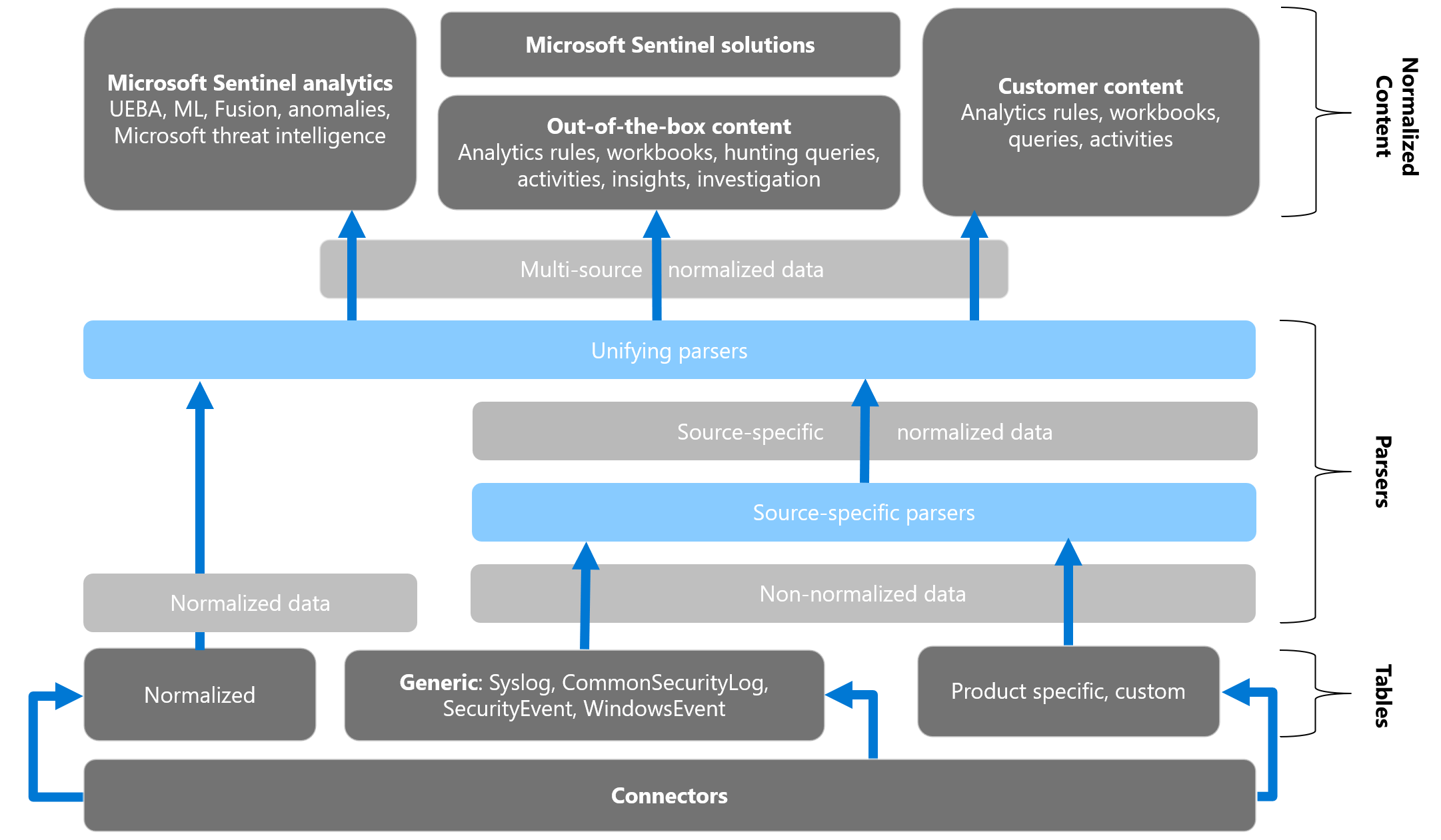

Následující obrázek ukazuje, jak se nenormalizované údaje dají přeložit do normalizovaného obsahu a použít v Microsoft Sentinel. Můžete například začít s vlastní nenormalizovanou tabulkou specifickou pro konkrétní produkt a pomocí analyzátoru a schématu normalizace převést tuto tabulku na normalizovaná data. Normalizovaná data můžete používat v Microsoftu i v vlastních analytických možnostech, pravidlech, sešitech, dotazech a dalších možnostech.

ASIM obsahuje následující komponenty:

Normalizovaná schémata

Normalizovaná schémata pokrývají standardní sady předvídatelných typů událostí, které můžete použít při vytváření jednotných funkcí. Každé schéma definuje pole, která představují událost, normalizovanou konvenci pojmenování sloupců a standardní formát hodnot polí.

ASIM aktuálně definuje následující schémata:

- Událost upozornění

- Událost auditu

- Událost ověřování

- Aktivita DHCP

- Aktivita DNS

- Aktivita souborů

- Síťová relace

- Událost procesu

- Událost registru

- Správa uživatelů

- Webová relace

Další informace najdete v tématu Schémata ASIM.

Analyzátory času dotazu

ASIM používá analyzátory času dotazů k mapování existujících dat na normalizovaná schémata pomocí funkcí KQL. Mnoho analyzátorů ASIM je k dispozici v balení s Microsoft Sentinel. Další analyzátory a verze předdefinovaných analyzátorů, které je možné upravit, je možné nasadit z úložiště Microsoft Sentinel GitHub.

Další informace najdete v tématu Analyzátory ASIM.

Normalizace doby příjmu

Analyzátory času dotazu mají mnoho výhod:

- Nevyžadují úpravu dat, a proto zachovávají zdrojový formát.

- Vzhledem k tomu, že neupravují data, ale spíše představují zobrazení dat, je snadné je vyvíjet. Vývoj, testování a oprava analyzátoru je možné provádět s existujícími daty. Analyzátory se navíc dají opravit, když se zjistí problém a oprava se použije pro existující data.

Na druhou stranu, zatímco analyzátory ASIM jsou optimalizované, analýza doby dotazu může zpomalit dotazy, zejména u velkých datových sad. Pokud chcete tento problém vyřešit, Microsoft Sentinel doplní analýzu času dotazu s analýzou času ingestování. Pomocí transformace ingestace se události normalizují do normalizované tabulky, čímž se urychlí dotazy, které používají normalizovaná data.

V současné době ASIM podporuje následující nativní normalizované tabulky jako cíl pro normalizaci doby příjmu:

- ASimAuditEventLogs pro schéma událostí auditu .

- ASimAuthenticationEventLogs pro schéma ověřování .

- ASimDhcpEventLogs pro schéma událostí DHCP .

- ASimDnsActivityLogs pro schéma DNS .

- ASimFileEventLogs pro schéma událostí souboru .

- ASimNetworkSessionLogs pro schéma síťové relace .

- ASimProcessEventLogs pro schéma událostí procesu .

- ASimRegistryEventLogs pro schéma událostí registru .

- ASimUserManagementActivityLogs pro schéma správy uživatelů .

- ASimWebSessionLogs pro schéma webové relace .

Další informace najdete v tématu Normalizace doby příjmu.

Obsah pro každé normalizované schéma

Obsah, který používá ASIM, zahrnuje řešení, analytická pravidla, sešity, dotazy proaktivního vyhledávání a další. Obsah pro každé normalizované schéma funguje na všech normalizovaných datech bez nutnosti vytvářet obsah specifický pro zdroj.

Další informace najdete v tématu Obsah ASIM.

Začínáme s ASIM

Jak začít používat ASIM:

Nasaďte doménové řešení založené na ASIM, jako je doménové řešení Network Threat Protection Essentials .

Aktivace šablon analytických pravidel, které používají ASIM Další informace najdete v seznamu obsahu ASIM.

Při dotazování protokolů v KQL na stránce Microsoft Sentinel Protokoly použijte dotazy proaktivního vyhledávání ASIM z úložiště Microsoft Sentinel GitHub. Další informace najdete v seznamu obsahu ASIM.

Napište vlastní analytická pravidla pomocí ASIM nebo převeďte existující pravidla.

Umožněte svým vlastním datům používat předdefinované analýzy tím, že napíšete analyzátory pro vlastní zdroje a přidáte je do příslušného analyzátoru nezávislého na zdroji.

Související obsah

Tento článek obsahuje přehled normalizace v Microsoft Sentinel a ASIM.

Další informace najdete tady: