Nasazení Microsoft Sentinelu pro datový konektor SAP pomocí SNC

V tomto článku se dozvíte, jak nasadit datový konektor Microsoft Sentinel pro SAP do ingestování protokolů SAP NetWeaver a SAP jazyk ABAP přes zabezpečené připojení pomocí protokolu SNC (Secure Network Communications).

Agent datového konektoru SAP se obvykle připojuje k serveru SAP jazyk ABAP pomocí připojení vzdáleného volání funkce (RFC) a uživatelského jména a hesla pro ověřování.

Některá prostředí ale můžou vyžadovat, aby se připojení provedlo v šifrovaném kanálu a některá prostředí můžou vyžadovat použití klientských certifikátů k ověřování. V těchto případech můžete pomocí SNC ze SAP bezpečně připojit datový konektor. Dokončete kroky popsané v tomto článku.

Požadavky

Pokud chcete nasadit Microsoft Sentinel pro datový konektor SAP pomocí SNC, potřebujete:

- Kryptografická knihovna SAP.

- Připojení k síti SNC používá port 48xx (kde xx je číslo instance SAP) pro připojení k jazyk ABAP serveru.

- Server SAP nakonfigurovaný tak, aby podporoval ověřování SNC.

- Certifikát podepsaný svým držitelem nebo certifikační autorita organizace (CA) vydaný pro ověření uživatele.

Poznámka:

Tento článek popisuje ukázkový případ konfigurace SNC. V produkčním prostředí důrazně doporučujeme poradit se správci SAP a vytvořit plán nasazení.

Export certifikátu serveru

Začněte exportem certifikátu serveru:

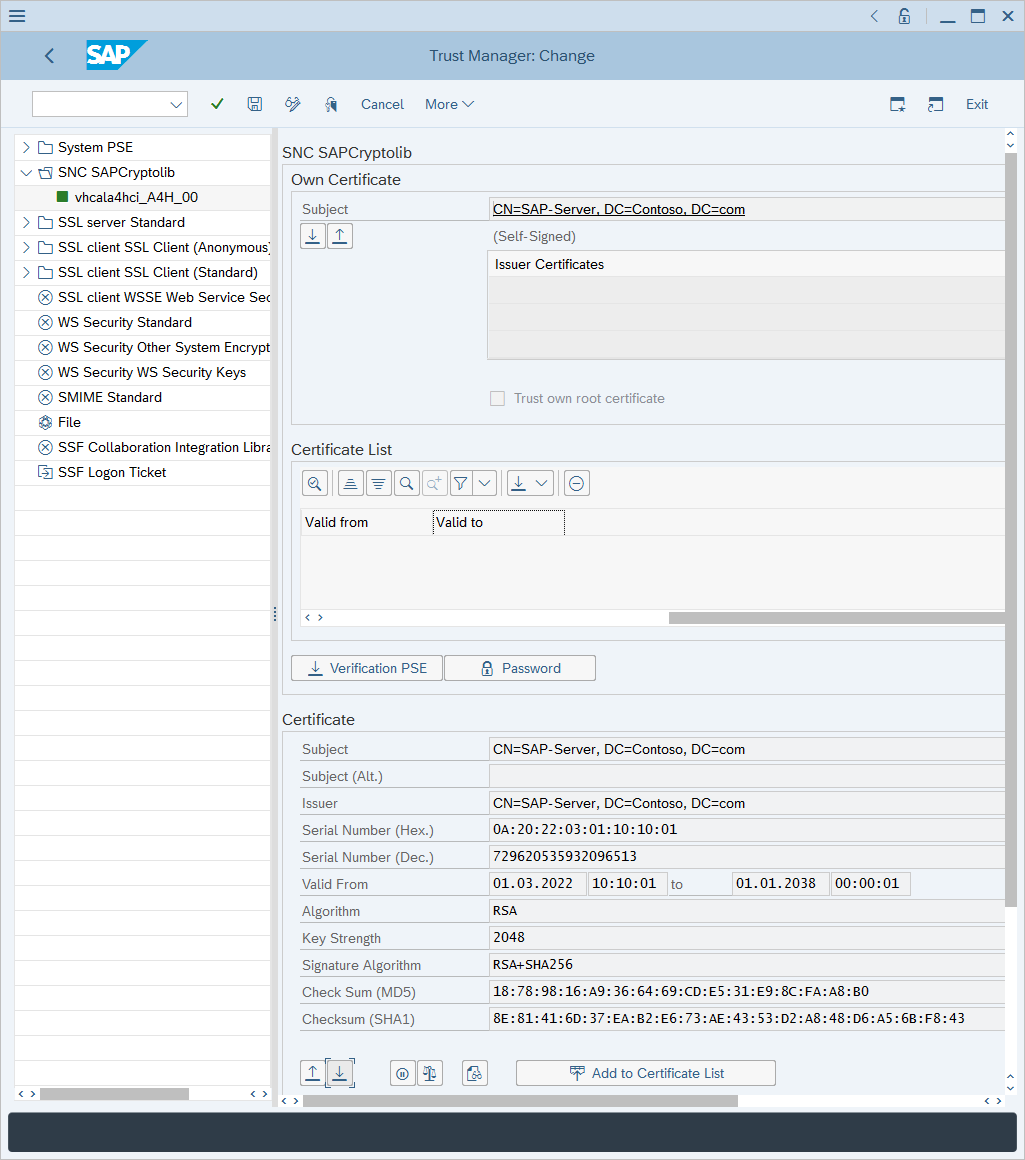

Přihlaste se ke svému klientovi SAP a spusťte transakci STRUST .

V levém podokně přejděte na SNC SAPCryptolib a rozbalte oddíl.

Vyberte systém a pak vyberte hodnotu předmětu.

Informace o certifikátu serveru se zobrazují v části Certifikát .

Vyberte Exportovat certifikát.

V dialogovém okně Exportovat certifikát :

Jako formát souboru vyberte Base64.

Vedle cesty k souboru vyberte ikonu dvojitých polí.

Vyberte název souboru, do které chcete certifikát exportovat.

Vyberte zelenou značku zaškrtnutí pro export certifikátu.

Import certifikátu

Tato část vysvětluje, jak importovat certifikát, aby byl důvěryhodný pro váš jazyk ABAP server. Je důležité pochopit, který certifikát je potřeba importovat do systému SAP. Do systému SAP je potřeba importovat pouze veřejné klíče certifikátů.

Pokud je certifikát uživatele podepsaný svým držitelem: Importujte uživatelský certifikát.

Pokud certifikát uživatele vydá certifikační autorita organizace: Importuje certifikát certifikační autority organizace. Pokud se použijí kořenové i podřízené servery certifikační autority, importujte kořenové i podřízené veřejné certifikáty certifikační autority.

Import certifikátu:

Spusťte transakci STRUST.

Vyberte Možnost Změnit zobrazení<>.

Vyberte Importovat certifikát.

V dialogovém okně Importovat certifikát :

Vedle cesty k souboru vyberte ikonu dvojitých polí a přejděte na certifikát.

Přejděte do souboru, který obsahuje certifikát (jenom pro veřejný klíč), a vyberte zelenou značku zaškrtnutí, která certifikát naimportuje.

Informace o certifikátu se zobrazí v části Certifikát .

Vyberte Přidat do seznamu certifikátů.

Certifikát se zobrazí v části Seznam certifikátů.

Přidružení certifikátu k uživatelskému účtu

Přidružení certifikátu k uživatelskému účtu:

Spusťte transakci SM30.

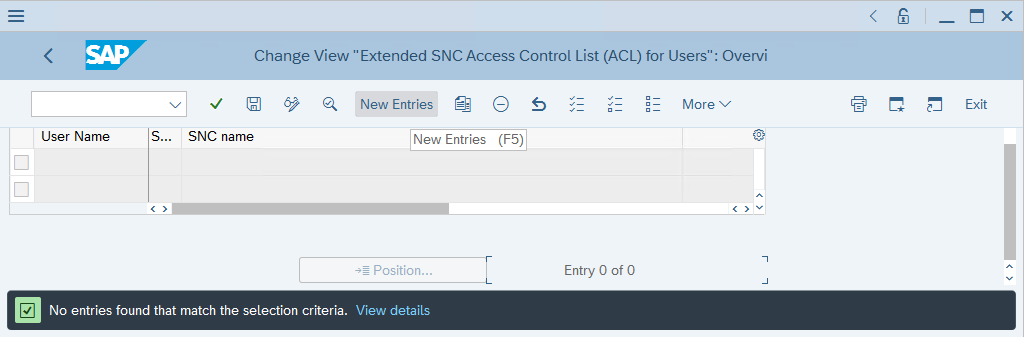

V tabulce/zobrazení zadejte USRACLEXT a pak vyberte Udržovat.

Zkontrolujte výstup a zjistěte, jestli už má cílový uživatel přidružený název SNC. Pokud k uživateli není přidružený žádný název SNC, vyberte Nové položky.

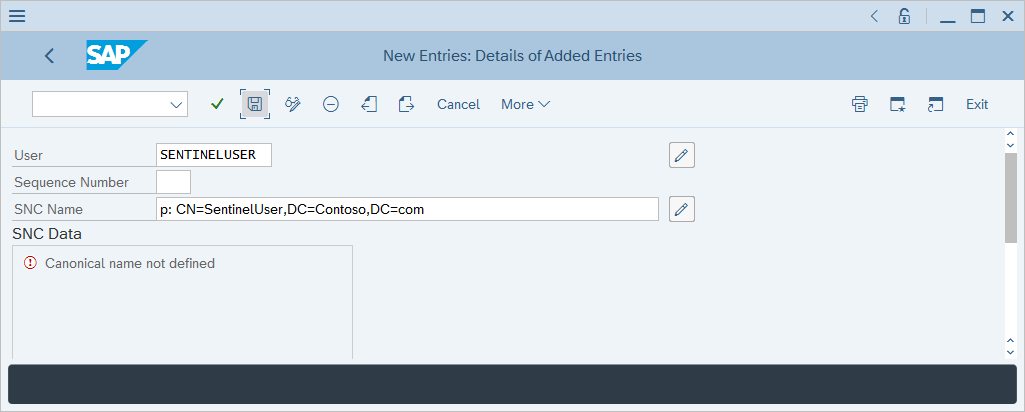

Do pole Uživatel zadejte uživatelské jméno uživatele. Jako název SNC zadejte název subjektu certifikátu uživatele s předponou p:a pak vyberte Uložit.

Udělení přihlašovacích práv pomocí certifikátu

Udělení přihlašovacích práv:

Spusťte transakci SM30.

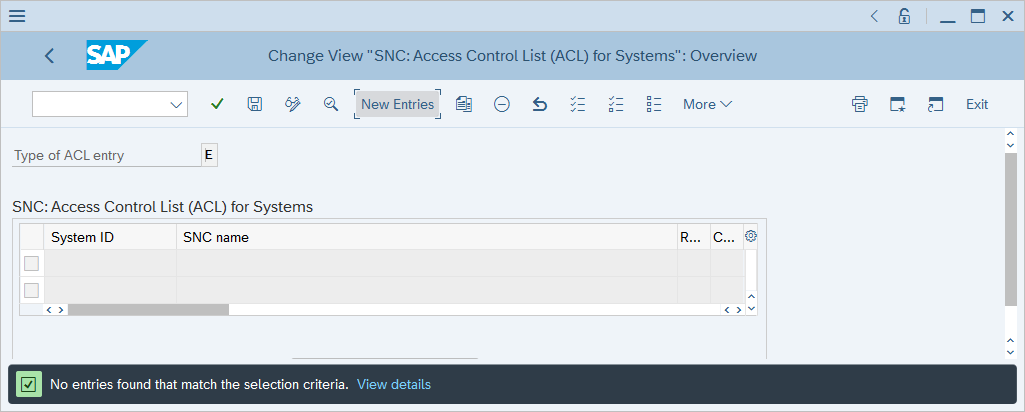

V tabulce nebo zobrazení zadejte VSNCSYSACL a pak vyberte Udržovat.

V informační výzvě, která se zobrazí, potvrďte, že je tabulka mezi klienty.

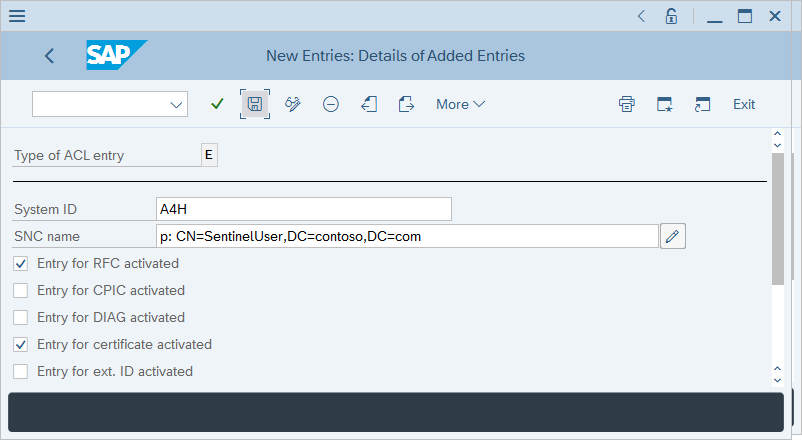

V části Určit pracovní oblast: Položka zadejte E pro typ položky seznamu ACL a pak vyberte zelenou značku zaškrtnutí.

Zkontrolujte výstup a zjistěte, jestli už má cílový uživatel přidružený název SNC. Pokud uživatel nemá přidružený název SNC, vyberte Nové položky.

Zadejte ID systému a název subjektu certifikátu uživatele s předponou p: .

Ujistěte se, že jsou zaškrtnutá políčka Pro položku pro položku aktivovaná a položka pro certifikát aktivována , a pak vyberte Uložit.

Mapování uživatelů poskytovatele služeb jazyk ABAP na ID externích uživatelů

Mapování jazyk ABAP uživatelů poskytovatele služeb na ID externích uživatelů:

Spusťte transakci SM30.

V tabulce nebo zobrazení zadejte VUSREXTID a pak vyberte Udržovat.

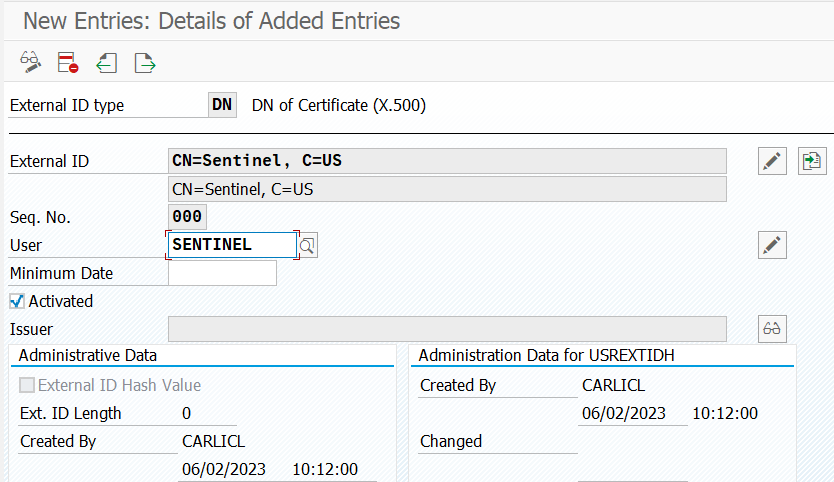

V části Určit pracovní oblast: Položka vyberte typ ID DN pro pracovní oblast.

Zadejte následující hodnoty:

- Jako externí ID zadejte CN=Sentinel, C=US.

- Do pole Seq. Ne zadejte hodnotu 000.

- Jako uživatel zadejte sentinel.

Vyberte Uložit a pak stiskněte Enter.

Nastavení kontejneru

Poznámka:

Pokud nastavíte kontejner agenta datového konektoru SAP pomocí uživatelského rozhraní, neprovádějte kroky popsané v této části. Místo toho pokračujte nastavením konektoru na stránce konektoru.

Nastavení kontejneru:

Přeneste soubory libsapcrypto.so a sapgenpse do systému, ve kterém se kontejner vytvoří.

Přeneste klientský certifikát (privátní i veřejné klíče) do systému, ve kterém se kontejner vytvoří.

Klientský certifikát a klíč mohou být ve formátu .p12, .pfx nebo Base64 .crt a .key .

Přeneste certifikát serveru (pouze veřejný klíč) do systému, ve kterém se kontejner vytvoří.

Certifikát serveru musí být ve formátu Base64 .crt .

Pokud certifikát klienta vydal certifikační autorita organizace, přeneste vydávající certifikační autoritu a kořenové certifikační autority do systému, kde se kontejner vytvoří.

Získejte úvodní skript z úložiště GitHub služby Microsoft Sentinel:

wget https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/Solutions/SAP/sapcon-sentinel-kickstart.shZměňte oprávnění skriptu tak, aby byl spustitelný:

chmod +x ./sapcon-sentinel-kickstart.shSpusťte skript a zadejte následující základní parametry:

./sapcon-sentinel-kickstart.sh \ --use-snc \ --cryptolib <path to sapcryptolib.so> \ --sapgenpse <path to sapgenpse> \ --server-cert <path to server certificate public key> \Pokud je klientský certifikát ve formátu .crt nebo .key , použijte následující přepínače:

--client-cert <path to client certificate public key> \ --client-key <path to client certificate private key> \Pokud je klientský certifikát ve formátu .pfx nebo .p12 , použijte tyto přepínače:

--client-pfx <pfx filename> --client-pfx-passwd <password>Pokud klientský certifikát vydala podniková certifikační autorita, přidejte tento přepínač pro každou certifikační autoritu v řetězu důvěryhodnosti:

--cacert <path to ca certificate>Příklad:

./sapcon-sentinel-kickstart.sh \ --use-snc \ --cryptolib /home/azureuser/libsapcrypto.so \ --sapgenpse /home/azureuser/sapgenpse \ --client-cert /home/azureuser/client.crt \ --client-key /home/azureuser/client.key \ --cacert /home/azureuser/issuingca.crt --cacert /home/azureuser/rootca.crt --server-cert /home/azureuser/server.crt \

Další informace o možnostech, které jsou k dispozici ve skriptu kickstart, naleznete v tématu Reference: Kickstart script.

Řešení potíží a referenční informace

Informace o řešení potíží najdete v těchto článcích:

Referenční informace najdete v těchto článcích:

- Referenční informace k datům aplikací SAP pro řešení Microsoft Sentinel

- Řešení Microsoft Sentinel pro aplikace SAP: Referenční informace k obsahu zabezpečení

- Úvodní referenční informace ke skriptu

- Referenční informace k aktualizačnímu skriptu

- Referenční informace k souboru Systemconfig.ini