Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

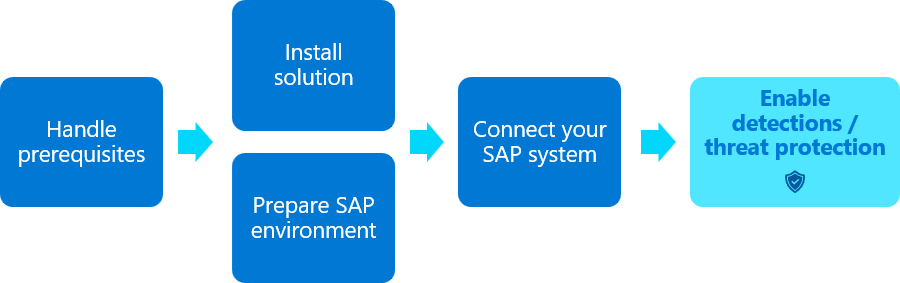

Při nasazování kolektoru dat a řešení Microsoft Sentinelu pro SAP máte možnost monitorovat systémy SAP pro podezřelé aktivity a identifikovat hrozby, aby se zajistilo, že řešení je optimalizované pro vaše nasazení SAP. Tento článek obsahuje osvědčené postupy pro zahájení práce s obsahem zabezpečení dodávaným s řešením Microsoft Sentinel pro aplikace SAP a je posledním krokem při nasazování integrace SAP.

Důležité

Agent datového konektoru pro SAP je vyřazen a bude trvale deaktivován do 30. září 2026. Doporučujeme migrovat na bezagentní datový konektor. Více o přístupu bez agenta se dozvíte v našem blogovém příspěvku.

Obsah v tomto článku je relevantní pro váš bezpečnostní tým.

Požadavky

Před konfigurací nastavení popsaných v tomto článku musíte mít nainstalované řešení SAP pro Microsoft Sentinel a nakonfigurovaný datový konektor.

Další informace najdete v tématu Nasazení řešení Microsoft Sentinel pro aplikace SAP z centra obsahu a nasazení řešení Microsoft Sentinel pro aplikace SAP.

Zahájení povolování analytických pravidel

Ve výchozím nastavení se všechna analytická pravidla v řešení Microsoft Sentinel pro aplikace SAP poskytují jako šablony pravidel upozornění. Doporučujeme fázovaný přístup, kdy pomocí šablon vytvoříte několik pravidel najednou, což umožňuje čas na vyladění jednotlivých scénářů.

Doporučujeme začít s následujícími analytickými pravidly, která se považují za jednodušší k testování:

- Změna týkající se citlivého privilegovaného uživatele

- Přihlášený citlivý privilegovaný uživatel

- Citlivý privilegovaný uživatel provede změnu v jiném uživateli.

- Změna hesla a přihlášení pro citlivé uživatele

- Změna konfigurace klienta

- Testovaný modul funkcí

Další informace najdete v tématu Integrovaná analytická pravidla a detekce hrozeb v Microsoft Sentinelu.

Konfigurace seznamů ke zhlédnutí

Nakonfigurujte řešení Microsoft Sentinel pro aplikace SAP tím, že poskytnete informace specifické pro zákazníky v následujících kontrolních znacích:

| Název seznamu ke zhlédnutí | Podrobnosti o konfiguraci |

|---|---|

| SAP – Systémy | Sledovací seznam SAP – Systems definuje SAP systémy, které jsou přítomné v monitorovaném prostředí. Pro každý systém zadejte: - Identifikátor SID – Bez ohledu na to, jestli se jedná o produkční systém, nebo o vývojové/testovací prostředí. Definování tohoto nastavení v seznamu ke zhlédnutí nemá vliv na fakturaci a ovlivňuje jenom vaše analytické pravidlo. Při testování můžete například chtít použít testovací systém jako produkční systém. – Smysluplný popis Nakonfigurovaná data používají některá analytická pravidla, která můžou reagovat odlišně, pokud se relevantní události objeví ve vývoji nebo produkčním systému. |

| SAP – Sítě | Poznámkový blok SAP – Networks obsahuje přehled všech sítí používaných organizací. Primárně se používá k identifikaci, jestli přihlášení uživatelů pochází ze známých segmentů sítě nebo jestli se přihlášení uživatele neočekávaně změní. Existuje mnoho přístupů k dokumentaci síťové topologie. Můžete definovat širokou škálu adres, například 172.16.0.0/16, a pojmenovat ji podnikovou síť, což je dost dobré pro sledování přihlášení mimo tento rozsah. Více segmentovaný přístup však umožňuje lepší přehled o potenciálně atypické aktivitě. Můžete například definovat následující segmenty a zeměpisná umístění: - 192.168.10.0/23: Západní Evropa - 10.15.0.0/16: Austrálie V takových případech může Microsoft Sentinel odlišit přihlášení od verze 192.168.10.15 v prvním segmentu od přihlášení od verze 10.15.2.1 ve druhém segmentu. Microsoft Sentinel vás upozorní, pokud je takové chování identifikováno jako atypické. |

|

SAP – Moduly citlivých funkcí SAP – Citlivé tabulky SAP – Citlivé programy ABAP SAP – Citlivé transakce |

Kontrolní seznamy citlivého obsahu identifikují citlivé akce nebo data, ke kterým můžou uživatelé přistupovat nebo k němu mají přístup. Přestože jsou v seznamu ke zhlédnutí předkonfigurované několik známých operací, tabulek a autorizací, doporučujeme, abyste se s týmem SAP BASIS poradili s identifikací operací, transakcí, autorizací a tabulek, které jsou v prostředí SAP citlivé, a podle potřeby seznamy aktualizujte. |

|

SAP – Citlivé profily SAP – Citlivé role SAP – Privilegovaní uživatelé SAP – Kritická autorizace |

Řešení Microsoft Sentinel pro aplikace SAP používá uživatelská data shromážděná v kontrolních znacích uživatelských dat ze systémů SAP k identifikaci uživatelů, profilů a rolí, které by se měly považovat za citlivé. I když jsou ukázková data ve výchozím nastavení zahrnutá do seznamů ke zhlédnutí, doporučujeme, abyste se s týmem SAP BASIS poradili s identifikací citlivých uživatelů, rolí a profilů ve vaší organizaci a podle potřeby seznamy aktualizovali. |

Po počátečním nasazení řešení může trvat nějakou dobu, než se seznam ke zhlédnutí naplní daty. Pokud otevřete seznam ke zhlédnutí pro úpravy a zjistíte, že je prázdný, počkejte několik minut a zkuste to znovu.

Další informace najdete na stránce Dostupné seznamy ke zhlédnutí.

Použití sešitu ke kontrole dodržování předpisů pro ovládací prvky zabezpečení SAP

Řešení Microsoft Sentinel pro aplikace SAP zahrnuje sešit SAP – Kontrolní mechanismy auditu zabezpečení , který vám pomůže zkontrolovat dodržování předpisů pro kontrolní mechanismy zabezpečení SAP. Sešit poskytuje komplexní přehled o ovládacích prvcích zabezpečení, které jsou zavedené, a stav dodržování předpisů jednotlivých ovládacích prvků.

Další informace najdete v tématu Kontrola dodržování předpisů pro ovládací prvky zabezpečení SAP pomocí sešitu SAP – Kontrolní mechanismy auditu zabezpečení.

Další krok

Pro SAP s Microsoft Sentinelem je k dispozici mnohem více obsahu, včetně funkcí, playbooků, sešitů a dalších funkcí. Tento článek popisuje některé užitečné výchozí body a měli byste pokračovat v implementaci dalšího obsahu, abyste mohli monitorování zabezpečení SAP využít na maximum.

Další informace naleznete v tématu:

- Řešení Microsoft Sentinel pro aplikace SAP – referenční informace k funkcím

- Řešení Microsoft Sentinel pro aplikace SAP: referenční informace k obsahu zabezpečení

Související obsah

Další informace naleznete v tématu: