Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Mapování entit obohacuje výstrahy a incidenty o informace nezbytné pro všechny procesy vyšetřování a nápravná opatření, která následují.

Microsoft Sentinel playbooky obsahují tyto nativní akce pro extrakci informací o entitách:

- Účty

- DNS

- Hodnoty hash souborů

- Hostitelů

- Ips

- Adresy url

Kromě těchto akcí obsahuje mapování entit analytického pravidla typy entit, které nejsou nativními akcemi, jako je malware, proces, klíč registru, poštovní schránka a další. V tomto kurzu se naučíte pracovat s ne nativními akcemi pomocí různých předdefinovaných akcí, které extrahuje relevantní hodnoty.

V tomto kurzu se naučíte:

- Vytvořte playbook s triggerem incidentu a spusťte ho na incidentu ručně.

- Inicializace proměnné pole

- Vyfiltrujte požadovaný typ entity z jiných typů entit.

- Parsujte výsledky v souboru JSON.

- Vytvořte hodnoty jako dynamický obsah pro budoucí použití.

Důležité

Po 31. březnu 2027 už se Microsoft Sentinel nebudou v Azure Portal podporovat a budou dostupné jenom na portálu Microsoft Defender. Všichni zákazníci používající Microsoft Sentinel v Azure Portal budou přesměrováni na portál Defender a budou používat Microsoft Sentinel jenom na portálu Defender.

Pokud v Azure Portal stále používáte Microsoft Sentinel, doporučujeme začít plánovat přechod na portál Defender, abyste zajistili hladký přechod a plně využili jednotné prostředí operací zabezpečení, které nabízí Microsoft Defender.

Požadavky

Pokud chcete absolvovat tento kurz, ujistěte se, že máte:

Předplatné Azure. Vytvořte si bezplatný účet , pokud ho ještě nemáte.

Uživatel Azure s následujícími rolemi přiřazenými k následujícím prostředkům:

- Microsoft Sentinel Přispěvatel v pracovním prostoru služby Log Analytics, ve kterém je nasazená Microsoft Sentinel.

- Přispěvatel aplikace logiky a vlastník nebo ekvivalentní ve skupině prostředků, která bude obsahovat playbook vytvořený v tomto kurzu.

Pro tento kurz bude stačit (zdarma) účet VirusTotal . Produkční implementace vyžaduje účet VirusTotal Premium.

Vytvoření playbooku s triggerem incidentu

Pro Microsoft Sentinel na portálu Defender vyberte Microsoft Sentinel>Konfigurace>Automation. Pro Microsoft Sentinel v Azure Portal vyberte stránku Automatizace konfigurace>.

Na stránce Automatizace vyberte Vytvořit>playbook s triggerem incidentu.

V průvodci vytvořením playbooku v části Základy vyberte předplatné a skupinu prostředků a dejte playbooku název.

Vyberte Další: Připojení >.

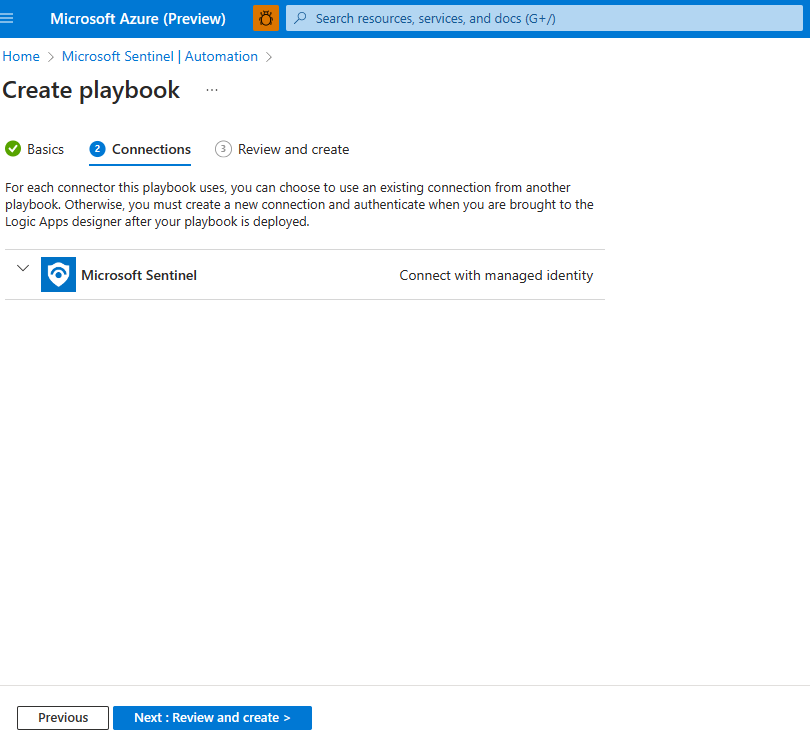

V části Připojení by se měla zobrazit Microsoft Sentinel – Připojení pomocí spravované identity. Příklady:

Vyberte Další: Zkontrolovat a vytvořit >.

V části Zkontrolovat a vytvořit vyberte Vytvořit a pokračovat v návrháři.

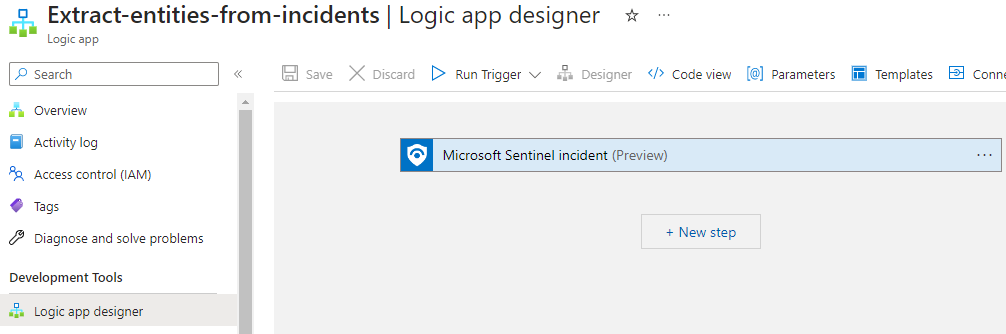

Návrhář aplikace logiky otevře aplikaci logiky s názvem vašeho playbooku.

Inicializace proměnné pole

V návrháři aplikace logiky v kroku, kam chcete přidat proměnnou, vyberte Nový krok.

V části Zvolit operaci zadejte do vyhledávacího pole jako filtr proměnné . V seznamu akcí vyberte Inicializovat proměnnou.

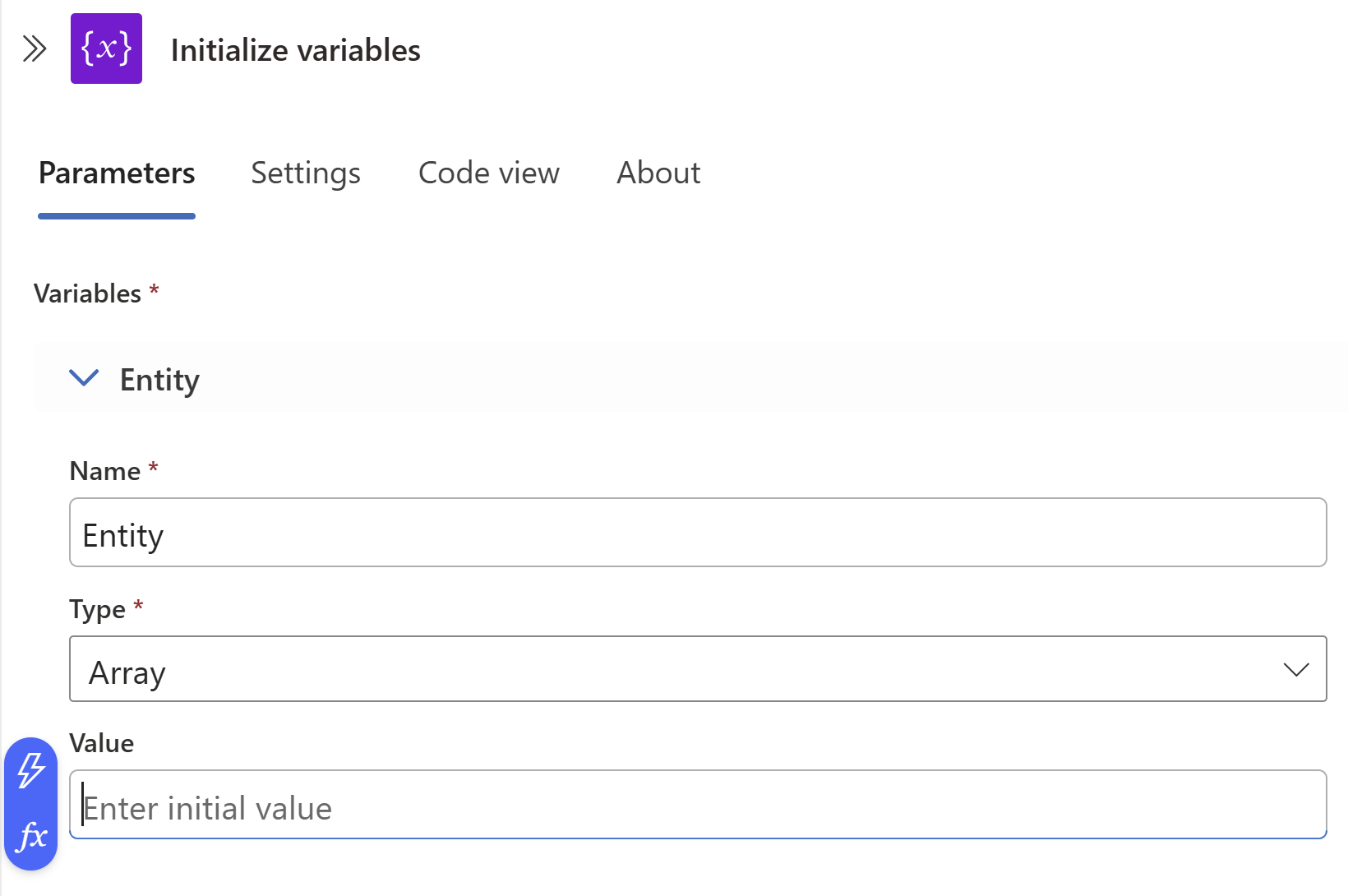

Zadejte tyto informace o proměnné:

Jako název proměnné použijte Entity.

Jako typ vyberte Pole.

Jako hodnotu najeďte myší na pole Hodnota a vyberte fx ve skupině modrých ikon na levé straně.

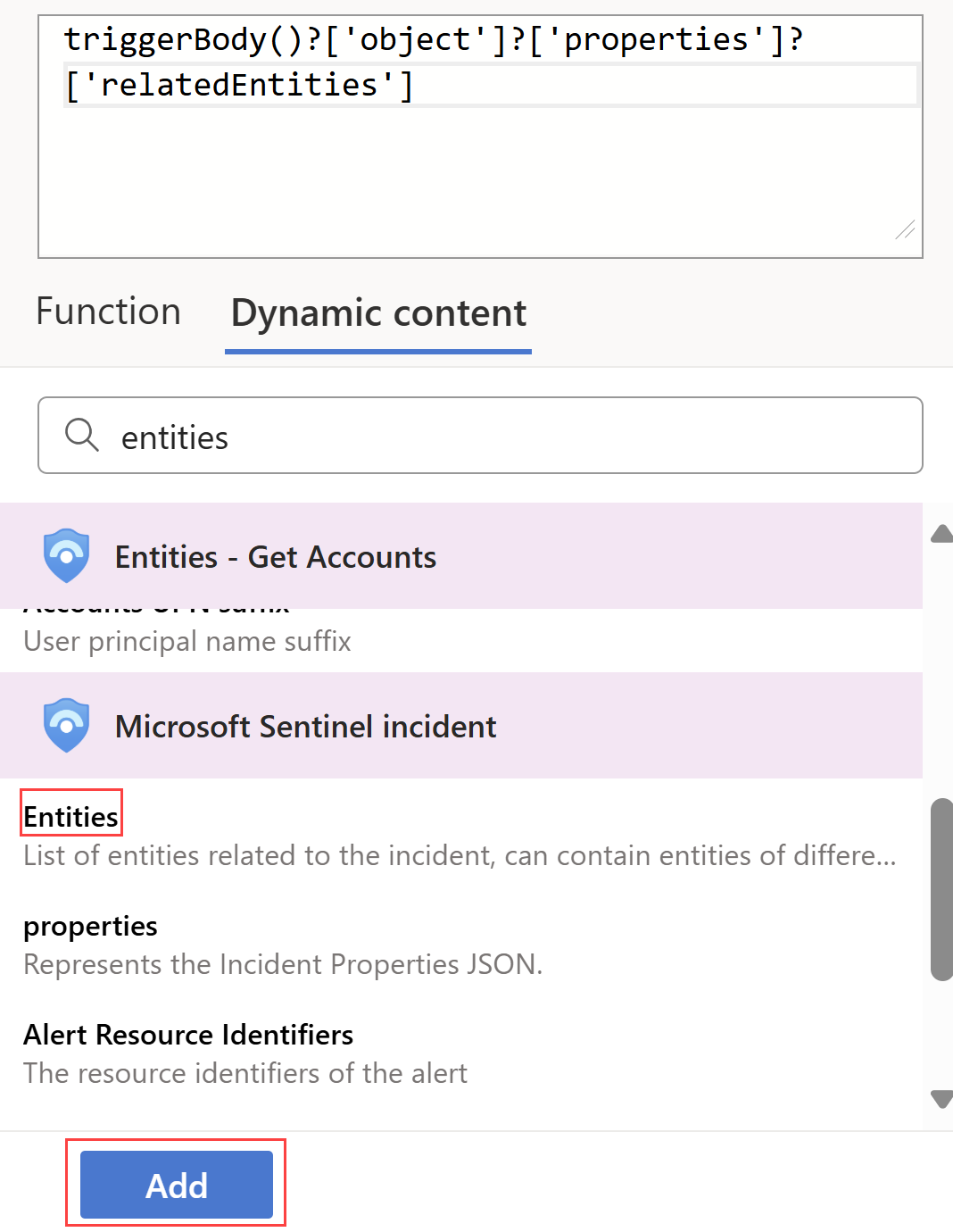

V dialogovém okně, které se otevře, vyberte kartu Dynamický obsah a do vyhledávacího pole zadejte entity.

V seznamu vyberte Entity a vyberte Přidat.

Výběr existujícího incidentu

V Microsoft Sentinel přejděte na Incidenty a vyberte incident, pro který chcete playbook spustit.

Na stránce incidentu napravo vyberte Playbook Spustit akce > (Preview).

V části Playbooky vedle playbooku, který jste vytvořili, vyberte Spustit.

Při aktivaci playbooku se v pravém horním rohu zobrazí zpráva o úspěšném spuštění playbooku .

Vyberte Spuštění a vedle svého playbooku vyberte Zobrazit spustit.

Zobrazí se stránka spuštění aplikace logiky .

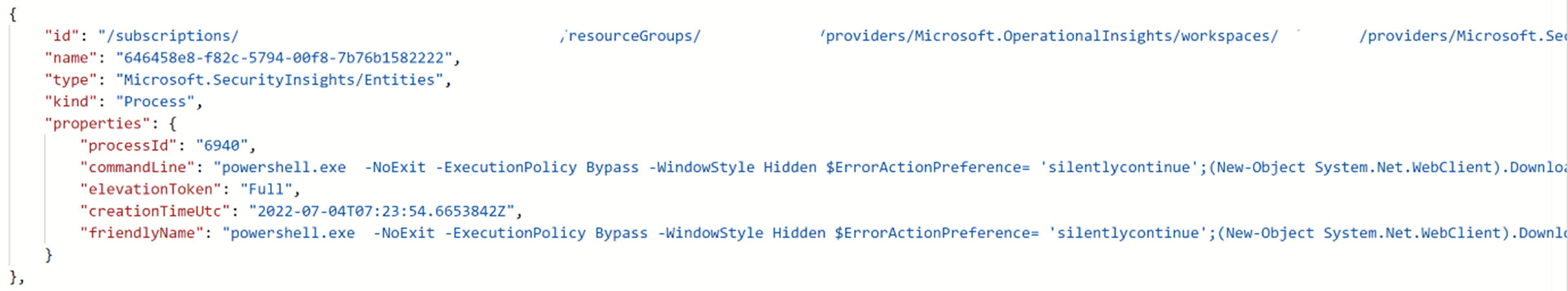

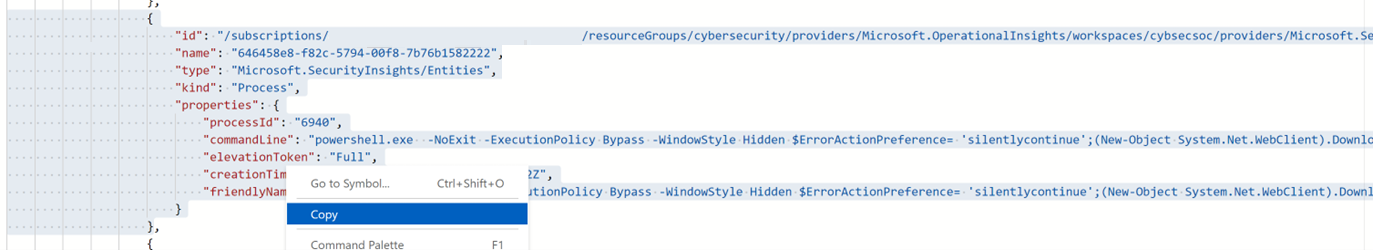

V části Initialize variable (Inicializovat proměnnou) je datová část ukázky viditelná v části Value (Hodnota). Poznamenejte si ukázkovou datovou část pro pozdější použití.

Filtrování požadovaného typu entity z jiných typů entit

Přejděte zpět na stránku Automation a vyberte svůj playbook.

V kroku, do kterého chcete přidat proměnnou, vyberte Nový krok.

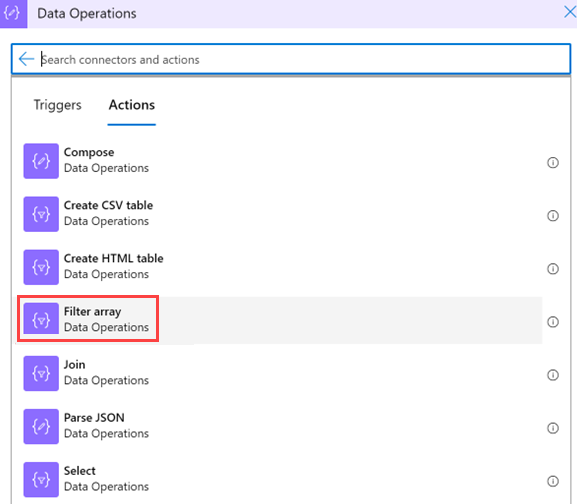

V části Zvolit akci zadejte do vyhledávacího pole jako filtr pole filtru . V seznamu akcí vyberte Operace s daty.

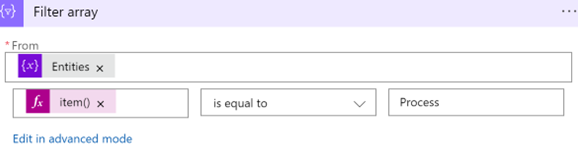

Zadejte tyto informace o poli filtru:

V části Z>dynamického obsahu vyberte proměnnou Entities, kterou jste inicializovali dříve.

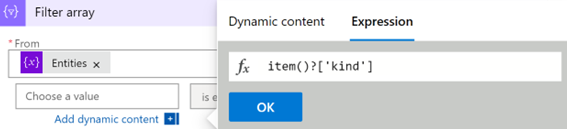

Vyberte první pole Zvolit hodnotu (vlevo) a vyberte Výraz.

Vložit hodnotu item()?[' kind'] a vyberte OK.

Hodnota je rovna hodnotě (neupravujte ji).

Do druhého pole Zvolte hodnotu (vpravo) zadejte Proces. Musí se přesně shodovat s hodnotou v systému.

Poznámka

V tomto dotazu se rozlišují malá a velká písmena. Ujistěte se, že hodnota

kindodpovídá hodnotě v ukázkové datové části. Při vytváření playbooku si můžete prohlédnout ukázkovou datovou část.

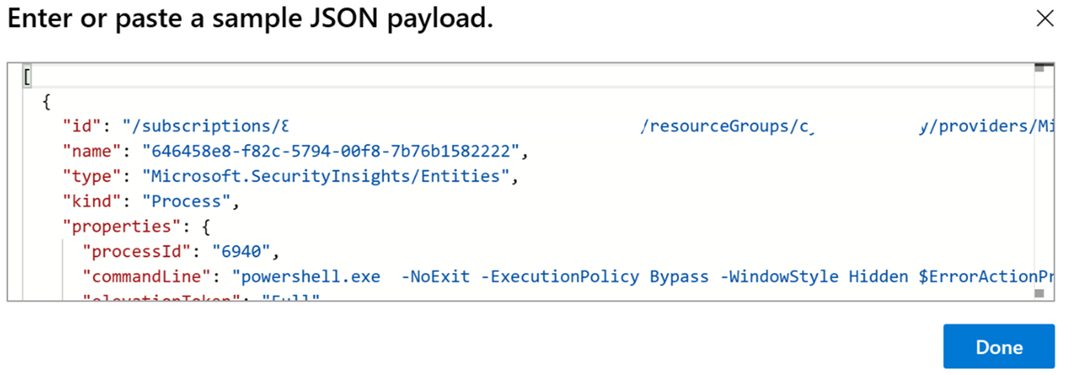

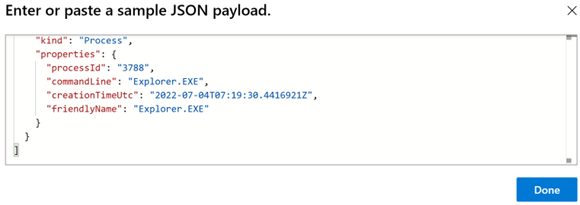

Parsování výsledků do souboru JSON

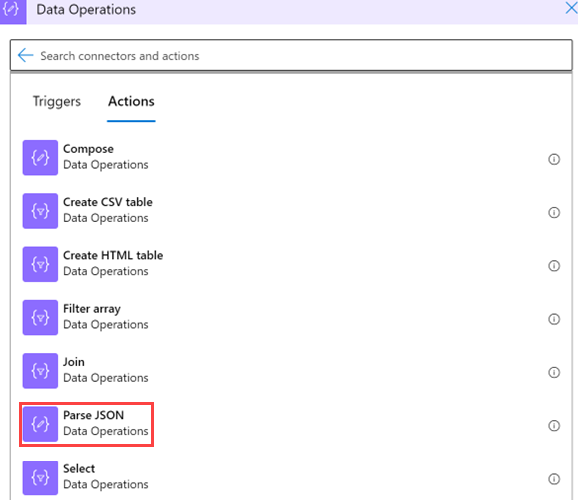

V aplikaci logiky v kroku, kam chcete přidat proměnnou, vyberte Nový krok.

Vyberte Operace s>daty Parsovat JSON.

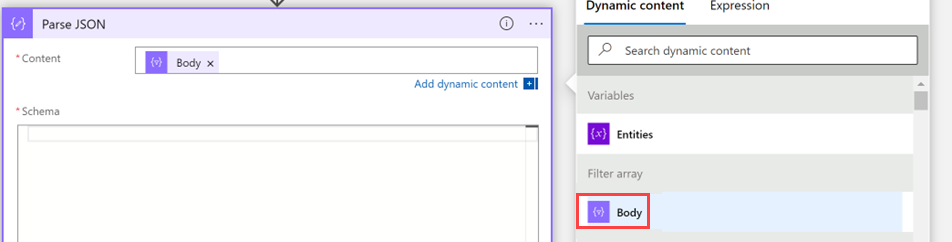

Zadejte tyto informace o vaší operaci:

Vyberte Obsah a v částiPole filtrudynamického obsahu> vyberte Text.

V části Schéma vložte schéma JSON, abyste mohli extrahovat hodnoty z pole. Zkopírujte ukázkovou datovou část, kterou jste vygenerovali při vytváření playbooku.

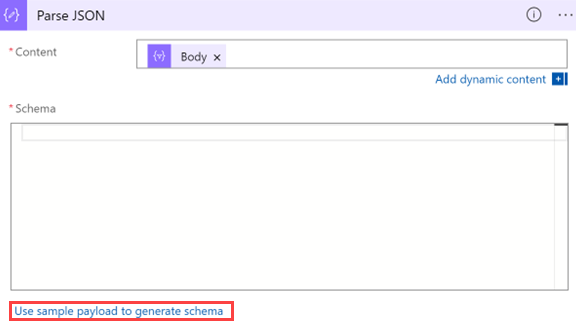

Vraťte se do playbooku a vyberte Použít ukázkovou datovou část ke generování schématu.

Vložte datovou část. Na začátek schématu přidejte levou hranatou závorku (

[) a na konci schématu]ji zavřete .

Vyberte Hotovo.

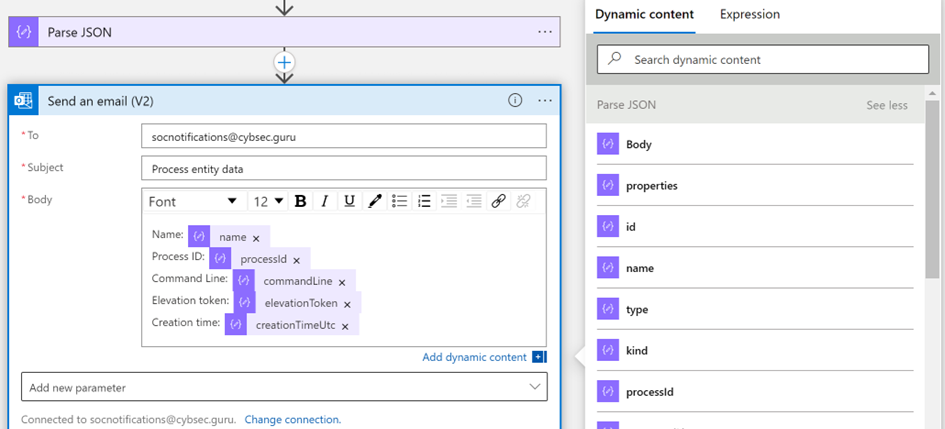

Použití nových hodnot jako dynamického obsahu pro budoucí použití

Hodnoty, které jste vytvořili, teď můžete použít jako dynamický obsah pro další akce. Pokud například chcete odeslat e-mail s daty procesu, můžete akci Parsovat JSON najít v části Dynamický obsah, pokud jste název akce nezměnili.

Ujistěte se, že je playbook uložený.

Ujistěte se, že je playbook uložený a teď ho můžete používat pro operace SOC.

Další kroky

V dalším článku se dozvíte, jak vytvářet a provádět úlohy incidentů v Microsoft Sentinel pomocí playbooků.