Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Důležité

Vlastní detekce teď představuje nejlepší způsob, jak vytvářet nová pravidla napříč Microsoft Defender XDR Microsoft Sentinel SIEM. S vlastními detekcemi můžete snížit náklady na příjem dat, získat neomezený počet detekcí v reálném čase a využívat výhod bezproblémové integrace s Defender XDR daty, funkcemi a nápravnými akcemi s automatickým mapováním entit. Další informace najdete v tomto blogu.

Jako služba SIEM (Security Information and Event Management) Microsoft Sentinel zodpovídá za detekci bezpečnostních hrozeb pro vaši organizaci. Dělá to analýzou obrovských objemů dat vygenerovaných protokoly všech vašich systémů.

V tomto kurzu se dozvíte, jak nastavit analytické pravidlo Microsoft Sentinel ze šablony pro vyhledávání zneužití ohrožení zabezpečení Apache Log4j ve vašem prostředí. Pravidlo orámuje uživatelské účty a IP adresy nalezené ve vašich protokolech jako sledovatelné entity, zobrazí důležité informace ve výstrahách generovaných pravidly a zabalí výstrahy jako incidenty, které se mají prošetřit.

Po dokončení tohoto kurzu budete umět:

- Vytvoření analytického pravidla ze šablony

- Přizpůsobení dotazu a nastavení pravidla

- Konfigurace tří typů rozšiřování výstrah

- Volba automatizovaných reakcí na hrozby pro vaše pravidla

Požadavky

Pokud chcete absolvovat tento kurz, ujistěte se, že máte:

Předplatné Azure. Vytvořte si bezplatný účet , pokud ho ještě nemáte.

Pracovní prostor služby Log Analytics s nasazeným řešením Microsoft Sentinel a ingestována do něj data.

Uživatel Azure s rolí přispěvatele Microsoft Sentinel přiřazenou v pracovním prostoru služby Log Analytics, ve kterém je nasazená Microsoft Sentinel.

Toto pravidlo odkazuje na následující zdroje dat. Čím více z těchto konektorů jste nasadili, tím efektivnější bude pravidlo. Musíš mít aspoň jednu.

Zdroj dat Odkazované tabulky Log Analytics Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure Monitor (přehledy virtuálních počítačů) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto Networks (brána firewall) CommonSecurityLog (PaloAlto) Události zabezpečení SecurityEvents Microsoft Entra ID Protokoly přihlášení

AADNonInteractiveUserSignInLogsAzure Monitor (WireData) WireData Azure Monitor (IIS) W3CIISLog aktivita Azure AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Přihlaste se k Azure Portal a Microsoft Sentinel

Přihlaste se na portál Microsoft Azure.

Na panelu Hledání vyhledejte a vyberte Microsoft Sentinel.

V seznamu dostupných Microsoft Sentinel pracovních prostorů vyhledejte a vyberte svůj pracovní prostor.

Instalace řešení z centra obsahu

V Microsoft Sentinel v nabídce na levé straně v části Správa obsahu vyberte Centrum obsahu.

Vyhledejte a vyberte řešení Log4j Detekce ohrožení zabezpečení.

Na panelu nástrojů v horní části stránky vyberte

Nainstalovat nebo aktualizovat.

Nainstalovat nebo aktualizovat.

Vytvoření pravidla naplánované analýzy ze šablony

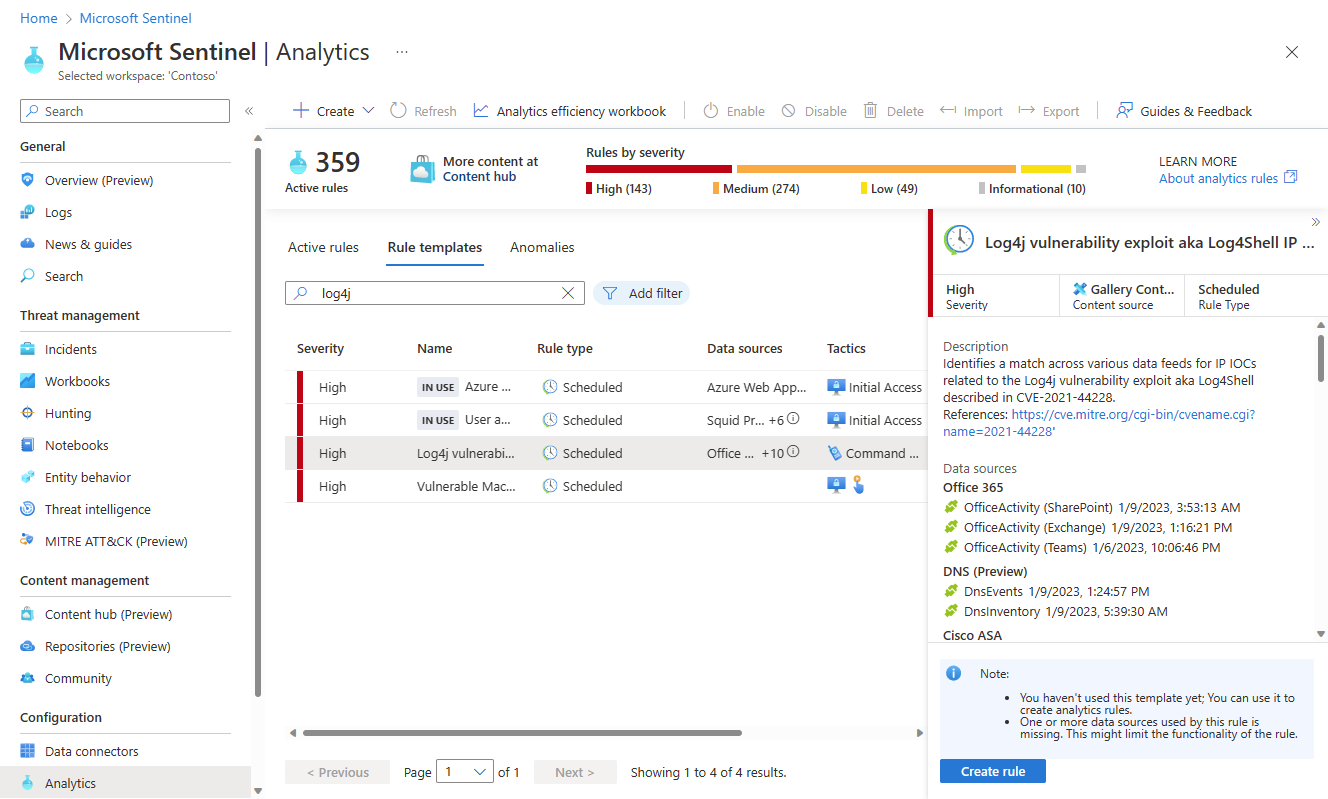

V Microsoft Sentinel v nabídce na levé straně v části Konfigurace vyberte Analýza.

Na stránce Analýza vyberte kartu Šablony pravidel .

Do vyhledávacího pole v horní části seznamu šablon pravidel zadejte log4j.

Z filtrovaného seznamu šablon vyberte Log4j vulnerability exploit neboli Log4Shell IP IOC. V podokně podrobností vyberte Vytvořit pravidlo.

Otevře se průvodce analytickým pravidlem .

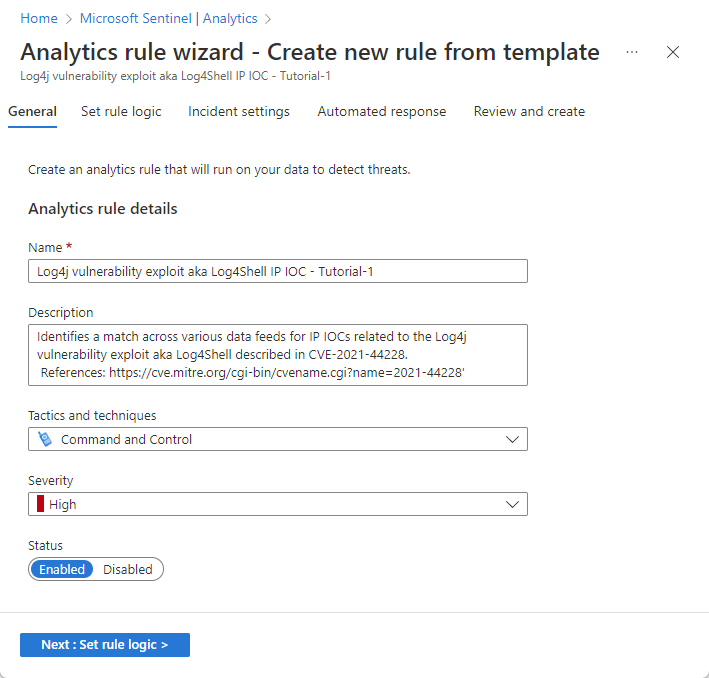

Na kartě Obecné do pole Název zadejte Log4j vulnerability exploit neboli Log4Shell IP IOC – Tutorial-1.

Zbývající pole na této stránce ponechte tak, jak jsou. Toto jsou výchozí hodnoty, ale v pozdější fázi přidáme k názvu upozornění vlastní nastavení.

Pokud nechcete, aby se pravidlo spustilo okamžitě, vyberte Zakázáno a pravidlo se přidá na kartu Aktivní pravidla , odkud ho můžete povolit, až ho budete potřebovat.

Vyberte Další: Nastavit logiku pravidla.

Kontrola logiky dotazů pravidel a konfigurace nastavení

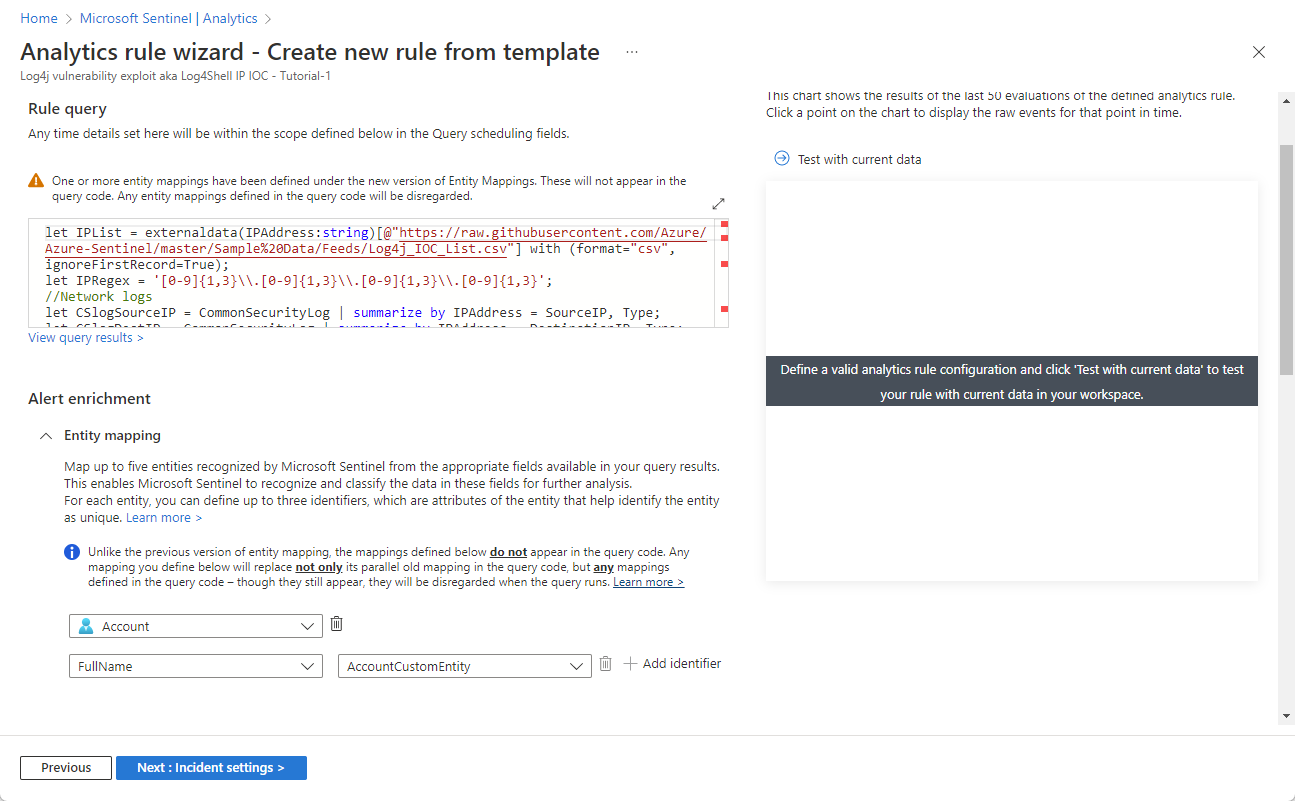

Na kartě Nastavit logiku pravidla zkontrolujte dotaz tak, jak se zobrazuje pod nadpisem Dotaz pravidla .

Pokud chcete zobrazit více textu dotazu najednou, výběrem šikmé ikony s dvojitou šipkou v pravém horním rohu okna dotazu rozbalte okno na větší velikost.

Další informace o KQL najdete v přehledu dotazovací jazyk Kusto (KQL).

Další zdroje informací:

Obohacení výstrah o entity a další podrobnosti

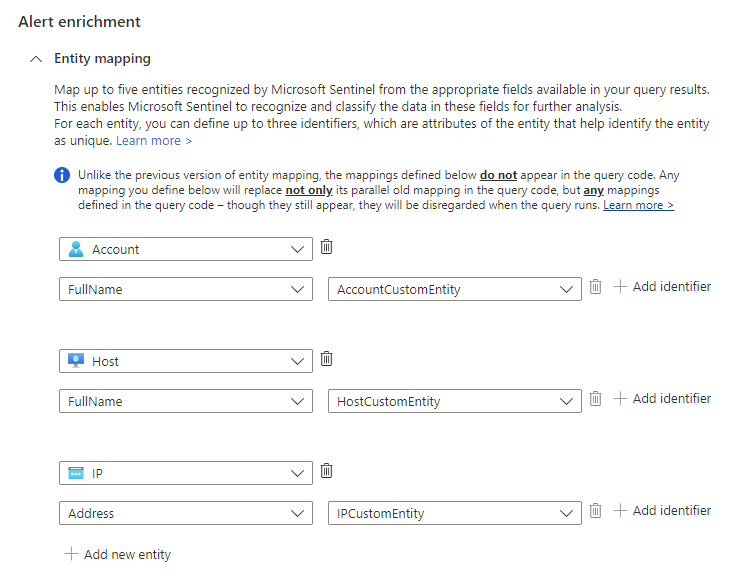

V části Rozšiřování výstrah ponechte nastavení mapování entit tak, jak jsou. Poznamenejte si tři namapované entity.

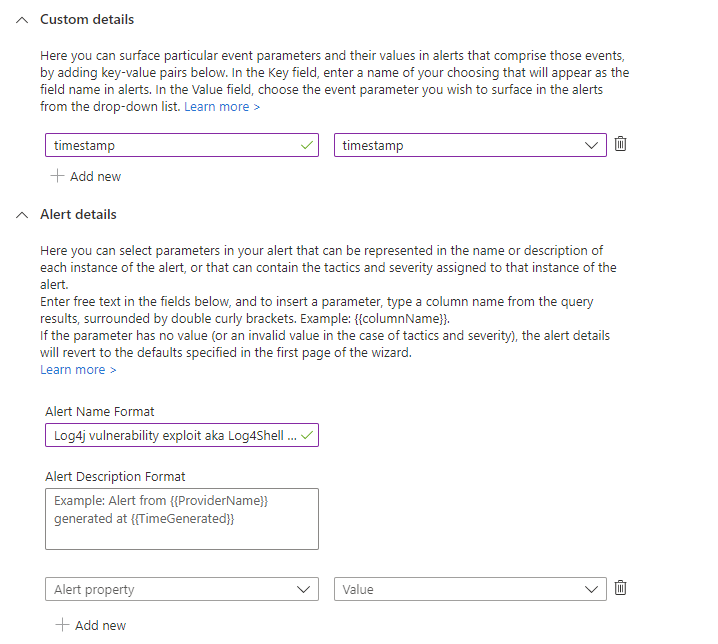

V části Vlastní podrobnosti přidáme do výstrahy časové razítko jednotlivých výskytů, abyste ho viděli přímo v podrobnostech výstrahy, aniž byste museli procházet k podrobnostem.

- Do pole Klíč zadejte časové razítko. Toto bude název vlastnosti v upozornění.

- V rozevíracím seznamu Hodnota vyberte časové razítko.

V části Podrobnosti výstrahy přizpůsobíme název upozornění tak, aby se v názvu výstrahy zobrazovala časová razítka jednotlivých výskytů.

Do pole Formát názvu upozornění zadejte Log4j vulnerability exploit neboli Log4Shell IP IOC na adrese {{timestamp}}.

Kontrola zbývajících nastavení

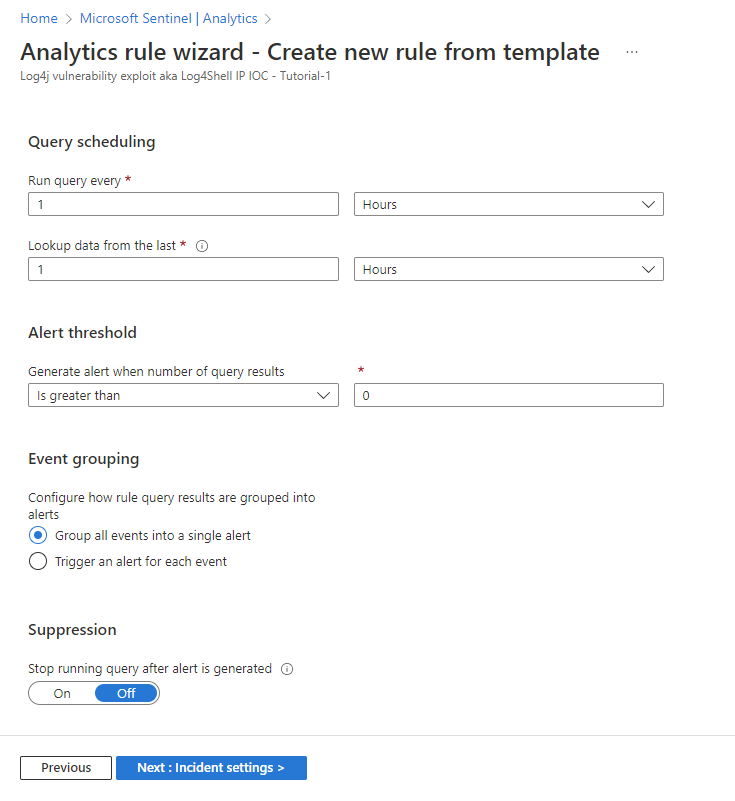

Zkontrolujte zbývající nastavení na kartě Nastavit logiku pravidla . Není potřeba nic měnit, ale můžete to udělat, pokud byste chtěli změnit třeba interval. Jen se ujistěte, že období zpětného vyhledávání odpovídá intervalu, aby se zachovalo nepřetržité pokrytí.

Plánování dotazů:

- Spusťte dotaz každých 1 hodinu.

- Vyhledávací data za poslední 1 hodinu.

Prahová hodnota upozornění:

- Vygenerujte upozornění, když je počet výsledků dotazu větší než 0.

Seskupení událostí:

- Konfigurace způsobu seskupení výsledků dotazů na pravidla do výstrah: Seskupte všechny události do jediné výstrahy.

Potlačení:

- Ukončení spouštění dotazu po vygenerování výstrahy: Vypnuto.

Vyberte Další: Nastavení incidentu.

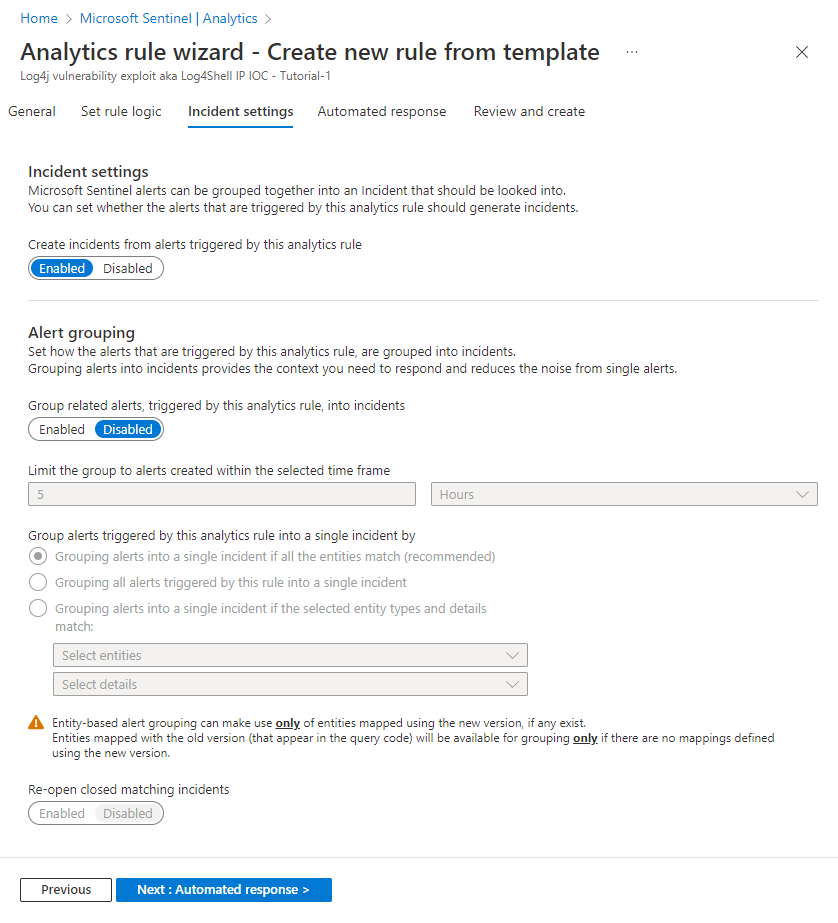

Kontrola nastavení vytváření incidentů

Zkontrolujte nastavení na kartě Nastavení incidentu . Není potřeba nic měnit, pokud například nemáte jiný systém pro vytváření a správu incidentů. V tomto případě byste chtěli zakázat vytváření incidentů.

Nastavení incidentu:

- Vytváření incidentů z upozornění aktivovaných tímto analytickým pravidlem: Povoleno

Seskupení výstrah:

- Seskupte výstrahy aktivované tímto analytickým pravidlem do incidentů: Zakázáno.

Vyberte Další: Automatizovaná odpověď.

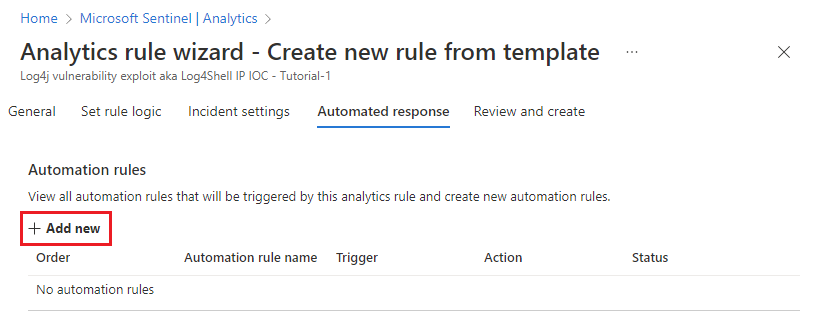

Nastavení automatizovaných odpovědí a vytvoření pravidla

Na kartě Automatizovaná odpověď :

Vyberte + Přidat nové a vytvořte nové pravidlo automatizace pro toto analytické pravidlo. Tím se otevře průvodce vytvořením nového pravidla automatizace .

Do pole Název pravidla automatizace zadejte Log4J – Detekce zneužití ohrožení zabezpečení – Tutorial-1.

Ponechte oddíly Aktivační událost a Podmínky tak, jak jsou.

V části Akce vyberte v rozevíracím seznamu Přidat značky .

- Vyberte + Přidat značku.

- Do textového pole zadejte Log4J exploit a vyberte OK.

Ponechte oddíly Vypršení platnosti pravidla a Objednávka tak, jak jsou.

Vyberte Použít. Brzy uvidíte nové pravidlo automatizace v seznamu na kartě Automatizovaná odpověď .

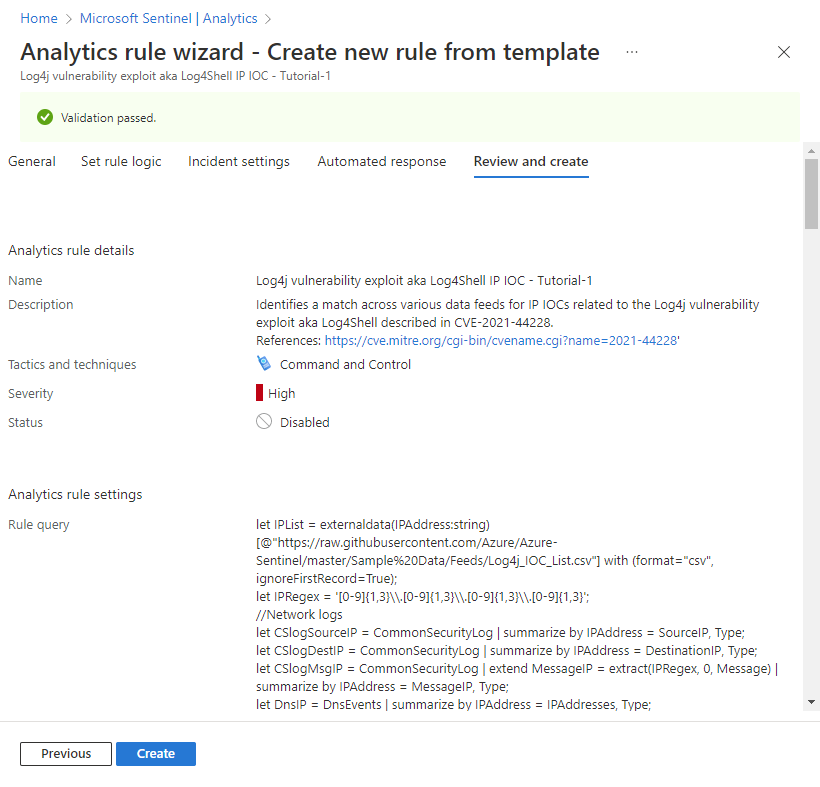

Vyberte Další: Zkontrolovat a zkontrolujte všechna nastavení nového analytického pravidla. Jakmile se zobrazí zpráva Ověření bylo úspěšné, vyberte Vytvořit. Pokud na kartě Obecné výše nenastavíte pravidlo na Zakázáno, pravidlo se spustí okamžitě.

Vyberte níže uvedený obrázek, aby se zobrazila úplná revize (většina textu dotazu byla pro zobrazení oříznutá).

Ověření úspěšnosti pravidla

Pokud chcete zobrazit výsledky pravidel upozornění, která vytvoříte, přejděte na stránku Incidenty .

Pokud chcete vyfiltrovat seznam incidentů podle incidentů vygenerovaných analytickým pravidlem, zadejte název (nebo část názvu) analytického pravidla, které jste vytvořili , do vyhledávacího panelu.

Otevřete incident, jehož název odpovídá názvu analytického pravidla. Podívejte se, že se na incident použil příznak, který jste definovali v pravidle automatizace.

Vyčistit prostředky

Pokud toto analytické pravidlo nebudete dál používat, odstraňte (nebo alespoň zakažte) vytvořená analytická a automatizační pravidla pomocí následujících kroků:

Na stránce Analýza vyberte kartu Aktivní pravidla .

Zadejte název (nebo část názvu) analytického pravidla, které jste vytvořili na panelu hledání .

(Pokud se nezobrazí, ujistěte se, že jsou všechny filtry nastavené na Vybrat vše.)V seznamu zaškrtněte políčko vedle pravidla a v horním banneru vyberte Odstranit .

(Pokud ho nechcete odstranit, můžete místo toho vybrat Zakázat .)Na stránce Automatizace vyberte kartu Pravidla automatizace .

Do vyhledávacího panelu zadejte název (nebo část názvu) pravidla automatizace, které jste vytvořili.

(Pokud se nezobrazí, ujistěte se, že jsou všechny filtry nastavené na Vybrat vše.)V seznamu zaškrtněte políčko vedle pravidla automatizace a v horním banneru vyberte Odstranit .

(Pokud ho nechcete odstranit, můžete místo toho vybrat Zakázat .)

Další kroky

Teď, když jste se naučili hledat zneužití běžné chyby zabezpečení pomocí analytických pravidel, přečtěte si další informace o tom, co můžete dělat s analýzami v Microsoft Sentinel:

Seznamte se s celou řadou nastavení a konfigurací v pravidlech plánované analýzy.

Přečtěte si konkrétně další informace o různých typech rozšiřování výstrah, které jste viděli tady:

Seznamte se s dalšími typy analytických pravidel v Microsoft Sentinel a jejich funkcích.

Přečtěte si další informace o psaní dotazů v dotazovací jazyk Kusto (KQL). Další informace o KQL najdete v tomto přehledu, naučte se některé osvědčené postupy a mějte tuto stručnou příručku po ruce.