Rychlý start: Vytvoření síťové topologie sítě sítě pomocí Azure Virtual Network Manageru pomocí Azure PowerShellu

Začínáme s Azure Virtual Network Managerem pomocí Azure PowerShellu ke správě připojení pro vaše virtuální sítě.

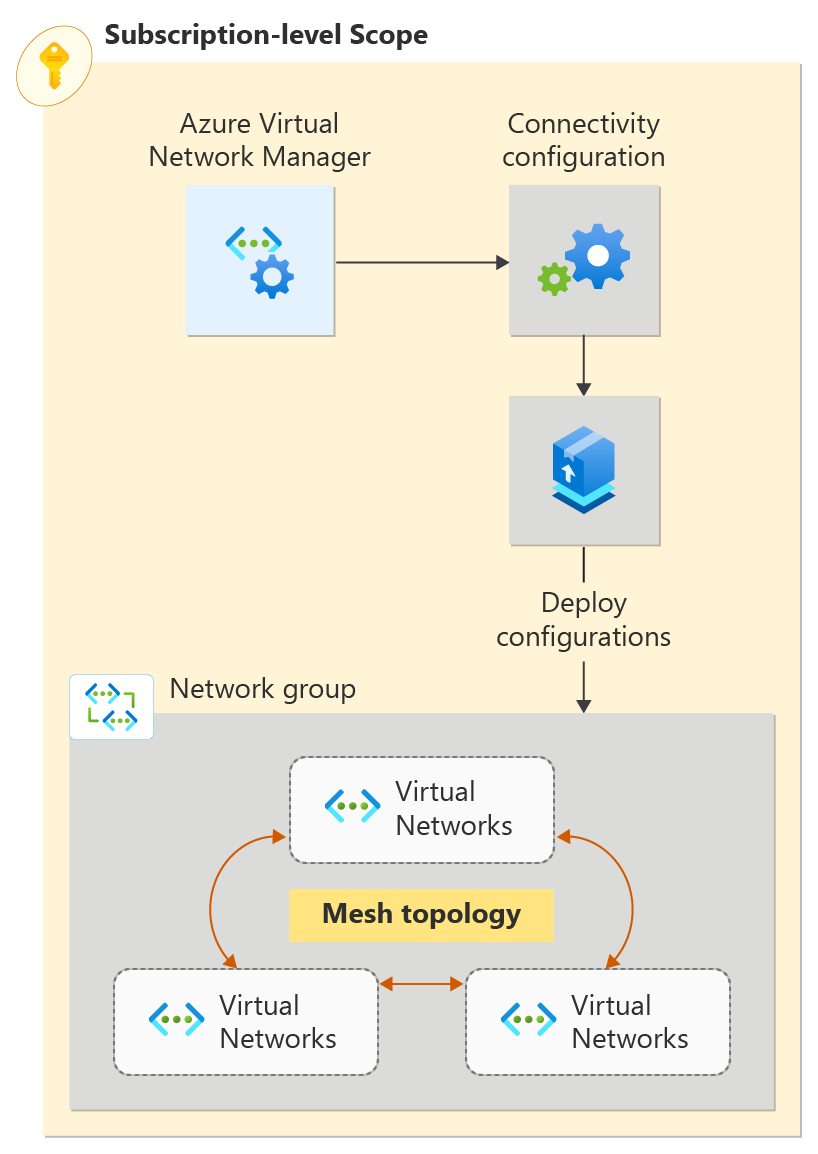

V tomto rychlém startu nasadíte tři virtuální sítě a použijete Azure Virtual Network Manager k vytvoření síťové topologie sítě. Pak ověříte, že se použila konfigurace připojení.

Požadavky

- Účet Azure s aktivním předplatným. Vytvoření účtu zdarma

- Tento rychlý start proveďte místně pomocí PowerShellu, ne prostřednictvím Azure Cloud Shellu. Verze Az.Network v Azure Cloud Shellu v současné době nepodporuje rutiny Azure Virtual Network Manageru.

- Pokud chcete upravit dynamické skupiny sítí, musíte mít udělený přístup pouze prostřednictvím přiřazení role Azure RBAC. Klasický správce nebo starší verze autorizace se nepodporuje.

Přihlaste se ke svému účtu Azure a vyberte své předplatné.

Pokud chcete zahájit konfiguraci, přihlaste se ke svému účtu Azure:

Connect-AzAccount

Pak se připojte k předplatnému:

Set-AzContext -Subscription <subscription name or id>

Instalace modulu Azure PowerShellu

Pomocí tohoto příkazu nainstalujte nejnovější modul Az.Network Azure PowerShellu:

Install-Module -Name Az.Network -RequiredVersion 5.3.0

Vytvoření skupiny zdrojů

Než budete moct vytvořit instanci Azure Virtual Network Manageru, musíte vytvořit skupinu prostředků, která ji bude hostovat. Vytvořte skupinu prostředků pomocí rutiny New-AzResourceGroup. Tento příklad vytvoří skupinu prostředků s názvem vnm-learn-eastus-001ResourceGroup v umístění USA – východ:

$location = "East US"

$rg = @{

Name = 'rg-learn-eastus-001'

Location = $location

}

New-AzResourceGroup @rg

Definování oboru a typu přístupu

Definujte obor a typ přístupu pro instanci Azure Virtual Network Manageru pomocí New-AzNetworkManagerScope. Tento příklad definuje obor s jedním předplatným a nastaví typ přístupu na připojení. Nahraďte <subscription_id> ID předplatného, které chcete spravovat prostřednictvím Azure Virtual Network Manageru.

Import-Module -Name Az.Network -RequiredVersion "5.3.0"

[System.Collections.Generic.List[string]]$subGroup = @()

$subGroup.Add("/subscriptions/<subscription_id>")

[System.Collections.Generic.List[String]]$access = @()

$access.Add("Connectivity");

$scope = New-AzNetworkManagerScope -Subscription $subGroup

Vytvoření instance Virtual Network Manageru

Vytvořte instanci Virtual Network Manageru pomocí rutiny New-AzNetworkManager. Tento příklad vytvoří instanci s názvem vnm-learn-eastus-001 v umístění USA – východ:

$avnm = @{

Name = 'vnm-learn-eastus-001'

ResourceGroupName = $rg.Name

NetworkManagerScope = $scope

NetworkManagerScopeAccess = $access

Location = $location

}

$networkmanager = New-AzNetworkManager @avnm

Vytvoření tří virtuálních sítí

Vytvořte tři virtuální sítě pomocí rutiny New-AzVirtualNetwork. Tento příklad vytvoří virtuální sítě s názvem vnet-learn-prod-eastus-001, vnet-learn-prod-eastus-002 a vnet-learn-test-eastus-003 v umístění USA – východ. Pokud už máte virtuální sítě, se kterými chcete vytvořit síť sítě, můžete přejít k další části.

$vnet001 = @{

Name = 'vnet-learn-prod-eastus-001'

ResourceGroupName = $rg.Name

Location = $location

AddressPrefix = '10.0.0.0/16'

}

$vnet_learn_prod_eastus_001 = New-AzVirtualNetwork @vnet001

$vnet002 = @{

Name = 'vnet-learn-prod-eastus-002'

ResourceGroupName = $rg.Name

Location = $location

AddressPrefix = '10.1.0.0/16'

}

$vnet_learn_prod_eastus_002 = New-AzVirtualNetwork @vnet002

$vnet003 = @{

Name = 'vnet-learn-test-eastus-003'

ResourceGroupName = $rg.Name

Location = $location

AddressPrefix = '10.2.0.0/16'

}

$vnet_learn_test_eastus_003 = New-AzVirtualNetwork @vnet003

Přidání podsítě do každé virtuální sítě

K dokončení konfigurace virtuálních sítí vytvořte konfiguraci podsítě s výchozí předponou adresy podsítě /24 pomocí rutiny Add-AzVirtualNetworkSubnetConfig. Potom pomocí rutiny Set-AzVirtualNetwork použijte konfiguraci podsítě na virtuální síť.

$subnet_vnet001 = @{

Name = 'default'

VirtualNetwork = $vnet_learn_prod_eastus_001

AddressPrefix = '10.0.0.0/24'

}

$subnetConfig_vnet001 = Add-AzVirtualNetworkSubnetConfig @subnet_vnet001

$vnet_learn_prod_eastus_001 | Set-AzVirtualNetwork

$subnet_vnet002 = @{

Name = 'default'

VirtualNetwork = $vnet_learn_prod_eastus_002

AddressPrefix = '10.1.0.0/24'

}

$subnetConfig_vnet002 = Add-AzVirtualNetworkSubnetConfig @subnet_vnet002

$vnet_learn_prod_eastus_002 | Set-AzVirtualNetwork

$subnet_vnet003 = @{

Name = 'default'

VirtualNetwork = $vnet_learn_test_eastus_003

AddressPrefix = '10.2.0.0/24'

}

$subnetConfig_vnet003 = Add-AzVirtualNetworkSubnetConfig @subnet_vnet003

$vnet_learn_test_eastus_003 | Set-AzVirtualNetwork

Vytvoření skupiny sítě

Virtual Network Manager použije konfigurace pro skupiny virtuálních sítí tak, že je umístí do skupin sítí. Vytvořte skupinu sítě pomocí rutiny New-AzNetworkManagerGroup. Tento příklad vytvoří skupinu sítě s názvem ng-learn-prod-eastus-001 v umístění USA – východ:

$ng = @{

Name = 'ng-learn-prod-eastus-001'

ResourceGroupName = $rg.Name

NetworkManagerName = $networkManager.Name

}

$ng = New-AzNetworkManagerGroup @ng

Definování členství pro konfiguraci sítě

Po vytvoření skupiny sítě definujete její členství přidáním virtuálních sítí. Tyto sítě můžete přidat ručně nebo pomocí Služby Azure Policy.

Ruční přidání členství

V této úloze přidáte statické členy vnet-learn-prod-eastus-001 a vnet-learn-prod-eastus-002 do skupiny sítě ng-learn-prod-eastus-001 pomocí Rutiny New-AzNetworkManagerStaticMember.

Statické členy musí mít jedinečný název, který je vymezený na skupinu sítě. Doporučujeme použít konzistentní hodnotu hash ID virtuální sítě. Tento přístup používá implementaci šablony uniqueString() Azure Resource Manageru.

function Get-UniqueString ([string]$id, $length=13)

{

$hashArray = (new-object System.Security.Cryptography.SHA512Managed).ComputeHash($id.ToCharArray())

-join ($hashArray[1..$length] | ForEach-Object { [char]($_ % 26 + [byte][char]'a') })

}

$sm_vnet001 = @{

Name = Get-UniqueString $vnet_learn_prod_eastus_001.Id

ResourceGroupName = $rg.Name

NetworkGroupName = $ng.Name

NetworkManagerName = $networkManager.Name

ResourceId = $vnet_learn_prod_eastus_001.Id

}

$sm_vnet001 = New-AzNetworkManagerStaticMember @sm_vnet001

$sm_vnet002 = @{

Name = Get-UniqueString $vnet_learn_prod_eastus_002.Id

ResourceGroupName = $rg.Name

NetworkGroupName = $ng.Name

NetworkManagerName = $networkManager.Name

ResourceId = $vnet_learn_prod_eastus_002.Id

}

$sm_vnet002 = New-AzNetworkManagerStaticMember @sm_vnet002

Vytvoření konfigurace možností připojení

V této úloze vytvoříte konfiguraci připojení se skupinou sítě ng-learn-prod-eastus-001 pomocí Rutiny New-AzNetworkManagerConnectivityConfiguration a New-AzNetworkManagerConnectivityGroupItem:

Vytvořte položku skupiny připojení:

$gi = @{ NetworkGroupId = $ng.Id } $groupItem = New-AzNetworkManagerConnectivityGroupItem @giVytvořte skupinu konfigurace a přidejte do ní položku skupiny připojení:

[System.Collections.Generic.List[Microsoft.Azure.Commands.Network.Models.NetworkManager.PSNetworkManagerConnectivityGroupItem]]$configGroup = @() $configGroup.Add($groupItem)Vytvořte konfiguraci připojení pomocí skupiny konfigurace:

$config = @{ Name = 'cc-learn-prod-eastus-001' ResourceGroupName = $rg.Name NetworkManagerName = $networkManager.Name ConnectivityTopology = 'Mesh' AppliesToGroup = $configGroup } $connectivityconfig = New-AzNetworkManagerConnectivityConfiguration @config ```

Potvrzení nasazení

Potvrďte konfiguraci do cílových oblastí pomocí .Deploy-AzNetworkManagerCommit Tento krok aktivuje konfiguraci, aby se začala projevit.

[System.Collections.Generic.List[string]]$configIds = @()

$configIds.add($connectivityconfig.id)

[System.Collections.Generic.List[string]]$target = @()

$target.Add("westus")

$deployment = @{

Name = $networkManager.Name

ResourceGroupName = $rg.Name

ConfigurationId = $configIds

TargetLocation = $target

CommitType = 'Connectivity'

}

Deploy-AzNetworkManagerCommit @deployment

Vyčištění prostředků

Pokud už instanci Azure Virtual Network Manageru nepotřebujete, před odstraněním prostředku se ujistěte, že platí všechny následující body:

- Neexistují žádná nasazení konfigurací do žádné oblasti.

- Všechny konfigurace byly odstraněny.

- Všechny skupiny sítě byly odstraněny.

Odstranění prostředku:

Nasazení připojení odeberte nasazením prázdné konfigurace prostřednictvím

Deploy-AzNetworkManagerCommit:[System.Collections.Generic.List[string]]$configIds = @() [System.Collections.Generic.List[string]]$target = @() $target.Add("westus") $removedeployment = @{ Name = 'vnm-learn-eastus-001' ResourceGroupName = $rg.Name ConfigurationId = $configIds Target = $target CommitType = 'Connectivity' } Deploy-AzNetworkManagerCommit @removedeploymentOdeberte konfiguraci připojení pomocí:

Remove-AzNetworkManagerConnectivityConfigurationRemove-AzNetworkManagerConnectivityConfiguration -Name $connectivityconfig.Name -ResourceGroupName $rg.Name -NetworkManagerName $networkManager.NameOdeberte prostředky zásad pomocí

Remove-AzPolicy*:Remove-AzPolicyAssignment -Name $policyAssignment.Name Remove-AzPolicyAssignment -Name $policyDefinition.NameOdeberte skupinu sítě pomocí:

Remove-AzNetworkManagerGroupRemove-AzNetworkManagerGroup -Name $ng.Name -ResourceGroupName $rg.Name -NetworkManagerName $networkManager.NameOdstraňte instanci Virtual Network Manageru pomocí:

Remove-AzNetworkManagerRemove-AzNetworkManager -name $networkManager.Name -ResourceGroupName $rg.NamePokud už prostředek, který jste vytvořili, nepotřebujete, odstraňte skupinu prostředků pomocí remove-AzResourceGroup:

Remove-AzResourceGroup -Name $rg.Name -Force

Další kroky

Teď, když jste vytvořili instanci Azure Virtual Network Manageru, se naučíte blokovat síťový provoz pomocí konfigurace správce zabezpečení:

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro