Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Řízený přístup ke složkám pomáhá chránit cenná data před škodlivými aplikacemi a hrozbami, jako je ransomware. Řízený přístup ke složkům je k dispozici v následujících operačních systémech:

- Je součástí Windows 10 nebo novější.

- Součástí Windows Server 2019 nebo novějším.

- K dispozici v Windows Server 2016 a Windows Server 2012 R2 jako součást moderního sjednoceného řešení Microsoft Defender for Endpoint.

Řízený přístup ke složkám můžete povolit pomocí některé z následujících metod popsaných v tomto článku:

Tip

Vyloučení nefungují, pokud používáte ochranu před únikem informací(DLP). Proveďte následující kroky a prošetřete:

- Stáhněte a nainstalujte analyzátor klienta Defenderu for Endpoint.

- Spusťte trasování po dobu nejméně pěti minut.

- Ve výsledném

MDEClientAnalyzerResult.zipvýstupním souboru extrahujte obsahEventLogssložky a vyhledejte instance v dostupných.evtxsouborechDLP EAprotokolu.

Požadavky

Podporované operační systémy

- Windows

Povolení řízeného přístupu ke složkům v Centru pro správu Microsoft Intune

Pokud chcete nakonfigurovat řízený přístup ke složkům pomocí zásad omezení potenciální oblasti útoku Microsoft Intune Endpoint Security, přečtěte si téma Vytvoření zásady zabezpečení koncového bodu (otevře se na nové kartě v dokumentaci k Intune). Při vytváření zásad použijte tato nastavení:

- Typ zásady: Omezení prostoru útoku

- Platforma: Windows 10, Windows 11 a Windows Server

- Profil: Pravidla omezení potenciální oblasti útoku

- Nastavení konfigurace: Před přepnutím na povolenou možnost Povolit řízený přístup ke složcenastavte na režim auditování a vyhodnoťte dopad.

Další informace o profilech omezení potenciálních oblastí útoku dostupných v Microsoft Intune najdete v tématu Správa nastavení omezení potenciální oblasti útoku pomocí Microsoft Intune.

Správa mobilní zařízení (MDM)

Pomocí poskytovatele konfigurační služby ./Vendor/MSFT/Policy/Config/ControlledFolderAccessProtectedFolders (CSP) povolte aplikacím provádět změny v chráněných složkách.

Microsoft Configuration Manager

V Microsoft Configuration Manager přejděte na Prostředky a dodržování předpisů>Endpoint Protection> OchranaExploit Guard v programu Windows Defender.

Vyberte Domovská stránka>Vytvořit zásady ochrany Exploit Guard.

Zadejte název a popis, vyberte Řízený přístup ke složkě a vyberte Další.

Zvolte, jestli chcete blokovat nebo auditovat změny, povolit jiné aplikace nebo přidat další složky, a vyberte Další.

Poznámka

Zástupné ikony se podporují pro aplikace, ale ne pro složky. Povolené aplikace budou dál spouštět události, dokud se nerestartují.

Zkontrolujte nastavení a vyberte Další , abyste zásadu vytvořili.

Po vytvoření zásady zavřete.

Další informace o Microsoft Configuration Manager a řízeném přístupu ke složkám najdete v tématu Zásady a možnosti řízeného přístupu ke složkám.

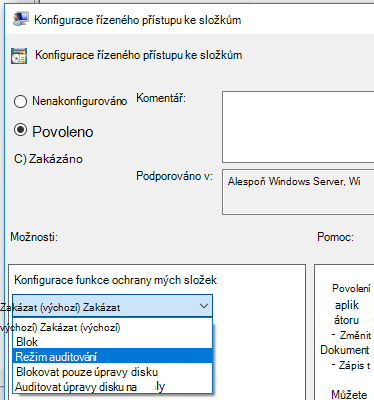

Zásady skupiny

Na zařízení pro správu Zásady skupiny otevřete konzolu pro správu Zásady skupiny (GPMC). Klikněte pravým tlačítkem na Zásady skupiny objekt, který chcete nakonfigurovat, a vyberte Upravit.

V Editoru pro správu zásad skupiny přejděte na Konfiguraci počítače a vyberte Šablony pro správu.

Rozbalte strom na součásti > systému Windows Microsoft Defender Antivirus > Microsoft Defender přístup ke složkám řízeným exploit guardem>.

Poklikejte na nastavení Konfigurovat řízený přístup ke složkách a nastavte možnost na Povoleno. V části Options (Možnosti) musíte zadat jednu z následujících možností:

- Povolit – Škodlivé a podezřelé aplikace nesmí provádět změny souborů v chráněných složkách. V protokolu událostí systému Windows je k dispozici oznámení.

- Zakázat (výchozí) – Funkce Řízený přístup ke složkům nebude fungovat. Všechny aplikace můžou provádět změny v souborech v chráněných složkách.

- Režim auditování – Změny jsou povolené, pokud se škodlivá nebo podezřelá aplikace pokusí provést změnu souboru v chráněné složce. Zaznamenává se ale do protokolu událostí Windows, kde můžete vyhodnotit dopad na vaši organizaci.

- Blokovat pouze úpravy disku – Pokusy nedůvěryhodných aplikací o zápis do diskových sektorů se zaznamenávají do protokolu událostí systému Windows. Tyto protokoly najdete v tématu Protokoly> aplikací a služeb Microsoft > Windows > Defender > Operational > ID 1123.

- Auditovat pouze úpravy disku – Do protokolu událostí Windows se zaznamenávají jenom pokusy o zápis do chráněných diskových sektorů (v části Protokoly> aplikací a služebMicrosoft>Windows>Defender>Operational>ID 1124). Pokusy o úpravu nebo odstranění souborů v chráněných složkách nebudou zaznamenány.

Důležité

Pokud chcete plně povolit řízený přístup ke složkům, musíte nastavit možnost Zásady skupiny na Povoleno a v rozevírací nabídce možností vybrat Blokovat.

PowerShell

Do nabídky Start zadejte powershell, klikněte pravým tlačítkem na Windows PowerShell a vyberte Spustit jako správce.

Spusťte následující příkaz:

Set-MpPreference -EnableControlledFolderAccess EnabledFunkci v režimu auditování můžete povolit tak,

AuditModeže místoEnabledzadáte . PomocíDisabledpříkazu tuto funkci vypněte.

Podrobné informace o syntaxi a parametrech najdete v tématu EnableControlledFolderAccess.