Poznámka

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Tip

Věděli jste, že si můžete vyzkoušet funkce v Microsoft Defender pro Office 365 Plan 2 zdarma? Použijte 90denní zkušební verzi Defender pro Office 365 v centru zkušebních verzí portálu Microsoft Defender Portal. Informace o tom, kdo se může zaregistrovat a zkušební podmínky, najdete na webu Try Microsoft Defender pro Office 365.

DMARC (Domain-Based Message Authentication, Reporting and Conformance) je metoda ověřování e-mailů , která pomáhá ověřovat e-maily odeslané z vaší organizace Microsoft 365, aby se zabránilo falšovaným odesílatelům, kteří se používají při ohrožení obchodních e-mailů (BEC), ransomwaru a dalších phishingových útocích.

DMARC pro doménu povolíte vytvořením záznamu TXT v DNS. Ověřování e-mailové zprávy pomocí DMARC zahrnuje následující prvky:

Ověřte, že domény v adresách MAIL FROM a FROM odpovídají: SPF a DKIM nevyžadují, aby domény v následujících e-mailových adresách "zarovnaly" (shodovaly):

-

Adresa MAIL FROM: E-mailová adresa, která se používá při přenosu zprávy mezi e-mailovými servery SMTP. Tato adresa se také označuje jako

5321.MailFromadresa, odesílatel P1 nebo odesílatel obálky. -

Adresa odesílatele: E-mailová adresa v poli Záhlaví Od , která se v e-mailových klientech zobrazuje jako odesílatel zprávy. Tato adresa se také označuje jako

5322.Fromadresa nebo odesílatel P2.

Další informace o tom, jak mohou být tyto e-mailové adresy v různých doménách a používat k falšování identity, najdete v tématu Proč internetový e-mail vyžaduje ověřování.

DMARC používá výsledek ze SPF k ověření obou následujících podmínek:

- Zpráva pochází z autorizovaného zdroje pro doménu, která se používá v adrese MAIL FROM (základní požadavek SPF).

- Domény v adresách MAIL FROM a From ve zprávě jsou zarovnané. Tento výsledek v podstatě vyžaduje, aby platné zdroje zprávy byly v doméně adresy Od.

DMARC používá výsledek z DKIM k ověření, že doména, která zprávu podepsala (hodnota d= v poli hlavičky DKIM-Signature ověřená hodnotou s= selektoru) je v souladu s doménou v adrese Od.

Zpráva projde DMARC, pokud jedna nebo obě popsané kontroly SPF nebo DKIM projdou. Zpráva selže DMARC, pokud selžou obě popsané kontroly SPF nebo DKIM.

-

Adresa MAIL FROM: E-mailová adresa, která se používá při přenosu zprávy mezi e-mailovými servery SMTP. Tato adresa se také označuje jako

Zásady DMARC: Určuje, co dělat se zprávami, které selžou DMARC (odmítnutí, karanténa nebo žádná instrukce).

Sestavy DMARC: Určuje, kam se mají odesílat agregované sestavy (pravidelné shrnutí pozitivních a negativních výsledků DMARC) a forenzní sestavy (označované také jako hlášení o selhání; téměř okamžité výsledky selhání DMARC podobné oznámení o nedoručení nebo zprávě o nedoručení).

Než začneme, potřebujete vědět o DMARC v Microsoftu 365 na základě vaší e-mailové domény:

Pokud pro e contoso.onmicrosoft.com-maily používáte jenom doménu MOERA (Microsoft Online Email Routing Address): I když jsou pro vaši doménu *.onmicrosoft.com nakonfigurované SPF a DKIM, musíte vytvořit záznam TXT DMARC pro doménu *.onmicrosoft.com v Centrum pro správu Microsoftu 365. Pokyny najdete v této části dále v tomto článku. Další informace o doménách *.onmicrosoft.com najdete v tématu Proč mám doménu "onmicrosoft.com"?

Pokud pro e-mail používáte jednu nebo více vlastních domén (například contoso.com): Pokud jste to ještě neudělali, musíte nakonfigurovat SPF pro všechny vlastní domény a subdomény, které používáte pro e-mail. Je také potřeba nakonfigurovat podepisování DKIM pomocí vlastní domény nebo subdomény tak, aby doména použitá k podepsání zprávy odpovídala doméně v adrese Od. Pokyny najdete v následujících článcích:

- Nastavení specifikace SPF, aby se zabránilo falšování identity

- Použití DKIM k ověření odchozí pošty z vlastní domény

Poté je také potřeba nakonfigurovat záznamy TXT DMARC pro vlastní domény, jak je popsáno v tomto článku. Také je potřeba vzít v úvahu následující aspekty:

Subdomény:

- U e-mailových služeb, které nemáte pod přímou kontrolou (například hromadné e-mailové služby), doporučujeme místo hlavní e-mailové domény (například contoso.com) použít subdoménu (například marketing.contoso.com). Nechcete, aby problémy s poštou odesílanou z těchto e-mailových služeb ovlivnily pověst pošty odeslané zaměstnanci ve vaší hlavní e-mailové doméně. Další informace o přidávání subdomén najdete v článku Můžu do Microsoftu 365 přidat vlastní subdomény nebo více domén?

- Na rozdíl od SPF a DKIM záznam TXT DMARC pro doménu automaticky pokrývá všechny subdomény (včetně neexistujících subdomén), které nemají vlastní záznam DMARC TXT. Jinými slovy můžete přerušit dědičnost DMARC u subdomény vytvořením záznamu TXT DMARC v této subdoméně. Každá subdoména ale vyžaduje záznam SPF a DKIM pro DMARC.

Pokud vlastníte registrované, ale nepoužívané domény: Pokud vlastníte registrované domény, které se nepoužívají pro e-mail nebo vůbec nic ( označované také jako zaparkované domény), nakonfigurujte záznamy TXT DMARC v těchto doménách tak, aby určily, že z těchto domén by nikdy neměly pocházet žádné e-maily. Tato direktiva zahrnuje doménu *.onmicrosoft.com, pokud ji nepoužíváte pro e-mail.

Kontroly příchozí pošty DMARC můžou potřebovat pomoc: Pokud používáte e-mailovou službu, která upravuje přenášené zprávy před doručením do Microsoftu 365, můžete tuto službu identifikovat jako důvěryhodný zapečetěč ARC, aby upravené zprávy automaticky neprošly kontrolami DMARC. Další informace najdete v části Další kroky na konci tohoto článku.

Zbytek tohoto článku popisuje záznam TXT DMARC, který je potřeba vytvořit pro domény v Microsoftu 365, nejlepší způsob, jak postupně a bezpečně nastavit DMARC pro vlastní domény v Microsoftu 365, a jak Microsoft 365 používá DMARC u příchozí pošty.

Tip

Pokud chcete vytvořit záznam TXT DMARC pro doménu *.onmicrosoft.com v Centrum pro správu Microsoftu 365, přečtěte si tuto část dále v tomto článku.

V Microsoftu 365 nejsou k dispozici žádné portály pro správu ani rutiny PowerShellu, abyste mohli spravovat záznamy TXT DMARC ve vlastních doménách. Místo toho vytvoříte záznam TXT DMARC u svého doménového registrátora nebo u hostitelské služby DNS (často ve stejné společnosti).

U mnoha doménových registrátorů poskytujeme pokyny k vytvoření záznamu TXT s dokladem o vlastnictví domény pro Microsoft 365. Tyto pokyny můžete použít jako výchozí bod k vytvoření záznamů DMARC TXT. Další informace najdete v tématu Přidání záznamů DNS pro připojení vaší domény.

Pokud konfiguraci DNS neznáte, obraťte se na svého doménového registrátora a požádejte o pomoc.

Syntaxe záznamů TXT DMARC

Záznamy TXT DMARC jsou podrobně popsány v dokumentu RFC 7489.

Základní syntaxe záznamu TXT DMARC pro doménu v Microsoftu 365 je:

Název hostitele: _dmarc

Hodnota TXT: v=DMARC1; <DMARC policy>; <Percentage of DMARC failed mail subject to DMARC policy>; <DMARC reports>

Nebo

Název hostitele: _dmarc

Hodnota TXT: v=DMARC1; p=<reject | quarantine | none>; pct=<0-100>; rua=mailto:<DMARCAggregateReportURI>; ruf=mailto:<DMARCForensicReportURI>

Příklady:

Název hostitele: _dmarc

Hodnota TXT: v=DMARC1; p=reject; pct=100; rua=mailto:rua@contoso.com; ruf=mailto:ruf@contoso.com

Hodnota

_dmarcnázvu hostitele je povinná.v=DMARC1;identifikuje záznam TXT jako záznam TXT DMARC.Zásady DMARC: Říká cílovému e-mailovému systému, co dělat se zprávami, které selžou DMARC, jak je popsáno výše v tomto článku:

-

p=reject: Zprávy by měly být odmítnuty. Co se se zprávou skutečně stane, závisí na cílovém e-mailovém systému, ale zprávy se obvykle zahodí. -

p=quarantine: Zprávy by měly být přijaty, ale označené. Co se se zprávou skutečně stane, závisí na cílovém e-mailovém systému. Zpráva může být například umístěna do karantény jako spam, doručena do složky Nevyžádaná pošta Email nebo doručena do složky Doručená pošta s identifikátorem přidaným do předmětu nebo textu zprávy. -

p=none: Žádná navrhovaná akce pro zprávy, které selžou DMARC. Co se se zprávou stane, závisí na funkcích ochrany e-mailu v cílovém e-mailovém systému. Tuto hodnotu použijete k testování a ladění zásad DMARC , jak je popsáno dále v tomto článku.

Tip

Odchozí e-maily z domén v Microsoftu 365, které neprojdou kontrolami DMARC cílovou e-mailovou službou, se směrují přes fond vysoce rizikového doručování odchozích zpráv, pokud zásady DMARC pro doménu jsou

p=rejectnebop=quarantine. Toto chování nemá žádné přepsání.-

Procento neúspěšných e-mailů DMARC, na které se vztahují zásady DMARC: Udává cílovému e-mailovému systému, kolik zpráv, u kterých dojde k selhání DMARC (procento), na ně zásady DMARC použijí. Například to znamená,

pct=100že u všech zpráv, které selžou DMARC, se na ně použijí zásady DMARC. Hodnoty menší než 100 použijete k testování a ladění zásad DMARC , jak je popsáno dále v tomto článku. Pokud nepoužívátepct=, výchozí hodnota jepct=100.Sestavy DMARC:

Identifikátor URI agregované sestavy DMARC: Hodnota

rua=mailto:určuje, kam se má odeslat agregovaná sestava DMARC. Sestava Aggregate má následující vlastnosti:- E-mailové zprávy, které obsahují agregační sestavu, se obvykle odesílají jednou denně (sestava obsahuje výsledky DMARC z předchozího dne). Řádek Předmět obsahuje cílovou doménu, která odeslala sestavu (Submitter), a zdrojovou doménu výsledků DMARC (doména sestavy).

- Data DMARC jsou v e-mailové příloze XML, která je pravděpodobně komprimovaná GZIP. Schéma XML je definováno v příloze C dokumentu RFC 7489. Sestava obsahuje následující informace:

- IP adresy serverů nebo služeb, které odesílají poštu pomocí vaší domény.

- Jestli servery nebo služby projdou nebo nezdaří ověřování DMARC.

- Akce, které DMARC provádí s e-mailem, při které selže ověřování DMARC (na základě zásad DMARC).

Tip

Informace v sestavě Aggregate (Agregace) můžou být rozsáhlé a obtížně se parsují. Abyste v datech lépe rozuměli, můžete pro generování sestav DMARC použít následující možnosti:

- Vytvořte automatizaci pomocí PowerShellu nebo Microsoft Power BI.

- Použijte externí službu. Seznam služeb najdete v katalogu microsoftu MISA (Intelligent Security Association) vyhledejte DMARC na adrese https://www.microsoft.com/misapartnercatalog. Služba DMARC Reporting Services popisuje všechny vlastní hodnoty, které jsou požadovány v záznamu TXT DMARC.

Identifikátor URI forenzní sestavy DMARC: Hodnota

ruf=mailto:určuje, kam se má odeslat forenzní sestava DMARC (označovaná také jako sestava selhání DMARC). Sestava se vygeneruje a odešle okamžitě po selhání DMARC, jako je oznámení o nedoručení (označované také jako zpráva o nedoručení nebo nedoručení).

Tip

Měli byste pravidelně kontrolovat agregované sestavy DMARC, abyste mohli sledovat, odkud pochází e-maily z vašich domén, a zkontrolovat neúmyslná selhání DMARC (falešně pozitivní zprávy).

Jednotlivé cílové e-mailové systémy zodpovídají za odesílání sestav DMARC zpět vám. Množství a rozmanitost sestav DMARC se liší stejným způsobem, jako se liší objem a rozmanitost e-mailů odeslaných z vaší organizace. Očekávejte například nižší objem pošty během svátků a vyšší objem pošty během organizačních událostí. Nejlepší je určit konkrétní lidi, kteří budou monitorovat sestavy DMARC, a používat konkrétní poštovní schránku nebo skupinu Microsoftu 365 k přijímání sestav DMARC (nedoručujte sestavy do poštovní schránky uživatele).

Další informace o DMARC najdete v následujících zdrojích informací:

- Série školení DMARC od M3AAWG (zasílání zpráv, malware, mobilní anti-abuse pracovní skupina).

- Informace na DMARC.org.

Pomocí Centrum pro správu Microsoftu 365 přidejte záznamy TXT DMARC pro domény *.onmicrosoft.com v Microsoftu 365.

V Centrum pro správu Microsoftu 365 v vyberte https://admin.microsoft.comZobrazit všechny>domény nastavení>. Pokud chcete přejít přímo na stránku Domény , použijte https://admin.microsoft.com/Adminportal/Home#/Domains.

Na stránce Domains (Domény ) vyberte v seznamu *.onmicrosoft.com domain (Doména) kliknutím na libovolné místo na jiném řádku, než je zaškrtávací políčko vedle názvu domény.

Na stránce s podrobnostmi domény, která se otevře, vyberte kartu Záznamy DNS .

Na kartě Dns Records (Záznamy DNS ) vyberte

Add record (Přidat záznam).

Add record (Přidat záznam).V rozevíracím rámečku Přidat vlastní záznam DNS , který se otevře, nakonfigurujte následující nastavení:

Typ: Ověřte, že je vybraná možnost TXT (Text).

Název TXT: Zadejte

_dmarc.Hodnota TXT: Zadejte

v=DMARC1; p=reject.Tip

Pokud chcete určit cíle pro agregované sestavy DMARC a forenzní sestavy DMARC, použijte syntaxi

v=DMARC1; p=reject rua=mailto:<emailaddress>; ruf=mailto:<emailaddress>. Například:v=DMARC1; p=reject rua=mailto:rua@contoso.onmicrosoft.com; ruf=mailto:ruf@contoso.onmicrosoft.com.Dodavatelé sestav DMARC v katalogu MISA na https://www.microsoft.com/misapartnercatalog usnadňují zobrazení a interpretaci výsledků DMARC.

Hodnota TTL: Ověřte, že je vybraná 1 hodina .

Až budete hotovi v informačním rámečku Přidat vlastní záznam DNS , vyberte Uložit.

Nastavení DMARC pro aktivní vlastní domény v Microsoftu 365

Tip

Jak už bylo zmíněno dříve v tomto článku, musíte vytvořit záznamy SPF TXT a nakonfigurovat podepisování DKIM pro všechny vlastní domény a subdomény, které používáte k odesílání e-mailů v Microsoftu 365 , než nakonfigurujete DMARC pro vlastní domény nebo subdomény.

K nastavení DMARC pro domény Microsoftu 365 doporučujeme přistupovat postupně. Cílem je dostat se k zásadám p=reject DMARC pro všechny vaše vlastní domény a subdomény, ale musíte je otestovat a ověřit, abyste zabránili tomu, aby cílové e-mailové systémy odmítly dobrou poštu kvůli neúmyslným selháním DMARC.

Plán zavedení DMARC by měl použít následující postup. Začněte s doménou nebo subdoménou s nízkým objemem pošty nebo menším počtem potenciálních zdrojů e-mailu (menší pravděpodobnost blokování legitimní pošty z neznámých zdrojů):

Začněte se zásadou

p=noneDMARC pro a sledujte výsledky pro doménu. Příklady:Záznam TXT DMARC pro marketing.contoso.com:

Název hostitele:

_dmarc

Hodnota TXT:v=DMARC1; p=none; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comAgregační sestavy DMARC a forenzní sestavy DMARC poskytují čísla a zdroje zpráv, které projdou a selžou kontrolám DMARC. Můžete zjistit, kolik vašeho legitimního e-mailového provozu DMARC pokrývá nebo ne, a řešit případné problémy. Můžete také zjistit, kolik podvodných zpráv se odesílá a odkud se odesílají.

Zvyšte zásadu DMARC na

p=quarantinea sledujte výsledky pro doménu.Po uplynutí dostatečné doby monitorování účinků nástroje můžete zvýšit zásadu

p=noneDMARC na prop=quarantinedoménu. Příklady:Záznam TXT DMARC pro marketing.contoso.com:

Název hostitele:

_dmarc

Hodnota TXT:v=DMARC1; p=quarantine; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comHodnotu můžete také použít

pct=k postupnému ovlivnění dalších zpráv a ověření výsledků. Můžete například přesunout následující přírůstky:pct=10pct=25pct=50pct=75pct=100

Zvyšte zásadu DMARC na

p=rejecta sledujte výsledky pro doménu.Po uplynutí dostatečné doby monitorování účinků nástroje můžete zvýšit zásadu

p=quarantineDMARC na prop=rejectdoménu. Příklady:Záznam TXT DMARC pro marketing.contoso.com:

Název hostitele:

_dmarc

Hodnota TXT:v=DMARC1; p=reject; pct=100; rua=mailto:rua@marketing.contoso.com; ruf=mailto:ruf@marketing.contoso.comHodnotu můžete také použít

pct=k postupnému ovlivnění dalších zpráv a ověření výsledků.Opakujte předchozí tři kroky pro zbývající subdomény zvyšující se objem a/nebo složitost a nakonec uložte nadřazenou doménu.

Tip

Blokování legitimních e-mailů v jakémkoli významném množství je pro uživatele nepřijatelné, ale je téměř nevyhnutelné, že dostanete falešně pozitivní výsledky. Jděte pomalu a metodicky vyřešte problémy, které se odhalí ve generování sestav DMARC. Dodavatelé sestav DMARC v katalogu MISA na https://www.microsoft.com/misapartnercatalog usnadňují zobrazení a interpretaci výsledků DMARC.

Jak bylo popsáno výše, subdomény dědí nastavení záznamu TXT DMARC nadřazené domény, které lze přepsat samostatným záznamem TXT DMARC v subdoméně. Až dokončíte nastavení DMARC v doméně a všech subdoménách a nastavení DMARC bude v podstatě stejné pro nadřazenou doménu a všechny subdomény, můžete odstranit záznamy TXT DMARC v subdoménách a spoléhat se na jeden záznam DMARC TXT v nadřazené doméně.

Záznamy TXT DMARC pro zaparkované domény v Microsoftu 365

Tip

Doporučený záznam SPF TXT pro zaparkované domény, které neodesílají poštu, je popsaný v tématu Záznamy SPF TXT pro vlastní domény v Microsoftu 365. Jak je popsáno v tématu Nastavení DKIM pro podepisování pošty z domény Microsoft 365, nedoporučujeme záznamy CNAME DKIM pro zaparkované domény.

Pokud jste zaregistrovali domény, u kterých by nikdo na internetu neměl očekávat příjem pošty, vytvořte u doménového registrátora následující záznam TXT DMARC:

Název hostitele:

_dmarc

Hodnota TXT:v=DMARC1; p=reject;- Hodnota

pct=není zahrnuta, protože výchozí hodnota jepct=100. - Hodnoty

rua=mailto:aruf=mailto:nejsou v tomto scénáři pravděpodobně potřeba, protože žádná platná pošta by nikdy neměla pocházet od odesílatelů v doméně.

- Hodnota

Pokud k odesílání pošty nepoužíváte doménu *.onmicrosoft.com, musíte také přidat záznam TXT DMARC pro doménu *.onmicrosoft.com.

DMARC pro příchozí poštu do Microsoftu 365

Kontroly DMARC u pošty přicházející do Microsoftu 365 jsou ovlivněny následujícími funkcemi v Exchange Online Protection (EOP):

- Určuje, jestli je v zásadách ochrany proti útokům phishing, které zprávu kontrolovaly, povolené nebo zakázané informace o falšování identity. Zakázáním falšované inteligence zakážete implicitní ochranu před falšováním identity pouze před kontrolami složeného ověřování .

- Jestli je v zásadách ochrany proti útokům phishing, které zprávu kontrolovaly, povolená nebo zakázaná zásada záznamu DMARC, když se zpráva zjistí jako falšování , a zadané akce založené na zásadách DMARC zdrojové domény (

p=quarantinenebop=rejectv záznamu TXT DMARC).

Úplné informace najdete v tématu Ochrana před falšováním a zásady DMARC pro odesílatele.

Pokud chcete zobrazit výchozí hodnoty pro tato nastavení v zásadách ochrany proti útokům phishing, zkontrolujte hodnoty nastavení v tabulce v nastavení zásad ochrany proti útokům phishing EOP.

Microsoft 365 neodesílá forenzní sestavy DMARC (označované také jako sestavy selhání DMARC), a to ani v případě, že v záznamu TXT DMARC zdrojové domény existuje platná

ruf=mailto:adresa.Microsoft 365 odesílá agregované sestavy DMARC do všech domén s platnou

rua=mailto:adresou v záznamech TXT DMARC, pokud záznam MX pro doménu Microsoft 365 odkazuje přímo na Microsoft 365.Pokud je pošta z internetu směrována přes službu nebo zařízení třetí strany před doručením do Microsoftu 365 (záznam MX bod někam jinam než Microsoft 365), souhrnné sestavy DMARC se neodesílají. Toto omezení zahrnuje hybridní nebo samostatné scénáře EOP, kdy se pošta doručuje do místního prostředí před přesměrováním do Microsoftu 365 pomocí konektoru.

Tip

Když se služba nebo zařízení třetí strany nachází před e-mailem proudícím do Microsoftu 365, rozšířené filtrování konektorů (označované také jako přeskočit výpis) správně identifikuje zdroj internetových zpráv pro SPF, DKIM (pokud služba zprávy upravuje) a ověřování DMARC.

Řešení potíží s DMARC

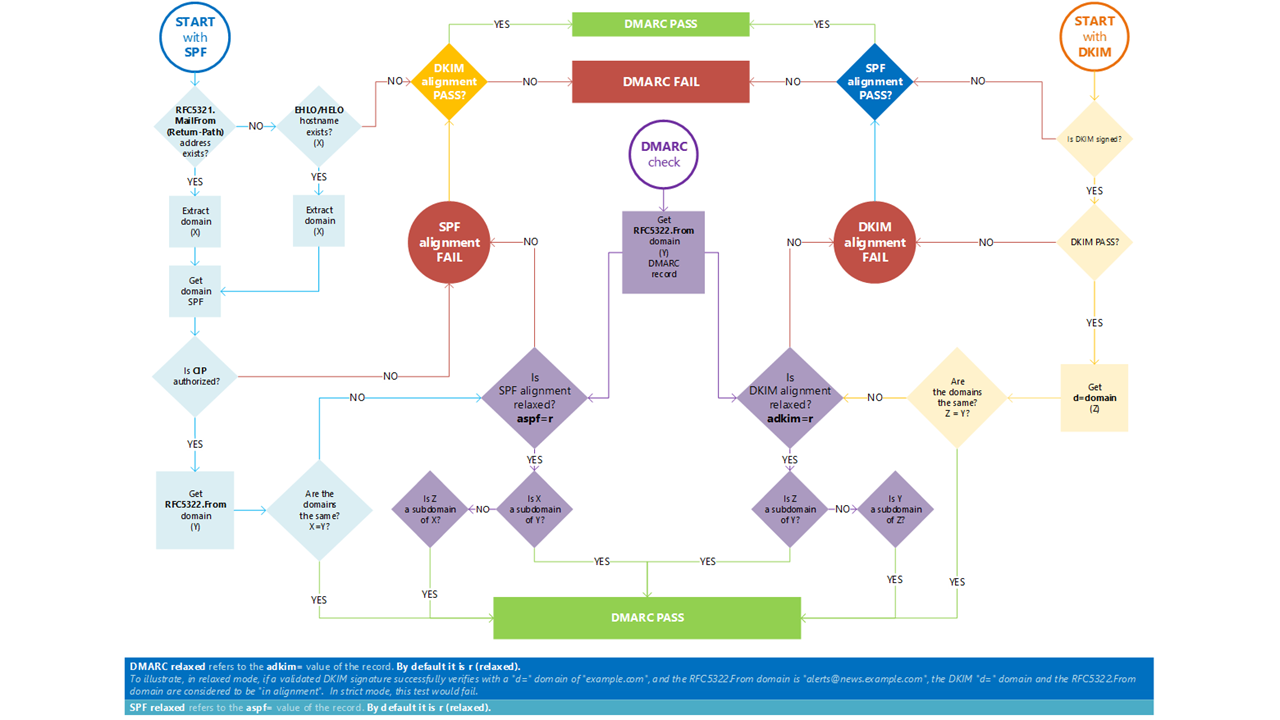

Při řešení potíží s ověřováním DMARC můžete použít následující obrázek.

Další kroky

Pro poštu přicházející do Microsoftu 365 můžete také potřebovat nakonfigurovat důvěryhodné zapečetěče ARC, pokud používáte služby, které upravují přenášené zprávy před doručením do vaší organizace. Další informace najdete v tématu Konfigurace důvěryhodných zapečetěčů ARC.