Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Microsoft Defender s vysokou spolehlivostí koreluje miliony jednotlivých signálů a identifikuje aktivní ransomwarové kampaně nebo jiné sofistikované útoky v prostředí. Zatímco probíhá útok, Defender ho naruší tím, že automaticky obsahuje ohrožené prostředky, které útočník používá, prostřednictvím automatického přerušení útoku.

Automatické přerušení útoku omezuje laterální pohyb v rané fázi a snižuje celkový dopad útoku, od souvisejících nákladů až po ztrátu produktivity. Zároveň poskytuje týmům pro operace zabezpečení úplnou kontrolu nad vyšetřováním, nápravou a přenesením prostředků zpět do online režimu.

Tento článek poskytuje přehled automatického přerušení útoků a obsahuje odkazy na další kroky a další zdroje informací.

Tip

Tento článek popisuje, jak funguje přerušení útoku. Informace o konfiguraci těchto možností najdete v tématu Konfigurace možností přerušení útoku v Microsoft Defender.

Jak funguje automatické přerušení útoku

Automatické přerušení útoku je navržené tak, aby obsahovalo probíhající útoky, omezilo dopad na prostředky organizace a poskytlo bezpečnostním týmům více času na úplnou nápravu útoku. Přerušení útoku využívá celou škálu našich signálů rozšířené detekce a reakce (XDR) a bere v úvahu celý útok na úrovni incidentu. Tato funkce se liší od známých metod ochrany, jako je prevence a blokování na základě jediného indikátoru ohrožení zabezpečení.

I když mnoho platforem XDR a orchestrace zabezpečení, automatizace a reakce (SOAR) umožňuje vytvářet akce automatické reakce, automatické přerušení útoků je integrované a využívá poznatky od výzkumníků zabezpečení Microsoftu a pokročilých modelů AI k potlačení složitosti pokročilých útoků. Automatické přerušení útoku bere v úvahu celý kontext signálů z různých zdrojů k určení ohrožených prostředků.

Automatické přerušení útoku funguje ve třech klíčových fázích:

- Využívá schopnost Microsoft Defender korelovat signály z mnoha různých zdrojů do jediného vysoce důvěryhodného incidentu prostřednictvím přehledů z koncových bodů, identit, nástrojů pro e-mail a spolupráci a aplikací SaaS.

- Identifikuje prostředky řízené útočníkem a použité k šíření útoku.

- Automaticky provádí akce odezvy v příslušných Microsoft Defender produktech, aby útok v reálném čase obsahoval a zakázal ovlivněné prostředky.

Tato schopnost, která mění hru, omezuje pokrok aktéra hrozeb v rané fázi a dramaticky snižuje celkový dopad útoku, od souvisejících nákladů až po ztrátu produktivity.

Jak Defender vytváří jistotu pro automatické akce

Bezpečnostní týmy můžou váhat, když systémy přijmou automatickou akci, protože akce reakce můžou ovlivnit obchodní provoz. Tento problém řeší automatické přerušení útoku pomocí vysoce věrných signálů a korelace na úrovni incidentů mezi skutečnými daty z e-mailu, identity, aplikací, dokumentů, zařízení, sítí a souborů.

Spolehlivost automatického přerušení útoku označuje přesnost detektoru měřenou poměrem signálu k šumu (SNR). U akcí omezení defender udržuje úroveň spolehlivosti 99 % nebo vyšší na základě skutečných produkčních dat. Defender vyhodnocuje každou shodu detektoru s širokou sadou indikátorů a klasifikuje pravdivě pozitivní a falešně pozitivní výsledky kombinací výstupů strojového učení, korelace mezi úlohami a klasifikace incidentů vedená odborníky.

Defender ověřuje detektory v režimu auditování před širokým vydáním a postupně nasazuje pouze detektory, které splňují přísné požadavky na kvalitu. Cílem tohoto procesu je udržet nízkou hodnotu falešně pozitivních výsledků při zachování efektivního přerušení aktivních útoků. Detektory přerušení se průběžně a dynamicky vyhodnocují, aby se zachovala kvalita a spolehlivost detekce.

Odborníci Microsoftu na zabezpečení nepřetržitě kontrolují aktivitu přerušení, monitorují anomálie a vyhodnocují dopad, aby se zachovala vysoká kvalita detekce v průběhu času.

Kromě toho může bezpečnostní tým vrátit zpět všechny automatické akce, abyste si zachovali plnou kontrolu nad svým prostředím. Další informace najdete v tématu Podrobnosti a výsledky akce automatického přerušení útoku.

Jak přerušení útoku využívá AI

AI pro přerušení útoku používá soubor účelových modelů a detektorů vyvinutých v rámci sady Microsoft Defender. Tyto funkce se trénují a ladí pomocí několika zdrojů dat, včetně těchto:

- Korelovaná telemetrie úloh Defenderu

- Analýza hrozeb Microsoftu

- Informace o minulých incidentech a následné analýze incidentů od zákazníků Microsoftu

Platforma používá několik přístupů strojového učení, včetně grafových modelů, posílených rozhodovacích stromů, neurálních sítí a vyhrazených malých jazykových modelů (SLM), aby zlepšila kvalitu detekce a přesnost akcí.

Kvalita modelu a detektoru se udržuje prostřednictvím kontinuálního inženýrství a ověřovacích cyklů, nikoli prostřednictvím jednoho statického bodu uvolnění. Před širším uvedením projdou nové detektory přísným ověřováním předběžných verzí a fázovaným nasazením. Průběžná kvalita je podporována odbornou kontrolou rozhodnutí umělé inteligence a 24x7 pokrytím provozní odezvy pro neobvyklé chování.

Akce automatizované odpovědi

Automatické přerušení útoku využívá akce odpovědi XDR založené na Microsoftu. Příklady těchto akcí:

Zařízení obsahují – v závislosti na schopnostech Microsoft Defender for Endpoint je tato akce automatickým blokováním podezřelého zařízení, které blokuje veškerou příchozí a odchozí komunikaci s tímto zařízením.

- Kromě toho Defender for Endpoint automaticky obsahuje škodlivé IP adresy přidružené k neobjeveným nebo nenaváženým zařízením, aby se zablokoval jakýkoli laterální přesun a aktivita šifrování na jiných zařízeních onboardovaných/zjištěných v programu Defender for Endpoint. Dělá to prostřednictvím zásad Obsahující IP adresy (Preview). IP adresy ohrožených důležitých prostředků jsou navíc automaticky obsaženy v konkrétních blokujících mechanismech, které zastaví šíření útoku a zároveň se zabrání ztrátě produktivity.

Zakázat uživatele – na základě schopností Microsoft Defender for Identity se jedná o automatické pozastavení ohroženého účtu, aby se zabránilo dalším škodám, jako je laterální pohyb, použití škodlivé poštovní schránky nebo spuštění malwaru.

Defender for Identity umožňuje nápravné akce pro uživatele ze služby služba Active Directory, Microsoft Entra ID a integrovaných zprostředkovatelů identity. Akce Zakázat uživatele se chová odlišně v závislosti na tom, jak je uživatel hostovaný ve vašem prostředí.

- Když je uživatelský účet hostovaný ve službě služba Active Directory: Defender for Identity aktivuje akci Zakázat uživatele na řadičích domény, na kterých běží senzor Defenderu for Identity. [Automaticky... soft Learn | Learn.Microsoft.com]

- Když je uživatelský účet hostovaný ve službě služba Active Directory a synchronizuje se do Microsoft Entra ID: Defender for Identity aktivuje akci zakázat uživatele prostřednictvím nasazených řadičů domény. Přerušení útoku také zakáže uživatelský účet v Microsoft Entra ID. [Automaticky... soft Learn | Learn.Microsoft.com]

- Pokud je uživatelský účet hostovaný jenom v Microsoft Entra ID (účet nativní pro cloud):Defender for Identity provede akci zakázat uživatele v Microsoft Entra ID pomocí podnikové aplikace spravované Microsoftem. Tato aplikace ověří přiřazené role a oprávnění přihlášeného uživatele prostřednictvím řízení přístupu na základě role (RBAC) před zakázáním účtu.

Podniková aplikace má název

Microsoft Defender for Identitya používá ID60ca1954‑583c‑4d1f‑86de‑39d835f3e452aplikace . Ve starších tenantech se tato aplikace může zobrazovat jakoRadius Aad Syncer.Poznámka

Zakázání uživatelského účtu v Microsoft Entra ID nezávisí na nasazení Microsoft Defender for Identity.

Obsahovat uživatele – na základě schopností Microsoft Defender for Endpoint tato akce odpovědi dočasně automaticky obsahuje podezřelé identity, které pomáhají blokovat laterální přesun a vzdálené šifrování související s příchozí komunikací s onboardovanými zařízeními Defenderu for Endpoint.

Defender for Endpoint vynucuje omezení uživatelů ve vrstvě koncového bodu a nezakazuje účet ve zprostředkovateli identity. Defender for Endpoint blokuje útočníkovi použití ohrožených identit na chráněných zařízeních a omezuje přístup založený na ověřování, přístup k systému souborů a síťové komunikační cesty.

Tato akce aplikuje ovládací prvky na podrobné úrovni, aby Microsoft mohl cílit na aktivity související s útoky a zachovat normální obchodní komunikaci tam, kde je to možné.

Další informace najdete v tématu nápravné akce v Microsoft Defender.

Zjištění, kdy ve vašem prostředí dojde k přerušení útoku

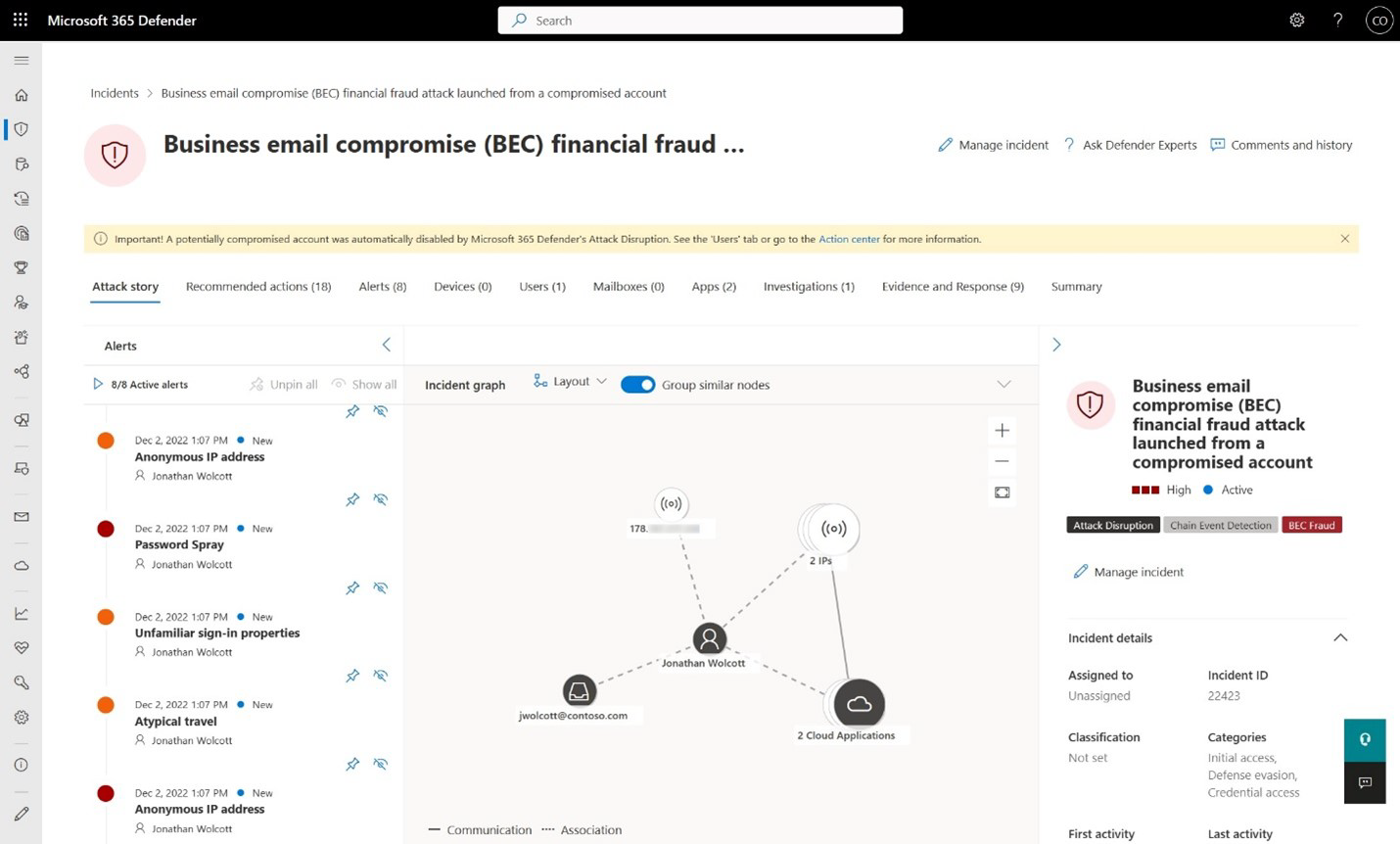

Na stránce Microsoft Defender incidentu se zobrazí akce automatického přerušení útoku prostřednictvím scénáře útoku a stav označený žlutým pruhem (obrázek 1). Incident zobrazuje vyhrazenou značku přerušení, zvýrazní stav prostředků obsažených v grafu incidentů a přidá akci do Centra akcí.

1 Zobrazení incidentu se žlutým pruhem, kde automatické přerušení útoku provedlo akci

1 Zobrazení incidentu se žlutým pruhem, kde automatické přerušení útoku provedlo akci

Microsoft Defender uživatelské prostředí teď obsahuje další vizuální pomůcky, které zajistí viditelnost těchto automatických akcí. Najdete je v následujících prostředích:

Ve frontě incidentů:

- Vedle ovlivněných incidentů se zobrazí značka Přerušení útoku .

Na stránce incidentu:

- Značka s názvem Přerušení útoku

- Žlutý nápis v horní části stránky, který zvýrazňuje automatickou akci

- Aktuální stav prostředku se zobrazí v grafu incidentů, pokud se provede akce s aktivem, například se zakázaným účtem nebo obsaženým zařízením.

- Sloupec Stav zásad (Preview) na kartě Aktivity zobrazuje aktuální stav všech akcí a zásad relevantních pro daný incident. Filtrovat podle poskytovatele: Přerušení útoku a stav zásad: Aktivní, Neaktivní, Žádný stav , pokud chcete zobrazit stavy zásad přerušení.

Prostřednictvím rozhraní API:

Řetězec (přerušení útoku) se přidá na konec názvů incidentů s vysokou jistotou, která může být automaticky narušena. Příklady:

Útok na finanční podvod BEC zahájený z ohroženého účtu (přerušení útoku)

Další informace najdete v podrobnostech a výsledcích přerušení útoku.

Další kroky

- Konfigurace automatického přerušení útoku

- Zobrazení podrobností a výsledků

- Získání e-mailových oznámení o akcích odpovědí

Tip

Chcete se dozvědět více? Spojte se s komunitou zabezpečení společnosti Microsoft v naší technické komunitě: Technická komunita Microsoft Defender XDR.