Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Pomocí rychlého přístupu se můžete rychle zapojit do privátního přístupu publikováním širokých rozsahů IP adres a zástupných * FQDNs, podobně jako tradiční řešení VPN. Pro lepší zabezpečení byste ale měli přejít z rychlého přístupu na segmentaci pro jednotlivé aplikace. Tento přístup umožňuje nastavit přiřazení uživatelů na aplikaci a cílit na konkrétní aplikace pomocí zásad podmíněného přístupu podle principu nejnižších oprávnění.

Tento kurz vás provede používáním zjišťování aplikací k identifikaci segmentů aplikací, ke kterým uživatelé přistupují prostřednictvím rychlého přístupu. Pak vytvoříte podnikové aplikace buď z tabulky zjišťování aplikací, nebo ručně, přiřadíte uživatele a skupiny a nakonfigurujete zásady podmíněného přístupu pro podrobné řízení.

V tomto návodu se naučíte, jak:

- Zkontrolujte data zjišťování aplikací a identifikujte vzory provozu.

- Vytvořte podnikovou aplikaci ze zjišťování aplikací.

- Vytvořte podnikovou aplikaci ručně.

- Přiřaďte uživatele a skupiny k podnikové aplikaci.

- Nakonfigurujte zásady podmíněného přístupu pro podrobné řízení.

- Ověřte přístup pro jednotlivé aplikace prostřednictvím globálního klienta zabezpečeného přístupu.

Předpoklady

- Nejméně jeden uživatel přistupuje k privátním prostředkům prostřednictvím rychlého přístupu nejméně 10 až 15 minut, aby vygeneroval data zjišťování.

Klíčové koncepty

Návod

Od širokého přístupu k nejnižším oprávněním

Zjišťování aplikací pomáhá správcům zjistit, které aplikace uživatelé přistupují prostřednictvím rychlého přístupu. Identifikací vzorů využití můžete vytvářet soukromé aplikace s přesnou segmentací a zajistit tak, aby uživatelé měli přístup, který potřebují.

V tomto návodu se zdůrazní architektonický milník adopce soukromého přístupu.

- Rychlý přístup je široký a přívětivý pro migraci.

- Podnikové aplikace pro jednotlivé aplikace jsou přesné a zaměřené na zabezpečení.

- Zjišťování aplikací usnadňuje přechod tím, že přesně hlásí, kdo (uživatelé, zařízení) má přístup k čemu (plně kvalifikované názvy domén, IP adresy, porty, protokoly).

Proč je to důležité:

- Riziko laterálního pohybu snížíte omezením rozsahu aplikace.

- Podmíněný přístup můžete použít pro konkrétní aplikace.

- Segmenty aplikací můžete migrovat ve fázích místo jednorázového přechodu.

Pokud se segment podnikové aplikace překrývá s funkcí Rychlý přístup, má podniková aplikace přednost pro tento prostředek. Tím se zajistí explicitní přiřazení a zamezí se náhodnému přeexponování.

Jednotné přihlášení Kerberos a privátní přístup

I když není v oboru tohoto kurzu, mnoho organizací má aplikace Kerberos. Jednotné přihlašování přes Kerberos umožníte publikováním řadičů domény (konkrétních portů, jako jsou 88 a 389) jako podniková aplikace a povolením privátního rozlišení DNS pro snadné vyhledání řadiče domény. Po nakonfigurování se klienti můžou spojit s řadiči domény a získat Kerberos lístky. Další informace najdete v tématu Konfigurace jednotného přihlašování kerberos.

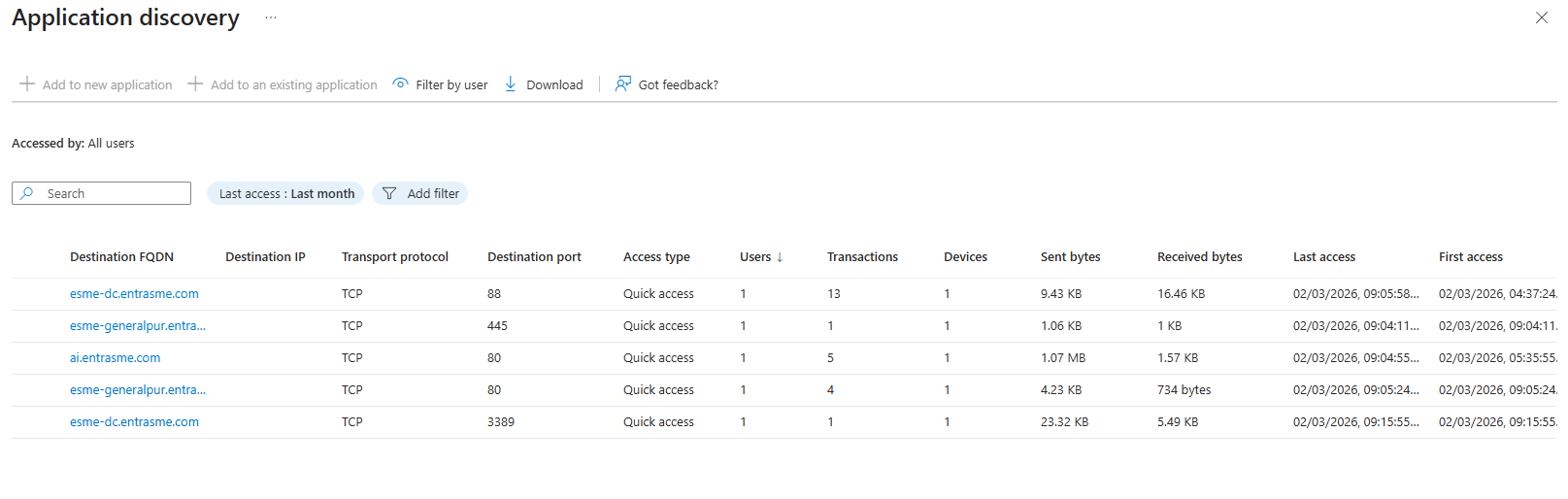

Krok 1: Kontrola dat zjišťování aplikací

Zjišťování aplikací zobrazuje všechny segmenty aplikací v rychlém přístupu, ke kterým uživatelé během posledních 30 dnů přistupovali přes klienta globálního zabezpečeného přístupu.

V Centru pro správu Microsoft Entra přejděte na Globální zabezpečený přístup>Aplikace>Zjišťování aplikací.

Zkontrolujte seznam zjištěných segmentů aplikace.

Výběrem cílového plně kvalifikovaného názvu domény nebo cílové IP adresy zobrazíte další podrobnosti.

Na kartě Využití si prohlédněte graf uživatelů, transakcí, zařízení nebo bajtů v průběhu času.

Vyberte kartu Uživatelé , abyste viděli, kteří uživatelé přistupovali k segmentu aplikace.

Návod

Seznam uživatelů slouží k informování rozhodnutí o tom, kteří uživatelé a skupiny se mají přiřazovat k podnikové aplikaci po jejím vytvoření.

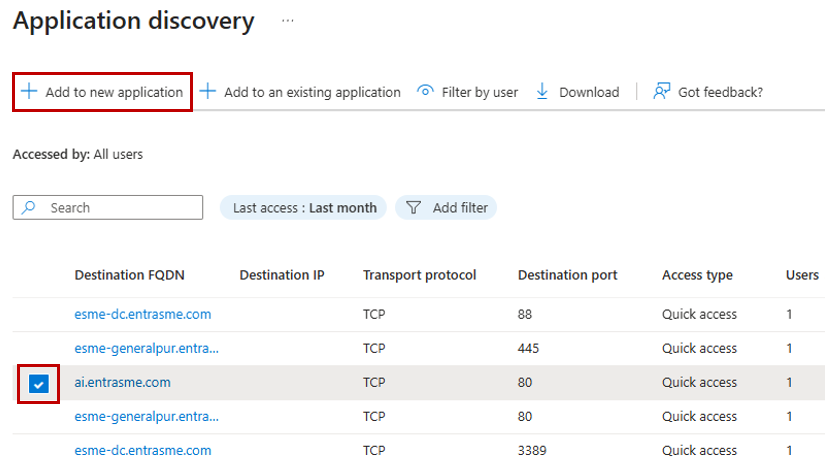

Krok 2: Vytvoření podnikové aplikace ze zjišťování aplikací

Pomocí zjišťování aplikací vytvořte novou podnikovou aplikaci založenou na zjištěných segmentech aplikací.

V seznamu zjišťování aplikací vyberte jeden nebo více segmentů aplikace, které odpovídají aplikaci, kterou chcete vytvořit (zaškrtněte políčko vedle aplikace).

Poznámka:

Příklady aplikačních segmentů:

-

Jednosegmentová aplikace: Souborový server jako

filesrv.contoso.com, port TCP 445. -

Aplikace s více segmenty: Služby Active Directory, které pokrývají více portů a protokolů,

dc1.contoso.comadc2.contoso.com(například konfiguraci Kerberos SSO pro privátní přístup).

-

Jednosegmentová aplikace: Souborový server jako

Vyberte Přidat do nové aplikace.

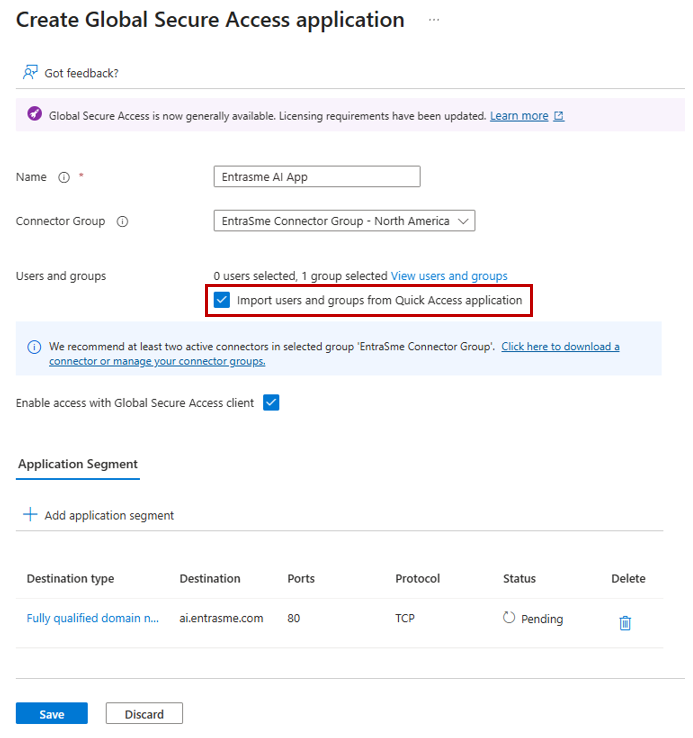

Na obrazovce Vytvořit aplikaci Globální zabezpečený přístup :

- Zadejte název aplikace.

- Vyberte příslušnou skupinu konektorů.

- Přiřaďte k aplikaci uživatele nebo skupiny.

Vyberte Uložit.

Poznámka:

Volitelně můžete zaškrtnout políčko Importovat uživatele a skupiny z aplikace Rychlý přístup. Tato možnost naimportuje všechny uživatele a skupiny přiřazené k aplikaci Rychlý přístup a přiřadí je k nové podnikové aplikaci. Pokud toto nezaškrtnete, aplikace se vytvoří bez přiřazených uživatelů nebo skupin. Správce musí přiřadit uživatele jako další krok.

Poznámka:

Zjištěné segmenty aplikace zůstávají v tabulce zjišťování aplikací, dokud se uživatel nepřihlásí k nové podnikové aplikaci a nepřistoupí k prostředku.

Krok 3: Ruční vytvoření podnikové aplikace

Podnikovou aplikaci můžete také vytvořit ručně bez použití zjišťování aplikací.

Krok 3.1: Vytvoření podnikové aplikace

- Přejděte do Globálního Zabezpečeného Přístupu>Aplikací>Podnikových Aplikací.

- Vyberte volbu Nová aplikace.

- Zadejte název aplikace (například Interní webový portál).

- V rozevírací nabídce vyberte skupinu konektorů .

- Vyberte Přidat segment aplikace.

- Vyberte typ cíle.

- Zadejte porty (oddělte více portů čárkami, pro rozsahy použijte spojovníky,

80, 443, 8080-8090například ). - Vyberte protokol (TCP, UDP nebo obojí).

- Vyberte Použít a pak vyberte Uložit.

Poznámka:

Když se segment podnikové aplikace překrývá s rychlým přístupem, má podniková aplikace přednost – včetně rozsahu přiřazení. Pokud je například rychlý přístup přiřazen k celé organizaci s úplným rozsahem sítě, ale správce vytvoří segment podnikové aplikace, který cílí na konkrétní IP adresu nebo port a přiřadí ho jenom skupině správců, uživatelé, kteří k této podnikové aplikaci nepřiřadí přístup, ztratí přístup, i když jsou přiřazeni k Rychlému přístupu, který má překrývající se síťový segment.

Krok 3.2: Přiřazení uživatelů a skupin

Přístup k podnikové aplikaci musíte udělit přiřazením uživatelů nebo skupin.

- Přejděte do Globálního Zabezpečeného Přístupu>Aplikací>Podnikových Aplikací.

- Vyhledejte a vyberte aplikaci.

- V boční nabídce vyberte Uživatelé a skupiny .

- Vyberte Přidat uživatele nebo skupinu.

- Vyhledejte a vyberte uživatele nebo skupiny, kteří potřebují přístup.

- Vyberte Přiřadit.

Krok 4: Konfigurace zásad podmíněného přístupu

Zásady podmíněného přístupu pro přístup k aplikacím se konfigurují na úrovni aplikace.

- Přejděte do Globálního Zabezpečeného Přístupu>Aplikací>Podnikových Aplikací.

- Vyberte aplikaci.

- V boční nabídce vyberte podmíněný přístup .

- Vyberte Novou politiku.

- Nakonfigurujte zásadu:

- Název: Zadejte popisný název (například Vyžadovat vícefaktorové ověřování pro interní portál).

-

Uživatelé: Vyberte uživatele nebo skupiny nebo

All users. - Cílové prostředky: Vyberte aplikaci Private Access Enterprise, kterou jste vytvořili.

- Podmínky: Nakonfigurujte podle potřeby (například platformy zařízení, umístění).

- Udělení: Vyberte ovládací prvky, jako je Vyžadovat vícefaktorové ověřování nebo Vyžadovat, aby zařízení bylo označené jako vyhovující.

- Relace (volitelné): Pokud požadujete interaktivní výzvu pro vícefaktorové ověřování a nechcete mít požadavky na vícefaktorové ověřování splněné deklarací v tokenu, můžete nakonfigurovat frekvenci přihlášení.

- Nastavte Povolit zásadu na Zapnuto.

- Vyberte Vytvořit.

Další informace najdete v tématu Použití zásad podmíněného přístupu pro aplikace privátního přístupu.

Krok 5: Ověření přístupu k aplikaci

- Na testovacím zařízení klikněte pravým tlačítkem myši na ikonu Globální zabezpečený přístup v hlavním panelu systému.

- Vyberte Pokročilou diagnostiku.

- Vyberte kartu Provoz a pak vyberte Začít shromažďovat.

- Pokus o přístup k privátní aplikaci, kterou jste nakonfigurovali.

- Ověřte, že máte úspěšný přístup k aplikaci.

- Ověřte, že jsou použity zásady podmíněného přístupu.

- Zkontrolujte zachytávání síťových přenosů v Rozšířené diagnostice a ověřte, že se provoz tuneluje prostřednictvím globálního zabezpečeného přístupu (akční = tunel).

Co jste se naučili

V tomto cvičení jste provedli následující:

- Používá se zjišťování aplikací pro plánování segmentace – před publikováním aplikací identifikovaly skutečné vzory provozu.

- Vytvořené podnikové aplikace pro jednotlivé aplikace – Byly vytvořeny podnikové aplikace pro interní zdroje s explicitně definovanými síťovými segmenty.

- Řízený přístup prostřednictvím přiřazení aplikací a podmíněného přístupu – Vynucené přiřazení pro jednotlivé aplikace a použití zásad podmíněného přístupu řízeného identitou pro konkrétní místní aplikace.

- Ověřeno chování tunelové aplikace – Potvrdilo se, že segmentované prostředky jsou správně získány a tunelovány globálním klientem zabezpečeného přístupu.

Privátní přístup se přesune od nahrazení sítě VPN na řízení přístupu nulové důvěryhodnosti. V dalším kurzu optimalizujete uživatelské prostředí tím, že umožníte oprávněným přenosům aplikací zůstat místní, když jsou uživatelé v důvěryhodných podnikových sítích.