Síla ověřování podmíněného přístupu

Síla ověřování je řízení podmíněného přístupu, které určuje, které kombinace metod ověřování je možné použít pro přístup k prostředku. Uživatelé můžou splňovat požadavky na sílu tím, že se ověřují s libovolnou povolenou kombinací.

Síla ověřování může například vyžadovat, aby se pro přístup k citlivému prostředku používaly pouze metody ověřování odolné vůči útokům phishing. Pro přístup k nesmyslným prostředkům můžou správci vytvořit další sílu ověřování, která umožňuje méně bezpečné kombinace vícefaktorového ověřování (MFA), jako je heslo a textová zpráva.

Síla ověřování je založená na zásadách metod ověřování, kde správci můžou určit rozsah metod ověřování pro konkrétní uživatele a skupiny, které se mají používat napříč federovanými aplikacemi Microsoft Entra ID. Síla ověřování umožňuje další kontrolu nad používáním těchto metod na základě konkrétních scénářů, jako je přístup k citlivým prostředkům, riziko uživatelů, umístění a další.

Scénáře pro silné stránky ověřování

Silné stránky ověřování můžou zákazníkům pomoct vyřešit tyto scénáře:

- Vyžadovat pro přístup k citlivému prostředku konkrétní metody ověřování.

- Vyžadovat konkrétní metodu ověřování, když uživatel provede citlivou akci v rámci aplikace (v kombinaci s kontextem ověřování podmíněného přístupu).

- Vyžadovat, aby uživatelé používali konkrétní metodu ověřování, když přistupují k citlivým aplikacím mimo podnikovou síť.

- Vyžadovat bezpečnější metody ověřování pro uživatele s vysokým rizikem.

- Vyžadovat konkrétní metody ověřování od uživatelů typu host, kteří přistupují k tenantovi prostředku (v kombinaci s nastavením mezi tenanty).

Silné stránky ověřování

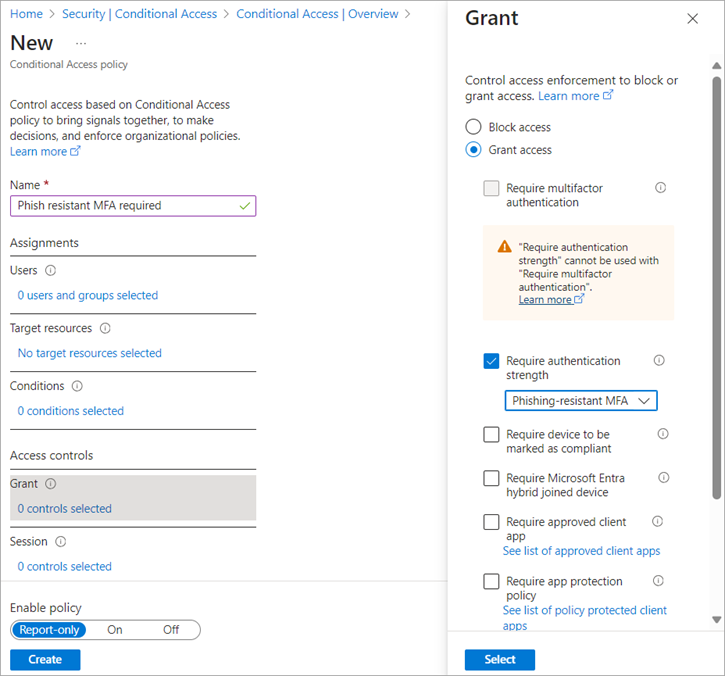

Správa istrátory můžou určit sílu ověřování pro přístup k prostředku vytvořením zásad podmíněného přístupu pomocí Vyžaduje řízení síly ověřování. Můžou si vybrat ze tří předdefinovaných silných stránek ověřování: síla vícefaktorového ověřování, síla MFA bez hesla a síla vícefaktorového ověřování odolná proti útokům phishing. Můžou také vytvořit vlastní sílu ověřování na základě kombinací metod ověřování, které chtějí povolit.

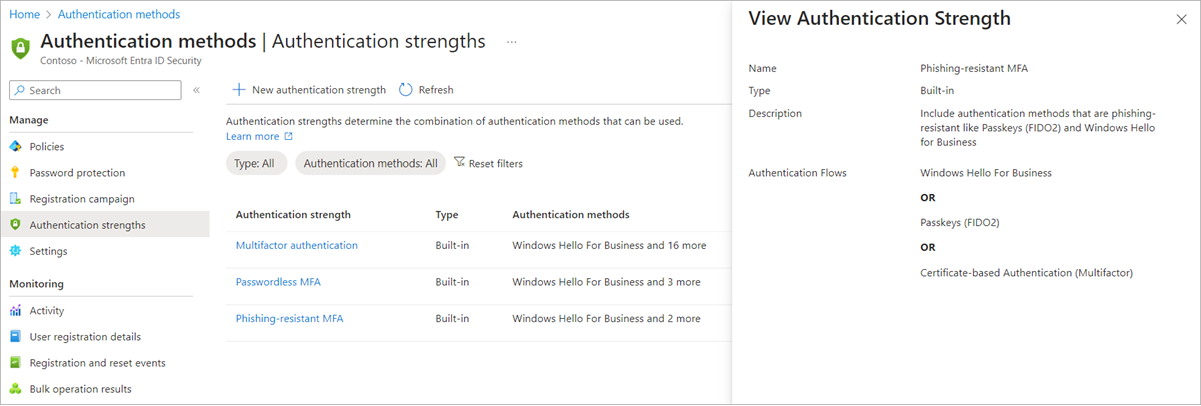

Předdefinované síly ověřování

Předdefinované síly ověřování jsou kombinace metod ověřování, které předdefinuje Microsoft. Předdefinované síly ověřování jsou vždy dostupné a není možné je upravovat. Microsoft aktualizuje předdefinované síly ověřování, jakmile budou k dispozici nové metody.

Například integrovaná síla MFA odolná proti útokům phishing umožňuje následující kombinace:

Windows Hello pro firmy

Nebo

Klíč zabezpečení FIDO2

Nebo

Vícefaktorové ověřování založené na certifikátech microsoftu Entra

Kombinace metod ověřování pro každou integrovanou sílu ověřování jsou uvedeny v následující tabulce. Mezi tyto kombinace patří metody, které musí uživatelé zaregistrovat a povolit v zásadách metod ověřování nebo starších zásadách nastavení vícefaktorového ověřování.

- Síla vícefaktorového ověřování – stejná sada kombinací, které lze použít k splnění nastavení Vyžadovat vícefaktorové ověřování .

- Síla vícefaktorového ověřování bez hesla – zahrnuje metody ověřování, které vyhovují vícefaktorovým ověřováním, ale nevyžadují heslo.

- Síla MFA odolná proti útokům phishing – zahrnuje metody, které vyžadují interakci mezi metodou ověřování a přihlašovací plochou.

| Kombinace metody ověřování | Síla vícefaktorového ověřování | Síla vícefaktorového ověřování bez hesla | Síla vícefaktorového ověřování odolná proti útokům phishing |

|---|---|---|---|

| Klíč zabezpečení FIDO2 | ✅ | ✅ | ✅ |

| Windows Hello pro firmy | ✅ | ✅ | ✅ |

| Ověřování na základě certifikátů (Multi-Factor) | ✅ | ✅ | ✅ |

| Microsoft Authenticator (Telefon přihlášení) | ✅ | ✅ | |

| Dočasný přístupový pass (jednorázové použití A více použití) | ✅ | ||

| Heslo + něco, co máte1 | ✅ | ||

| Federovaný jednofaktorový faktor + něco, co máte1 | ✅ | ||

| Federovaný multi-Factor | ✅ | ||

| Ověřování na základě certifikátů (jednofaktorové) | |||

| Přihlášení k SMS | |||

| Heslo | |||

| Federovaný jednofaktorový faktor |

1 Něco, co jste odkazovali na jednu z následujících metod: textové zprávy, hlas, nabízené oznámení, softwarový token OATH nebo hardwarový token OATH.

Následující volání rozhraní API se dá použít k výpisu definic všech předdefinovaných silných stránek ověřování:

GET https://graph.microsoft.com/beta/identity/conditionalAccess/authenticationStrength/policies?$filter=policyType eq 'builtIn'

Podmíněný přístup Správa istrátory můžou také vytvářet vlastní síly ověřování tak, aby přesně vyhovovaly požadavkům na přístup. Další informace naleznete v tématu Vlastní silné stránky ověřování podmíněného přístupu.

Omezení

Zásady podmíněného přístupu se vyhodnocují jenom po počátečním ověření – v důsledku toho síla ověřování neomezí počáteční ověřování uživatele. Předpokládejme, že používáte integrovanou sílu MFA odolnou proti útokům phishing. Uživatel může dál zadávat heslo, ale musí se přihlásit pomocí metody odolné proti útokům phishing, jako je bezpečnostní klíč FIDO2, než bude moct pokračovat.

Vyžadovat vícefaktorové ověřování a Vyžadovat sílu ověřování nejde použít společně ve stejné zásadě podmíněného přístupu – tyto dva ovládací prvky udělení podmíněného přístupu se nedají použít společně, protože integrované ověřování síla vícefaktorového ověřování je ekvivalentní řízení udělení vícefaktorového ověřování .

Metody ověřování, které nejsou aktuálně podporovány silou ověřování – Metoda ověřování jednorázovým průchodem e-mailu (Host) není součástí dostupných kombinací.

Windows Hello pro firmy – Pokud se uživatel přihlásil pomocí Windows Hello pro firmy jako primární metoda ověřování, může být použit k splnění požadavku na sílu ověřování, který zahrnuje Windows Hello pro firmy. Pokud se ale uživatel přihlásil pomocí jiné metody, jako je heslo jako primární metoda ověřování a síla ověřování vyžaduje Windows Hello pro firmy, nezobrazí se výzva k přihlášení pomocí Windows Hello pro firmy. Uživatel musí relaci restartovat, zvolit možnosti přihlášení a vybrat metodu požadovanou silou ověřování.

Známé problémy

Rozšířené možnosti klíče zabezpečení FIDO2 – Rozšířené možnosti nejsou podporovány pro externí uživatele s domácím tenantem, který se nachází v jiném cloudu Microsoftu než v tenantovi prostředků.

Dvojitá reprezentace okna síly ověřování – přihlašovací údaje platformy, jako jsou Windows Hello pro firmy a přihlašovací údaje platformy pro macOS, jsou v rámci Windows Hello pro firmy reprezentovány v síle ověřování. Pokud chcete nakonfigurovat vlastní sílu ověřování, která umožňuje použití přihlašovacích údajů platformy pro macOS, použijte Windows Hello pro firmy.

Často kladené dotazy

Mám použít sílu ověřování nebo zásady metod ověřování?

Síla ověřování je založená na zásadách metod ověřování. Zásady metod ověřování pomáhají určit rozsah a nakonfigurovat metody ověřování, které se mají používat napříč ID Microsoft Entra konkrétními uživateli a skupinami. Síla ověřování umožňuje další omezení metod pro konkrétní scénáře, jako je přístup k citlivým prostředkům, riziko uživatelů, umístění a další.

Správce společnosti Contoso chce například umožnit uživatelům používat Microsoft Authenticator s nabízenými oznámeními nebo režimem ověřování bez hesla. Správce přejde do nastavení Microsoft Authenticatoru v zásadách metod ověřování, nastaví zásady pro příslušné uživatele a nastaví režim ověřování na libovolnou.

V případě nejcitlivějšího prostředku contoso chce správce omezit přístup jenom na metody ověřování bez hesla. Správce vytvoří novou zásadu podmíněného přístupu s využitím integrované síly vícefaktorového ověřování bez hesla.

V důsledku toho můžou uživatelé ve společnosti Contoso přistupovat k většině prostředků v tenantovi pomocí hesla a nabízených oznámení z Microsoft Authenticatoru NEBO jenom pomocí microsoft Authenticatoru (přihlášení přes telefon). Pokud ale uživatelé v tenantovi přistupují k citlivé aplikaci, musí používat Microsoft Authenticator (přihlášení přes telefon).

Požadavky

- Microsoft Entra ID P1 – Váš tenant musí mít licenci Microsoft Entra ID P1 pro použití podmíněného přístupu. V případě potřeby můžete povolit bezplatnou zkušební verzi.