Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Objekty uživatele v Microsoft Entra ID mají atribut s názvem certificateUserIds.

- Atribut certificateUserIds je vícehodnotový a může obsahovat až 10 hodnot.

- Každá hodnota nesmí být delší než 1024 znaků.

- Každá hodnota musí být jedinečná. Jakmile je hodnota na jednom uživatelském účtu, nedá se zapsat do žádného jiného uživatelského účtu ve stejném tenantovi Microsoft Entra.

- Hodnota nemusí být ve formátu ID e-mailu. Atribut certificateUserIds může ukládat nesměrovatelné uživatelské hlavní názvy (UPN), jako bob@woodgrove nebo bob@local.

Poznámka:

I když každá hodnota musí být jedinečná v Microsoft Entra ID, můžete namapovat jeden certifikát na více účtů implementací více vazeb uživatelského jména. Další informace naleznete v tématu Více vazeb uživatelského jména.

Podporované vzory pro ID uživatelů certifikátů

Hodnoty uložené v certificateUserIds by měly být ve formátu popsaném v následující tabulce. Předpony X509:<Mapping> rozlišují malá a velká písmena.

| Pole mapování certifikátů | Příklady hodnot v certificateUserIds |

|---|---|

| HlavníNázev | X509:<PN>bob@woodgrove.com |

| HlavníNázev | X509:<PN>bob@woodgrove |

| RFC822Name | X509:<RFC822>user@woodgrove.com |

| VydavatelAPředmět | X509:<I>DC=com,DC=contoso,CN=CONTOSO-DC-CA<S>DC=com,DC=contoso,OU=UserAccounts,CN=mfatest |

| Předmět | X509:<S>DC=com,DC=contoso,OU=UserAccounts,CN=mfatest |

| LYŽE | X509:<SKI>aB1cD2eF3gH4iJ5kL6mN7oP8qR |

| SHA1PublicKey | X509:<SHA1-PUKEY>cD2eF3gH4iJ5kL6mN7oP8qR9sT |

| VydavatelASériovéČíslo | X509:<I>DC=com,DC=contoso,CN=CONTOSO-DC-CA<SR>eF3gH4iJ5kL6mN7oP8qR9sT0uV Pokud chcete získat správnou hodnotu sériového čísla, spusťte tento příkaz a uložte hodnotu uvedenou v certificateUserIds: Syntaxe: Certutil –dump –v [~certificate path~] >> [~dumpFile path~] Příklad: certutil -dump -v firstusercert.cer >> firstCertDump.txt |

Role pro aktualizaci identifikátorů uživatelů certifikátů

Cloudoví uživatelé musí mít alespoň roli správce privilegovaného ověřování k aktualizaci identifikátorů certificateUserIds. Uživatelé pouze v cloudu můžou k aktualizaci id certifikátu použít Centrum pro správu Microsoft Entra nebo Microsoft Graph.

Synchronizovaní uživatelé musí mít alespoň roli správce hybridní identity pro aktualizaci certificateUserIds. K aktualizaci identifikátorů certificateUserId je možné použít pouze Microsoft Entra Connect, a to synchronizací hodnoty z místního prostředí.

Poznámka:

Správci služby Active Directory můžou provádět změny, které mají vliv na hodnotu certificateUserIds v ID Microsoft Entra pro libovolný synchronizovaný účet. Správci můžou zahrnovat účty s delegovanými oprávněními správce nad synchronizovanými uživatelskými účty nebo právy správce na serverech Microsoft Entra Connect.

Vyhledání správných hodnot CertificateUserIds pro uživatele z certifikátu koncového uživatele pomocí modulu PowerShellu

Identifikátory UserId certifikátu se řídí určitým vzorem pro jeho hodnoty podle konfigurace vazeb UserName v tenantovi. Následující příkaz PowerShellu pomáhá správci načíst přesné hodnoty atributu Id uživatele certifikátu z certifikátu koncového uživatele. Správce může také získat aktuální hodnoty atributu Certificate UserIds pro uživatele podle dané vazby uživatelského jména a nastavit hodnotu tohoto atributu.

Další informace najdete v instalaci Microsoft Entra PowerShell a Microsoft Graph PowerShell.

Spusťte PowerShell.

Nainstalujte a naimportujte sadu Microsoft Graph PowerShell SDK.

Install-Module Microsoft.Graph -Scope CurrentUser Import-Module Microsoft.Graph.Authentication Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUserInstalace modulu Microsoft Entra PowerShell (minimální požadovaná verze je 1.0.6)

Install-Module -Name Microsoft.Entra

Další informace o modulu CertificateBasedAuthentication najdete tady.

Get-EntraUserCBAAuthorizationInfo

Get-EntraUserCBAAuthorizationInfo pomáhá načíst autorizační informace pro uživatele Microsoft Entra ID, včetně identifikátorů ověřování na základě certifikátů.

Syntaxe: Get-EntraUserCBAAuthorizationInfo [-UserId] <String>[-Raw][<CommonParameters>]

Příklad 1: Získání informací o autorizaci uživatele podle hlavního názvu uživatele

Connect-Entra -Scopes 'User.Read.All'

Get-EntraUserCBAAuthorizationInfo -UserId ‘user@contoso.com'

Odpověď:

| Vlastnost | Hodnota |

|---|---|

| identifikační číslo | aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb |

| ZobrazovanéJméno | Contoso User |

| Hlavní jméno uživatele | user@contoso.com |

| Typ uživatele | Member |

| Informace o autorizaci | @{CertificateUserIds=System.Object[]; RawAuthorizationInfo=System.Collections.Hashtable} |

Tento příkaz načte autorizační informace pro uživatele se zadaným hlavním názvem uživatele.

Příklad 2: Načtení informací o autorizaci pro uživatele

Connect-Entra -Scopes 'User.Read.All'

$userInfo = Get-EntraUserCBAAuthorizationInfo -UserId 'user@contoso.com'

$userInfo.AuthorizationInfo.CertificateUserIds | Format-Table Type, TypeName, Value

Odpověď:

| Typ | NázevTypu | Hodnota |

|---|---|---|

| PN | HlavníNázev | user@contoso.com |

| S | Předmět | CN=user@contoso.com |

| LYŽE | IdentifikátorKlíčeSubjektu | 1111112222333344445555 |

Tento příklad načte informace o autorizaci.

Příklad 3: Extrahování konkrétních ID uživatelů certifikátu

Connect-Entra -Scopes 'User.Read.All'

$userInfo = Get-EntraUserCBAAuthorizationInfo -UserId user@contoso.com'

$userInfo.AuthorizationInfo.CertificateUserIds | Where-Object Type -eq "PN" | Select-Object -ExpandProperty Value

Odpověď:user@contoso.com

Tento příklad načte informace o autorizaci a potom filtruje, aby se zobrazily pouze hodnoty certifikátu hlavního názvu.

Get-EntraUserCertificateUserIdsFromCertificate

Vrátí objekt s hodnotami certifikátu nezbytnými pro konfiguraci CertificateUserIDs pro ověřování Certificate-Based v Microsoft Entra ID.

Syntaxe: Get-EntraUserCertificateUserIdsFromCertificate [-Path] <string>[[-Certificate] <System.Security.Cryptography.X509Certificates.X509Certificate2> [-CertificateMapping] <string>][<CommonParameters>]

Pokud jsou hodnoty z certifikátu příliš dlouhé, můžete výstup odeslat do souboru a zkopírovat ho odtud.

Connect-Entra -Scopes 'User.Read.All'

Get-EntraUserCertificateUserIdsFromCertificate -Path C:\Downloads\test.pem | Format-List | Out-File -FilePath ".\certificateUserIds.txt"

Příklad 1: Načtení objektu certifikátu z cesty certifikátu

Get-EntraUserCertificateUserIdsFromCertificate -Path 'C:\path\to\certificate.cer'

Odpověď:

| Název | Hodnota |

|---|---|

| Předmět | X509:<S>DC=com,DC=contoso,OU=UserAccounts,CN=user |

| VydavatelASériovéČíslo | X509:<I>DC=com,DC=contoso,CN=CONTOSO-DC-CA<SR>eF3gH4iJ5kL6mN7oP8qR9sV0uD |

| RFC822Name | X509:<RFC822>user@contoso.com |

| SHA1PublicKey | X509:<SHA1-PUKEY>cA2eB3gH4iJ5kL6mN7oP8qR9sT |

| VydavatelAPředmět | X509:<I>DC=com,DC=contoso,CN=CONTOSO-DC-CA<S>DC=com,DC=contoso,OU=UserAccounts,CN=user |

| LYŽE | X509:<SKI>aB1cD2eF3gH4iJ5kL6mN7oP8qR |

| HlavníNázev | X509:<PN>user@contoso.com |

Tento příklad ukazuje, jak získat všechna možná mapování certifikátů jako objektu.

Příklad 2: Načtení objektu certifikátu z cesty certifikátu a mapování certifikátu

Get-EntraUserCertificateUserIdsFromCertificate -Path 'C:\path\to\certificate.cer' -CertificateMapping 'Subject'

Odpověď:X509:<S>DC=com,DC=contoso,OU=UserAccounts,CN=user

Tento příkaz vrátí vlastnost PrincipalName.

Příklad 3: Načtení objektu certifikátu z certifikátu

$text = "-----BEGIN CERTIFICATE-----

MIIDiz...=

-----END CERTIFICATE-----"

$bytes = [System.Text.Encoding]::UTF8.GetBytes($text)

$certificate = [System.Security.Cryptography.X509Certificates.X509Certificate2]::new($bytes)

Get-EntraUserCertificateUserIdsFromCertificate -Certificate $certificate -CertificateMapping 'Subject'

Odpověď:X509:<S>DC=com,DC=contoso,OU=UserAccounts,CN=user

Tento příkaz vrátí vlastnost PrincipalName.

Set-EntraUserCBACertificateUserId

Nastaví uživatelská ID pro ověřování na základě certifikátů pro uživatele v Microsoft Entra ID pomocí souboru certifikátu nebo objektu.

Set-EntraUserCBACertificateUserId syntaxe-UserId <string>[-CertPath <string>][-Cert <System.Security.Cryptography.X509Certificates.X509Certificate2>]-CertificateMapping <string[]>[<CommonParameters>]

Příklad 1: Aktualizace informací o autorizaci certifikátů uživatele pomocí cesty k certifikátu

Connect-Entra -Scopes 'Directory.ReadWrite.All', 'User.ReadWrite.All'

Set-EntraUserCBACertificateUserId -UserId ‘user@contoso.com' -CertPath 'C:\path\to\certificate.cer' -CertificateMapping @('Subject', 'PrincipalName')

Tento příklad nastaví ID uživatele certifikátu pro zadaného uživatele pomocí souboru certifikátu, který mapuje pole Subject i PrincipalName. K zobrazení aktualizovaných podrobností můžete použít příkaz Get-EntraUserCBAAuthorizationInfo.

Příklad 2: Aktualizace informací o autorizaci certifikátů uživatele pomocí certifikátu

Connect-Entra -Scopes 'Directory.ReadWrite.All', 'User.ReadWrite.All'

$text = '-----BEGIN CERTIFICATE-----

MIIDiz...=

-----END CERTIFICATE-----'

$bytes = [System.Text.Encoding]::UTF8.GetBytes($text)

$certificate = [System.Security.Cryptography.X509Certificates.X509Certificate2]::new($bytes)

Set-EntraUserCBACertificateUserId -UserId user@contoso.com' -Cert $certificate -CertificateMapping @('RFC822Name', 'SKI')

Tento příklad nastaví ID uživatele certifikátu pro zadaného uživatele pomocí objektu certifikátu, mapování polí RFC822Name a SKI. K zobrazení aktualizovaných podrobností můžete použít příkaz Get-EntraUserCBAAuthorizationInfo.

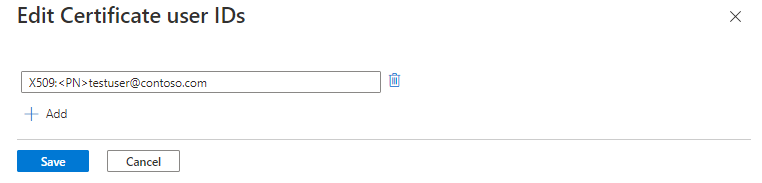

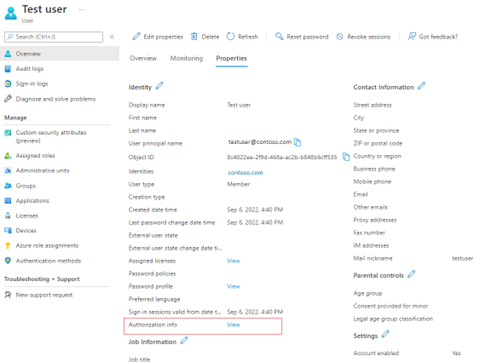

Aktualizace identifikátorů certificateUserId pomocí Centra pro správu Microsoft Entra

Pomocí následujícího postupu aktualizujte identifikátory certificateUserId pro uživatele:

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce privilegovaného ověřování pro uživatele jen v cloudu nebo jako alespoň správce hybridní identity pro synchronizované uživatele.

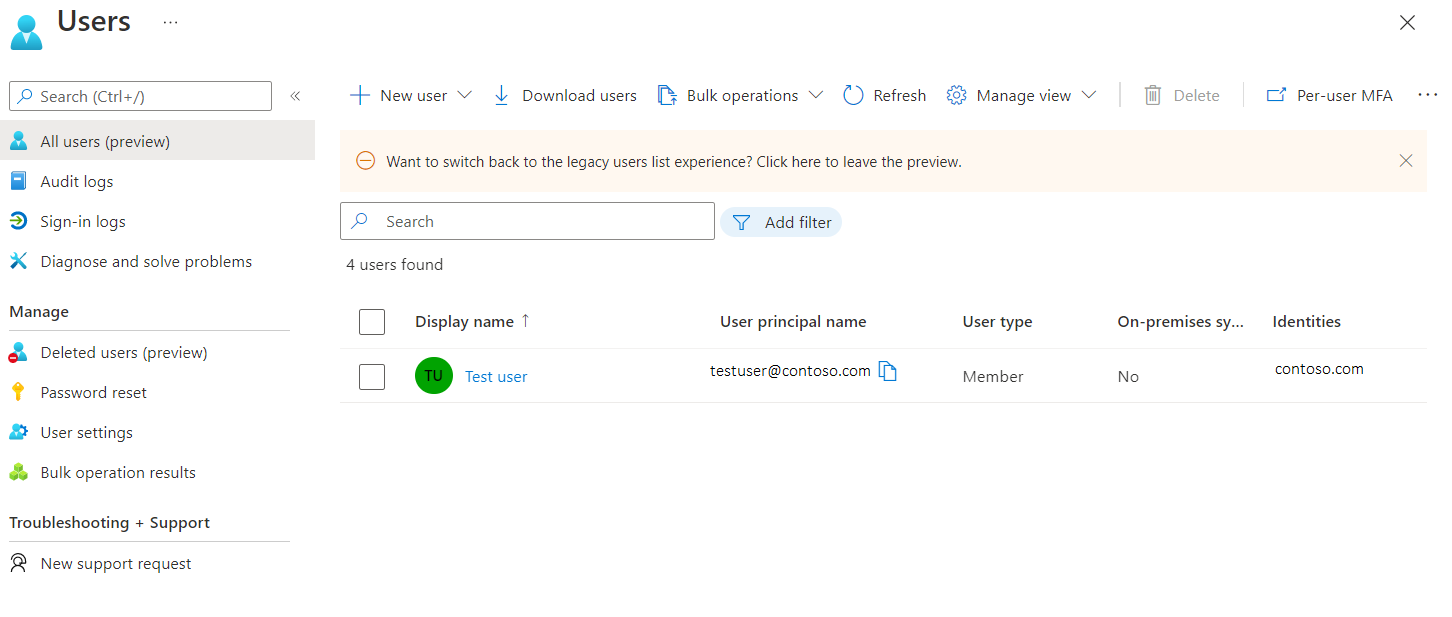

Vyhledejte a vyberte Všechny uživatele.

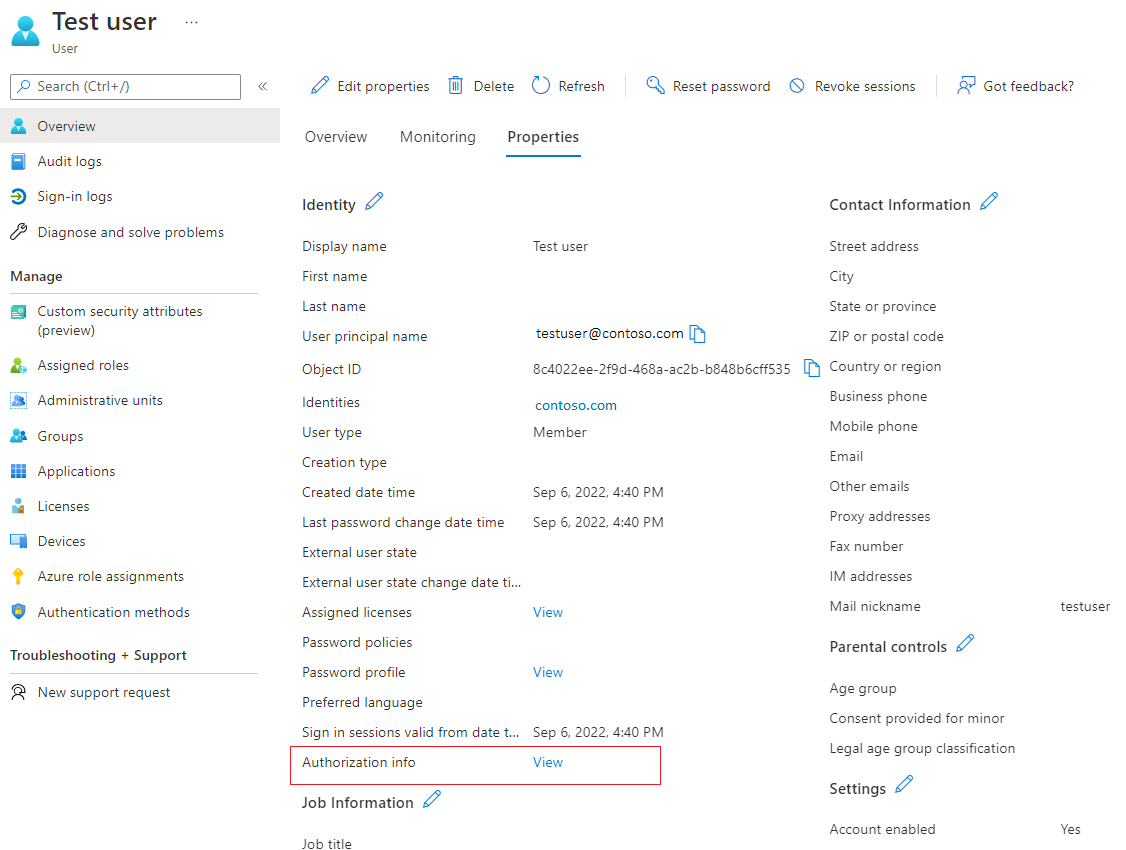

Vyberte uživatele a vyberte Upravit vlastnosti.

Vedle informací o autorizaci vyberte Zobrazit.

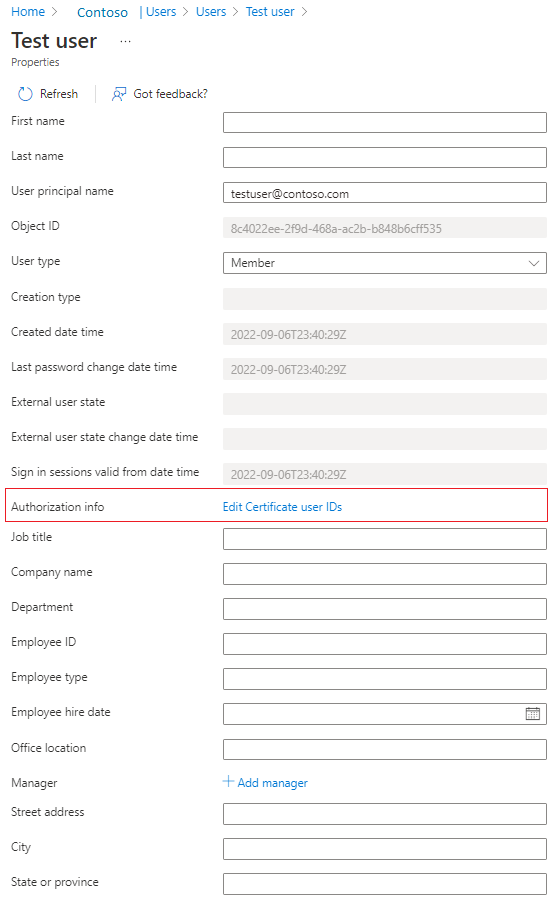

Vyberte Upravit ID uživatelů certifikátu.

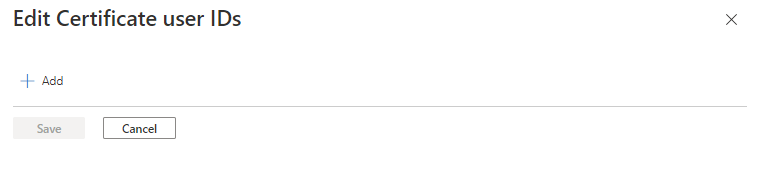

Vyberte Přidat.

Zadejte hodnotu a vyberte Uložit. Můžete přidat až čtyři hodnoty, každý z 120 znaků.

Aktualizace identifikátorů certificateUserId pomocí dotazů Microsoft Graphu

Následující příklady ukazují, jak pomocí Microsoft Graphu vyhledat identifikátory certificateUserId a aktualizovat je.

Vyhledejte certificateUserIds

Autorizovaní volající můžou spouštět dotazy Microsoft Graphu, aby našli všechny uživatele s danou hodnotou certificateUserId. V objektu uživatele Microsoft Graphu je kolekce certificateUserIds uložena ve vlastnosti authorizationInfo .

Načtení identifikátorů certificateUserIds všech objektů uživatelů:

GET https://graph.microsoft.com/v1.0/users?$select=authorizationinfo

ConsistencyLevel: eventual

Získání certificateUserIds konkrétního uživatele s využitím ID objektu uživatele.

GET https://graph.microsoft.com/v1.0/users/{user-object-id}?$select=authorizationinfo

ConsistencyLevel: eventual

Chcete-li načíst uživatelský objekt s konkrétní hodnotou v certificateUserIds:

GET https://graph.microsoft.com/v1.0/users?$select=authorizationinfo&$filter=authorizationInfo/certificateUserIds/any(x:x eq 'X509:<PN>user@contoso.com')&$count=true

ConsistencyLevel: eventual

K splnění podmínky filtru můžete také použít operátory not a startsWith. Chcete-li filtrovat proti objektu certificateUserIds, požadavek musí obsahovat $count=true řetězec dotazu a hlavička ConsistencyLevel musí být nastavena na eventual.

Aktualizace certificateUserIds

Spuštěním požadavku PATCH aktualizujte identifikátory certificateUserId pro daného uživatele.

Text požadavku

PATCH https://graph.microsoft.com/v1.0/users/{user-object-id}

Content-Type: application/json

{

"authorizationInfo": {

"certificateUserIds": [

"X509:<PN>123456789098765@mil"

]

}

}

Aktualizace identifikátorů certificateUserIds pomocí příkazů Microsoft Graph PowerShellu

Pro tuto konfiguraci můžete použít Microsoft Graph PowerShell.

Spusťte PowerShell s oprávněními správce.

Nainstalujte a naimportujte sadu Microsoft Graph PowerShell SDK.

Install-Module Microsoft.Graph -Scope CurrentUser Import-Module Microsoft.Graph.Authentication Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUserPřipojte se k tenantovi a přijměte vše.

Connect-MGGraph -Scopes "Directory.ReadWrite.All", "User.ReadWrite.All" -TenantId <tenantId>Výpis atributu certificateUserIds daného uživatele

$results = Invoke-MGGraphRequest -Method get -Uri 'https://graph.microsoft.com/v1.0/users/<userId>?$select=authorizationinfo' -OutputType PSObject -Headers @{'ConsistencyLevel' = 'eventual' } #list certificateUserIds $results.authorizationInfoVytvořte proměnnou s hodnotami certificateUserIds.

#Create a new variable to prepare the change. Ensure that you list any existing values you want to keep as this operation will overwrite the existing value $params = @{ authorizationInfo = @{ certificateUserIds = @( "X509:<SKI>gH4iJ5kL6mN7oP8qR9sT0uV1wX", "X509:<PN>user@contoso.com" ) } }Aktualizujte atribut certificateUserIds.

$results = Invoke-MGGraphRequest -Method patch -Uri 'https://graph.microsoft.com/v1.0/users/<UserId>/?$select=authorizationinfo' -OutputType PSObject -Headers @{'ConsistencyLevel' = 'eventual' } -Body $params

Aktualizace certificateUserIds pomocí objektu uživatele

Získejte objekt uživatele.

$userObjectId = "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb" $user = Get-MgUser -UserId $userObjectId -Property AuthorizationInfoAktualizujte atribut certificateUserIds objektu uživatele.

$user.AuthorizationInfo.certificateUserIds = @("X509:<SKI>iJ5kL6mN7oP8qR9sT0uV1wX2yZ", "X509:<PN>user1@contoso.com") Update-MgUser -UserId $userObjectId -AuthorizationInfo $user.AuthorizationInfo

Aktualizace identifikátorů certificateUserId pomocí služby Microsoft Entra Connect

Microsoft Entra Connect podporuje synchronizaci hodnot s certificateUserIds z prostředí místní Active Directory. Místní služba Active Directory podporuje ověřování na základě certifikátů a více vazeb uživatelského jména. Ujistěte se, že používáte nejnovější verzi microsoft Entra Connect.

Pokud chcete tyto metody mapování použít, je nutné vyplnit atribut altSecurityIdentities objektů uživatele v místní Active Directory. Kromě toho, po aplikaci změn v ověřování na základě certifikátů na řadičích domény systému Windows, jak je popsáno v KB5014754, jste mohli implementovat některé neopakovatelné metody mapování (silného typu) pro splnění požadavků na vynucení silných certifikátů na místní službě Active Directory.

Pokud chcete zabránit chybám synchronizace, ujistěte se, že hodnoty, které se synchronizují, se řídí jedním z podporovaných formátů pro identifikátory certificateUserIds.

Než začnete, ujistěte se, že všechny uživatelské účty synchronizované z místní Active Directory mají:

10 nebo méně hodnot v atributech altSecurityIdentities

Žádná hodnota s více než 1 024 znaky

Žádné duplicitní hodnoty

Pečlivě zvažte, zda má duplicitní hodnota namapovat jeden certifikát na více účtů v místní Active Directory. Další informace naleznete v tématu Více vazeb uživatelského jména.

Poznámka:

V konkrétních scénářích může mít podmnožina uživatelů platné obchodní odůvodnění pro mapování jednoho certifikátu na více než jeden účet místní Active Directory. Projděte si tyto scénáře a v případě potřeby implementujte samostatné metody mapování, které se mapují na více než jeden účet jak v lokální Active Directory, tak i v Microsoft Entra ID.

Důležité informace o probíhající synchronizaci identifikátorů certificateUserId

- Ujistěte se, že proces zřizování pro vyplnění hodnot v lokální Active Directory dodržuje zásady správné hygieny. Vyplní se pouze hodnoty přidružené k aktuálním platným certifikátům.

- Hodnoty se odeberou při vypršení platnosti nebo odvolání odpovídajícího certifikátu.

- Hodnoty větší než 1024 znaků se nezaplní.

- Duplikátní hodnoty nejsou poskytnuty.

- K monitorování synchronizace použijte Microsoft Entra Connect Health.

Podle těchto kroků nakonfigurujte Microsoft Entra Connect pro synchronizaci userPrincipalName s certificateUserIds:

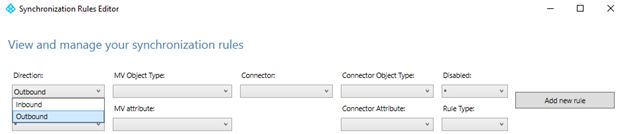

Na serveru Microsoft Entra Connect najděte editor synchronizačních pravidel a spusťte ho.

Vyberte Směr a vyberte Odchozí.

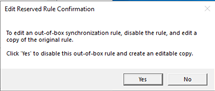

Vyhledejte pravidlo Od Microsoft Entra ID – Identita uživatele, vyberte Upravit a vyberte Ano a potvrďte to.

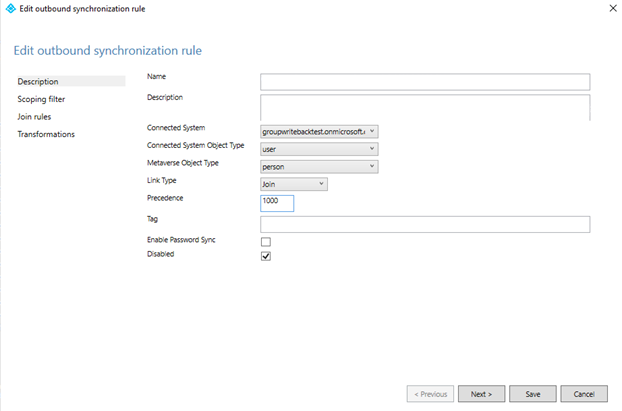

Do pole Priorita zadejte vysoké číslo a pak vyberte Další.

Vyberte Transformace>Přidat transformaci. Než budete moct vytvořit novou transformaci, budete se možná muset posunout dolů v seznamu transformací.

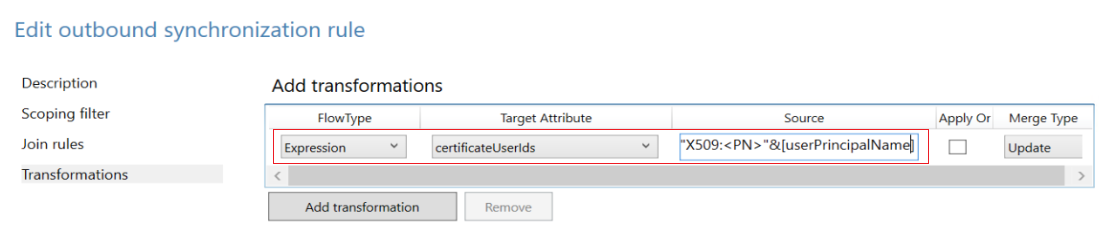

Synchronizovat X509:<PN>PrincipalNameValue

Pokud chcete synchronizovat X509:<PN>PrincipalNameValue, vytvořte odchozí synchronizační pravidlo a v typu toku zvolte Výraz . Zvolte cílový atribut jako certificateUserIds a do zdrojového pole přidejte následující výraz. Pokud váš zdrojový atribut není userPrincipalName, můžete výraz odpovídajícím způsobem změnit.

"X509:<PN>"&[userPrincipalName]

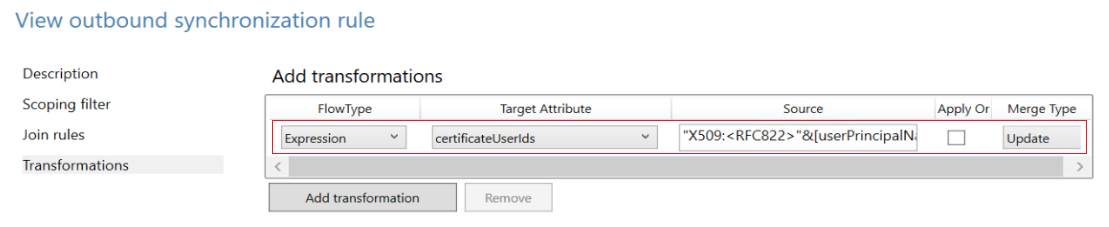

Synchronizace X509:<RFC822>RFC822Name

Pokud chcete synchronizovat X509:<RFC822>RFC822Name, vytvořte odchozí synchronizační pravidlo a v typu toku zvolte Výraz . Zvolte cílový atribut jako certificateUserIds a do zdrojového pole přidejte následující výraz. Pokud váš zdrojový atribut není userPrincipalName, můžete výraz odpovídajícím způsobem změnit.

"X509:<RFC822>"&[userPrincipalName]

Vyberte Cílový atribut, vyberte certificateUserIds, vyberte Source, vyberte userPrincipalName a pak vyberte Uložit.

Potvrďte zaškrtnutím tlačítka OK .

Důležité

Předchozí příklady používají atribut userPrincipalName jako zdrojový atribut v pravidle transformace. Můžete použít libovolný dostupný atribut s příslušnou hodnotou. Některé organizace například používají atribut pošty. Složitější pravidla transformace najdete v tématu Microsoft Entra Connect Sync: Principy výrazů deklarativního zřizování

Další informace o deklarativních výrazech zřizování naleznete v tématu Microsoft Entra Connect: Deklarativní výrazy zřizování.

Synchronizace atributu altSecurityIdentities z Active Directory do Microsoft Entra certificateUserIds

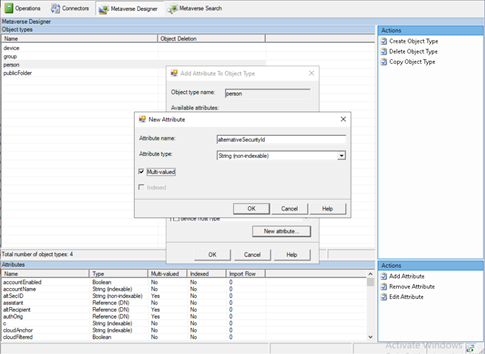

Atribut altSecurityIdentities není součástí výchozí sady atributů. Správce musí do objektu osoby v Metaverse přidat nový atribut a pak vytvořit příslušná synchronizační pravidla pro předávání těchto dat do certificateUserIds v Microsoft Entra ID.

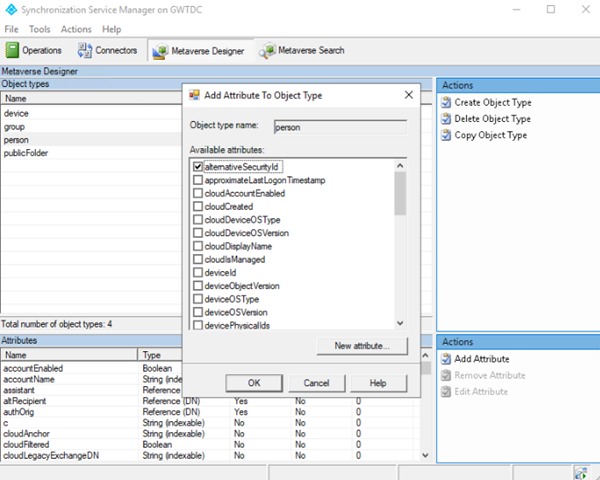

Otevřete Návrhář metaverse a vyberte objekt osoby. Pokud chcete vytvořit atribut alternativeSecurityId, vyberte Nový atribut. Vyberte Řetězec (neindexovatelné) a vytvořte velikost atributu až 1024 znaků, což je maximální podporovaná délka pro certificateUserIds. Pokud vyberete string (indexable), maximální velikost hodnoty atributu je 448 znaků. Ujistěte se, že jste vybrali více hodnot.

Otevřete Metaverse Designer a vyberte alternativníSecurityId a přidejte ho do objektu osoby.

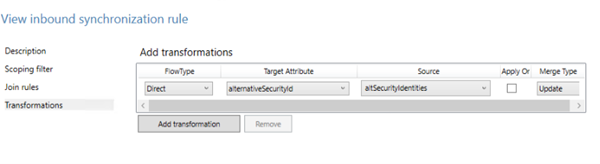

Vytvořte příchozí synchronizační pravidlo pro transformaci z altSecurityIdentities na atribut alternativeSecurityId.

V příchozím pravidlu použijte následující možnosti.

Možnost Hodnota Název Popisný název pravidla, například: In z Active Directory – altSecurityIdentities Připojený systém Vaše místní Active Directory doména Typ připojeného systémového objektu uživatel Typ objektu Metaverse osoba Nadřazenost Zvolte číslo pod 100, které se aktuálně nepoužívá. Pak vyberte Transformace a vytvořte přímé mapování na cílový atribut alternativeSecurityId ze zdrojového atributu altSecurityIdentities, jak je znázorněno na následujícím snímku obrazovky.

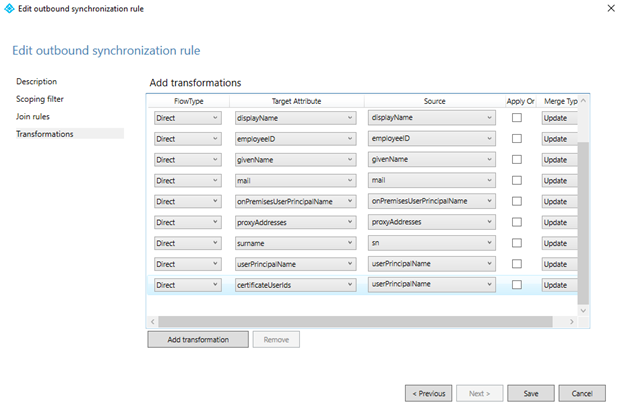

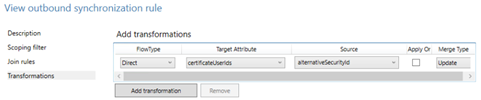

Vytvořte odchozí synchronizační pravidlo pro transformaci z atributu alternativeSecurityId na atribut certificateUserIds v Microsoft Entra ID.

Možnost Hodnota Název Popisný název pravidla, například: Out to Microsoft Entra ID - certificateUserIds Připojený systém Vaše doména Microsoft Entra Typ připojeného systémového objektu uživatel Typ objektu Metaverse osoba Nadřazenost Zvolte vysoké číslo, které se aktuálně nepoužívá nad všemi výchozími pravidly, například 150. Pak vyberte Transformace a vytvořte přímé mapování na atribut certificateUserIds cílového atributu ze zdrojového atributu alternativeSecurityId, jak je znázorněno na následujícím snímku obrazovky.

Spusťte synchronizaci a naplňte data atributem certificateUserIds.

Chcete-li ověřit úspěch, zobrazte informace o autorizaci uživatele v Microsoft Entra ID.

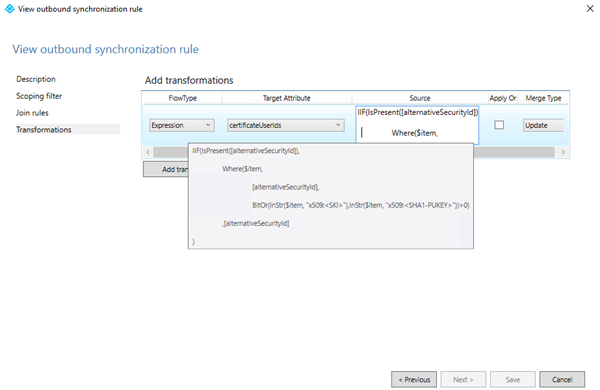

Pokud chcete namapovat podmnožinu hodnot z atributu altSecurityIdentities, nahraďte transformaci v kroku 4 výrazem. Pokud chcete použít výraz, přejděte na kartu Transformace a změňte možnost FlowType na Expression, cílový atribut na certificateUserIds a potom zadejte výraz do pole Zdroj. Následující příklad filtruje pouze hodnoty, které odpovídají polím mapování certifikátů SKI a SHA1PublicKey:

Kód výrazu:

IIF(IsPresent([alternativeSecurityId]),

Where($item,[alternativeSecurityId],BitOr(InStr($item, "X509:<SKI>"),InStr($item, "X509:<SHA1-PUKEY>"))>0),[alternativeSecurityId]

)

Správci můžou filtrovat hodnoty z altSecurityIdentities, které odpovídají podporovaným vzorům. Ujistěte se, že je konfigurace CBA aktualizovaná tak, aby podporovala vazby uživatelského jména synchronizované s certificateUserIds a povolte ověřování pomocí těchto hodnot.

Další kroky

- Přehled Microsoft Entra CBA

- Podrobné technické informace pro Microsoft Entra CBA

- Jak nakonfigurovat Microsoft Entra CBA

- Seznam odvolaných certifikátů Microsoft Entra CBA

- Microsoft Entra CBA na zařízeních s iOSem

- Microsoft Entra CBA na zařízeních s Androidem

- Přihlášení do systému Windows pomocí čipové karty s Microsoft Entra CBA

- Migrace federovaných uživatelů

- Nejčastější dotazy