Kurz: Integrace jedné doménové struktury s jedním tenantem Microsoft Entra

Tento kurz vás provede vytvořením prostředí hybridní identity pomocí Synchronizace cloudu Microsoft Entra.

Prostředí, které vytvoříte v tomto kurzu, můžete použít k testování nebo k seznámení se synchronizací cloudu.

Požadavky

V Centru pro správu Microsoft Entra

- Vytvořte v tenantovi Microsoft Entra účet globálního Správa istratoru jen pro cloud. Tímto způsobem můžete spravovat konfiguraci vašeho tenanta, pokud vaše místní služby selžou nebo nebudou dostupné. Přečtěte si o přidání globálního účtu globálního Správa istratoru jen pro cloud. Dokončení tohoto kroku je důležité, abyste se ujistili, že se z tenanta nezamknete.

- Přidejte do tenanta Microsoft Entra jeden nebo více vlastních názvů domén. Vaši uživatelé se můžou přihlásit pomocí jednoho z těchto názvů domén.

V místním prostředí

Identifikace hostitelského serveru připojeného k doméně s Windows Serverem 2016 nebo novějším s minimálně 4 GB paměti RAM a modulem runtime .NET 4.7.1 nebo novějším

Pokud je mezi vašimi servery a Microsoft Entra ID brána firewall, nakonfigurujte následující položky:

Ujistěte se, že agenti můžou provádět odchozí požadavky na ID Microsoft Entra přes následující porty:

Číslo portu K čemu slouží 80 Stáhne seznamy odvolaných certifikátů (CRL) při ověřování certifikátu TLS/SSL. 443 Přes tento port se zpracovává veškerá odchozí komunikace se službou. 8080 (volitelné) Agenti hlásí svůj stav každých 10 minut přes port 8080, pokud port 443 není dostupný. Tento stav se zobrazí na portálu. Pokud vaše brána firewall vynucuje pravidla v závislosti na zdroji uživatelů, otevřete tyto porty pro přenos ze služeb pro Windows, které běží jako síťové služby.

Pokud brána firewall nebo proxy server umožňují zadat bezpečné přípony, přidejte připojení t k *.msappproxy.net a *.servicebus.windows.net. Pokud ne, povolte přístup k rozsahům IP adres datacentra Azure, které se aktualizují každý týden.

Vaši agenti potřebují přístup k login.windows.net a login.microsoftonline.com pro počáteční registraci. Otevřete svou bránu firewall také pro tyto adresy URL.

Pro ověření certifikátu odblokujte následující adresy URL: mscrl.microsoft.com:80, crl.microsoft.com:80, ocsp.msocsp.com:80 a www.microsoft.com:80. Vzhledem k tomu, že se tyto adresy URL používají k ověřování certifikátů u jiných produktů Microsoftu, můžete už tyto adresy URL odblokovat.

Instalace agenta zřizování Microsoft Entra

Pokud používáte kurz základní služby AD a prostředí Azure, bude to DC1. Chcete-li nainstalovat agenta, postupujte takto:

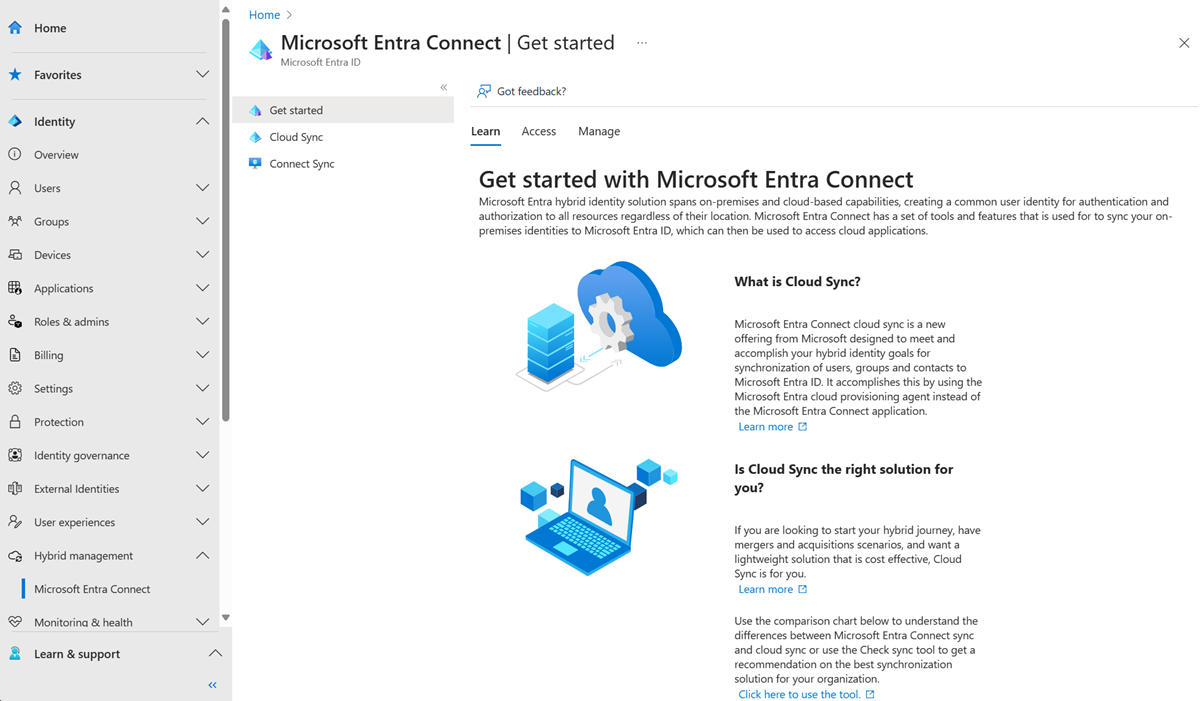

- Na webu Azure Portal vyberte ID Microsoft Entra.

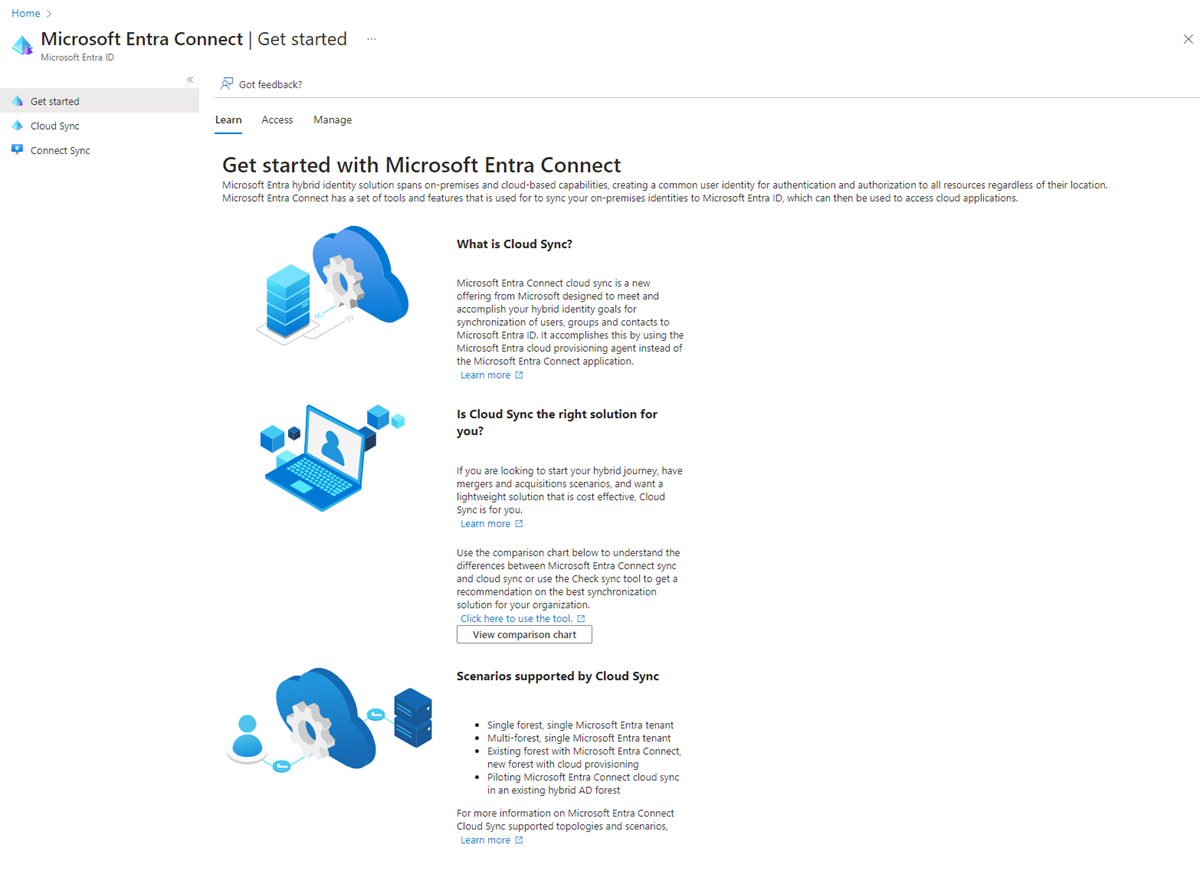

- Vlevo vyberte Připojení Microsoft Entra.

- Na levé straně vyberte cloudovou synchronizaci.

- Na levé straně vyberte Agent.

- Vyberte Stáhnout místního agenta a vyberte Přijmout podmínky a stáhnout.

- Po stažení balíčku agenta zřizování Microsoft Entra Připojení spusťte instalační soubor AAD Připojení ProvisioningAgentSetup.exe ze složky pro stahování.

Poznámka:

Při instalaci pro cloud státní správy USA použijte:

AAD Připojení ProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Další informace najdete v tématu Instalace agenta v cloudu státní správy USA.

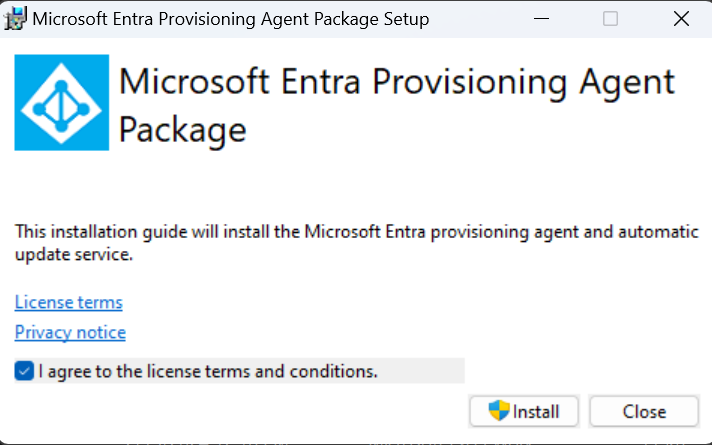

- Na úvodní obrazovce vyberte Souhlasím s licencí a podmínkami a pak vyberte Nainstalovat.

- Po dokončení instalace se spustí průvodce konfigurací. Výběrem možnosti Další spusťte konfiguraci.

- Na obrazovce Vybrat rozšíření vyberte zřizování řízené hrou (Workday a SuccessFactors) / Microsoft Entra Připojení synchronizaci cloudu a vyberte Další.

Poznámka:

Pokud instalujete agenta zřizování pro použití s místním zřizováním aplikací, vyberte místní zřizování aplikací (Microsoft Entra ID pro aplikaci).

- Přihlaste se pomocí účtu s alespoň rolí hybrid Identity Správa istrator. Pokud máte povolené rozšířené zabezpečení Internet Exploreru, zablokuje přihlášení. Pokud ano, zavřete instalaci, zakažte rozšířené zabezpečení aplikace Internet Explorer a restartujte instalaci balíčku agenta zřizování microsoft Entra Připojení.

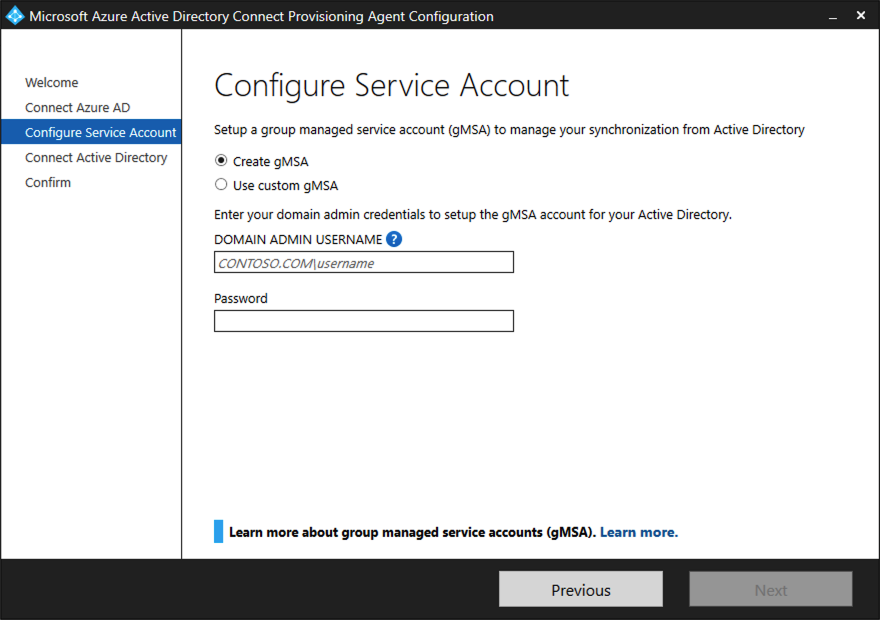

- Na obrazovce Konfigurovat účet služby vyberte skupinu Účet spravované služby (gMSA). Tento účet slouží ke spuštění služby agenta. Pokud je účet spravované služby už ve vaší doméně nakonfigurovaný jiným agentem a instalujete druhého agenta, vyberte Vytvořit gMSA , protože systém zjistí existující účet a přidá požadovaná oprávnění pro nového agenta, aby používal účet gMSA. Po zobrazení výzvy zvolte jednu z těchto:

- Vytvořte gMSA , který umožňuje agentovi vytvořit účet spravované služby provAgentgMSA$ za vás. Účet spravované služby skupiny (například CONTOSO\provAgentgMSA$) se vytvoří ve stejné doméně služby Active Directory, do které je hostitelský server připojený. Pokud chcete tuto možnost použít, zadejte přihlašovací údaje správce domény služby Active Directory (doporučeno).

- Použijte vlastní účet gMSA a zadejte název účtu spravované služby, který jste pro tuto úlohu vytvořili ručně.

Pokračujte výběrem tlačítka Next (Další).

Pokud se na obrazovce Připojení Active Directory zobrazí název vaší domény v části Nakonfigurované domény, přejděte k dalšímu kroku. V opačném případě zadejte název domény služby Active Directory a vyberte Přidat adresář.

Přihlaste se pomocí účtu správce domény služby Active Directory. Účet správce domény by neměl mít heslo, jehož platnost vypršela. V případě, že vypršela platnost hesla nebo se během instalace agenta změní, musíte agenta překonfigurovat pomocí nových přihlašovacích údajů. Tato operace přidá místní adresář. Vyberte OK a pak pokračujte výběrem možnosti Další .

- Následující snímek obrazovky ukazuje příklad contoso.com nakonfigurované domény. Pokračujte výběrem tlačítka Další.

Na obrazovce Dokončení konfigurace vyberte Potvrdit. Tato operace zaregistruje a restartuje agenta.

Po dokončení této operace byste měli být upozorněni, že konfigurace agenta byla úspěšně ověřena. Můžete vybrat Možnost Ukončit.

- Pokud se vám stále zobrazuje úvodní obrazovka, vyberte Zavřít.

Ověření instalace agenta

K ověření agenta dochází na webu Azure Portal a na místním serveru, na kterém běží agent.

Ověření agenta na webu Azure Portal

Pokud chcete ověřit, že agent je zaregistrovaný pomocí ID Microsoft Entra, postupujte takto:

- Přihlaste se k portálu Azure.

- Vyberte Microsoft Entra ID.

- Vyberte Microsoft Entra Připojení a pak vyberte Cloud sync.

- Na stránce synchronizace cloudu uvidíte agenty, které jste nainstalovali. Ověřte, že se agent zobrazí a stav je v pořádku.

Na místním serveru

Pokud chcete ověřit, že je agent spuštěný, postupujte takto:

- Přihlaste se k serveru pomocí účtu správce.

- Otevřete služby tak, že na ni přejdete nebo přejdete na Start/Run/Services.msc.

- V části Služby se ujistěte, že je k dispozici Microsoft Entra Připojení Agent Updater a Microsoft Entra Připojení Provisioning Agent a stav Spuštěno.

Ověření verze agenta zřizování

Pokud chcete ověřit, že je spuštěná verze agenta, postupujte takto:

- Přejděte na C:\Program Files\Microsoft Azure AD Připojení Provisioning Agent.

- Klikněte pravým tlačítkem na AAD Připojení ProvisioningAgent.exe a vyberte vlastnosti.

- Klikněte na kartu podrobností a vedle verze produktu se zobrazí číslo verze.

Konfigurace Microsoft Entra Cloud Sync

Tip

Postup v tomto článku se může mírně lišit v závislosti na portálu, od který začínáte.

Pomocí následujících kroků nakonfigurujte a spusťte zřizování:

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň hybridní Správa istrator.

- Přejděte ke správě hybridních>identit>Microsoft Entra Připojení> Cloud synchronizace.

- Výběr nové konfigurace

- Na konfigurační obrazovce zadejte e-mail s oznámením, přesuňte selektor na Povolit a vyberte Uložit.

- Stav konfigurace by teď měl být v pořádku.

Ověřte, že se uživatelé vytvářejí a dochází k synchronizaci.

Teď ověříte, že uživatelé, které jste měli v místním adresáři, které jsou v rozsahu synchronizace, byly synchronizovány a teď existují ve vašem tenantovi Microsoft Entra. Dokončení operace synchronizace může trvat několik hodin. Pokud chcete ověřit, že jsou uživatelé synchronizovaní, postupujte takto:

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň hybridní identita Správa istrator.

- Přejděte na Uživatele identity>.

- Ověřte, že se v našem tenantovi zobrazují noví uživatelé.

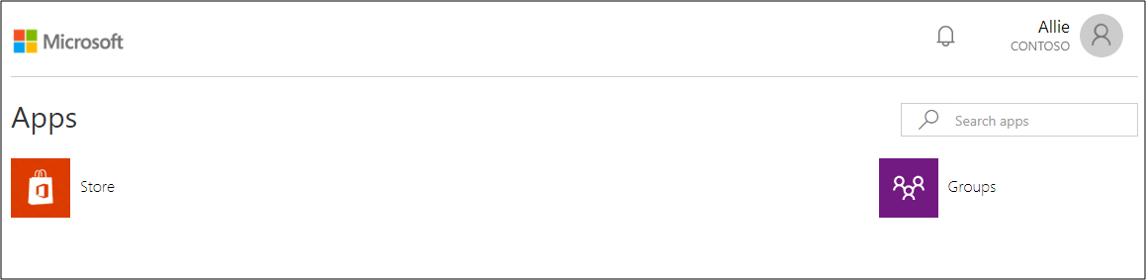

Testování přihlašování pomocí jednoho z vašich uživatelů

Přejděte na https://myapps.microsoft.com.

Přihlaste se pomocí uživatelského účtu vytvořeného ve vašem tenantovi. Budete se muset přihlásit pomocí následujícího formátu: (user@domain.onmicrosoft.com). Použijte stejné heslo, které uživatel používá k přihlášení místně.

Nyní jste úspěšně nakonfigurovali hybridní prostředí identit pomocí Microsoft Entra Cloud Sync.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro