Podpora více domén pro federování s ID Microsoft Entra

Následující dokumentace obsahuje pokyny k používání několika domén nejvyšší úrovně a subdomén při federování s doménami Microsoft 365 nebo Microsoft Entra.

Podpora více domén nejvyšší úrovně

Federování několika domén nejvyšší úrovně s ID Microsoft Entra vyžaduje další konfiguraci, která se nevyžaduje při federaci s jednou doménou nejvyšší úrovně.

Když je doména federovaná s ID Microsoft Entra, nastaví se v doméně v Azure několik vlastností. Jedním z důležitých je IssuerUri. Tato vlastnost je identifikátor URI, který používá ID Microsoft Entra k identifikaci domény, ke které je token přidružen. Identifikátor URI se nemusí překládat na nic, ale musí to být platný identifikátor URI. Ve výchozím nastavení microsoft Entra ID nastaví identifikátor URI na hodnotu identifikátoru federační služby v místní konfiguraci služby AD FS.

Poznámka:

Identifikátor federační služby je identifikátor URI, který jednoznačně identifikuje federační službu. Federační služba je instance služby AD FS, která funguje jako služba tokenů zabezpečení.

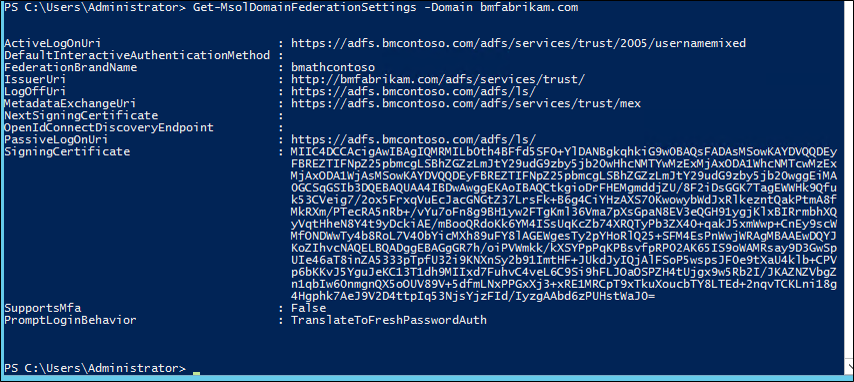

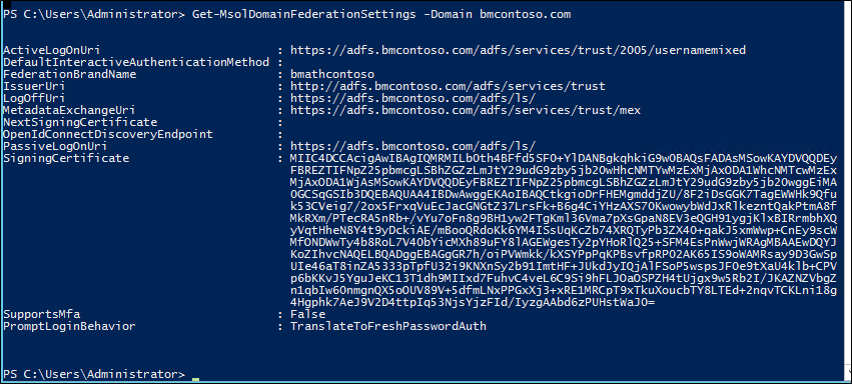

Identifikátor IssuerUri můžete zobrazit pomocí příkazu Get-MsolDomainFederationSettings -DomainName <your domain>PowerShellu .

Poznámka:

Moduly Azure AD a MSOnline PowerShell jsou od 30. března 2024 zastaralé. Další informace najdete v aktualizaci vyřazení. Po tomto datu je podpora těchto modulů omezená na pomoc s migrací na sadu Microsoft Graph PowerShell SDK a opravy zabezpečení. Zastaralé moduly budou dál fungovat až do 30. března 2025.

Doporučujeme migrovat na Microsoft Graph PowerShell , abyste mohli pracovat s Microsoft Entra ID (dříve Azure AD). Běžné dotazy k migraci najdete v nejčastějších dotazech k migraci. Poznámka: Verze 1.0.x msOnline mohou dojít k přerušení po 30. červnu 2024.

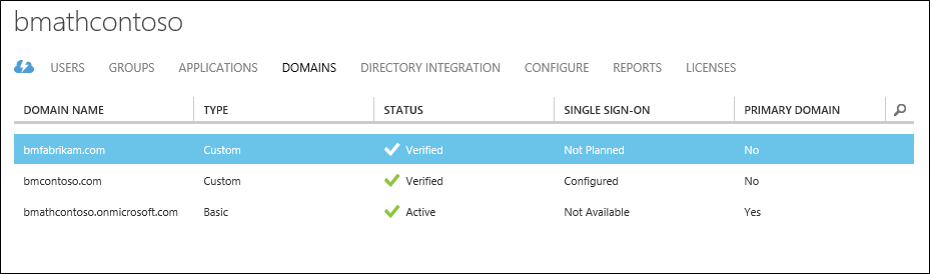

K problému dochází, když přidáte více než jednu doménu nejvyšší úrovně. Řekněme například, že jste nastavili federaci mezi ID Microsoft Entra a místním prostředím. Pro tento dokument se používá doména bmcontoso.com. Teď byla přidána druhá doména nejvyšší úrovně, bmfabrikam.com.

Když se pokusíte převést bmfabrikam.com doménu na federovanou, dojde k chybě. Důvodem je, že Microsoft Entra ID má omezení, které neumožňuje vystaviteluri vlastnost mít stejnou hodnotu pro více než jednu doménu.

Parametr SupportMultipleDomain

Pokud chcete toto omezení obejít, musíte přidat jiný identifikátor IssuerUri, který lze provést pomocí parametru -SupportMultipleDomain . Tento parametr se používá s následujícími rutinami:

New-MsolFederatedDomainConvert-MsolDomaintoFederatedUpdate-MsolFederatedDomain

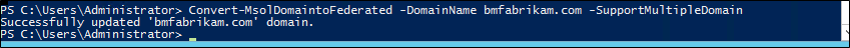

Tento parametr zpřístupňuje Microsoft Entra ID konfigurovat IssuerUri tak, aby byl založen na názvu domény. Identifikátor IssuerUri bude jedinečný v adresářích v ID Microsoft Entra. Použití parametru umožňuje úspěšné dokončení příkazu PowerShellu.

Když se podíváte na snímek obrazovky s bmfabrikam.com doménou, uvidíte následující nastavení:

-SupportMultipleDomain nezmění ostatní koncové body, které jsou stále nakonfigurované tak, aby odkazovaly na federační službu na adfs.bmcontoso.com.

-SupportMultipleDomain také zajišťuje, že systém AD FS obsahuje správnou hodnotu vystavitele v tokenech vydaných pro Microsoft Entra ID. Tato hodnota je nastavena tak, že vezme část hlavního názvu uživatele uživatele a použije ji jako doménu v IssuerUri, tj https://{upn suffix}/adfs/services/trust. .

Proto se během ověřování pro Microsoft Entra ID nebo Microsoft 365 element IssuerUri v tokenu uživatele používá k vyhledání domény v Microsoft Entra ID. Pokud se nenajde shoda, ověření se nezdaří.

Pokud je bsimon@bmcontoso.comnapříklad hlavní název uživatele (UPN) – element IssuerUri v tokenu, bude vystavitel služby AD FS nastaven na http://bmcontoso.com/adfs/services/trusthodnotu . Tento prvek bude odpovídat konfiguraci Microsoft Entra a ověřování bude úspěšné.

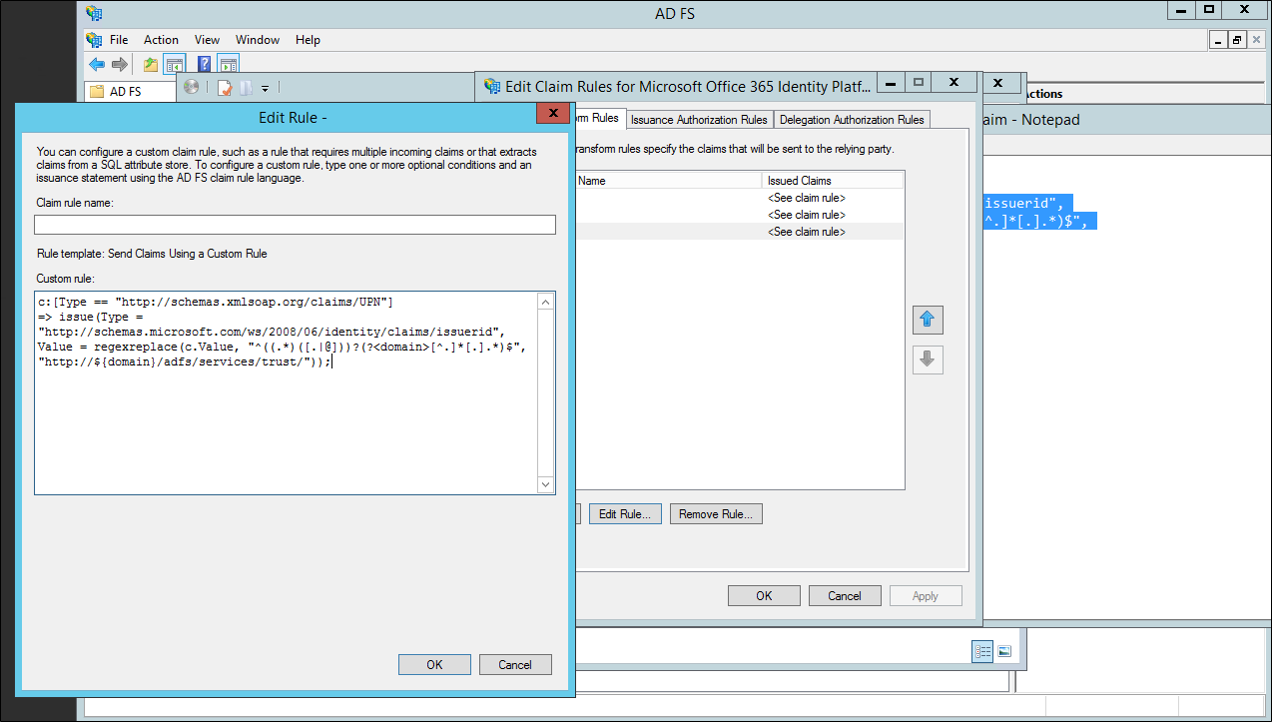

Následující přizpůsobené pravidlo deklarace identity implementuje tuto logiku:

c:[Type == "http://schemas.xmlsoap.org/claims/UPN"] => issue(Type = "http://schemas.microsoft.com/ws/2008/06/identity/claims/issuerid", Value = regexreplace(c.Value, ".+@(?<domain>.+)", "http://${domain}/adfs/services/trust/"));

Důležité

Pokud chcete při pokusu o přidání nových nebo převodu již existujících domén použít přepínač -SupportMultipleDomain, musí být váš federovaný vztah důvěryhodnosti už nastavený tak, aby je podporoval.

Aktualizace vztahu důvěryhodnosti mezi AD FS a ID Microsoft Entra

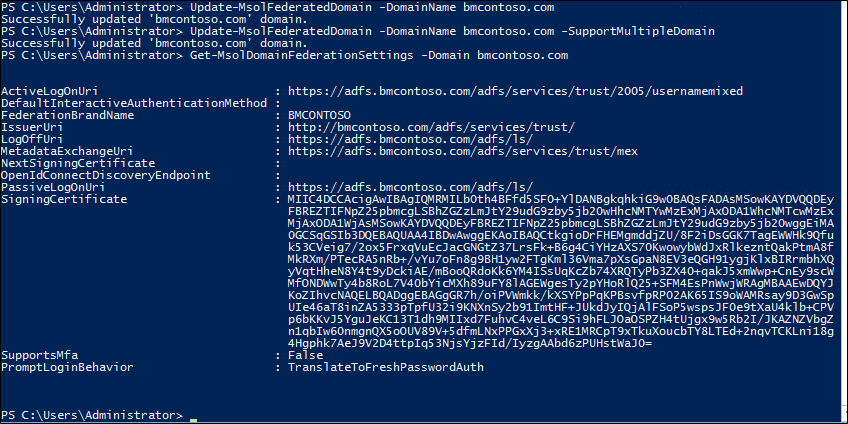

Pokud jste nenastavili federovaný vztah důvěryhodnosti mezi službou AD FS a vaší instancí MICROSOFT Entra ID, možná budete muset tento vztah důvěryhodnosti vytvořit znovu. Důvodem je, že když je původně nastavena bez parametru -SupportMultipleDomain , issuerUri je nastaven s výchozí hodnotou. Na následujícím snímku obrazovky vidíte, že vystavitel je nastavený na https://adfs.bmcontoso.com/adfs/services/trust.

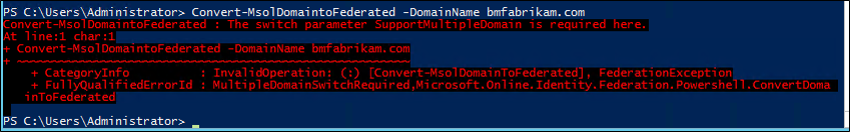

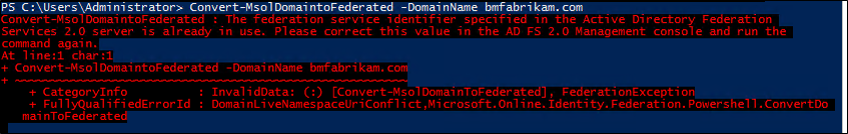

Pokud jste úspěšně přidali novou doménu do Centra pro správu Microsoft Entra a pak se pokusíte ji převést pomocí Convert-MsolDomaintoFederated -DomainName <your domain>, zobrazí se následující chyba.

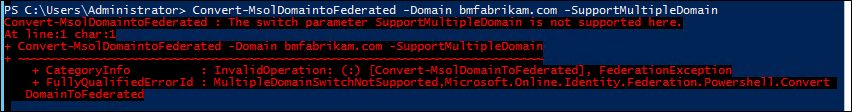

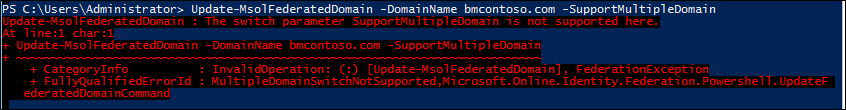

Pokud se pokusíte přidat -SupportMultipleDomain přepínač, zobrazí se následující chyba:

Když se jednoduše pokusíte spustit Update-MsolFederatedDomain -DomainName <your domain> -SupportMultipleDomain v původní doméně, dojde také k chybě.

Pomocí následujícího postupu přidejte další doménu nejvyšší úrovně. Pokud jste už přidali doménu a nepoužíli -SupportMultipleDomain jste parametr, začněte kroky pro odebrání a aktualizaci původní domény. Pokud jste ještě nepřidali doménu nejvyšší úrovně, můžete začít kroky pro přidání domény pomocí PowerShellu microsoft Entra Připojení.

Pomocí následujícího postupu odeberte vztah důvěryhodnosti Microsoft Online a aktualizujte původní doménu.

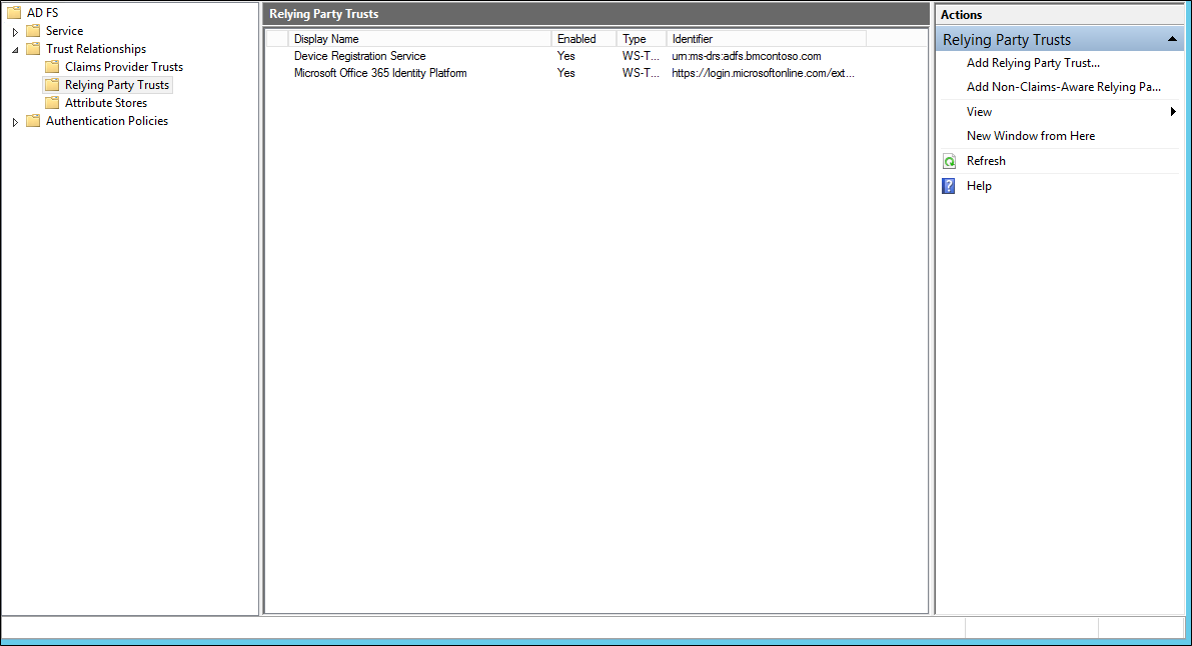

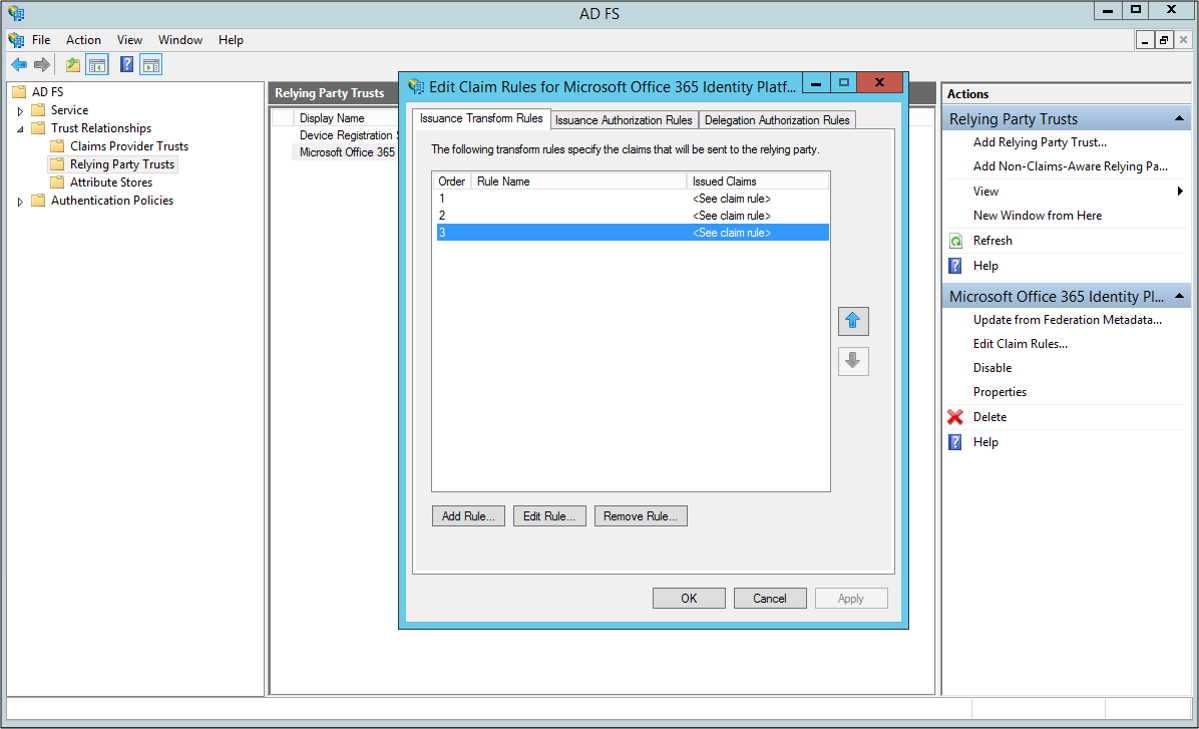

- Na federačním serveru služby AD FS otevřete správu služby AD FS.

- Na levé straně rozbalte vztahy důvěryhodnosti a vztahy důvěryhodnosti předávající strany.

- Napravo odstraňte položku systém Microsoft Office 365 Identity Platform.

- Na počítači s nainstalovaným modulem Azure AD PowerShell spusťte následující PowerShell:

$cred=Get-Credential - Zadejte uživatelské jméno a heslo hybridní identity Správa istrator pro doménu Microsoft Entra, se kterou federujete.

- V PowerShellu zadejte

Connect-MsolService -Credential $cred. - V PowerShellu zadejte

Update-MSOLFederatedDomain -DomainName <Federated Domain Name> -SupportMultipleDomain. Tato aktualizace je určená pro původní doménu. Použití výše uvedených domén by tedy bylo:Update-MsolFederatedDomain -DomainName bmcontoso.com -SupportMultipleDomain

Pomocí následujícího postupu přidejte novou doménu nejvyšší úrovně pomocí PowerShellu.

- Na počítači s nainstalovaným modulem Azure AD PowerShell spusťte následující PowerShell:

$cred=Get-Credential - Zadejte uživatelské jméno a heslo hybridní identity Správa istrator pro doménu Microsoft Entra, se kterou federujete.

- V PowerShellu zadejte

Connect-MsolService -Credential $cred - V PowerShellu zadejte

New-MsolFederatedDomain –SupportMultipleDomain –DomainName

Pomocí následujícího postupu přidejte novou doménu nejvyšší úrovně pomocí nástroje Microsoft Entra Připojení.

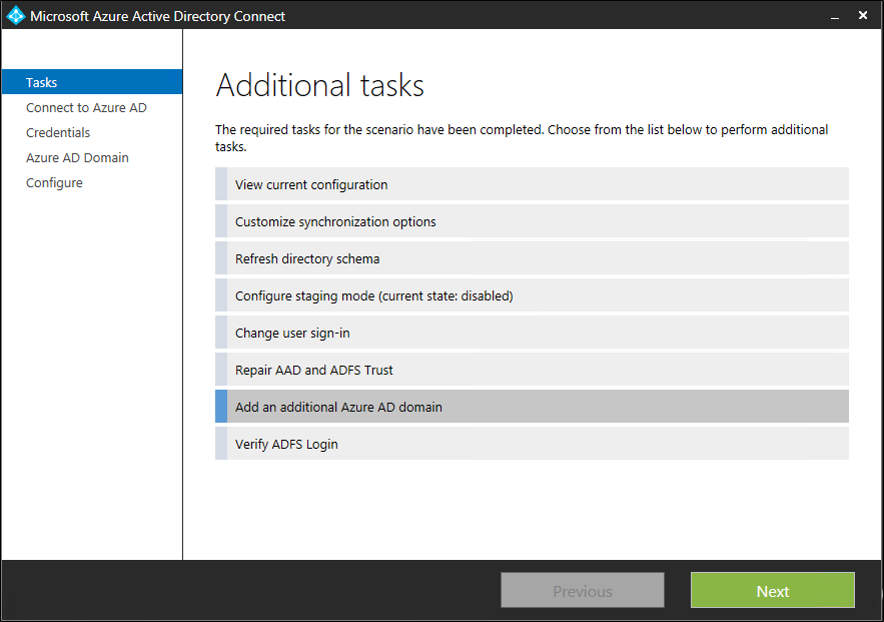

- Spuštění Připojení Microsoft Entra z desktopové nebo úvodní nabídky

- Zvolte Přidat další doménu Microsoft Entra.

- Zadejte svoje přihlašovací údaje k Microsoft Entra ID a Active Directory.

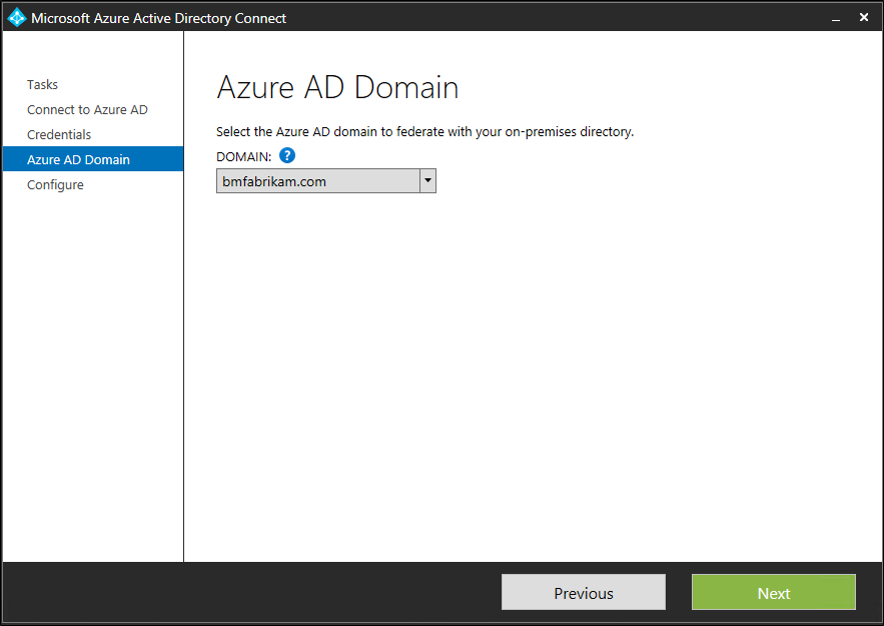

- Vyberte druhou doménu, kterou chcete nakonfigurovat pro federaci.

- Kliknutí na Nainstalovat

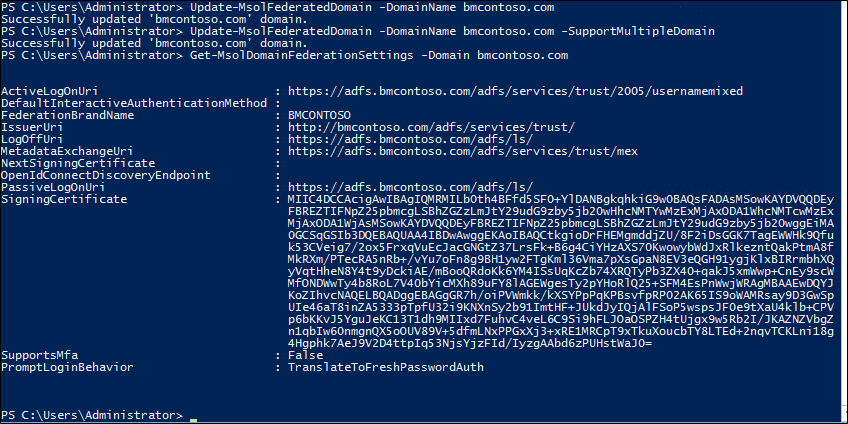

Ověření nové domény nejvyšší úrovně

Pomocí příkazu Get-MsolDomainFederationSettings -DomainName <your domain>PowerShellu můžete zobrazit aktualizovaný identifikátor IssuerUri. Následující snímek obrazovky ukazuje aktualizaci nastavení federace v původní doméně. http://bmcontoso.com/adfs/services/trust

A identifikátor IssuerUri v nové doméně je nastavený na https://bmcontoso.com/adfs/services/trust

Podpora subdomén

Když přidáte subdoménu kvůli způsobu, jakým id Microsoft Entra zpracovává domény, dědí nastavení nadřazeného objektu. Identifikátor IssuerUri tedy musí odpovídat nadřazené sadě.

Řekněme například, že mám bmcontoso.com a pak přidat corp.bmcontoso.com. Identifikátor IssuerUri pro uživatele z corp.bmcontoso.com bude muset být http://bmcontoso.com/adfs/services/trust. Standardní pravidlo implementované výše pro Microsoft Entra ID však vygeneruje token s vystavitelem jako http://corp.bmcontoso.com/adfs/services/trust. která neodpovídá požadované hodnotě domény a ověřování selže.

Jak povolit podporu subdomén

Aby bylo možné toto chování obejít, je potřeba aktualizovat vztah důvěryhodnosti předávající strany služby AD FS pro Microsoft Online. Chcete-li to provést, musíte nakonfigurovat vlastní pravidlo deklarace identity tak, aby při vytváření vlastní hodnoty vystavitele odstraňují všechny subdomény z přípony UPN uživatele.

Použijte následující deklaraci identity:

c:[Type == "http://schemas.xmlsoap.org/claims/UPN"] => issue(Type = "http://schemas.microsoft.com/ws/2008/06/identity/claims/issuerid", Value = regexreplace(c.Value, "^.*@([^.]+\.)*?(?<domain>([^.]+\.?){2})$", "http://${domain}/adfs/services/trust/"));

[! POZNÁMKA] Poslední číslo v sadě regulárních výrazů je počet nadřazených domén, které jsou v kořenové doméně. Tady bmcontoso.com se používá, takže jsou potřeba dvě nadřazené domény. Pokud by byly zachovány tři nadřazené domény (tj. corp.bmcontoso.com), číslo by bylo tři. Nakonec je možné určit rozsah, shoda se vždy provede tak, aby odpovídala maximálnímu počtu domén. "{2,3}" bude odpovídat dvěma až třem doménám (to znamená bmfabrikam.com a corp.bmcontoso.com).

Pomocí následujícího postupu přidejte vlastní deklaraci identity pro podporu subdomén.

Otevření správy služby AD FS

Klikněte pravým tlačítkem na vztah důvěryhodnosti poskytovatele prostředků Microsoft Online a zvolte Upravit pravidla deklarací identity.

Vyberte třetí pravidlo deklarace identity a nahraďte ho.

Nahraďte aktuální deklaraci identity:

c:[Type == "http://schemas.xmlsoap.org/claims/UPN"] => issue(Type = "http://schemas.microsoft.com/ws/2008/06/identity/claims/issuerid", Value = regexreplace(c.Value, ".+@(?<domain>.+)","http://${domain}/adfs/services/trust/"));with

c:[Type == "http://schemas.xmlsoap.org/claims/UPN"] => issue(Type = "http://schemas.microsoft.com/ws/2008/06/identity/claims/issuerid", Value = regexreplace(c.Value, "^.*@([^.]+\.)*?(?<domain>([^.]+\.?){2})$", "http://${domain}/adfs/services/trust/"));

Klikněte na OK. Klikněte na tlačítko Použit. Klikněte na OK. Zavřete správu služby AD FS.

Další kroky

Teď, když máte nainstalovaný Microsoft Entra Připojení můžete ověřit instalaci a přiřadit licence.

Přečtěte si další informace o těchto funkcích, které byly povoleny při instalaci: Automatický upgrade, Prevence náhodných odstranění a Microsoft Entra Připojení Health.

Zjistěte více o těchto běžných tématech: plánovač a jak aktivovat synchronizaci.

Přečtěte si další informace o integraci místních identit s ID Microsoft Entra.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro