Kurz: Integrace Amazon Business s Microsoft Entra ID

V tomto kurzu se naučíte integrovat Amazon Business s Microsoft Entra ID. Když integrujete Amazon Business s Microsoft Entra ID, můžete:

- Řízení v Microsoft Entra ID, který má přístup k Amazon Business.

- Povolte uživatelům automatické přihlášení k Amazon Business pomocí svých účtů Microsoft Entra.

- Spravujte účty v jednom centrálním umístění.

Požadavky

Abyste mohli začít, potřebujete následující položky:

- Předplatné Microsoft Entra. Pokud předplatné nemáte, můžete získat bezplatný účet.

- Předplatné s povoleným jednotným přihlašováním (SSO) Amazon Business Přejděte na stránku Amazon Business a vytvořte účet Amazon Business.

Popis scénáře

V tomto kurzu nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v existujícím účtu Amazon Business.

- Amazon Business podporuje jednotné přihlašování iniciované sp a IDP .

- Amazon Business podporuje zřizování uživatelů Just In Time .

- Amazon Business podporuje automatizované zřizování uživatelů.

Poznámka:

Identifikátor této aplikace je pevná řetězcová hodnota, takže v jednom tenantovi je možné nakonfigurovat pouze jednu instanci.

Přidání Amazon Business z galerie

Pokud chcete nakonfigurovat integraci Amazon Business do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat Amazon Business z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

- Přejděte k podnikovým aplikacím>Identita>Aplikace>– Nová aplikace.

- V části Přidat z galerie zadejte do vyhledávacího pole Amazon Business.

- Na panelu výsledků vyberte Amazon Business a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a testování jednotného přihlašování Microsoft Entra pro Amazon Business

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s Amazon Business pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v Amazon Business.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra s Amazon Business, proveďte následující kroky:

- Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – aby B.Simon mohl používat jednotné přihlašování Microsoft Entra.

- Konfigurace jednotného přihlašování Amazon Business – konfigurace nastavení jednotného přihlašování na straně aplikace

- Vytvořte testovacího uživatele Amazon Business – aby měl protějšk B.Simon v Amazon Business, který je propojený s reprezentací uživatele Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujícím postupem povolíte jednotné přihlašování microsoftu Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte na stránku integrace podnikových aplikací>Identity>Applications>Amazon Business, vyhledejte oddíl Spravovat a vyberte Jednotné přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

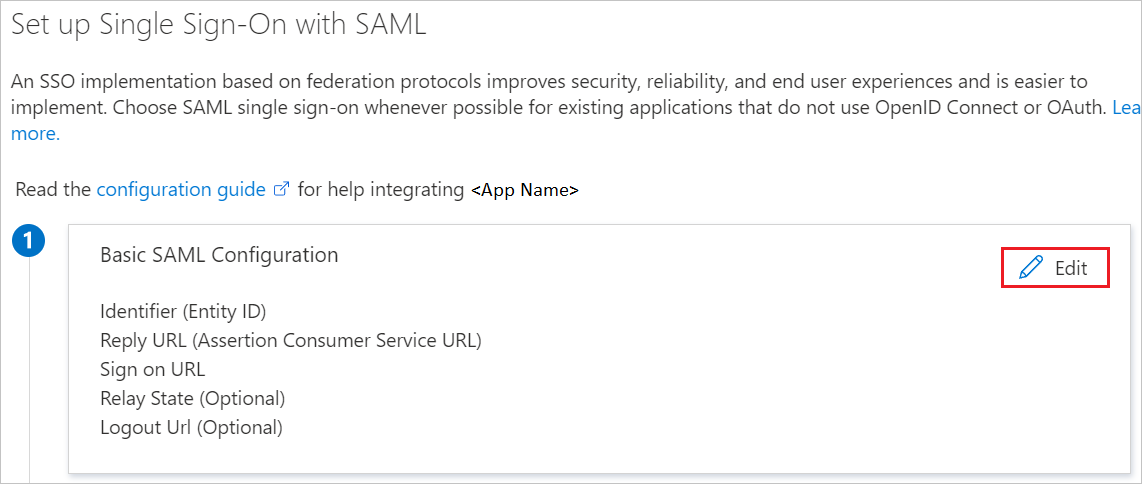

Na stránce Nastavit jednotné přihlašování pomocí SAML vyberte ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

Pokud chcete v režimu inicializace protokolu IDP nakonfigurovat základní konfiguraci SAML, proveďte následující kroky:

Do textového pole Identifikátor (ID entity) zadejte jednu z následujících adres URL:

Adresa URL Oblast https://www.amazon.comSeverní Amerika https://www.amazon.co.jpVýchodní Asie https://www.amazon.deEvropě Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí jednoho z následujících vzorů:

Adresa URL Oblast https://www.amazon.com/bb/feature/sso/action/3p_redirect?idpid={idpid}Severní Amerika https://www.amazon.co.jp/bb/feature/sso/action/3p_redirect?idpid={idpid}Východní Asie https://www.amazon.de/bb/feature/sso/action/3p_redirect?idpid={idpid}Evropě Poznámka:

Hodnota adresy URL odpovědi není skutečná. Aktualizujte tuto hodnotu skutečnou adresou URL odpovědi. Hodnotu získáte

<idpid>v části konfigurace jednotného přihlašování Amazon Business, která je vysvětlena dále v tomto kurzu. Můžete také odkazovat na vzory uvedené v části Základní konfigurace SAML.

Pokud chcete nakonfigurovat aplikaci v režimu iniciovaném aktualizací SP , musíte přidat úplnou adresu URL uvedenou v konfiguraci Amazon Business do přihlašovací adresy URL v části Nastavit další adresy URL .

Následující snímek obrazovky ukazuje seznam výchozích atributů. Upravte atributy kliknutím na ikonu tužky v části Atributy a deklarace identity uživatele.

Upravte atributy a zkopírujte hodnotu oboru názvů těchto atributů do Poznámkového bloku.

Kromě výše uvedeného očekává aplikace Amazon Business několik dalších atributů, které se předávají zpět v odpovědi SAML. V části Atributy a deklarace identity uživatele v dialogovém okně Deklarace identity skupiny proveďte následující kroky:

Vyberte pero vedle skupin vrácených v deklaraci identity.

V dialogovém okně Deklarace skupin vyberte v seznamu přepínačů všechny skupiny .

Jako atribut Zdroj vyberte ID skupiny.

Zaškrtněte políčko Přizpůsobit název deklarace identity skupiny a zadejte název skupiny podle požadavku vaší organizace.

Zvolte Uložit.

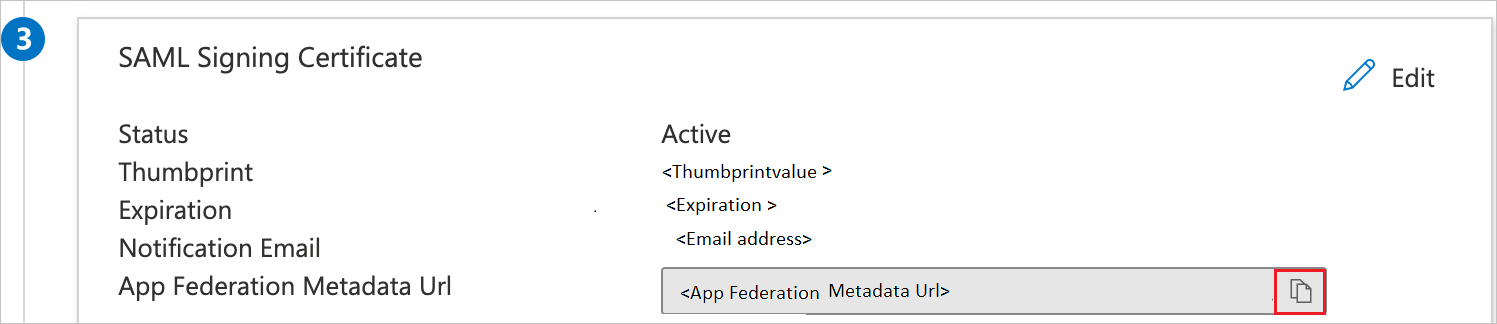

Na stránce Nastavit jednotné přihlašování pomocí SAML v části Podpisový certifikát SAML vyberte tlačítko kopírovat a zkopírujte adresu URL federačních metadat aplikace a uložte ji do počítače.

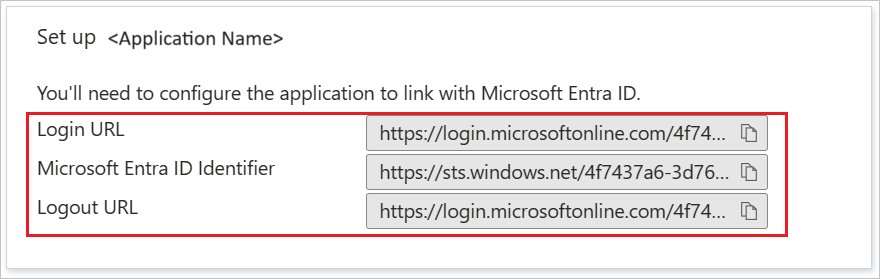

V části Nastavení Amazon Business zkopírujte odpovídající adresy URL podle vašeho požadavku.

Vytvoření testovacího uživatele Microsoft Entra

V této části vytvoříte testovacího uživatele S názvem B.Simon.

Poznámka:

Správci musí v případě potřeby vytvořit testovací uživatele ve svém tenantovi. Následující kroky ukazují, jak vytvořit testovacího uživatele.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce uživatelů.

- Přejděte do části Identita>Uživatelé>Všichni uživatelé.

- V horní části obrazovky vyberte Nový uživatel>Vytvořit nového uživatele.

- Ve vlastnostech uživatele postupujte takto:

- Do pole Zobrazovaný název zadejte

B.Simon. - Do pole Hlavní název uživatele zadejte .username@companydomain.extension Například

B.Simon@contoso.com. - Zaškrtněte políčko Zobrazit heslo a potom poznamenejte hodnotu, která se zobrazí v poli Heslo.

- Vyberte Zkontrolovat a vytvořit.

- Do pole Zobrazovaný název zadejte

- Vyberte Vytvořit.

Vytvoření skupiny zabezpečení Microsoft Entra na webu Azure Portal

Přejděte do skupin>identit>– Všechny skupiny.

Vyberte Možnost Nová skupina:

Zadejte typ skupiny, název skupiny, popis skupiny, typ členství. Výběrem šipky vyberte členy a pak vyhledejte nebo vyberte člena, který chcete přidat do skupiny. Výběrem možnosti Vybrat přidáte vybrané členy a pak vyberete možnost Vytvořit.

Přiřazení testovacího uživatele Microsoft Entra

V této části povolíte B.Simonu používat jednotné přihlašování tím, že udělíte přístup k Amazon Business.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte k podnikovým aplikacím>Identity>Applications>Amazon Business.

Na stránce s přehledem aplikace najděte oddíl Spravovat a vyberte Uživatelé a skupiny.

Vyberte Přidat uživatele a potom v dialogovém okně Přidat přiřazení vyberte Uživatelé a skupiny.

V dialogovém okně Uživatelé a skupiny vyberte B.Simon ze seznamu Uživatelé a pak vyberte tlačítko Vybrat v dolní části obrazovky.

Pokud očekáváte jakoukoli hodnotu role v kontrolním výrazu SAML, vyberte v dialogovém okně Vybrat roli příslušnou roli pro uživatele ze seznamu a pak vyberte tlačítko Vybrat v dolní části obrazovky.

V dialogovém okně Přidané zadání vyberte tlačítko Přiřadit .

Poznámka:

Pokud nepřiřazujete uživatele v ID Microsoft Entra, zobrazí se následující chyba.

Přiřazení skupiny zabezpečení Microsoft Entra na webu Azure Portal

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce cloudových aplikací.

Přejděte k podnikovým aplikacím>Identity>Applications>Amazon Business.

V seznamu aplikací zadejte a vyberte Amazon Business.

V nabídce vlevo vyberte Uživatelé a skupiny.

Vyberte přidaného uživatele.

Vyhledejte skupinu zabezpečení, kterou chcete použít, a pak vyberte skupinu, kterou chcete přidat do oddílu Vybrat členy. Vyberte Vybrat a pak vyberte Přiřadit.

Poznámka:

Na řádku nabídek zkontrolujte oznámení, že skupina byla úspěšně přiřazena k podnikové aplikaci.

Konfigurace jednotného přihlašování Amazon Business

V jiném okně webového prohlížeče se přihlaste ke svému firemnímu webu Amazon Business jako správce.

Vyberte profil uživatele a vyberte Nastavení firmy.

V průvodci integrací systému vyberte jednotné přihlašování (SSO).

V průvodci nastavením jednotného přihlašování vyberte poskytovatele podle požadavků vaší organizace a vyberte Další.

Poznámka:

I když je microsoft ADFS uvedená možnost, nebude fungovat s jednotným přihlašováním Microsoft Entra.

V průvodci výchozím nastavením nového uživatelského účtu vyberte výchozí skupinu a pak vyberte Výchozí nákupní roli podle role uživatele ve vaší organizaci a vyberte Další.

V Průvodci nahráním souboru metadat zvolte Vložit odkaz XML a vložte hodnotu URL federačních metadat aplikace a vyberte Ověřit.

Poznámka:

Můžete také nahrát soubor XML federačních metadat kliknutím na možnost Nahrát soubor XML.

Po nahrání staženého souboru metadat se pole v části Data připojení vyplní automaticky. Potom vyberte Další.

V průvodci nahrání příkazu Atribut vyberte Přeskočit.

V průvodci mapováním atributů přidejte pole požadavků kliknutím na možnost + Přidat pole . Přidejte hodnoty atributů včetně oboru názvů, který jste zkopírovali z oddílu Atributy a deklarace identity uživatele na webu Azure Portal, do pole SAML AttributeName a vyberte Další.

V průvodci daty připojení Amazon potvrďte, že je váš protokol IDP nakonfigurovaný, a vyberte Pokračovat.

Zkontrolujte stav nakonfigurovaných kroků a vyberte Spustit testování.

V průvodci testem připojení jednotného přihlašování vyberte Test.

Před výběrem možnosti Aktivovat zkopírujte hodnotu, která je přiřazena k idpid, a vložte ji do parametru idpid v části Základní konfigurace SAML v části Adresa URL odpovědi.

V průvodci Jste připravení přepnout na aktivní jednotné přihlašování? Zkontrolujte , jestli mám plně otestované jednotné přihlašování a jsem připraven(a) přejít do aktivního zaškrtávacího políčka a zaškrtněte políčko Přepnout na aktivní.

Nakonec v části Podrobnosti o připojení jednotného přihlašování se stav zobrazí jako aktivní.

Poznámka:

Pokud chcete nakonfigurovat aplikaci v režimu inicializace sp, proveďte následující krok, vložte přihlašovací adresu URL z výše uvedeného snímku obrazovky do textového pole Přihlašovací adresa URL v části Nastavit další adresy URL. Použijte následující formát:

https://www.amazon.<TLD>/bb/feature/sso/action/start?domain_hint=<UNIQUE_ID>

Vytvoření testovacího uživatele Amazon Business

V této části se uživatel s názvem B.Simon vytvoří v Amazon Business. Amazon Business podporuje zřizování uživatelů za běhu, které je ve výchozím nastavení povolené. V této části není žádná položka akce. Pokud uživatel v Amazon Business ještě neexistuje, vytvoří se po ověření nový.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Inicializovaná aktualizace:

Vyberte možnost Otestovat tuto aplikaci. Tím se přesměruje na adresu URL přihlášení k Amazon Business, kde můžete zahájit tok přihlášení.

Přejděte přímo na adresu URL jednotného přihlašování Amazon Business a spusťte tok přihlášení odsud.

Iniciovaný protokol IDP:

- Vyberte možnost Otestovat tuto aplikaci a měli byste být automaticky přihlášení k Amazon Business, pro kterou jste nastavili jednotné přihlašování.

K otestování aplikace v libovolném režimu můžete také použít Microsoft Moje aplikace. Když v Moje aplikace vyberete dlaždici Amazon Business, pokud jste ji nakonfigurovali v režimu SP, budete přesměrováni na přihlašovací stránku aplikace pro zahájení toku přihlášení a pokud je nakonfigurovaný v režimu IDP, měli byste být automaticky přihlášení k Amazon Business, pro kterou jste nastavili jednotné přihlašování. Další informace o Moje aplikace naleznete v tématu Úvod do Moje aplikace.

Změna konfigurace nastavení zprostředkovatele služeb z ADFS na ID Microsoft Entra

Příprava prostředí Microsoft Entra ID

- Ověřte předplatné Microsoft Entra ID Premium. Ujistěte se, že máte předplatné Microsoft Entra ID Premium, které se vyžaduje pro jednotné přihlašování a další pokročilé funkce.

Registrace aplikace v Microsoft Entra ID

- Na webu Azure Portal přejděte na ID Microsoft Entra.

- Vyberte "Registrace aplikací" > "Nová registrace".

- Vyplňte požadované podrobnosti:

- Název: Zadejte smysluplný název aplikace.

- Podporované typy účtů: Zvolte odpovídající možnost pro vaše prostředí.

- Identifikátor URI přesměrování: Zadejte potřebné identifikátory URI přesměrování (obvykle přihlašovací adresa URL vaší aplikace).

Konfigurace jednotného přihlašování k ID Microsoft Entra

- Nastavte jednotné přihlašování v Microsoft Entra ID.

- Na webu Azure Portal přejděte do podnikových aplikací Microsoft Entra ID > .

- Ze seznamu vyberte aplikaci.

- V části Spravovat vyberte Jednotné přihlašování.

- Jako metodu jednotného přihlašování zvolte SAML.

- Upravte základní konfiguraci SAML:

- Identifikátor (ID entity): Zadejte ID entity SP.

- Adresa URL odpovědi (adresa URL služby Kontrolní příjemce): Zadejte adresu URL služby ACS služby SP.

- Přihlašovací adresa URL: Pokud je to možné, zadejte přihlašovací adresu URL aplikace.

Konfigurace atributů uživatele a deklarací identity

- V nastavení přihlašování založeném na SAML vyberte Atributy uživatele a deklarace identity.

- Upravte a nakonfigurujte deklarace identity tak, aby odpovídaly těm, které vyžaduje vaše sp. Obvykle to zahrnuje:

- NameIdentifier

- GivenName

- Surname

- aj.

Stáhnout metadata jednotného přihlašování k id Microsoft Entra

V části Podpisový certifikát SAML stáhněte XML federačních metadat. Slouží ke konfiguraci sp.

Změna konfigurace poskytovatele služeb (SP)

- Aktualizace sp pro použití metadat Microsoft Entra ID

- Získejte přístup k nastavení konfigurace služby SP.

- Aktualizujte adresu URL metadat zprostředkovatele identity nebo nahrajte XML metadat Microsoft Entra ID.

- Aktualizujte adresu URL služby Assertion Consumer Service (ACS), ID entity a všechna další požadovaná pole tak, aby odpovídala konfiguraci Microsoft Entra ID.

Konfigurace certifikátů SAML

Ujistěte se, že je aktualizace SP nakonfigurovaná tak, aby důvěřovala podpisovém certifikátu z ID Microsoft Entra. Najdete ho v části Podpisový certifikát SAML konfigurace jednotného přihlašování k ID Microsoft Entra.

Test konfigurace jednotného přihlašování

Spuštění testovacího přihlášení z sp.

Ověřte, že se ověřování přesměruje na ID Microsoft Entra a úspěšně se přihlásí k uživateli.

Zkontrolujte předávané deklarace identity a ujistěte se, že odpovídají očekávání sp.

Aktualizujte nastavení DNS a sítě (pokud je k dispozici). Pokud vaše služba SP nebo aplikace používá nastavení DNS specifické pro ADFS, možná budete muset tato nastavení aktualizovat tak, aby odkazovat na koncové body MICROSOFT Entra ID.

Zavedení a monitorování

- Komunikujte s uživateli, aby vás informovali o změně, a poskytněte potřebné pokyny nebo dokumentaci.

- Sledujte protokoly ověřování a sledujte protokoly přihlašování k ID Microsoft Entra, abyste mohli monitorovat případné problémy s ověřováním a řešit je okamžitě.

Další kroky

Jakmile nakonfigurujete Amazon Business, můžete vynutit řízení relací, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.