Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto článku se dozvíte, jak integrovat Atlassian Cloud s Microsoft Entra ID. Když integrujete Atlassian Cloud s Microsoft Entra ID, můžete:

- Ovládejte přístup ke cloudové službě Atlassian pomocí Microsoft Entra ID.

- Povolte uživatelům, aby se pomocí svých účtů Microsoft Entra automaticky přihlásili ke službě Atlassian Cloud.

- Spravujte účty v jednom centrálním umístění.

Požadavky

Scénář popsaný v tomto článku předpokládá, že již máte následující požadavky:

- Uživatelský účet Microsoft Entra s aktivním předplatným. Pokud ho ještě nemáte, můžete si zdarma vytvořit účet.

- Jedna z následujících rolí:

- Správce aplikace

- správce cloudových aplikací

- Vlastník aplikace.

- Předplatné Atlassian Cloud s povoleným jednotným přihlašováním (SSO).

- Pokud chcete povolit jednotné přihlašování SAML (Security Assertion Markup Language) pro produkty Atlassian Cloud, musíte nastavit Atlassian Access. Přečtěte si další informace o Atlassian Accessu.

Poznámka:

Tato integrace je dostupná také pro použití z Microsoft Entra prostředí cloudu státní správy USA. Tuto aplikaci najdete v galerii aplikací cloudu Microsoft Entra US Government a nakonfigurujete ji stejným způsobem jako ve veřejném cloudu.

Popis scénáře

V tomto článku nakonfigurujete a otestujete Microsoft Entra jednotné přihlašování v testovacím prostředí.

- Atlassian Cloud podporuje jednotné přihlašování iniciované SP a IDP.

- Atlassian Cloud podporuje automatické zřizování a odebrání uživatelů.

Přidání Atlassian Cloudu z galerie

Pokud chcete nakonfigurovat integraci Atlassian Cloudu do Microsoft Entra ID, musíte do svého seznamu spravovaných aplikací SaaS přidat Atlassian Cloud z galerie.

- Přihlaste se k Centrum pro správu Microsoft Entra alespoň jako správce aplikací Cloud.

- Přejděte na Entra ID>Enterprise apps>Nová aplikace.

- Do vyhledávacího pole v části Přidat z galerie zadejte Atlassian Cloud .

- Na panelu výsledků vyberte Atlassian Cloud a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Další informace o průvodcích Microsoft 365 najdete zde.

Konfigurace a testování jednotného přihlašování Microsoft Entra

Nakonfigurujte a otestujte Microsoft Entra jednotné přihlašování s Atlassian Cloudem pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi Microsoft Entra uživatelem a souvisejícím uživatelem v Atlassian Cloudu.

Pokud chcete nakonfigurovat a otestovat Microsoft Entra jednotné přihlašování s Atlassian Cloudem, proveďte následující kroky:

-

Konfigurujte Microsoft Entra ID pomocí jednotného přihlašování k cloudu Atlassian Cloud – abyste uživatelům umožnili používat jednotné přihlašování SAML založené na Microsoft Entra ID s Atlassian Cloudem.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování Microsoft Entra jednotného přihlašování pomocí B.Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – umožněte B.Simonovi používat jednotné přihlašování s Microsoft Entra.

- Vytvoření testovacího uživatele Atlassian Cloud – aby měl B.Simon v Atlassian Cloudu protějšek propojený s reprezentací uživatele v Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace Microsoft Entra ID s Atlassian Cloud pomocí jednotného přihlašování (SSO)

Pokud chcete povolit jednotné přihlašování Microsoft Entra, postupujte takto.

V jiném okně webového prohlížeče se přihlaste k webu společnosti Atlassian Cloud jako správce.

Na portálu ATLASSIAN Admin přejděte na Security>Zprostředkovatelé identit>Microsoft Entra ID.

Zadejte název adresáře a vyberte tlačítko Přidat .

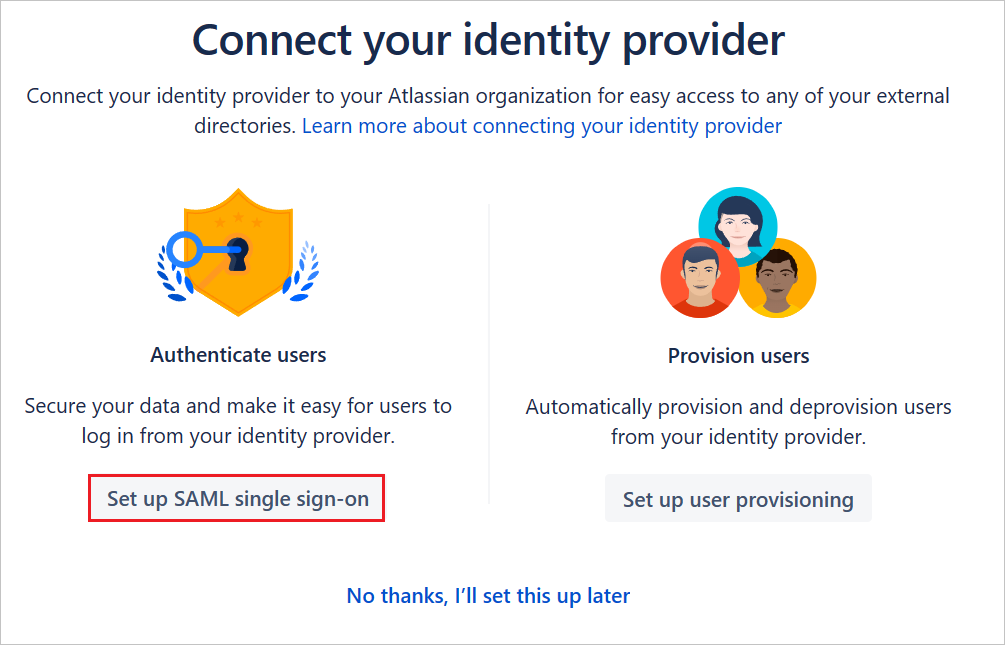

Výběrem tlačítka Nastavit jednotné přihlašování SAML připojte zprostředkovatele identity k organizaci Atlassian.

Přihlaste se k Centrum pro správu Microsoft Entra alespoň jako správce aplikací Cloud.

Přejděte na Entra ID>Podnikové aplikace>Atlassian Cloud stránku pro integraci aplikací. Najděte sekci Spravovat. V části Začínáme vyberte Nastavit jednotné přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

Na stránce Nastavit Single Sign-On pomocí SAML přejděte dolů na Nastavení Atlassian Cloud.

a. Vyberte konfigurační adresy URL.

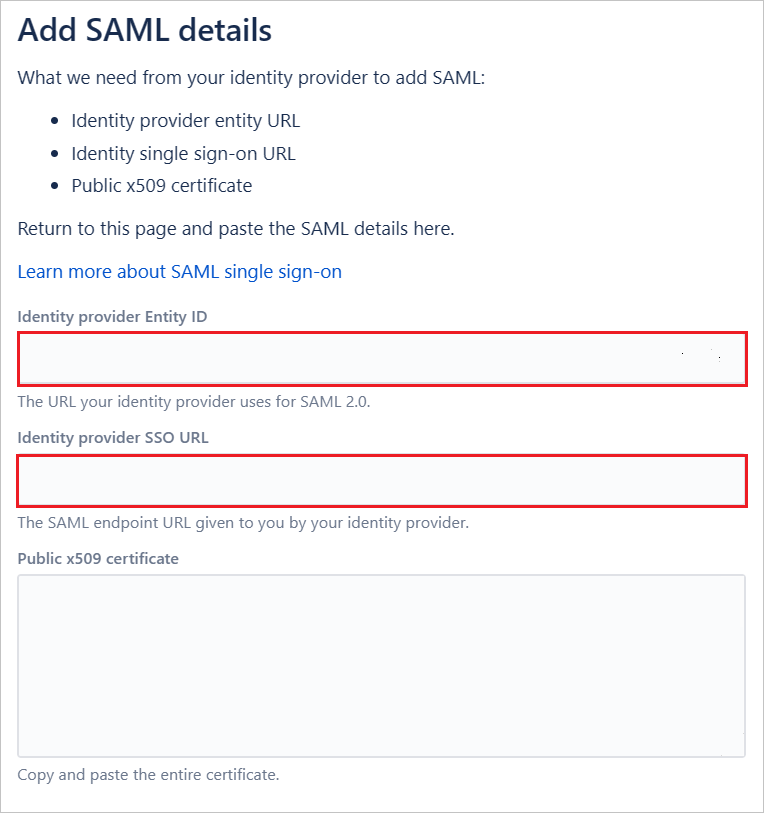

b) Zkopírujte hodnotu Login URL z portálu Azure a vložte ji do textového pole Identity provider SSO URL v aplikaci Atlassian.

c) Zkopírujte hodnotu identifikátoru Microsoft Entra z portálu Azure, vložte ji do textového pole ID entity poskytovatele identity v Atlassian.

Na stránce Nastavení jediné instance Sign-On se SAML v části Podpisový certifikát SAML vyhledejte Certifikát (Base64) a poté vyberte Stáhnout pro stažení certifikátu a jeho uložení do počítače.

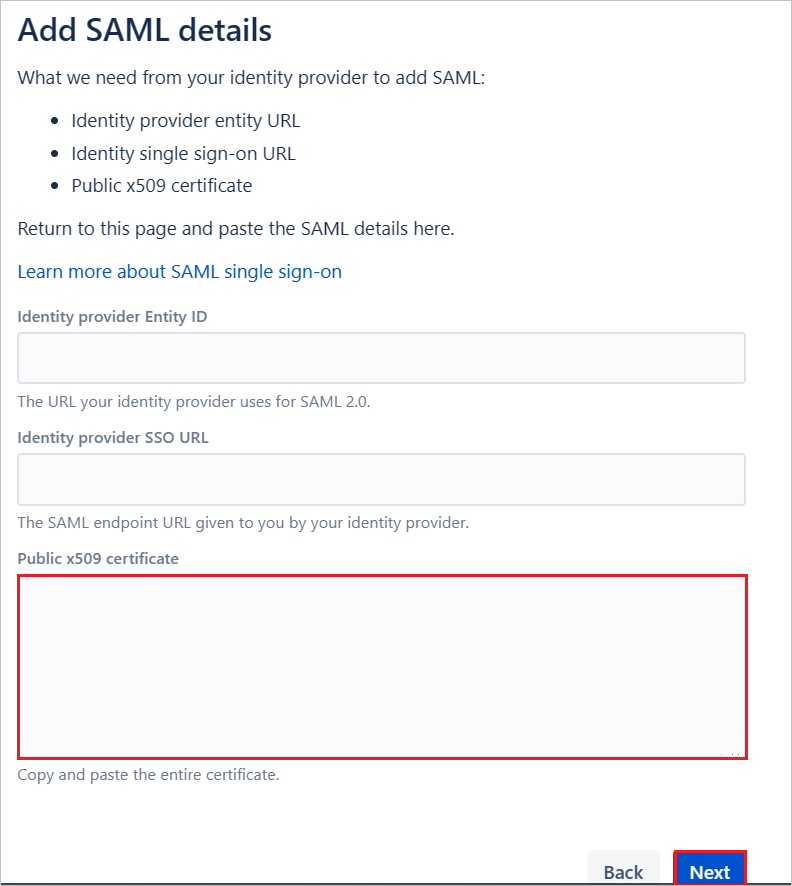

Uložte konfiguraci SAML a vyberte Další v atlassianu.

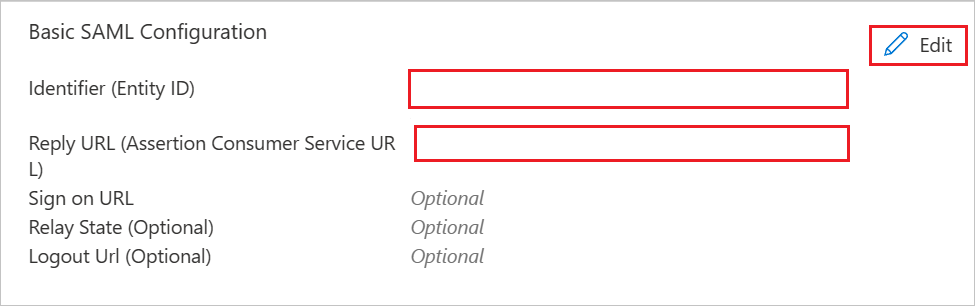

V části Základní konfigurace SAML proveďte následující kroky.

a. Zkopírujte adresu URL entity poskytovatele služby z atlassianu, vložte ji do pole Identifier (ID entity) v Azure a nastavte ji jako výchozí.

b) Zkopírujte hodnotu Adresa URL služby příjemce kontrolního prohlášení poskytovatele služby z Atlassianu, vložte ji do pole Reply URL (Adresa URL služby příjemce kontrolního prohlášení) v Azure a nastavte ji jako výchozí.

c) Vyberte Další.

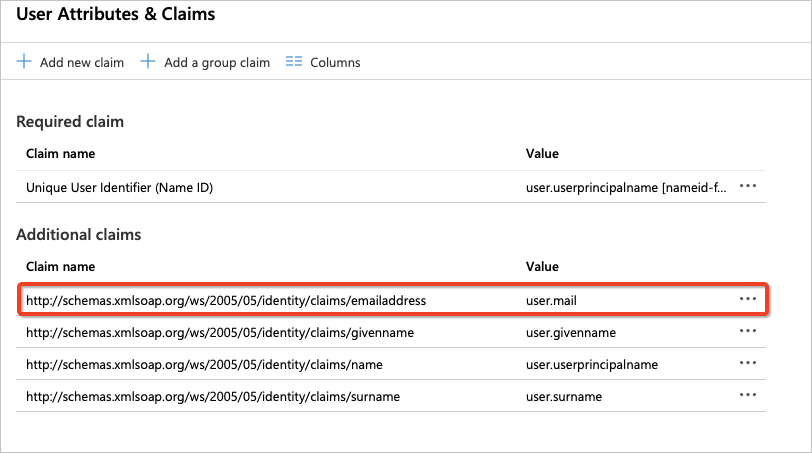

Aplikace Atlassian Cloud očekává, že výrazy SAML budou v určitém formátu, což vyžaduje přidání vlastních mapování atributů do konfigurace atributů SAML tokenu. Mapování atributů můžete upravit výběrem ikony Upravit .

Mapování atributů pro tenanta Microsoft Entra s licencí Microsoft 365

a. Vyberte deklaraci identity jedinečného identifikátoru uživatele (ID jména).

b) Atlassian Cloud očekává, že nameidentifier (jedinečný identifikátor uživatele) bude namapován na e-mail uživatele (user.mail). Upravte atribut Zdroj a změňte ho na user.mail. Uložte změny nároku.

c) Poslední mapování atributů by mělo vypadat následovně.

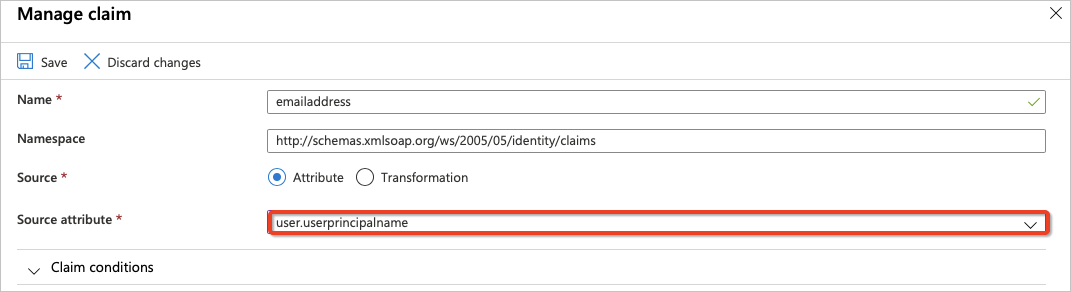

Mapování atributů pro tenanta Microsoft Entra bez licence Microsoft 365

a. Vyberte deklaraci

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress.

b) I když Azure nenaplní atribut user.mail pro uživatele vytvořené v tenantech Microsoft Entra bez Microsoft 365 licencí a uloží e-maily pro tyto uživatele v atributu userprincipalname. Atlassian Cloud očekává, že nameidentifier (jedinečný identifikátor uživatele) aby byl mapován na e-mail uživatele (user.userprincipalname). Upravte atribut Zdroj a změňte ho na user.userprincipalname. Uložte změny nároku.

c) Poslední mapování atributů by mělo vypadat následovně.

Vyberte tlačítko Zastavit a uložit SAML .

Pokud chcete vynutit jednotné přihlašování SAML v zásadách ověřování, proveďte následující kroky.

a. Na portálu pro správu Atlassian vyberte kartu Zabezpečení a vyberte Zásady ověřování.

b) Vyberte Upravit zásadu, kterou chcete vynutit.

c) V nastavení povolte vynutit jednotné přihlašování svým spravovaným uživatelům pro úspěšné přesměrování SAML.

d. Vyberte Aktualizovat.

Poznámka:

Správci můžou konfiguraci SAML otestovat jenom povolením vynuceného jednotného přihlašování pro podmnožinu uživatelů nejprve v samostatné zásadě ověřování a povolením zásad pro všechny uživatele, pokud se žádné problémy nenajdou.

Vytvoření a přiřazení testovacího uživatele Microsoft Entra

Postupujte podle pokynů v rychlém startu pro vytvoření a přiřazení uživatelského účtu a vytvořte testovací uživatelský účet S názvem B.Simon.

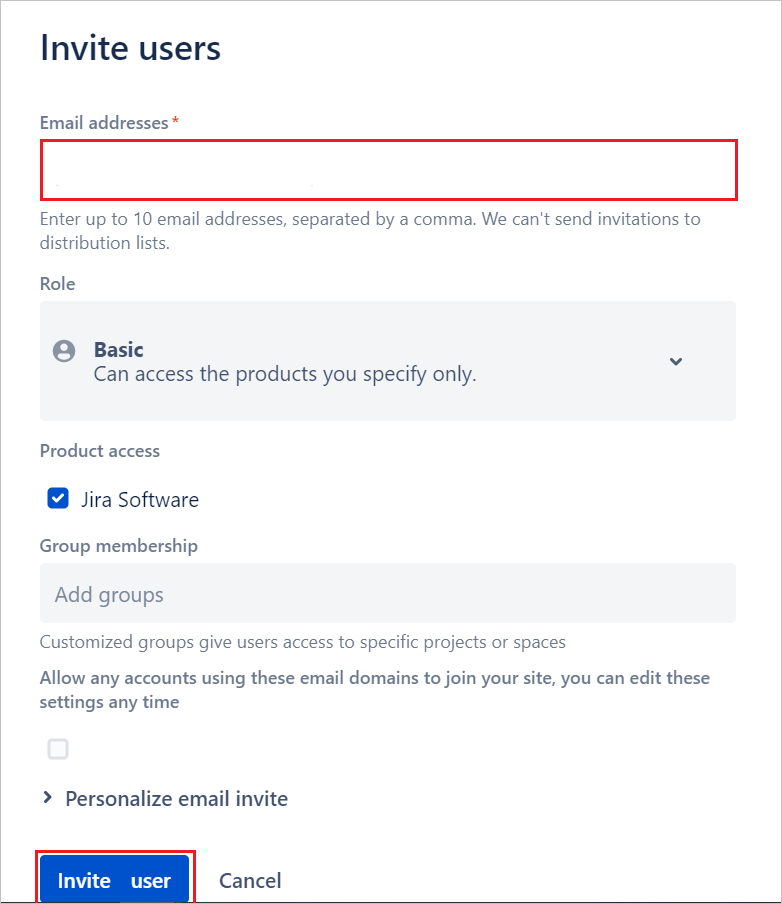

Vytvoření testovacího uživatele atlassian cloudu

Pokud chcete uživatelům povolit přihlášení Microsoft Entra do Atlassian Cloudu, zřiďte uživatelské účty ručně v Atlassian Cloudu pomocí následujících kroků:

Přejděte na kartu Produkty , vyberte Uživatelé a vyberte Pozvat uživatele.

Do textového pole E-mailová adresa zadejte e-mailovou adresu uživatele a pak vyberte Pozvat uživatele.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Zahájení ze strany SP:

Vyberte Otestovat tuto aplikaci, tato možnost se přesměruje na adresu URL přihlašování k cloudu Atlassian, kde můžete zahájit tok přihlášení.

Přejděte přímo na adresu URL přihlašování ke cloudu Atlassian a zahajte tok přihlášení odsud.

Iniciovaný protokol IDP:

- Vyberte Otestovat tuto aplikaci a měli byste být automaticky přihlášení k Atlassian Cloudu, pro který jste nastavili jednotné přihlašování.

K otestování aplikace v libovolném režimu můžete také použít Microsoft Moje aplikace. Když vyberete dlaždici Atlassian Cloud v Moje aplikace, pokud je nakonfigurovaná v režimu SP, budete přesměrováni na přihlašovací stránku aplikace pro inicializace toku přihlášení a pokud je nakonfigurovaný v režimu IDP, měli byste být automaticky přihlášení k Atlassian Cloudu, pro který jste nastavili jednotné přihlašování. Další informace o Moje aplikace najdete v tématu Introduction do Moje aplikace.

Objevte stávající uživatele v Atlassian Cloudu

Před integrací s Microsoft Entra už váš účet Atlassian může mít jednoho nebo více uživatelů. Pomocí funkce zjišťování účtu můžete vygenerovat sestavu všech uživatelů v Atlassian Cloudu, určit, kteří uživatelé mají odpovídající účty v Entra a kteří uživatelé jsou místní do Atlassian Cloudu jedním kliknutím. Další informace o funkcích zjišťování účtu najdete tady. To vám umožní zjednodušit onboarding do Entra a zároveň periodicky monitorovat neoprávněný přístup.

Související obsah

Jakmile nakonfigurujete Atlassian Cloud, můžete vynutit řízení relací, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací vychází z podmíněného přístupu. Naučte se, jak vynutit řízení relace pomocí Microsoft Defender for Cloud Apps.