Kurz: Integrace Microsoft Entra s myPolicies

V tomto kurzu se dozvíte, jak integrovat myPolicies s Microsoft Entra ID. Když integrujete myPolicies s Microsoft Entra ID, můžete:

- Řízení v Microsoft Entra ID, který má přístup k myPolicies.

- Povolte uživatelům, aby se k myPolicies automaticky přihlásili pomocí svých účtů Microsoft Entra.

- Spravujte účty v jednom centrálním umístění.

Předpoklady

Abyste mohli začít, potřebujete následující položky:

- Předplatné Microsoft Entra. Pokud předplatné nemáte, můžete získat bezplatný účet.

- předplatné s povoleným jednotným přihlašováním (SSO) myPolicies

Popis scénáře

V tomto kurzu nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

myPolicies podporuje jednotné přihlašování iniciované protokolem IDP .

myPolicies podporuje automatizované zřizování uživatelů.

Přidání myPolicies z galerie

Pokud chcete nakonfigurovat integraci myPolicies do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat myPolicies z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte k podnikovým aplikacím>Identita>Aplikace>– Nová aplikace.

- Do části Přidat z galerie zadejte do vyhledávacího pole myPolicies.

- Na panelu výsledků vyberte myPolicies a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a testování jednotného přihlašování Microsoft Entra pro myPolicies

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s myPolicies pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v myPolicies.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra pomocí myPolicies, proveďte následující kroky:

- Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – aby B.Simon mohl používat jednotné přihlašování Microsoft Entra.

- Nakonfigurujte jednotné přihlašování myPolicies – pro konfiguraci nastavení jednotného přihlašování na straně aplikace.

- Vytvořte testovacího uživatele myPolicies – aby měl protějšk B.Simon v myPolicies, který je propojený s reprezentací uživatele Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujícím postupem povolíte jednotné přihlašování microsoftu Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

Přejděte k podnikovým aplikacím>identit>>myPolicies>Jednotné přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

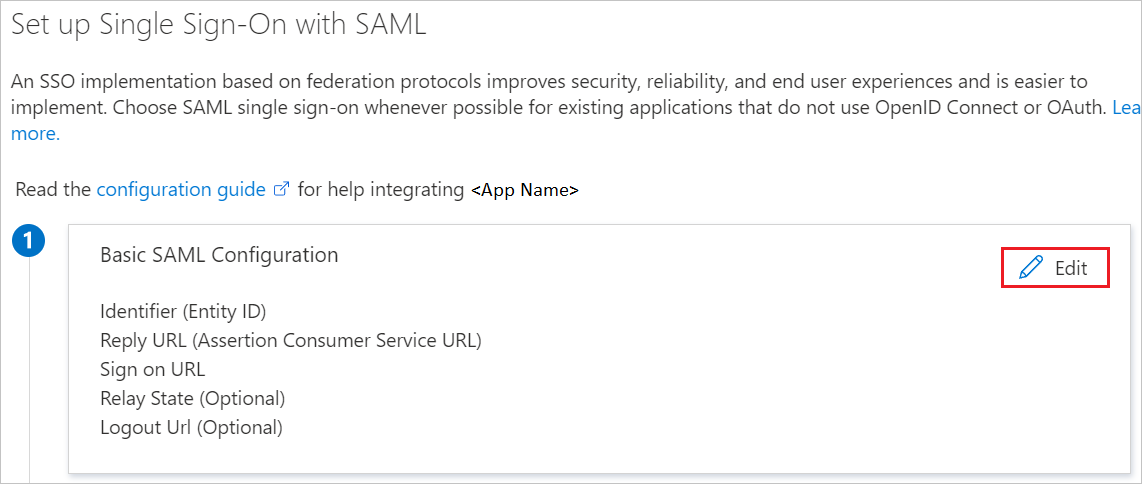

Na stránce Nastavení jednotného přihlašování pomocí SAML klikněte na ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

Na stránce Nastavení jednotného přihlašování pomocí SAML proveďte následující kroky:

a. Do textového pole Identifikátor zadejte adresu URL pomocí následujícího vzoru:

https://<tenantname>.mypolicies.com/b. Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru:

https://<tenantname>.mypolicies.com/users/auth/saml/callbackPoznámka:

Tyto hodnoty nejsou reálné. Aktualizujte tyto hodnoty skutečným identifikátorem a adresou URL odpovědi. Pokud chcete získat tyto hodnoty, obraťte se na tým podpory klienta myPolicies. Můžete také odkazovat na vzory uvedené v části Základní konfigurace SAML.

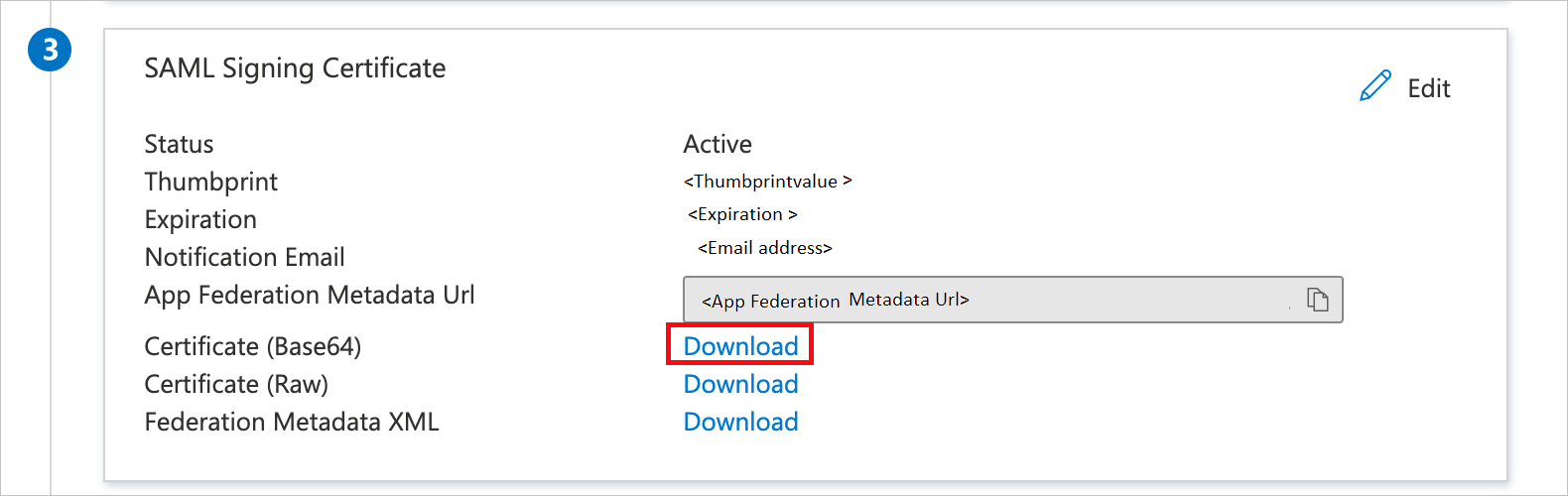

Na stránce Nastavit jednotné přihlašování pomocí SAML klikněte v části Podpisový certifikát SAML na tlačítko Stáhnout a stáhněte certifikát (Base64) z uvedených možností podle vašeho požadavku a uložte ho do počítače.

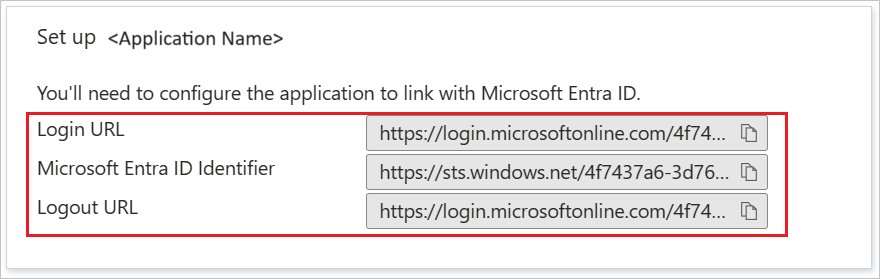

V části Nastavit myPolicies zkopírujte odpovídající adresy URL podle vašeho požadavku.

Vytvoření testovacího uživatele Microsoft Entra

V této části vytvoříte testovacího uživatele s názvem B.Simon.

- Přihlaste se k Centru pro správu Microsoft Entra alespoň jako uživatel Správa istrator.

- Přejděte k identitě>Uživatelé>Všichni uživatelé.

- V horní části obrazovky vyberte Nový uživatel>Vytvořit nového uživatele.

- Ve vlastnostech uživatele postupujte takto:

- Do pole Zobrazovaný název zadejte

B.Simon. - Do pole Hlavní název uživatele zadejte .username@companydomain.extension Například,

B.Simon@contoso.com. - Zaškrtněte políčko Zobrazit heslo a potom poznamenejte hodnotu, která se zobrazí v poli Heslo.

- Vyberte Zkontrolovat a vytvořit.

- Do pole Zobrazovaný název zadejte

- Vyberte Vytvořit.

Přiřazení testovacího uživatele Microsoft Entra

V této části povolíte B.Simonu používat jednotné přihlašování tím, že udělíte přístup k myPolicies.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte k podnikovým>aplikacím>identit>myPolicies.

- Na stránce s přehledem aplikace vyberte Uživatelé a skupiny.

- Vyberte Přidat uživatele nebo skupinu a pak v dialogovém okně Přidat přiřazení vyberte Uživatelé a skupiny.

- V dialogovém okně Uživatelé a skupiny vyberte B.Simon ze seznamu Uživatelé a potom klikněte na tlačítko Vybrat v dolní části obrazovky.

- Pokud očekáváte přiřazení role uživatelům, můžete ji vybrat v rozevíracím seznamu Vybrat roli . Pokud pro tuto aplikaci nebyla nastavena žádná role, zobrazí se vybraná výchozí role pro přístup.

- V dialogovém okně Přidat přiřazení klikněte na tlačítko Přiřadit .

Konfigurace jednotného přihlašování myPolicies

Pokud chcete nakonfigurovat jednotné přihlašování na straně myPolicies , musíte odeslat stažený certifikát (Base64) a příslušné zkopírované adresy URL z konfigurace aplikace týmu podpory myPolicies. Toto nastavení nastaví tak, aby bylo správně nastavené připojení jednotného přihlašování SAML na obou stranách.

Vytvoření testovacího uživatele myPolicies

V této části vytvoříte uživatele s názvem Britta Simon v myPolicies. Spolupracujte s týmem podpory myPolicies a přidejte uživatele na platformě myPolicies. Uživatelé se musí vytvořit a aktivovat před použitím jednotného přihlašování.

myPolicies také podporuje automatické zřizování uživatelů. Další podrobnosti o konfiguraci automatického zřizování uživatelů najdete tady .

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Klikněte na Otestovat tuto aplikaci a měli byste být automaticky přihlášení k myPolicies, pro které jste nastavili jednotné přihlašování.

Můžete použít Microsoft Moje aplikace. Když kliknete na dlaždici myPolicies v Moje aplikace, měli byste být automaticky přihlášení k myPolicies, pro které jste nastavili jednotné přihlašování. Další informace naleznete v tématu Microsoft Entra Moje aplikace.

Další kroky

Jakmile nakonfigurujete myPolicies, můžete vynutit řízení relací, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.