Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Agent optimalizace podmíněného přístupu pomáhá organizacím zlepšit stav zabezpečení tím, že analyzuje zásady podmíněného přístupu pro mezery, překrývání a výjimky. Vzhledem k tomu, že se podmíněný přístup stane ústřední součástí strategie Zero Trust organizace, musí být možnosti agenta konfigurovatelné tak, aby splňovaly jedinečné potřeby vaší organizace.

Nastavení agenta popsané v tomto článku se týká standardních možností, jako jsou triggery, oznámení a rozsah. Tato nastavení ale zahrnují i pokročilé možnosti, jako jsou vlastní pokyny, integrace Intune a oprávnění.

Důležité

Integrace ServiceNow, funkce nahrávání souborů a spuštění založená na aktivitách v agentu optimalizace podmíněného přístupu jsou v současné době ve verzi PREVIEW. Tyto informace se týkají předběžného produktu, který může být před vydáním podstatně změněn. Microsoft neposkytuje žádné záruky, vyjádřené ani předpokládané, pokud jde o informace uvedené zde.

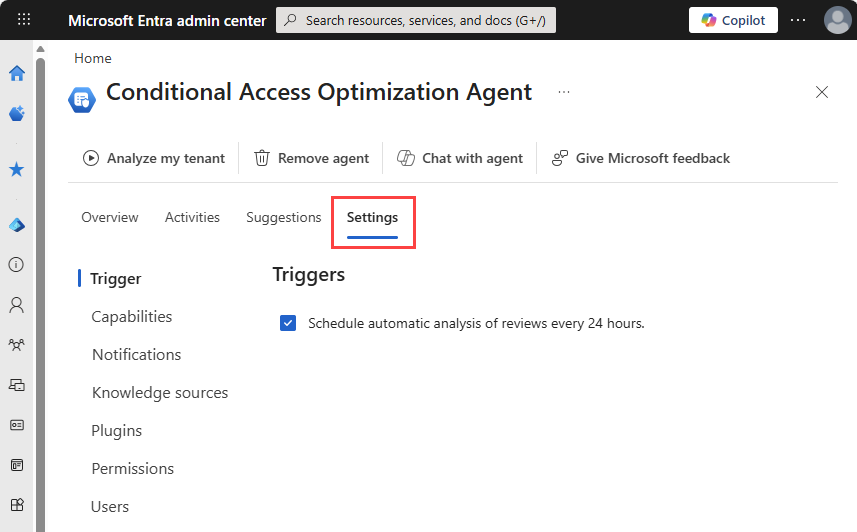

Konfigurace nastavení agenta

K nastavení se dostanete ze dvou míst v Microsoft Entra admin center:

- Z Agentů>agenta pro optimalizaci podmíněného přístupu>nastavení.

- Z Podmíněného přístupu> vyberte kartu agenta pro optimalizaci podmíněného přístupu v části Souhrn zásad>Nastavení.

Výběrem kategorie v nabídce na levé straně můžete procházet všechna nastavení. Po provedení jakýchkoli změn vyberte tlačítko Uložit v dolní části stránky.

Spouštěč

Agent je nakonfigurovaný tak, aby běžel každých 24 hodin podle toho, kdy byl původně nakonfigurovaný. Agenta můžete kdykoli spustit ručně.

Kromě denního naplánovaného spuštění může agent vyvolat spuštění, když se změní zásady, které jsou zapnuté. Spuštění založená na aktivitách nenahrazují denní naplánovaná spuštění. Aby se zabránilo nadměrným spuštěním, k aktivačním událostem založeným na aktivitách dochází nejvýše jednou za šest hodin.

- Pokud jste nepovolili agenta optimalizace podmíněného přístupu, jsou ve výchozím nastavení povolená spuštění založená na aktivitách a je možné je vypnout v nastavení agenta.

- Pokud už agent optimalizace podmíněného přístupu běží ve vašem prostředí (tenantovi), spuštění založená na aktivitách jsou volitelná a dají se povolit v nastavení agenta.

Naplánovaná spuštění

Agent je nakonfigurovaný tak, aby se spouštěl automaticky každých 24 hodin podle toho, kdy byl původně nakonfigurovaný. Agenta můžete kdykoli spustit také ručně.

Spuštění založená na aktivitách (Preview)

Kromě denního naplánovaného spuštění může agent spustit spuštění na základě změn zásad podmíněného přístupu. Spuštění založená na aktivitách jsou navržená tak, aby agentům pomohla reagovat na změny ve vašem prostředí dříve, a nečekat na další denní spuštění.

Následující změny zásad podmíněného přístupu aktivují spuštění podle aktivit:

- Existující povolená zásada se upraví.

- Stav zásady se změní z jakéhokoli jiného stavu, například Vypnuto nebo Pouze sestava na Zapnuto.

- Vytvoří se nová zásada se stavem nastaveným na Zapnuto.

Agent tyto změny kontroluje každých pět minut. Když se zjistí opravňující změna, agent zahájí spuštění. Aby se zabránilo nadměrnému spuštění během období častých změn, agent vynucuje čtyřhodinový odstup mezi spuštěními založenými na aktivitách. Například:

| Time | Zvláštní událost | Akce agenta |

|---|---|---|

| Minuta 0 | Povolená zásada se upraví. | Zatím žádná akce. |

| Minuta 5 | Agent zjistí změnu. | Agent běží. |

| Minuta 6 | Upravuje se další povolená zásada. | Zatím žádná akce. |

| Minuta 10 | Agent zjistí změnu. | Aktivní cooldown. Žádný běh |

| Minuta 12 | Byla upravena další povolená politika. | Zatím žádná akce. |

| Minuta 15 | Agent zjistí změnu. | Čekací doba aktivní. Není spuštěný. |

| Hodina 4 | Platnost cooldownu vyprší. | Spustí se agent. |

Spuštění založená na aktivitách nenahrazují denní naplánovaná spuštění. Pokud je tato možnost povolená, k dennímu spuštění vždy dochází bez ohledu na počet spuštění založených na aktivitách.

- Noví tenanti: Spuštění založená na aktivitách jsou ve výchozím nastavení povolená. Můžete je vypnout v nastavení agenta.

- Stávající nájemníci: Spuštění založená na aktivitách jsou na základě výběru. Můžete je povolit v nastavení agenta.

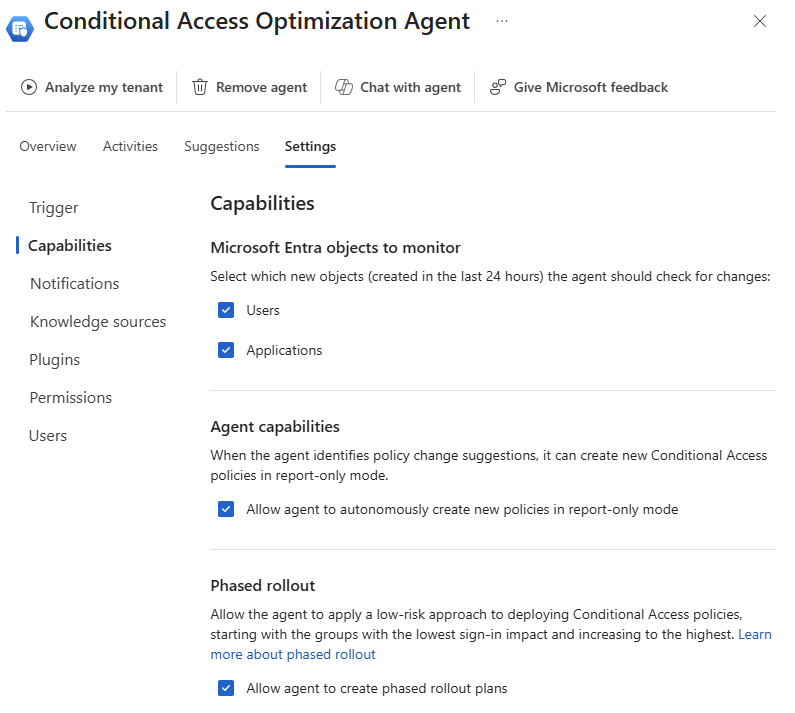

Capabilities

Kategorie Schopnosti obsahuje důležitá nastavení, která byste měli zkontrolovat.

- Microsoft Entra objekty pro monitorování: Pomocí zaškrtávacích políček určete, co má agent při vytváření návrhů zásad monitorovat. Ve výchozím nastavení agent hledá nové uživatele i aplikace ve vašem tenantovi za předchozí 24hodinovou dobu.

-

Možnosti agenta: Ve výchozím nastavení agent optimalizace podmíněného přístupu nemůže vytvářet nové politiky ani v režimu jen pro sestavy. Můžete změnit toto nastavení, aby agent mohl vytvořit zásady pouze pro hlášení vaším jménem.

- Když je toto nastavení povolené, musí správce schválit novou zásadu v režimu pouze pro sestavu před jejím zapnutím. Po přezkoumání dopadu zásad můžete zásadu zapnout přímo z prostředí agenta nebo z Podmíněného přístupu.

- Pokud je toto nastavení vypnuto, stále dostáváte návrhy, přehledy a podrobnosti o zásadách, ale před vytvořením v režimu pouze pro sestavy musíte zásadu schválit ručně.

- Postupné zavedení: Když agent vytvoří novou zásadu v režimu jen pro sestavy a tato zásada splňuje kritéria postupného zavedení, zásada se nasadí ve fázích, takže můžete monitorovat účinek nové zásady. Postupné zavedení je ve výchozím nastavení zapnuté. Další informace naleznete v tématu Postupné uvedení agenta optimalizace podmíněného přístupu.

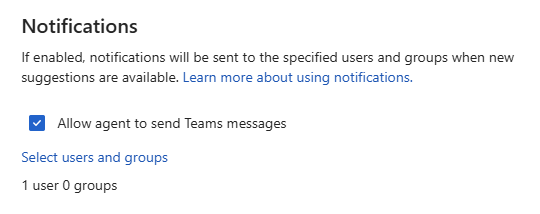

Notifications

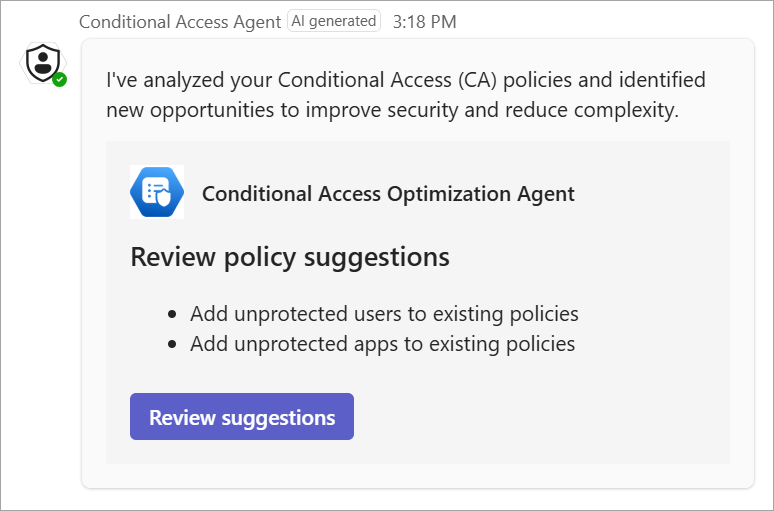

Agent optimalizace podmíněného přístupu může odesílat oznámení prostřednictvím Microsoft Teams vybrané sadě příjemců. S aplikací Conditional Access v Microsoft Teams dostanou příjemci oznámení přímo do chatu Teams, když agent zobrazí nový návrh.

Přidání aplikace agenta do Microsoft Teams:

V Microsoft Teams vyberte v levé navigační nabídce Apps a vyhledejte a vyberte agenta Conditional Access.

Vyberte tlačítko Přidat a pak výběrem tlačítka Otevřít otevřete aplikaci.

Pokud chcete usnadnit přístup k aplikaci, klikněte pravým tlačítkem myši na ikonu aplikace v levé navigační nabídce a vyberte Připnout.

Konfigurace oznámení v nastavení agenta optimalizace podmíněného přístupu:

V nastavení agenta optimalizace podmíněného přístupu vyberte odkaz Vybrat uživatele a skupiny .

Vyberte uživatele nebo skupiny, které chcete dostávat oznámení, a pak vyberte tlačítko Vybrat .

V dolní části hlavní stránky Nastavení vyberte tlačítko Uložit .

Pro příjem oznámení můžete vybrat až 10 příjemců. Můžete vybrat skupinu pro příjem oznámení, ale členství v této skupině nesmí překročit 10 uživatelů. Pokud vyberete skupinu, která má méně než 10 uživatelů, ale další se přidají později, skupina už nebude dostávat oznámení. Podobně lze oznámení odesílat pouze na pět objektů, jako je kombinace jednotlivých uživatelů nebo skupin. Pokud chcete přestat přijímat oznámení, odeberte objekt uživatele nebo skupinu, kterou jste zahrnuli ze seznamu příjemců.

V tuto chvíli je komunikace agenta jedním směrem, takže můžete dostávat oznámení, ale nemůžete na ně reagovat v Microsoft Teams. Pokud chcete provést akci s návrhem, vyberte Přehodnotit návrh v chatu, abyste otevřeli agenta optimalizace podmíněného přístupu v centru pro správu Microsoft Entra.

Zdroje znalostí

Agent optimalizace podmíněného přístupu může načíst ze dvou různých zdrojů znalostí a vytvářet návrhy přizpůsobené jedinečnému nastavení vaší organizace.

Vlastní pokyny

Zásady můžete přizpůsobit vašim potřebám pomocí volitelného pole Vlastní pokyny . Toto nastavení umožňuje poskytnout agentu výzvu jako součást jejího spuštění. Tyto pokyny lze použít k:

- Zahrnutí nebo vyloučení konkrétních uživatelů, skupin a rolí

- Vyloučte objekty, aby je agent nepovažoval za vhodné nebo aby nebyly přidány do zásad podmíněného přístupu.

- Použijte výjimky na konkrétní zásady, jako je vyloučení konkrétní skupiny ze zásad, vyžadování vícefaktorového ověřování nebo vyžadování zásad správy mobilních aplikací.

Ve vlastních pokynech můžete zadat název nebo ID objektu. Obě hodnoty jsou ověřeny. Pokud přidáte název skupiny, ID objektu pro tuto skupinu se automaticky přidá vaším jménem. Příklad vlastních pokynů:

- Vyloučení uživatelů ve skupině Break Glass ze všech zásad vyžadujících vícefaktorové ověřování

- "Vyloučit uživatele s ID objektu ddddddd-3333-4444-5555-eeeeeee ze všech zásad"

Běžným scénářem je, že pokud má vaše organizace hodně uživatelů typu host, které nechcete, aby agent navrhl přidání do standardních zásad podmíněného přístupu. Pokud se agent spustí a zobrazí nové uživatele typu host, kteří nejsou pokryti doporučenými zásadami, spotřebovávají se SCU jednotky, aby bylo navrženo pokrytí těchto uživatelů zásadami, které nejsou potřebné. Pokud chcete zabránit tomu, aby agent zvažoval uživatele typu host.

- Vytvořte dynamickou skupinu s názvem "Hosté", kde

(user.userType -eq "guest"). - Přidejte vlastní instrukce podle vašich potřeb.

- Vyloučit skupinu Hosté z posuzování agenta.

- "Vyloučit skupinu "Hosté" ze všech zásad správy mobilních aplikací."

Další informace o tom, jak používat vlastní pokyny, najdete v následujícím videu.

Část obsahu ve videu, jako jsou prvky uživatelského rozhraní, se můžou měnit, protože se agent často aktualizuje.

Soubory (Preview)

Agent optimalizace podmíněného přístupu obsahuje mechanismus, který poskytuje konkrétní pokyny k vaší organizaci. Tyto pokyny můžou zahrnovat informace, jako jsou zásady vytváření názvů zásad podmíněného přístupu, jedinečné postupy a organizační struktura, takže návrhy agentů jsou pro vaše prostředí ještě relevantnější. Tyto nahrané soubory tvoří znalostní bázi agenta. Další informace najdete ve znalostní bázi agenta optimalizace podmíněného přístupu.

Důležité

Vaše data zůstanou v rámci agenta a nepoužívají se k trénování modelu.

Přidání souboru do znalostní báze:

- Přejděte k agenta optimalizace podmíněného přístupu>nastavení>souborům.

- vyberte tlačítko Nahrát.

- Buď soubor přetáhněte do panelu, který se otevře, nebo vyberte místo pro nahrání souboru a přejděte na soubor v počítači.

Agent zpracuje soubor a analyzuje ho, aby zajistil, že obsahuje potřebné informace.

Plugins

Kromě integrovaných integrací Intune a globálního zabezpečeného přístupu poskytuje optimalizační agent podmíněného přístupu také externí integrace, které zjednodušují stávající pracovní postupy.

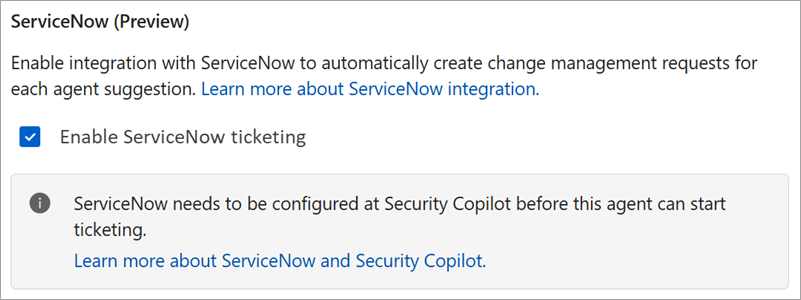

Integrace ServiceNow („Preview“)

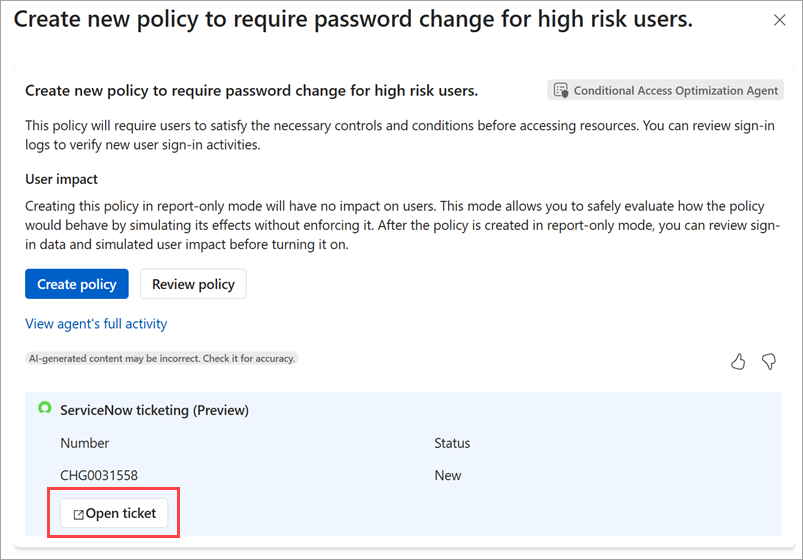

Organizace, které používají modul plug-in ServiceNow pro Security Copilot teď můžou agenta optimalizace podmíněného přístupu vytvářet žádosti o změnu ServiceNow pro každý nový návrh, který agent vygeneruje. Tato funkce umožňuje týmům IT a zabezpečení sledovat, kontrolovat a schvalovat nebo odmítat návrhy agentů v rámci existujících pracovních postupů ServiceNow. V tuto chvíli se podporují jenom žádosti o změnu (CHG).

Pokud chcete používat integraci ServiceNow, musí mít vaše organizace nakonfigurovaný modul plug-in ServiceNow .

Když je modul plug-in ServiceNow zapnutý v nastavení agenta optimalizace podmíněného přístupu, každý nový návrh z agenta vytvoří žádost o změnu ServiceNow. Žádost o změnu obsahuje podrobnosti o návrhu, jako je typ zásad, uživatelé nebo skupiny, kterých se toto doporučení týká, a odůvodnění doporučení. Integrace také poskytuje smyčku zpětné vazby: Agent monitoruje stav žádosti o změnu ServiceNow a může automaticky implementovat změnu při schválení žádosti o změnu.

Povolení

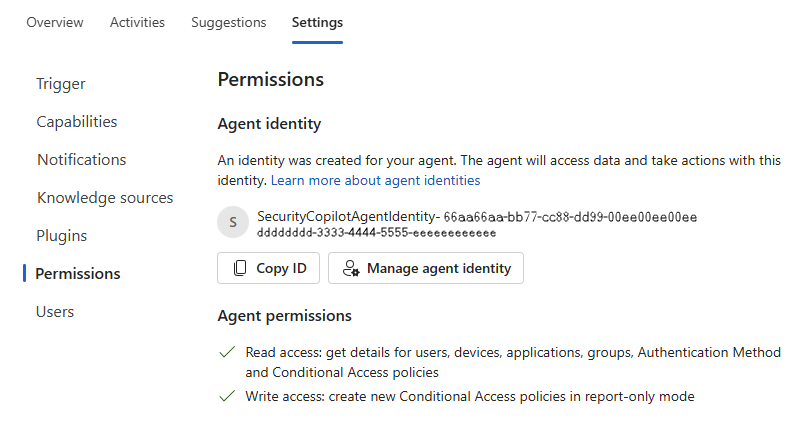

Tato část nastavení agenta popisuje identitu, ve které se agent spouští, a oprávnění, která používá k provozu.

Identita agenta

Agent optimalizace podmíněného přístupu teď podporuje Microsoft Entra Agent ID, což agentovi umožňuje spouštět pod vlastní identitou místo konkrétní identity uživatele. Tato funkce zlepšuje zabezpečení, zjednodušuje správu a poskytuje větší flexibilitu.

Vyberte Spravovat identitu agenta a zobrazte podrobnosti agenta v Microsoft Entra Agent ID.

- Nové instalace agenta ve výchozím nastavení používají identitu agenta.

- Stávající instalace se můžou kdykoli přepnout z kontextu uživatele, aby běžely pod identitou agenta.

- Tato změna nemá vliv na vytváření sestav ani analýzy.

- Stávající zásady a doporučení zůstávají nedotčené.

- Zákazníci se nemůžou přepnout zpět do kontextu bývalého uživatele.

- Tuto změnu můžou provést správci s rolí Správce zabezpečení. V informační zprávě na stránce agenta nebo v části Identita a oprávnění nastavení agenta vyberte Vytvořit identitu agenta.

Zapnutí a používání agenta optimalizace podmíněného přístupu také vyžaduje Security Copilot role. Správce zabezpečení má ve výchozím nastavení přístup k Security Copilot. Správcům podmíněného přístupu můžete přiřadit Security Copilot přístup. Tato autorizace poskytuje správcům podmíněného přístupu také možnost používat agenta. Další informace najdete v tématu Assign Security Copilot access.

Oprávnění agenta

Identita agenta používá k provádění svých úloh následující oprávnění. Tato oprávnění se při vytváření identity agenta přiřazují automaticky.

AuditLog.Read.AllCustomSecAttributeAssignment.Read.AllDeviceManagementApps.Read.AllDeviceManagementConfiguration.Read.AllGroupMember.Read.AllLicenseAssignment.Read.AllNetworkAccess.Read.AllPolicy.Create.ConditionalAccessROPolicy.Read.AllRoleManagement.Read.DirectoryUser.Read.All

Uživatelé

Agent optimalizace podmíněného přístupu používá řízení přístupu na základě role k používání agenta. Nejméně privilegovaná role potřebná k použití agenta je správce podmíněného přístupu.