Přehled architektury Ověřené ID Microsoft Entra

Je důležité naplánovat ověřitelné řešení přihlašovacích údajů, abyste kromě vydávání a ověřování přihlašovacích údajů měli kompletní přehled o architektonickém a obchodním dopadu vašeho řešení. Pokud jste si je ještě neprostudovali, doporučujeme si přečíst úvod k Ověřené ID Microsoft Entra a nejčastější dotazy a pak absolvovat kurz Začínáme.

Tento přehled architektury představuje možnosti a komponenty služby Ověřené ID Microsoft Entra. Podrobnější informace o vystavování a ověřování najdete v tématu

Přístupy k identitě

Většina organizací dnes používá centralizované systémy identit k poskytování přihlašovacích údajů zaměstnancům. Používají také různé metody, jak přenést zákazníky, partnery, dodavatele a předávající strany do hranic důvěryhodnosti organizace. Mezi tyto metody patří federace, vytváření a správa účtů hostů pomocí systémů, jako je Microsoft Entra B2B, a vytváření explicitních vztahů důvěryhodnosti s předávajícími stranami. Většinaobchodních

Centralizované systémy identit

Centralizované přístupy stále dobře fungují v mnoha případech, například když aplikace, služby a zařízení spoléhají na mechanismy důvěryhodnosti používané v rámci domény nebo hranice důvěryhodnosti.

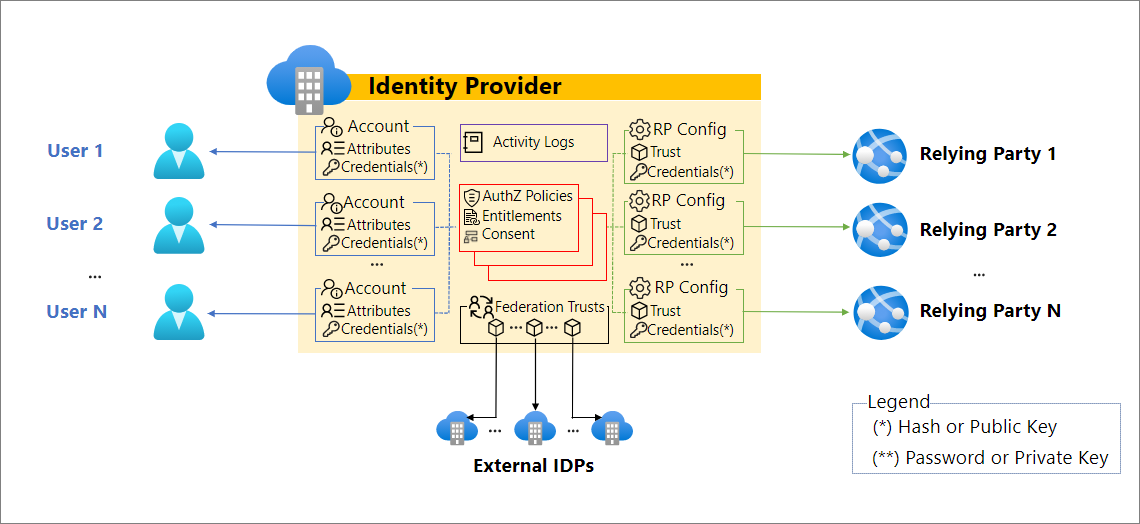

V centralizovaných systémech identit řídí zprostředkovatel identity (IDP) životní cyklus a používání přihlašovacích údajů.

Existují však scénáře, kdy použití decentralizované architektury s ověřitelnými přihlašovacími údaji může poskytnout hodnotu rozšířením klíčových scénářů, jako je například

zabezpečení onboardingu identit zaměstnanců a dalších uživatelů, včetně vzdálených scénářů.

přístup k prostředkům uvnitř hranice důvěryhodnosti organizace na základě konkrétních kritérií.

přístup k prostředkům mimo hranice důvěryhodnosti, jako je přístup k prostředkům partnerů, s přenosnými přihlašovacími údaji vydanými organizací.

Decentralizované systémy identit

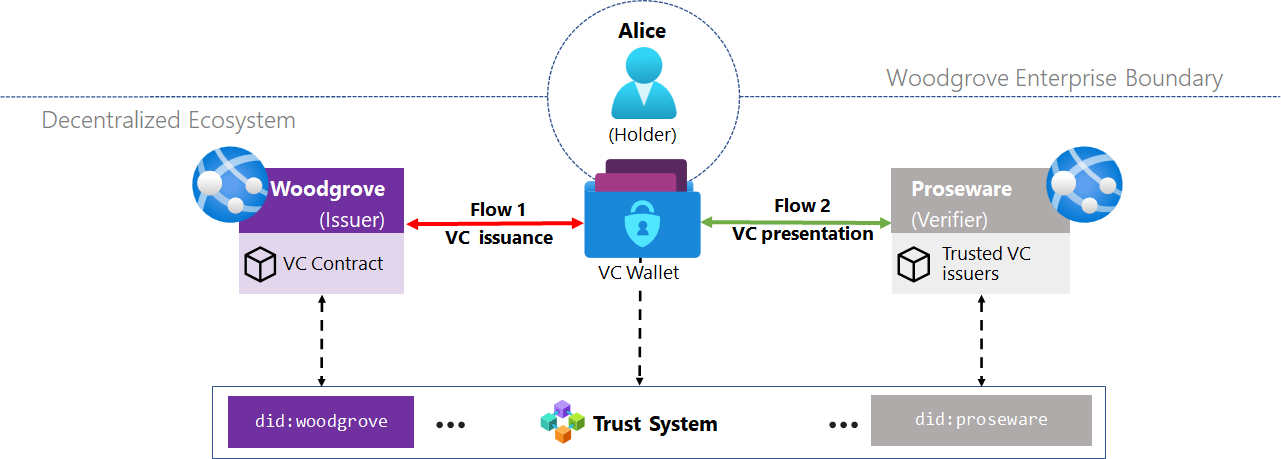

V decentralizovaných systémech identit se řízení životního cyklu a použití přihlašovacích údajů sdílí mezi vystavitelem, držitelem a předávající stranou, která přihlašovací údaje využívá.

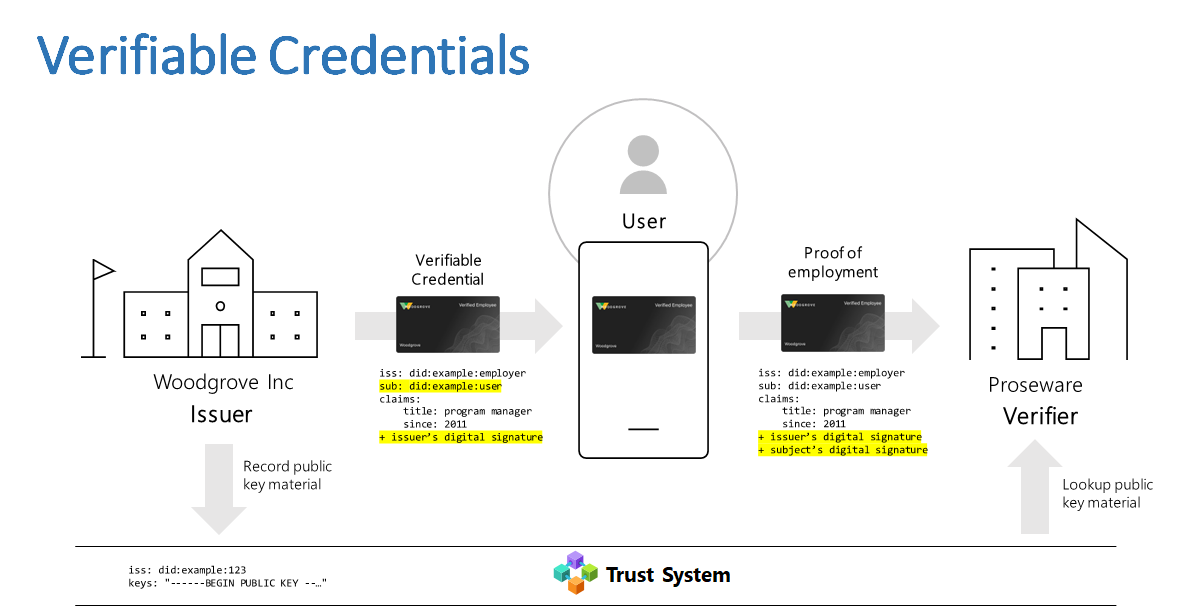

Představte si scénář v diagramu, kde Proseware, web elektronického obchodování, chce nabídnout zaměstnancům Společnosti Woodgrove firemní slevy.

Terminologie pro ověřitelné přihlašovací údaje (VCS) může být matoucí, pokud virtuální počítače neznáte. Následující definice pocházejí z terminologie ověřitelného datového modelu přihlašovacích údajů 1.0 . Po každém z nich je spojíme s entitami v předchozím diagramu.

"Vystavitel je role, kterou může entita provádět uplatněním deklarací identity o jednom nebo více subjektech, vytvořením ověřitelných přihlašovacích údajů z těchto deklarací identity a přenosem ověřitelných přihlašovacích údajů držiteli."

- V předchozím diagramu je Woodgrove vystavitelem ověřitelných přihlašovacích údajů svým zaměstnancům.

"Držitel je role, kterou může entita provádět tím, že má jednu nebo více ověřitelných přihlašovacích údajů a generuje prezentace z nich. Držitel je obvykle, ale ne vždy, předmětem ověřitelných přihlašovacích údajů, které drží. Držitelé ukládají své přihlašovací údaje v úložištích přihlašovacích údajů."

- V předchozím diagramu je Alice zaměstnancem Woodgrove. Získali ověřitelné přihlašovací údaje od vystavitele Woodgrove a je držitelem těchto přihlašovacích údajů.

"Ověřovatel je role, kterou entita provádí přijetím jednoho nebo více ověřitelných přihlašovacích údajů, volitelně uvnitř ověřitelné prezentace pro zpracování. Další specifikace můžou odkazovat na tento koncept jako předávající strana."

- V předchozím diagramu je Proseware ověřovatel přihlašovacích údajů vydaných společností Woodgrove.

"Přihlašovací údaje jsou sadou jedné nebo více deklarací identity, které vytvořil vystavitel. Ověřitelné přihlašovací údaje jsou zfalšované přihlašovací údaje, které mají autorství, které je možné kryptograficky ověřit. Ověřitelné přihlašovací údaje lze použít k vytváření ověřitelných prezentací, které lze také kryptograficky ověřit. Deklarace identity v přihlašovacích údajích můžou být o různých předmětech."

" Decentralizovaný identifikátor je přenosný identifikátor založený na identifikátoru URI, označovaný také jako DID, přidružený k entitě. Tyto identifikátory se často používají v ověřitelných přihlašovacích údajích a jsou přidružené k subjektům, vystavitelům a ověřovatelům."

"Dokument s decentralizovaným identifikátorem, označovaný také jako dokument DID, je dokument, který je přístupný pomocí ověřitelného registru dat a obsahuje informace týkající se určitého decentralizovaného identifikátoru, jako jsou přidružené úložiště a informace o veřejném klíči."

Ve scénáři mají vystavitel i ověřovatel did a dokument DID. Dokument DID obsahuje veřejný klíč a seznam webových domén DNS přidružených k DID (označované také jako propojené domény).

Woodgrove (vystavitel) podepíše virtuální počítače svých zaměstnanců svým soukromým klíčem; Podobně Proseware (verifier) podepíše požadavky na prezentaci VC pomocí jeho klíče, který je také přidružený k jeho DID.

Systém důvěryhodnosti je základem pro navázání důvěry mezi decentralizovanými systémy. Může se jednat o distribuovanou registr nebo může být něco centralizovaného, například WEB DID.

"Distribuovaný registr je necentrizovaný systém pro zaznamenávání událostí. Tyto systémy vytvářejí dostatečnou důvěru, aby účastníci mohli spoléhat na data zaznamenaná ostatními, aby se mohli rozhodovat o provozu. Obvykle používají distribuované databáze, kde různé uzly používají protokol pro konsensus k potvrzení pořadí kryptograficky podepsaných transakcí. Propojení digitálně podepsaných transakcí v průběhu času často činí historii registru efektivně neměnnou."

Kombinování centralizovaných a decentralizovaných architektur identit

Když prozkoumáte ověřitelné řešení přihlašovacích údajů, je užitečné pochopit, jak lze decentralizované architektury identit kombinovat s centralizovanými architekturami identit a poskytovat řešení, které snižuje riziko a nabízí významné provozní výhody.

Cesta uživatele

Tento přehled architektury sleduje cestu kandidáta na zaměstnání a zaměstnance, který se týká a přijímá zaměstnání v organizaci. Potom se řídí zaměstnancem a organizací prostřednictvím změn, kde ověřitelné přihlašovací údaje můžou rozšířit centralizované procesy.

Aktéři v těchto případech použití

Alice, osoba, která žádá o zaměstnání ve společnosti Woodgrove, Inc.

Woodgrove, Inc, fiktivní společnost.

Adatum, fiktivní partner pro ověření identity společnosti Woodgrove.

Proseware, fiktivní partnerská organizace společnosti Woodgrove.

Woodgrove používá centralizovanou i decentralizovanou architekturu identit.

Kroky na cestě uživatele

Alice žádá o přijetí a onboarding na pozici společnosti Woodgrove, Inc.

Přístup k digitálním prostředkům v rámci hranice důvěryhodnosti společnosti Woodgrove

Přístup k digitálním prostředkům mimo hranice důvěryhodnosti společnosti Woodgrove bez rozšíření hranic důvěryhodnosti společnosti Woodgrove nebo partnerů.

Vzhledem k tomu, že Společnost Woodgrove nadále provozuje svou firmu, musí průběžně spravovat identity. Případy použití v těchto doprovodných materiálech popisují, jak může Alice používat samoobslužné funkce k získání a údržbě identifikátorů a způsobu, jak může Woodgrove přidávat, upravovat a končit vztahy mezi firmami s různými požadavky na důvěryhodnost.

Tyto případy použití ukazují, jak je možné zkombinovat centralizované identity a decentralizované identity a zajistit robustnější a efektivnější strategii a životní cyklus identit a důvěryhodnosti.

Cesta uživatele: Onboarding do Woodgrove

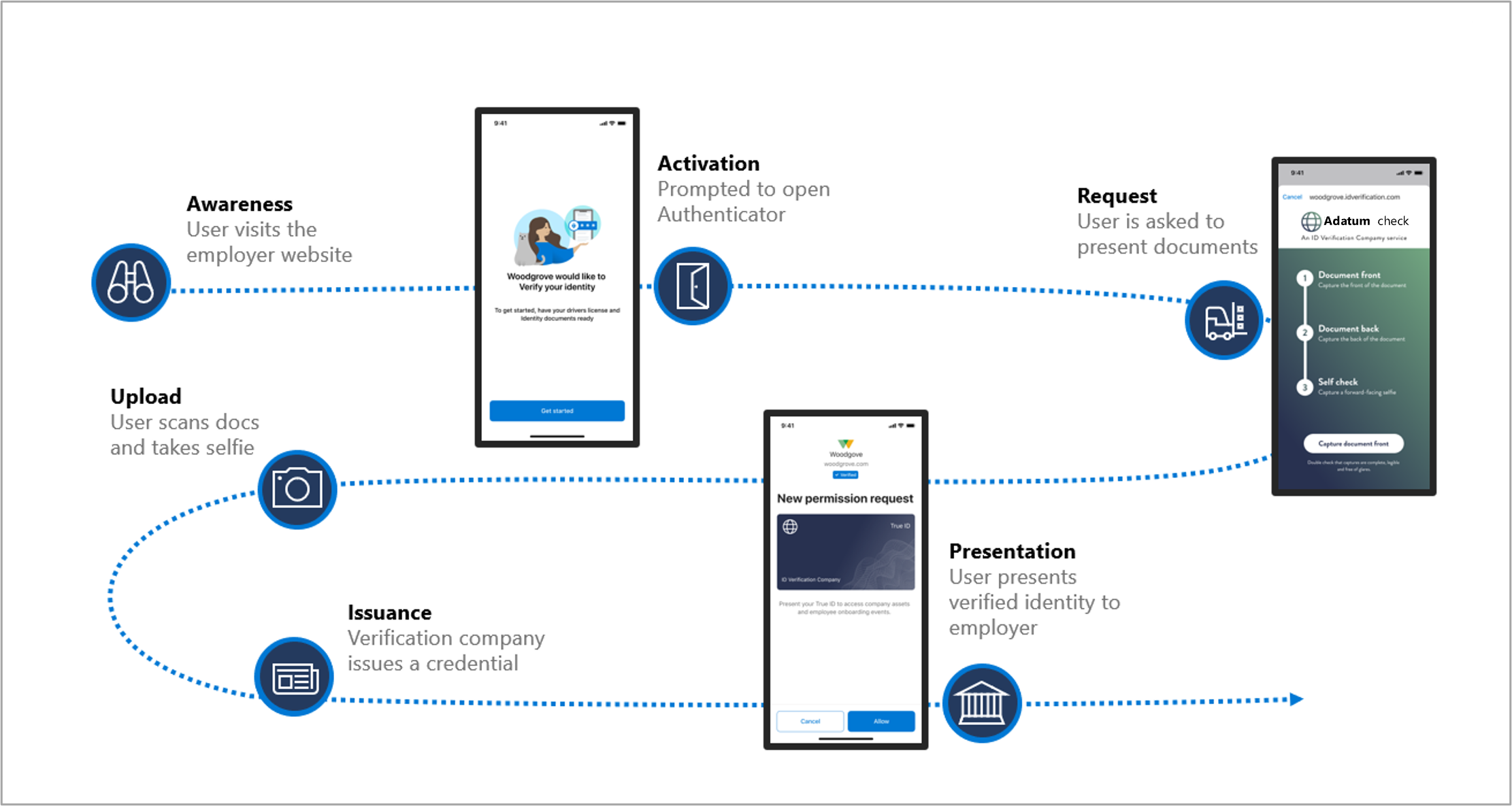

Povědomí: Alice má zájem o práci pro Woodgrove, Inc. a navštíví kariéru společnosti Woodgrove.

Aktivace: Web Woodgrove prezentuje Alice metodou pro prokázání své identity tím, že je vyzve kód QR nebo přímý odkaz na návštěvu svého důvěryhodného partnera pro kontrolu identity, Adatum.

Žádost a nahrání: Adatum požaduje doklad o identitě od Alice. Alice si vezme selfíčko a fotku řidičského průkazu a nahraje je do Adatumu.

Vystavení: Jakmile Adatum ověří identitu Alice, Adatum vydá Alice ověřitelné přihlašovací údaje (VC), které otestují svou identitu.

Prezentace: Alice (držitel a předmět přihlašovacích údajů) pak může získat přístup k portálu kariéry Woodgrove a dokončit proces aplikace. Když Alice používá pro přístup k portálu VC, převezme Woodgrove role ověřovatele a předávající strany a důvěřuje ověření identity od Adatum.

Distribuce počátečních přihlašovacích údajů

Alice přijímá zaměstnání s Woodgrove. V rámci procesu onboardingu se vytvoří účet Microsoft Entra, který Alice použije uvnitř hranice důvěryhodnosti Woodgrove. Vedoucí Alice musí zjistit, jak povolit Alice, která pracuje vzdáleně, přijímat počáteční přihlašovací informace bezpečným způsobem. V minulosti mohlo oddělení IT poskytnout těmto přihlašovacím údajům manažerovi, který je vytiskne a předá Alice. Tisk přihlašovacích údajů nefunguje se vzdálenými zaměstnanci.

Virtuální počítače můžou do centralizovaných systémů přidat hodnotu rozšířením procesu distribuce přihlašovacích údajů. Místo toho, aby správce zadal přihlašovací údaje, může Alice použít svůj virtuální počítač jako důkaz identity k získání počátečního uživatelského jména a přihlašovacích údajů pro centralizovaný přístup k systémům. Alice prezentuje doklad o identitě, kterou přidal do peněženky v rámci procesu onboardingu.

V případě použití onboardingu se role vztahu důvěryhodnosti distribuují mezi vystavitele, ověřovatele a držitele.

Vystavitel zodpovídá za ověřování deklarací identity, které jsou součástí VC, které vydávají. Adatum ověří identitu Alice k vydání VC. V takovém případě se virtuální počítače vydávají bez zohlednění ověřovatele nebo předávající strany.

Držitel má VC a zahájí prezentaci VC k ověření. Jen Alice může prezentovat virtuální počítače, které drží.

Ověřovatel přijímá deklarace identity ve VC od vystavitelů, kterým důvěřují, a ověří VC pomocí decentralizované funkce registru popsané v datovém modelu ověřitelných přihlašovacích údajů. Woodgrove důvěřuje tvrzeníM Adatuma o identitě Alice.

Kombinací centralizovaných a decentralizovaných architektur identit pro onboarding není potřeba privilegované informace o Alice potřebné k ověření identity, jako je číslo ID státní správy, ukládat Woodgrove, protože důvěřují tomu, že Alice VC vydané partnerem pro ověření identity (Adatum) potvrzuje svou identitu. Duplikace úsilí je minimalizovaná a je možné implementovat programový a předvídatelný přístup k počátečním úlohám připojování.

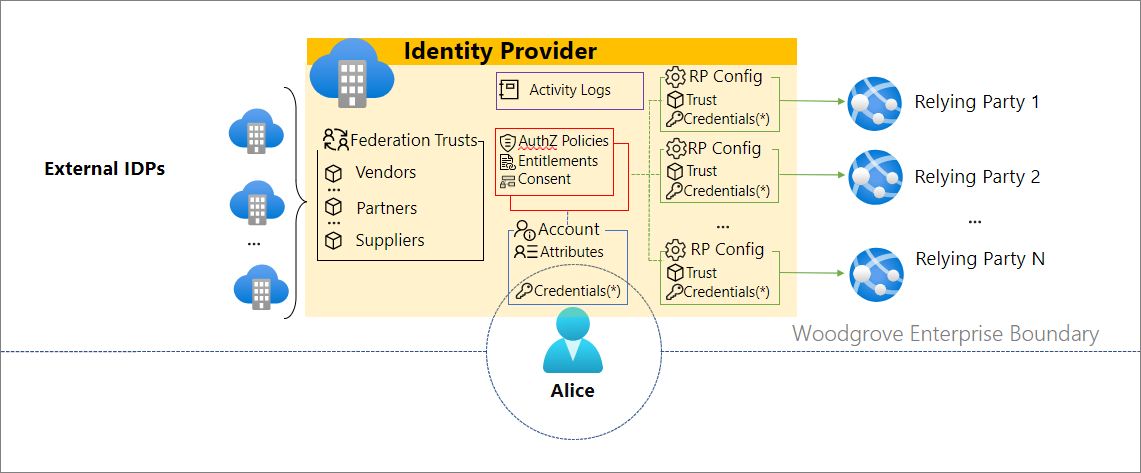

Cesta uživatele: Přístup k prostředkům uvnitř hranice důvěryhodnosti

Jako zaměstnanec pracuje Alice uvnitř hranice důvěryhodnosti Společnosti Woodgrove. Woodgrove funguje jako zprostředkovatel identity (IDP) a udržuje úplnou kontrolu nad identitou a konfigurací aplikací, které Alice používá k interakci v rámci hranice důvěryhodnosti Woodgrove. Pro použití prostředků v hranici důvěryhodnosti Microsoft Entra ID poskytuje Alice potenciálně více forem důkazu o identifikaci pro přihlášení do hranice důvěryhodnosti Společnosti Woodgrove a přístup k prostředkům v rámci technologického prostředí Woodgrove. Několik důkazů je typický scénář, který je dobře obsluhován pomocí centralizované architektury identit.

Woodgrove spravuje hranici důvěryhodnosti a používá osvědčené postupy zabezpečení, poskytuje nejnižší úroveň přístupu k Alice na základě provedené úlohy. Aby bylo možné zachovat silný stav zabezpečení a potenciálně z důvodu dodržování předpisů, musí být Woodgrove také schopný sledovat oprávnění zaměstnanců a přístup k prostředkům a musí mít možnost odvolat oprávnění při ukončení zaměstnání.

Alice používá pouze přihlašovací údaje, které woodgrove udržuje pro přístup k prostředkům Woodgrove. Alice nemusí sledovat, kdy se přihlašovací údaje používají, protože Woodgrove spravuje přihlašovací údaje a používá se jenom s prostředky Woodgrove. Identita je platná pouze v rámci hranice důvěryhodnosti Woodgrove, pokud je potřeba přístup k prostředkům Woodgrove, takže Alice nemusí mít přihlašovací údaje.

Použití virtuálních počítačů uvnitř hranice důvěryhodnosti

Jednotliví zaměstnanci mají měnící se potřeby identit a virtuální počítače můžou rozšířit centralizované systémy pro správu těchto změn.

Zatímco woodgrove Alice může potřebovat přístup k prostředkům na základě konkrétních požadavků. Když například Alice dokončí školení týkající se ochrany osobních údajů, může být vydána nový zaměstnanec VC s danou deklarací identity a že VC se dá použít pro přístup k omezeným prostředkům.

Virtuální počítače je možné použít uvnitř hranice důvěryhodnosti pro obnovení účtu. Pokud například zaměstnanec ztratil svůj telefon a počítač, může získat přístup získáním nového virtuálního počítače ze služby ověřování identity, která je důvěryhodná společností Woodgrove, a pak pomocí tohoto virtuálního počítače získat nové přihlašovací údaje.

Cesta uživatele: Přístup k externím prostředkům

Woodgrove vyjedná slevu za nákup produktu s Prosewarem. Na slevu mají nárok všichni zaměstnanci společnosti Woodgrove. Woodgrove chce poskytnout Alice způsob, jak získat přístup k webu Proseware a získat slevu na zakoupené produkty. Pokud Woodgrove používá centralizovanou architekturu identit, existují dva přístupy k poskytnutí slevy Alice:

Alice by mohla poskytnout osobní údaje k vytvoření účtu s Prosewarem a pak by musela ověřit zaměstnání Alice u Woodgrove.

Woodgrove by mohl rozšířit hranici důvěryhodnosti tak, aby zahrnovala Proseware jako předávající stranu a Alice může k získání slevy využít rozšířenou hranici důvěryhodnosti.

S decentralizovanými identifikátory může Woodgrove poskytnout Alice ověřitelné přihlašovací údaje (VC), které Alice může použít pro přístup k webu Proseware a dalším externím prostředkům.

Tím, že Alice poskytuje Alice VC, Woodgrove ověřuje, že Alice je zaměstnancem. Woodgrove je důvěryhodný vystavitel VC v řešení proseware pro ověřování. Tento vztah důvěryhodnosti v procesu vystavování společnosti Woodgrove umožňuje Společnosti Proseware elektronicky přijmout VC jako důkaz, že Alice je zaměstnanec Woodgrove a poskytuje slevu. V rámci ověřování VC Alice představuje Proseware pomocí systému důvěryhodnosti platnost VC. V tomto řešení:

Woodgrove umožňuje Alice poskytnout prosewarové doklady o zaměstnání, aniž by společnost Woodgrove musela rozšířit hranici důvěryhodnosti.

Proseware nemusí rozšířit hranici důvěryhodnosti, aby ověřil, že Alice je zaměstnancem Společnosti Woodgrove. Proseware může místo toho použít VC, který poskytuje Woodgrove. Vzhledem k tomu, že hranice důvěryhodnosti není rozšířená, správa vztahu důvěryhodnosti je jednodušší a Proseware může relaci snadno ukončit tím, že už virtuální počítače nepřijímá.

Alice nemusí poskytovat osobní údaje Proseware, jako je e-mail. Alice udržuje virtuální počítač v aplikaci peněženky na osobním zařízení. Jedinou osobou, která může používat VC, je Alice a Alice musí iniciovat použití přihlašovacích údajů. Každé použití VC zaznamenává aplikace peněženky, takže Alice má záznam o tom, kdy a kde se používá VC.

Díky kombinování centralizovaných a decentralizovaných architektur identit pro provoz uvnitř a mimo hranice důvěryhodnosti v Woodgrovu je možné omezit složitost a riziko a usnadnit správu vztahů s omezenými vztahy.

Změny v průběhu času

Woodgrove přidává nové a končí současné obchodní vztahy s jinými organizacemi a potřebuje určit, kdy se používají centralizované a decentralizované architektury identit.

Díky kombinování centralizovaných a decentralizovaných architektur identit se odpovědnost a úsilí spojené s identitou a dokladem identity distribuuje a riziko se sníží. Uživatel riskuje, že své soukromé informace uvolní tak často nebo tolik neznámých ověřovatelů. Konkrétně:

- V centralizovaných architekturách identit vydává protokol IDP přihlašovací údaje a provádí ověření těchto vydaných přihlašovacích údajů. Protokol IDP zpracovává informace o všech identitách. Buď je uloží do adresáře, nebo je načte z adresáře. Volitelně můžou IDP přijímat tokeny zabezpečení z jiných systémů IDP, jako jsou přihlášení k sociálních sítích nebo obchodní partneři. Aby předávající strana používala identity v hranici důvěryhodnosti IDP, musí být nakonfigurovaná tak, aby přijímala tokeny vydané protokolem IDP.

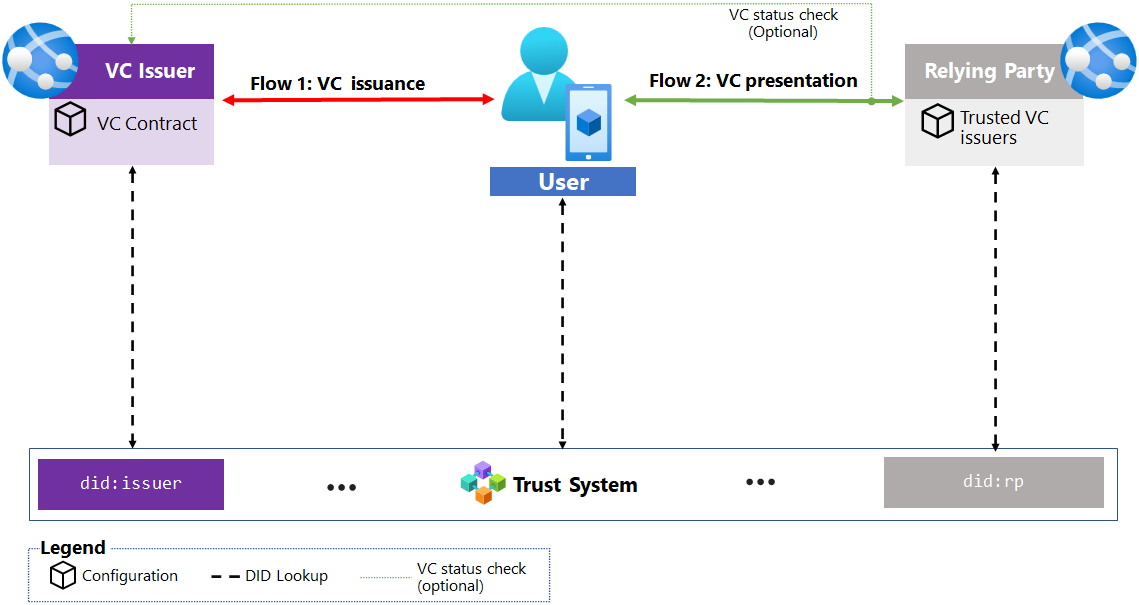

Jak fungují decentralizované systémy identit

V architekturách decentralizovaných identit mají vystavitel, uživatel a předávající strana (RP) každou roli při vytváření a zajištění průběžné důvěryhodné výměny přihlašovacích údajů mezi sebou. Veřejné klíče identifikátorů DID herců jsou přeložitelné prostřednictvím systému důvěryhodnosti, který umožňuje ověření podpisu, a proto důvěryhodnost jakéhokoli artefaktu, včetně ověřitelných přihlašovacích údajů. Předávající strany můžou využívat ověřitelné přihlašovací údaje bez navázání vztahů důvěryhodnosti s vystavitelem. Místo toho vystavitel poskytne subjektu přihlašovací údaje, které se mají prezentovat jako důkaz předávajícím stranám. Všechny zprávy mezi aktéry jsou podepsány pomocí DID herce; Identifikátory DID od vystavitelů a ověřovatelů také potřebují vlastnit domény DNS, které vygenerovaly požadavky.

Například: Když držitelé VC potřebují přístup k prostředku, musí předložit virtuální počítač této předávající straně. Uděláte to tak, že pomocí aplikace peněženky načtou žádost poskytovatele prostředků o předložení VC. V rámci čtení žádosti aplikace peněženky používá rp's DID k vyhledání veřejných klíčů rp pomocí systému důvěryhodnosti a ověření, že požadavek na prezentaci VC nebyl manipulován. Aby se prokázalo vlastnictví domény, peněženka také zkontroluje, jestli se NA DID odkazuje v dokumentu metadat hostovaném v doméně DNS poskytovatele prostředků.

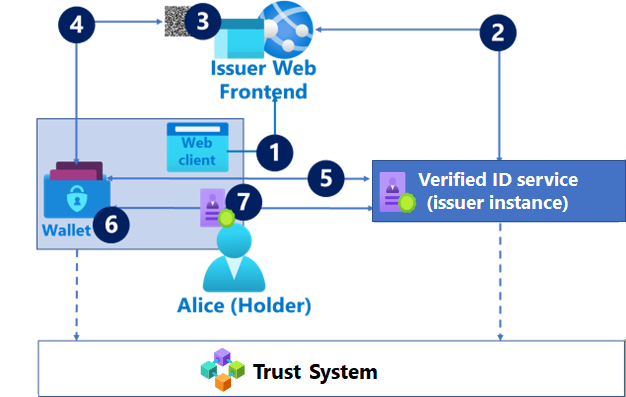

Tok 1: Ověřitelné vystavování přihlašovacích údajů

V tomto toku držitel přihlašovacích údajů komunikuje s vystavitelem za účelem vyžádání ověřitelných přihlašovacích údajů, jak je znázorněno v následujícím diagramu.

Držitel spustí tok pomocí prohlížeče nebo nativní aplikace pro přístup k webovému front-endu vystavitele. Web vystavitele tam uživatele řídí shromažďováním dat a spouštěním logiky specifické pro vystavitele, která určuje, jestli se přihlašovací údaje dají vystavit, a jeho obsah.

Webový front-end vystavitele volá službu Ověřené ID Microsoft Entra k vygenerování žádosti o vystavení VC.

Webový front-end vykreslí odkaz na požadavek jako kód QR nebo přímý odkaz specifický pro zařízení (v závislosti na zařízení).

Držitel naskenuje kód QR nebo přímý odkaz z kroku 3 pomocí aplikace Peněženka, jako je Microsoft Authenticator.

Peněženka stáhne žádost z odkazu. Požadavek zahrnuje:

DID z vystavitele. Aplikace peněženky používá DID vydavatele k vyřešení prostřednictvím systému důvěryhodnosti k vyhledání veřejných klíčů a propojených domén.

Adresa URL s manifestem VC, který určuje požadavky smlouvy pro vydání VC. Požadavek na smlouvu může zahrnovat id_token, vlastní atributy, které je třeba poskytnout, nebo prezentaci jiného VC.

Vzhled a chování VC (adresa URL souboru s logem, barvy atd.).

Peněženka ověří požadavky na vystavení a zpracuje požadavky smlouvy:

Ověří, že zpráva žádosti o vystavení je podepsaná klíči vystavitele nalezenými v dokumentu DID vyřešeným prostřednictvím systému důvěryhodnosti. Ověření podpisu zajišťuje, že zpráva nebyla manipulována.

Ověří, že vystavitel vlastní doménu DNS, na kterou odkazuje dokument DID vydavatele.

V závislosti napožadavch nástroji VC může vyžadovat, aby držitel mohl shromáždit další informace, například požádat o vlastní atributy nebo procházet tokem OIDC, aby získal id_token.

Odešle artefakty vyžadované kontraktem do služby Ověřené ID Microsoft Entra. Služba Ověřené ID Microsoft Entra vrátí VC, podepsanou klíčem DID vystavitele a peněženkou bezpečně uloží VC.

Podrobné informace o tom, jak sestavit řešení vystavování a aspekty architektury, najdete v tématu Plánování řešení pro Ověřené ID Microsoft Entra vystavování.

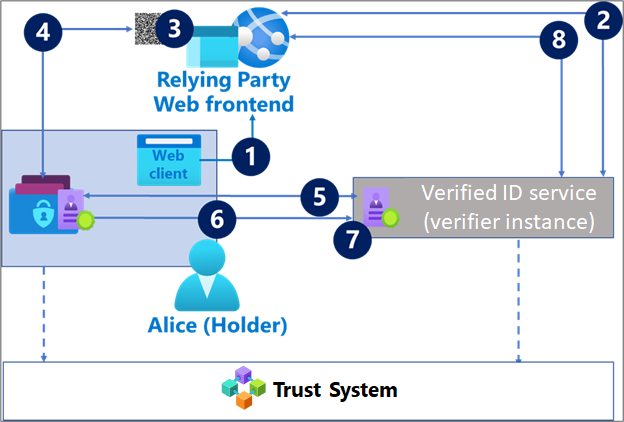

Tok 2: Ověřitelná prezentace přihlašovacích údajů

V tomto toku držitel komunikuje s předávající stranou (RP) a prezentuje VC jako součást svých požadavků na autorizaci.

Držitel spustí tok pomocí prohlížeče nebo nativní aplikace pro přístup k webovému front-endu předávající strany.

Webový front-end volá službu Ověřené ID Microsoft Entra k vygenerování žádosti o prezentaci VC.

Webový front-end vykreslí odkaz na požadavek jako kód QR nebo přímý odkaz specifický pro zařízení (v závislosti na zařízení).

Držitel naskenuje kód QR nebo přímý odkaz z kroku 3 pomocí aplikace peněženky, jako je Microsoft Authenticator.

Peněženka stáhne žádost z odkazu. Požadavek zahrnuje:

požadavek založený na standardech na přihlašovací údaje typu schématu nebo přihlašovacích údajů.

DID rp, který peněženka hledá v systému důvěryhodnosti.

Peněženka ověří, že žádost o prezentaci a najde uložené virtuální počítače, které splňují požadavek. Na základě požadovaných virtuálních počítačů vás peněženka provede výběrem a vyjádřením souhlasu s používáním virtuálních počítačů.

- Subjekt souhlasí se sdílením virtuálního řadiče domény s rp.

Pak peněženka odešle datovou část odpovědi prezentace do Ověřené ID Microsoft Entra služby podepsané předmětem. Obsahuje:

VC(y) s předmětem souhlasil.

Předmět DID.

Rp DID as the "audience" of the payload.

Služba Ověřené ID Microsoft Entra ověří odpověď poslanou peněženkou. V některých případech může vystavitel VC odvolat VC. Aby se zajistilo, že je virtuální počítač stále platný, musí ověřitel ověřit u vystavitele VC. To závisí na tom, jak ověřovatel požádal o VC v kroku 2.

Po ověření služba Ověřené ID Microsoft Entra zavolá zpět rp s výsledkem.

Podrobné informace o tom, jak vytvořit ověřovací řešení a aspekty architektury, najdete v tématu Plánování řešení pro ověření Ověřené ID Microsoft Entra.

Klíčové poznatky

Decentralizované architektury je možné použít k vylepšení stávajících řešení a poskytování nových funkcí.

Za účelem dosažení cílů návrhu decentralizované identity (DIF) a W3C by se při vytváření ověřitelného řešení přihlašovacích údajů měly zvážit následující položky:

Mezi aktéry v systému neexistují žádné centrální body důvěryhodnosti. To znamená, že hranice důvěryhodnosti nejsou rozbalené prostřednictvím federace, protože aktéři důvěřují konkrétním virtuálním počítačům.

- Systém důvěryhodnosti umožňuje zjišťování decentralizovaného identifikátoru libovolného aktéra (DID).

Řešení umožňuje ověřovatelům ověřit všechny ověřitelné přihlašovací údaje (VCS) od libovolného vystavitele.

Řešení neumožňuje vystaviteli řídit autorizaci subjektu nebo ověřovatele (předávající strana).

Aktéři pracují odděleným způsobem, přičemž každý z nich dokáže dokončit úkoly pro své role.

Vystavitele obsluhují každý požadavek VC a nerozlišují žádosti obsluhované.

Předměty vlastní svůj VC po vydání a mohou předložit své VC libovolnému ověřovateli.

Ověřovatelé můžou ověřit jakýkoliVC od jakéhokoli subjektu nebo vystavitele.

Další kroky

Další informace o architektuře pro ověřitelné přihlašovací údaje