Přizpůsobení řízeného přístupu ke složkám

Platí pro:

- Plán 1 pro Microsoft Defender for Endpoint

- Plán 2 pro Microsoft Defender pro koncový bod

- Microsoft Defender XDR

- Antivirová ochrana v Microsoft Defenderu

Platformy

- Windows

Tip

Chcete používat Defender pro Endpoint? Zaregistrujte se a získejte bezplatnou zkušební verzi,

Řízený přístup ke složkám pomáhá chránit cenná data před škodlivými aplikacemi a hrozbami, jako je ransomware. Řízený přístup ke složkům se podporuje v klientech s Windows Serverem 2019, Windows Serverem 2022, Windows 10 a Windows 11. Tento článek popisuje, jak přizpůsobit možnosti řízeného přístupu ke složkám, a obsahuje následující části:

- Ochrana dalších složek

- Přidání aplikací, které by měly mít povolený přístup k chráněným složkám

- Povolit přístup k chráněným složkám podepsaným spustitelným souborům

- Přizpůsobení oznámení

Důležité

Řízený přístup ke složkům monitoruje aktivity, které jsou v aplikacích zjištěny jako škodlivé. V některých případech jsou legitimním aplikacím zablokované provádění změn ve vašich souborech. Pokud řízený přístup ke složkům ovlivňuje produktivitu vaší organizace, můžete zvážit spuštění této funkce v režimu auditování , abyste mohli plně vyhodnotit dopad.

Ochrana dalších složek

Řízený přístup ke složkám platí pro mnoho systémových složek a výchozích umístění, včetně složek, jako jsou Dokumenty, Obrázky a Filmy. Můžete přidat další složky, které chcete chránit, ale nemůžete odebrat výchozí složky z výchozího seznamu.

Přidání dalších složek do řízeného přístupu ke složkám může být užitečné v případech, kdy neukládáte soubory do výchozích knihoven Systému Windows nebo jste změnili výchozí umístění knihoven.

Můžete také zadat sdílené síťové složky a namapované jednotky. Podporují se proměnné prostředí. zástupné é činy však nejsou.

K přidávání a odebírání chráněných složek můžete použít Zabezpečení Windows aplikace, Zásady skupiny, rutiny PowerShellu nebo poskytovatele konfiguračních služeb správy mobilních zařízení.

Ochrana dalších složek pomocí aplikace Zabezpečení Windows

Otevřete aplikaci Zabezpečení Windows výběrem ikony štítu na hlavním panelu nebo vyhledáním zabezpečení v nabídce Start.

Vyberte Antivirová & ochrana před hrozbami a pak se posuňte dolů k části Ochrana před ransomwarem .

Výběrem možnosti Spravovat ochranu před ransomwarem otevřete podokno Ochrana před ransomwarem .

V části Řízený přístup ke složkám vyberte Chráněné složky.

Na příkazovém řádku Access Control uživatele zvolte Ano. Zobrazí se podokno Chráněné složky .

Vyberte Přidat chráněnou složku a podle pokynů přidejte složky.

Ochrana dalších složek pomocí Zásady skupiny

Na počítači pro správu Zásady skupiny otevřete Konzolu pro správu zásad skupiny.

Klikněte pravým tlačítkem na Zásady skupiny objekt, který chcete nakonfigurovat, a pak vyberte Upravit.

V Editor Zásady skupiny Management přejděte na Zásady konfigurace počítačeŠablony pro>> správu.

Rozbalte strom na Součásti> systému Windows Microsoft Defender Antivirus> Windows DefenderPřístup ke složkám řízeným službouExploit Guard>.

POZNÁMKA: Ve starších verzích systému Windows se může místo Microsoft Defender antivirové ochrany zobrazit Windows Defender Antivirus.Poklikejte na Nakonfigurované chráněné složky a nastavte možnost na Povoleno. Vyberte Zobrazit a zadejte jednotlivé složky, které chcete chránit.

Nasaďte Zásady skupiny Object jako obvykle.

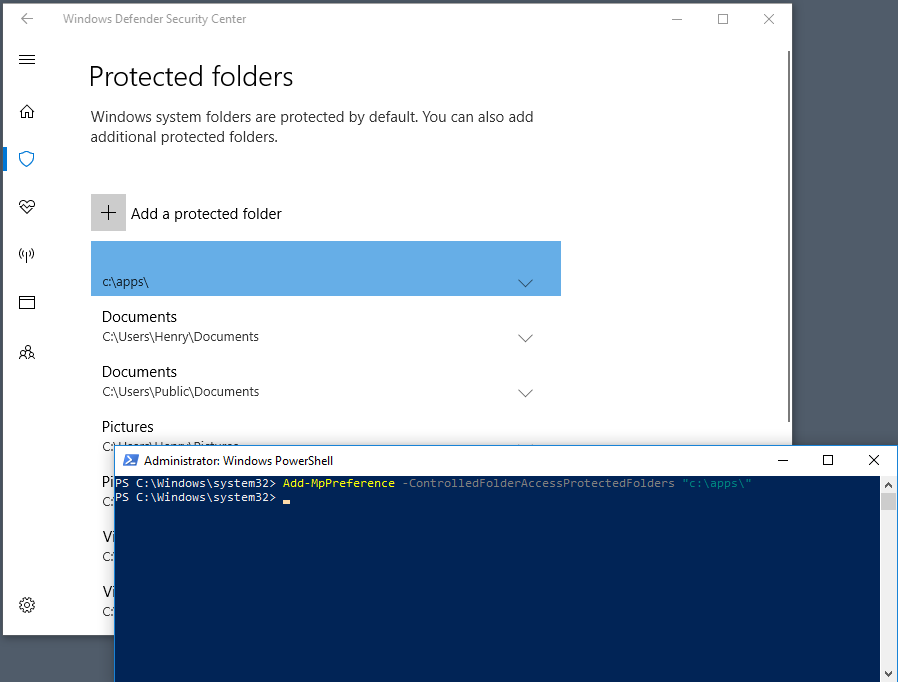

Ochrana dalších složek pomocí PowerShellu

V nabídce Start zadejte PowerShell, klikněte pravým tlačítkem na Windows PowerShell a vyberte Spustit jako správce.

Zadejte následující rutinu PowerShellu a nahraďte

<the folder to be protected>cestou ke složce (například"c:\apps\"):Add-MpPreference -ControlledFolderAccessProtectedFolders "<the folder to be protected>"Opakujte krok 2 pro každou složku, kterou chcete chránit. Chráněné složky jsou viditelné v aplikaci Zabezpečení Windows.

Důležité

Slouží Add-MpPreference k připojení nebo přidání aplikací do seznamu, nikoli Set-MpPreference. Použití rutiny Set-MpPreference přepíše existující seznam.

Ochrana dalších složek pomocí poskytovatelů CSP mdm

Pomocí poskytovatele konfigurační služby ./Vendor/MSFT/Policy/Config/Defender/GuardedFoldersList (CSP) povolte aplikacím provádět změny v chráněných složkách.

Povolit konkrétním aplikacím provádět změny v řízených složkách

Můžete určit, jestli jsou určité aplikace vždy považovány za bezpečné, a udělit přístup k zápisu k souborům v chráněných složkách. Povolení aplikací může být užitečné, pokud je určitá aplikace, kterou znáte a které důvěřujete, blokována funkcí řízeného přístupu ke složkům.

Důležité

Ve výchozím nastavení systém Windows přidává aplikace, které jsou považovány za přátelské, do seznamu povolených aplikací. Aplikace, které se přidají automaticky, se nezaznamenávají v seznamu zobrazeném v aplikaci Zabezpečení Windows ani pomocí přidružených rutin PowerShellu. Neměli byste přidávat většinu aplikací. Aplikace můžete přidávat jenom v případě, že jsou blokované a můžete ověřit jejich důvěryhodnost.

Když přidáte aplikaci, musíte zadat její polohu. Přístup k chráněným složkám bude povolen pouze aplikaci v daném umístění. Pokud je aplikace (se stejným názvem) v jiném umístění, nepřidá se do seznamu povolených a může být blokována řízeným přístupem ke složce.

Povolená aplikace nebo služba má přístup k zápisu pouze do řízené složky po jejím spuštění. Aktualizační služba bude například dál spouštět události po povolení, dokud se nezastaví a nerestartuje.

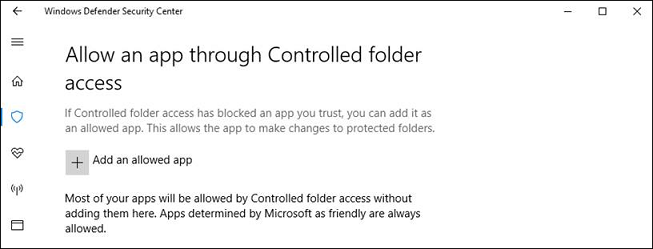

Použití aplikace Windows Defender Security k povolení konkrétních aplikací

Otevřete aplikaci Zabezpečení Windows vyhledáním položky Zabezpečení v nabídce Start.

Vyberte dlaždici Ochrana před hrozbami & viry (nebo ikonu štítu na levém řádku nabídek) a pak vyberte Spravovat ochranu před ransomwarem.

V části Řízený přístup ke složkě vyberte Povolit aplikaci prostřednictvím řízeného přístupu ke složkě.

Vyberte Přidat povolenou aplikaci a podle pokynů přidejte aplikace.

Povolení konkrétních aplikací pomocí Zásady skupiny

Na zařízení pro správu Zásady skupiny otevřete konzolu pro správu Zásady skupiny, klikněte pravým tlačítkem na Zásady skupiny objekt, který chcete nakonfigurovat, a vyberte Upravit.

V Editoru pro správu zásad skupiny přejděte na Konfiguraci počítače a vyberte Šablony pro správu.

Rozbalte strom na Součásti> systému Windows Microsoft Defender Antivirus> Windows DefenderPřístup ke složkám řízeným službouExploit Guard>.

Poklikejte na nastavení Konfigurovat povolené aplikace a potom nastavte možnost na Povoleno. Vyberte Zobrazit.

Do pole Název hodnoty přidejte úplnou cestu ke spustitelnému souboru. Nastavte hodnotu na

0. Pokud chcete například povolit příkazový řádek, nastavte název hodnoty naC:\Windows\System32\cmd.exe. Hodnota by měla být nastavená na0.

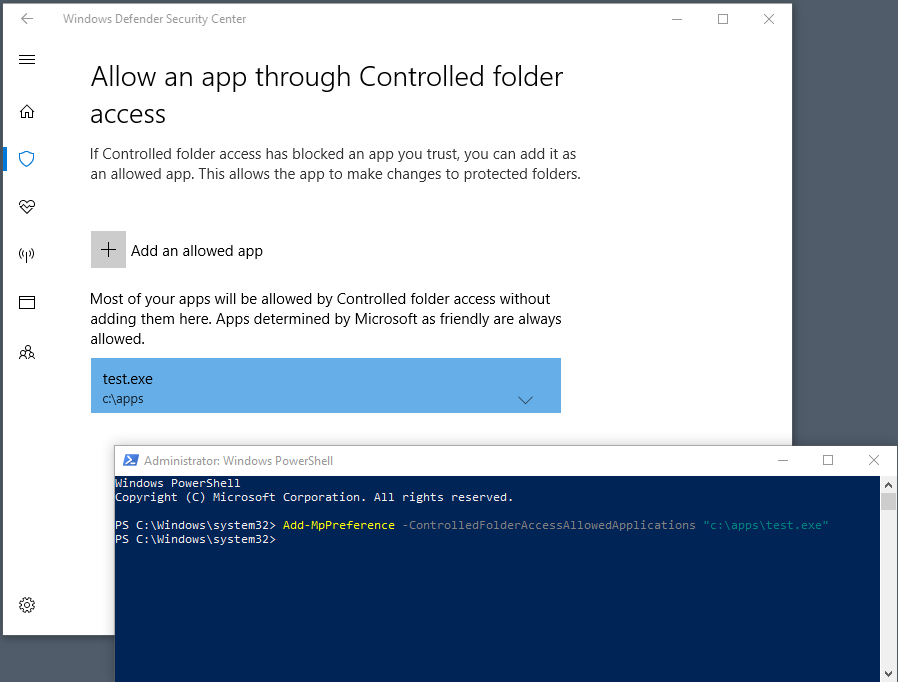

Povolení konkrétních aplikací pomocí PowerShellu

V nabídce Start zadejte PowerShell, klikněte pravým tlačítkem na Windows PowerShell a pak vyberte Spustit jako správce.

Spusťte tuto rutinu:

Add-MpPreference -ControlledFolderAccessAllowedApplications "<the app that should be allowed, including the path>"Pokud chcete například přidat spustitelný test.exe umístěný ve složce C:\apps, bude rutina následující:

Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"Pokud chcete do seznamu přidat další aplikace, pokračujte v používání

Add-MpPreference -ControlledFolderAccessAllowedApplications. Aplikace přidané pomocí této rutiny se zobrazí v aplikaci Zabezpečení Windows.

Důležité

Slouží Add-MpPreference k připojení nebo přidání aplikací do seznamu. Použití rutiny Set-MpPreference přepíše existující seznam.

Povolení konkrétních aplikací pomocí poskytovatelů CSP pro MDM

Pomocí poskytovatele konfigurační služby ./Vendor/MSFT/Policy/Config/Defender/ControlledFolderAccessAllowedApplications (CSP) povolte aplikacím provádět změny v chráněných složkách.

Povolit přístup k chráněným složkám podepsaným spustitelným souborům

Microsoft Defender for Endpoint indikátory certifikátů a souborů můžou umožnit přístup k chráněným složkám podepsaným spustitelným souborům. Podrobnosti o implementaci najdete v tématu Create indikátory založené na certifikátech.

Poznámka

To neplatí pro skriptovací stroje, včetně PowerShellu.

Přizpůsobení oznámení

Další informace o přizpůsobení oznámení při aktivaci pravidla a blokování aplikace nebo souboru najdete v tématu Konfigurace oznámení upozornění v Microsoft Defender for Endpoint.

Viz také

- Ochrana důležitých složek pomocí řízeného přístupu ke složkám

- Povolení řízeného přístupu ke složkám

- Povolení pravidel omezení potenciální oblasti útoku

Tip

Chcete se dozvědět více? Engage s komunitou Microsoft Security v naší technické komunitě: Microsoft Defender for Endpoint Tech Community.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro