Krok 6. Monitorování rizik zařízení a dodržování předpisů pro standardní hodnoty zabezpečení

Jakmile vaše organizace nasadí Microsoft Defender for Endpoint, získáte lepší přehledy a ochranu zařízení integrací Microsoft Intune s Defenderem for Endpoint. U mobilních zařízení to zahrnuje možnost monitorovat riziko zařízení jako podmínku přístupu. U zařízení s Windows můžete monitorovat dodržování předpisů těchto zařízení podle standardních hodnot zabezpečení.

Nasazení Microsoft Defender for Endpoint zahrnuje koncové body onboardingu. Pokud jste k onboardingu koncových bodů použili Intune (doporučeno), připojili jste Microsoft Intune k Defenderu for Endpoint. Pokud jste k onboardingu koncových bodů do Defenderu for Endpoint použili jinou metodu, přečtěte si téma Konfigurace Microsoft Defender for Endpoint v Intune a ujistěte se, že jste nastavili připojení mezi službami mezi Intune a Microsoft Defender for Endpoint.

Na tomto obrázku:

- Microsoft Defender for Endpoint výrazně zvyšuje sofistikovanost ochrany zařízení před hrozbami.

- Microsoft Intune umožňuje nastavit zásady ochrany aplikací a spravovat zařízení (včetně změn konfigurace). Defender for Endpoint nepřetržitě monitoruje vaše zařízení a může provádět automatizované akce k nápravě útoků.

- Intune můžete použít k onboardingu zařízení do programu Defender for Endpoint, což těmto zařízením umožňuje pracovat s aplikací Microsoft Purview Endpoint Data Loss Prevention (DLP).

Tento článek obsahuje tyto kroky:

- Monitorování rizik zařízení

- Monitorování dodržování předpisů pro standardní hodnoty zabezpečení

Pokud defender for Endpoint ještě není nastavený, ve spolupráci se správcem ochrany před hrozbami nastavte zkušební a pilotní prostředí. Možnosti uvedené v tomto článku můžete vyzkoušet ve spolupráci s pilotní skupinou.

Monitorování rizika zařízení jako podmínky pro přístup

S nasazenými Microsoft Defender for Endpoint můžete využívat signály rizik hrozeb. To vám umožní blokovat přístup k zařízením na základě jejich rizikového skóre. Microsoft doporučuje povolit přístup k zařízením se středním nebo nižším rizikovým skóre.

Pro Android a iOS/iPadOS je možné používat signály hrozeb v rámci zásad ochrany aplikací (APP). Další informace najdete v tématu Vytvoření a přiřazení zásad ochrany aplikací k nastavení úrovně rizika zařízení.

Pro všechny platformy můžete nastavit úroveň rizika ve stávajících zásadách dodržování předpisů zařízením. Další informace najdete v tématu Vytvoření zásady podmíněného přístupu.

Nasazení standardních hodnot zabezpečení a monitorování dodržování předpisů pro tato nastavení

Platí pro: Windows 10, Windows 11

Krok 5. Článek Nasazení konfiguračních profilů doporučuje začít s konfiguračními profily pomocí standardních hodnot zabezpečení, které jsou k dispozici pro Windows 10 a Windows 11. Microsoft Defender for Endpoint zahrnuje také standardní hodnoty zabezpečení, které poskytují nastavení pro optimalizaci všech ovládacích prvků zabezpečení v zásobníku Defenderu for Endpoint, včetně nastavení pro detekci a odezvu koncových bodů (EDR). Nasazují se také pomocí Microsoft Intune.

V ideálním případě se na zařízeních nasazených do Defenderu for Endpoint nasadí oba směrné plány: Windows Intune standardní hodnoty zabezpečení pro počáteční zabezpečení Windows a pak standardní hodnoty zabezpečení Defenderu for Endpoint navrchu, aby bylo možné optimálně nakonfigurovat ovládací prvky zabezpečení Defenderu for Endpoint.

Pokud chcete využívat nejnovější data o rizicích a hrozbách a minimalizovat konflikty s vývojem směrných plánů, vždy používejte nejnovější verze směrných plánů ve všech produktech hned po jejich vydání.

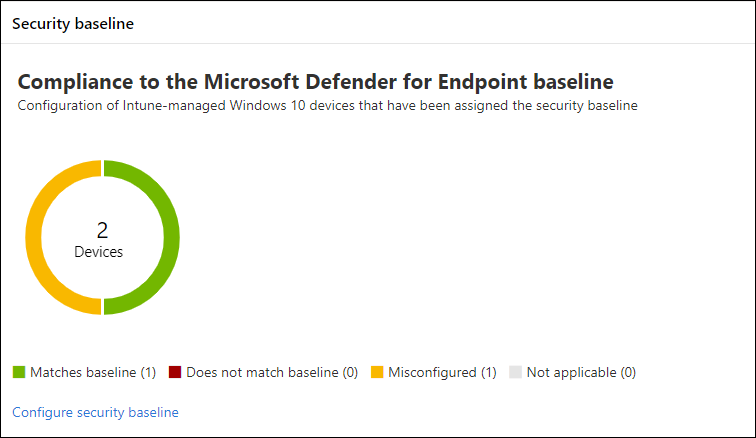

Pomocí Defenderu for Endpoint můžete monitorovat dodržování předpisů pro tyto směrné plány.

Pokud chcete nasadit standardní hodnoty zabezpečení a monitorovat dodržování předpisů pro tato nastavení, použijte postup v této tabulce.

| Krok | Popis |

|---|---|

| 1 | Projděte si klíčové koncepty a porovnejte Microsoft Defender for Endpoint a standardní hodnoty zabezpečení windows Intune. Doporučení najdete v tématu Zvýšení dodržování předpisů podle standardních hodnot zabezpečení Microsoft Defender for Endpoint. Seznam dostupných standardních hodnot zabezpečení a informace o tom, jak se vyhnout konfliktům, najdete v tématu Konfigurace zařízení s Windows v Intune. |

| 2 | Nasaďte nastavení standardních hodnot zabezpečení Windows pro Intune. Pokud jste to neudělali, projděte si pokyny v kroku 5. Nasaďte konfigurační profily. |

| 3 | Nasaďte standardní nastavení Defenderu for Endpoint pro Intune. Informace o vytvoření profilu a volbě základní verze najdete v tématu Správa profilů standardních hodnot zabezpečení v Microsoft Intune. Můžete také postupovat podle pokynů tady: Kontrola a přiřazení Microsoft Defender for Endpoint standardních hodnot zabezpečení. |

| 4 | V Defenderu for Endpoint zkontrolujte kartu Standardní hodnoty zabezpečení při správě konfigurace zařízení. |

Další krok

Přejděte na krok 7. Implementujte ochranu před únikem informací s možnostmi ochrany informací na koncových bodech.

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro