Co je seznam řízení přístupu koncových bodů?

Důležité

Azure má dva různé modely nasazení pro vytváření prostředků a práci s nimi: Resource Manager a classic. Tento článek se věnuje použití klasického modelu nasazení. Microsoft doporučuje, aby většina nových nasazení používala model nasazení Resource Manager.

Seznam řízení přístupu koncových bodů (ACL) je vylepšení zabezpečení, které je k dispozici pro vaše nasazení Azure. Seznam ACL umožňuje selektivně povolit nebo odepřít provoz pro koncový bod virtuálního počítače. Tato funkce filtrování paketů poskytuje další vrstvu zabezpečení. Síťové seznamy ACL můžete zadat jenom pro koncové body. Seznam ACL není možné zadat pro virtuální síť nebo konkrétní podsíť obsaženou ve virtuální síti. Pokud je to možné, doporučujeme místo seznamů ACL používat skupiny zabezpečení sítě (NSG). Při použití skupin zabezpečení sítě se seznam řízení přístupu koncových bodů nahradí a už se nevynucuje. Další informace o skupinách zabezpečení sítě najdete v tématu Přehled skupin zabezpečení sítě.

Seznamy ACL je možné nakonfigurovat pomocí PowerShellu nebo Azure Portal. Informace o konfiguraci seznamu ACL sítě pomocí PowerShellu najdete v tématu Správa seznamů řízení přístupu pro koncové body pomocí PowerShellu. Pokud chcete nakonfigurovat seznam ACL sítě pomocí Azure Portal, přečtěte si téma Nastavení koncových bodů pro virtuální počítač.

Pomocí síťových seznamů ACL můžete provádět následující akce:

- Selektivně povolit nebo odepřít příchozí provoz na základě rozsahu adres IPv4 vzdálené podsítě do vstupního koncového bodu virtuálního počítače.

- IP adresy seznamu blokovaných

- Vytvoření více pravidel na koncový bod virtuálního počítače

- Pomocí řazení pravidel se ujistěte, že se na daném koncovém bodu virtuálního počítače použije správná sada pravidel (od nejnižšího po nejvyšší).

- Zadejte seznam ACL pro konkrétní adresu IPv4 vzdálené podsítě.

Informace o omezeních seznamu ACL najdete v článku o limitech Azure .

Jak fungují seznamy ACL

Seznam ACL je objekt, který obsahuje seznam pravidel. Když vytvoříte seznam ACL a použijete ho na koncový bod virtuálního počítače, filtrování paketů proběhne na hostitelském uzlu virtuálního počítače. To znamená, že přenosy ze vzdálených IP adres jsou filtrovány hostitelským uzlem, aby odpovídaly pravidlu seznamu ACL, a ne na vašem virtuálním počítači. Virtuální počítač tak nebude utrácet cenné cykly procesoru za filtrování paketů.

Při vytvoření virtuálního počítače se nastaví výchozí seznam ACL, který bude blokovat veškerý příchozí provoz. Pokud se ale koncový bod vytvoří pro (port 3389), upraví se výchozí seznam ACL tak, aby umožňoval veškerý příchozí provoz pro tento koncový bod. Příchozí provoz z libovolné vzdálené podsítě se pak povolí do tohoto koncového bodu a nevyžaduje se zřizování brány firewall. Všechny ostatní porty jsou blokované pro příchozí provoz, pokud se pro tyto porty nevytvořily koncové body. Odchozí provoz je ve výchozím nastavení povolený.

Příklad výchozí tabulky seznamu ACL

| Pravidlo # | Vzdálená podsíť | Koncový bod | Povolit/odepřít |

|---|---|---|---|

| 100 | 0.0.0.0/0 | 3389 | Povolení |

Povolit a odepřít

Můžete selektivně povolit nebo odepřít síťový provoz pro vstupní koncový bod virtuálního počítače vytvořením pravidel, která určují "povolit" nebo "odepřít". Je důležité si uvědomit, že ve výchozím nastavení je při vytvoření koncového bodu povolený veškerý provoz do koncového bodu. Z tohoto důvodu je důležité pochopit, jak vytvořit pravidla povolení/zamítnutí a umístit je ve správném pořadí podle priority, pokud chcete mít podrobnou kontrolu nad síťovým provozem, který se rozhodnete povolit pro přístup ke koncovému bodu virtuálního počítače.

Body, které je potřeba zvážit:

- Žádný seznam ACL – Ve výchozím nastavení při vytvoření koncového bodu povolíme pro koncový bod vše.

- Povolení- Když přidáte jednu nebo více "povolených" oblastí, ve výchozím nastavení zamítnete všechny ostatní oblasti. S koncovým bodem virtuálního počítače budou moct komunikovat jenom pakety z povoleného rozsahu IP adres.

- Odepřít- Když přidáte jeden nebo více rozsahů zamítnutí, povolíte ve výchozím nastavení všechny ostatní rozsahy provozu.

- Kombinace povolení a zamítnutí – Kombinaci "povolení" a "zamítnutí" můžete použít v případě, že chcete vytěsit konkrétní rozsah IP adres, který chcete povolit nebo zakázat.

Pravidla a priorita pravidel

Síťové seznamy ACL je možné nastavit na konkrétních koncových bodech virtuálního počítače. Můžete například zadat seznam ACL sítě pro koncový bod protokolu RDP vytvořený na virtuálním počítači, který uzamkne přístup pro určité IP adresy. Následující tabulka ukazuje způsob, jak udělit přístup k veřejným virtuálním IP adresám (VIPs) určitého rozsahu, aby se povolil přístup pro protokol RDP. Všechny ostatní vzdálené IP adresy jsou odepřeny. Řídíme se pořadím pravidel s nejnižší prioritou.

Více pravidel

Pokud chcete v následujícím příkladu povolit přístup ke koncovému bodu protokolu RDP pouze ze dvou veřejných rozsahů IPv4 adres (65.0.0.0/8 a 159.0.0.0/8), můžete toho dosáhnout zadáním dvou pravidel povolení . V takovém případě platí, že vzhledem k tomu, že se protokol RDP ve výchozím nastavení vytváří pro virtuální počítač, můžete chtít uzamknout přístup k portu RDP na základě vzdálené podsítě. Následující příklad ukazuje způsob, jak udělit přístup k veřejným virtuálním IP adresám (VIPs) určitého rozsahu, aby se povolil přístup pro protokol RDP. Všechny ostatní vzdálené IP adresy jsou odepřeny. To funguje, protože síťové seznamy ACL je možné nastavit pro konkrétní koncový bod virtuálního počítače a přístup je ve výchozím nastavení odepřen.

Příklad – více pravidel

| Pravidlo # | Vzdálená podsíť | Koncový bod | Povolit/odepřít |

|---|---|---|---|

| 100 | 65.0.0.0/8 | 3389 | Povolení |

| 200 | 159.0.0.0/8 | 3389 | Povolení |

Pořadí pravidel

Vzhledem k tomu, že pro koncový bod lze zadat více pravidel, musí existovat způsob, jak pravidla uspořádat, aby bylo možné určit, které pravidlo má přednost. Pořadí pravidel určuje prioritu. Seznamy ACL sítě se řídí pořadím pravidel s nejnižší prioritou. V následujícím příkladu má koncový bod na portu 80 selektivně udělený přístup pouze k určitým rozsahům IP adres. Abychom to mohli nakonfigurovat, máme pravidlo zamítnutí (pravidlo č. 100) pro adresy v prostoru 175.1.0.1/24. Pak je zadáno druhé pravidlo s prioritou 200, které povoluje přístup ke všem ostatním adresám pod 175.0.0.0/8.

Příklad – priorita pravidel

| Pravidlo # | Vzdálená podsíť | Koncový bod | Povolit/odepřít |

|---|---|---|---|

| 100 | 175.1.0.1/24 | 80 | Odepřít |

| 200 | 175.0.0.0/8 | 80 | Povolení |

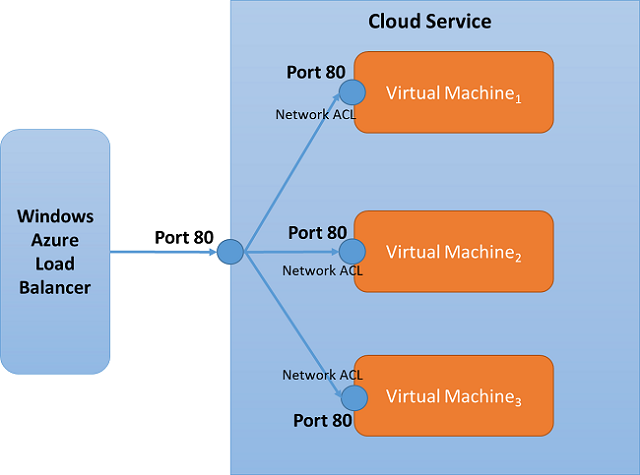

Seznamy ACL sítě a sady s vyrovnáváním zatížení

Seznamy ACL sítě je možné zadat na koncovém bodu sady s vyrovnáváním zatížení. Pokud je pro sadu s vyrovnáváním zatížení zadaný seznam ACL, použije se seznam ACL sítě pro všechny virtuální počítače v této sadě s vyrovnáváním zatížení. Pokud se například vytvoří sada s vyrovnáváním zatížení s portem 80 a sada s vyrovnáváním zatížení obsahuje 3 virtuální počítače, seznam ACL sítě vytvořený na koncovém bodu "Port 80" jednoho virtuálního počítače se automaticky použije na ostatní virtuální počítače.

Další kroky

Správa seznamů řízení přístupu pro koncové body pomocí PowerShellu