Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Aplikace SaaS hrají klíčovou roli při zajišťování dostupnosti aplikací a prostředků z libovolného zařízení s připojením k internetu. Některé aplikace ale můžou představovat bezpečnostní riziko, které může způsobit významné škody ve vaší organizaci, pokud nejsou zjištěny a spravovány. Musíte mít přehled o aplikacích používaných ve vaší organizaci, abyste mohli chránit citlivá data a prostředky.

Microsoft Defender for Cloud Apps vás udržuje v kontrole prostřednictvím komplexní viditelnosti, auditování a podrobných ovládacích prvků nad citlivými daty. Defender for Cloud Apps obsahuje nástroje, které pomáhají odhalit stínové IT a posoudit rizika a zároveň vám umožní vynucovat zásady a zkoumat aktivity aplikací. Pomáhá řídit přístup v reálném čase a zastavit hrozby, aby vaše organizace mohl bezpečněji přejít do cloudu.

Tento článek obsahuje pokyny k:

- Objevte cloudové aplikace

- Schválení cloudových aplikací

- Konfigurace řízení podmíněného přístupu k aplikacím

- Použijte konektory aplikací

- Uplatnit řídicí prvky relace

Pokud jste ještě nenastavili Defender for Cloud Apps, přečtěte si téma Vyhodnocení Programu Microsoft Defender for Cloud Apps.

Objevte cloudové aplikace

Bez přehledu o aplikacích používaných ve vaší organizaci nebudete moct správně spravovat a řídit, jak uživatelé používají aplikace a jak aplikace přistupují k citlivým datům a prostředkům.

Defender for Cloud Apps má funkci nazývanou Cloud Discovery, která analyzuje protokoly provozu proti katalogu Microsoft Defender for Cloud Apps s více než 31 000 cloudovými aplikacemi. Aplikace jsou seřazené a hodnocené na základě více než 90 rizikových faktorů a poskytují průběžný přehled o používání cloudových aplikací, stínovém IT a riziku, které představují neznámé a nespravované aplikace.

Následující diagram znázorňuje komponenty zjišťování cloudových aplikací a dvě metody používané k monitorování síťového provozu a zjišťování cloudových aplikací používaných ve vaší organizaci.

V tomto diagramu:

- Metoda 1: Cloud App Discovery se integruje s Programem Microsoft Defender for Endpoint, který hlásí cloudové aplikace a služby, ke kterým se přistupuje ze zařízení s Windows 10 a Windows 11 spravovaných IT.

- Metoda 2: Pro pokrytí na všech zařízeních připojených k síti shromažďuje kolektor protokolů Defender for Cloud Apps nainstalovaný na branách firewall a proxy serverech data z koncových bodů do Defenderu for Cloud Apps pro analýzu.

Následující doprovodné materiály vám pomůžou využívat integrované funkce v Defenderu for Cloud Apps ke zjišťování aplikací ve vaší organizaci:

Schválení aplikací

Po kontrole seznamu zjištěných aplikací ve vašem prostředí můžete své prostředí zabezpečit schválením bezpečných aplikací (schválenou) nebo zakázáním nežádoucích aplikací (neschválené).

Další informace najdete v tématu Schválení nebo zrušení schválení aplikace.

Konfigurace řízení podmíněného přístupu k aplikacím pro ochranu aplikací

Zásady podmíněného přístupu umožňují přiřadit ovládací prvky a požadavky konkrétním aplikacím, akcím nebo ověřovacím podmínkám. Máte možnost definovat, kteří uživatelé nebo skupiny uživatelů mají přístup k vašim cloudovým aplikacím, ke kterým cloudovým aplikacím mají přístup a ze kterých umístění a sítí musí uživatel získat přístup. Další informace najdete v kroku 1 tohoto řešení.

Ve spojení se zásadami podmíněného přístupu můžete dále zvýšit zabezpečení cloudových aplikací použitím řízení přístupu a relací pomocí řízení podmíněného přístupu k aplikacím. Díky funkci Řízení podmíněného přístupu k aplikacím v Defenderu pro Cloud Apps se přístup k uživatelským aplikacím a relacím monitorují a řídí v reálném čase na základě zásad přístupu a relací. Zásady přístupu a relací nakonfigurované pomocí portálu Defender for Cloud Apps umožňují dále upřesnit filtry a nastavit akce, které můžou uživatelé provádět.

Microsoft Defender for Cloud Apps se nativně integruje s Microsoft Entra. Když nakonfigurujete zásadu v Microsoft Entra tak, aby používala řízení podmíněného přístupu k aplikacím, provoz cloudových aplikací se směruje přes Defender for Cloud Apps jako proxy server, který umožňuje Defenderu for Cloud Apps monitorovat tento provoz a používat řízení relací.

Následující diagram ukazuje, jak se provoz cloudových aplikací směruje přes Microsoft Entra a Defender for Cloud Apps.

V tomto diagramu:

- Microsoft Entra má zásady řízení podmíněného přístupu k aplikacím pro provoz určených a integrovaných aplikací SaaS. ID Microsoft Entra pak směruje provoz relace přes Defender for Cloud Apps .

- Defender for Cloud Apps monitoruje tento provoz a používá zásady řízení relací.

Podmíněný přístup určuje požadavky, které musí být splněny, aby měl uživatel přístup k aplikaci. Řízení podmíněného přístupu k aplikacím určuje, ke kterým aplikacím má uživatel přístup, a sadu akcí, které může uživatel provést během relace po udělení přístupu.

Další informace naleznete v tématu:

- Ochrana aplikací s využitím Řízení podmíněného přístupu k aplikacím Microsoft Defenderu for Cloud Apps

- Integrace ID Microsoft Entra s řízením podmíněného přístupu k aplikacím

Použijte konektory aplikací

Konektory aplikací využívají rozhraní API poskytovatelů aplikací, aby Defender for Cloud Apps zajistil lepší viditelnost a kontrolu nad aplikacemi používanými ve vaší organizaci. V závislosti na aplikaci, ke které se připojujete, připojení aplikací umožňují následující:

- Informace o účtu – přehled o uživatelích, účtech, profilových informacích, stavu (pozastaveno, aktivní, zakázané) skupiny a oprávnění.

- Záznam auditu – přehled o aktivitách uživatelů, aktivitách správce a aktivitách přihlašování

- Zásady správného řízení účtů – Možnost pozastavit uživatele, odvolat hesla a další možnosti

- Oprávnění aplikace – přehled o vydaných tokenech a jejich oprávněních

- Zásady správného řízení oprávnění aplikace – Možnost odebrat tokeny

- Kontrola dat – Kontrola nestrukturovaných dat pomocí dvou procesů – pravidelně (každých 12 hodin) a v reálném čase (aktivuje se při každém zjištění změny).

- Zásady správného řízení dat – Schopnost umístit soubory do karantény, včetně souborů v koši, a přepsat soubory.

Další informace najdete v tématu Připojení aplikací.

Defender for Cloud Apps poskytuje komplexní ochranu pro připojené aplikace pomocí integrace z cloudu do cloudu, konektorů API a řízení přístupu a relací v reálném čase, která využívají podmíněná řízení přístupu k aplikacím.

Uplatnit řídicí prvky relace

Ovládací prvky relací umožňují použít parametry na způsob, jakým vaše organizace používá cloudové aplikace. Pokud například vaše organizace používá Salesforce, můžete nakonfigurovat zásady relace, které umožňují přístup k datům Salesforce vaší organizace jenom zaregistrovaným a spravovaným zařízením. Jednodušším příkladem může být konfigurace zásad pro monitorování provozu z nespravovaných zařízení, abyste mohli před použitím přísnějších zásad analyzovat riziko tohoto provozu.

Dokumentace k Defenderu for Cloud Apps obsahuje následující řadu kurzů, které vám pomůžou zjišťovat rizika a chránit vaše prostředí:

- Detekce podezřelé aktivity uživatelů

- Prověřování rizikových uživatelů

- Prověřování rizikových aplikací OAuth

- Zjišťování a ochrana citlivých informací

- Ochrana všech aplikací ve vaší organizaci v reálném čase

- Blokování stahování citlivých informací

- Ochrana souborů pomocí karantény správce

- Vyžadování podrobného ověřování při rizikové akci

Další krok

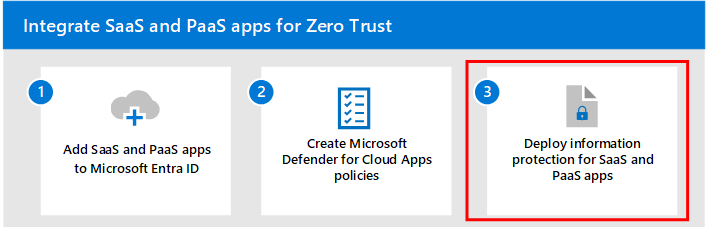

Pokračujte krokem 3 a nasaďte ochranu informací pro aplikace SaaS.