Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Zabezpečení prostředí DevOps už není pro vývojáře volbou. Chybní aktéři se posunují doleva, takže musíte implementovat principy nulové důvěryhodnosti , které zahrnují explicitní ověření, použití přístupu s nejnižšími oprávněními a předpokládat porušení zabezpečení v prostředích DevOps.

Tento článek popisuje osvědčené postupy pro zabezpečení prostředí DevOps pomocí přístupu nulové důvěryhodnosti, který brání škodlivým hercům v ohrožení vývojářských polí, infikování kanálů verzí se škodlivými skripty a získání přístupu k produkčním datům prostřednictvím testovacích prostředí.

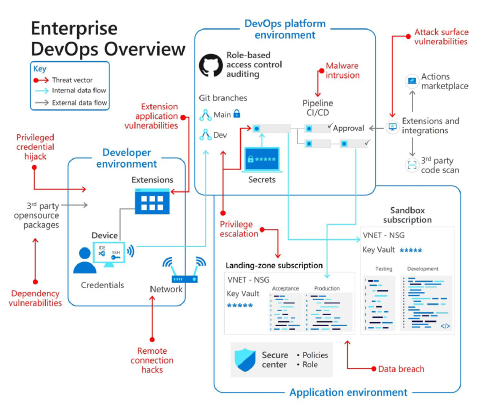

EBook Zabezpečení prostředí Enterprise DevOps Environment obsahuje následující vizualizaci vývojářských, platforem DevOps a aplikačních prostředí spolu s potenciálními bezpečnostními hrozbami pro každou z nich.

Všimněte si v předchozím diagramu, jak propojení mezi prostředími a externími integracemi rozšiřují prostředí hrozeb. Tato připojení můžou zvýšit příležitosti pro chybné aktéry k ohrožení systému.

Škodliví aktéři zasahují podniková prostředí, aby ohrozili prostředí DevOps, získali přístup a odemkli nová nebezpečí. Útoky překračují typickou šířku porušení kybernetické bezpečnosti, aby vkládaly škodlivý kód, předpokládají výkonné identity vývojářů a ukradnou produkční kód.

Vzhledem k tomu, že společnosti přecházejí na všudypřítomné scénáře práce odkudkoli, musí posílit zabezpečení zařízení. Kanceláře kybernetické bezpečnosti nemusí mít konzistentní znalosti o tom, kde a jak vývojáři zabezpečují a vytvářejí kód. Zlovolní aktéři využívají tyto slabiny pomocí hackování vzdálených připojení a krádeže identit vývojářů.

Nástroje DevOps jsou klíčové vstupní body pro chybné aktéry, od automatizace kanálů po ověřování kódu a úložiště kódu. Pokud chybní aktéři infikují kód před dosažením produkčních systémů, může ve většině případů projít kontrolními body kybernetické bezpečnosti. Abyste zabránili ohrožení zabezpečení, ujistěte se, že se vývojové týmy zabývají kolegiálními kontrolami, kontrolami zabezpečení pomocí bezpečnostních pluginů IDE, bezpečnými standardy kódování a kontrolou větví v rámci správy verzí.

Týmy kybernetické bezpečnosti mají za cíl zabránit škodlivým subjektům v produkčním prostředí. Prostředí teď ale zahrnují nástroje a produkty dodavatelského řetězce. Porušení opensourcových nástrojů může navýšit globální rizika kybernetické bezpečnosti.

Další informace o článcích specifických pro vývojáře najdete v následujících článcích o DevSecOps v části Pokyny pro vývojáře v Centru pokynů pro nulovou důvěryhodnost:

- Zabezpečení prostředí platformy DevOps pomáhá implementovat principy nulové důvěryhodnosti ve vašem prostředí platformy DevOps a zdůrazňuje osvědčené postupy pro správu tajných kódů a certifikátů.

- Zabezpečení vývojového prostředí vám pomůže implementovat principy nulové důvěryhodnosti ve vývojových prostředích s osvědčenými postupy pro nejnižší oprávnění, zabezpečení větví a důvěryhodné nástroje, rozšíření a integrace.

- Vložení zabezpečení nulové důvěry (Zero Trust) do pracovního postupu vývojáře vám pomůže rychle a bezpečně inovovat.

Další kroky

- Urychlete a zabezpečte kód pomocí Azure DevOps pomocí nástrojů, které vývojářům poskytují nejrychlejší a nejbezpečnější kód pro cloudové prostředí.

- Zaregistrujte se do Azure Developer CLI, opensourcového nástroje, který zrychluje dobu potřebnou k zahájení práce v Azure.

- Nakonfigurujte Azure tak, aby důvěřovala OIDC GitHubu jako federovaná identita. OpenID Connect (OIDC) umožňuje pracovním postupům GitHub Actions přistupovat k prostředkům v Azure, aniž by bylo nutné ukládat přihlašovací údaje Azure jako dlouhodobé tajné kódy GitHubu.

- Centrum prostředků DevOps vám pomůže s postupy DevOps, agilními metodami, správou verzí Gitu, DevOps v Microsoftu a posouzením průběhu DevOps vaší organizace.

- Zjistěte, jak řešení Microsoft DevSecOps integruje zabezpečení do všech aspektů životního cyklu doručování softwaru, aby bylo možné povolit DevSecOps nebo zabezpečit DevOps pro aplikace v cloudu (a kdekoli) s Azure a GitHubem.