Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

![]()

Aplikace jsou základními kancelářskými nástroji pro zaměstnance. Přechod cloudových aplikací software jako služby (SaaS) na moderním pracovišti vytvořil nové výzvy pro IT. Nedostatek viditelnosti a kontroly nad aplikacemi, způsob, jakým s nimi uživatelé pracují, a data, která jsou prostřednictvím nich vystavená, vytvářejí rizika zabezpečení a dodržování předpisů.

nulová důvěra (Zero Trust) řešení pro pilíře aplikací se týká zajištění viditelnosti a kontroly nad daty a analýzami využití aplikací, které identifikují a bojují s kybernetickými hrozbami napříč cloudovými aplikacemi a službami.

Tyto pokyny jsou určené pro poskytovatele softwaru a technologické partnery, kteří chtějí vylepšit řešení zabezpečení aplikací integrací s produkty Microsoftu.

Průvodce integrací nulová důvěra (Zero Trust) s aplikacemi

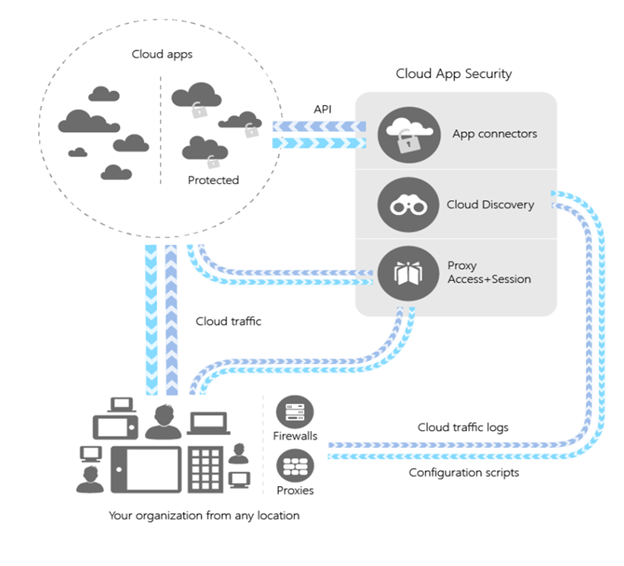

Tento průvodce integrací obsahuje pokyny pro integraci s Programem Microsoft Defender for Cloud Apps). Defender for Cloud Apps je zprostředkovatel zabezpečení přístupu ke cloudu (CASB), který funguje v několika cloudech. Poskytuje bohatou viditelnost, kontrolu nad cestováním dat a sofistikovanou analýzu pro identifikaci a boj proti kybernetickým hrozbám napříč všemi vašimi cloudovými službami.

Microsoft Defender for Cloud Apps

Nezávislí dodavatelé softwaru (ISV) se můžou integrovat s programem Defender for Cloud Apps, aby organizace mohly zjišťovat rizikové využití nebo potenciální exfiltraci a chránit je před riziky, která se objevila při používání stínových aplikací.

Rozhraní API Defenderu for Cloud Apps poskytuje programový přístup k Defenderu for Cloud Apps prostřednictvím koncových bodů rozhraní REST API. Nezávislí výrobci softwaru můžou pomocí rozhraní API provádět operace čtení a aktualizace v defenderu pro data a objekty Cloud Apps ve velkém měřítku. Příklad:

- Nahrání souborů protokolu pro Cloud Discovery

- Generování blokových skriptů

- Zobrazení seznamu aktivit a upozornění

- Zavření nebo řešení výstrah

Nezávislí výrobci softwaru tak mohou:

- Použijte Cloud Discovery k mapování a identifikaci cloudového prostředí a cloudových aplikací, které vaše organizace používá.

- Schválení a zrušení schválení aplikací ve vašem cloudu

- Snadno nasaďte konektory aplikací, které využívají rozhraní API zprostředkovatele, abyste měli hlubší přehled a podrobné zásady správného řízení aplikací, ke kterým se připojujete.

- Pomocí ochrany podmíněného řízení přístupu k aplikacím můžete získat přehled a kontrolu nad přístupem a aktivitami v cloudových aplikacích v reálném čase.

Začněte tím, že si prohlédnete úvod do rozhraní REST API defenderu pro Cloud Apps.

Integrace stínového partnera IT

Řešení SWG (Secure Web Gateway) a Endian Firewall (EFW) se můžou integrovat s programem Defender for Cloud Apps, aby zákazníkům poskytla komplexní zjišťování stínových IT, dodržování předpisů a posouzení rizik zabezpečení zjištěných aplikací a integrované řízení přístupu k neschválným aplikacím.

Principy integrace jsou:

- Méně nasazení: Dodavatel bude streamovat protokoly provozu přímo do Defenderu for Cloud Apps, aby se zabránilo nasazení a údržbě agenta.

- Rozšiřování protokolů a korelace aplikací: Protokoly přenosů budou rozšířeny proti katalogu Defender for Cloud Apps a mapují každý záznam protokolu na známou aplikaci (přidruženou k profilu rizika).

- Analýzy a vytváření sestav Defenderu for Cloud Apps: Defender for Cloud Apps bude analyzovat a zpracovávat data a poskytovat přehled sestavy stínového IT

- Řízení přístupu na základě rizika: Defender for Cloud Apps se bude synchronizovat zpět s dodavatelem podpisy aplikace, které se mají zablokovat, aby se zákazníkovi povolila správa rizikových aplikací v programu Defender for Cloud Apps, která je vynucena konzistentním mechanismem řízení přístupu dodavatele.

Před zahájením vývoje integrace doporučujeme provést následující kroky:

- Pomocí tohoto odkazu vytvořte tenanta Defenderu pro Cloud Apps.

- Nahrajte ukázkový protokol provozu pomocí funkce ručního nahrání.

- Alternativně můžete použít nahrávání založené na rozhraní API. Podrobné pokyny najdete v dokumentaci k vašemu zkušebnímu prostředí a rozhraní Cloud Discovery API.

- Generování tokenu rozhraní API

- Nahrání protokolu – skládá se ze tří fází:

- Generování blokového skriptu (to znamená extrakce neschválené informace o aplikacích)

Při nahrávání protokolu zvolte jednu z následujících možností analyzátoru:

- Pokud je formát protokolu standardní CEF, W3C, LEEF, vyberte ho v rozevíracím seznamu existujících formátů protokolů.

- Pokud ne, nakonfigurujte vlastní analyzátor protokolů.