Vytvoření skupiny počítačů a účtu gMSA pro spravovanou instanci SCOM služby Azure Monitor

Tento článek popisuje, jak vytvořit účet spravované služby skupiny (gMSA), skupinu počítačů a účet uživatele domény v místní Active Directory.

Poznámka

Další informace o architektuře spravované instance SCOM služby Azure Monitor najdete v tématu Spravovaná instance SCOM služby Azure Monitor.

Požadavky služby Active Directory

Pokud chcete provádět operace služby Active Directory, nainstalujte funkci Nástroje pro vzdálenou správu serveru: Active Directory Domain Services a Lightweight Directory Tools. Pak nainstalujte nástroj Uživatelé a počítače služby Active Directory. Tento nástroj můžete nainstalovat na jakýkoli počítač, který má připojení k doméně. Abyste mohli provádět všechny operace služby Active Directory, musíte se přihlásit k tomuto nástroji s oprávněními správce.

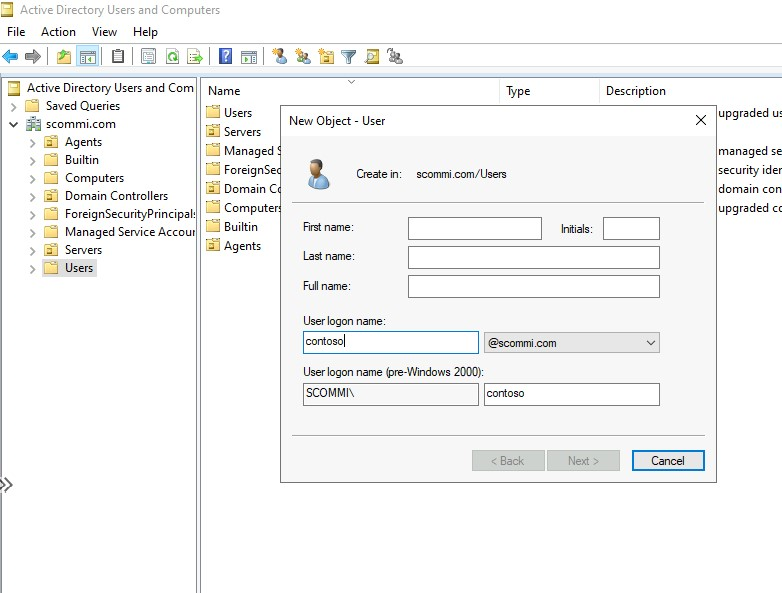

Konfigurace účtu domény ve službě Active Directory

Vytvořte účet domény v instanci služby Active Directory. Doménový účet je typický účet služby Active Directory. (Může se jednat o účet bez oprávnění správce.) Tento účet použijete k přidání serverů pro správu Nástroje System Center Operations Manager do vaší stávající domény.

Ujistěte se, že tento účet má oprávnění k připojení dalších serverů k vaší doméně. Pokud má tato oprávnění, můžete použít existující účet domény.

Nakonfigurovaný účet domény použijete v pozdějších krocích k vytvoření instance spravované instance SCOM a následným krokům.

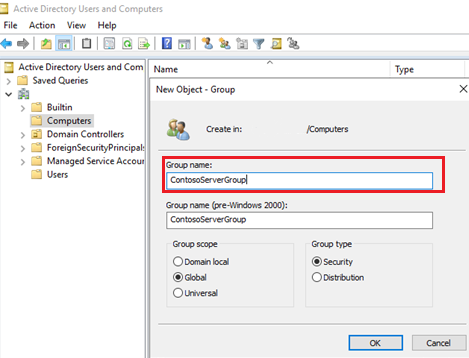

Vytvoření a konfigurace skupiny počítačů

Vytvořte skupinu počítačů v instanci služby Active Directory. Další informace najdete v tématu Vytvoření skupinového účtu ve službě Active Directory. Všechny servery pro správu, které vytvoříte, budou součástí této skupiny, aby všichni členové skupiny mohli načíst přihlašovací údaje gMSA. (Tyto přihlašovací údaje vytvoříte v pozdějších krocích.) Název skupiny nesmí obsahovat mezery a musí obsahovat pouze znaky abecedy.

Chcete-li spravovat tuto skupinu počítačů, zadejte oprávnění k účtu domény, který jste vytvořili.

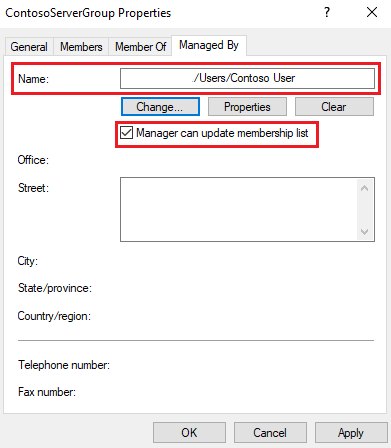

Vyberte vlastnosti skupiny a pak vyberte Spravováno.

Do pole Název zadejte název účtu domény.

Zaškrtněte políčko Správce může aktualizovat seznam členství .

Vytvoření a konfigurace účtu gMSA

Vytvořte gMSA pro spouštění služeb serveru pro správu a ověřování služeb. K vytvoření účtu služby gMSA použijte následující příkaz PowerShellu. Název hostitele DNS se dá použít také ke konfiguraci statické IP adresy a přidružení stejného názvu DNS ke statické IP adrese jako v kroku 8.

New-ADServiceAccount ContosogMSA -DNSHostName "ContosoLB.aquiladom.com" -PrincipalsAllowedToRetrieveManagedPassword "ContosoServerGroup" -KerberosEncryptionType AES128, AES256 -ServicePrincipalNames MSOMHSvc/ContosoLB.aquiladom.com, MSOMHSvc/ContosoLB, MSOMSdkSvc/ContosoLB.aquiladom.com, MSOMSdkSvc/ContosoLB

V daném příkazu:

ContosogMSAje název gMSA.ContosoLB.aquiladom.comje název DNS pro nástroj pro vyrovnávání zatížení. K vytvoření statické IP adresy použijte stejný název DNS a přidružte ke statické IP adrese stejný název DNS jako v kroku 8.ContosoServerGroupje skupina počítačů vytvořená ve službě Active Directory (zadaná dříve).MSOMHSvc/ContosoLB.aquiladom.com, ,SMSOMHSvc/ContosoLBMSOMSdkSvc/ContosoLB.aquiladom.comaMSOMSdkSvc/ContosoLBjsou hlavní názvy služeb.

Poznámka

Pokud je název gMSA delší než 14 znaků, ujistěte se, že jste nastavili SamAccountName méně než 15 znaků včetně znaménka $ .

Pokud kořenový klíč není efektivní, použijte následující příkaz:

Add-KdsRootKey -EffectiveTime ((get-date).addhours(-10))

Ujistěte se, že vytvořený účet gMSA je místní účet správce. Pokud místní správci na úrovni služby Active Directory používají zásady Zásady skupiny Object, ujistěte se, že jako místní správce mají účet gMSA.

Důležité

Pokud chcete minimalizovat potřebu rozsáhlé komunikace se správcem služby Active Directory i se správcem sítě, přečtěte si téma Samoobslužné ověření. Tento článek popisuje postupy, které správce služby Active Directory a správce sítě používají k ověření změn konfigurace a zajištění jejich úspěšné implementace. Tento proces omezuje zbytečné interakce mezi správcem Operations Manageru a správcem služby Active Directory a správcem sítě. Tato konfigurace šetří čas správcům.

Další kroky

Váš názor

Připravujeme: V průběhu roku 2024 budeme postupně vyřazovat problémy z GitHub coby mechanismus zpětné vazby pro obsah a nahrazovat ho novým systémem zpětné vazby. Další informace naleznete v tématu: https://aka.ms/ContentUserFeedback.

Odeslat a zobrazit názory pro