Poznámka

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

System Center Operations Manager vám umožňuje využít investice do služby Active Directory Domain Services (AD DS) tím, že přiřadí počítače spravované agentem ke skupinám pro správu. Tento článek vám pomůže vytvořit a spravovat konfiguraci kontejneru ve službě Active Directory a přiřadit agenty serverům pro správu, ke kterým se mají agenti hlásit.

Vytvořte kontejner Active Directory Domain Services pro skupinu správy

Pomocí následující syntaxe příkazového řádku a postupu můžete vytvořit kontejner služby Doména služby Active Directory (AD DS) pro skupinu pro správu nástroje System Center – Operations Manager. MOMADAdmin.exe je k tomuto účelu k dispozici a instaluje se se serverem pro správu Operations Manageru. MOMADAdmin.exe musí spustit správce zadané domény.

Syntaxe příkazového řádku:

<path>\MOMADAdmin.exe <ManagementGroupName> <MOMAdminSecurityGroup> <RunAsAccount> <Domain>

Důležité

Pokud hodnota obsahuje mezeru, musíte hodnotu vložit do uvozovek.

ManagementGroupName je název skupiny pro správu, pro kterou se vytváří kontejner AD.

MOMAdminSecurityGroup je doménová skupina zabezpečení ve formátu doména\security_group, která je členem role zabezpečení Operations Managers Administrators pro skupinu pro správu.

RunAsAccount: Jedná se o účet domény, který bude server pro správu používat ke čtení, zápisu a odstraňování objektů ve službě AD. Použijte formát domény\uživatelské jméno.

Doména je název domény, ve které se vytvoří kontejner skupiny pro správu. MOMADAdmin.exe lze spustit napříč doménami pouze v případě, že mezi nimi existuje obousměrný vztah důvěryhodnosti.

Aby integrace služby Active Directory fungovala, skupina zabezpečení musí být buď globální skupina zabezpečení (pokud integrace služby Active Directory potřebuje fungovat ve více doménách s obousměrnými vztahy důvěryhodnosti) nebo místní doménová skupina (pokud se integrace služby Active Directory používá jenom v jedné doméně).

Chcete-li přidat skupinu zabezpečení do skupiny Správci nástroje Operations Manager, použijte následující postup.

V konzole Operations Console vyberte Možnost Správa.

V pracovním prostoru Správa vyberte v části Zabezpečení role uživatele.

V rolích uživatelů vyberte Správce nástroje Operations Manager a vyberte akci Vlastnosti nebo klikněte pravým tlačítkem na správce nástroje Operations Manager a vyberte Vlastnosti.

Vyberte Přidat pro otevření dialogového okna Vybrat skupinu.

Vyberte požadovanou skupinu zabezpečení a pak dialogové okno zavřete kliknutím na tlačítko OK .

Výběrem možnosti OK zavřete vlastnosti role uživatele.

Poznámka:

Doporučujeme použít jednu skupinu zabezpečení, která může obsahovat několik skupin, pro roli Správci nástroje Operations Manager. Díky tomu je možné skupiny a členy skupin přidávat a odebírat ze skupin, aniž by správce domény potřeboval provést ruční kroky pro přiřazení oprávnění Čtení a Odstranit Podřízené do kontejneru skupiny pro správu.

Pomocí následujícího postupu vytvořte kontejner služby AD DS.

Otevřete příkazový řádek jako správce.

Na příkazovém řádku zadejte například následující:

"C:\Program Files\Microsoft System Center 2016\Operations Manager\Server\MOMADAdmin.exe" "Message Ops" MessageDom\MessageOMAdmins MessageDom\MessageADIntAcct MessageDom**

Poznámka:

Výchozí cesta je C:\Program Files\Microsoft System Center 2016\Operations Manager.

Poznámka:

Výchozí cesta je C:\Program Files\Microsoft System Center\Operations Manager.

Předchozí příklad příkazového řádku:

Spusťte nástroj MOMADAdmin.exe z příkazového řádku.

V kořenovém adresáři schématu služby AD DS domény MessageDom vytvořte kontejner pro správu skupiny "Message Ops". Pokud chcete vytvořit stejný kontejner služby AD DS skupiny pro správu v dalších doménách, spusťte MOMADAdmin.exe pro každou doménu.

Přidejte uživatelský účet domény MessageDom\MessageADIntAcct do skupiny zabezpečení MessageDom\MessageOMAdmins AD DS a přiřaďte skupině zabezpečení služby AD DS práva potřebná ke správě kontejneru služby AD DS.

Přiřazení počítačů k serverům pro správu se službami Active Directory Domain Services

Průvodce přiřazením agenta a převzetím služeb při selhání pro nástroj Operations Manager vytvoří pravidlo přiřazení agenta, které používá Služby doménové struktury Active Directory (AD DS) k přiřazení počítačů ke skupině pro správu, a určí primární a sekundární servery pro správu počítačů. Pomocí následujících postupů spusťte a použijte průvodce.

Důležité

Před spuštěním Průvodce přiřazením agenta a převzetím služeb při selhání musí být vytvořen kontejner služby Active Directory Domain Services pro skupinu správy.

Průvodce přiřazením agenta a převzetím služeb při selhání agenta nenasadí agenta. Agenta musíte ručně nasadit do počítačů pomocí MOMAgent.msi.

Změna pravidla přiřazení agenta může vést k tomu, že počítače už nebudou přiřazeny a tím pádem nebudou monitorovány skupinou pro správu. Stav těchto počítačů se změní na kritický, protože počítače už do správcovské skupiny neodesílají heartbeat signály. Tyto počítače je možné odstranit ze skupiny pro správu a pokud počítač není přiřazený k jiným skupinám pro správu, je možné agenta Operations Manageru odinstalovat.

Spustit průvodce přiřazením agenta Operations Manageru a jeho převzetím služeb při selhání.

Přihlaste se k počítači účtem, který je členem skupiny Administrátoři nástroje Operations Manager.

V konzole nástroje Operation vyberte pracovní prostor Správa.

V pracovním prostoru Správa vyberte Servery pro správu.

V podokně Servery pro správu klikněte pravým tlačítkem myši na server pro správu nebo server brány, který bude primárním serverem pro správu pro počítače vrácené pravidly, která vytvoříte v následujícím postupu, a pak vyberte Vlastnosti.

Poznámka:

Servery brány fungují jako servery pro správu v tomto kontextu.

V dialogovém okně Vlastnosti serveru pro správu vyberte kartu Automatické přiřazení agentů a pak výběrem možnosti Přidat spusťte Průvodce přiřazením agenta a převzetím služeb při selhání.

Na úvodní stránce v Průvodci přiřazení agenta a převzetí služeb při selhání vyberte Další.

Poznámka:

Úvodní stránka se nezobrazí, pokud byl průvodce spuštěn a byla vybrána možnost Tuto stránku znovu nezobrazovat.

Na stránce Doména postupujte takto:

Poznámka:

Pokud chcete přiřadit počítače z více domén ke skupině pro správu, spusťte pro každou doménu Průvodce přiřazením agenta a převzetím služeb při selhání.

Vyberte doménu počítačů z rozbalovacího seznamu Název domény. Server pro správu a všechny počítače v prostředích pro přiřazení AD agenta musí být schopny rozpoznat název domény.

Důležité

Server pro správu a počítače, které chcete spravovat, musí být v obousměrných důvěryhodných doménách.

Nastavte profil Spustit jako na profil Spustit jako přidružený k účtu Spustit jako, který byl zadán při spuštění MOMADAdmin.exe pro doménu. Výchozí účet použitý k přiřazení agenta je výchozí účet akce zadaný během instalace, označovaný také jako účet přiřazení agenta založeného na službě Active Directory. Tento účet představuje přihlašovací údaje používané při připojování ke službě Active Directory zadané domény a úpravě objektů služby Active Directory a měl by odpovídat účtu zadanému při spuštění MOMAdmin.exe. Pokud to nebyl účet použitý ke spuštění MOMADAdmin.exe, vyberte Použít jiný účet k provedení přiřazení agenta v zadané doméně a pak vyberte nebo vytvořte účet z rozevíracího seznamu Vybrat profil Spustit jako. Profil účtu přiřazení agenta založeného na službě Active Directory musí být nakonfigurovaný tak, aby používal účet správce nástroje Operations Manager, který se distribuuje na všechny servery ve fondu zdrojů přiřazení agenta AD.

Poznámka:

Další informace o profilech "Spustit jako" a účtech "Spustit jako" najdete v tématu Správa účtů a profilů 'Spustit jako'.

Na stránce Kritéria zahrnutí zadejte dotaz LDAP pro přiřazení počítačů k tomuto serveru pro správu do textového pole a pak vyberte Další nebo vyberte Konfigurovat. Pokud vyberete Konfigurovat, postupujte takto:

V dialogovém okně Najít počítače zadejte požadovaná kritéria pro přiřazení počítačů k tomuto serveru pro správu nebo zadejte váš konkrétní dotaz LDAP.

Následující dotaz LDAP vrátí pouze počítače s operačním systémem Windows Server a vyloučí řadiče domény.

(&(objectCategory=computer)(operatingsystem=*server*))Tento příklad dotazu LDAP vrátí pouze počítače s operačním systémem Windows Server. Vyloučí řadiče domény a servery hostující roli serveru pro správu Operations Manageru nebo Service Manageru.

(&(objectCategory=computer)(operatingsystem=*server*)(!(userAccountControl:1.2.840.113556.1.4.803:=8192)(!(servicePrincipalName=*MSOMHSvc*))))Další informace o dotazech LDAP naleznete v tématu Vytvoření filtru dotazů a služby Active Directory: Filtry syntaxe LDAP.

Zvolte OK a pak vyberte Další.

Na stránce Kritéria vyloučení zadejte plně kvalifikovaný název domény počítačů, kterým chcete explicitně zabránit ve správě pomocí tohoto serveru pro správu, a pak vyberte Další.

Důležité

Plně kvalifikované názvy domén počítače, které zadáte, musíte oddělit středníkem, dvojtečku nebo novým řádkem (CTRL+ENTER).

Na stránce Agent Failover vyberte Automaticky spravovat převzetí služeb při selhání a vyberte Vytvořit nebo vyberte Ručně nakonfigurovat převzetí služeb při selhání. Pokud vyberete Možnost Ruční konfigurace převzetí služeb při selhání, postupujte takto:

Zrušte zaškrtnutí políček serverů pro správu, u kterých nechcete, aby agenti převzali služby při selhání.

Vyberte Vytvořit.

Poznámka:

S volbou Ruční konfigurace převzetí služeb při selhání musíte průvodce znovu spustit, pokud následně do skupiny pro správu přidáte server pro správu a chcete, aby agenti přepnuli na nový server pro správu.

V dialogovém okně Vlastnosti serveru pro správu vyberte OK.

Poznámka:

Nastavení přiřazení agenta v adresářové službě AD DS se může šířit až hodinu.

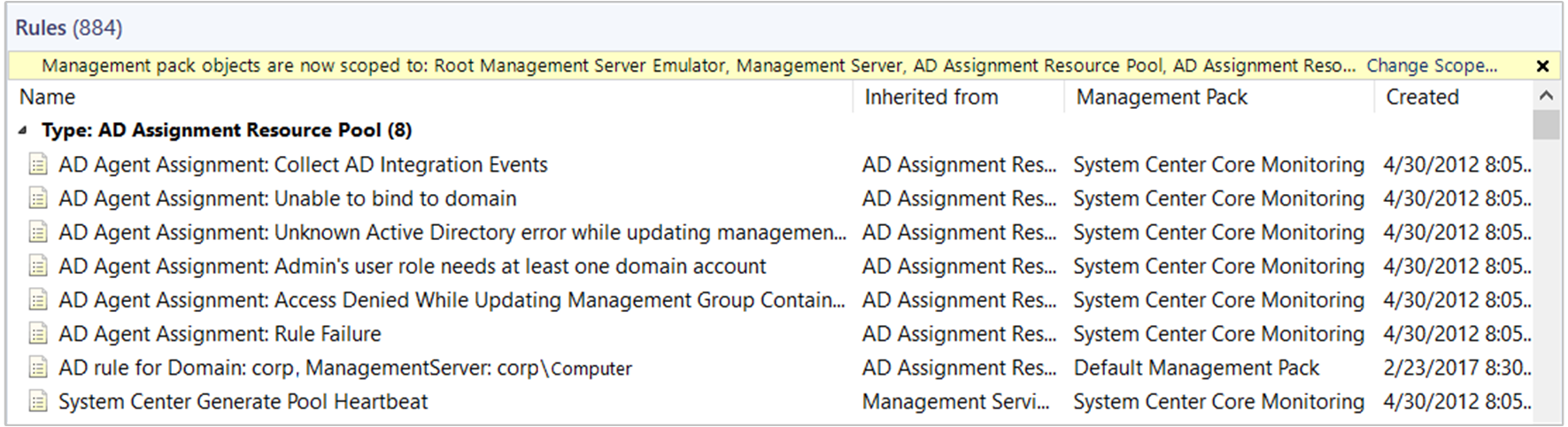

Po dokončení se v rámci skupiny pro správu vytvoří následující pravidlo a zaměřuje se na třídu fondu prostředků přiřazení AD.

Toto pravidlo zahrnuje informace o konfiguraci přiřazení agenta, které jste zadali v Průvodci přiřazením agenta a převzetím služeb při selhání, například dotaz LDAP.

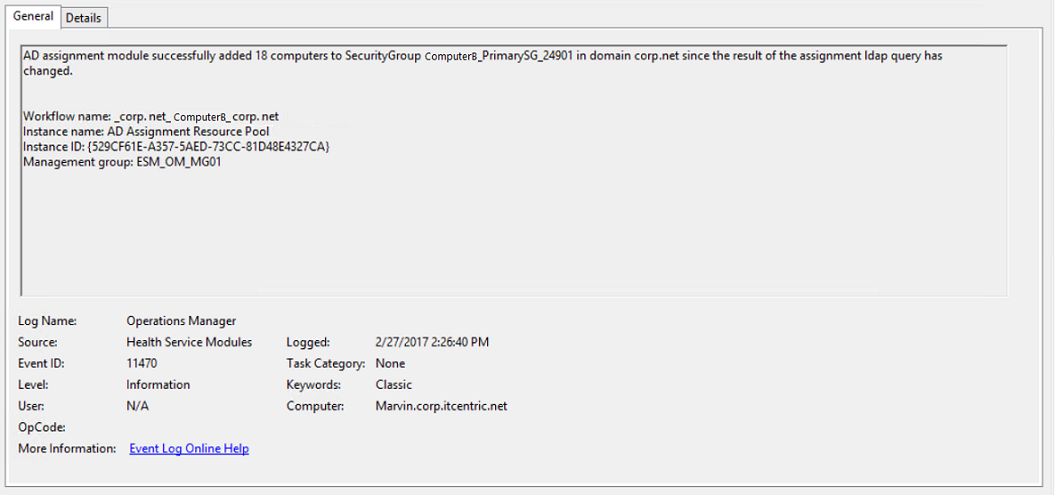

Pokud chcete ověřit, jestli skupina pro správu úspěšně publikovala své informace ve službě Active Directory, vyhledejte ID události 11470 ze zdrojových modulů služby Health Service v protokolu událostí Operations Manageru na serveru pro správu, ve které bylo definováno pravidlo přiřazení agenta. V popisu by mělo být uvedeno, že byly úspěšně přidány všechny počítače přidané do pravidla přidělení agenta.

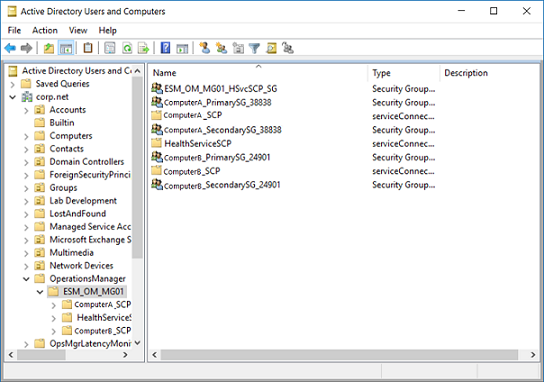

Ve službě Active Directory by se v kontejneru OperationsManager<ManagementGroupName> měly zobrazit objekty spojovacího bodu služby (SCP) vytvořené podobně jako v následujícím příkladu.

Pravidlo také vytvoří dvě skupiny zabezpečení s názvem netBIOS serveru pro správu: první skupina s příponou "_PrimarySG<náhodné číslo>" a druhá skupina "_SecondarySG<náhodné číslo>". V tomto příkladu jsou ve skupině pro správu nasazeny dva servery pro správu, a členství v primární bezpečnostní skupině ComputerB_Primary_SG_24901 zahrnuje počítače, které odpovídají pravidlu zahrnutí definovanému v pravidle přiřazení agenta, a členství v bezpečnostní skupině ComputerA_Secondary_SG_38838 zahrnuje primární bezpečnostní skupinu ComputerB_Primary_SG_24901, obsahující účet počítače agentů, kteří se přesunou na tento sekundární server pro správu, pokud primární server pro správu nereaguje. Název SCP je název netBIOS serveru pro správu s příponou "_SCP".

Poznámka:

V tomto příkladu se zobrazují jenom objekty z jedné skupiny pro správu, nikoli z jiných skupin pro správu, které můžou existovat a které jsou také nakonfigurované s integrací AD.

Ruční nasazení agenta s nastavením integrace služby Active Directory

Níže je příklad příkazového řádku pro ruční instalaci agenta Windows s povolenou integrací služby Active Directory.

%WinDir%\System32\msiexec.exe /i path\Directory\MOMAgent.msi /qn USE_SETTINGS_FROM_AD=1 USE_MANUALLY_SPECIFIED_SETTINGS=0 ACTIONS_USE_COMPUTER_ACCOUNT=1 AcceptEndUserLicenseAgreement=1

Změna nastavení integrace služby Active Directory pro agenta

Podle následujícího postupu můžete změnit nastavení integrace služby Active Directory pro agenta.

Na počítači spravovaném agentem v Ovládacích panelech poklikejte na položku Microsoft Monitoring Agent.

Na kartě Operations Manager zrušte zaškrtnutí nebo vyberte Automaticky aktualizovat přiřazení skupin pro správu ze služby AD DS. Pokud vyberete tuto možnost, při spuštění agenta se agent bude dotazovat služby Active Directory na seznam skupin pro správu, ke kterým byl přiřazen. Tyto skupiny pro správu, pokud nějaké jsou, budou přidány do seznamu. Pokud tuto možnost zrušíte, odeberou se ze seznamu všechny skupiny pro správu přiřazené agentovi ve službě Active Directory.

Vyberte OK.

Integrace služby Active Directory s nedůvěryhodnou doménou

- Vytvořte uživatele v nedůvěryhodné doméně s oprávněními ke čtení, zápisu a odstraňování objektů ve službě AD.

- Vytvoření skupiny zabezpečení (místní nebo globální doména) Přidejte uživatele (vytvořeného v kroku 1) do této skupiny.

- Spusťte MOMAdAdmin.exe v nedůvěryhodné doméně s následujícími parametry: path<\MOMADAdmin.exe >ManagementGroupName<>MOMAdminSecurityGroup<>RunAsAccount<>Domain<>

- Vytvořte nový účet Spustit jako v Operations Manageru; použijte účet vytvořený v kroku 1. Ujistěte se, že je název domény zadán plně kvalifikovaným názvem domény (FQDN), nikoli názvem NetBIOS (například CONTOSO.COM\ADUser).

- Distribuujte účet do fondu zdrojů přiřazení AD.

- Ve výchozí sadě Management Pack vytvořte nový profil Spustit jako. Pokud je tento profil vytvořen v jakékoli jiné sadě pro správu, ujistěte se, že zapečetíte tuto sadu, aby na něj mohly odkazovat ostatní sady pro správu.

- Přidejte nově vytvořený účet Spustit jako do tohoto profilu a zaměřte ho na fond zdrojů přiřazení AD.

- Vytvořte pravidla integrace služby Active Directory v Operations Manageru.

Poznámka:

Po integraci s nedůvěryhodnou doménou zobrazuje každý server pro správu varovnou zprávu Databáze zabezpečení na serveru nemá účet počítače pro tento vztah důvěryhodnosti pracovní stanice, což naznačuje, že ověření účtu Spustit jako používaného při přiřazení AD selhalo. Id události 7000 nebo 1105 se generuje v protokolu událostí Operations Manageru. Tato výstraha ale nemá žádný vliv na přiřazení AD v nedůvěryhodné doméně.

Další kroky

Pro informace o instalaci agenta systému Windows z konzole Operations, naleznete v tématu Instalace agenta ve Windows s použitím Průvodce zjišťováním nebo o instalaci agenta z příkazového řádku, naleznete v Ruční instalace agenta systému Windows pomocí MOMAgent.msi.