Zvážení možností nasazení

Pokud chcete nasadit prostředí pro testování konceptu, je vaším prvním krokem pochopení možností a aspektů nasazení služby Microsoft Sentinel.

Použití Služby Microsoft Sentinel k načtení dat a monitorování incidentů

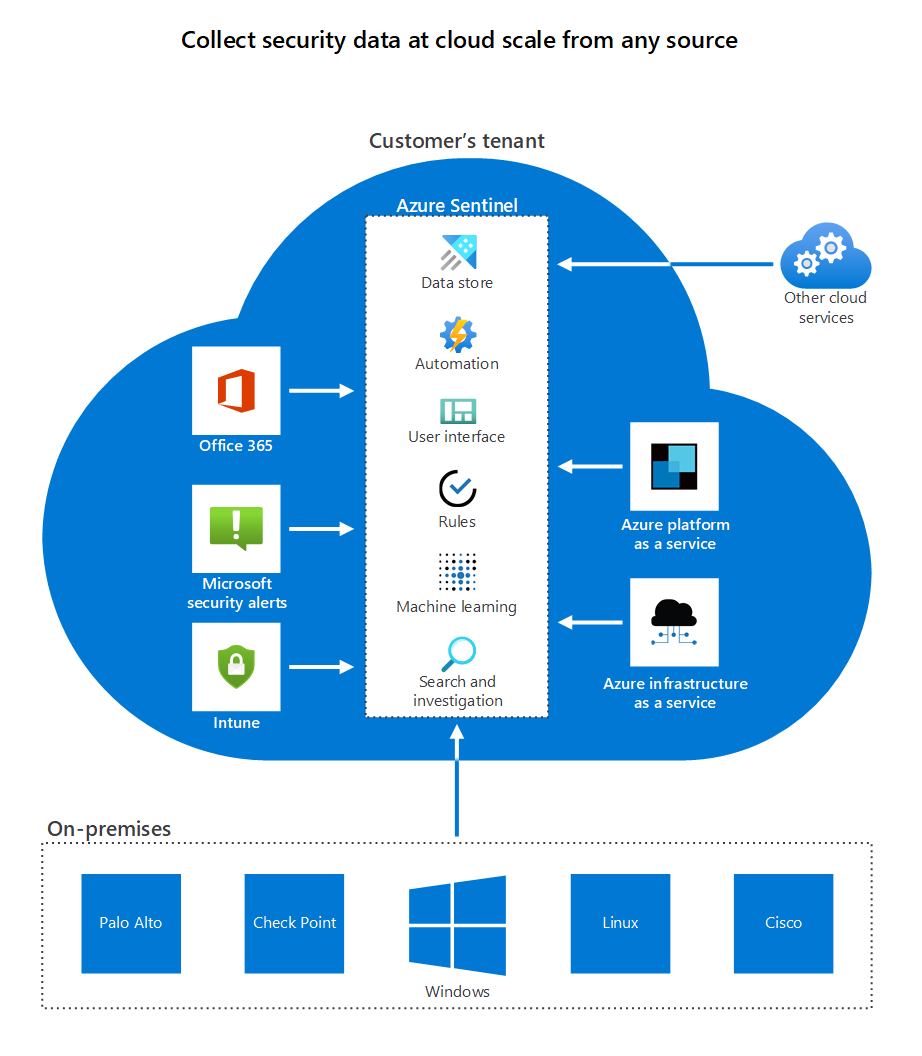

Microsoft Sentinel detekuje datové incidenty z připojených zdrojů a pak vás upozorní, když je potřeba provést akci. Pomocí přehledů, řídicích panelů a vlastních dotazů v Microsoft Sentinelu můžete získat přehledy o nezpracovaných datech a potenciálně škodlivých událostech.

Nasaďte konektory z Microsoft Sentinelu do služeb, abyste mohli načítat data z různých zdrojů dat, které chce správa organizace monitorovat. Jakmile Microsoft Sentinel načte data protokolu ze služeb, provede korelaci mezi zdroji dat. Tato data můžete spravovat pomocí pracovního prostoru služby Azure Monitor Log Analytics.

Microsoft Sentinel používá k provádění strojového učení a umělé inteligence:

- Proaktivní vyhledávání hrozeb

- K detekci výstrah

- Rychle reagovat na incident

Onboarding Microsoft Sentinelu

Pokud chcete nasadit Microsoft Sentinel, musíte ho povolit a pak připojit zdroje dat.

Microsoft Sentinel obsahuje řešení a samostatný obsah, který obsahuje předdefinované datové konektory pro Microsoft a produkty. K dispozici jsou konektory pro:

- Microsoft Defender for Cloud

- Zdroje Microsoft 365 včetně Office 365

- Microsoft Entra ID

- Microsoft Defender for Cloud Apps

- Partnerská řešení

- Amazon Web Services

Kromě toho existují předefinované konektory pro širší ekosystém zabezpečení pro řešení od jiných společností než Microsoft. Ke spojení zdrojů dat s Microsoft Sentinelem můžete použít také common event Format (CEF), Syslog nebo rozhraní REST API. Následující obrázek znázorňuje možnosti připojení.

Klíčové faktory pro nasazení Microsoft Sentinelu

Vedoucí systémový inženýr v organizaci provedl výzkum a určil tyto klíčové body:

- Microsoft Sentinel potřebuje přístup k pracovnímu prostoru služby Log Analytics. Procesem je vytvoření pracovního prostoru služby Log Analytics a povolení služby Microsoft Sentinel nad tímto pracovním prostorem.

- Microsoft Sentinel je placená služba.

- Uchovávání dat v přizpůsobeném pracovním prostoru závisí na jeho cenové úrovni. Pokud se pracovní prostor služby Log Analytics používá se službou Microsoft Sentinel, je prvních 90 dnů uchovávání zdarma.

- Pokud chcete povolit Microsoft Sentinel, potřebujete oprávnění přispěvatele k předplatnému, kde se nachází pracovní prostor Microsoft Sentinel.

- K instalaci a správě představného řešení a samostatného obsahu, jako jsou datové konektory, analytická pravidla a další, potřebujete oprávnění přispěvatele specifikací šablony pro skupinu prostředků, do které pracovní prostor patří.

- Pokud chcete používat Microsoft Sentinel, potřebujete oprávnění přispěvatele nebo čtenáře pro skupinu prostředků, do které pracovní prostor patří.

Microsoft Sentinel běží na pracovních prostorech ve většině oblastí, kde je služba Log Analytics obecně dostupná. Oblasti, kde je služba Log Analytics nově dostupná, může trvat nějakou dobu, než se služba Microsoft Sentinel nasadí. Určitá data, která Microsoft Sentinel generuje, můžou obsahovat zákaznická data zdrojová z těchto pracovních prostorů. Například incidenty, záložky a pravidla pro výstrahy. Tato data jsou ukládána v Evropě v případě evropských pracovních prostorů, v Austrálii v případě australských pracovních prostorů nebo na východě USA v případě pracovních prostorů z jakékoli jiné oblasti.

Postup nasazení služby Microsoft Sentinel

Pokud chcete povolit Microsoft Sentinel, postupujte takto:

Přihlaste se k portálu Azure.

Vyberte předplatné, ve které se má Microsoft Sentinel vytvořit. Tento účet by měl mít:

Oprávnění přispěvatele k předplatnému, ve kterém se vytvoří pracovní prostor Microsoft Sentinelu.

Oprávnění přispěvatele nebo čtenáře ke skupině prostředků, do které bude pracovní prostor Microsoft Sentinelu patřit.

Vyhledejte a vyberte Microsoft Sentinel a pak vyberte Přidat. Zobrazí se zpráva Žádný pracovní prostor Microsoft Sentinelu pro zobrazení podokna.

Vyberte Vytvořit Microsoft Sentinel. Zobrazí se stránka Přidat Microsoft Sentinel na stránku pracovního prostoru .

Vyberte Vytvořit nový pracovní prostor. Zobrazí se podokno Vytvořit pracovní prostor služby Log Analytics.

Na kartě Základy vyberte pomocí rozevíracích seznamů následující hodnoty:

Nastavení Hodnota Podrobnosti projektu Předplatné Předplatné, které má Sentinel jako placenou službu Skupina prostředků Skupina prostředků s oprávněními přispěvatele nebo čtenáře Podrobnosti o instanci Název Jedinečný název, který chcete použít pro pracovní prostor služby Log Analytics Oblast V rozevíracím seznamu vyberte zeměpisné umístění, které platí pro předplatné služby Sentinel. Vyberte Další: Cenová úroveň

Vyberte cenovou úroveň.

Vyberte Zkontrolovat a vytvořit, počkejte, až Azure ověří nastavení pracovního prostoru služby Log Analytics a pak vyberte Vytvořit.

Vytvoření pracovního prostoru může chvíli trvat. Po nasazení pracovního prostoru do vaší skupiny prostředků se zobrazí oznámení a název pracovního prostoru se zobrazí v seznamu Pracovních prostorů. V pravém horním rohu panelu nástrojů Azure vyberte ikonu Oznámení a pak vyberte Připnout na řídicí panel.

V podokně Připnout na řídicí panel vyberte Vytvořit nový, zadejte název řídicího panelu a pak v dolní části podokna vyberte Přidat. Zobrazí se řídicí panel Microsoft Sentinelu pro váš pracovní prostor.

V nabídce vlevo vyberte Přehled.

Monitorování datových kanálů

Vedoucí systémový inženýr v organizaci zjistil, že po připojení zdrojů zabezpečení můžete monitorovat datové kanály.

Pojďme se podívat na základní strukturu tohoto pracovního prostoru služby Sentinel. Sentinel je modul siEM (Security Information And Event Management) nativní pro cloud v reálném čase s předdefinovanými grafy, grafy a nástroji pro automatizaci. Rozložení poskytuje horní řádek se souhrnným počtem monitorovaných událostí, výstrah a incidentů a rozevíracím seznamem, který dynamicky mění rozsah sestav. Níže jsou tři panely s předdefinovanými grafickými grafy pro události a incidenty. Levá nabídka popsaná v následující tabulce obsahuje bohatou škálu integrovaných nástrojů pro přizpůsobení a konfiguraci datových připojení.

| Položka nabídky | Popis |

|---|---|

| Obecné | |

| Přehled | Složené grafické zobrazení událostí a incidentů, které jste nakonfigurovali. |

| Protokoly | Předdefinované dotazy, které můžete spouštět pro všechny aspekty pracovního prostoru Azure, od aplikací po virtuální počítače až po virtuální sítě. |

| Novinky a příručky | Co je nového, příručka Začínáme a informace o bezplatné zkušební verzi. |

| Hledání | Vyhledejte události ve všech protokolech. Vyfiltrujte události, které odpovídají vašim kritériím. |

| Řízení rizik | |

| Incidenty | Praktický přístup k zobrazení všech nebo vybrané skupiny výstrah a incidentů, které jste nakonfigurovali. |

| Workbooks | Monitorujte data pomocí sešitů Microsoft Sentinelu. |

| Vyhledávání | Můžete využít výkonné nástroje proaktivního vyhledávání a dotazování založené na architektuře MITRE ATT&CK. Pomocí těchto nástrojů můžete proaktivně vyhledávat bezpečnostní hrozby ve všech zdrojích dat vaší organizace. |

| Poznámkové bloky | Vyberte si z desítek kurzů a šablon poskytovaných komunitou ve všech kategoriích SIEM a vytvořte si vlastní knihovnu. |

| Chování entit | Zobrazení událostí na základě účtu, hostitele nebo IP adresy |

| Analýza hrozeb | Pomocí nástrojů pro důkladné šetření můžete porozumět rozsahu potenciálních bezpečnostních hrozeb a najít jejich hlavní příčinu. |

| MITRE ATT&CK | Vizualizujte povahu a pokrytí stavu zabezpečení vaší organizace na základě veřejně přístupné znalostní báze taktiky a technik, které útočníci běžně používají. |

| Správa obsahu | |

| Centrum obsahu | Instalace a správa předefinovaných řešení a samostatného obsahu |

| Úložiště | Nasazení a správa vlastního obsahu pro Microsoft Sentinel jako kód |

| Komunita | Získejte komunitní zprávy a odkazy na blog a fóra Microsoft Sentinelu. |

| Konfigurace | |

| Konektory dat | Nastavte připojení ke zdrojům zabezpečení pomocí široké škály zařízení a platforem. Vyberte například aktivitu Azure, která se má zobrazit v protokolu aktivit Azure v reálném čase. |

| Analýza | Microsoft Sentinel používá analýzy ke korelaci výstrah s incidenty. Analýza pomáhá redukovat nepodstatná data a minimalizovat počet výstrah, které je potřeba zkontrolovat a prověřit. |

| Seznam ke zhlédnutí | Vytvořte vlastní seznamy ke zhlédnutí, které filtrují nebo potlačí výstrahy a poskytují prioritní hlášení incidentů ve službě Sentinel. |

| Automatizace | Automatizujte běžné úlohy a zjednodušte orchestraci zabezpečení pomocí playbooků, které spolupracují se službami Azure. Dokážou spolupracovat s existujícími nástroji. |

| Nastavení | Vyhledejte podrobnosti o cenách, nastavení funkcí a nastavení pracovního prostoru. |

Následující snímek obrazovky ukazuje podokno Microsoft Sentinel – Přehled . Microsoft Sentinel může zobrazit grafy a grafy v reálném čase, které vám pomůžou pochopit události, výstrahy a incidenty pro operace zabezpečení.