Principy poskytovatelů datových konektorů

Microsoft Defender XDR

Datový konektor XDR v programu Microsoft Defender poskytuje výstrahy, incidenty a nezpracovaná data z produktů XDR v programu Microsoft Defender, včetně (ale nejsou omezené na):

Microsoft Defender for Endpoint

Microsoft Defender for Identity

Microsoft Defender for Office 365

Microsoft Defender for Cloud Apps

Služby Microsoft Azure

Konektory pro služby související s Microsoftem a Azure zahrnují (ale nejsou omezené na):

Microsoft Entra ID

Aktivity v Azure

Microsoft Entra ID Protection

Ochrana Azure DDoS

Microsoft Defender for IoT

Azure Information Protection

Azure Firewall

Microsoft Defender for Cloud

Firewall webových aplikací Azure (WAF) (dříve Microsoft WAF)

Server DNS

Office 365

Brána Windows Firewall

Události zabezpečení

Konektory dodavatelů

Microsoft Sentinel poskytuje neustále rostoucí seznam datových konektorů specifických pro dodavatele. Tyto konektory primárně používají konektor CEF a Syslog jako základ.

Tip

Nezapomeňte zkontrolovat stránku konektoru a zobrazit datový typ (tabulku), do které konektor zapisuje.

Vlastní konektory s využitím rozhraní Log Analytics API

Pomocí rozhraní API kolektoru dat Log Analytics můžete odesílat data protokolů do pracovního prostoru služby Microsoft Sentinel Log Analytics.

Modul plug-in Logstash

Pomocí výstupního modulu plug-in Microsoft Sentinelu pro modul shromažďování dat Logstash můžete odeslat libovolný protokol, který chcete, přímo do pracovního prostoru Log Analytics v Microsoft Sentinelu. Protokoly se zapisují do vlastní tabulky, kterou definujete pomocí výstupního modulu plug-in.

Common Event Format and Syslog Connector

Pokud neexistuje žádný konektor poskytovaný dodavatelem, můžete použít obecný nástroj Common Event Format (CEF) nebo syslog Připojení or.

Syslog je protokol protokolování událostí, který je běžný pro Linux. Aplikace odesílají zprávy, které mohou být uloženy na místním počítači nebo doručeny do kolektoru Syslog.

Common Event Format (CEF) je standardní formát nad zprávami Syslogu používaný mnoha dodavateli zabezpečení, které umožňují interoperabilitu událostí mezi různými platformami.

Syslog vs. Common Event Format

CEF je vždy vynikající volbou, protože data protokolu se analyzují do předdefinovaných polí v tabulce CommonSecurityLog. Syslog poskytuje pole hlaviček, ale nezpracovaná zpráva protokolu je uložena v poli s názvem SyslogMessage v tabulce Syslog. Aby se data Syslogu dotazovala, musíte napsat analyzátor, který extrahuje konkrétní pole. Proces vytvoření analyzátoru pro zprávu Syslogu je ukázaný v pozdějším modulu.

možnosti architektury Připojení oru

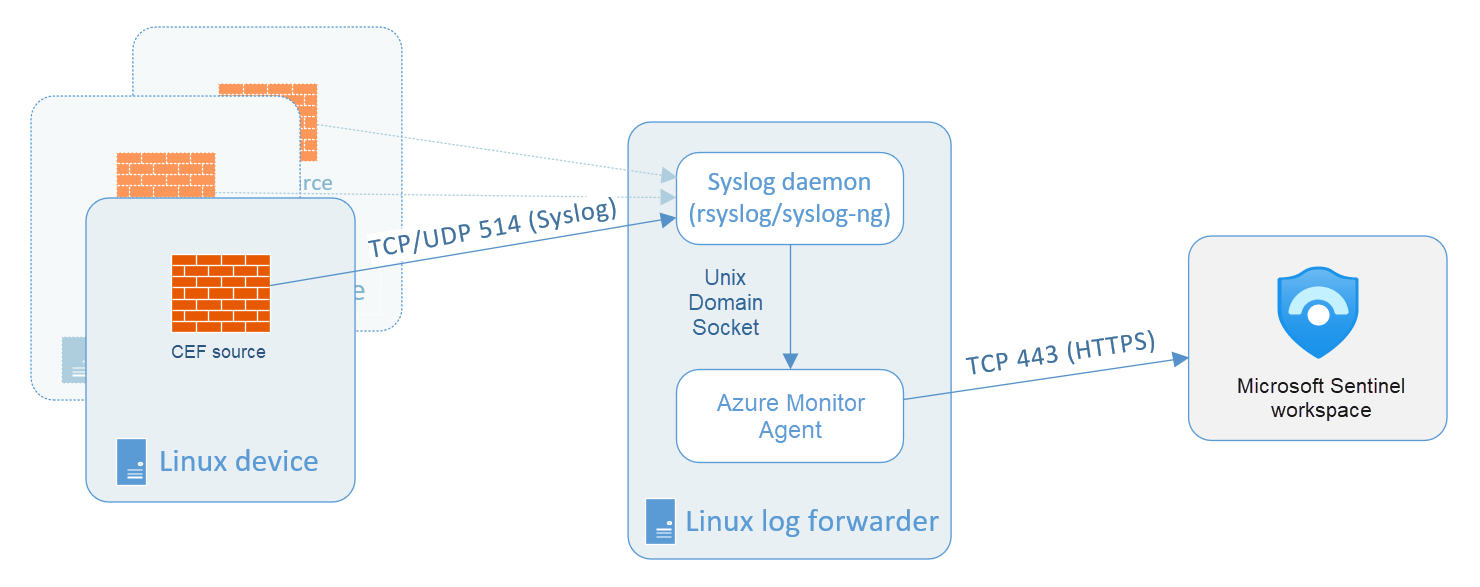

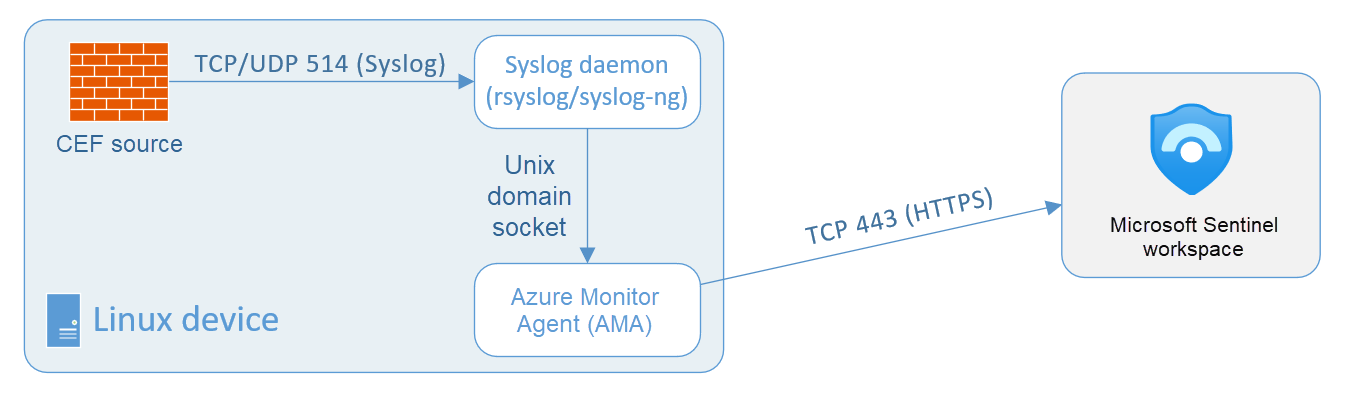

Pokud chcete připojit kolekci CEF nebo Syslog k Microsoft Sentinelu, musí být agent nasazený na vyhrazeném virtuálním počítači Azure nebo místním systému, aby podporoval komunikaci zařízení s Microsoft Sentinelem. Agent může být nasazen automaticky nebo ručně. Automatické nasazení je dostupné jenom v případě, že je vyhrazený počítač připojený ke službě Azure Arc nebo je virtuální počítač v Azure.

Následující diagram znázorňuje místní systémy, které odesílají data Syslogu na vyhrazený virtuální počítač Azure s agentem Microsoft Sentinelu.

Případně můžete agenta ručně nasadit na existující virtuální počítač Azure, na virtuální počítač v jiném cloudu nebo na místním počítači. Následující diagram znázorňuje místní systémy, které odesílají data Syslogu do vyhrazeného místního systému s agentem Microsoft Sentinelu.