Popis metod ověřování

Ověřování je proces ověření identity osoby před udělením přístupu k prostředku, aplikaci, službě, zařízení nebo síti. Systém zajišťuje, aby uživatelé byli opravdu těmi, za které se vydávají, když se pokoušejí přihlásit. Microsoft Entra ID podporuje širokou škálu metod ověřování, které vyrovnává požadavky na zabezpečení, použitelnost a nasazení.

Passwords

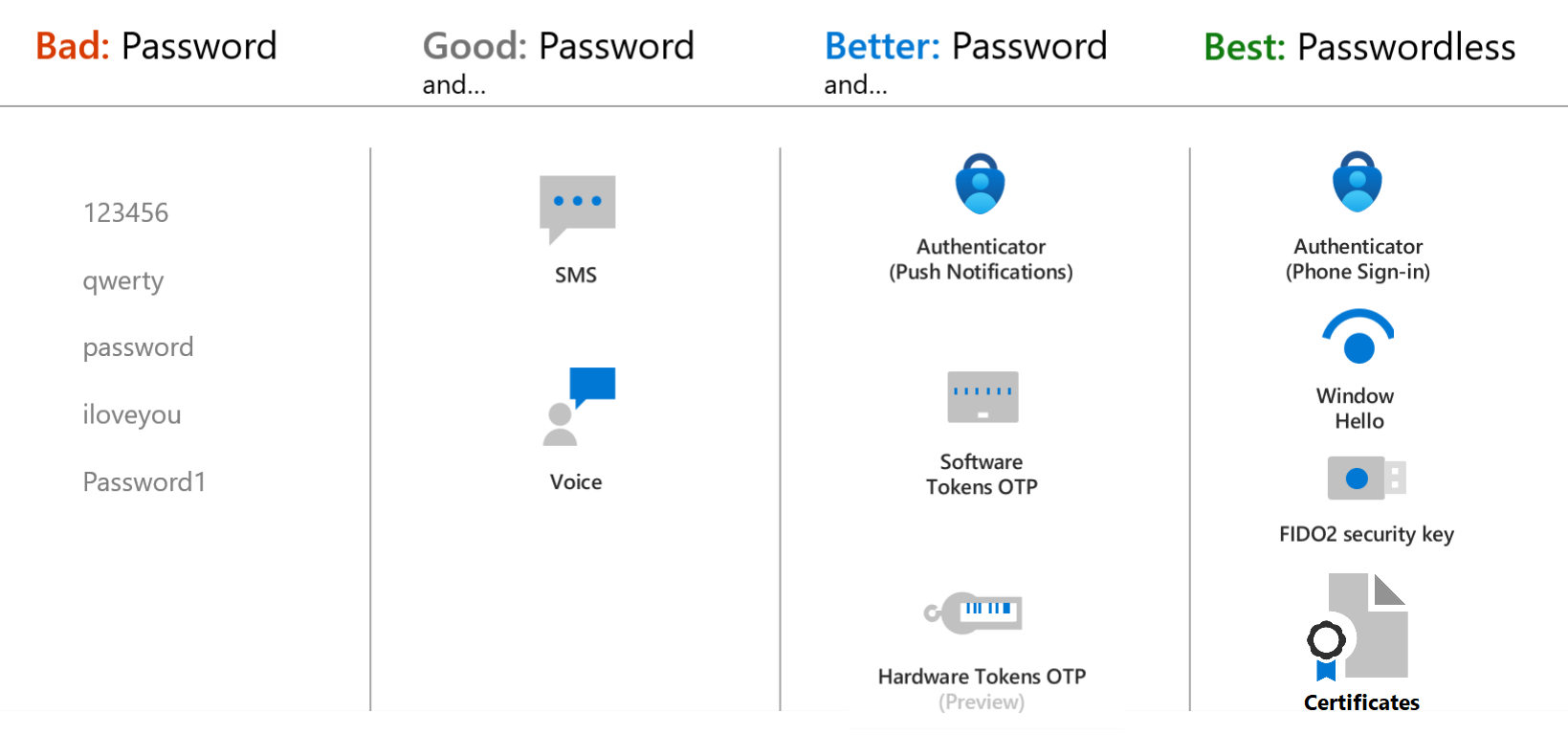

Hesla jsou nejběžnější formou ověřování, ale mají mnoho problémů, zejména pokud se používají jako jediná forma ověřování. Pokud si je snadné zapamatovat, je pro hackera snadné je kompromitovat. Silná hesla, která nejsou snadno hacknutá, jsou obtížně zapamatovatelné a ovlivňují produktivitu uživatelů, když zapomenete. Použití hesel by mělo být doplněno nebo nahrazeno bezpečnějšími metodami ověřování dostupnými v Microsoft Entra ID.

Telefon

Microsoft Entra ID podporuje dvě možnosti ověřování na základě telefonu. Microsoft doporučuje, aby uživatelé přešli mimo používání textových zpráv nebo hlasových hovorů pro vícefaktorové ověřování ve prospěch modernějších metod, jako je Microsoft Authenticator nebo klíč.

Ověřování na základě SMS. Krátkou službu zpráv (SMS) používanou v textových zprávách mobilních zařízení lze použít jako primární formu ověřování. Při přihlášení založeném na SMS uživatelé zadají svoje registrované mobilní telefonní číslo, dostanou textovou zprávu s ověřovacím kódem a tento kód zadají do přihlašovacího rozhraní. SMS může také sloužit jako sekundární forma ověřování během samoobslužného resetování hesla (SSPR) nebo vícefaktorového ověřování Microsoft Entra.

Ověření hlasových hovorů Uživatelé můžou používat hlasové hovory jako sekundární formu ověřování k ověření identity během SSPR nebo vícefaktorového ověřování Microsoft Entra. Na telefonní číslo registrované uživatelem se provede automatizovaný hlasový hovor a uživateli se zobrazí výzva, aby na klávesnici stiskl klávesu # a dokončil proces přihlášení. Hlasové hovory nejsou podporovány jako primární forma ověřování v Microsoft Entra ID.

PŘÍSAHA

OATH (Open Authentication) je otevřený standard, který určuje, jak se generují jednorázové kódy hesla (TOTP). OATH TOTP lze implementovat pomocí softwaru nebo hardwaru k vygenerování kódů.

Softwarové tokeny OATH jsou obvykle aplikace, jako je aplikace Microsoft Authenticator a další ověřovací aplikace. Microsoft Entra ID vygeneruje tajný kód, neboli seed, který se vloží do aplikace a použije k vygenerování jednorázového hesla.

Hardwarové tokeny OATH TOTP jsou malá hardwarová zařízení, která vypadají jako klíč fob a zobrazují kód, který se aktualizuje každých 30 nebo 60 sekund a poskytuje druhý faktor pro ověřování.

Softwarové a hardwarové tokeny OATH jsou podporovány jako sekundární formy ověřování v Microsoft Entra ID k ověření identity během SSPR nebo vícefaktorového ověřování Microsoft Entra.

Jiné metody ověřování

Microsoft Entra ID podporuje několik dalších metod ověřování pro konkrétní scénáře:

Dočasné přístupové heslo (TAP) Časově omezené heslo vydané správcem, které může použít k přihlášení a registraci dalších metod ověřování, včetně metod bez hesla. Tap je užitečný pro onboarding nových uživatelů nebo pomáhá uživatelům obnovit přístup, když ztratili svoje přihlašovací údaje.

Ověřování kódu QR. Určeno především pro pracovníky front-line na sdílených zařízeních, ověřování kódu QR umožňuje uživatelům přihlásit se skenováním jedinečného kódu QR (který se dá vytisknout na odznáček) a zadáním číselného PIN kódu, což eliminuje nutnost zadávat složitá uživatelská jména a hesla.

E-mail s jednorázovým heslem (OTP) Ověřovací kód odeslaný na e-mailovou adresu uživatele, který se používá jako sekundární způsob ověřování během samoobslužného resetování hesla (SSPR). Dá se také nakonfigurovat pro přihlášení hostujícího uživatele.

Přihlašovací údaje platformy pro macOS Přihlašovací údaje odolné proti útokům phishing založené na zabezpečené enklávě zařízení, které umožňují přihlašování bez hesla a jednotné přihlašování (SSO) napříč aplikacemi na zařízeních s macOS, pomocí Touch ID nebo hesla k odemknutí přihlašovacích údajů.

Authenticator Lite. Funkce vložená do známých aplikací, jako je Outlook Mobile, která uživatelům umožňuje dokončit vícefaktorové ověřování pomocí nabízených oznámení nebo jednorázových hesel založených na čase, aniž by museli používat samostatnou aplikaci Microsoft Authenticator.

Metody externího ověřování Umožňuje organizacím integrovat jiného poskytovatele vícefaktorového ověřování (například Duo Security nebo RSA SecurID) s Id Microsoft Entra, aby uživatelé mohli splňovat požadavky vícefaktorového ověřování pomocí řešení ověřování, které už organizace má.

Ověřování bez hesla

Konečným cílem mnoha organizací je odebrání používání hesel v rámci událostí přihlašování. Metody bez hesla nahrazují hesla něčím, co máte v kombinaci s něčím, co jste nebo něco, co víte, a poskytují bezpečnější a pohodlnější prostředí.

Microsoft Entra ID poskytuje následující možnosti ověřování bez hesla.

Windows Hello pro firmy

Windows Hello pro firmy nahrazuje hesla silným dvoufaktorovým ověřováním na zařízeních, kombinuje klíč nebo certifikát vázaný na zařízení s něčím, co osoba zná (PIN), nebo co osobu charakterizuje (biometrika). Gesto aktivuje použití privátního klíče k kryptografickému podepisování dat odesílaných zprostředkovateli identity, který ověřuje identitu uživatele.

Windows Hello pro firmy pomáhá chránit před krádeží přihlašovacích údajů, protože útočník musí mít zařízení i biometrické údaje nebo PIN kód, což ztěžuje získání přístupu bez znalosti zaměstnance.

Přístupové klíče (FIDO2)

Přístupové klíče založené na standardu FIDO2 (Fast Identity Online) jsou metoda ověřování bez hesla odolná proti útokům phishing. Přihlašovací klíče používají kryptografii s veřejným klíčem, kde se během registrace vytvoří pár veřejného a soukromého klíče. Privátní klíč je bezpečně uložený a veřejný klíč je zaregistrovaný v Microsoft Entra ID.

Existují dva typy přístupových klíčů:

- Klíče vázané na zařízení – privátní klíč je uložený na jednom fyzickém zařízení a nikdy ho neopustí. Mezi příklady patří klíče zabezpečení FIDO2 (zařízení USB, Bluetooth nebo NFC) a klíče v Microsoft Authenticatoru.

- Synchronizované klíče – privátní klíč se synchronizuje mezi zařízeními uživatele prostřednictvím poskytovatele cloudového klíče, jako je klíček Apple iCloud nebo Google Password Manager.

Klíče jsou odolné proti útokům phishing, protože jsou vázané na konkrétní web, kde byly zaregistrovány. Klíč vytvořený pro legitimní přihlašovací stránku se nedá použít na podvodném webu, i na jednom vytvořeném pomocí phishingových nástrojů založených na umělé inteligenci.

Microsoft Authenticator

Aplikace Microsoft Authenticator poskytuje univerzální bezplatné řešení ověřování pro zařízení s iOSem a Androidem. Podporuje přístupové klíče, přihlašování bez hesla a vícefaktorové ověřování.

- Přihlášení pomocí klíče. Uživatelé můžou v aplikaci zaregistrovat klíč vázaný na zařízení a povolit ověřování odolné proti útokům phishing pomocí biometrického kódu nebo PIN kódu zařízení.

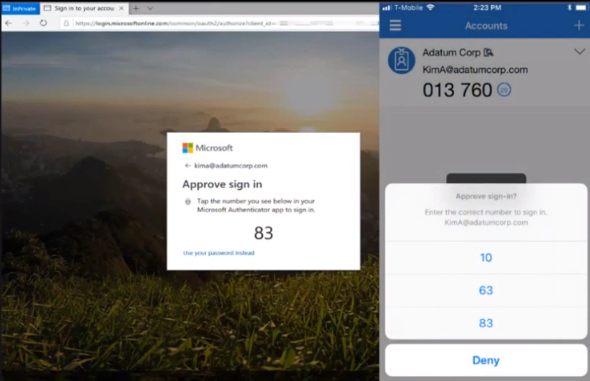

- Přihlášení bez hesla Místo zadávání hesla se uživatelům na přihlašovací obrazovce zobrazí číslo, porovná ho v aplikaci Authenticator a potvrdí použití biometrického kódu nebo PIN kódu.

- Nabízené oznámení s odpovídajícími čísly Pokud se používá jako sekundární faktor pro MFA nebo SSPR, aplikace odešle push oznámení. Aby uživatel žádost schválil, musí zadat číslo zobrazené na přihlašovací obrazovce do aplikace Authenticator.

- Ověřovací kódy OATH. Aplikace může také generovat ověřovací kódy OATH jako jinou formu ověřování.

Ověřování pomocí certifikátů

Ověřování založené na certifikátech Microsoft Entra (CBA) umožňuje uživatelům ověřovat přímo pomocí certifikátů X.509 vůči své identitě Microsoft Entra. CBA eliminuje potřebu federované infrastruktury, jako je Active Directory Federation Services (AD FS), a poskytuje zjednodušený přístup nativní pro cloud. CBA se podporuje jako primární forma ověřování bez hesla a po konfiguraci jako vícefaktorová metoda ověřování.

Ověřování odolné proti útokům phishing

S nárůstem kybernetických útoků založených na umělé inteligenci jsou tradiční metody vícefaktorového ověřování, jako jsou SMS nebo e-mailová jednorázová hesla, stále zranitelnější vůči vzdáleným útokům phishing, kdy útočníci používají nástroje pro sociální inženýrství a AI k krádeži přihlašovacích údajů identity bez fyzického přístupu k zařízení uživatele.

Microsoft doporučuje metody ověřování odolné proti útokům phishing pro nejbezpečnější přihlašování. Tyto metody používají kryptografii s veřejným klíčem, kde jsou přihlašovací údaje svázané s konkrétním původem webu (doménou), kde byla zaregistrována. Vzhledem k tomu, že autentizátor ověří doménu požadujícího webu před reagováním, přihlašovací údaje se nedají použít na podvodném webu, znovu použít nebo sdílet se škodlivými subjekty. Mezi metody odolné proti útokům phishing v ID Microsoft Entra patří:

- Windows Hello pro firmy

- Přihlašovací údaje platformy pro macOS

- Klíče (FIDO2), včetně klíčů zabezpečení FIDO2 a synchronizovaných klíčů

- Klíče v Microsoft Authenticatoru

- Ověřování na základě certifikátů (CBA)

Primární a sekundární ověřování

Některé metody ověřování se dají použít jako primární faktor při přihlášení k aplikaci nebo zařízení. Jiné metody ověřování jsou k dispozici pouze jako sekundární faktor, pokud používáte vícefaktorové ověřování Microsoft Entra nebo SSPR. Následující tabulka shrnuje, kdy se během události přihlášení dá použít metoda ověřování.

| Metoda | Primární ověření | Sekundární ověřování |

|---|---|---|

| Windows Hello pro firmy | Ano | MFA |

| Přihlašovací údaje platformy pro macOS | Ano | MFA |

| Přístupový klíč (FIDO2) | Ano | MFA |

| Přístupový klíč v Microsoft Authenticatoru | Ano | MFA |

| Synchronizovaný přístupový klíč | Ano | MFA |

| Ověřování pomocí certifikátů | Ano | MFA |

| Microsoft Authenticator (bez hesla) | Ano | Ne |

| Microsoft Authenticator (nabízené oznámení) | Ano | Vícefaktorová autentizace (MFA) a samoobslužné obnovení hesla (SSPR) |

| Authenticator Lite | Ne | MFA |

| Hardwarové tokeny OAuth | Ne | Vícefaktorová autentizace (MFA) a samoobslužné obnovení hesla (SSPR) |

| Softwarové tokeny OATH | Ne | Vícefaktorová autentizace (MFA) a samoobslužné obnovení hesla (SSPR) |

| Metody externího ověřování | Ne | MFA |

| Dočasný přístupový průkaz (TAP) | Ano | MFA |

| Přihlášení k SMS | Ano | Vícefaktorová autentizace (MFA) a samoobslužné obnovení hesla (SSPR) |

| Hlasový hovor | Ne | Vícefaktorová autentizace (MFA) a samoobslužné obnovení hesla (SSPR) |

| kód QR | Ano | Ne |

| Jednorázové heslo e-mailu | Ne | SSPR |

| Heslo | Ano | Ne |