Plánování výchozích hodnot zabezpečení

Správa zabezpečení může být obtížná kvůli běžným útokům souvisejícím s identitou, jako jsou útoky typické pro hesla, opakované útoky a phishingové útoky, které se stávají stále oblíbenějšími. Výchozí nastavení zabezpečení poskytují zabezpečená výchozí nastavení, která spravuje Microsoft jménem organizací, aby zákazníci zůstali v bezpečí, dokud nebudou organizace připraveny spravovat vlastní scénář zabezpečení identity. Výchozí nastavení zabezpečení poskytují předkonfigurovaná nastavení zabezpečení, například:

Vyžadování, aby se všichni uživatelé zaregistrovali k vícefaktorovým ověřováním.

Vyžadování, aby správci provedli vícefaktorové ověřování.

Blokování starších ověřovacích protokolů

Vyžadování vícefaktorového ověřování uživatelů v případě potřeby

Ochrana privilegovaných aktivit, jako je přístup k webu Azure Portal.

Dostupnost

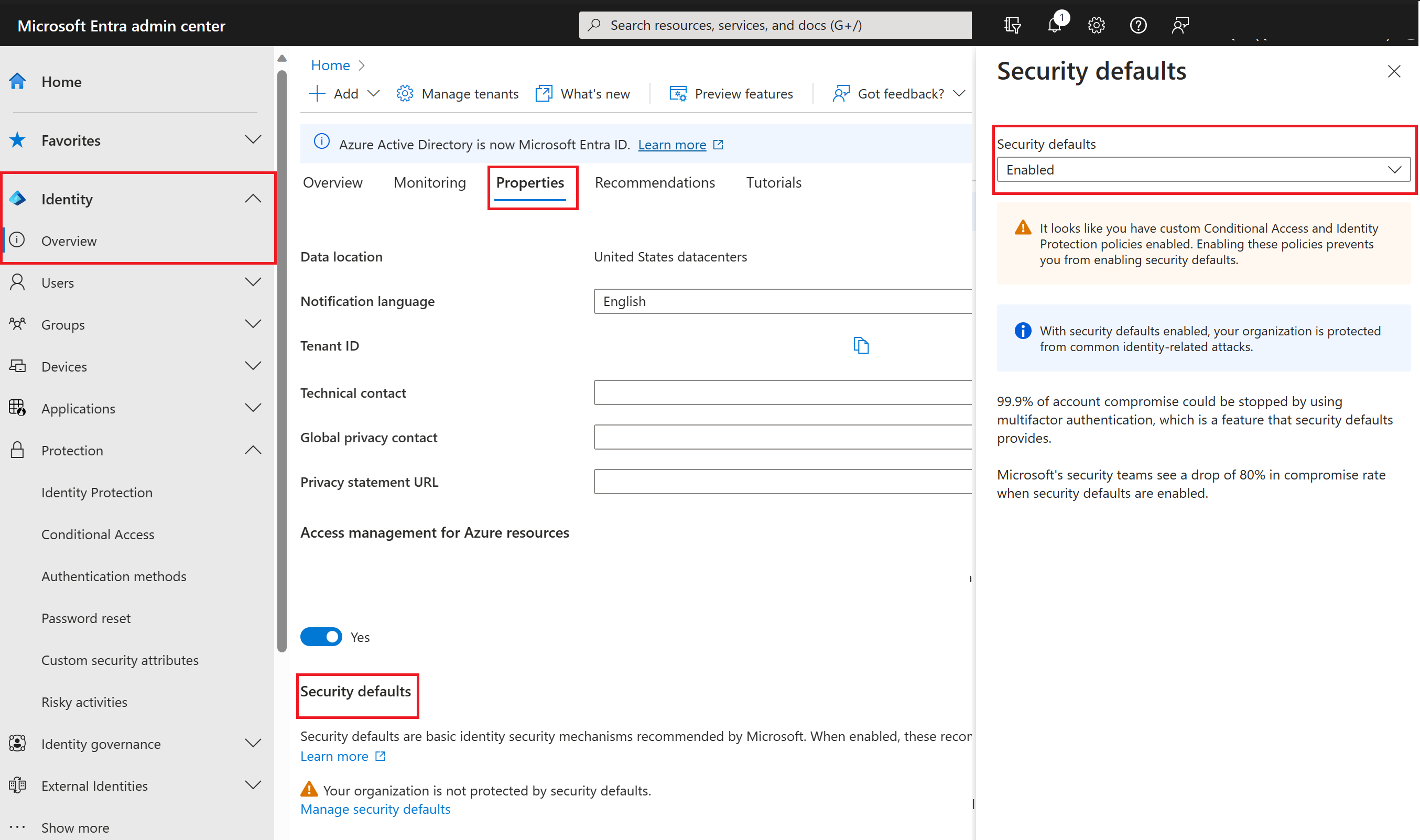

Výchozí nastavení zabezpečení Microsoftu jsou k dispozici všem uživatelům. Cílem je zajistit, aby všechny organizace měly základní úroveň zabezpečení povolenou bez dalších poplatků. Na webu Azure Portal zapnete výchozí nastavení zabezpečení. Pokud jste tenanta vytvořili 22. října 2019 nebo po něm, je možné, že ve vašem tenantovi už jsou povolené výchozí nastavení zabezpečení. Aby bylo možné chránit všechny naše uživatele, zavádí se funkce výchozích hodnot zabezpečení pro všechny nově vytvořené tenanty.

Pro koho to je?

| Kdo by měl používat výchozí nastavení zabezpečení? | Kdo by neměl používat výchozí nastavení zabezpečení? |

|---|---|

| Organizace, které chtějí zvýšit stav zabezpečení, ale neví, jak nebo kde začít | Organizace v současné době používají zásady podmíněného přístupu k propojení signálů, přijímání rozhodnutí a vynucování zásad organizace |

| Organizace využívající bezplatnou úroveň licencování Microsoft Entra ID | Organizace s licencemi Microsoft Entra ID Premium |

| Organizace se složitými požadavky na zabezpečení, které zaručují použití podmíněného přístupu |

Vynucené zásady

Sjednocená registrace vícefaktorové autentizace

Všichni uživatelé ve vašem tenantovi se musí zaregistrovat pro vícefaktorové ověřování (MFA) ve formě vícefaktorového ověřování. Uživatelé mají 14 dní na registraci vícefaktorového ověřování v rámci Microsoft Entra ID pomocí aplikace Microsoft Authenticator. Po uplynutí 14 dnů se uživatel nebude moct přihlásit, dokud se registrace nedokončí. 14denní období uživatele začíná po prvním úspěšném interaktivním přihlášení po povolení výchozích hodnot zabezpečení.

Ochrana správců

Uživatelé s privilegovaným přístupem mají zvýšený přístup k vašemu prostředí. Vzhledem k důležitosti těchto účtů byste s nimi měli zacházet se zvláštní opatrností. Jednou z běžných metod, jak zlepšit ochranu privilegovaných účtů, je vyžadovat silnější formu ověření účtu pro přihlášení. V Microsoft Entra ID můžete získat silnější ověření účtu vyžadováním vícefaktorového ověřování.

Po dokončení registrace pomocí vícefaktorového ověřování budou při každém přihlášení muset následujících devět rolí správce Microsoft Entra provést dodatečné ověřování:

- Globální správce

- Správce SharePointu

- Správce Exchange

- Správce podmíněného přístupu

- Správce zabezpečení

- Správce helpdesku

- Správce fakturace

- Správce uživatelů

- Správce ověřování

Ochrana všech uživatelů

Obvykle si myslíme, že účty správců jsou jedinými účty, které potřebují další vrstvy ověřování. Správci mají široký přístup k citlivým informacím a můžou provádět změny nastavení v rámci předplatného. Útočníci ale často cílí na koncové uživatele.

Jakmile tito útočníci získají přístup, můžou požádat o přístup k privilegovaným informacím jménem původního držitele účtu. Můžou si dokonce stáhnout celý adresář, aby provedli útok phishing na celou organizaci.

Jednou z běžných metod, jak zlepšit ochranu pro všechny uživatele, je vyžadovat silnější formu ověření účtu, jako je vícefaktorové ověřování, pro všechny. Po dokončení registrace vícefaktorového ověřování se uživatelům zobrazí výzva k dalšímu ověření, kdykoli je to potřeba. Tato funkce chrání všechny aplikace zaregistrované v Microsoft Entra ID, včetně aplikací SaaS.

Blokování starého ověřování

Aby uživatelé měli snadný přístup k vašim cloudovým aplikacím, Microsoft Entra ID podporuje celou řadu ověřovacích protokolů, včetně starší verze ověřování. Zastaralé ověřování je žádost o ověření, kterou provedl:

- Klienti, kteří nepoužívají moderní ověřování (například klient Office 2010). Moderní ověřování zahrnuje klienty, kteří implementují protokoly, jako je OAuth 2.0, pro podporu funkcí, jako je vícefaktorové ověřování a čipové karty. Starší verze ověřování obvykle podporuje pouze méně bezpečné mechanismy, jako jsou hesla.

- Klient, který používá poštovní protokoly, jako je IMAP, SMTP nebo POP3.

Dnes většina kompromitujících pokusů o přihlášení pochází ze zastaralé autentizace. Starší verze ověřování nepodporuje vícefaktorové ověřování. I když máte v adresáři povolené zásady vícefaktorového ověřování, útočník se může ověřit pomocí staršího protokolu a obejít vícefaktorové ověřování.

Po povolení výchozích hodnot zabezpečení ve vašem tenantovi se zablokují všechny žádosti o ověření provedené starším protokolem. Výchozí nastavení zabezpečení blokuje základní ověřování Exchange Active Sync.