Plánování zásad podmíněného přístupu

Plánování nasazení podmíněného přístupu je důležité pro dosažení strategie přístupu vaší organizace pro aplikace a prostředky.

V mobilním a cloudovém světě mají vaši uživatelé přístup k prostředkům vaší organizace odkudkoli pomocí různých zařízení a aplikací. V důsledku toho už nestačí zaměření na to, kdo má přístup k prostředku. Musíte také zvážit, kde je uživatel, zařízení používané, prostředek, ke kterém se přistupuje, a další.

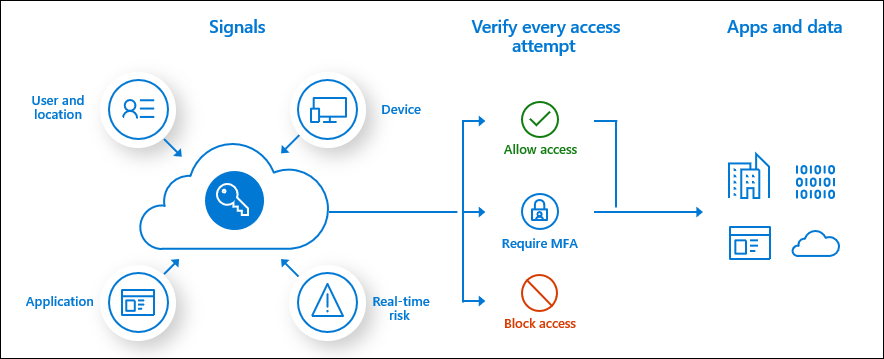

Microsoft Entra Conditional Access (CA) analyzuje signály, jako je uživatel, zařízení a umístění, a automatizuje rozhodnutí a vynucuje zásady přístupu organizace pro prostředky. Pomocí zásad podmíněného přístupu můžete nastavit řízení přístupu, jako je vícefaktorové ověřování (MFA). Zásady podmíněného přístupu umožňují vyzvat uživatele k vícefaktorovému ověřování, když je to potřeba pro zabezpečení, a nenarušovat uživatele, když to potřeba není.

I když výchozí nastavení zabezpečení zajišťuje základní úroveň zabezpečení, vaše organizace potřebuje větší flexibilitu než nabídka výchozích hodnot zabezpečení. Certifikační autoritu můžete použít k přizpůsobení výchozích hodnot zabezpečení s větší členitostí a ke konfiguraci nových zásad, které splňují vaše požadavky.

Zaměstnanecké výhody

Mezi výhody nasazení certifikační autority patří:

- Zvyšte produktivitu – rušte uživatele jen s podmínkou pro přihlášení, jako je MFA, když to jedna nebo více indikátorů opravňuje. Zásady podmíněného přístupu umožňují řídit, kdy se uživatelům zobrazí výzva k vícefaktorovém ověřování, když je přístup zablokovaný a kdy musí používat důvěryhodné zařízení.

- Řízení rizik – automatizace posouzení rizik pomocí podmínek zásad znamená, že rizikové přihlášení jsou najednou identifikována a opravována nebo blokována. Párování podmíněného přístupu se službou Identity Protection, která detekuje anomálie a podezřelé události, umožňuje cílit na blokování nebo bránu přístupu k prostředkům.

- Řešení dodržování předpisů a zásad správného řízení – Podmíněný přístup umožňuje auditovat přístup k aplikacím, prezentovat podmínky použití pro vyjádření souhlasu a omezit přístup na základě zásad dodržování předpisů.

- Správa nákladů – přesun zásad přístupu na Microsoft Entra ID snižuje závislost na vlastních nebo místních řešeních pro certifikační autoritu a jejich náklady na infrastrukturu.

- Zero Trust – Podmíněný přístup vám pomůže přejít k prostředí nulové důvěry.

Pochopení komponent zásad podmíněného přístupu

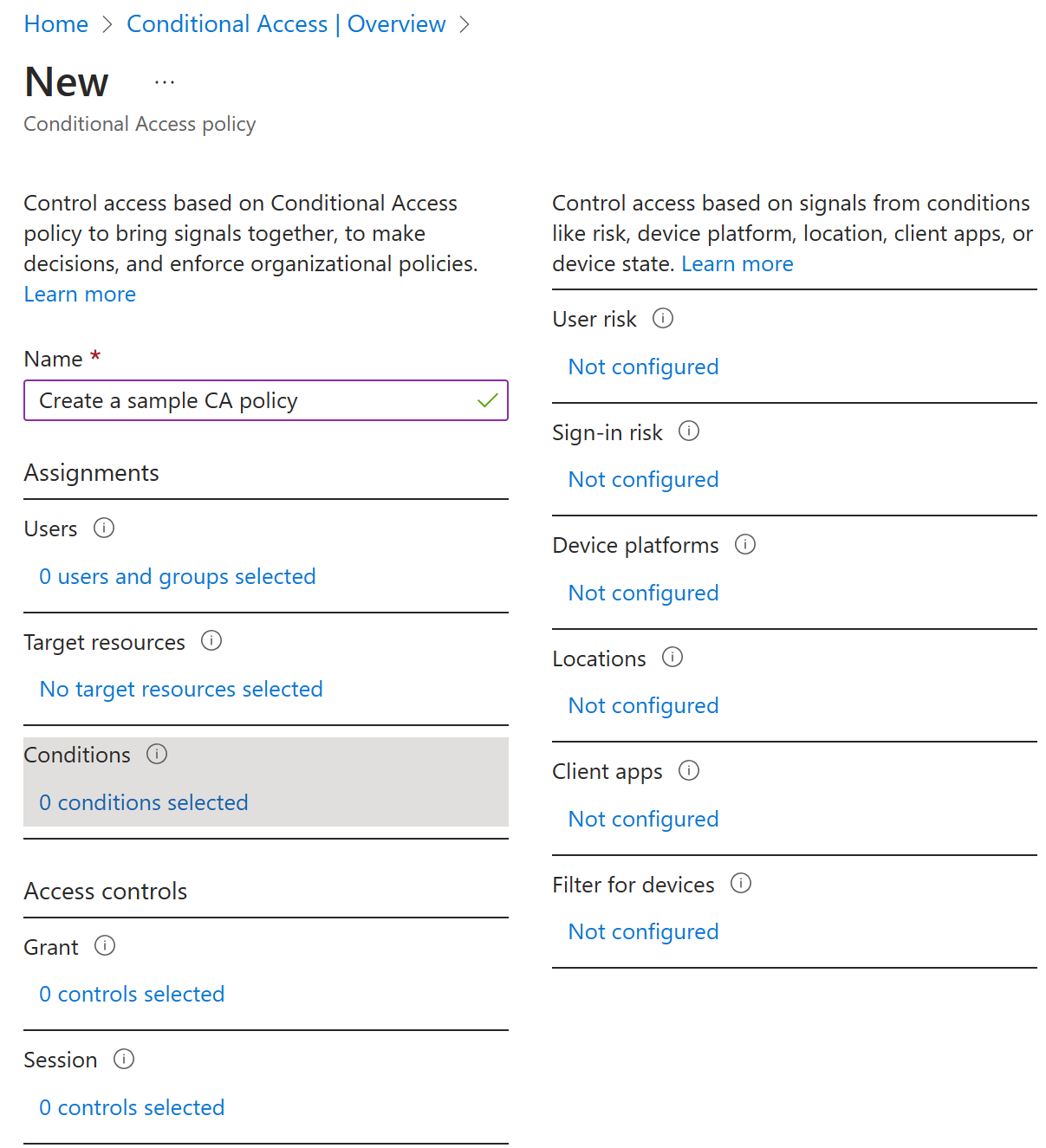

Zásady podmíněného přístupu fungují jako podmínková pravidla if-then: Pokud je přiřazení splněno, použijte tyto kontroly přístupu. Když správce konfiguruje zásady CA, nazýváme podmínky přiřazení. Zásady podmíněného přístupu umožňují vynucovat řízení přístupu u aplikací vaší organizace na základě určitých přiřazení (např. uživatelských rolí nebo členství ve skupinách).

Přiřazení definují uživatele a skupiny, na které zásady budou mít vliv, cloudové aplikace nebo akce, na které se zásady použijí, a podmínky, za kterých se zásady použijí. Nastavení řízení přístupu udělují nebo blokují přístup k různým cloudovým aplikacím a můžou povolit omezené prostředí v konkrétních cloudových aplikacích.

Některé běžné dotazy týkající se přiřazení, řízení přístupu a řízení relací:

- Uživatelé a skupiny: Kteří uživatelé a skupiny budou zahrnuti nebo vyloučeni ze zásad? Zahrnuje tato zásada všechny uživatele, konkrétní skupinu uživatelů, role adresáře nebo externí uživatele?

- Cloudové aplikace nebo akce: Na jaké aplikace se zásady použijí? Na jaké akce uživatele se budou tyto zásady vztahovat?

- Podmínky: Které platformy zařízení budou zahrnuté nebo vyloučené ze zásad? Jaká jsou důvěryhodná umístění organizace?

- Řízení přístupu: Chcete udělit přístup k prostředkům implementací požadavků, jako jsou MFA, zařízení označená jako kompatibilní nebo zařízení připojená k hybridnímu připojení Microsoft Entra?

- Řízení relací: Chcete kontrolovat přístup ke cloudovým aplikacím zavedením požadavků, jako jsou oprávnění vynucená aplikací nebo podmíněné řízení přístupu k aplikacím?

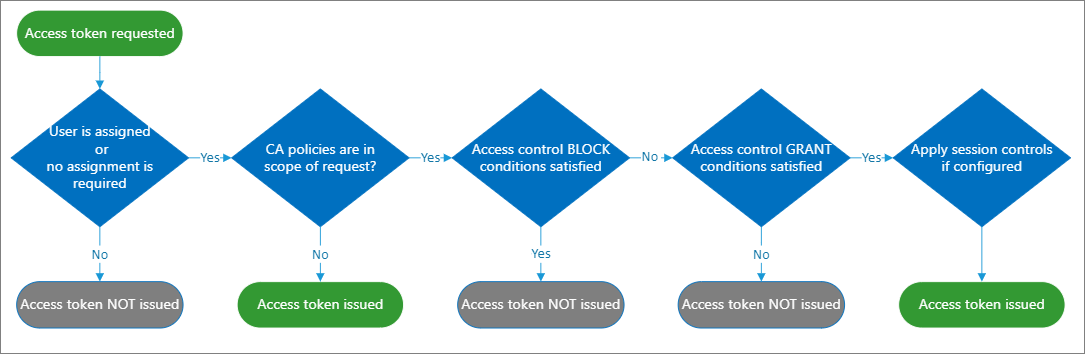

Vystavení přístupového tokenu

Přístupové tokeny umožňují klientům bezpečně volat chráněná webová rozhraní API a používají je webová rozhraní API k ověřování a autorizaci. Podle specifikace OAuth jsou přístupové tokeny neprůrůzné řetězce bez nastaveného formátu. Některé zprostředkovatele identity (IDP) používají identifikátory GUID; jiní používají šifrované datové objekty. Platforma Microsoft Identity Platform používá různé formáty přístupových tokenů v závislosti na konfiguraci rozhraní API, které token přijímá.

Je důležité pochopit, jak se vydávají přístupové tokeny.

Poznámka:

Pokud se nevyžaduje žádné přiřazení a žádné zásady podmíněného přístupu nejsou účinné, výchozím chováním je vydání přístupového tokenu.

Představte si například zásadu, kde:

POKUD je uživatel ve skupině 1, PAK vynutit použití MFA pro přístup k aplikaci 1.

Pokud uživatel, který není ve skupině 1, pokusí se o přístup k aplikaci, pak je splněna podmínka “if” a je vydán token. Pro vyloučení uživatelů mimo skupinu 1 je nutné použít samostatnou zásadu k blokování všech ostatních uživatelů.

Dodržujte osvědčené postupy.

Architektura podmíněného přístupu poskytuje skvělou flexibilitu konfigurace. Velká flexibilita ale také znamená, že byste měli pečlivě kontrolovat každou zásadu konfigurace, než ji vydáte, abyste se vyhnuli nežádoucím výsledkům.

Nastavení účtů pro nouzový přístup

Pokud nesprávně nakonfigurujete zásadu, může organizacím zablokovat Azure Portal. Zmírnění náhodného uzamčení správce vytvořením dvou nebo více účtů pro nouzový přístup ve vaší organizaci Další informace o účtech pro nouzový přístup se dozvíte později v tomto kurzu.

Nastavit režim pouze pro report

Může být obtížné předpovědět počet a názvy uživatelů ovlivněných běžnými iniciativami nasazení, jako jsou:

- Blokování starého ověřování

- Vyžadování vícefaktorového ověřování

- Implementace zásad rizik přihlašování

Režim pouze pro sestavy umožňuje správcům vyhodnotit zásady podmíněného přístupu před jejich povolením v prostředí.

Vyloučení zemí, ze kterých nikdy neočekáváte přihlášení

Microsoft Entra ID umožňuje vytvářet pojmenovaná umístění. Vytvořte pojmenované umístění, které zahrnuje všechny země, ze kterých byste nikdy nečekali, že dojde k přihlášení. Pak vytvořte zásadu pro všechny aplikace, které blokují přihlášení z daného pojmenovaného umístění. Nezapomeňte z této zásady vyloučit správce.

Běžné zásady

Při plánování řešení zásad podmíněného přístupu vyhodnoťte, jestli potřebujete vytvořit zásady, abyste dosáhli následujících výsledků.

Vyžadujte vícefaktorové ověřování. Mezi běžné případy použití patří vyžadování vícefaktorového ověřování správci, pro konkrétní aplikace, pro všechny uživatele nebo ze síťových umístění, kterým nedůvěřujete.

Reagujte na potenciálně ohrožené účty. Můžou být povolené tři výchozí zásady: vyžadují, aby se všichni uživatelé zaregistrovali k vícefaktorovém ověřování, vyžadovali změnu hesla pro uživatele, kteří jsou vysoce rizikoví, a aby pro uživatele se středním nebo vysokým rizikem přihlašování vyžadovalo vícefaktorové ověřování.

Vyžaduje spravovaná zařízení. Rozšíření podporovaných zařízení pro přístup ke cloudovým prostředkům pomáhá zlepšit produktivitu uživatelů. Pravděpodobně nechcete, aby k určitým prostředkům ve vašem prostředí přistupovala zařízení s neznámou úrovní ochrany. U těchto prostředků je potřeba, aby k nim uživatelé mohli přistupovat jenom pomocí spravovaného zařízení.

Vyžaduje schválené klientské aplikace. Zaměstnanci používají svoje mobilní zařízení pro osobní i pracovní úkoly. V případě scénářů byod se musíte rozhodnout, jestli chcete spravovat celé zařízení, nebo jenom data na něm. Pokud spravujete jenom data a přístup, můžete vyžadovat schválené cloudové aplikace, které můžou chránit podniková data.

Blokovat přístup. Blokování přístupu přebíjí všechna ostatní přiřazení pro uživatele a může zablokovat přihlášení celé organizace k vašemu tenantovi. Můžete ho použít například při migraci aplikace na MICROSOFT Entra ID, ale nejste připravení, aby se k ní ještě někdo přihlásil. Můžete také blokovat přístup určitých síťových umístění ke cloudovým aplikacím nebo blokovat aplikace používající zastaralé ověřování od přístupu k vašim prostředkům tenanta.

Důležité

Pokud vytvoříte zásadu pro blokování přístupu pro všechny uživatele, nezapomeňte vyloučit účty pro nouzový přístup a zvážit vyloučení všech správců ze zásad.

Vytváření a testování zásad

V každé fázi nasazení se ujistěte, že vyhodnocujete výsledky podle očekávání.

Až budou nové zásady připravené, nasaďte je ve fázích v produkčním prostředí:

- Poskytnutí interní komunikace změn koncovým uživatelům

- Začněte malou sadou uživatelů a ověřte, že se zásada chová podle očekávání.

- Když rozšíříte zásadu tak, aby zahrnovala více uživatelů, pokračujte ve vylučování všech správců. Vyloučení správců zajišťuje, že někdo bude mít přístup k zásadám, pokud je potřeba provést změnu.

- Použijte zásadu pro všechny uživatele až po důkladném otestovaní. Ujistěte se, že máte alespoň jeden účet správce, na který se zásady nevztahují.

Vytvoření testovacích uživatelů

Vytvořte sadu testovacích uživatelů, kteří odrážejí uživatele ve vašem produkčním prostředí. Vytvoření testovacích uživatelů vám umožní ověřit, jestli zásady fungují podle očekávání, než je použijete pro skutečné uživatele, což by mohlo potenciálně narušit jejich přístup k aplikacím a prostředkům.

Některé organizace mají pro tento účel testovací tenanty. Může však být obtížné znovu vytvořit všechny podmínky a aplikace v testovacím tenantovi, aby bylo možné plně otestovat výsledek politiky.

Vytvoření testovacího plánu

Testovací plán je důležitý pro porovnání očekávaných výsledků a skutečných výsledků. Před testováním byste měli mít vždy očekávání. Následující tabulka popisuje ukázkové testovací případy. Upravte scénáře a očekávané výsledky v závislosti na tom, jak jsou nakonfigurované zásady podmíněného přístupu.

| Název zásady | Scénář | Očekávaný výsledek |

|---|---|---|

| Vyžadování vícefaktorového ověřování při práci | Autorizovaný uživatel se přihlásí k aplikaci na důvěryhodném místě nebo na pracovišti. | Uživateli se nezobrazuje výzva k vícefaktorovým ověřováním. Uživatel má oprávnění pro přístup. Uživatel se připojuje z důvěryhodného umístění. V tomto případě byste mohli vyžadovat vícefaktorové ověřování. |

| Vyžadování vícefaktorového ověřování při práci | Autorizovaný uživatel se přihlásí do aplikace, když není v důvěryhodném umístění nebo v práci. | Uživateli se zobrazí výzva k vícefaktorovém ověřování a může se úspěšně přihlásit. |

| Vyžadovat vícefaktorové ověřování (pro správce) | Globální správce se přihlásí k aplikaci | Správci je zobrazena výzva k vícefaktorovému ověřování. |

| Riziková přihlášení | Uživatel se přihlásí k aplikaci pomocí neschváleného prohlížeče. | Uživateli se zobrazí výzva k vícefaktorové ověřování |

| Správa zařízení | Autorizovaný uživatel se pokusí přihlásit z autorizovaného zařízení. | Přístup udělen |

| Správa zařízení | Autorizovaný uživatel se pokusí přihlásit z neoprávněného zařízení | Přístup je zablokovaný |

| Změna hesla pro rizikové uživatele | Autorizovaný uživatel se pokusí přihlásit pomocí ohrožených přihlašovacích údajů (přihlášení s vysokým rizikem) | Uživateli se zobrazí výzva ke změně hesla nebo zablokování přístupu na základě vašich zásad. |

Požadavky na licenci

- Bezplatné ID Microsoft Entra – bez podmíněného přístupu

- Bezplatné předplatné Office 365 – Bez podmíněného přístupu

- Microsoft Entra ID Premium 1 (nebo Microsoft 365 E3 a vyšší) – Podmíněný přístup funguje na základě standardních pravidel

- Microsoft Entra ID Premium 2 – Podmíněný přístup a získáte možnost používat riziková přihlášení, riziková uživatele a možnosti přihlašování na základě rizik (z Identity Protection).