Implementujte správu relací a průběžné vyhodnocování přístupu

Ve složitých nasazeních můžou mít organizace potřebu omezit relace ověřování. Mezi scénáře můžou patřit:

- Přístup k prostředkům z nespravovaného nebo sdíleného zařízení

- Přístup k citlivým informacím z externí sítě

- Uživatelé s vysokou prioritou nebo vedoucími pracovníky.

- Důležité obchodní aplikace.

Řízení podmíněného přístupu umožňuje vytvářet zásady, které cílí na konkrétní případy použití ve vaší organizaci, aniž by to mělo vliv na všechny uživatele.

Než se podíváme na podrobnosti o konfiguraci zásad, pojďme se podívat na výchozí konfiguraci.

Frekvence přihlašování uživatelů

Frekvence přihlašování definuje časové období, po jehož uplynutí se uživateli při pokusu o přístup k prostředku zobrazí výzva k opětovnému přihlášení.

Jako výchozí frekvence přihlašování uživatelů v Microsoft Entra ID je nakonfigurované 90denní posuvné okno. Žádost uživatelů o přihlašovací údaje často vypadá jako rozumná věc, ale může to zase zastřelit: Uživatelé, kteří jsou natrénovaní k zadání svých přihlašovacích údajů, aniž by si mysleli, že je neúmyslně poskytnou škodlivé výzvě k přihlašovacím údajům.

Může to znít alarmující, že nechcete, aby se uživatel přihlásil; porušení zásad IT ve skutečnosti zruší relaci. Mezi příklady patří změna hesla, zařízení nedodržující předpisy nebo zakázání účtu. Relace uživatelů můžete také explicitně odvolat pomocí PowerShellu. Výchozí konfigurace Id Microsoft Entra se zobrazí tak, že uživatele nepožádejte, aby zadali přihlašovací údaje, pokud se nezměnil stav zabezpečení relací.

Nastavení frekvence přihlašování funguje pro aplikace, které mají implementované protokoly OAUTH2 nebo OIDC v souladu se standardy. Většina aplikací pro Windows, Mac a mobilní zařízení, včetně následujících webových aplikací, vyhovuje nastavení.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- portál Správa Microsoftu 365

- Exchange Online

- SharePoint a OneDrive

- Webový klient Teams

- Dynamics CRM Online

- Azure Portal

Nastavení četnosti přihlašování funguje s aplikacemi SAML i za předpokladu, že nezahazují vlastní soubory cookie a pravidelně se přesměrují zpět na Microsoft Entra ID pro ověřování.

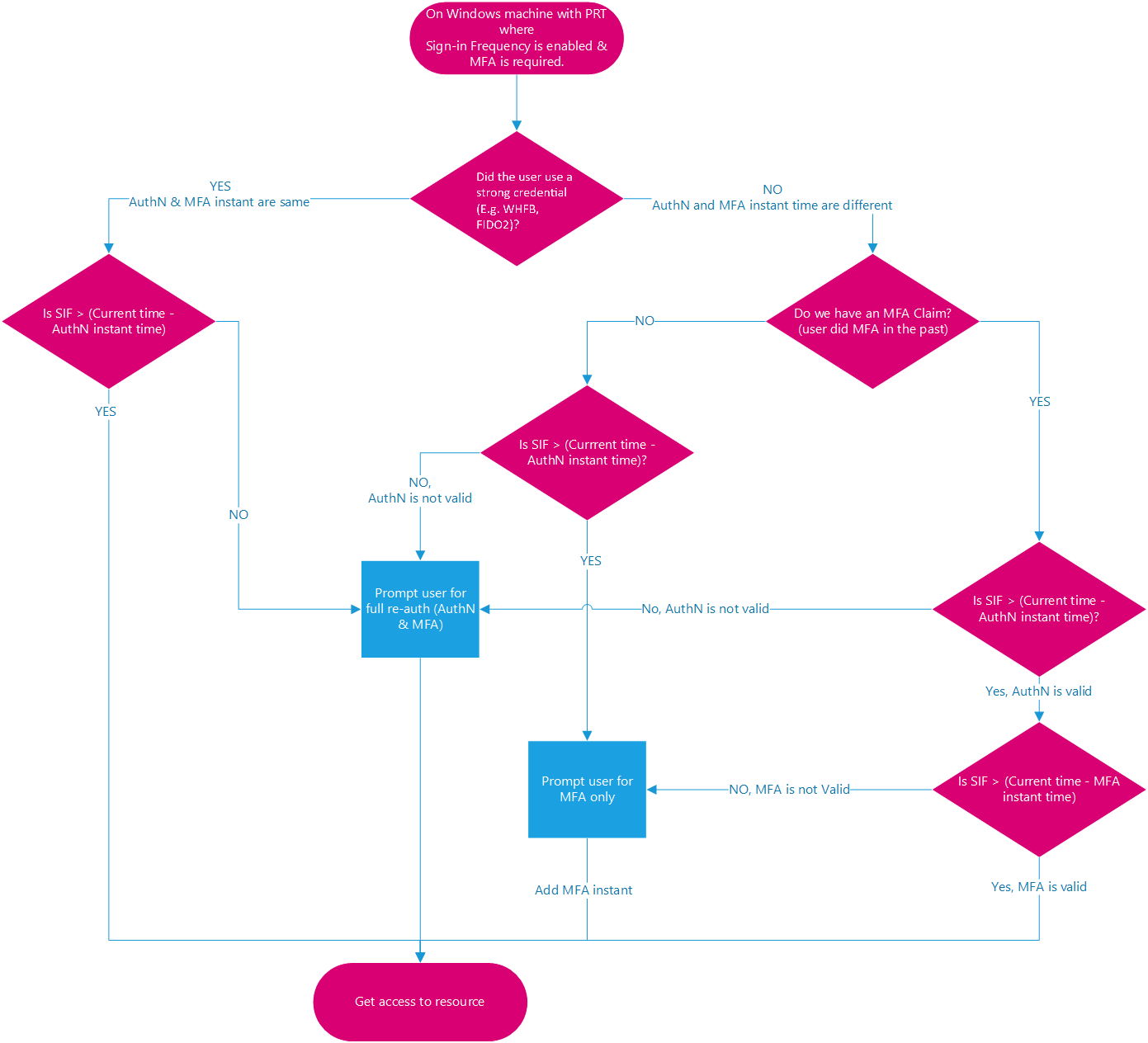

Frekvence přihlašování uživatelů a vícefaktorové ověřování

Frekvence přihlášení se dříve použila pouze u prvního ověření faktoru na zařízeních, která byla připojena k Microsoft Entra, hybridní připojení Microsoft Entra a Microsoft Entra zaregistrovaná. Pro naše zákazníky nebylo snadné vynutit vícefaktorové ověřování (MFA) na těchto zařízeních. Na základě zpětné vazby zákazníků se četnost přihlašování bude také vztahovat na vícefaktorové ověřování.

Frekvence přihlašování uživatelů a identit zařízení

Pokud máte zaregistrovaná zařízení Microsoft Entra, hybridní zařízení Microsoft Entra nebo Microsoft Entra, když uživatel zařízení odemkne nebo se přihlásí interaktivně, bude tato událost vyhovovat také zásadám frekvence přihlašování. V následujících dvou příkladech je frekvence přihlašování uživatelů nastavená na jednu hodinu:

Příklad 1:

- V 00:00 se uživatel přihlásí ke svému zařízení s Windows 10 Připojeno k Microsoft Entra a začne pracovat na dokumentu uloženém na SharePointu Online.

- Uživatel pokračuje v práci na stejném dokumentu na svém zařízení hodinu.

- V 01:00 se uživateli zobrazí výzva k opětovnému přihlášení na základě požadavku na četnost přihlášení v zásadách podmíněného přístupu nakonfigurovaných správcem.

Příklad 2:

- V 00:00 se uživatel přihlásí ke svému zařízení s Windows 10 Připojeno k Microsoft Entra a začne pracovat na dokumentu uloženém na SharePointu Online.

- V 00:30 se uživatel dostane nahoru a vezme přestávku a uzamkne své zařízení.

- V 00:45 se uživatel vrátí ze své přestávky a odemkne zařízení.

- V 01:45 se uživateli zobrazí výzva k opětovnému přihlášení na základě požadavku na frekvenci přihlašování v zásadách podmíněného přístupu nakonfigurovaných správcem od posledního přihlášení, ke které došlo v 00:45.

Trvalost relací procházení

Trvalá relace prohlížeče umožňuje uživatelům zůstat přihlášeni po zavření a opětovném otevření okna prohlížeče. Výchozí ID Microsoft Entra pro trvalost relace prohlížeče umožňuje uživatelům na osobních zařízeních zvolit, jestli se má relace zachovat zobrazením možnosti Zůstat přihlášeni? po úspěšném ověření.

Ověřování

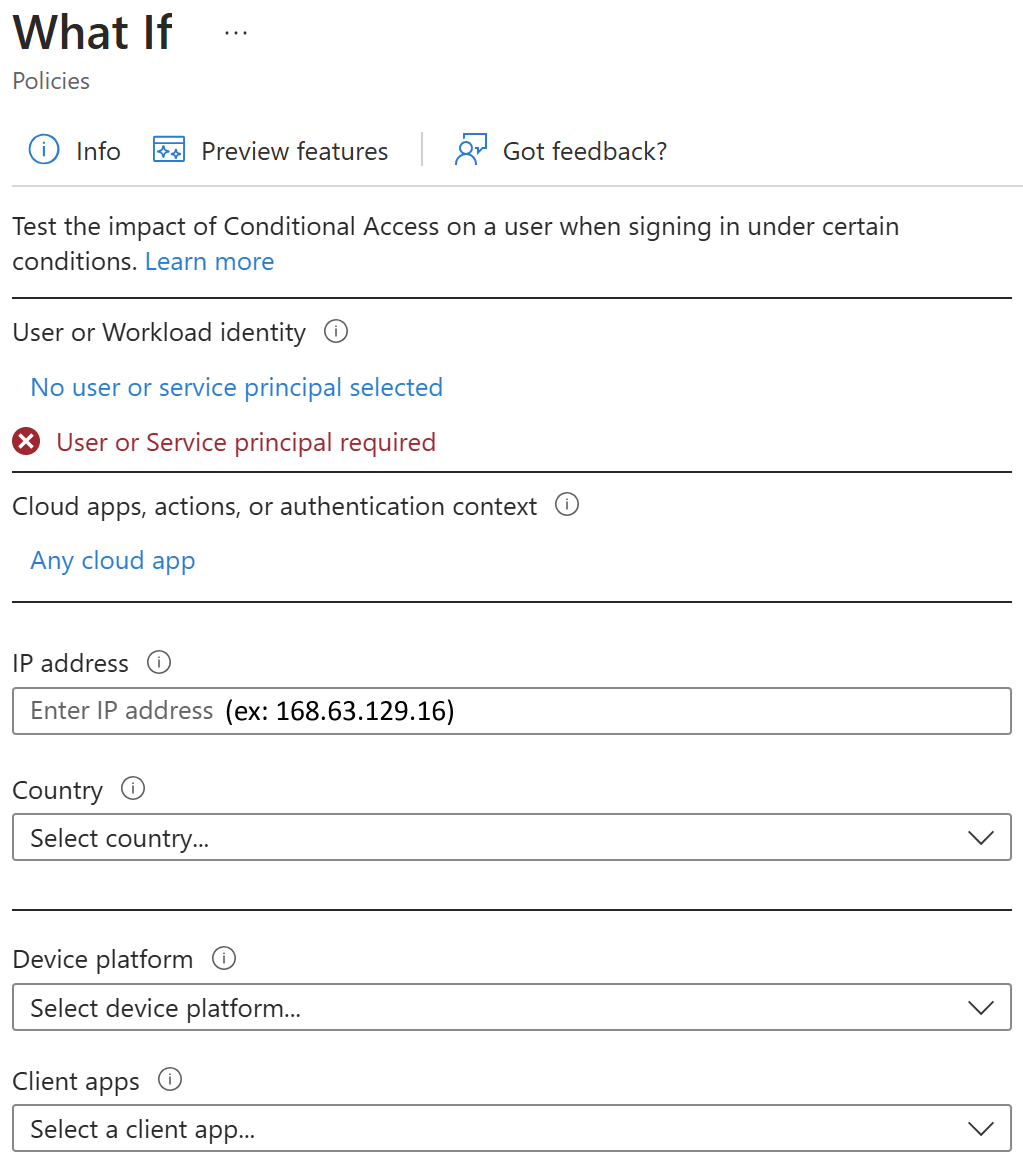

Pomocí nástroje Citlivostní analýza můžete simulovat přihlášení od uživatele k cílové aplikaci a další podmínky na základě toho, jak jste nakonfigurovali zásady. Ovládací prvky správy relací ověřování se zobrazí ve výsledku nástroje.

Nasazení zásad

Abyste měli jistotu, že vaše zásady fungují podle očekávání, doporučuje se před uvedením do produkčního prostředí otestovat doporučený postup. V ideálním případě pomocí testovacího tenanta ověřte, jestli vaše nové zásady fungují podle očekávání.

Průběžné vyhodnocování přístupu (CAE)

Vypršení platnosti a aktualizace tokenů jsou standardním mechanismem v oboru. Když se klientská aplikace, jako je Outlook, připojuje ke službě, jako je Exchange Online, jsou požadavky rozhraní API autorizované pomocí přístupových tokenů OAuth 2.0. Ve výchozím nastavení jsou přístupové tokeny platné po dobu jedné hodiny, kdy vyprší jejich platnost, je klient přesměrován na Microsoft Entra ID, aby je aktualizoval. Toto období aktualizace poskytuje příležitost znovu vyhodnotit zásady pro přístup uživatelů. Můžeme se například rozhodnout, že token neaktualizujeme kvůli zásadám podmíněného přístupu nebo protože uživatel je v adresáři zakázaný.

Mezi změnou podmínek pro uživatele a vynucení změn zásad je však prodleva. Včasná reakce na porušení zásad nebo problémy se zabezpečením skutečně vyžaduje "konverzaci" mezi vystavitelem tokenu a aplikací jako zainteresovanou stranou. Tato obousměrná konverzace nám dává dvě důležité možnosti. Předávající strana může zjistit, kdy se změní vlastnosti, například umístění v síti, a informovat o tom vydavatele tokenu. Poskytuje také vystavitel tokenu způsob, jak důvěřující straně sdělit, aby přestala respektovat tokeny pro daného uživatele kvůli ohrožení, znemožnění účtu nebo jiným obavám. Mechanismus pro tuto konverzaci je průběžné vyhodnocování přístupu (CAE).

Výhody

Průběžné vyhodnocování přístupu má několik klíčových výhod.

- Ukončení účtu nebo změna/resetování hesla: Zrušení relace uživatele bude vynuceno téměř v reálném čase.

- Změna umístění v síti: Zásady umístění podmíněného přístupu se budou vynucovat téměř v reálném čase.

- Export tokenu do počítače mimo důvěryhodnou síť je možné zabránit pomocí zásad umístění podmíněného přístupu.

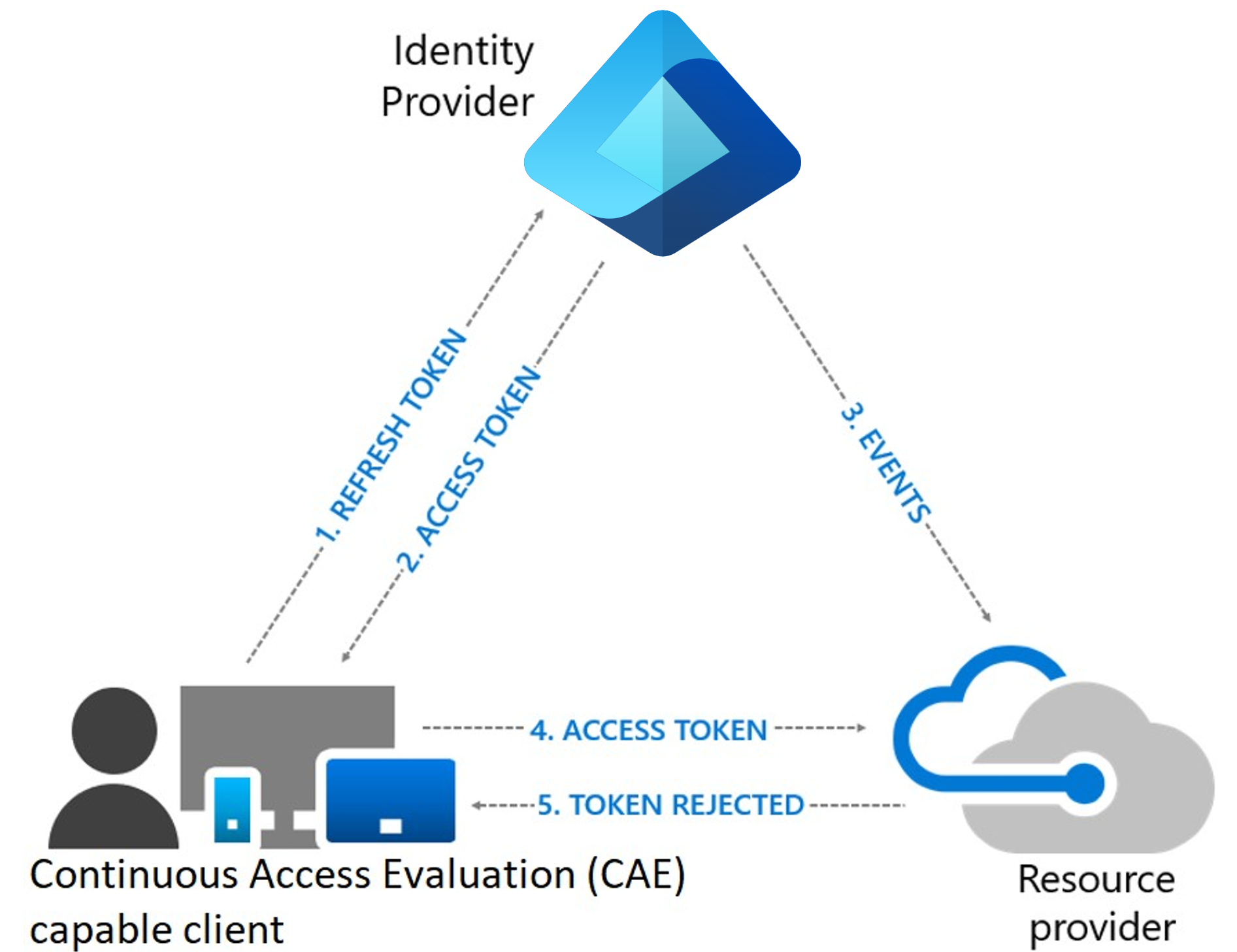

Tok procesu vyhodnocení a odvolání

- Klient podporující průběžné vyhodnocování přístupu (CAE) zobrazí přihlašovací údaje nebo obnovovací token id Microsoft Entra s žádostí o přístupový token pro určitý prostředek.

- Přístupový token je poskytnut spolu s dalšími artefakty klientovi.

- Správce explicitně odvolá všechny obnovovací tokeny pro uživatele. Událost odvolání se odešle poskytovateli prostředků z ID Microsoft Entra.

- Poskytovateli prostředků se zobrazí přístupový token. Poskytovatel zdrojů vyhodnocuje platnost tokenu a kontroluje, zda nedošlo k události zrušení oprávnění pro uživatele. Poskytovatel prostředků pomocí těchto informací rozhodne udělit přístup k prostředku nebo ne.

- V případě diagramu poskytovatel prostředků odepře přístup a pošle klientovi výzvu na ověření identity s chybovým kódem 401.

- Klient podporující CAE rozumí výzvám autorizace typu 401+ Obchází mezipaměti a vrací se ke kroku 1, přičemž odešle svůj obnovovací token spolu s výzvou k ověření nároku zpět do Microsoft Entra ID. Microsoft Entra ID pak znovu zhodnotí všechny podmínky a vyzve uživatele k opětovnému ověření v tomto případě.