Povolení dvojitého šifrování na úrovni infrastruktury služby Azure Storage

Azure Storage automaticky šifruje všechna data v účtu úložiště na úrovni služby pomocí 256bitového šifrování AES, což je jedno z nejsilnějších dostupných blokových šifr a je kompatibilní s STANDARDEM FIPS 140-2. Zákazníci, kteří vyžadují vyšší úroveň záruky, že jejich data jsou zabezpečená, můžou také povolit 256bitové šifrování AES na úrovni infrastruktury služby Azure Storage pro dvojité šifrování.

Dvojité šifrování dat Azure Storage poskytuje hloubkovou ochranu před scénáři, kdy může dojít k ohrožení zabezpečení jednoho z šifrovacích algoritmů nebo klíčů. Tento přístup se dvěma vrstvami odpovídá principům zabezpečení nulové důvěryhodnosti za předpokladu, že jakákoli vrstva ochrany může potenciálně selhat. V takových scénářích bude další vrstva šifrování i nadále chránit vaše data.

Šifrování infrastruktury je možné povolit pro celý účet úložiště nebo pro obor šifrování v rámci účtu. Pokud je pro účet úložiště nebo obor šifrování povolené šifrování infrastruktury, data se šifrují dvakrát – jednou na úrovni služby a jednou na úrovni infrastruktury – se dvěma různými šifrovacími algoritmy a dvěma různými klíči.

Šifrování na úrovni služby podporuje použití klíčů spravovaných Microsoftem nebo klíčů spravovaných zákazníkem se službou Azure Key Vault nebo spravovaným modelem hardwarového zabezpečení služby Key Vault (HSM). Šifrování na úrovni infrastruktury závisí na klíčích spravovaných Microsoftem a vždy používá samostatný klíč.

Pro dvojité šifrování vašich dat musíte nejprve vytvořit účet úložiště nebo obor šifrování, který je nakonfigurovaný pro šifrování infrastruktury.

Důležité

Šifrování infrastruktury se doporučuje pro scénáře, kdy je pro požadavky na dodržování předpisů nezbytné provést dvojité šifrování dat. U většiny dalších scénářů poskytuje šifrování Azure Storage dostatečně výkonný šifrovací algoritmus a použití šifrování infrastruktury pravděpodobně nepřinese významnou výhodu ve výkonu nebo zabezpečení. Před povolením této funkce vyhodnoťte konkrétní požadavky na dodržování předpisů a zákonné požadavky.

Vytvoření účtu s povoleným šifrováním infrastruktury

Pokud chcete povolit šifrování infrastruktury pro účet úložiště, musíte ho nakonfigurovat při vytváření účtu. Po vytvoření účtu není možné povolit ani zakázat šifrování infrastruktury, proto pečlivě vyhodnoťte požadavky na dodržování předpisů před nasazením. Účet úložiště musí být typu všeobecný účel verze 2 nebo prémiový block blob.

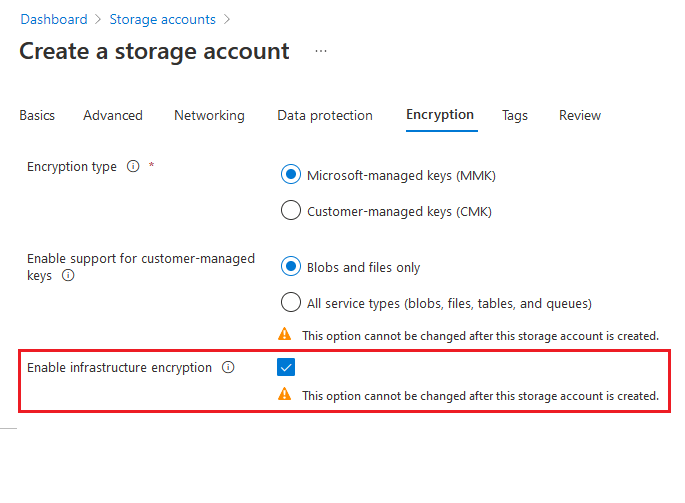

Pokud chcete pomocí webu Azure Portal vytvořit účet úložiště s povoleným šifrováním infrastruktury, postupujte takto:

V portálu Azurepřejděte na stránku Účty úložiště.

Zvolte tlačítko Přidat pro přidání nového účtu úložiště objektů blob bloku verze 2 pro obecné účely nebo úrovně Premium.

Na kartě Šifrování vyhledejte Povolit šifrování infrastrukturya vyberte Povoleno.

Vyberte Zkontrolovat a vytvořit a dokončete vytváření účtu úložiště.

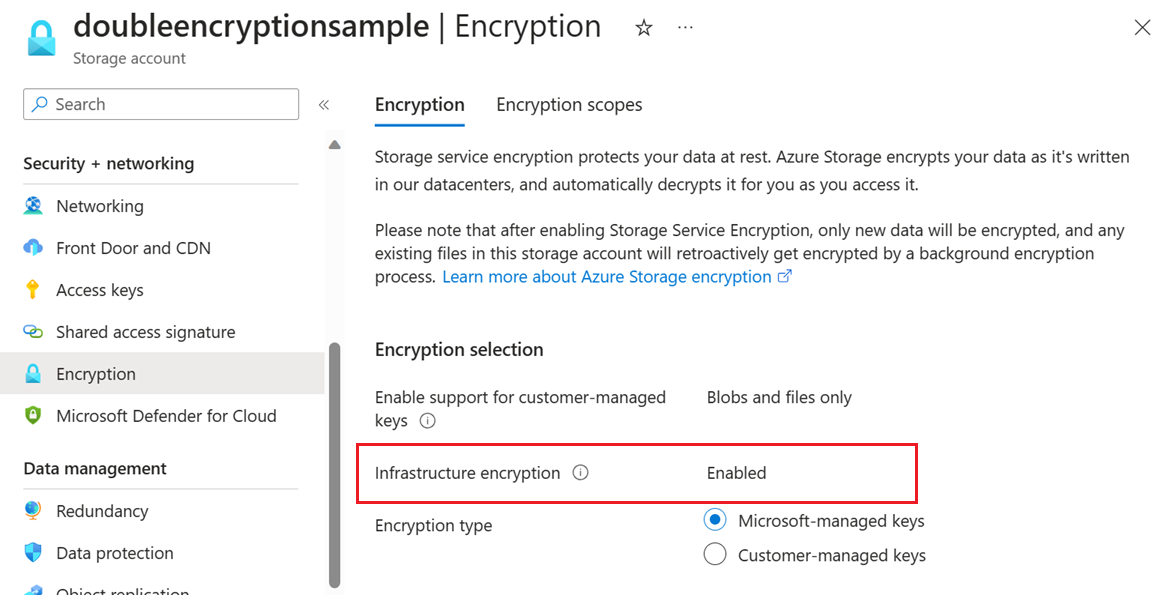

Pokud chcete ověřit, že je pro účet úložiště povolené šifrování infrastruktury pomocí webu Azure Portal, postupujte takto:

V Azure Portal přejděte do svého účtu úložiště.

V části Nastavenízvolte Šifrování.

Poznámka:

Azure Policy poskytuje integrovanou definici zásad, která vyžaduje povolení šifrování infrastruktury pro účty úložiště. Pomocí této zásady můžete vynutit šifrování infrastruktury v celé organizaci pro účely dodržování předpisů.

Vytvořte obor šifrování s povoleným šifrováním infrastruktury

Pokud je pro účet povolené šifrování infrastruktury, pak jakýkoli obor šifrování vytvořený na daném účtu automaticky používá šifrování infrastruktury. Pokud šifrování infrastruktury není povolené na úrovni účtu, máte možnost povolit ho pro obor šifrování v době, kdy vytváříte obor. Nastavení šifrování infrastruktury pro obor šifrování nelze po vytvoření oboru změnit.

Osvědčené postupy pro implementaci šifrování infrastruktury

Při rozhodování, jestli implementovat šifrování infrastruktury pro Azure Storage, zvažte tato doporučení:

Nejprve vyhodnoťte požadavky na dodržování předpisů – Šifrování infrastruktury je primárně určené pro organizace s přísnými požadavky na dodržování předpisů, které vyžadují více vrstev šifrování. Před povolením této funkce zkontrolujte své zákonné povinnosti (například HIPAA, PCI-DSS, FedRAMP).

Rozumějte trvalosti rozhodnutí – Šifrování infrastruktury musí být povoleno při vytváření účtu a nelze ho později deaktivovat. Před nasazením pečlivě naplánujte, protože pokud potřebujete toto nastavení změnit, musíte vytvořit nový účet úložiště a migrovat data.

Zvažte dopad na výkon – i když je dopad na výkon obecně minimální, dvojité šifrování přidává výpočetní režii. Pokud máte požadavky na vysokou propustnost, otestujte výkon úloh před nasazením do produkčního prostředí.

Používá se s klíči spravovanými zákazníkem pro maximální kontrolu – kombinování šifrování infrastruktury s klíči spravovanými zákazníkem (CMK) na úrovni služby pro nejvyšší úroveň řízení šifrování. To poskytuje hloubkovou ochranu s různými klíči v každé vrstvě.

Implementace služby Azure Policy pro zásady správného řízení – Použijte integrovanou službu Azure Policy k vynucení šifrování infrastruktury napříč všemi novými účty úložiště ve vaší organizaci. Tím se zajistí konzistentní stav zabezpečení a zabrání náhodnému vytvoření nevyhovujících účtů úložiště.

Zdokumentujte architekturu šifrování – Udržujte jasnou dokumentaci, které účty úložiště používají šifrování infrastruktury, proč bylo aktivováno, a všechny související požadavky na dodržování předpisů. To je nezbytné pro audity a kontroly zabezpečení.

Pro podrobné řízení používejte obory šifrování – pokud jenom určitá data vyžadují dvojité šifrování, zvažte použití oborů šifrování místo povolení šifrování infrastruktury pro celý účet. To poskytuje flexibilitu při splnění konkrétních potřeb dodržování předpisů.

Plán zotavení po havárii – Ujistěte se, že vaše strategie zotavení po havárii a zálohování zohledňují nastavení šifrování infrastruktury. Nezapomeňte, že obnovené nebo replikované účty úložiště musí být nakonfigurované s šifrováním infrastruktury při vytváření.

Monitorování stavu šifrování – Pravidelně auditujte účty úložiště a ověřte, že šifrování infrastruktury je povolené tam, kde je to potřeba. K průběžnému ověřování použijte sestavy dodržování předpisů pro Azure Monitor, Azure Security Center nebo Azure Policy.

Vyvážení zabezpečení a nákladů – Šifrování infrastruktury přidává malou výpočetní režii, ale žádné další náklady na úložiště. Nemožnost ji později zakázat znamená, že byste měli zajistit, aby funkce odpovídala vaší dlouhodobé strategii zabezpečení.

Postupy migrace testů – Vzhledem k tomu, že po vytvoření nejde změnit šifrování infrastruktury, nastavte a otestujte postupy migrace dat mezi účty úložiště, pokud se změní požadavky na šifrování.

Kombinovat s dalšími funkcemi zabezpečení – Šifrování infrastruktury můžete použít jako součást komplexní strategie zabezpečení, která zahrnuje zabezpečení sítě (privátní koncové body, brány firewall), řízení přístupu (Azure RBAC, tokeny SAS) a monitorování (Azure Monitor, Microsoft Defender for Storage).