Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Rozšíření DNSSEC (Domain Name System Security Extensions) je sada rozšíření, která přidávají zabezpečení do protokolu DNS (Domain Name System) povolením ověření odpovědí DNS. DNSSEC poskytuje autoritu původu, integritu dat a ověřené odepření existence. U DNSSEC je protokol DNS mnohem méně náchylný k určitým typům útoků, zejména útokům na falšování identity DNS.

Jak FUNGUJE DNSSEC

Zóny DNS je možné zabezpečit pomocí DNSSEC pomocí procesu označovaného jako podepisování zón při použití s autoritativním serverem DNS, který podporuje SLUŽBU DNSSEC. Podepisování zóny pomocí DNSSEC přidává do zóny podporu ověřování beze změny základního mechanismu dotazu a odpovědi DNS.

Ověřování odpovědí DNS probíhá pomocí digitálních podpisů, které jsou součástí odpovědí DNS. Tyto digitální podpisy jsou obsaženy v záznamech prostředků souvisejících se službou DNSSEC, které se generují a přidají do zóny během podepisování zóny.

Základní rozšíření DNSSEC jsou určena v následujícím požadavku na komentáře (RFCS).

- RFC 4033: "Úvod a požadavky na zabezpečení DNS"

- RFC 4034: "Záznamy prostředků pro rozšíření zabezpečení DNS"

- RFC 4035: "Úpravy protokolu pro rozšíření zabezpečení DNS"

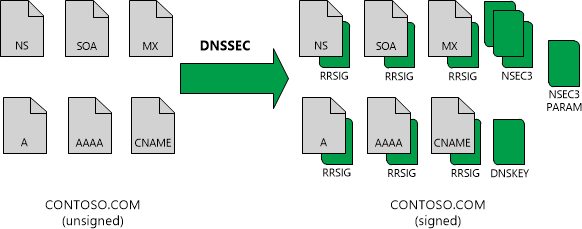

Následující obrázek ukazuje příklad záznamů prostředků DNS pro zónu contoso.com před a po podepsání zóny.

Další informace o každém z těchto záznamů prostředků najdete v záznamech prostředků DNSSEC.

Záznamy prostředků DNSSEC

Následující tabulka uvádí typy záznamů o prostředcích, které se používají se službou DNSSEC.

| Typ záznamu prostředku | Description |

|---|---|

| Podpis záznamu prostředku (RRSIG) | Podpisy generované pomocí DNSSEC jsou obsaženy v záznamech RRSIG. Každý záznam RRSIG se shoduje s jiným záznamem v zóně, pro kterou poskytuje digitální podpis. Když řešitel vydá dotaz na název, vrátí se v odpovědi jeden nebo více záznamů RRSIG. |

| Další zabezpečení (NSEC) | K prokázání neexistence názvu DNS se používá záznam NSEC. Záznamy NSEC zabraňují útokům na falšování identity, jejichž cílem je oklamat klienta DNS, aby věřil, že název DNS neexistuje. |

| Další zabezpečení 3 (NSEC3) | NSEC3 je náhrada nebo alternativa NSEC, která brání zóně chůze. Procházení zón je proces opakování dotazů NSEC, aby bylo možné načíst všechny názvy v zóně. Server DNS se systémem Windows Server 2012 nebo novějším podporuje NSEC i NSEC3. Zónu lze podepsat buď pomocí NSEC, nebo NSEC3, ale ne obojího. |

| Next Secure 3 Parameter (NSEC3PARAM) | Záznam NSEC3PARAM slouží k určení záznamů NSEC3, které se mají zahrnout do odpovědí pro neexistující názvy DNS. |

| Klíč DNS (DNSKEY) | Záznam DNSKEY ukládá veřejný kryptografický klíč, který se používá k ověření podpisu. Záznam DNSKEY používá server DNS během validačního procesu. Záznamy DNSKEY můžou ukládat veřejné klíče pro podpisový klíč zóny (ZSK) nebo klíč pro podpis klíče (KSK). |

| Delegovaný podepisující (DS) | Záznam DS je typ záznamu DNSSEC, který se používá k zabezpečení delegování. Záznamy DS se používají k vytváření řetězců ověřování pro podřízené zóny. |

Kromě záznamu DS se všechny tyto záznamy při podpisu DNSSEC automaticky přidají do zóny. Záznam DS je speciální záznam, který lze ručně přidat do nadřazené zóny a vytvořit zabezpečené delegování pro podřízenou zónu. Například zóna contoso.com může obsahovat záznam DS pro secure.contoso.com. Tento záznam však musí být vytvořen buď v nadřazené zóně, nebo vytvořen v podřízené zóně a pak se rozšíří do nadřazené zóny. Záznam DS se při podepsání zóny automaticky nevytvořil.

Záznamy NSEC nebo NSEC3 se během podepisování zóny automaticky přidají do zóny. Podepsaná zóna ale nemůže mít záznamy NSEC i NSEC3. Typ záznamu (NSEC nebo NSEC3) přidaný do zóny závisí na konfiguraci podepisování zóny. V předchozím příkladu je zóna podepsaná pomocí NSEC3.

Kotvy důvěryhodnosti

Záznamy prostředků DNSKEY a DS se také nazývají kotvy důvěryhodnosti nebo body důvěryhodnosti. Kotva důvěryhodnosti musí být distribuována na všechny neauthoritativní servery DNS, které provádějí ověřování DNSSEC odpovědí DNS pro podepsanou zónu. Pokud je server DNS spuštěný na řadiči domény, kotvy důvěryhodnosti se ukládají v oddílu adresáře lesní doménové struktury ve službě Active Directory Domain Services (AD DS) a dají se replikovat do všech řadičů domény v rámci lesní doménové struktury. Na samostatných serverech DNS jsou kotvy důvěryhodnosti uloženy v souboru s názvem TrustAnchors.dns.

Pomocí Windows PowerShellu zobrazte kotvy důvěryhodnosti pro zónu pomocí příkazu Get-DnsServerTrustAnchor . Pokud chcete zobrazit všechny aktuální body důvěryhodnosti na serveru, použijte příkaz PowerShellu Get-DnsServerTrustPoint . Server DNS se systémem Windows Server 2012 nebo novějším operačním systémem zobrazuje také nakonfigurované kotvy důvěryhodnosti ve stromu konzoly Správce DNS v kontejneru Body důvěryhodnosti .

Další kroky

Další informace o tom, jak DNSSEC používá záznamy prostředků k ověřování a zabezpečení odpovědí DNS, najdete v tématu Ověření odpovědí DNS.