Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

V tomto tématu se dozvíte o konfiguracích vysoké dostupnosti pro víceklientskou bránu RAS pro softwarově definované sítě (SDN).

Toto téma obsahuje následující části.

Přehled brány RAS

Pokud je vaše organizace poskytovatelem cloudových služeb (CSP) nebo enterprise s více tenanty, můžete bránu RAS nasadit ve víceklientovém režimu, abyste zajistili směrování síťového provozu do a z virtuálních a fyzických sítí, včetně internetu.

Bránu RAS můžete nasadit ve víceklientských režimech jako hraniční bránu, která směruje síťový provoz zákazníka do tenantských virtuálních sítí a prostředků.

Když nasadíte několik instancí virtuálních počítačů brány RAS, které poskytují vysokou dostupnost a převzetí při selhání, nasazujete fond brány. Ve Windows Serveru 2012 R2 tvořily všechny virtuální počítače bran jeden fond, což poněkud ztěžovalo logické oddělení nasazení brány. Brána Windows Serveru 2012 R2 nabízela 1:1 redundantní nasazení pro VM brány, což vedlo k nedostatečnému využití dostupné kapacity pro připojení VPN typu site-to-site (S2S).

Tento problém je vyřešený ve Windows Serveru 2016, který poskytuje více fondů bran – které můžou být různé typy pro logické oddělení. Nový režim redundance M+N umožňuje efektivnější konfiguraci převzetí služeb při selhání.

Další informace o bráně RAS najdete v tématu Brána RAS.

Přehled skupin bran

Ve Windows Serveru 2016 můžete nasadit síťové brány v jednom nebo více fondech.

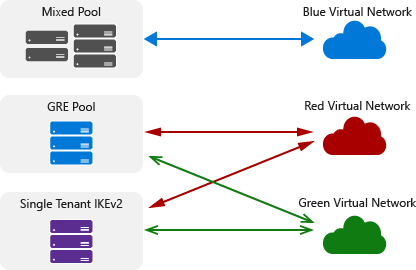

Následující obrázek znázorňuje různé typy fondů bran, které poskytují směrování provozu mezi virtuálními sítěmi.

Každý bazén má následující vlastnosti.

Každý fond je redundantní M+N. To znamená, že počet aktivních virtuálních počítačů brány M se zálohuje číslem N pohotovostních virtuálních počítačů brány. Hodnota N (pohotovostní brány) je vždy menší nebo rovna M (aktivní brány).

Pool může provádět některou z jednotlivých funkcí brány – Internet Key Exchange verze 2 (IKEv2) S2S, vrstvu 3 (L3) a Obecné zapouzdření směrování (GRE) – nebo může provádět všechny tyto funkce.

Ke všem fondům nebo podmnožině fondů můžete přiřadit jednu veřejnou IP adresu. Tím výrazně snížíte počet veřejných IP adres, které musíte použít, protože je možné, aby se všichni tenanti připojili ke cloudu na jedné IP adrese. Následující část věnovaná vysoké dostupnosti a vyrovnávání zatížení popisuje, jak to funguje.

Pool brány můžete snadno zvětšit nebo zmenšit přidáním nebo odebráním bránových virtuálních počítačů ve fondu. Odebrání nebo přidání bran neovlivní služby poskytované seskupením. Můžete také přidat a odebrat celé fondy bran.

Připojení jednoho tenanta se můžou ukončit u více fondů a více bran ve fondu. Pokud ale tenant obsahuje ukončení připojení ve fondu všech typů brány, nemůže se přihlásit k odběru jiného typu nebo fondu bran jednotlivých typů.

Pooly brány také poskytují flexibilitu pro umožnění dalších scénářů.

Fondy pro jednoho nájemníka – můžete vytvořit jeden fond k použití výhradně jedním nájemníkem.

Pokud prodáváte cloudové služby prostřednictvím kanálů partnerů (prodejců), můžete pro každého prodejce vytvořit samostatné sady fondů.

Více skupin může nabízet stejnou funkci brány, ale různé kapacity. Například můžete vytvořit shluk brány, který podporuje IKEv2 S2S připojení s vysokou i nízkou propustností.

Přehled nasazení brány RAS

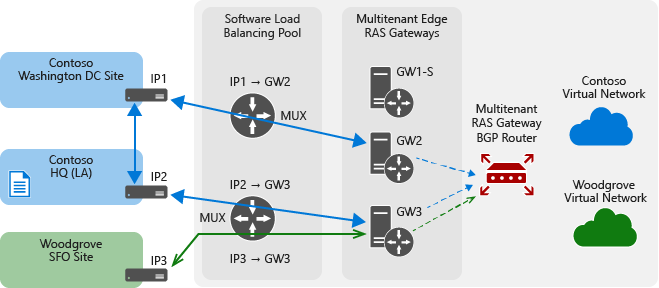

Následující obrázek ukazuje typické nasazení CSP (Cloud Service Provider) brány RAS.

S tímto typem nasazení se fondy bran nasazují za softwarovým vyrovnávačem zatížení (SLB), který umožňuje CSP přiřadit jednu veřejnou IP adresu pro celé nasazení. Více připojení brány nájemce může být ukončeno na více fondech bran – a také na více branách ve fondu. To je znázorněno prostřednictvím připojení IKEv2 S2S ve výše uvedeném diagramu, ale totéž platí i pro ostatní funkce brány, jako jsou brány L3 a GRE.

Na obrázku je zařízení MT BGP víceklientská brána RAS s protokolem BGP. Víceklientní protokol BGP se používá pro dynamické směrování. Směrování pro nájemce je centralizované - jeden bod, označovaný jako reflektor trasy (RR), zpracovává sousedství protokolu BGP pro všechny lokality nájemce. Samotný RR se distribuuje mezi všechny brány ve fondu. Výsledkem je konfigurace, kdy se připojení tenanta (cesta k datům) ukončí u více bran, ale RR pro tenanta (bod partnerského vztahu protokolu BGP – řídicí cesta) je jenom na jedné z bran.

Směrovač protokolu BGP je v diagramu oddělený, aby znázorňuje tento centralizovaný koncept směrování. Implementace protokolu BGP brány také poskytuje tranzitní směrování, které umožňuje cloudu fungovat jako tranzitní bod pro směrování mezi dvěma lokalitami nájemce. Tyto funkce protokolu BGP platí pro všechny funkce brány.

Integrace brány RAS se síťovým adaptérem

Brána RAS je plně integrovaná se síťovým adaptérem ve Windows Serveru 2016. Při nasazení brány RAS a síťového adaptéru síťový adaptér provede následující funkce.

Nasazení poolů bran

Konfigurace připojení nájemců na každé bráně

Přepnutí toků síťového provozu na pohotovostní bránu v případě selhání brány

Následující části obsahují podrobné informace o bráně RAS a síťovém adaptéru.

Konfigurace a vyrovnávání zatížení připojení brány (IKEv2, L3 a GRE)

Když tenant požádá o připojení brány, odešle se požadavek na síťový kontroler. Řadič sítě je nakonfigurovaný s informacemi o všech fondech bran, včetně kapacity jednotlivých fondů a všech bran ve všech fondech. Síťový ovladač vybere pro připojení správný fond a bránu. Tento výběr vychází z požadavku na šířku pásma připojení. Síťový kontroler používá algoritmus „nejvhodnější“ k efektivnímu výběru připojení v rámci fondu. Partnerský bod protokolu BGP pro připojení je nyní také určen, pokud se jedná o první připojení nájemníka.

Jakmile síťový adaptér vybere bránu RAS pro připojení, síťový adaptér zřídí potřebnou konfiguraci připojení k bráně. Pokud je připojení typu IKEv2 S2S, Síťový řadič také zřídí pravidlo překladu adres (NAT) ve fondu SLB; toto pravidlo překladu adres (NAT) ve fondu SLB směruje žádosti o připojení z nájemce na určenou bránu. Tenanti jsou rozdílní podle zdrojové IP adresy, která má být jedinečná.

Note

Připojení L3 a GRE obcházejí SLB a připojují se přímo k určené bráně RAS. Tato připojení vyžadují, aby byl směrovač vzdáleného koncového bodu (nebo jiné zařízení třetí strany) správně nakonfigurovaný pro připojení k bráně RAS.

Pokud je pro připojení povolené směrování protokolu BGP, zahájí brána RAS peering BGP, a tím se vyměňují trasy mezi lokálními a cloudovými bránami. Trasy, které se učí protokolem BGP (nebo které jsou staticky nakonfigurované trasy, pokud se nepoužívá protokol BGP), se odesílají do síťového adaptéru. Řadič sítě následně upraví směrování na hostitele Hyper-V, na kterých jsou nainstalovány virtuální počítače tenanta. V tomto okamžiku je možné provoz tenanta směrovat na správnou místní lokalitu. Řadič sítě také vytvoří přidružené Hyper-V zásady virtualizace sítě, které určují umístění bran, a implementuje je do Hyper-V hostitelů.

Vysoká dostupnost pro IKEv2 S2S

Brána RAS ve fondu zahrnuje připojení a BGP peerování různých nájemců. Každý fond má M aktivních bran a N pohotovostních bran.

Síťový adaptér zpracovává selhání bran následujícím způsobem.

Síťový kontroler neustále pingá brány ve všech fondech a dokáže rozpoznat bránu, která selhala nebo selhává. Síťový adaptér dokáže rozpoznat následující typy selhání brány RAS.

Selhání virtuálního počítače brány RAS

Selhání hostitele Hyper-V, na kterém je brána RAS spuštěná

Selhání služby brány RAS

Síťový adaptér ukládá konfiguraci všech nasazených aktivních bran. Konfigurace se skládá z nastavení připojení a nastavení směrování.

Pokud brána selže, ovlivní připojení nájemníka na této bráně a také připojení nájemníka, která jsou umístěna na jiných branách, ale jejichž RR se nachází na neúspěšné bráně. Doba výpadku posledních připojení je menší než u předchozích připojení. Když síťový adaptér zjistí neúspěšnou bránu, provede následující úlohy.

Odebere trasy dotčených připojení z hostitelů výpočetní techniky.

Odebere zásady virtualizace sítě Hyper-V na těchto hostitelích.

Vybere pohotovostní bránu, převede ji na aktivní bránu a nakonfiguruje ji.

Změní mapování překladu adres (NAT) ve fondu SLB tak, aby odkazovalo připojení k nové bráně.

Současně, jak se konfigurace objeví na nové aktivní bráně, připojení IKEv2 S2S a partnerský vztah protokolu BGP se znovu naváže. Připojení a partnerský vztah protokolu BGP je možné iniciovat buď cloudovou bránou, nebo místní bránou. Brány aktualizují své trasy a odešlou je do Síťového Kontroleru. Jakmile se síťový kontroler dozví o nových trasách zjištěných branami, síťový kontroler odesílá trasy a přidružené zásady virtualizace sítě Hyper-V do hostitele Hyper-V, kde se nacházejí virtuální počítače tenantů ovlivněných selháním. Tato aktivita síťového adaptéru se podobá okolnostem nové instalace připojení, pouze k ní dochází ve větším měřítku.

Vysoká dostupnost pro GRE

Proces reakce na selhání brány RAS síťovým řadičem, včetně detekce selhání, kopírování připojení a konfigurace směrování do pohotovostní brány, převzetí služeb při selhání ovlivněného směrování protokolu BGP/statického směrování (včetně stažení a opětovné konfiguraci tras na výpočetních hostitelích a opětovném navázání partnerské relace protokolu BGP) a rekonfigurace zásad virtualizace sítě Hyper-V na výpočetních hostitelích, je stejný pro brány GRE a připojení. Opětovné vytvoření připojení GRE probíhá odlišně, a řešení vysoké dostupnosti pro GRE má některé dodatečné požadavky.

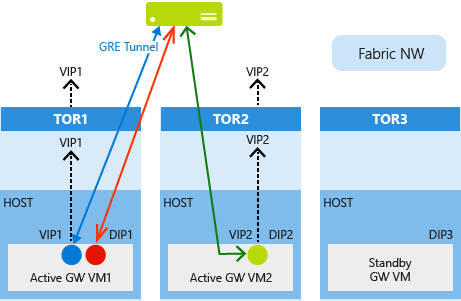

V době nasazení brány se každému virtuálnímu počítači brány RAS přiřadí dynamická IP adresa (DIP). Kromě toho má každý virtuální počítač brány také přiřazenou virtuální IP adresu (VIP) pro vysokou dostupnost GRE. Virtuální IP adresy se přiřazují jenom branám ve fondech, které můžou přijímat připojení GRE, a ne k fondům, které GRE připojení nepřijímají. Přiřazené virtuální IP adresy se inzerují na přepínače TOR (Top of Rack) pomocí protokolu BGP, který pak dále inzeruje virtuální IP adresy do cloudové fyzické sítě. Díky tomu jsou brány dostupné ze vzdálených směrovačů nebo zařízení třetích stran, kde se nachází druhý konec připojení GRE. Toto propojení protokolu BGP se liší od propojení protokolu BGP na tenantové úrovni pro výměnu tras tenantů.

V době zřizování připojení GRE vybere síťový adaptér bránu, nakonfiguruje na vybrané bráně koncový bod GRE a vrátí virtuální IP adresu přiřazené brány. Tato virtuální IP adresa se pak nakonfiguruje jako cílová adresa tunelového propojení GRE ve vzdáleném směrovači.

Pokud se brána nezdaří, síťový adaptér zkopíruje IP adresu neúspěšné brány a další konfigurační data do pohotovostní brány. Když se pohotovostní brána aktivuje, oznamuje virtuální IP adresu svému TOR přepínači a dále do fyzické sítě. Vzdálené směrovače nadále připojují tunely GRE ke stejné virtuální IP adrese a infrastruktura směrování zajišťuje směrování paketů do nové aktivní brány.

Vysoká dostupnost pro brány předávání L3

Brána předávání L3 virtualizace sítě Hyper-V je mostem mezi fyzickou infrastrukturou v datacentru a virtualizovanou infrastrukturou v cloudu virtualizace sítě Hyper-V. U víceklientské brány předávání L3 používá každý tenant vlastní logickou síť označenou sítí VLAN pro připojení k fyzické síti tenanta.

Když nový tenant vytvoří novou bránu L3, správce služby brány síťového kontroléru vybere dostupný virtuální počítač brány a nakonfiguruje nové rozhraní tenanta s vysoce dostupnou IP adresou ze zákaznického adresového prostoru (CA) (z logické sítě označené sítí VLAN tenanta). IP adresa se používá jako IP adresa protějšku na vzdálené (fyzické) síti a je dalším krokem k dosažení sítě síťové virtualizace Hyper-V nájemce.

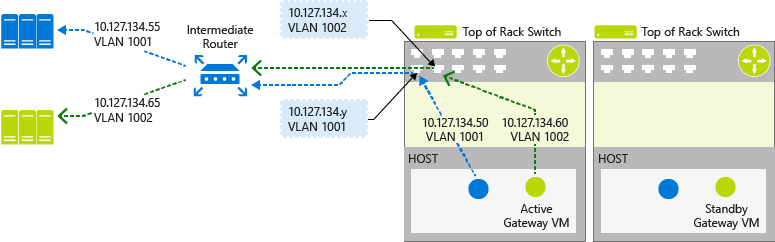

Na rozdíl od síťových připojení IPsec nebo GRE se přepínač TOR nebude dynamicky učit síť označenou VLAN nájemce. Směrování tenantské sítě s označením VLAN musí být nakonfigurované na přepínači TOR a všech přechodných přepínačích a směrovačích mezi fyzickou infrastrukturou a bránou pro zajištění úplné konektivity. Následuje příklad konfigurace virtuální sítě CSP, jak je znázorněno na obrázku níže.

| Network | Subnet | VLAN ID | Výchozí brána |

|---|---|---|---|

| Logická síť Contoso L3 | 10.127.134.0/24 | 1001 | 10.127.134.1 |

| Logickou síť Woodgrove L3 | 10.127.134.0/24 | 1002 | 10.127.134.1 |

Následuje příklad konfigurace brány tenanta, jak je znázorněno na obrázku níže.

| Název tenanta | IP adresa brány L3 | VLAN ID | IP adresa partnerského uzlu |

|---|---|---|---|

| Contoso | 10.127.134.50 | 1001 | 10.127.134.55 |

| Woodgrove | 10.127.134.60 | 1002 | 10.127.134.65 |

Následuje obrázek těchto konfigurací v datacentru CSP.

Selhání bran, detekce selhání a proces převzetí služeb při selhání bran v kontextu přeposílací brány L3 se podobá procesům pro brány IKEv2 a GRE RAS. Rozdíly jsou ve způsobu zpracování externích IP adres.

Když se stav virtuálního počítače brány stane nezdravým, Řadič sítě vybere jednu ze záložních bran z fondu a znovu nastaví síťová připojení a směrování na záložní bráně. Při přesouvání připojení se IP adresa vysoce dostupného CA prostoru brány L3 přesouvá také na nový virtuální počítač brány společně s IP adresou BGP prostoru CA nájemce.

Vzhledem k tomu, že se L3 Peering IP adresa přesune do nové brány VM během převzetí služeb při selhání, je vzdálená fyzická infrastruktura opět schopná připojit k této IP adrese a následně dosáhnout pracovní zátěže v rámci virtualizace sítě Hyper-V. U dynamického směrování protokolu BGP, protože se ip adresa protokolu BGP prostoru certifikační autority přesune na nový virtuální počítač brány, může vzdálený směrovač protokolu BGP znovu navázat partnerský vztah a znovu se naučit všechny trasy virtualizace sítě Hyper-V.

Note

Abyste mohli pro komunikaci tenanta používat logickou síť označenou sítí VLAN, musíte samostatně nakonfigurovat přepínače TOR a všechny zprostředkující směrovače. Převzetí služeb při selhání L3 je navíc omezeno pouze na racky, které jsou tímto způsobem nakonfigurované. Z tohoto důvodu musí být fond bran L3 pečlivě nakonfigurovaný a ruční konfigurace musí být dokončena samostatně.