Poznámka:

Přístup k této stránce vyžaduje autorizaci. Můžete se zkusit přihlásit nebo změnit adresáře.

Přístup k této stránce vyžaduje autorizaci. Můžete zkusit změnit adresáře.

Správci na podnikové úrovni často zodpovídají za správu zabezpečení v mnoha různých zařízeních s Windows v organizaci. Existují různé způsoby konfigurace zásad, které určují, jestli jsou nové funkce povolené, jakmile budou dostupné v nových verzích Windows. Tato příručka popisuje důležité informace o funkcích svazku úložiště Dev Drive pro Windows 11 a o tom, jak nakonfigurovat Zásady skupiny pro vaši organizaci, aby mohli vývojáři používat tento formát úložiště optimalizovaný pro výkon při zachování zabezpečení a kontroly nad filtrováním systému souborů.

Pokyny k povolení zásad skupiny najdete níže pomocí preferovaného nástroje pro správu zásad:

- Microsoft Intune,

- Microsoft Configuration Manager (ConfigMgr, dříve MEMCM/SCCM) nebo

- Editor místních zásad skupiny ve Windows 11

Požadavky

- Windows 11, build č. 10.0.22621.2338 nebo novější (kontrola aktualizací Windows)

- Doporučit 16 gb paměti (minimálně 8 GB)

- Minimálně 50 gb volného místa na disku

- Dev Drive jsou k dispozici ve všech verzích SKU Windows.

Dočasné ovládání podnikových funkcí zakáže Dev Drive.

Nové funkce a vylepšení jsou zavedeny prostřednictvím měsíční kumulativní aktualizace, která poskytuje nepřetržité inovace pro Windows 11. Aby organizace měli čas plánovat a připravovat se, některé z těchto nových funkcí jsou ve výchozím nastavení vypnuté pomocí dočasného řízení podnikových funkcí ve Windows 11.

Dev Drive se automaticky zakáže pro zařízení s aktualizacemi Windows spravovanými zásadami. Zakázání možnosti vytvoření vývojového disku je dočasné, aby správci zabezpečení mohli rozhodnout a zavést nové aktualizace zásad. Pokyny k určení a konfiguraci těchto aktualizací zásad najdete níže.

Určení zásad skupiny pro povolení úložiště Dev Drive a zabezpečení antivirového filtru

Zásady skupiny jsou funkce systému Windows, která umožňuje podnikovým správcům spravovat nastavení pracovních zařízení a mít určitou kontrolu nad tím, jaké nastavení mají uživatelské účty (místní správci) povolené v obchodním prostředí.

Antivirové filtry, včetně antivirového filtru v programu Microsoft Defender i antivirové filtry třetích stran, jsou ve výchozím nastavení připojené k Dev Drive. Výchozí nastavení svazků úložiště Dev Drive také umožňuje místním správcům zařízení řídit, jaké filtry jsou připojené. To znamená, že správce místního zařízení může systém nakonfigurovat tak, aby odebral výchozí antivirové filtry, aby se k DevDrivu nepřiřadily žádné antivirové filtry. Pokud se jedná o problém, můžou být zásady skupiny nakonfigurované tak, aby se zajistilo, že antivirové filtry zůstanou připojené, když je dev Drive povolená. Seznam povolených filtrů systému souborů může být navíc definován.

Aktualizovat zásady skupiny pro povolení Dev Drive

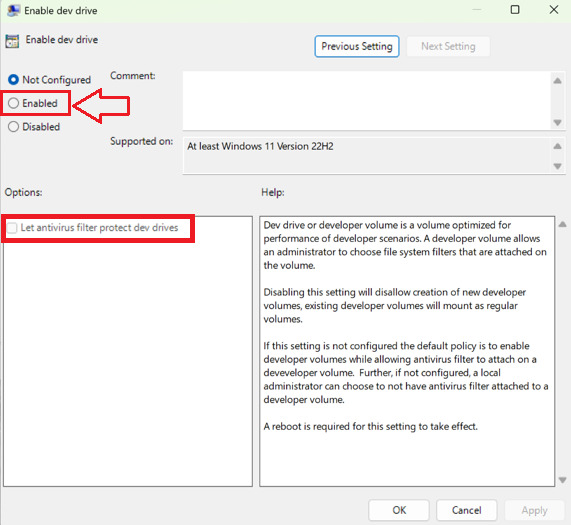

Nastavení zásad Povolit Dev Drive zahrnuje:

- Nenakonfigurováno: Ve výchozím nastavení bude možnost svazku úložiště Dev Drive vypnutá v zásadách řízení dočasných podnikových funkcí, dokud ji podnikový správce nepovolí v zásadách skupiny.

- Povoleno: Povolením zapnete možnost vytvoření svazků úložiště Dev Drive .

- Možnosti – Nechte antivirový filtr chránit dev disky: Dev Drive jsou optimalizované pro výkon ve scénářích vývojářů, což umožňuje místnímu správci (uživatelský účet) zvolit, které filtry systému souborů jsou připojené. To také umožňuje místním správcům odpojit výchozí antivirové funkce, pokud není zaškrtnutá možnost Povolit antivirovému filtru chránit Dev Drive. Zaškrtnutím této možnosti vynutíte, aby výchozí antivirové filtry zůstaly připojené.

- Zakázáno: Zakázáním tohoto nastavení vypnete možnost vytvářet a používat svazky úložiště Dev Drive.

Aktualizace zásad připojení filtru Dev Drive

Kromě toho existuje nastavení zásad připojení filtru Dev Drive , které nabízí podnikovým správcům kontrolu nad filtry, které je možné připojit k Dev Drive. Nastavení zahrnuje:

- Nenakonfigurováno: Dev Drive je ve výchozím nastavení optimalizovaný pro výkon s připojenými antivirovými filtry v programu Microsoft Defender a externími antivirovými filtry, ale bez dalších filtrů systému souborů. Toto výchozí nastavení umožňuje místním správcům připojit nebo odpojit filtry, včetně výchozích antivirových filtrů. Pokud zaškrtnete volitelnou možnost "Nechat antivirový filtr chránit Dev disky" ve výše uvedené zásadě "Povolit Dev disky," budou antivirové filtry nuceny zůstat připojené, i když nejsou definovány žádné další zásady filtrování.

- Povoleno: Místní správci (uživatelské účty) mohou připojit nebo odpojit filtry. Přidání seznamu filtrů umožňuje podnikovým správcům (na úrovni domény zásad skupiny) definovat, které filtry je možné připojit. Pokud není zahrnut seznam filtrů, bude možné přidat jakýkoli filtr.

- Zakázáno: Místní správci (uživatelské účty) nemohou připojit nebo odpojit filtry.

Existuje několik způsobů, jak povolit funkci Dev Drive a aktualizovat zásady skupiny:

- Aktualizace zásad skupiny pomocí Microsoft Intune

- Aktualizace zásad skupiny pomocí nástroje Microsoft Configuration Manager

- Aktualizace zásad skupiny pomocí Editoru místních zásad skupiny ve Windows 11

Použití Microsoft Intune k aktualizaci zásad skupiny pro Dev Drive

Aktualizace zásad skupiny a povolení služby Dev Drive pomocí Microsoft Intune:

Otevřete portál Intune (https://endpoint.microsoft.com) a přihlaste se pomocí svých přihlašovacích údajů.

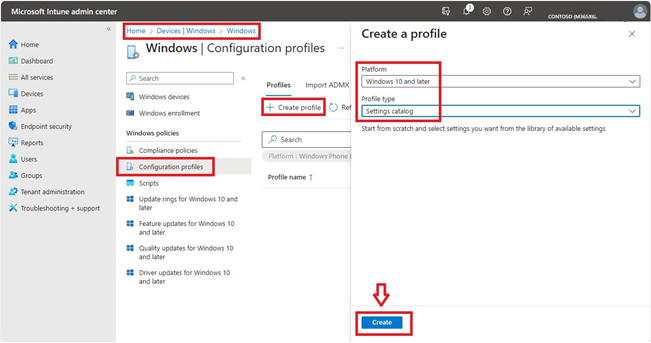

Vytvoření profilu:

- Zařízení > Windows > Konfigurační profily > Vytvořit profil

- Vyberte Platform Windows > 10 a novější.

- Výběr typu profilu > katalog Nastavení

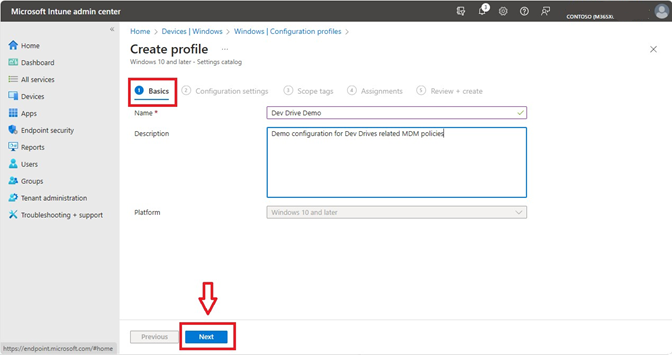

Nastavte vlastní název a popis profilu.

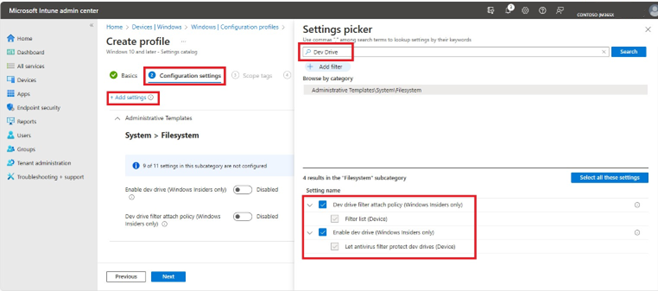

Konfigurace nastavení souvisejících s Dev Drive:

- Vyhledejte "Dev Drive" ve výběru nastavení nebo přejděte na "Šablony pro správu\System\Filesystem"

- Výběr zásad souvisejících se službou Dev Drive: Povolení Dev Drive a Povolení antivirového filtru chránit Dev Drive, zásady připojení filtru Dev Drive a seznam filtrů

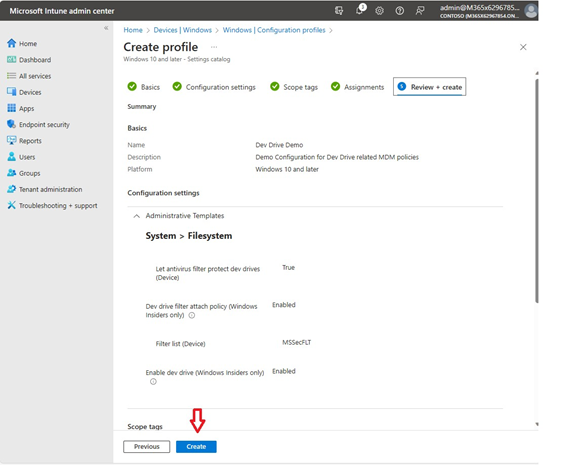

Nakonfigurujte nastavení zásad Dev Drive, dokončete zbývající konfiguraci značek oboru a přiřazení a pak vyberte Vytvořit.

Použití Microsoft Configuration Manageru k aktualizaci zásad skupiny pro Dev Drive

Pokud chcete aktualizovat zásady skupiny a povolit Dev Drive pomocí nástroje Microsoft Configuration Manager (ConfigMgr, dříve MEMCM/SCCM), můžete použít následující skripty PowerShellu. (Co je Configuration Manager?)

Konzola nástroje Configuration Manager má integrovanou schopnost spouštět skripty PowerShellu pro aktualizaci nastavení zásad skupiny ve všech počítačích ve vaší síti.

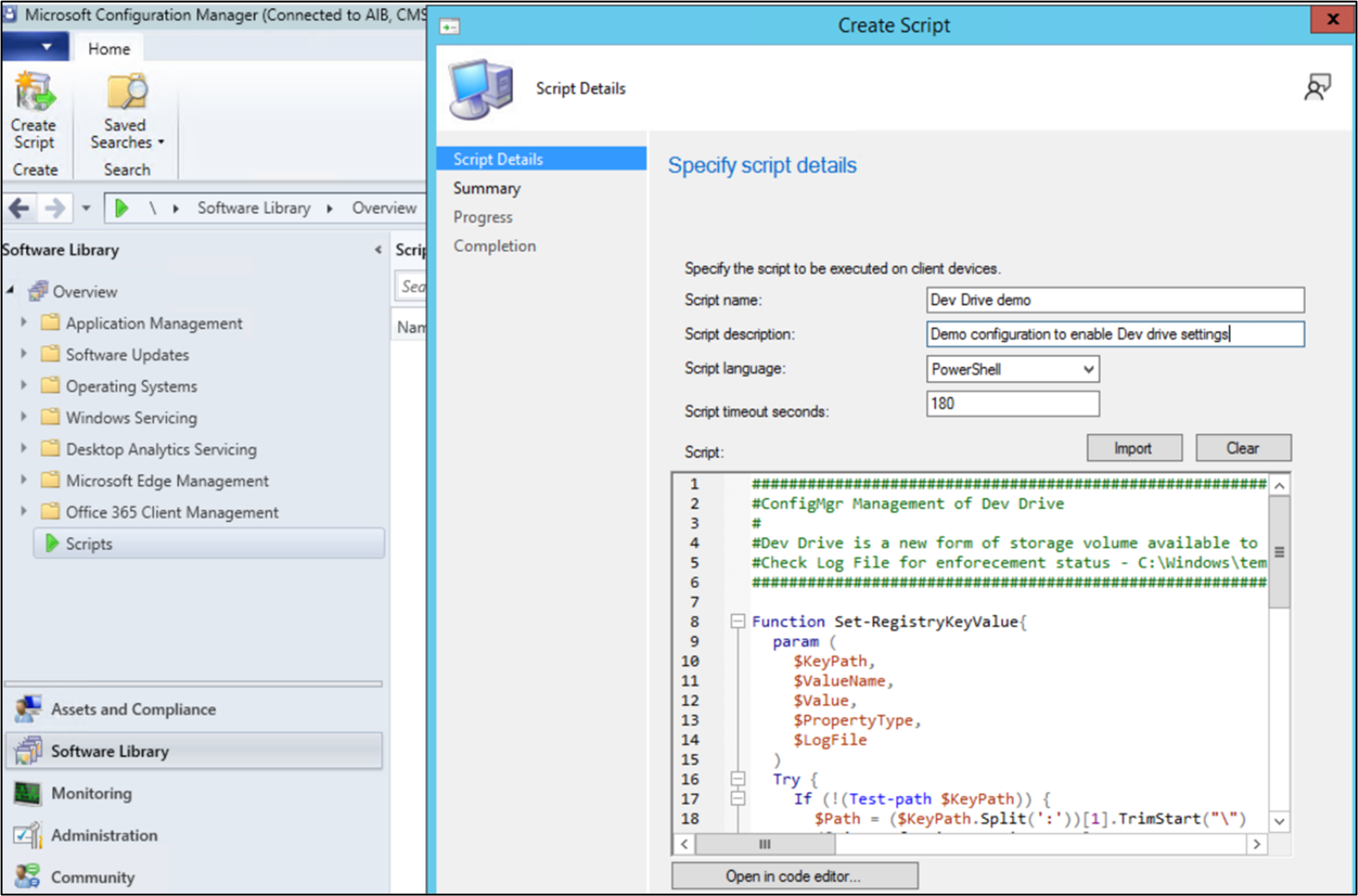

Otevřete konzolu Microsoft Configuration Manager. Vyberte Software Library>Skripty>Vytvořit skript.

Zadejte název skriptu (například Dev Drive demo), popis (konfigurace demo pro povolení nastavení Dev Drive), jazyk (PowerShell), časový limit v sekundách (180) a poté vložte následující ukázku skriptu Dev Drive demo, který použijete jako šablonu.

###### #ConfigMgr Management of Dev Drive #Dev Drive is a new form of storage volume available to improve performance for key developer workloads. #Check Log File for enforcement status - C:\Windows\temp\ConfigDevDrive-<TimeStamp>.log ###### Function Set-RegistryKeyValue{ param ( $KeyPath, $ValueName, $Value, $PropertyType, $LogFile ) Try { If (!(Test-path $KeyPath)) { $Path = ($KeyPath.Split(':'))[1].TrimStart("\") ([Microsoft.Win32.RegistryKey]::OpenRemoteBaseKey([Microsoft.Win32.RegistryHive]::LocalMachine,$env:COMPUTERNAME)).CreateSubKey($Path) New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } Else { New-ItemProperty -path $KeyPath -name $ValueName -value $Value -PropertyType $PropertyType -Force | Out-Null } $TestValue = (Get-ItemProperty -Path $KeyPath)."$ValueName" If ($TestValue -eq $Value){ Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Success" } Else { Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure" } } Catch { $ExceptionMessage = $($PSItem.ToString()) -replace [Environment]::NewLine,""; Add-Content -Path $LogFile -Value "$KeyPath,$ValueName,$Value,$PropertyType,$TestValue,Failure - $ExceptionMessage" } } $ExecutionTime = Get-Date $StartTime = Get-Date $ExecutionTime -Format yyyyMMdd-HHmmss $LogFile = "C:\Windows\temp\ConfigDevDrive-$StartTime.log" Add-Content -Path $LogFile -Value "------------------------------------V 1.0 $ExecutionTime - Execution Starts -------------------------------------------" Add-Content -Path $LogFile -Value "RegistryKeyPath,ValueName,ExpectedValue,PropertyType,CurrentValue,ComparisonResult" #Set up a Dev Drive Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FsEnableDevDrive" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAllowAntivirusFilter" -Value "1" -PropertyType "Dword" -LogFile $LogFile Set-RegistryKeyValue -KeyPath "HKLM:\System\CurrentControlSet\Policies\" -ValueName "FltmgrDevDriveAttachPolicy" -Value "PrjFlt, MsSecFlt, WdFilter, bindFlt, wcifs, FileInfo" -PropertyType "MultiString" -LogFile $LogFile $ExecutionTime = Get-Date Add-Content -Path $LogFile -Value "------------------------------------ $ExecutionTime - Execution Ends -------------------------------------------" --------------------Když přidáváte nový skript, musíte ho vybrat a schválit. Stav schválení se změní z "Čeká se na schválení" na "Schváleno".

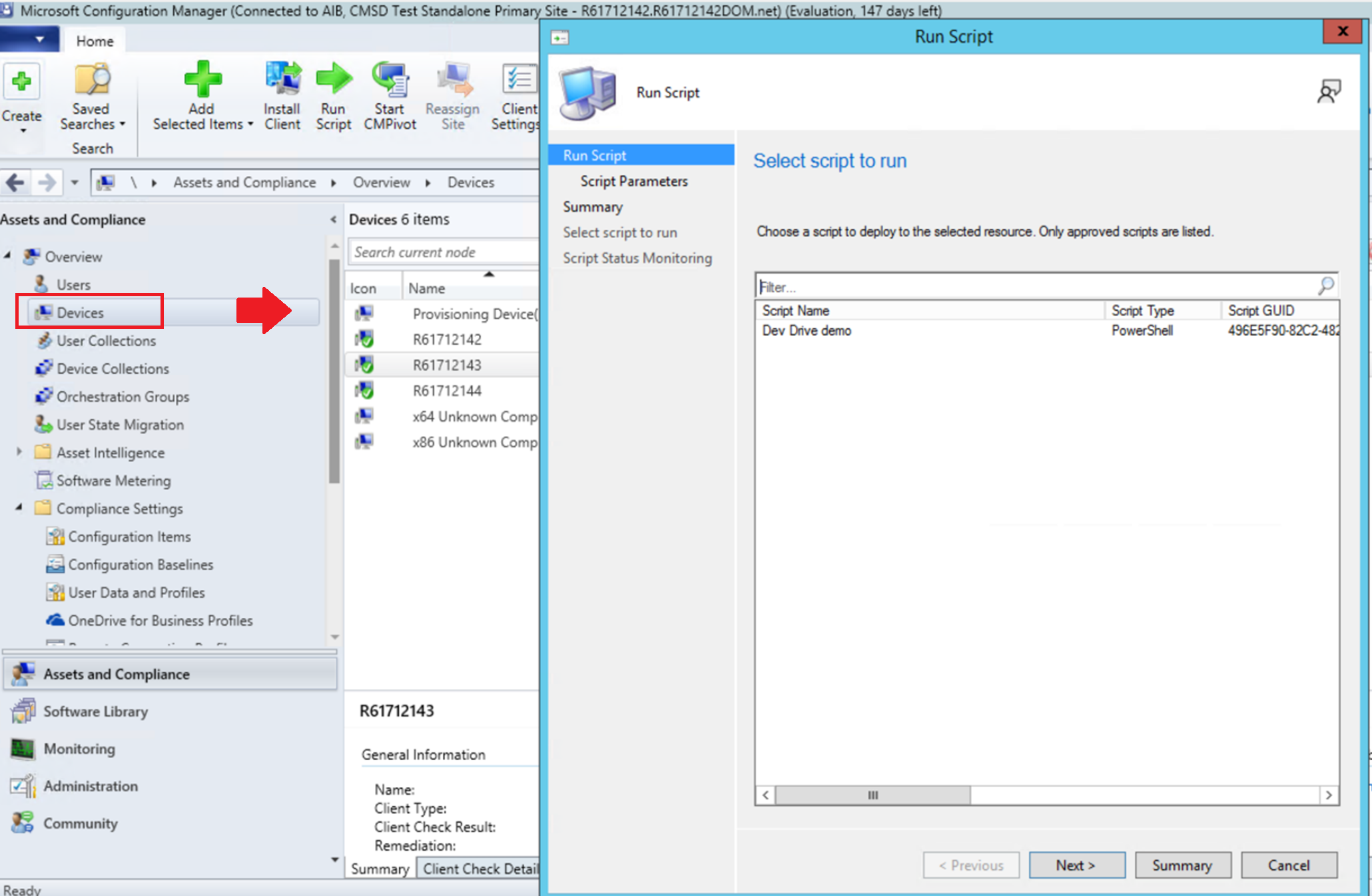

Po schválení klikněte pravým tlačítkem na jedno zařízení nebo kolekci zařízení a vyberte Spustit skript.

Na stránce skriptu průvodce spuštěním skriptu vyberte svůj skript ze seznamu (ukázka Dev Drive v našem příkladu). Zobrazí se pouze schválené skripty. Vyberte Další a dokončete průvodce.

Pokud chcete zkontrolovat, jestli se nastavení zásad skupiny přesně aktualizovalo, přečtěte si o zásadách dotazů pomocí nástroje FsUtil .

Další informace najdete v tématu Vytváření a spouštění skriptů PowerShellu z konzoly nástroje Configuration Manager.

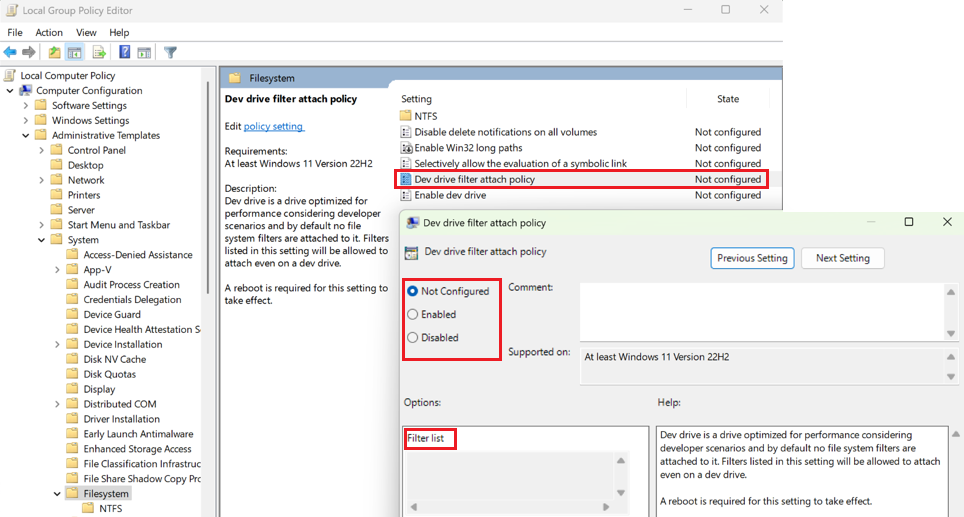

K aktualizaci zásad skupiny pro Dev Drive použijte Editor místních zásad skupiny ve Windows 11.

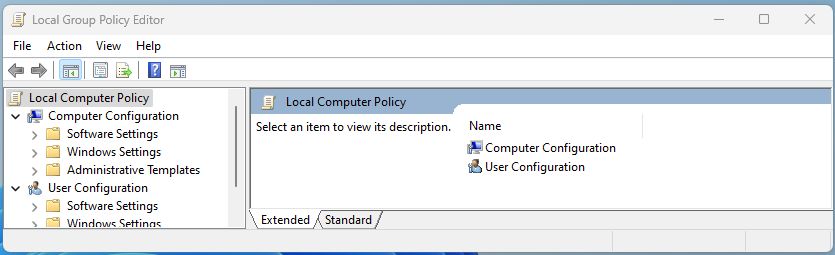

Aktualizace zásad skupiny a povolení Dev Drive pomocí Editoru místních zásad skupiny ve Windows 11:

Otevřete editor místních zásad skupiny v Ovládacích panelech Windows.

V části Konfigurace počítače vyberte Šablony pro správu, >, systém souborů a v seznamu Nastavení vyberte >.

Výběrem možnosti Povoleno povolíte Službu Dev Drive v zásadách skupiny.

Pokud chcete aktualizovat tuto zásadu připojení filtru, vyberte zásadu připojení filtru Dev Drive z Editora místních zásad skupiny v Ovládacích panelech Windows.

Zásady dotazů pomocí nástroje FsUtil

Nástroj FSUtil se dá použít k dotazování zásad skupiny nakonfigurovaných pro Dev Drive. Tady je výstup dotazu FsUtil pro zásady skupiny Dev Drive nakonfigurované na:

- Povolení vývojové jednotky

- Nechte filtry antiviru Microsoft Defender chránit Dev Drives (

WdFilter) -

FileInfominifiltr byl přidán do seznamu filtrů jako povolený filtr.

Zadejte příkaz FSUtil:

fsutil devdrv query

Výsledek:

Developer volumes are enabled.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

Stejný dotaz můžete spustit na konkrétní dev drive a zobrazit připojené filtry. Pokud chcete spustit příkaz na určitém vývojovém disku, zadejte příkaz:

fsutil devdrv query d:

Výsledek:

This is a trusted developer volume.

Developer volumes are protected by antivirus filter, by group policy.

Filters allowed on any developer volume, by group policy:

MsSecFlt

Filters allowed on any developer volume:

FileInfo

Filters currently attached to this developer volume:

MsSecFlt, WdFilter, FileInfo

Další zdroje informací

Windows developer