Forstå det avancerede jagtskema

Gælder for:

- Microsoft Defender XDR

Vigtigt!

Nogle oplysninger i denne artikel er relateret til et produkt, der er udgivet på forhånd, og som kan blive ændret væsentligt, før det udgives kommercielt. Microsoft giver ingen garantier, udtrykt eller stiltiende, med hensyn til de oplysninger, der er angivet her.

Det avancerede jagtskema består af flere tabeller, der indeholder enten hændelsesoplysninger eller oplysninger om enheder, beskeder, identiteter og andre objekttyper. Hvis du effektivt vil oprette forespørgsler, der strækker sig over flere tabeller, skal du forstå tabellerne og kolonnerne i det avancerede jagtskema.

Hent skemaoplysninger

Når du opretter forespørgsler, skal du bruge den indbyggede skemareference til hurtigt at få følgende oplysninger om hver tabel i skemaet:

- Beskrivelse af tabeller – datatypen i tabellen og kilden til disse data.

- Kolonner – alle kolonnerne i tabellen.

-

Handlingstyper – mulige værdier i kolonnen,

ActionTypeder repræsenterer de hændelsestyper, der understøttes af tabellen. Disse oplysninger leveres kun for tabeller, der indeholder hændelsesoplysninger. - Eksempelforespørgsel – eksempelforespørgsler, der viser, hvordan tabellen kan anvendes.

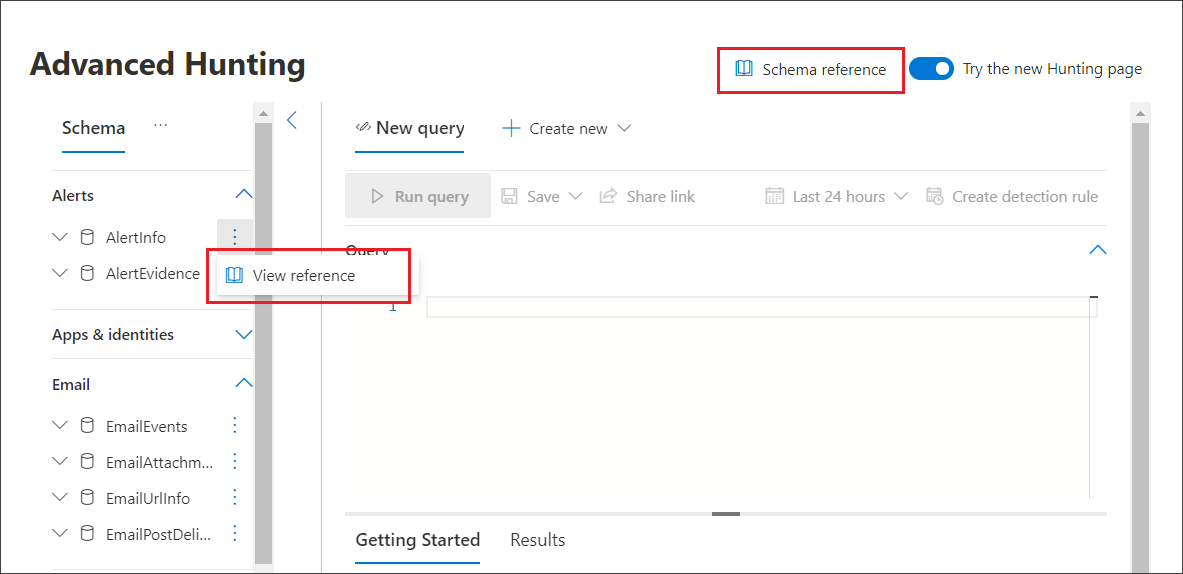

Få adgang til skemareferencen

Hvis du hurtigt vil have adgang til skemareferencen, skal du vælge handlingen Vis reference ud for tabelnavnet i skemarepræsentationen. Du kan også vælge Skemareference for at søge efter en tabel.

Få mere at vide om skematabellerne

Følgende reference viser alle tabellerne i skemaet. Hvert tabelnavn linker til en side, der beskriver kolonnenavnene for den pågældende tabel. Tabel- og kolonnenavne vises også i Microsoft Defender XDR som en del af skemarepræsentationen på skærmen avanceret jagt.

| Tabelnavn | Beskrivelse |

|---|---|

| AADSignInEventsBeta | Microsoft Entra interaktive og ikke-interaktive logons |

| AADSpnSignInEventsBeta | Microsoft Entra tjenesteprincipal og administrerede identitetslogon |

| AlertEvidence | Filer, IP-adresser, URL-adresser, brugere eller enheder, der er knyttet til beskeder |

| AlertInfo | Beskeder fra Microsoft Defender for Endpoint, Microsoft Defender for Office 365, Microsoft Defender for Cloud Apps og Microsoft Defender for Identity, herunder oplysninger om alvorsgrad og trusselskategorisering |

| BehaviorEntities (prøveversion) | Funktionsmådedatatyper i Microsoft Defender for Cloud Apps (ikke tilgængelig for GCC) |

| BehaviorInfo (prøveversion) | Beskeder fra Microsoft Defender for Cloud Apps (ikke tilgængelig for GCC) |

| CloudAppEvents | Hændelser, der involverer konti og objekter i Office 365 og andre cloudapps og -tjenester |

| CloudAuditEvents | Cloudovervågningshændelser for forskellige cloudplatforme, der er beskyttet af organisationens Microsoft Defender for Cloud |

| DeviceEvents | Flere hændelsestyper, herunder hændelser, der udløses af sikkerhedskontrolelementer, f.eks. Microsoft Defender Antivirus og beskyttelse mod udnyttelse |

| DeviceFileCertificateInfo | Certifikatoplysninger for signerede filer, der er hentet fra hændelser for certifikatbekræftelse på slutpunkter |

| DeviceFileEvents | Filoprettelse, ændring og andre filsystemhændelser |

| DeviceImageLoadEvents | DLL-indlæsningshændelser |

| DeviceInfo | Computeroplysninger, herunder os-oplysninger |

| DeviceLogonEvents | Logon og andre godkendelseshændelser på enheder |

| DeviceNetworkEvents | Netværksforbindelse og relaterede hændelser |

| DeviceNetworkInfo | Netværksegenskaber for enheder, herunder fysiske adaptere, IP- og MAC-adresser samt forbundne netværk og domæner |

| DeviceProcessEvents | Procesoprettelse og relaterede hændelser |

| DeviceRegistryEvents | Oprettelse og ændring af registreringsdatabaseposter |

| DeviceTvmHardwareFirmware | Hardware- og firmwareoplysninger for enheder som kontrolleret af Administration af håndtering af sikkerhedsrisici til Defender |

| DeviceTvmInfoGathering | Administration af håndtering af sikkerhedsrisici til Defender vurderingshændelser, herunder konfiguration og tilstande for angrebsoverfladen |

| DeviceTvmInfoGatheringKB | Metadata for vurderingshændelser, der indsamles i tabellen DeviceTvmInfogathering |

| DeviceTvmSecureConfigurationAssessment | Admininstration af håndtering af sikkerhedsrisici til Microsoft Defender vurderingshændelser, der angiver status for forskellige sikkerhedskonfigurationer på enheder |

| DeviceTvmSecureConfigurationAssessmentKB | Vidensbase om forskellige sikkerhedskonfigurationer, der bruges af Admininstration af håndtering af sikkerhedsrisici til Microsoft Defender til at vurdere enheder; omfatter tilknytninger til forskellige standarder og benchmarks |

| DeviceTvmSoftwareEvidenceBeta | Bevisoplysninger om, hvor en bestemt software blev registreret på en enhed |

| DeviceTvmSoftwareInventory | Oversigt over software, der er installeret på enheder, herunder versionsoplysninger og status for ophør af support |

| DeviceTvmSoftwareVulnerabilities | Softwaresårbarheder, der findes på enheder, og listen over tilgængelige sikkerhedsopdateringer, der løser hver enkelt sårbarhed |

| DeviceTvmSoftwareVulnerabilitiesKB | Vidensbase om offentligt offentliggjorte sårbarheder, herunder om udnyttelseskode er offentligt tilgængelig |

| EmailAttachmentInfo | Oplysninger om filer, der er knyttet til mails |

| EmailEvents | Microsoft 365-mailhændelser, herunder levering af mail og blokeringshændelser |

| EmailPostDeliveryEvents | Sikkerhedshændelser, der opstår efter levering, når Microsoft 365 har leveret mails til modtagerpostkassen |

| EmailUrlInfo | Oplysninger om URL-adresser i mails |

| ExposureGraphEdges | Microsoft Security Exposure Management oplysninger om eksponeringsgrafkant giver indsigt i relationer mellem objekter og aktiver i grafen |

| ExposureGraphNodes | Microsoft Security Exposure Management oplysninger om eksponeringsgrafnoder, om organisatoriske enheder og deres egenskaber |

| IdentityDirectoryEvents | Hændelser, der involverer en domænecontroller i det lokale miljø, som kører Active Directory (AD). Denne tabel dækker en række identitetsrelaterede hændelser og systemhændelser på domænecontrolleren. |

| IdentityInfo | Kontooplysninger fra forskellige kilder, herunder Microsoft Entra ID |

| IdentityLogonEvents | Godkendelseshændelser på Active Directory og Microsoft onlinetjenester |

| IdentityQueryEvents | Forespørgsler til Active Directory-objekter, f.eks. brugere, grupper, enheder og domæner |

| UrlClickEvents | Klik på sikre links fra mailmeddelelser, Teams og Office 365 apps |

Relaterede emner

- Oversigt over avanceret jagt

- Få mere at vide om forespørgselssproget

- Arbejd med forespørgselsresultater

- Brug delte forespørgsler

- Lede på tværs af enheder, mails, apps og identiteter

- Anvend bedste praksis for forespørgsler

Tip

Vil du vide mere? Kontakt Microsoft Security-community'et i vores Tech Community: Microsoft Defender XDR Tech Community.