Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

I denne artikel forklares det, hvordan du opretter og bruger automatiseringsregler i Microsoft Sentinel til at administrere og organisere trusselssvar for at maksimere din SOC's effektivitet.

I denne artikel får du mere at vide om, hvordan du definerer de udløsere og betingelser, der bestemmer, hvornår din automatiseringsregel kører, de forskellige handlinger, som reglen skal udføre, og de resterende funktioner og funktioner.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Design din automatiseringsregel

Før du opretter din automatiseringsregel, anbefaler vi, at du bestemmer dens omfang og design, herunder udløseren, betingelserne og handlingerne, der udgør reglen.

Fastlæg området

Det første trin i design og definition af din automatiseringsregel er at finde ud af, hvilke hændelser eller beskeder du vil have, den skal gælde for. Denne bestemmelse påvirker direkte den måde, du opretter reglen på.

Du vil også gerne bestemme din use case. Hvad forsøger du at opnå med denne automatisering? Overvej følgende indstillinger:

- Opret opgaver, som dine analytikere kan følge med i at opsøge, undersøge og afhjælpe hændelser.

- Skjul støjende hændelser. Du kan også bruge andre metoder til at håndtere falske positiver i Microsoft Sentinel.

- Triage nye hændelser ved at ændre deres status fra Ny til Aktiv og tildele en ejer.

- Tag hændelser for at klassificere dem.

- Eskaler en hændelse ved at tildele en ny ejer.

- Luk løste hændelser, angiv en årsag, og tilføj kommentarer.

- Analysér indholdet af hændelsen (beskeder, enheder og andre egenskaber), og udfør yderligere handlinger ved at kalde en playbook.

- Håndter eller besvar en besked uden en tilknyttet hændelse.

Bestem udløseren

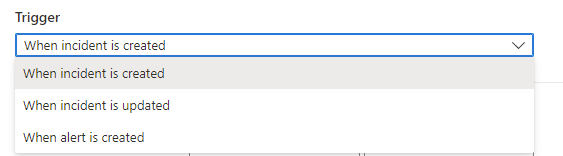

Skal denne automatisering aktiveres, når der oprettes nye hændelser eller beskeder? Eller når en hændelse opdateres?

Automatiseringsregler udløses, når en hændelse oprettes eller opdateres, eller når der oprettes en besked. Husk, at hændelser omfatter beskeder, og at både beskeder og hændelser kan oprettes ved hjælp af analyseregler, som der er flere typer af, som forklaret i Trusselsregistrering i Microsoft Sentinel.

I følgende tabel vises de forskellige mulige scenarier, der medfører kørsel af en automatiseringsregel.

| Udløsertype | Hændelser, der medfører, at reglen køres |

|---|---|

| Når der oprettes en hændelse |

Microsoft Defender portal: Microsoft Sentinel ikke onboardet på Defender-portalen: |

| Når hændelsen opdateres | |

| Når der oprettes en besked |

Opret din automatiseringsregel

De fleste af følgende instruktioner gælder for alle use cases, som du opretter automatiseringsregler for.

Hvis du ønsker at undertrykke støjende hændelser og arbejder i Azure Portal, kan du prøve at håndtere falske positiver.

Hvis du vil oprette en automatiseringsregel, der skal anvendes på en bestemt analyseregel, skal du se Angiv automatiserede svar og opret reglen.

Sådan opretter du din automatiseringsregel:

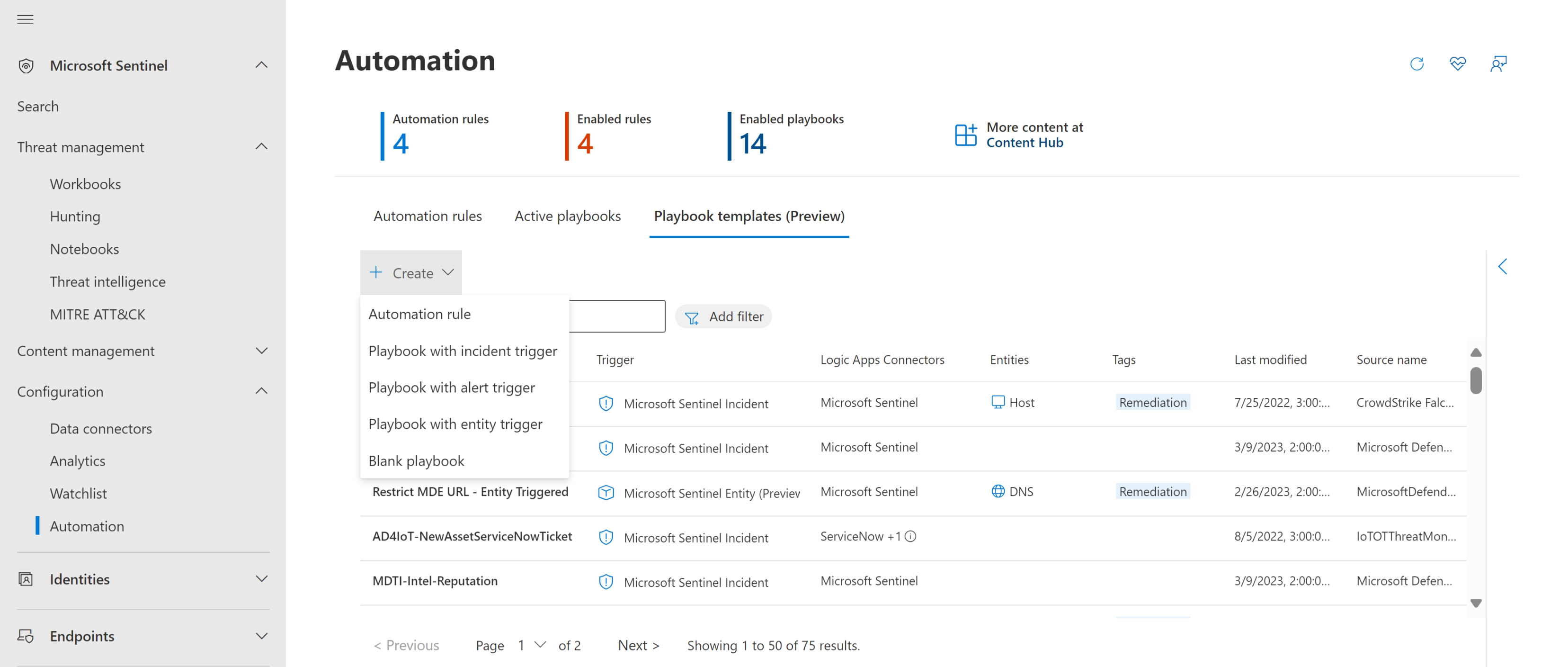

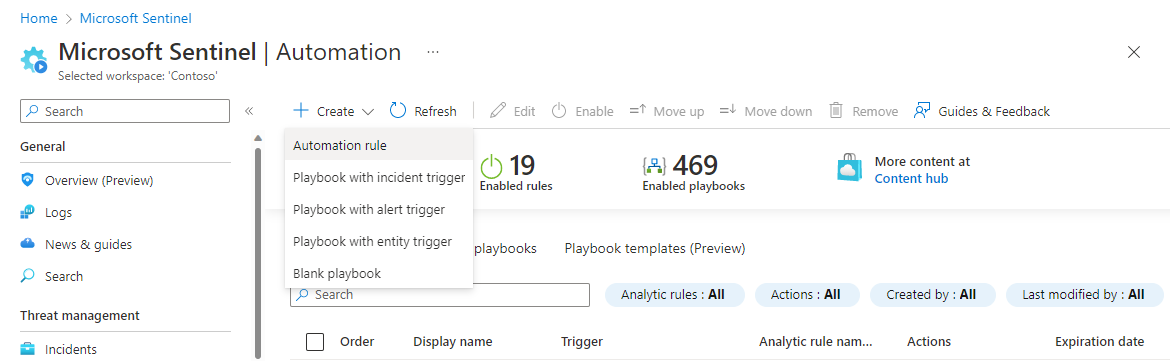

For Microsoft Sentinel i Azure Portal skal du vælge siden Konfigurationsautomatisering>. For Microsoft Sentinel på Defender-portalen skal du vælge Microsoft Sentinel>Konfigurationsautomatisering>.

På siden Automation i navigationsmenuen Microsoft Sentinel skal du vælge Opret i den øverste menu og vælge Automatiseringsregel.

Panelet Opret ny automatiseringsregel åbnes. Angiv et navn til reglen i feltet Navn på automatiseringsregel .

Vælg din udløser

På rullelisten Udløser skal du vælge den relevante udløser i henhold til de omstændigheder, som du opretter automatiseringsreglen for – når der oprettes en hændelse, Når hændelsen opdateres eller Når der oprettes en besked.

Definer betingelser

Brug indstillingerne i området Betingelser til at definere betingelser for din automatiseringsregel. Der skelnes ikke mellem store og små bogstaver i alle betingelser.

Regler, du opretter for, når der oprettes en besked, understøtter kun egenskaben If Analytic-regelnavn i din betingelse. Vælg, om reglen skal være inklusive (indeholder) eller eksklusiv (indeholder ikke), og vælg derefter navnet på analysereglen på rullelisten.

Navneværdier for analyseregler omfatter kun analyseregler og omfatter ikke andre typer regler, f.eks. regler for trusselsintelligens eller uregelmæssigheder.

Regler, du opretter for, når en hændelse oprettes eller opdateres, understøtter en lang række betingelser, afhængigt af dit miljø. Disse indstillinger starter med, at du har onboardet Microsoft Sentinel til Defender-portalen:

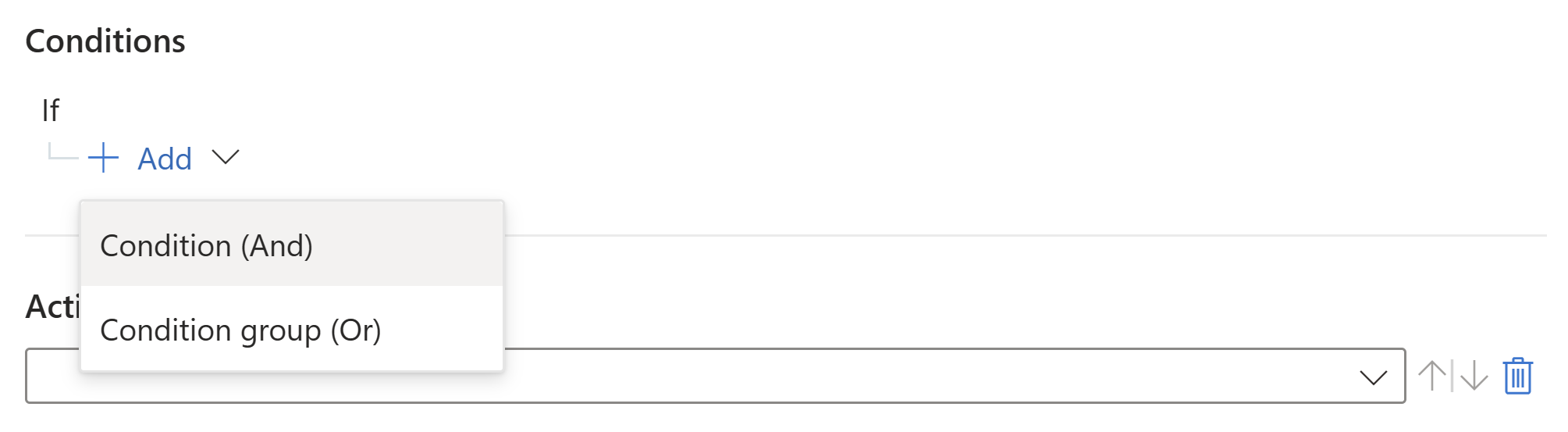

Hvis dit arbejdsområde er onboardet til Defender-portalen, skal du starte med at vælge en af følgende operatorer enten i Azure eller i Defender-portalen:

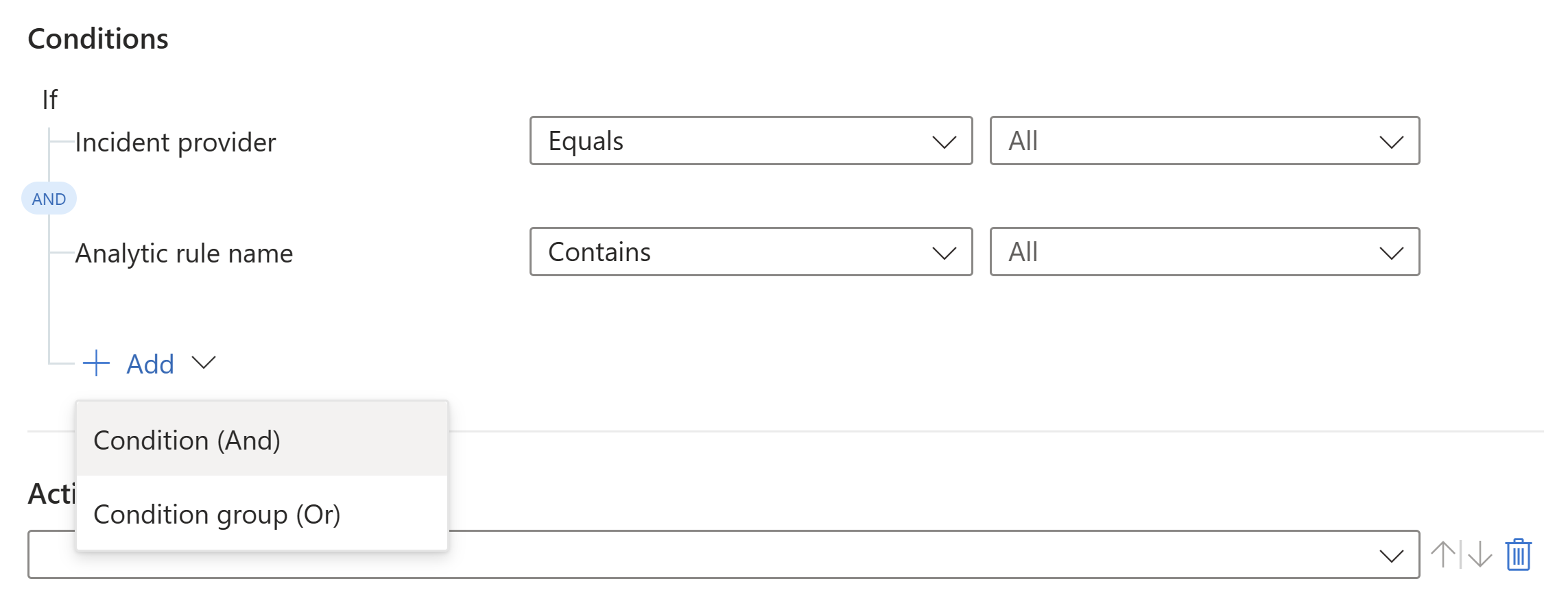

AND: individuelle betingelser, der evalueres som en gruppe. Reglen udføres, hvis alle betingelser af denne type er opfyldt.

Hvis du vil arbejde med operatoren AND , skal du vælge + Tilføj udvidelsesprogram og vælge Betingelse (Og) på rullelisten. Listen over betingelser udfyldes af hændelsesegenskaben og objektegenskabsfelterne .

OR (også kendt som betingelsesgrupper): grupper af betingelser, som hver især evalueres uafhængigt af hinanden. Reglen udføres, hvis en eller flere grupper af betingelser er sande. Hvis du vil vide mere om, hvordan du arbejder med disse komplekse typer betingelser, skal du se Føj avancerede betingelser til automatiseringsregler.

Det kan f.eks. være:

Hvis du har valgt Når en hændelse opdateres som udløseren, skal du starte med at definere dine betingelser og derefter tilføje ekstra operatorer og værdier efter behov.

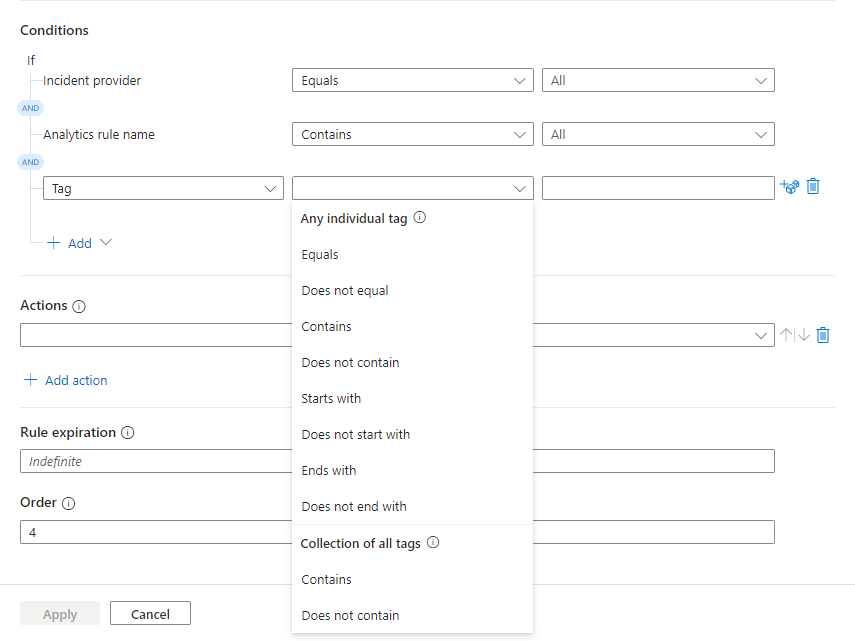

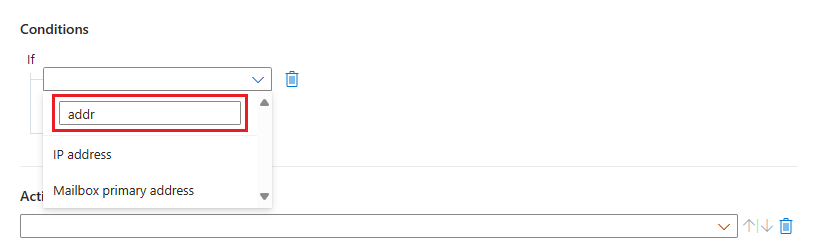

Sådan definerer du dine betingelser:

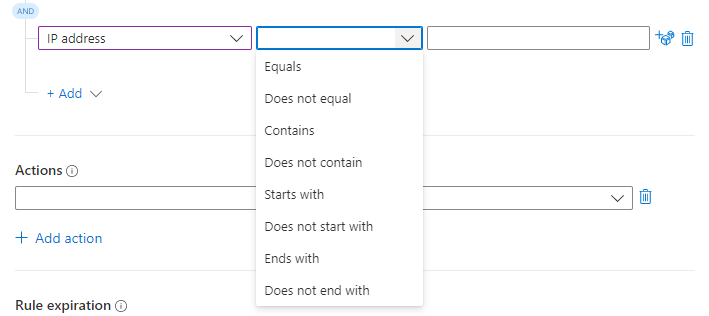

Vælg en egenskab på den første rulleliste til venstre. Du kan begynde at skrive en del af et egenskabsnavn i søgefeltet for dynamisk at filtrere listen, så du hurtigt kan finde det, du leder efter.

Vælg en operator på den næste rulleliste til højre.

Listen over operatorer, du kan vælge imellem, varierer afhængigt af den valgte udløser og egenskab. Når du arbejder i Defender-portalen, anbefaler vi, at du bruger betingelsen Navn på analyseregel i stedet for en hændelsestitel.

Betingelser, der er tilgængelige med oprettelsesudløseren

Ejendom Operatorsæt - Titel

- Beskrivelse

- Alle enhedsegenskaber på listen

(se understøttede objektegenskaber)- Er lig med/er ikke lig med

- Indeholder/indeholder ikke

- Starter med/starter ikke med

- Slutter med/slutter ikke med- Mærke (se individuel vs. samling) Ethvert individuelt mærke:

- Er lig med/er ikke lig med

- Indeholder/indeholder ikke

- Starter med/starter ikke med

- Slutter med/slutter ikke med

Samling af alle mærker:

- Indeholder/indeholder ikke- Sværhedsgraden

- Status

- Nøgle til brugerdefinerede detaljer- Er lig med/er ikke lig med - Taktik

- Beskedproduktnavne

- Værdi for brugerdefinerede detaljer

- Navn på analyseregel- Indeholder/indeholder ikke Tilgængelige betingelser med opdateringsudløseren

Ejendom Operatorsæt - Titel

- Beskrivelse

- Alle enhedsegenskaber på listen

(se understøttede objektegenskaber)- Er lig med/er ikke lig med

- Indeholder/indeholder ikke

- Starter med/starter ikke med

- Slutter med/slutter ikke med- Mærke (se individuel vs. samling) Ethvert individuelt mærke:

- Er lig med/er ikke lig med

- Indeholder/indeholder ikke

- Starter med/starter ikke med

- Slutter med/slutter ikke med

Samling af alle mærker:

- Indeholder/indeholder ikke- Mærke (ud over ovenfor)

- Indberetninger

- Kommentarer-Tilføjet - Sværhedsgraden

- Status- Er lig med/er ikke lig med

-Ændret

- Ændret fra

- Ændret til- Ejer -Ændret. Hvis ejeren af en hændelse opdateres via API, skal du inkludere userPrincipalName eller ObjectID , for at ændringen kan registreres af automatiseringsregler. - Opdateret af

- Nøgle til brugerdefinerede detaljer- Er lig med/er ikke lig med - Taktik - Indeholder/indeholder ikke

-Tilføjet- Beskedproduktnavne

- Værdi for brugerdefinerede detaljer

- Navn på analyseregel- Indeholder/indeholder ikke Betingelser, der er tilgængelige med beskedudløseren

Den eneste betingelse, der kan evalueres af regler, der er baseret på udløseren til oprettelse af beskeder, er den Microsoft Sentinel analyseregel, der oprettede beskeden.

Automatiseringsregler, der er baseret på beskedudløseren, kører kun på beskeder, der er oprettet af Microsoft Sentinel.

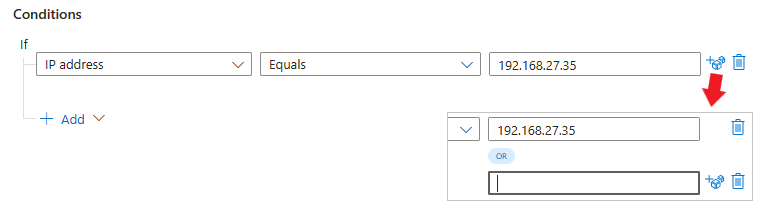

Angiv en værdi i feltet til højre. Afhængigt af den valgte egenskab kan det enten være et tekstfelt eller en rulleliste, hvor du vælger på en lukket liste over værdier. Du kan muligvis også tilføje flere værdier ved at vælge terningeikonet til højre for tekstfeltet.

Hvis du vil angive komplekse Eller-betingelser med forskellige felter, skal du se Føj avancerede betingelser til automatiseringsregler.

Betingelser baseret på mærker

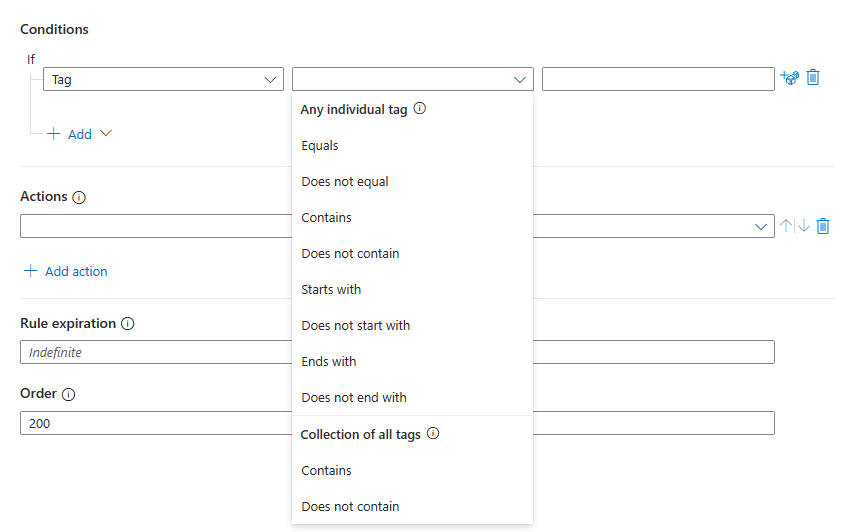

Du kan oprette to typer betingelser baseret på mærker:

- Betingelser med enkelte kodeoperatorer evaluerer den angivne værdi i forhold til hver kode i samlingen. Evalueringen er sand , når mindst ét mærke opfylder betingelsen.

- Betingelser med samling af alle kodeoperatorer evaluerer den angivne værdi i forhold til samlingen af mærker som en enkelt enhed. Evalueringen er kun sand , hvis samlingen som helhed opfylder betingelsen.

Hvis du vil tilføje en af disse betingelser baseret på tags for en hændelse, skal du benytte følgende fremgangsmåde:

Opret en ny automatiseringsregel som beskrevet ovenfor.

Tilføj en betingelse eller en betingelsesgruppe.

Vælg Mærke på rullelisten med egenskaber.

Vælg rullelisten operatorer for at få vist de tilgængelige operatorer, du kan vælge imellem.

Se, hvordan operatorerne er opdelt i to kategorier, som beskrevet før. Vælg din operator omhyggeligt baseret på, hvordan mærkerne skal evalueres.

Du kan få flere oplysninger under Mærkeegenskab : individuel vs. samling.

Betingelser baseret på brugerdefinerede oplysninger

Du kan angive værdien af en brugerdefineret detalje, der vises i en hændelse , som en betingelse for en automatiseringsregel. Husk, at brugerdefinerede oplysninger er datapunkter i rå hændelseslogposter, der kan vises i beskeder og de hændelser, der genereres ud fra dem. Brug brugerdefinerede oplysninger til at få adgang til det faktiske relevante indhold i dine beskeder uden at skulle gennemgå forespørgselsresultater.

Kendt begrænsning: Når du bruger brugerdefinerede detaljeværdier, evalueres operatoren Ikke indeholder muligvis ikke korrekt, når der findes flere (to eller flere) entydige værdier.

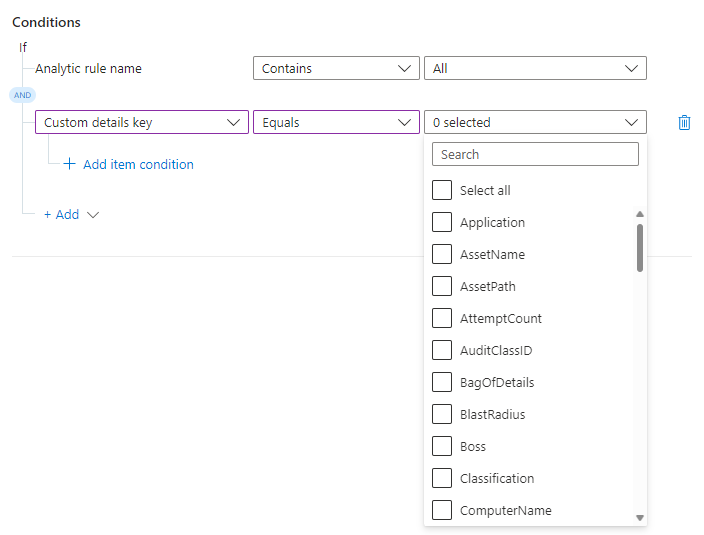

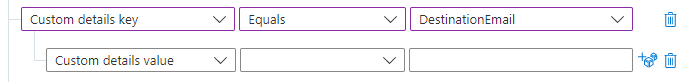

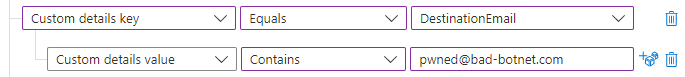

Sådan tilføjer du en betingelse, der er baseret på en brugerdefineret detalje:

Opret en ny automatiseringsregel som beskrevet tidligere.

Tilføj en betingelse eller en betingelsesgruppe.

Vælg Brugerdefineret detaljenøgle på rullelisten med egenskaber. Vælg Er lig med eller Er ikke lig med på rullelisten operatorer.

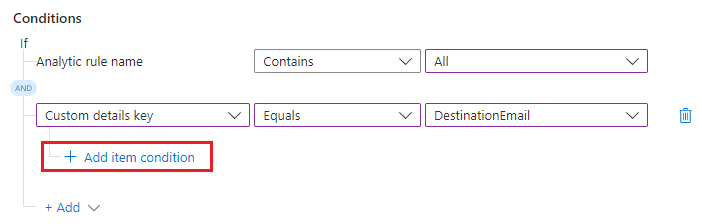

For betingelsen med brugerdefinerede detaljer stammer værdierne på den sidste rulleliste fra de brugerdefinerede oplysninger, der blev vist i alle de analyseregler, der er angivet i den første betingelse. Vælg de brugerdefinerede detaljer, du vil bruge som betingelse.

Du har valgt det felt, du vil evaluere for denne betingelse. Angiv nu den værdi, der vises i det pågældende felt, som får denne betingelse til at blive evalueret til sand.

Vælg + Tilføj elementbetingelse.

Linjen med værdibetingelsen vises nedenfor.

Vælg Indeholder eller Indeholder ikke på rullelisten operatorer. Angiv den værdi, som betingelsen skal evalueres for, til sand, i tekstfeltet til højre.

Hvis hændelsen i dette eksempel har den brugerdefinerede detalje DestinationEmail, og hvis værdien af denne detalje er , køres de handlinger, der er pwned@bad-botnet.comdefineret i automatiseringsreglen.

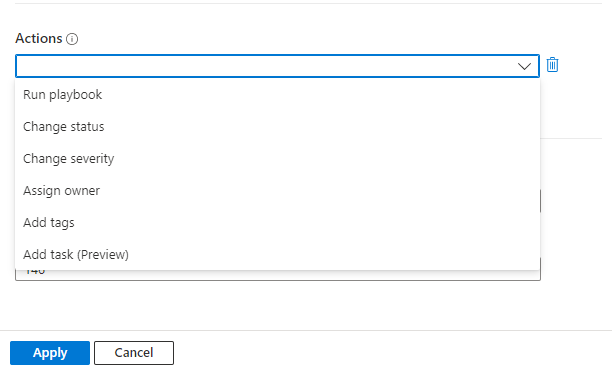

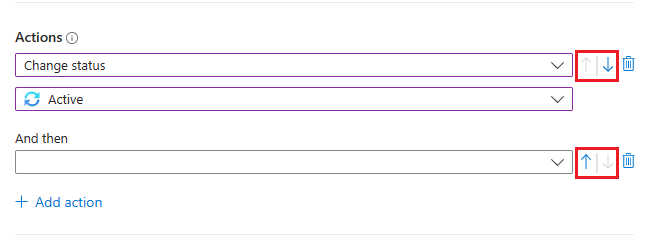

Tilføj handlinger

Vælg de handlinger, som denne automatiseringsregel skal udføre. Tilgængelige handlinger omfatter Tildel ejer, Skift status, Skift alvorsgrad, Tilføj mærker og Kør playbook. Du kan tilføje lige så mange handlinger, du vil.

Bemærk!

Det er kun handlingen Kør playbook , der er tilgængelig i automatiseringsregler ved hjælp af beskedudløseren.

For den handling, du vælger, skal du udfylde de felter, der vises for den pågældende handling, afhængigt af hvad du vil have udført.

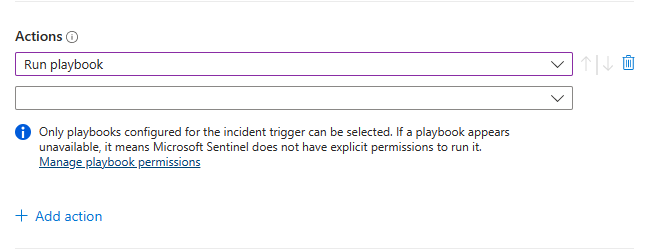

Hvis du tilføjer en Kør playbook-handling , bliver du bedt om at vælge på rullelisten over tilgængelige playbooks.

Det er kun playbooks, der starter med hændelsesudløseren , der kan køres fra automatiseringsregler ved hjælp af en af hændelsesudløserne, så kun de vises på listen. På samme måde er det kun playbooks, der starter med beskedudløseren , der er tilgængelige i automatiseringsregler ved hjælp af beskedudløseren.

Microsoft Sentinel skal tildeles eksplicitte tilladelser for at kunne køre playbooks. Hvis en playbook vises som utilgængelig på rullelisten, betyder det, at Sentinel ikke har tilladelse til at få adgang til den pågældende playbooks ressourcegruppe. Hvis du vil tildele tilladelser, skal du vælge linket Administrer tilladelser til playbook .

Markér afkrydsningsfelterne for de ressourcegrupper, der indeholder de playbooks, du vil køre, i panelet Administrer tilladelser, der åbnes, og vælg Anvend.

Du skal selv have ejertilladelser til en hvilken som helst ressourcegruppe, du vil tildele Microsoft Sentinel tilladelser, og du skal have rollen Microsoft Sentinel Automation Contributor på en hvilken som helst ressourcegruppe, der indeholder de playbooks, du vil køre.

Hvis du endnu ikke har en playbook, der udfører den handling, du vil have, skal du oprette en ny playbook. Du skal afslutte processen til oprettelse af automatiseringsregel og genstarte den, når du har oprettet din playbook.

Flyt handlinger rundt

Du kan ændre rækkefølgen af handlinger i din regel, selvom du har tilføjet dem. Vælg de blå pil op eller ned ud for hver handling for at flytte den et trin op eller ned.

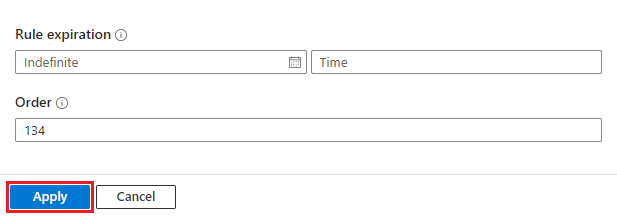

Afslut oprettelsen af reglen

Under Udløb af regel skal du angive en udløbsdato og eventuelt et klokkeslæt, hvis din automatiseringsregel skal udløbe. Ellers skal du lade den være ubestemt.

Feltet Ordre er udfyldt på forhånd med det næste tilgængelige tal for reglens udløsertype. Dette tal bestemmer, hvor i rækkefølgen af automatiseringsregler (af samme udløsertype), som denne regel kører. Du kan ændre tallet, hvis reglen skal køre før en eksisterende regel.

Du kan få flere oplysninger under Noter om udførelsesrækkefølge og -prioritet.

Vælg Anvend. Du er færdig!

Overvågning af regelaktivitet til automatisering

Find ud af, hvilke automatiseringsregler der kan have gjort for en given hændelse. Du har en komplet oversigt over hændelser i tabellen SecurityIncident på siden Logge i Azure Portal eller siden Avanceret jagt på Defender-portalen. Brug følgende forespørgsel til at se alle dine aktiviteter med automatiseringsreglen:

SecurityIncident

| where ModifiedBy contains "Automation"

Udførelse af automatiseringsregler

Automatiseringsregler kører sekventielt i henhold til den rækkefølge, du bestemmer. Hver automatiseringsregel udføres, når den forrige regel er færdig med at køre. I en automatiseringsregel kører alle handlinger sekventielt i den rækkefølge, de er defineret i. Se Noter om udførelsesrækkefølge og prioritet for at få flere oplysninger.

Handlinger i en automatiseringsregel kan under nogle omstændigheder blive behandlet anderledes i henhold til følgende kriterier:

| Kørselstid for playbook | Automatiseringsregel går videre til den næste handling... |

|---|---|

| Mindre end et sekund | Umiddelbart efter playbook er afsluttet |

| Mindre end to minutter | Op til to minutter efter at playbook begyndte at køre, men ikke mere end 10 sekunder efter at spillebogen er afsluttet |

| Mere end to minutter | To minutter efter playbook begyndte at køre, uanset om den er fuldført eller ej |

Næste trin

I dette dokument har du lært, hvordan du bruger automatiseringsregler til centralt at administrere automatisering af svar for Microsoft Sentinel hændelser og beskeder.

- Hvis du vil vide mere om, hvordan du føjer avancerede betingelser med

ORoperatorer til automatiseringsregler, skal du se Føj avancerede betingelser til Microsoft Sentinel automatiseringsregler. - Hvis du vil vide mere om automatiseringsregler, skal du se Automatiser håndtering af hændelser i Microsoft Sentinel med automatiseringsregler

- Hvis du vil vide mere om avancerede automatiseringsmuligheder, skal du se Automatiser trusselssvar med playbooks i Microsoft Sentinel.

- Hvis du vil vide mere om, hvordan du bruger automatiseringsregler til at føje opgaver til hændelser, skal du se Opret hændelsesopgaver i Microsoft Sentinel ved hjælp af automatiseringsregler.

- Hvis du vil overføre playbooks med beskedudløser, der skal aktiveres af automatiseringsregler, skal du se Overfør dine Microsoft Sentinel playbooks med beskedudløser til automatiseringsregler

- Hvis du vil have hjælp til at implementere automatiseringsregler og playbooks, skal du se Selvstudium: Brug af playbooks til at automatisere trusselssvar i Microsoft Sentinel.