Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Microsoft Sentinel giver dig en komplet platform til sagsstyring med alle funktioner til undersøgelse og administration af sikkerhedshændelser. Hændelser er Microsoft Sentinel navn på filer, der indeholder en komplet og konstant opdateret kronologi af en sikkerhedstrussel, uanset om det er individuelle beviser (beskeder), mistænkte og interesseparter (enheder), indsigt, der indsamles og organiseres af sikkerhedseksperter og modeller til AI/maskinel indlæring, eller kommentarer og logge over alle de handlinger, der er foretaget i løbet af undersøgelsen.

Oplevelsen med undersøgelse af hændelser i Microsoft Sentinel begynder med siden Hændelser – en oplevelse, der er designet til at give dig alt, hvad du har brug for til din undersøgelse, på ét sted. Det vigtigste mål med denne oplevelse er at øge din SOC's effektivitet og effektivitet og reducere dens gennemsnitlige tid til at løse (MTTR).

I denne artikel beskrives Microsoft Sentinel hændelsesundersøgelses- og sagsstyringsfunktioner i Azure Portal, så du kan se faserne i en typisk hændelsesundersøgelse, mens du præsenterer alle de skærme og værktøjer, der er tilgængelige for dig, så du kan hjælpe dig med det.

Forudsætninger

Rolletildelingen Microsoft Sentinel responder er påkrævet for at undersøge hændelser.

Få mere at vide om roller i Microsoft Sentinel.

Hvis du har en gæstebruger, der skal tildele hændelser, skal brugeren tildeles rollen Mappelæser i din Microsoft Entra lejer. Almindelige (ikke-godkendte) brugere har som standard tildelt denne rolle.

Øg din SOC's modenhed

Microsoft Sentinel hændelser giver dig værktøjer til at hjælpe dit modenhedsniveau for sikkerhedshandlinger (SecOps) ved at standardisere dine processer og overvåge administrationen af hændelser.

Standardiser dine processer

Hændelsesopgaver er arbejdsproceslister over opgaver, som analytikere skal følge for at sikre en ensartet standard for pleje og for at forhindre, at vigtige trin overses:

SOC-ledere og -teknikere kan udvikle disse opgavelister og få dem automatisk til at gælde for forskellige grupper af hændelser efter behov eller over hele linjen.

SOC-analytikere kan derefter få adgang til de tildelte opgaver i hver hændelse og markere dem, når de er fuldført.

Analytikere kan også manuelt føje opgaver til deres åbne hændelser, enten som påmindelser om sig selv eller til fordel for andre analytikere, der kan samarbejde om hændelsen (f.eks. på grund af en ændring i skiftehold eller eskalering).

Du kan få flere oplysninger under Brug opgaver til at administrere hændelser i Microsoft Sentinel i Azure Portal.

Overvåg administrationen af hændelser

Hændelsesaktivitetsloggen sporer de handlinger, der udføres på en hændelse, uanset om de er initieret af mennesker eller automatiserede processer, og viser dem sammen med alle kommentarerne til hændelsen.

Du kan også tilføje dine egne kommentarer her. Du kan finde flere oplysninger under Undersøg Microsoft Sentinel hændelser i dybden i Azure Portal.

Undersøg effektivt

Først og fremmest: Som analytiker er det mest grundlæggende spørgsmål, du vil besvare, hvorfor min opmærksomhed rettes mod denne hændelse? Hvis du angiver en hændelses detaljeside, besvares dette spørgsmål: Direkte midt på skærmen kan du se widgetten Hændelsestidslinje .

Brug Microsoft Sentinel hændelser til at undersøge sikkerhedshændelser effektivt og effektivt ved hjælp af hændelsestidslinjen, lære af lignende hændelser, undersøge topindsigt, få vist objekter og udforske logge.

Tidslinjer for hændelser

Tidslinjen for hændelser er dagbogen over alle de beskeder , der repræsenterer alle de logførte hændelser, der er relevante for undersøgelsen, i den rækkefølge, de fandt sted. Tidslinjen viser også bogmærker, snapshots af beviser, der indsamles under jagt og føjes til hændelsen.

Søg på listen over beskeder og bogmærker, eller filtrer listen efter alvorsgrad, taktik eller indholdstype (besked eller bogmærke) for at hjælpe dig med at finde det element, du vil forfølge. Den første visning af tidslinjen fortæller dig straks flere vigtige ting om hvert element i det, uanset om det er en besked eller et bogmærke:

- Dato og klokkeslæt for oprettelsen af beskeden eller bogmærket.

- Den type element, besked eller bogmærke, der er angivet med et ikon og et værktøjstip, når du holder markøren over ikonet.

- Navnet på beskeden eller bogmærket med fed skrift på den første linje i elementet.

- Alvorsgraden af beskeden, der er angivet med et farvebånd langs den venstre kant, og i ordform i begyndelsen af beskedens "undertitel" i tre dele.

- Beskedudbyderen i den anden del af undertitlen. I forbindelse med bogmærker er det forfatteren af bogmærket.

- MITRE ATT&CK taktik knyttet til advarslen , angivet med ikoner og værktøjstip, i tredje del af undertitlen.

Du kan få mere at vide under Rekonstruer tidslinjen for angrebshistorien.

Lister over lignende hændelser

Hvis noget, du har set indtil videre i din hændelse, ser bekendt ud, kan der være en god grund. Microsoft Sentinel forbliver et skridt foran dig ved at vise dig de hændelser, der ligner mest den åbne.

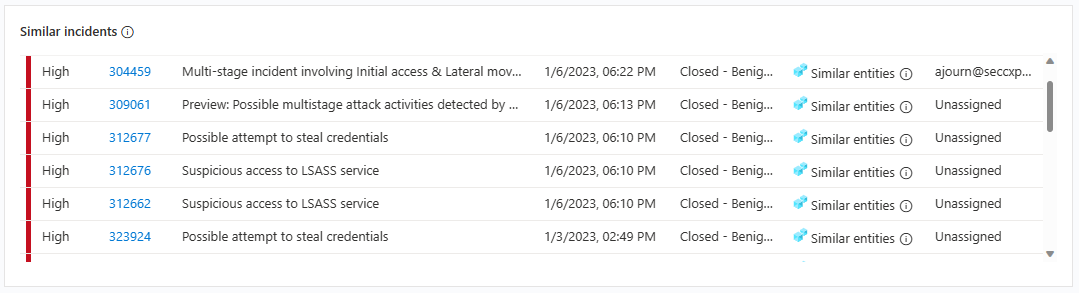

Widgetten Lignende hændelser viser dig de mest relevante oplysninger om hændelser, der anses for at være lignende, herunder deres seneste opdaterede dato og klokkeslæt, sidste ejer, sidste status (herunder, hvis de er lukket, årsagen til, at de blev lukket), og årsagen til ligheden.

Dette kan være en fordel for din undersøgelse på flere måder:

- Spotte samtidige hændelser, der kan være en del af en større angrebsstrategi.

- Brug lignende hændelser som referencepunkter for din aktuelle undersøgelse – se, hvordan de blev håndteret.

- Identificer ejere af tidligere lignende hændelser for at drage fordel af deres viden.

Du vil f.eks. se, om andre hændelser som denne er sket før eller nu.

- Det kan være en god idé at identificere samtidige hændelser, der kan være en del af den samme større angrebsstrategi.

- Det kan være en god idé at identificere lignende hændelser tidligere for at bruge dem som referencepunkter for din aktuelle undersøgelse.

- Det kan være en god idé at identificere ejerne af tidligere lignende hændelser, finde de personer i din SOC, der kan give mere kontekst, eller hvem du kan eskalere undersøgelsen til.

Widgetten viser dig de 20 mest lignende hændelser. Microsoft Sentinel beslutter, hvilke hændelser der ligner hinanden, baseret på almindelige elementer, herunder objekter, kildeanalysereglen og beskedoplysninger. Fra denne widget kan du gå direkte til alle disse hændelsers sider med alle detaljer, samtidig med at forbindelsen til den aktuelle hændelse bevares.

Lighed bestemmes ud fra følgende kriterier:

| Kriterier | Beskrivelse |

|---|---|

| Lignende enheder | En hændelse anses for at ligne en anden hændelse, hvis de begge indeholder de samme enheder. Jo flere enheder to hændelser har til fælles, jo mere ens anses de for at være. |

| Lignende regel | En hændelse anses for at ligne en anden hændelse, hvis de begge blev oprettet af den samme analyseregel. |

| Lignende beskedoplysninger | En hændelse anses for at ligne en anden hændelse, hvis de deler den samme titel, produktnavn og/eller [brugerdefinerede oplysninger(surface-custom-details-in-alerts.md). |

Hændelsesligheden beregnes på baggrund af data fra de 14 dage før den sidste aktivitet i hændelsen, dvs. sluttidspunktet for den seneste besked i hændelsen. Hændelsesligheden genberegnes også, hver gang du angiver siden med hændelsesoplysninger, så resultaterne kan variere mellem sessioner, hvis nye hændelser blev oprettet eller opdateret.

Du kan få flere oplysninger under Kontrollér, om der er lignende hændelser i dit miljø.

Mest populære indsigter om hændelser

Derefter vil du være nysgerrig efter, hvilke interessante oplysninger Microsoft Sentinel allerede har fundet ud af for dig.

Microsoft Sentinel stiller automatisk de store spørgsmål om enhederne i din hændelse og viser de vigtigste svar i widgetten Topindsigt, der er synlig i højre side af siden med oplysninger om hændelser. Denne widget viser en samling af indsigter, der er baseret på både analyse af maskinel indlæring og helbredelse af topteams af sikkerhedseksperter.

Dette er et særligt udvalgt undersæt af indsigter, der vises på objektsider, men i denne kontekst præsenteres indsigter for alle enhederne i hændelsen sammen, hvilket giver dig et mere komplet billede af, hvad der sker. Det fulde sæt indsigter vises under fanen Enheder for hvert objekt – se nedenfor.

Widgetten Top insights besvarer spørgsmål om enheden, der relaterer til dens funktionsmåde i forhold til dens peers og dens egen historie, dens tilstedeværelse på watchlists eller i trusselsintelligens eller enhver anden slags usædvanlig forekomst, der relaterer til den.

De fleste af disse indsigter indeholder links til flere oplysninger. Disse links åbner panelet Logge i kontekst, hvor du kan se kildeforespørgslen for den pågældende indsigt sammen med dens resultater.

Liste over relaterede objekter

Nu, hvor du har nogle kontekst og nogle grundlæggende spørgsmål besvaret, vil du ønsker at få nogle mere dybde på de store spillere er i denne historie.

Brugernavne, værtsnavne, IP-adresser, filnavne og andre typer enheder kan alle være "personer af interesse" i din undersøgelse. Microsoft Sentinel finder dem alle for dig og viser dem forrest og centreret i widgetten Enheder sammen med tidslinjen.

Vælg en enhed fra denne widget for at pivotere dig til denne enheds liste under fanen Enheder på samme hændelsesside, som indeholder en liste over alle enhederne i hændelsen.

Vælg et objekt på listen for at åbne et sidepanel med oplysninger, der er baseret på objektsiden, herunder følgende oplysninger:

Oplysningerne indeholder grundlæggende oplysninger om objektet. For en brugerkontoenhed kan dette være ting som brugernavn, domænenavn, sikkerheds-id (SID), organisationsoplysninger, sikkerhedsoplysninger og meget mere.

Tidslinjen indeholder en liste over de beskeder, der indeholder denne enhed og aktiviteter, som enheden har udført, som indsamles fra logge, som enheden vises i.

Indsigter indeholder svar på spørgsmål om enheden, der relaterer til dens funktionsmåde i forhold til dens peers og dens egen historie, dens tilstedeværelse på watchlists eller i trusselsintelligens eller enhver anden form for usædvanlig forekomst, der relaterer til den.

Disse svar er resultaterne af forespørgsler, der er defineret af Microsofts sikkerhedsforskere, som leverer værdifulde og kontekstafhængige sikkerhedsoplysninger om enheder baseret på data fra en samling kilder.

Afhængigt af objekttypen kan du foretage en række yderligere handlinger fra dette sidepanel, herunder:

Pivoter til enhedens komplette objektside for at få endnu flere oplysninger over et længere tidsrum, eller start det grafiske undersøgelsesværktøj, der er centreret på den pågældende enhed.

Kør en playbook for at udføre specifikke svar- eller afhjælpningshandlinger på enheden (i prøveversion).

Klassificer enheden som en indikator for kompromitteret (IOC), og føj den til din Threat Intelligence-liste.

Hver af disse handlinger understøttes i øjeblikket for visse objekttyper og ikke for andre. I følgende tabel kan du se, hvilke handlinger der understøttes for hver objekttype:

| Tilgængelige handlinger ▶ Objekttyper ▼ |

Få vist alle detaljer (på objektsiden) |

Føj til TI * | Kør playbook * (eksempelvisning) |

|---|---|---|---|

| Brugerkonto | ✔ | ✔ | |

| Vært | ✔ | ✔ | |

| IP-adresse | ✔ | ✔ | ✔ |

| URL | ✔ | ✔ | |

| Domænenavn | ✔ | ✔ | |

| Fil (hash) | ✔ | ✔ | |

| Azure ressource | ✔ | ||

| IoT-enhed | ✔ |

* For de enheder, hvor handlingerne Føj til TI eller Kør playbook er tilgængelige, kan du udføre disse handlinger direkte fra widgetten Enhederunder fanen Oversigt og aldrig forlade hændelsessiden.

Hændelseslogge

Udforsk hændelseslogge for at komme ned i detaljerne for at vide , hvad der præcist skete?

Fra næsten ethvert område i hændelsen kan du foretage detailudledning i de enkelte beskeder, enheder, indsigter og andre elementer, der er indeholdt i hændelsen, og få vist den oprindelige forespørgsel og dens resultater.

Disse resultater vises i skærmbilledet Logge (loganalyse), der vises her som en paneludvidelse af siden med oplysninger om hændelser, så du ikke forlader konteksten for undersøgelsen.

Organiserede poster med hændelser

Af hensyn til gennemsigtighed, ansvarlighed og kontinuitet skal du have en oversigt over alle de handlinger, der er blevet udført på hændelsen – uanset om det er af automatiserede processer eller af personer. Hændelsesaktivitetsloggen viser dig alle disse aktiviteter. Du kan også se eventuelle kommentarer, der er blevet oprettet, og tilføje dine egne.

Aktivitetsloggen opdateres konstant, selvom den er åben, så du kan se ændringer i den i realtid.

Relateret indhold

I dette dokument har du lært, hvordan oplevelsen med Microsoft Sentinel undersøgelse af hændelser i Azure Portal hjælper dig med at udføre en undersøgelse i en enkelt kontekst. Du kan få flere oplysninger om administration og undersøgelse af hændelser i følgende artikler:

- Undersøg enheder med objektsider i Microsoft Sentinel.

- Brug opgaver til at administrere hændelser i Microsoft Sentinel

- Automatiser håndtering af hændelser i Microsoft Sentinel med automatiseringsregler.

- Identificer avancerede trusler med UEBA (User and Entity Behavior Analytics) i Microsoft Sentinel

- Jagt efter sikkerhedstrusler.

Næste trin

Naviger, triage og administrer Microsoft Sentinel hændelser i Azure Portal