Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

DNS-oplysningsmodellen bruges til at beskrive hændelser, der er rapporteret af en DNS-server eller et DNS-sikkerhedssystem, og bruges af Microsoft Sentinel til at aktivere kildeagnostiske analyser.

Du kan få flere oplysninger under Normalisering og ASIM (Advanced Security Information Model).

Skemaoversigt

ASIM DNS-skemaet repræsenterer DNS-protokolaktivitet. Både DNS-servere og enheder, der sender DNS-anmodninger til en DNS-serverlog DNS-aktivitet. DNS-protokolaktiviteten omfatter DNS-forespørgsler, DNS-serveropdateringer og massedataoverførsler for DNS. Da skemaet repræsenterer protokolaktivitet, er det underlagt RFC'er og officielt tildelte parameterlister, som der henvises til i denne artikel, når det er relevant. DNS-skemaet repræsenterer ikke DNS-serverovervågningshændelser.

Den vigtigste aktivitet, der rapporteres af DNS-servere, er en DNS-forespørgsel, hvor feltet EventType er angivet til Query.

De vigtigste felter i en DNS-hændelse er:

DnsQuery, som rapporterer det domænenavn, som forespørgslen blev udstedt til.

SrcIpAddr (aliasset til IpAddr), som repræsenterer den IP-adresse, som anmodningen blev genereret fra. DNS-servere angiver typisk feltet SrcIpAddr, men DNS-klienter angiver nogle gange ikke dette felt og angiver kun feltet SrcHostname .

EventResultDetails, der rapporterer, om anmodningen lykkedes, og hvis ikke, hvorfor.

Når dnsResponseName er tilgængeligt, som indeholder det svar, som serveren har givet forespørgslen. ASIM kræver ikke fortolkning af svaret, og dets format varierer mellem kilder.

Hvis du vil bruge dette felt i kildeagnostisk indhold, skal du søge i indholdet med operatorerne

hasellercontains.

DNS-hændelser, der indsamles på klientenheden, kan også indeholde oplysninger om bruger og proces .

Retningslinjer for indsamling af DNS-hændelser

DNS er en entydig protokol, da den kan krydse et stort antal computere. Da DNS bruger UDP, fjernes anmodninger og svar desuden, og de er ikke direkte relateret til hinanden.

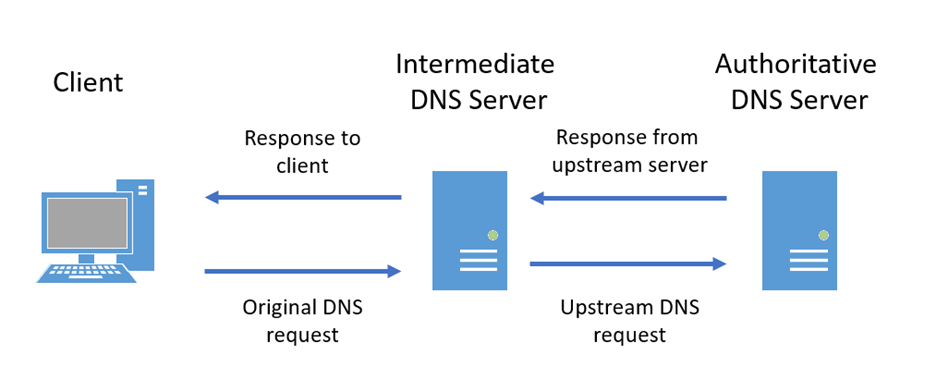

På følgende billede vises et forenklet DNS-anmodningsflow, herunder fire segmenter. En anmodning fra den virkelige verden kan være mere kompleks med flere involverede segmenter.

Da segmenter for anmodninger og svar ikke er direkte forbundet til hinanden i DNS-anmodningsflowet, kan fuld logføring resultere i betydelige duplikering.

Det mest værdifulde segment, der skal logføres, er svaret på klienten. Svaret leverer forespørgsler om domænenavne, opslagsresultatet og IP-adressen på klienten. Selvom mange DNS-systemer kun logfører dette segment, er der værdi i at logge de andre dele. Et forgiftningsangreb i DNS-cachen udnytter f.eks. ofte falske svar fra en upstream-server.

Hvis din datakilde understøtter fuld DNS-logføring, og du har valgt at logføre flere segmenter, skal du justere dine forespørgsler for at forhindre duplikering af data i Microsoft Sentinel.

Du kan f.eks. ændre din forespørgsel med følgende normalisering:

_Im_Dns | where SrcIpAddr != "127.0.0.1" and EventSubType == "response"

Parsere

Du kan finde flere oplysninger om ASIM-fortolkninger i oversigten over ASIM-fortolkninger.

Out-of-the-box fortolkere

Hvis du vil bruge fortolkninger, der forener alle ASIM-fortolkninger, der er klar til brug, og sikre, at din analyse kører på tværs af alle de konfigurerede kilder, skal du bruge den samlende fortolker _Im_Dns som tabelnavnet i din forespørgsel.

Se listen over ASIM-fortolkere for at se listen over DE DNS-fortolkere, Microsoft Sentinel leverer klar til brug.

Tilføj dine egne normaliserede fortolkere

Når du implementerer brugerdefinerede fortolkninger for Dns-oplysningsmodellen, skal du navngive dine KQL-funktioner ved hjælp af formatet vimDns<vendor><Product>. Se artiklen Administration af ASIM-fortolkere for at få mere at vide om, hvordan du føjer dine brugerdefinerede fortolkere til den DNS-forenende fortolker.

Filtreringsparserparametre

DNS-fortolkerne understøtter filtreringsparametre. Selvom disse parametre er valgfrie, kan de forbedre ydeevnen af din forespørgsel.

Følgende filtreringsparametre er tilgængelige:

| Navn | Type | Beskrivelse |

|---|---|---|

| Starttidspunkt | Datetime | Filtrer kun DNS-forespørgsler, der kørte på eller efter dette tidspunkt. Denne parameter filtrerer feltet TimeGenerated , som er standarddesignatoren for tidspunktet for hændelsen, uanset den parserspecifikke tilknytning af felterne EventStartTime og EventEndTime. |

| slutklokkeslæt | Datetime | Filtrer kun DNS-forespørgsler, der er færdige med at køre på eller før dette tidspunkt. Denne parameter filtrerer feltet TimeGenerated , som er standarddesignatoren for tidspunktet for hændelsen, uanset den parserspecifikke tilknytning af felterne EventStartTime og EventEndTime. |

| srcipaddr | Streng | Filtrer kun DNS-forespørgsler fra denne kilde-IP-adresse. |

| domain_has_any | dynamisk/streng | Filtrer kun DNS-forespørgsler, hvor domain (eller query) har et af de angivne domænenavne, herunder som en del af hændelsesdomænet. Længden af listen er begrænset til 10.000 elementer. |

| responsecodename | Streng | Filtrer kun DNS-forespørgsler, hvor svarkodenavnet svarer til den angivne værdi. For eksempel: NXDOMAIN |

| response_has_ipv4 | Streng | Filtrer kun DNS-forespørgsler, hvor svarfeltet indeholder den angivne IP-adresse eller præfikset IP-adresse. Brug denne parameter, når du vil filtrere på en enkelt IP-adresse eller et præfiks. Der returneres ikke resultater for kilder, der ikke giver et svar. |

| response_has_any_prefix | Dynamisk | Filtrer kun DNS-forespørgsler, hvor svarfeltet indeholder nogen af de angivne IP-adresser eller IP-adressepræfikser. Præfikser skal slutte med en ., f.eks.: 10.0.. Brug denne parameter, når du vil filtrere på en liste over IP-adresser eller præfikser. Der returneres ikke resultater for kilder, der ikke giver et svar. Længden af listen er begrænset til 10.000 elementer. |

| hændelsestype | Streng | Filtrer kun DNS-forespørgsler af den angivne type. Hvis der ikke er angivet en værdi, returneres der kun opslagsforespørgsler. |

Hvis du f.eks. kun vil filtrere DNS-forespørgsler fra den sidste dag, hvor domænenavnet ikke blev fortolket, skal du bruge:

_Im_Dns (responsecodename = 'NXDOMAIN', starttime = ago(1d), endtime=now())

Hvis du kun vil filtrere DNS-forespørgsler for en angivet liste over domænenavne, skal du bruge:

let torProxies=dynamic(["tor2web.org", "tor2web.com", "torlink.co"]);

_Im_Dns (domain_has_any = torProxies)

Nogle parametre kan acceptere begge lister med værdier af typen dynamic eller en enkelt strengværdi. Hvis du vil overføre en konstantliste til parametre, der forventer en dynamisk værdi, skal du eksplicit bruge en dynamisk konstant. For eksempel: dynamic(['192.168.','10.'])

Normaliseret indhold

Du kan se en komplet liste over analyseregler, der bruger normaliserede DNS-hændelser, under Sikkerhedsindhold for DNS-forespørgsel.

Skemadetaljer

DNS-oplysningsmodellen er justeret i forhold til OSSEM DNS-enhedsskemaet.

Du kan få flere oplysninger i DNS-parameterreferencen til Internet Assigned Numbers Authority (IANA).

Almindelige ASIM-felter

Vigtigt!

Felter, der er fælles for alle skemaer, er beskrevet detaljeret i artiklen Almindelige ASIM-felter .

Almindelige felter med specifikke retningslinjer

På følgende liste nævnes felter, der har specifikke retningslinjer for DNS-hændelser:

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| EventType | Obligatorisk | Optalt | Angiver den handling, der er rapporteret af posten. For DNS-poster er denne værdi DNS-op-koden. Eksempel: Query |

| EventSubType | Valgfrit | Optalt | Enten request eller response. For de fleste kilder logføres kun svarene, og derfor er værdien ofte svar. |

| EventResultDetails | Obligatorisk | Optalt | I forbindelse med DNS-hændelser leverer dette felt DNS-svarkoden. Noter: – IANA definerer ikke casen for værdierne, så analyserne skal normalisere sagen. – Hvis kilden kun indeholder en numerisk svarkode og ikke et svarkodenavn, skal fortolkeren indeholde en opslagstabel, der kan beriges med denne værdi. – Hvis denne post repræsenterer en anmodning og ikke et svar, skal du angive til NA. Eksempel: NXDOMAIN |

| EventSchemaVersion | Obligatorisk | SchemaVersion (streng) | Den version af skemaet, der er dokumenteret her, er 0.1.7. |

| EventSchema | Obligatorisk | Optalt | Navnet på skemaet, der er dokumenteret her, er Dns. |

| Dvc-felter | - | - | I forbindelse med DNS-hændelser henviser enhedsfelter til det system, der rapporterer DNS-hændelsen. |

Alle almindelige felter

Felter, der vises i nedenstående tabel, er fælles for alle ASIM-skemaer. Alle retningslinjer, der er angivet ovenfor, tilsidesætter de generelle retningslinjer for feltet. Et felt kan f.eks. være valgfrit generelt, men obligatorisk for et bestemt skema. Du kan finde flere oplysninger om hvert felt i artiklen Almindelige ASIM-felter .

| Klasse | Felter |

|---|---|

| Obligatorisk |

-

EventCount - EventStartTime - EventEndTime - EventType - EventResult - EventProduct - EventVendor - EventSchema - EventSchemaVersion - Dvc |

| Anbefalede |

-

EventResultDetails - EventSeverity - Hændelses-UID - DvcIpAddr - DvcHostname - DvcDomain - DvcDomainType - DvcFQDN - DvcId - DvcIdType - DvcAction |

| Valgfrit |

-

Hændelsesmeddelelse - EventSubType - EventOriginalUid - EventOriginalType - EventOriginalSubType - EventOriginalResultDetails - EventOriginalSeverity - EventProductVersion - EventReportUrl - Hændelsesejer - DvcZone - DvcMacAddr - DvcOs - DvcOsVersion - DvcOriginalAction - DvcInterface - AdditionalFields - DvcDescription - DvcScopeId - DvcScope |

Kildesystemfelter

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| Src | Alias | String | Et entydigt id for kildeenheden. Dette felt kan aliassere felterne SrcDvcId, SrcHostname eller SrcIpAddr . Eksempel: 192.168.12.1 |

| SrcIpAddr | Anbefalede | IP-adresse | IP-adressen på den klient, der sendte DNS-anmodningen. For en rekursiv DNS-anmodning vil denne værdi typisk være rapporteringsenheden og i de fleste tilfælde indstillet til 127.0.0.1. Eksempel: 192.168.12.1 |

| SrcPortNumber | Valgfrit | Heltal | Kildeport til DNS-forespørgslen. Eksempel: 54312 |

| IpAddr | Alias | Alias til SrcIpAddr | |

| SrcGeoCountry | Valgfrit | Land | Det land/område, der er knyttet til kildens IP-adresse. Eksempel: USA |

| SrcGeoRegion | Valgfrit | Region | Det område, der er knyttet til kildens IP-adresse. Eksempel: Vermont |

| SrcGeoCity | Valgfrit | Byen | Den by, der er knyttet til kildens IP-adresse. Eksempel: Burlington |

| SrcGeoLatitude | Valgfrit | Breddegrad | Breddegraden for den geografiske koordinat, der er knyttet til kildens IP-adresse. Eksempel: 44.475833 |

| SrcGeoLongitude | Valgfrit | Længdegrad | Længdegraden for den geografiske koordinat, der er knyttet til kildens IP-adresse. Eksempel: 73.211944 |

| SrcRiskLevel | Valgfrit | Heltal | Det risikoniveau, der er knyttet til kilden. Værdien skal justeres til et interval af 0 typen , med 0 for godartet og 100 for 100en høj risiko.Eksempel: 90 |

| SrcOriginalRiskLevel | Valgfrit | String | Det risikoniveau, der er knyttet til kilden, som rapporteret af rapporteringsenheden. Eksempel: Suspicious |

| SrcHostname | Anbefalede | Værtsnavn (streng) | Kildeenhedens værtsnavn, undtagen domæneoplysninger. Eksempel: DESKTOP-1282V4D |

| Værtsnavn | Alias | Alias til SrcHostname | |

| SrcDomain | Anbefalede | Domæne (streng) | Kildeenhedens domæne. Eksempel: Contoso |

| SrcDomainType | Betinget | Optalt | Typen af SrcDomain, hvis den kendes. Mulige værdier omfatter: - Windows (f.eks.: contoso)- FQDN (f.eks.: microsoft.com)Obligatorisk, hvis SrcDomain bruges. |

| SrcFQDN | Valgfrit | FQDN (streng) | Kildeenhedens værtsnavn, herunder domæneoplysninger, når de er tilgængelige. Bemærk! Dette felt understøtter både traditionelt FQDN-format og Windows-domæne\værtsnavnformat. Feltet SrcDomainType afspejler det anvendte format. Eksempel: Contoso\DESKTOP-1282V4D |

| SrcDvcId | Valgfrit | String | Id'et for kildeenheden som rapporteret i posten. For eksempel: ac7e9755-8eae-4ffc-8a02-50ed7a2216c3 |

| SrcDvcScopeId | Valgfrit | String | Det område-id for cloudplatformen, som enheden tilhører. SrcDvcScopeId knyttes til et abonnements-id på Azure og til et konto-id på AWS. |

| SrcDvcScope | Valgfrit | String | Det cloudplatformsområde, som enheden tilhører. SrcDvcScope knyttes til et abonnements-id på Azure og til et konto-id på AWS. |

| SrcDvcIdType | Betinget | Optalt | Typen af SrcDvcId, hvis den er kendt. Mulige værdier omfatter: - AzureResourceId- MDEidHvis der er flere id'er tilgængelige, skal du bruge den første fra listen og gemme de andre i henholdsvis SrcDvcAzureResourceId og SrcDvcMDEid. Bemærk! Dette felt er obligatorisk, hvis der bruges SrcDvcId . |

| SrcDeviceType | Valgfrit | Optalt | Kildeenhedens type. Mulige værdier omfatter: - Computer- Mobile Device- IOT Device- Other |

| SrcDescription | Valgfrit | String | En beskrivende tekst, der er knyttet til enheden. For eksempel: Primary Domain Controller. |

Kildebrugerfelter

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| SrcUserId | Valgfrit | String | En computerlæsbar, alfanumerisk, entydig repræsentation af kildebrugeren. Du kan finde flere oplysninger og alternative felter til yderligere id'er i Objektet Bruger. Eksempel: S-1-12-1-4141952679-1282074057-627758481-2916039507 |

| SrcUserScope | Valgfrit | String | Det område, f.eks. Microsoft Entra lejer, hvor SrcUserId og SrcUsername er defineret. eller flere oplysninger og en liste over tilladte værdier i UserScope i artiklen Skemaoversigt. |

| SrcUserScopeId | Valgfrit | String | Område-id'et, f.eks. Microsoft Entra mappe-id, hvor SrcUserId og SrcUsername er defineret. Du kan få flere oplysninger og en liste over tilladte værdier i UserScopeId i artiklen Skemaoversigt. |

| SrcUserIdType | Betinget | UserIdType | Typen af det id, der er gemt i feltet SrcUserId . Du kan få flere oplysninger og en liste over tilladte værdier i UserIdType i artiklen Skemaoversigt. |

| SrcUsername | Valgfrit | Brugernavn (streng) | Kildebrugernavnet, herunder domæneoplysninger, når de er tilgængelige. Du kan få flere oplysninger under Brugerens objekt. Eksempel: AlbertE |

| SrcUsernameType | Betinget | UsernameType | Angiver typen af det brugernavn, der er gemt i feltet SrcUsername . Du kan få flere oplysninger og en liste over tilladte værdier i UsernameType i artiklen Skemaoversigt. Eksempel: Windows |

| Bruger | Alias | Alias til SrcUsername | |

| SrcUserType | Valgfrit | UserType | Kildebrugerens type. Du kan få flere oplysninger og en liste over tilladte værdier i UserType i artiklen Skemaoversigt. For eksempel: Guest |

| SrcUserSessionId | Valgfrit | String | Det entydige id for logonsessionen for agenten. Eksempel: 102pTUgC3p8RIqHvzxLCHnFlg |

| SrcOriginalUserType | Valgfrit | String | Den oprindelige kildebrugertype, hvis den er angivet af kilden. |

Kildeprocesfelter

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| SrcProcessName | Valgfrit | String | Filnavnet på den proces, der startede DNS-anmodningen. Dette navn anses typisk for at være procesnavnet. Eksempel: C:\Windows\explorer.exe |

| Proces | Alias | Alias til SrcProcessName Eksempel: C:\Windows\System32\rundll32.exe |

|

| SrcProcessId | Valgfrit | String | Proces-id'et (PID) for den proces, der startede DNS-anmodningen. Eksempel: 48610176 Bemærk! Typen er defineret som streng for at understøtte forskellige systemer, men i Windows og Linux skal denne værdi være numerisk. Hvis du bruger en Windows- eller Linux computer og har brugt en anden type, skal du sørge for at konvertere værdierne. Hvis du f.eks. har brugt en hexadecimal værdi, skal du konvertere den til en decimalværdi. |

| SrcProcessGuid | Valgfrit | GUID (streng) | Et genereret entydigt id (GUID) for den proces, der startede DNS-anmodningen. Eksempel: EF3BD0BD-2B74-60C5-AF5C-010000001E00 |

Destinationssystemfelter

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| Dst | Alias | String | Et entydigt id for den server, der modtog DNS-anmodningen. Dette felt kan aliasse felterne DstDvcId, DstHostname eller DstIpAddr . Eksempel: 192.168.12.1 |

| DstIpAddr | Valgfrit | IP-adresse | IP-adressen på den server, der modtog DNS-anmodningen. For en almindelig DNS-anmodning vil denne værdi typisk være rapporteringsenheden og i de fleste tilfælde indstillet til 127.0.0.1.Eksempel: 127.0.0.1 |

| DstGeoCountry | Valgfrit | Land | Det land/område, der er knyttet til DESTINATIONS-IP-adressen. Du kan få flere oplysninger under Logiske typer. Eksempel: USA |

| DstGeoRegion | Valgfrit | Region | Det område eller den stat, der er knyttet til DESTINATIONS-IP-adressen. Du kan få flere oplysninger under Logiske typer. Eksempel: Vermont |

| DstGeoCity | Valgfrit | Byen | Den by, der er knyttet til destinations-IP-adressen. Du kan få flere oplysninger under Logiske typer. Eksempel: Burlington |

| DstGeoLatitude | Valgfrit | Breddegrad | Breddegraden for den geografiske koordinat, der er knyttet til destinationens IP-adresse. Du kan få flere oplysninger under Logiske typer. Eksempel: 44.475833 |

| DstGeoLongitude | Valgfrit | Længdegrad | Længdegraden for den geografiske koordinat, der er knyttet til destinationens IP-adresse. Du kan få flere oplysninger under Logiske typer. Eksempel: 73.211944 |

| DstRiskLevel | Valgfrit | Heltal | Det risikoniveau, der er knyttet til destinationen. Værdien skal justeres til et interval på 0 til 100, hvor 0 er godartet og 100 er en høj risiko. Eksempel: 90 |

| DstOriginalRiskLevel | Valgfrit | String | Det risikoniveau, der er knyttet til destinationen, som rapporteret af rapporteringsenheden. Eksempel: Malicious |

| DstPortNumber | Valgfrit | Heltal | Destinationsportnummer. Eksempel: 53 |

| DstHostname | Valgfrit | Værtsnavn (streng) | Værtsnavnet på destinationsenheden med undtagelse af domæneoplysninger. Hvis der ikke er noget tilgængeligt enhedsnavn, skal du gemme den relevante IP-adresse i dette felt. Eksempel: DESKTOP-1282V4DBemærk! Denne værdi er obligatorisk, hvis DstIpAddr er angivet. |

| DstDomain | Valgfrit | Domæne (streng) | Destinationsenhedens domæne. Eksempel: Contoso |

| DstDomainType | Betinget | Optalt | Typen af DstDomain, hvis den er kendt. Mulige værdier omfatter: - Windows (contoso\mypc)- FQDN (learn.microsoft.com)Påkrævet, hvis DstDomain bruges. |

| DstFQDN | Valgfrit | FQDN (streng) | Værtsnavnet på destinationsenheden, herunder domæneoplysninger, når de er tilgængelige. Eksempel: Contoso\DESKTOP-1282V4D Bemærk! Dette felt understøtter både traditionelt FQDN-format og Windows-domæne\værtsnavnformat. DstDomainType afspejler det anvendte format. |

| DstDvcId | Valgfrit | String | Id'et for destinationsenheden, som rapporteret i posten. Eksempel: ac7e9755-8eae-4ffc-8a02-50ed7a2216c3 |

| DstDvcScopeId | Valgfrit | String | Det område-id for cloudplatformen, som enheden tilhører. DstDvcScopeId knyttes til et abonnements-id på Azure og til et konto-id på AWS. |

| DstDvcScope | Valgfrit | String | Det cloudplatformsområde, som enheden tilhører. DstDvcScope knyttes til et abonnements-id på Azure og til et konto-id på AWS. |

| DstDvcIdType | Betinget | Optalt | Typen af DstDvcId, hvis den er kendt. Mulige værdier omfatter: - AzureResourceId- MDEidIfHvis der er flere id'er tilgængelige, skal du bruge den første på listen ovenfor og gemme de andre i felterne DstDvcAzureResourceId eller DstDvcMDEid . Påkrævet, hvis DstDeviceId bruges. |

| DstDeviceType | Valgfrit | Optalt | Destinationsenhedens type. Mulige værdier omfatter: - Computer- Mobile Device- IOT Device- Other |

| DstDescription | Valgfrit | String | En beskrivende tekst, der er knyttet til enheden. For eksempel: Primary Domain Controller. |

DNS-specifikke felter

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| DnsQuery | Obligatorisk | String | Det domæne, som anmodningen forsøger at løse. Noter: – Nogle kilder sender gyldige FQDN-forespørgsler i et andet format. I selve DNS-protokollen indeholder forespørgslen f.eks. en prik (.) i slutningen, som skal fjernes. – Mens DNS-protokollen begrænser typen af værdi i dette felt til et FQDN, tillader de fleste DNS-servere en hvilken som helst værdi, og dette felt er derfor ikke begrænset til kun FQDN-værdier. Mest bemærkelsesværdigt kan DNS-tunnelføringsangreb bruge ugyldige FQDN-værdier i forespørgselsfeltet. – Selvom DNS-protokollen tillader flere forespørgsler i en enkelt anmodning, er dette scenarie sjældent, hvis det overhovedet findes. Hvis anmodningen har flere forespørgsler, skal du gemme den første i dette felt og derefter og eventuelt beholde resten i feltet AdditionalFields . Eksempel: www.malicious.com |

| Domæne | Alias | Alias til DnsQuery. | |

| DnsQueryType | Valgfrit | Heltal |

Posttypekoderne for DNS-ressourcen. Eksempel: 28 |

| DnsQueryTypeName | Anbefalede | Optalt | Navne på DNS-ressourceposttyper . Noter: – IANA definerer ikke casen for værdierne, så analyserne skal normalisere sagen efter behov. – Værdien ANY understøttes for svarkoden 255.– Værdien TYPExxxx understøttes for ikke-tilknyttede svarkoder, hvor xxxx er svarkodens numeriske værdi, som rapporteret af BIND DNS-serveren.-Hvis kilden kun indeholder en numerisk forespørgselstypekode og ikke et forespørgselstypenavn, skal fortolkeren indeholde en opslagstabel, der kan beriges med denne værdi. Eksempel: AAAA |

| DnsResponseName | Valgfrit | String | Indholdet af svaret som inkluderet i posten. DNS-svardataene er inkonsistente på tværs af rapporteringsenheder, er komplekse at fortolke og har mindre værdi for kildeagnostiske analyser. Derfor kræver informationsmodellen ikke fortolkning og normalisering, og Microsoft Sentinel bruger en hjælpefunktion til at levere svaroplysninger. Du kan få flere oplysninger under Håndtering af DNS-svar. |

| DnsResponseCodeName | Alias | Alias til EventResultDetails | |

| DnsResponseCode | Valgfrit | Heltal | Den numeriske DNS-svarkode. Eksempel: 3 |

| TransactionIdHex | Anbefalede | Hexadecimal (streng) | Det entydige DNS-forespørgsels-id, der er tildelt af DNS-klienten, i hexadecimalt format. Bemærk, at denne værdi er en del af DNS-protokollen og adskiller sig fra DnsSessionId, netværkslagets sessions-id, der typisk tildeles af rapporteringsenheden. |

| NetworkProtocol | Valgfrit | Optalt | Den transportprotokol, der bruges af netværksløsningshændelsen. Værdien kan være UDP eller TCP og er oftest angivet til UDP for DNS. Eksempel: UDP |

| NetworkProtocolVersion | Valgfrit | Optalt | Versionen af NetworkProtocol. Når du bruger den til at skelne mellem IP-version, skal du bruge værdierne IPv4 og IPv6. |

| DnsQueryClass | Valgfrit | Heltal |

DNS-klasse-id'et. I praksis bruges kun IN-klassen (ID 1), og derfor er dette felt mindre værdifuldt. |

| DnsQueryClassName | Anbefalede | DnsQueryClassName (streng) |

DNS-klassenavnet. I praksis bruges kun IN-klassen (ID 1), og derfor er dette felt mindre værdifuldt. Eksempel: IN |

| DnsFlags | Valgfrit | String | Feltet med flag, som leveres af rapporteringsenheden. Hvis der er angivet flagoplysninger i flere felter, skal du sammenkæde dem med komma som separator. Da DNS-flag er komplekse at fortolke og bruges mindre ofte af analyser, er fortolkning og normalisering ikke påkrævet. Microsoft Sentinel kan bruge en hjælpefunktion til at levere flagoplysninger. Du kan få flere oplysninger under Håndtering af DNS-svar. Eksempel: ["DR"] |

| DnsNetworkDuration | Valgfrit | Heltal | Den tid i millisekunder, der er brugt på fuldførelsen af DNS-anmodningen. Eksempel: 1500 |

| Varighed | Alias | Alias til DnsNetworkDuration | |

| DnsFlagsAuthenticated | Valgfrit | Boolesk | DNS-flaget AD , der er relateret til DNSSEC, angiver i et svar, at alle data, der er inkluderet i svar- og autoritetsafsnittet i svaret, er blevet bekræftet af serveren i henhold til den pågældende servers politikker. Du kan få flere oplysninger i RFC 3655 afsnit 6.1 for at få flere oplysninger. |

| DnsFlagsAuthoritative | Valgfrit | Boolesk | DNS-flaget AA angiver, om svaret fra serveren var autoritativt |

| DnsFlagsCheckingDisabled | Valgfrit | Boolesk | DNS-flaget CD , der er relateret til DNSSEC, angiver i en forespørgsel, at ikke-bekræftede data er acceptable for det system, der sender forespørgslen. Du kan få flere oplysninger i RFC 3655 afsnit 6.1 for at få flere oplysninger. |

| DnsFlagsRecursionAvailable | Valgfrit | Boolesk | DNS-flaget RA angiver i et svar, at serveren understøtter rekursive forespørgsler. |

| DnsFlagsRecursionDesired | Valgfrit | Boolesk | DNS-flaget RD angiver i en anmodning, at klienten vil have serveren til at bruge rekursive forespørgsler. |

| DnsFlagsTruncated | Valgfrit | Boolesk | DNS-flaget TC angiver, at et svar blev afkortet, da det overskred den maksimale svarstørrelse. |

| DnsFlagsZ | Valgfrit | Boolesk | DNS-flaget Z er et frarådet DNS-flag, som muligvis rapporteres af ældre DNS-systemer. |

| DnsSessionId | Valgfrit | Streng | DNS-sessions-id'et som rapporteret af rapporteringsenheden. Denne værdi er forskellig fra TransactionIdHex, som er det entydige DNS-forespørgsels-id, der er tildelt af DNS-klienten. Eksempel: EB4BFA28-2EAD-4EF7-BC8A-51DF4FDF5B55 |

| Sessionid | Alias | Alias til DnsSessionId | |

| DnsResponseIpCountry | Valgfrit | Land | Det land/område, der er knyttet til en af IP-adresserne i DNS-svaret. Du kan få flere oplysninger under Logiske typer. Eksempel: USA |

| DnsResponseIpRegion | Valgfrit | Region | Det område eller den tilstand, der er knyttet til en af IP-adresserne i DNS-svaret. Du kan få flere oplysninger under Logiske typer. Eksempel: Vermont |

| DnsResponseIpCity | Valgfrit | Byen | Den by, der er knyttet til en af IP-adresserne i DNS-svaret. Du kan få flere oplysninger under Logiske typer. Eksempel: Burlington |

| DnsResponseIpLatitude | Valgfrit | Breddegrad | Breddegraden for den geografiske koordinat, der er knyttet til en af IP-adresserne i DNS-svaret. Du kan få flere oplysninger under Logiske typer. Eksempel: 44.475833 |

| DnsResponseIpLongitude | Valgfrit | Længdegrad | Længdegraden for den geografiske koordinat, der er knyttet til en af IP-adresserne i DNS-svaret. Du kan få flere oplysninger under Logiske typer. Eksempel: 73.211944 |

Kontrolfelter

Følgende felter bruges til at repræsentere en inspektion, som en DNS-sikkerhedsenhed udførte. De trusselsrelaterede felter repræsenterer en enkelt trussel, der enten er knyttet til kildeadressen, destinationsadressen, en af IP-adresserne i svaret eller DNS-forespørgselsdomænet. Hvis mere end én trussel blev identificeret som en trussel, kan oplysninger om andre IP-adresser gemmes i feltet AdditionalFields.

| Feltet | Klasse | Type | Beskrivelse |

|---|---|---|---|

| UrlCategory | Valgfrit | String | En DNS-hændelseskilde kan også søge efter kategorien for de ønskede domæner. Feltet kaldes UrlCategory for at justere i forhold til Microsoft Sentinel netværksskema. DomainCategory tilføjes som et alias, der passer til DNS. Eksempel: Educational \\ Phishing |

| Domænekategori | Alias | Alias til UrlCategory. | |

| RuleName | Valgfrit | String | Navnet eller id'et på den regel, der identificerede truslen. Eksempel: AnyAnyDrop |

| Regelnummer | Valgfrit | Heltal | Nummeret på den regel, der identificerede truslen. Eksempel: 23 |

| Regel | Alias | String | Enten værdien af RuleName eller værdien af RuleNumber. Hvis værdien af RuleNumber bruges, skal typen konverteres til en streng. |

| Regelnummer | Valgfrit | Int | Nummeret på den regel, der er knyttet til beskeden. F.eks. 123456 |

| RuleName | Valgfrit | Streng | Navnet eller id'et for den regel, der er knyttet til beskeden. F.eks. Server PSEXEC Execution via Remote Access |

| ThreatId | Valgfrit | String | Id'et for den trussel eller malware, der er identificeret i netværkssessionen. Eksempel: Tr.124 |

| ThreatCategory | Valgfrit | String | Hvis en DNS-hændelseskilde også leverer DNS-sikkerhed, kan den også evaluere DNS-hændelsen. Den kan f.eks. søge efter IP-adressen eller domænet i en threat intelligence-database og tildele domænet eller IP-adressen med en trusselskategori. |

| ThreatIpAddr | Valgfrit | IP-adresse | En IP-adresse, som en trussel blev identificeret for. Feltet ThreatField indeholder navnet på det felt , som ThreatIpAddr repræsenterer. Hvis der identificeres en trussel i feltet Domæne , skal dette felt være tomt. |

| ThreatField | Betinget | Optalt | Det felt, som en trussel blev identificeret for. Værdien er enten SrcIpAddr, DstIpAddr, Domaineller DnsResponseName. |

| ThreatName | Valgfrit | String | Navnet på den identificerede trussel, som rapporteret af rapporteringsenheden. |

| ThreatConfidence | Valgfrit | ConfidenceLevel (heltal) | Konfidensniveauet for den identificerede trussel normaliserede sig til en værdi mellem 0 og 100. |

| ThreatOriginalConfidence | Valgfrit | String | Det oprindelige tillidsniveau for den trussel, der blev identificeret, som rapporteret af rapporteringsenheden. |

| ThreatRiskLevel | Valgfrit | RiskLevel (heltal) | Det risikoniveau, der er forbundet med den identificerede trussel, normaliseres til en værdi mellem 0 og 100. |

| ThreatOriginalRiskLevel | Valgfrit | String | Det oprindelige risikoniveau, der er knyttet til den identificerede trussel, som rapporteret af rapporteringsenheden. |

| ThreatIsActive | Valgfrit | Boolesk | Sand, hvis den identificerede trussel betragtes som en aktiv trussel. |

| ThreatFirstReportedTime | Valgfrit | Datetime | Første gang IP-adressen eller domænet blev identificeret som en trussel. |

| ThreatLastReportedTime | Valgfrit | Datetime | Sidste gang IP-adressen eller domænet blev identificeret som en trussel. |

Frarådede aliasser og felter

Følgende felter er aliasser, der vedligeholdes af hensyn til bagudkompatibilitet. De blev fjernet fra skemaet den 31. december 2021.

-

Query(alias tilDnsQuery) -

QueryType(alias tilDnsQueryType) -

QueryTypeName(alias tilDnsQueryTypeName) -

ResponseName(alias tilDnsResponseName) -

ResponseCodeName(alias tilDnsResponseCodeName) -

ResponseCode(alias tilDnsResponseCode) -

QueryClass(alias tilDnsQueryClass) -

QueryClassName(alias tilDnsQueryClassName) -

Flags(alias tilDnsFlags) SrcUserDomain

Skemaopdateringer

Ændringerne i version 0.1.2 af skemaet er:

- Feltet

EventSchemaer tilføjet. - Der er tilføjet et dedikeret flagfelt, som øger det kombinerede felt Flag:

DnsFlagsAuthoritative,DnsFlagsCheckingDisabled,DnsFlagsRecursionAvailable,DnsFlagsTruncatedDnsFlagsRecursionDesired, ogDnsFlagsZ.

Ændringerne i version 0.1.3 af skemaet er:

- Skemaet dokumenterer nu eksplicit

Src*felterne ,Dst*Process*ogUser*. - Der er tilføjet flere

Dvc*felter, så de stemmer overens med den seneste definition af fælles felter. - Tilføjet

SrcogDstsom aliaser til et foranstillet id for kilde- og destinationssystemerne. - Der er føjet et alias til valgfrit

DnsNetworkDurationogDuration. - Tilføjede valgfrie felter for Geo-placering og Risikoniveau.

Ændringerne i version 0.1.4 af skemaet er:

- De valgfri felter

ThreatIpAddr,ThreatField,ThreatName,ThreatConfidence,ThreatOriginalConfidence,ThreatOriginalRiskLevel,ThreatIsActive,ThreatFirstReportedTime, ogThreatLastReportedTime.

Ændringerne i version 0.1.5 af skemaet er:

- Felterne

SrcUserScope,SrcUserSessionId,SrcDvcScopeId,SrcDvcScope,DstDvcScopeId,DstDvcScope,DvcScopeIdogDvcScope.

Ændringerne i version 0.1.6 af skemaet er:

- Tilføjede felterne

DnsResponseIpCountry,DnsResponseIpRegion,DnsResponseIpCity,DnsResponseIpLatitudeogDnsResponseIpLongitude.

Ændringerne i version 0.1.7 af skemaet er:

- Felterne

SrcDescription,SrcOriginalRiskLevel,DstDescription,DstOriginalRiskLevel,SrcUserScopeId,NetworkProtocolVersion,Rule,RuleName,RuleNumber, ogThreatId.

Kildespecifikke uoverensstemmelser

Målet med at normalisere er at sikre, at alle kilder leverer ensartet telemetri. En kilde, der ikke leverer den påkrævede telemetri, f.eks. obligatoriske skemafelter, kan ikke normaliseres. Kilder, der typisk leverer al påkrævet telemetri, kan dog normaliseres, selvom der er nogle uoverensstemmelser. Uoverensstemmelser kan påvirke fuldførelsen af forespørgselsresultater.

I følgende tabel vises kendte uoverensstemmelser:

| Kilde | Uoverensstemmelser |

|---|---|

| Microsoft DNS Server Indsamlet ved hjælp af DNS-connectoren og Log Analytics Agent | Connectoren leverer ikke det obligatoriske DnsQuery-felt for det oprindelige hændelses-id 264 (svar på en dynamisk opdatering). Dataene er tilgængelige i kilden, men de videresendes ikke af connectoren. |

| Corelight Zeek | Corelight Zeek leverer muligvis ikke det obligatoriske DnsQuery-felt. Vi har observeret en sådan funktionsmåde i visse tilfælde, hvor DNS-svarkodenavnet er NXDOMAIN. |

Håndtering af DNS-svar

I de fleste tilfælde indeholder logførte DNS-hændelser ikke svaroplysninger, som kan være store og detaljerede. Hvis din post indeholder flere svaroplysninger, skal du gemme dem i feltet ResponseName , som de vises i posten.

Du kan også angive en ekstra KQL-funktion, der kaldes _imDNS<vendor>Response_, som tager det ikke-parsede svar som input og returnerer dynamisk værdi med følgende struktur:

[

{

"part": "answer"

"query": "yahoo.com."

"TTL": 1782

"Class": "IN"

"Type": "A"

"Response": "74.6.231.21"

}

{

"part": "authority"

"query": "yahoo.com."

"TTL": 113066

"Class": "IN"

"Type": "NS"

"Response": "ns5.yahoo.com"

}

...

]

Felterne i hver ordbog i den dynamiske værdi svarer til felterne i hvert DNS-svar. Posten part skal indeholde enten answer, authorityeller additional for at afspejle den del af svaret, som ordbogen tilhører.

Tip

Hvis du vil sikre optimal ydeevne, skal du kun kalde funktionen imDNS<vendor>Response , når det er nødvendigt, og kun efter en indledende filtrering for at sikre en bedre ydeevne.

Håndtering af DNS-flag

Fortolkning og normalisering er ikke påkrævet for flagdata. Gem i stedet de flagdata, der er leveret af rapporteringsenheden, i feltet Flag . Hvis det er ligetil at bestemme værdien af individuelle flag, kan du også bruge felterne med dedikerede flag.

Du kan også angive en ekstra KQL-funktion, der kaldes _imDNS<vendor>Flags_, som tager det ikke-parsede svar eller dedikerede flagfelter som input og returnerer en dynamisk liste med booleske værdier, der repræsenterer hvert flag i følgende rækkefølge:

- Godkendt (AD)

- Autoritativ (AA)

- Kontrol deaktiveret (cd)

- Rekursion tilgængelig (RA)

- Rekursion Ønsket (RD)

- Afkortet (TC)

- Z

Næste trin

Du kan finde flere oplysninger under: