Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Enhedstilknytning beriger beskeder og hændelser med oplysninger, der er vigtige for eventuelle undersøgelsesprocesser og afhjælpende handlinger, der følger.

Microsoft Sentinel playbooks omfatter disse oprindelige handlinger for at udtrække enhedsoplysninger:

- Konti

- DNS

- Filhashes

- Værter

- Ips

- Webadresser

Ud over disse handlinger indeholder tilknytning af analyseregelenhed enhedstyper, der ikke er oprindelige handlinger, f.eks. malware, proces, registreringsdatabasenøgle, postkasse med mere. I dette selvstudium lærer du, hvordan du arbejder med ikke-oprindelige handlinger ved hjælp af forskellige indbyggede handlinger for at udtrække de relevante værdier.

I dette selvstudium lærer du, hvordan du:

- Opret en playbook med en hændelsesudløser, og kør den manuelt på hændelsen.

- Initialiser en matrixvariabel.

- Filtrer den påkrævede objekttype fra andre objekttyper.

- Fortolkning af resultaterne i en JSON-fil.

- Opret værdierne som dynamisk indhold til fremtidig brug.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Forudsætninger

Hvis du vil fuldføre dette selvstudium, skal du sørge for, at du har:

Et Azure abonnement. Opret en gratis konto , hvis du ikke allerede har en.

En Azure bruger med følgende roller tildelt følgende ressourcer:

- Microsoft Sentinel bidragyder i Log Analytics-arbejdsområdet, hvor Microsoft Sentinel udrulles.

- Bidragyder til Logic App og ejer eller tilsvarende for den ressourcegruppe, der indeholder den playbook, der er oprettet i dette selvstudium.

En (gratis) VirusTotal-konto er tilstrækkelig til dette selvstudium. En produktionsimplementering kræver en VirusTotal Premium-konto.

Opret en playbook med en hændelsesudløser

For Microsoft Sentinel på Defender-portalen skal du vælge Microsoft Sentinel>Konfigurationsautomatisering>. For Microsoft Sentinel i Azure Portal skal du vælge siden Konfigurationsautomatisering>.

På siden Automation skal du vælge Opret>playbook med hændelsesudløser.

I guiden Opret playbook under Grundlæggende skal du vælge abonnementet og ressourcegruppen og give playbooken et navn.

Vælg Næste: Forbindelser >.

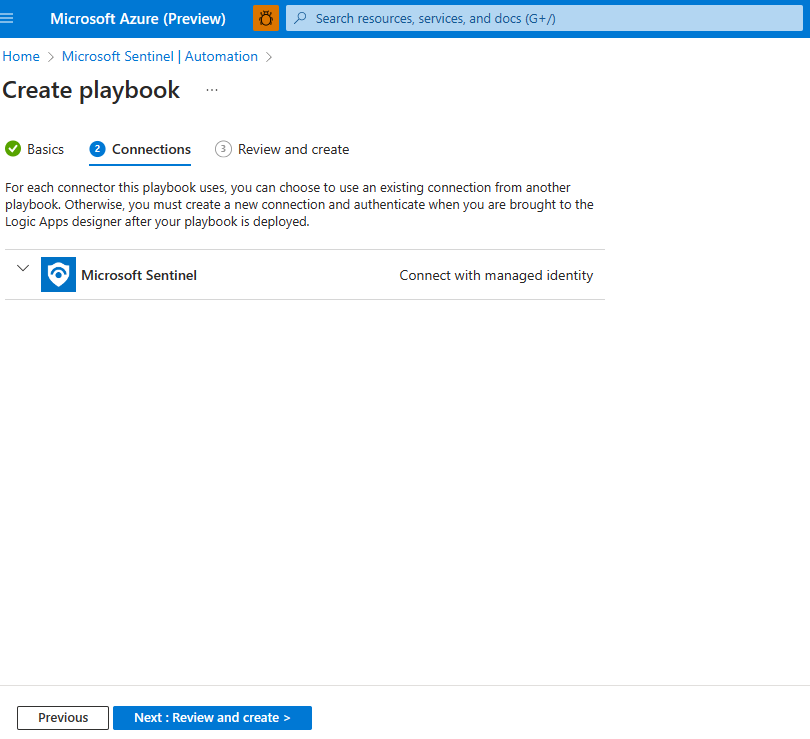

Under Forbindelser skal Microsoft Sentinel – Opret forbindelse med administreret identitetsforbindelse være synlig. Det kan f.eks. være:

Vælg Næste: Gennemse, og opret >.

Under Gennemse og opret skal du vælge Opret og fortsætte til designer.

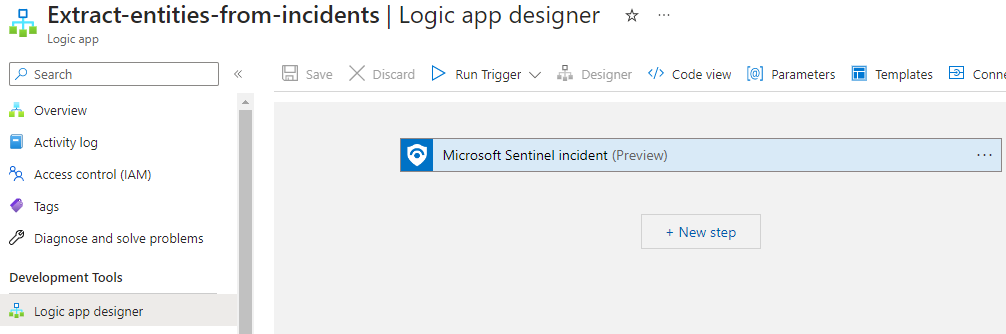

Logic App-designeren åbner en logikapp med navnet på din playbook.

Initialiser en matrixvariabel

Vælg Nyt trin under det trin, hvor du vil tilføje en variabel, i Logic App Designer.

Under Vælg en handling skal du i søgefeltet skrive variabler som dit filter. På listen handlinger skal du vælge Initialiser variabel.

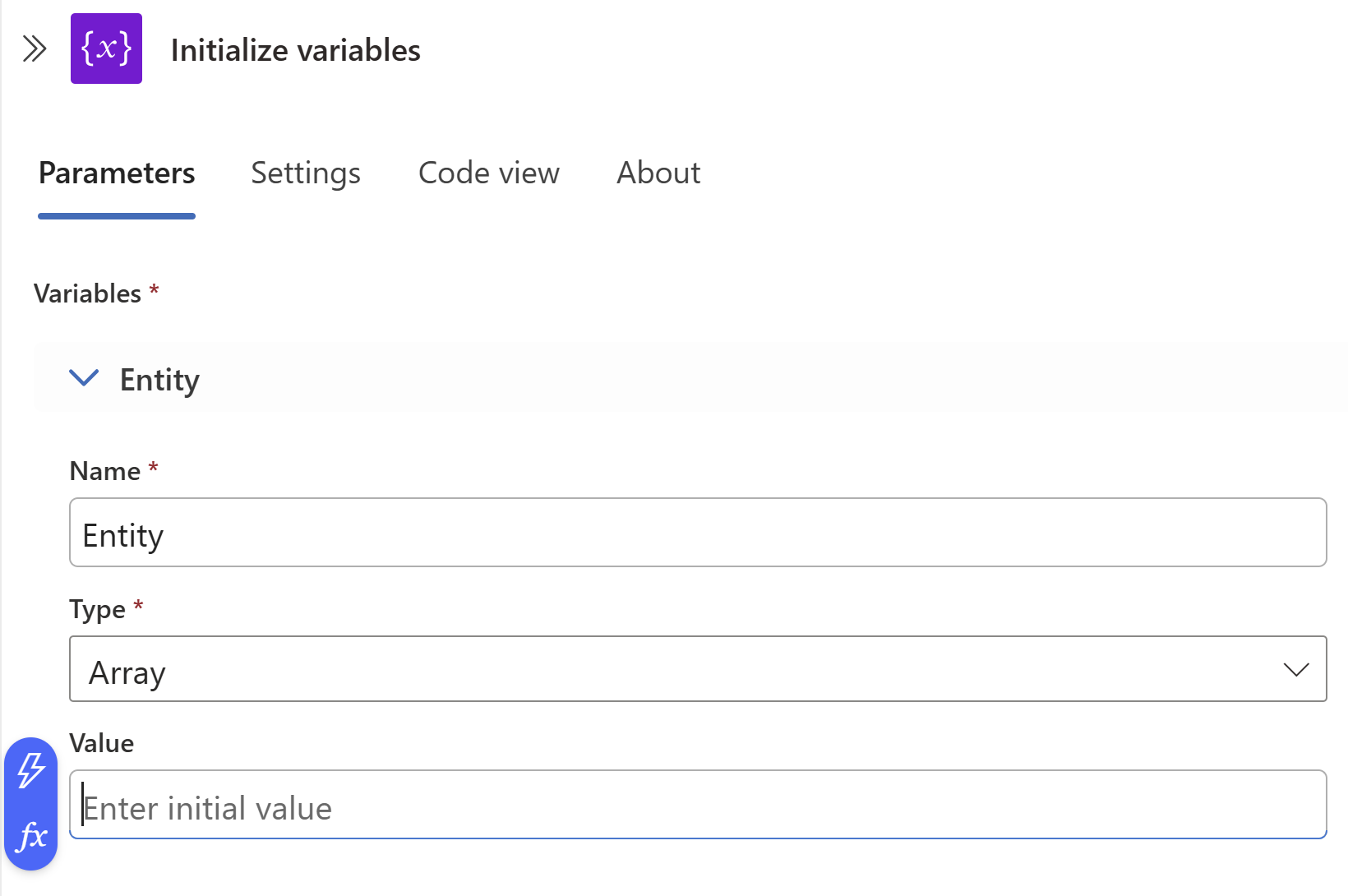

Angiv disse oplysninger om variablen:

Brug Objekter som variabelnavn.

For typen skal du vælge Matrix.

For værdien skal du holde markøren over feltet Værdi og vælge fx i gruppen med det blå ikon til venstre.

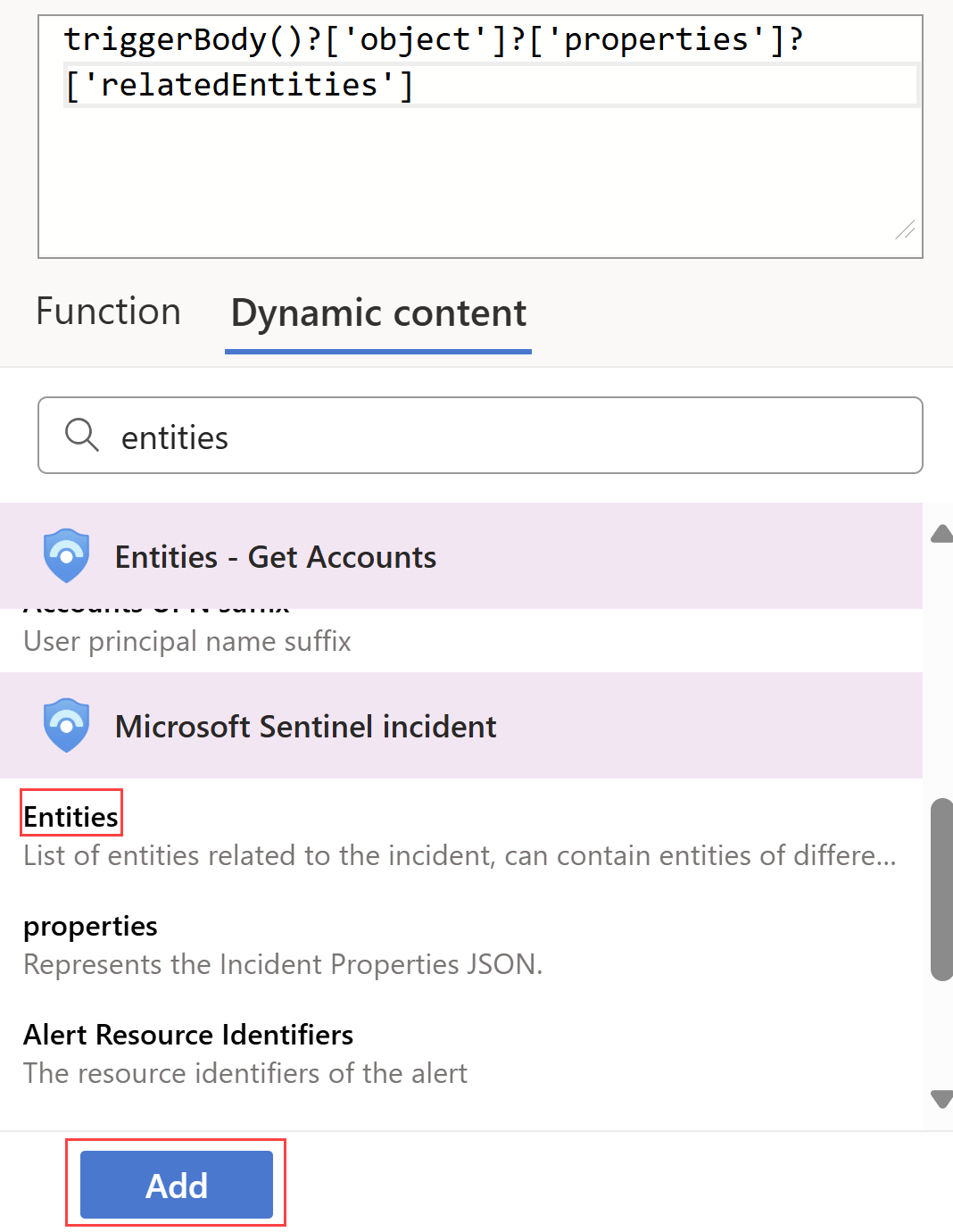

I den dialogboks, der åbnes, skal du vælge fanen Dynamisk indhold og skrive objekter i søgefeltet.

Vælg Objekter på listen, og vælg Tilføj.

Vælg en eksisterende hændelse

I Microsoft Sentinel skal du navigere til Hændelser og vælge en hændelse, som du vil køre playbook på.

På hændelsessiden til højre skal du vælge Handlinger > Kør playbook (prøveversion).

Under Playbooks skal du ud for den playbook, du oprettede, vælge Kør.

Når playbooken udløses, udløses en meddelelse om, at en playbook udløses , øverst til højre.

Vælg Kørsler, og ud for din playbook skal du vælge Vis kørsel.

Siden til kørsel af Logic App er synlig.

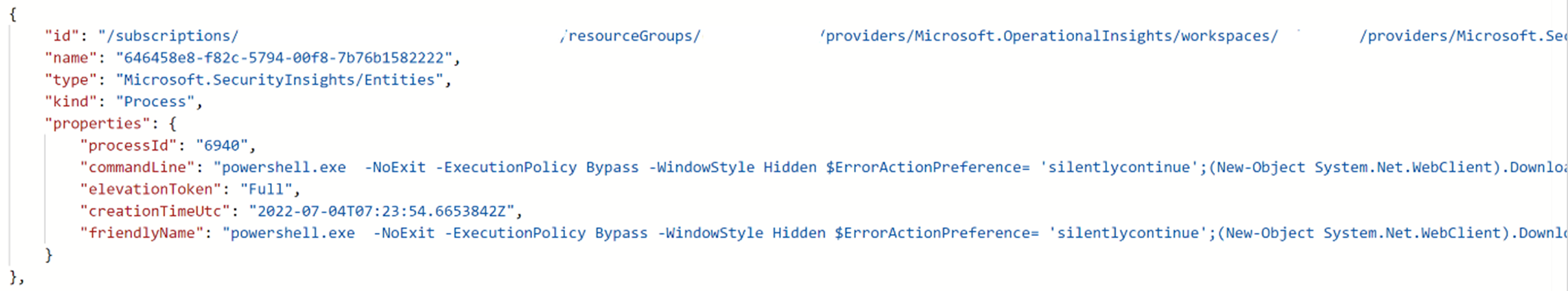

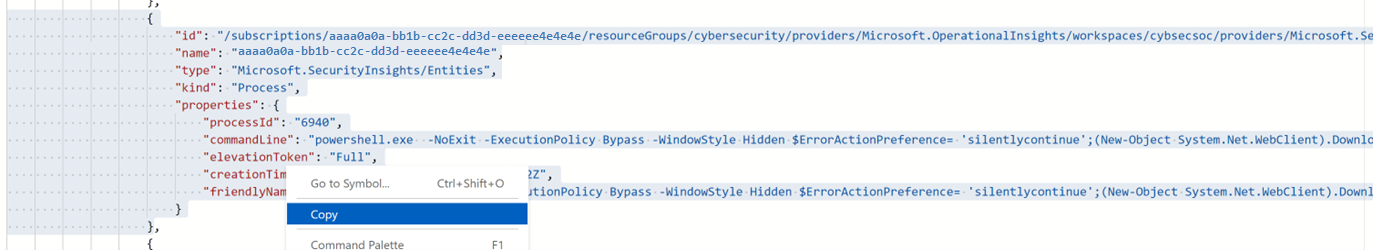

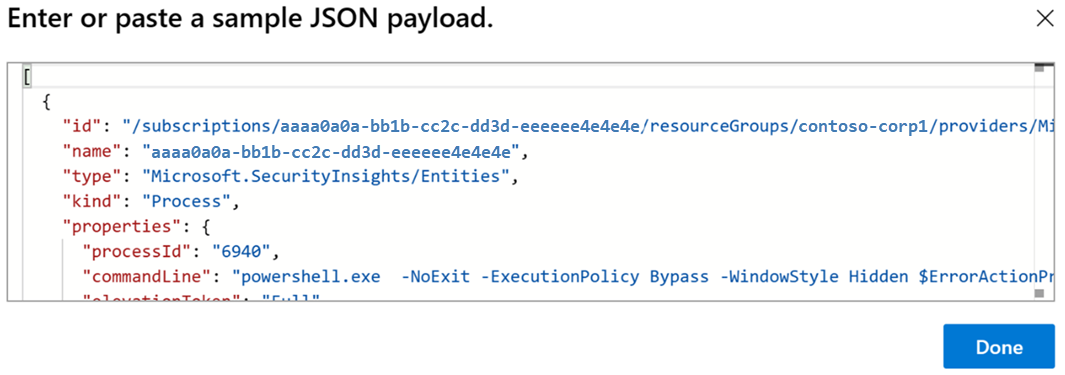

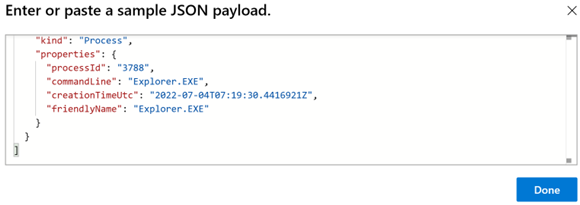

Under Initialiser variabel er eksempelnyttedata synlig under Værdi. Bemærk nyttedataeksemplet til senere brug.

Filtrer den påkrævede objekttype fra andre objekttyper

Gå tilbage til siden Automation , og vælg din playbook.

Under det trin, hvor du vil tilføje en variabel, skal du vælge Nyt trin.

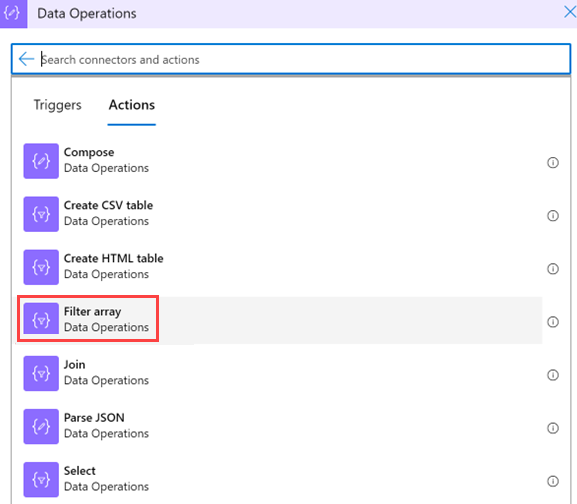

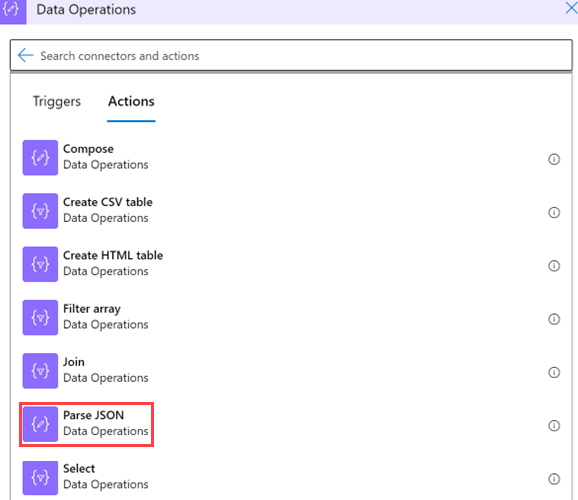

Under Vælg en handling skal du angive filtermatrixen som dit filter i søgefeltet. Vælg Datahandlinger på listen handlinger.

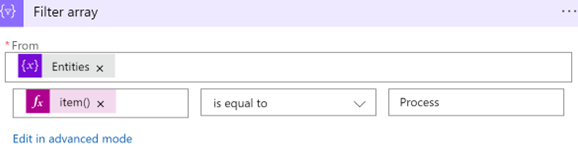

Angiv disse oplysninger om filtermatrixen:

Under Fra>Dynamisk indhold skal du vælge variablen Objekter, du initialiserede tidligere.

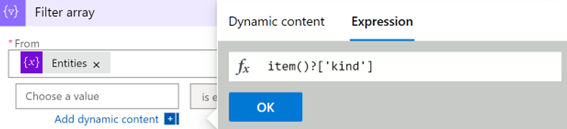

Vælg det første Felt af typen Vælg en værdi (til venstre), og vælg Udtryk.

Skal værdielementet()indsættes?[' kind'], og vælg OK.

Lad er lig med værdien (undlad at ændre den).

I det andet felt Vælg en værdi (til højre) skal du skrive Proces. Dette skal være et nøjagtigt match til værdien i systemet.

Bemærk!

Der skelnes mellem store og små bogstaver i denne forespørgsel. Sørg for, at værdien

kindstemmer overens med værdien i eksempelnyttedataene. Se nyttedataeksemplet, når du opretter en playbook.

Fortolk resultaterne til en JSON-fil

I din logikapp skal du under det trin, hvor du vil tilføje en variabel, vælge Nyt trin.

Vælg Forfortolkning af JSON for datahandlinger>.

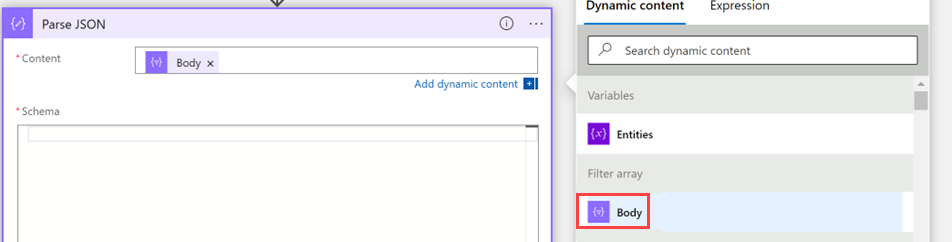

Angiv disse oplysninger om handlingen:

Vælg Indhold, og vælg Brødtekst underDynamisk indholdsfiltermatrix>.

Under Skema skal du indsætte et JSON-skema, så du kan udtrække værdier fra en matrix. Kopiér de eksempelnyttedata, du genererede, da du oprettede playbooken.

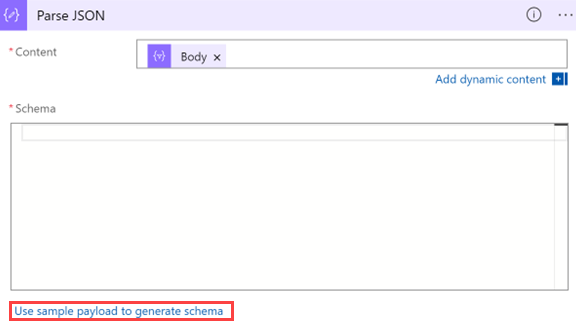

Gå tilbage til strategibogen, og vælg Brug eksempelnyttedata til at generere skema.

Indsæt nyttedataene. Tilføj en venstreparentes (

[) i begyndelsen af skemaet, og luk dem i slutningen af skemaet].

Vælg Udført.

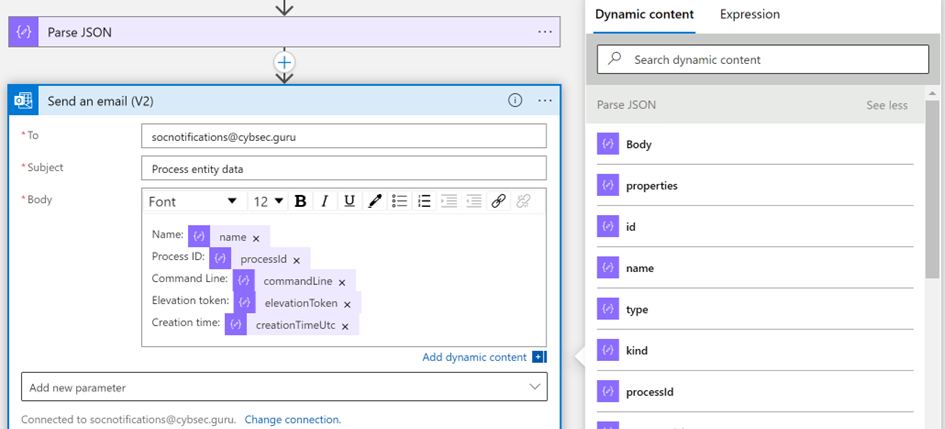

Brug de nye værdier som dynamisk indhold til fremtidig brug

Du kan nu bruge de værdier, du har oprettet som dynamisk indhold, til yderligere handlinger. Hvis du f.eks. vil sende en mail med procesdata, kan du finde handlingen Fortolk JSON under Dynamisk indhold, hvis du ikke ændrede handlingsnavnet.

Sørg for, at din playbook er gemt

Sørg for, at playbooken er gemt, og du kan nu bruge din playbook til SOC-operationer.

Næste trin

Gå videre til næste artikel for at få mere at vide om, hvordan du opretter og udfører hændelsesopgaver i Microsoft Sentinel ved hjælp af playbooks.