Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Dette selvstudium hjælper dig med at lære, hvordan du installerer og godkender Defender for IoT-mikroagenten.

I dette selvstudium lærer du, hvordan du:

- Download og installér mikroagenten

- Godkend mikroagenten

- Valider installationen

- Test systemet

- Installér en bestemt mikroagentversion

Bemærk!

Defender for IoT planlægger at trække mikroagenten tilbage den 1. august 2025.

Forudsætninger

En Azure konto med et aktivt abonnement. Opret en konto gratis.

Et IoT-hub.

Kontrollér, at du kører et af følgende operativsystemer.

Du skal have aktiveret Microsoft Defender til IoT på din Azure IoT Hub.

Du skal have føjet en ressourcegruppe til din IoT-løsning.

Du skal have oprettet en Defender for IoT-mikroagentmodul twin.

Download og installér mikroagenten

Afhængigt af din konfiguration skal den relevante Microsoft-pakke installeres.

Sådan tilføjer du det relevante Microsoft-pakkelager:

Download den lagerkonfiguration, der svarer til enhedens operativsystem.

For Ubuntu 18.04:

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listFor Ubuntu 20.04:

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listFor Debian 9 (både AMD64 og ARM64):

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

Brug følgende kommando til at kopiere lagerkonfigurationen til

sources.list.dmappen:sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/Installér den offentlige microsoft GPG-nøgle med følgende kommando:

curl https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor > microsoft.gpg sudo cp ./microsoft.gpg /etc/apt/trusted.gpg.d/Kontrollér, at du har opdateret apt'et ved hjælp af følgende kommando:

sudo apt-get updateBrug følgende kommando til at installere Defender for IoT-mikroagentpakken på Debian eller Ubuntu-baseret Linux distributioner:

sudo apt-get install defender-iot-micro-agent

Opret forbindelse via en proxy

I denne procedure beskrives det, hvordan du kan forbinde Defender for IoT-mikroagenten med IoT Hub via en proxy.

Sådan konfigurerer du forbindelser via en proxy:

Opret en

/etc/defender_iot_micro_agent/conf.jsonfil med følgende indhold på din mikroagentmaskine:{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>,<username>,<password>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Bruger- og adgangskodefelter er valgfri. Hvis du ikke har brug for dem, skal du i stedet bruge følgende syntaks:

{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }Slet alle cachelagrede filer på /var/lib/defender_iot_micro_agent/cache.json.

Genstart mikroagenten. Køre:

sudo systemctl restart defender-iot-micro-agent.service

Tilføj AMQP-protokolunderstøtteelse

I denne procedure beskrives de ekstra trin, der kræves for at understøtte AMQP-protokollen.

Sådan tilføjer du AMQP-protokolsupport:

Åbn filen på

/etc/defender_iot_micro_agent/conf.jsondin micro agent-maskine, og tilføj følgende indhold:{ "IothubModule_TransportProtocol": "AMQP_Protocol" }Slet alle cachelagrede filer på /var/lib/defender_iot_micro_agent/cache.json.

Genstart mikroagenten. Køre:

sudo systemctl restart defender-iot-micro-agent.service

Sådan tilføjer du AMQP via understøttelse af web socket-protokol:

Åbn filen på

/etc/defender_iot_micro_agent/conf.jsondin micro agent-maskine, og tilføj følgende indhold:{ "IothubModule_TransportProtocol": "AMQP_WebSocket_Protocol" }Slet alle cachelagrede filer på /var/lib/defender_iot_micro_agent/cache.json.

Genstart mikroagenten. Køre:

sudo systemctl restart defender-iot-micro-agent.service

Agenten bruger denne protokol og kommunikerer med IoT Hub på port 443. KONFIGURATION af HTTP-proxy understøttes for denne protokol. Hvis proxyen også konfigureres, vil porten til kommunikation med proxyen være som defineret i proxykonfigurationen.

Godkend mikroagenten

Der er to muligheder, der kan bruges til at godkende Defender for IoT-mikroagenten:

Godkend ved hjælp af et modulidentitet forbindelsesstreng

Du skal kopiere modulidentiteten forbindelsesstreng fra identitetsoplysningerne for DefenderIoTMicroAgent-modulet.

Sådan kopierer du modulidentitetens forbindelsesstreng:

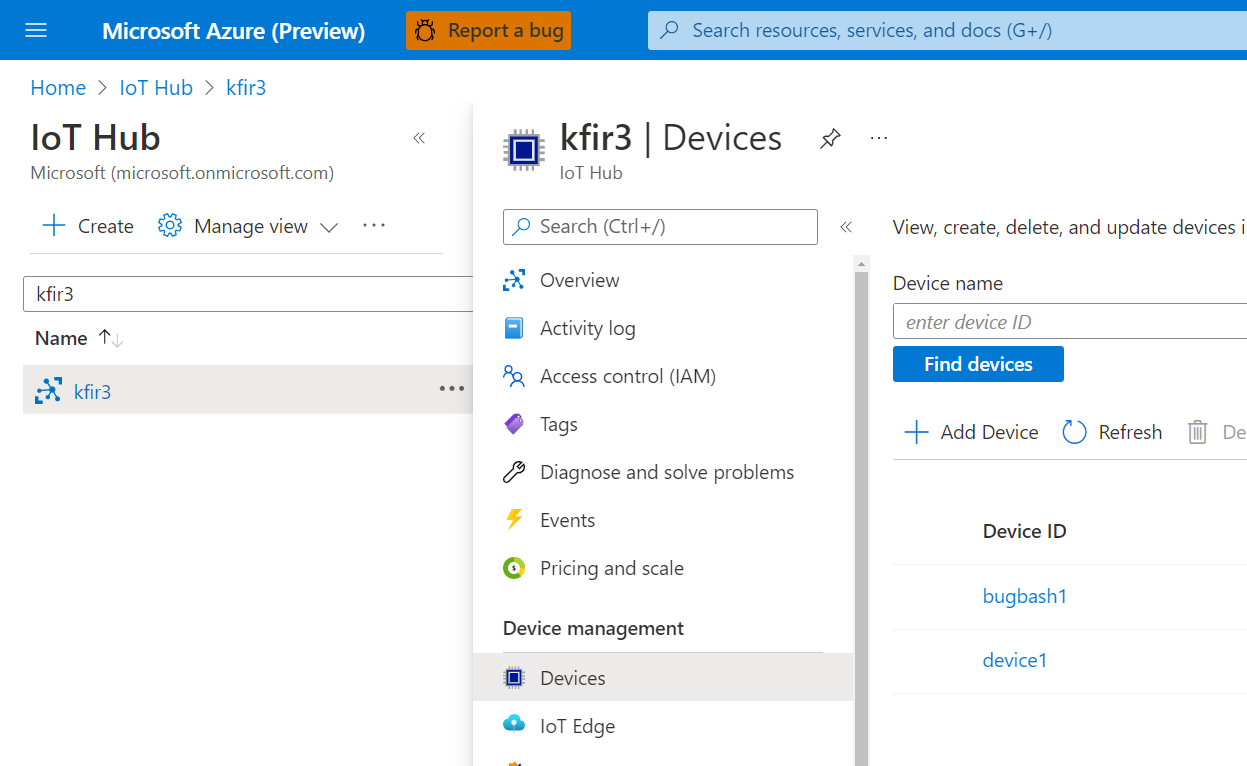

Gå til enheder til administration af IoT Hub>>

Your hub>.

Vælg en enhed på listen Enheds-id.

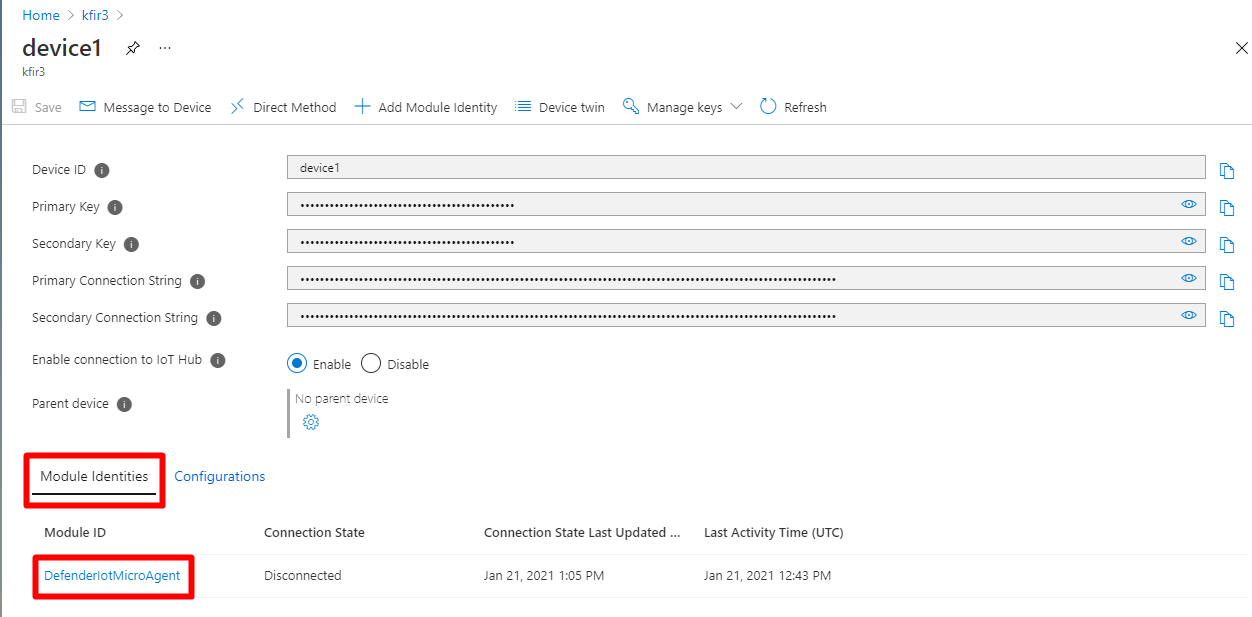

Vælg fanen Modulidentiteter .

Vælg modulet DefenderIotMicroAgent på listen over modulidentiteter, der er knyttet til enheden.

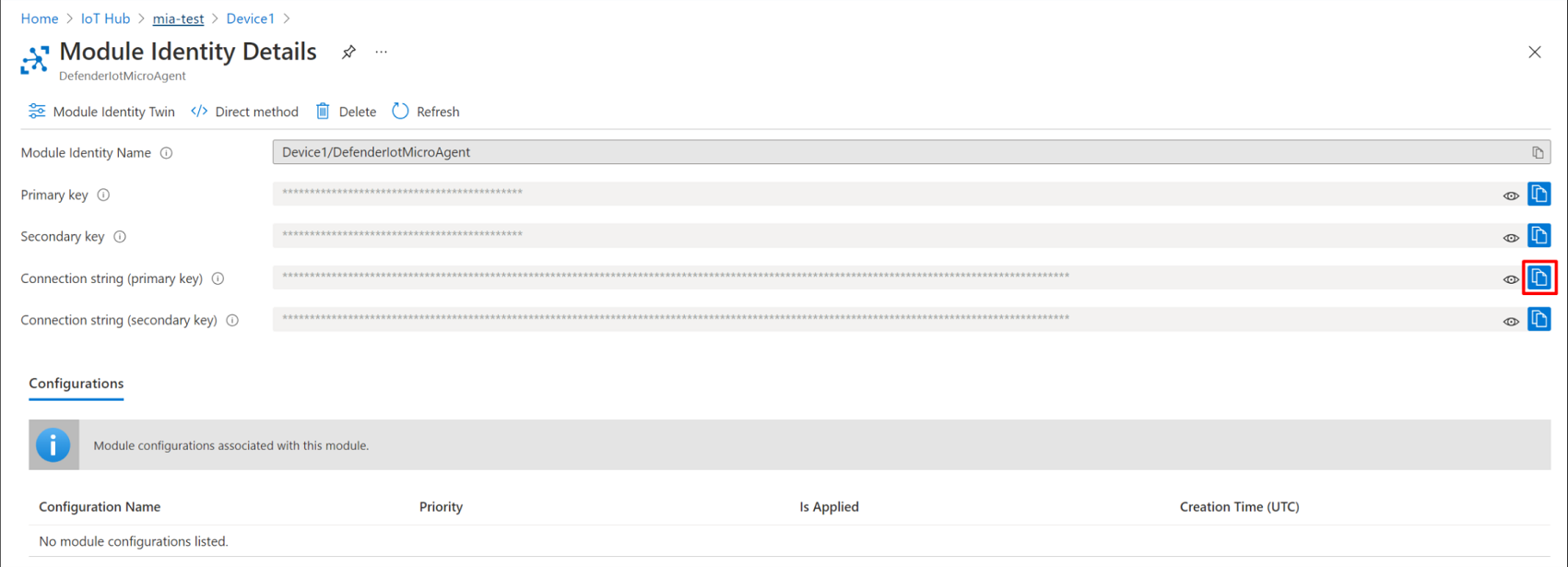

Kopiér forbindelsesstrengen (primær nøgle) ved at vælge knappen Kopiér .

Opret en fil med navnet

connection_string.txt, der indeholder de kopierede forbindelsesstreng kodet i utf-8 i biblioteksstien/etc/defender_iot_micro_agentDefender for IoT Agent, ved at angive følgende kommando:sudo bash -c 'echo "<connection string>" > /etc/defender_iot_micro_agent/connection_string.txt'connection_string.txter nu placeret på følgende stiplacering/etc/defender_iot_micro_agent/connection_string.txt.Bemærk!

Forbindelsesstreng indeholder en nøgle, der muliggør direkte adgang til selve modulet, og indeholder derfor følsomme oplysninger, der kun bør bruges og læses af rodbrugere.

Genstart tjenesten ved hjælp af denne kommando:

sudo systemctl restart defender-iot-micro-agent.service

Godkend ved hjælp af et certifikat

Sådan godkendes ved hjælp af et certifikat:

Fremskaf et certifikat ved at følge disse instruktioner.

Placer den PEM-kodede offentlige del af certifikatet og den private nøgle i

/etc/defender_iot_micro_agenttil filer, der kaldescertificate_public.pem, ogcertificate_private.pem.Placer de relevante forbindelsesstreng i

connection_string.txtfilen. Forbindelsesstreng bør se sådan ud:HostName=<the host name of the iot hub>;DeviceId=<the id of the device>;ModuleId=<the id of the module>;x509=trueDenne streng giver Defender for IoT-agenten besked om at forvente, at der angives et certifikat til godkendelse.

Genstart tjenesten ved hjælp af følgende kommando:

sudo systemctl restart defender-iot-micro-agent.service

Valider installationen

Sådan validerer du installationen:

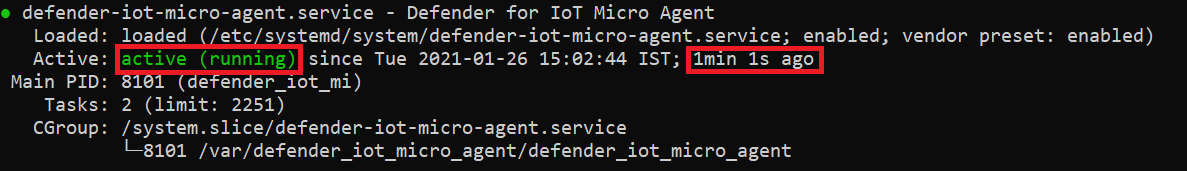

Brug følgende kommando til at sikre, at mikroagenten kører korrekt:

systemctl status defender-iot-micro-agent.serviceSørg for, at tjenesten er stabil ved at sikre, at den er

active, og at processens oppetid er passende.

Test systemet

Du kan teste systemet ved at oprette en udløserfil på enheden. Udløserfilen medfører, at den grundlæggende scanning i agenten registrerer filen som en overtrædelse af grundlinjen.

Opret en fil på filsystemet med følgende kommando:

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtSørg for, at dit Log Analytics-arbejdsområde er knyttet til din IoT-hub. Du kan få flere oplysninger under Opret et arbejdsområde til loganalyse.

Genstart agenten ved hjælp af kommandoen:

sudo systemctl restart defender-iot-micro-agent.service

Der kan gå op til én time, før anbefalingen vises i hubben.

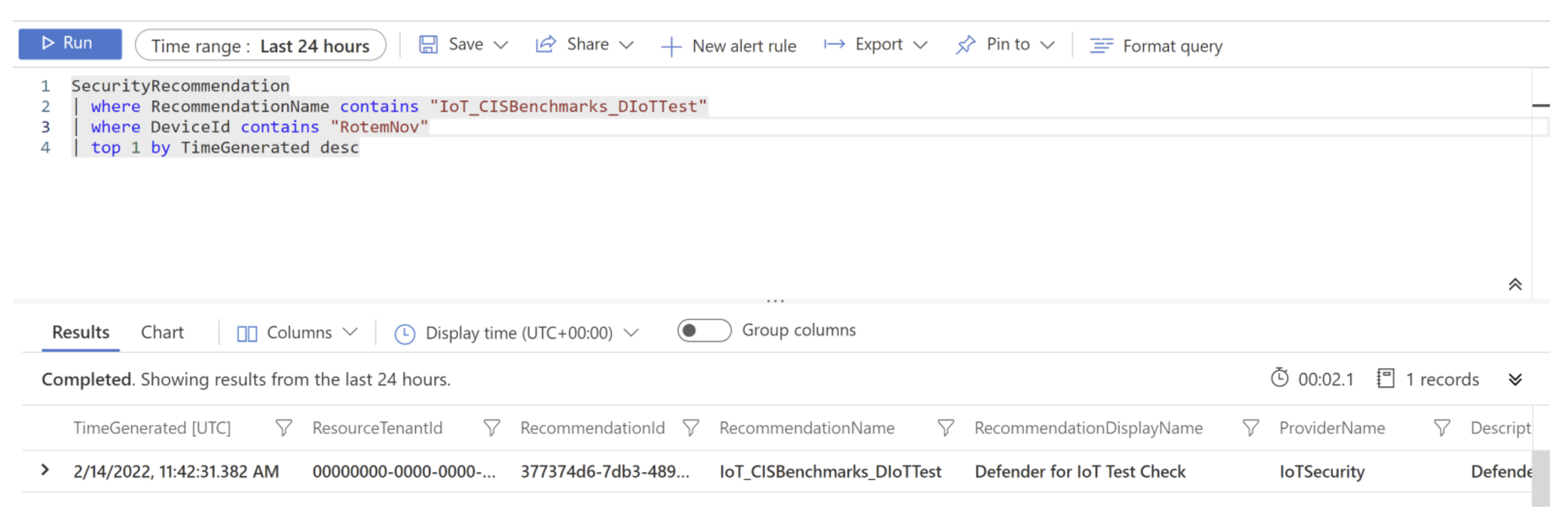

Der oprettes en oprindelig anbefaling med navnet 'IoT_CISBenchmarks_DIoTTest'. Du kan forespørge på denne anbefaling fra Log Analytics på følgende måde:

SecurityRecommendation

| where RecommendationName contains "IoT_CISBenchmarks_DIoTTest"

| where DeviceId contains "<device-id>"

| top 1 by TimeGenerated desc

Det kan f.eks. være:

Installér en bestemt mikroagentversion

Du kan installere en bestemt version af mikroagenten ved hjælp af en bestemt kommando.

Sådan installerer du en bestemt version af Defender for IoT-mikroagenten:

Åbn en terminal.

Kør følgende kommando:

sudo apt-get install defender-iot-micro-agent=<version>

Ryd op i ressourcer

Der er ingen ressourcer at rydde op i.